Banca en blockchain: problemas que afrontarán los próximos veinte años

Los bancos dependen de los libros de contabilidad, y la parte más esencial de blockchain también son los libros de contabilidad.. Pero hay una diferencia fundamental entre este libro mayor…

Deconstruyendo cómo PeerDAS puede ayudar a Ethereum a recuperar la «soberanía de los datos»

Escrito por: imToken A finales de 2025, la comunidad Ethereum marcó el comienzo de la actualización de Fusaka con relativa calma. Mirando retrospectivamente el año pasado, aunque las discusiones sobre…

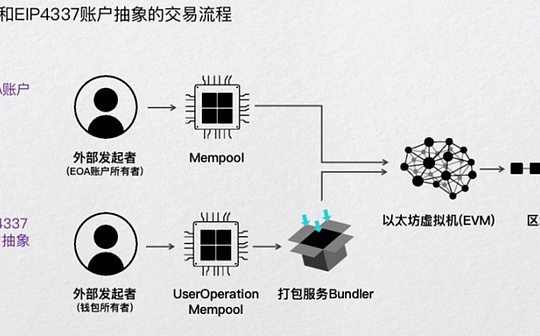

Un artículo para comprender cómo Account Abstraction (AA) reconstruye la experiencia Web3

Escrito por: imToken Prefacio: Además de los mnemotécnicos, ¿de qué otra manera podemos gestionar los activos? Durante mucho tiempo, las palabras mnemotécnicas no sólo eran la única llave para abrir…

versión v2 de x402

Autor:YQ,compilar:Bloque de unicornio La versión v2 del protocolo x402 se basa en la experiencia de implementación de producción y representa un cambio arquitectónico fundamental (si está interesado, puede ir a…

Interpretación de la actualización de Fusaka: ¿El comienzo de la “hegemonía de datos” de Ethereum?

Autor:K tresKai; Fuente: X,@kaikaibtc Han pasado 8 días desde que se activó oficialmente la actualización Ethereum Fusaka (Fulu + Osaka). No hubo aumentos de precios ni cortes de red.Es tan…

Informe de investigación abstracto de cuentas: transición intergeneracional del sistema de cuentas ETH y el patrón de los próximos cinco años

escogerquerer Ethereum se someterá a una actualización importante llamada Fusaka el 3 de diciembre de 2025. Esta es la tercera actualización importante de Ethereum desde la actualización Merge y Dencun.…

Se ha falsificado el llamado «ecosistema de construcción L2»

Autor: Godot; Fuente: @GodotSancho Recientemente he visto muchas discusiones sobre Monad $MON y los fosos de la cadena pública. Como colaborador de L2, realmente sientoLa llamada «construcción de una ecología»…

¿Qué está planeando Brevis, quien fue designado por la Fundación Ethereum?

Autor: Haotian; Fuente: X, @tmel0211 El día de eth_proofs, Justin Drake usó el cliente zklighthouse para verificar la prueba de Brevis Pico ZKVM en el sitio: puede finalizar bloques directamente…

Pruebas de conocimiento cero: ¿Cuán transformadoras pueden ser?

Autor:0xKira Prefacio En el panorama en constante evolución de la criptografía y la cadena de bloques, pocas innovaciones han atraído tanta atención como las pruebas de conocimiento cero (ZK). Las…

Interprete la verdadera razón por la cual Bitcoin Core v30 relajó la restricción OP_RETURN

Autor: Aaron Zhang; Fuente: X, @zzmjxy Bitcoin Core v30 relaja la restricción OP_RETURN. Todo el mundo dice que es porque «la restricción de inscripción de ordinales no es válida». Durante…