الخدمات المصرفية على blockchain: القضايا التي تواجه السنوات العشرين القادمة

تعتمد البنوك على دفاتر الأستاذ، والجزء الأكثر أهمية في blockchain هو أيضًا دفاتر الأستاذ.. ولكن هناك فرق جوهري بين هذا دفتر الأستاذ وذاك دفتر الأستاذ.إن الاختيار الذي تواجهه البنوك اليوم…

تفكيك كيف يمكن لـ PeerDAS مساعدة Ethereum على استعادة “سيادة البيانات”

كتب بواسطة: إيمتوكينفي نهاية عام 2025، أعلن مجتمع الإيثيريوم عن إتمام ترقية Fusaka بهدوء نسبي.إذا نظرنا إلى العام الماضي، على الرغم من أن المناقشات حول ترقيات التكنولوجيا الأساسية قد تلاشت…

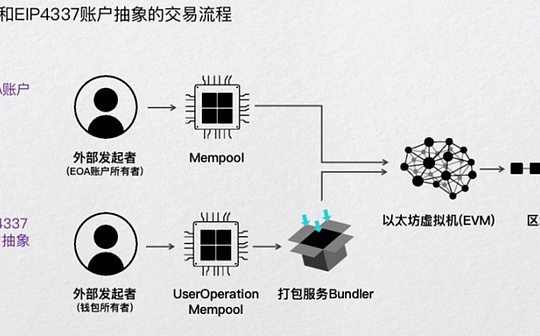

مقال واحد لفهم كيفية قيام تجريد الحساب (AA) بإعادة بناء تجربة Web3

كتب بواسطة: إيمتوكينالمقدمة: بالإضافة إلى فن الإستذكار، كيف يمكننا إدارة الأصول؟ لفترة طويلة في الماضي، لم تكن الكلمات التذكيرية هي المفتاح الوحيد لفتح الباب أمام Web3 فحسب، بل كانت أيضًا…

النسخة v2 من x402

المؤلف:يق،ترجمة: كتلة يونيكورن يعتمد الإصدار v2 من بروتوكول x402 على تجربة نشر الإنتاج ويمثل تغييرًا معماريًا أساسيًا (إذا كنت مهتمًا، يمكنك الانتقال إلى أساس x402 للمشاهدة: https://www.x402.org/writing/x402-v2-launch).بعد معالجة أكثر من…

تفسير ترقية Fusaka: بداية “هيمنة البيانات” على Ethereum؟

المؤلف:ك ثلاثةكاي؛ المصدر: العاشر،@ كايكاibtc لقد مرت 8 أيام منذ التنشيط الرسمي لترقية Ethereum Fusaka (Fulu + Osaka). لم تكن هناك ارتفاعات في الأسعار ولا انقطاع في الشبكة.إنها عملية سلسة…

تقرير بحثي مجرد عن الحساب: الانتقال بين الأجيال لنظام حساب ETH ونمط السنوات الخمس القادمة

اختيارتريد ستخضع Ethereum لترقية رئيسية تسمى Fusaka في 3 ديسمبر 2025. وهذا هو التحديث الرئيسي الثالث لـ Ethereum منذ ترقية Merge وDencun. وهو مصمم لتحسين قابلية توسيع الشبكة بشكل كبير،…

لقد تم تزوير ما يسمى بـ “النظام البيئي لبناء L2”.

المؤلف: جودو؛ المصدر: @GodotSancho لقد رأيت مؤخرًا الكثير من المناقشات حول Monad $MON وخنادق السلسلة العامة. كمساهم في اللغة الثانية، أشعر حقًالقد تم تزوير ما يسمى بـ “بناء البيئة”.. إذا…

ما الذي يخطط له بريفيس، الذي تم تعيينه من قبل مؤسسة الإيثيريوم؟

المؤلف: هاوتيان؛ المصدر: X، @tmel0211 في يوم eth_proofs، استخدم جاستن دريك عميل zklighthouse للتحقق من إثبات Brevis Pico ZKVM في الموقع – يمكنه إنهاء الكتل مباشرة دون إعادة تنفيذ المعاملات،…

براهين المعرفة الصفرية: إلى أي مدى يمكن أن تكون تحويلية؟

المؤلف:0xكيرا مقدمة في المشهد المتطور باستمرار للتشفير وتقنية البلوكشين، لم تجذب سوى القليل من الابتكارات نفس القدر من الاهتمام الذي اجتذبته إثباتات المعرفة الصفرية (ZK). بعد أن كان مفهومًا أكاديميًا…

اشرح السبب الحقيقي وراء تخفيف Bitcoin Core v30 لقيود OP_RETURN

المؤلف: آرون تشانغ؛ المصدر: X، @zzmjxy يعمل Bitcoin Core v30 على تخفيف قيود OP_RETURN. يقول الجميع أن السبب في ذلك هو أن “تقييد نقش الترتيبات غير صالح”. على مدار الأشهر…