再開の概念は、分散ネットワークセキュリティの共有と密接に関連しています。GimmyのDao研究者Janeは、Babylon/BTC Restakingについての好奇心から始まり、PowやPosなどの基礎となるコンセンサスメカニズムに関する長い議論のうさぎの穴に誤って飛び込み、その後、「安全レンタル」の中核的なアイデアを明確にしました。 「そして、最初の原則から、AVSの存在の重要性を考慮し、最終的にWeb3プロジェクトパーティーが再開を組み合わせるためのいくつかの実行可能な方法を探ります。

現在のWeb3フィールドで最も重要なトピックの1つであることは間違いありません。Ethereumのコンセンサスメカニズムが、ETHトークンの長期的なインフレの問題を解決することに加えて、Ethereumのコンセンサスメカニズムがスムーズにワークオブワーク(POW)からSport-of Stack(POS)にスムーズに移行した後、それを与えました(ブランドに加えて、それを与えました新しいネイティブのステーキング機能、再退化の可能性は、Lido、Rocket Pool、Frax Financeなどの流動性ステーキングプロトコルによっても有効になります。

再描かれた本質は、LSTなどの液体資産を使用して、安全なレンタルサービスと見なすことができる対応するリターンを取得するために、他のAVSにセキュリティ保証を提供することです。ただし、ビットコインのコンテキストでは、「再ステーキング」と呼ばれることが多いと言われる名詞の現在の定義は、ビットコインの使用をステーキングアセット(BTCとしてのBTC)と呼んでいます。シンプルさと明確さのために、以下は「誓約された資産としてのビットコイン」の統一されたものです。 BTCの再開と呼ばれます(まだ良いケースや使用シナリオはありませんが、この問題の合理性も証明します)。

BTCステーキングの起源

POWとPOSの両方はコンセンサスプロトコルであり、目的は分散ノード(ノード)間の同期を維持することです。同期し続ける方法は、ノードを選択することです。選択方法は宝くじのようなものであり、重量はPowの場合に表されますPOS、この乏しい資源は資本です。

歴史上、2人のどれが優れているかについて、数え切れないほどの議論がありました(https://www.youtube.com/watch?v=8-_cuptzodu&feature=youtu.be)。Powは極端な場合には、確率的な最終性を獲得するという犠牲を払うことができます。2つの間の選択は、マーケティングのための環境保護とエネルギー消費として簡単に使用されるのではなく、これら2つの特性の選択に関するものです。

長期的にさえ、ビットコインは、鉱山労働者の経済的インセンティブからのトークン報酬の連続的な半分のために持続不可能になる可能性があるため、コンセンサスメカニズムレベルでのPOSなどの比較的持続可能なモデルに向けて反復する必要があるかもしれません。しかし、短期的な運用では、POWとPOSは反対のシステムではありません。BTC Stakingは、Bitcoin Holdersの観点から、POSチェーンのレンタルセキュリティの観点から、補足的な代替品として使用できます。

2つのパスの選択

BTCステーキングを実装するには、現在2つの主流の方法があります。

-

ブリッジ:スマートコントラクトをサポートできるPOSチェーンへの最初のブリッジビットコイン、そしてこの「BITCOINのブリッジバージョン」を誓約した資産として使用します。

-

リモートステーキング:ビットコインのメインWebサイトにビットコインを保持し、この方法のコアで他のPOSチェーンで染色します。ビットコインは、即座に、許可されていない、信頼のない没収(スラッシュ)を実行し、現在のビットコインの元のパフォーマンスで没収を達成する方法は非常に挑戦的なエンジニアリングタスクです。

特定のソリューションを探索するための例として、BouncebitとBabylonを使用しましょう。

Bridge to POSチェーン-Bouncebit

ビットコインL2の現在のソリューションのほとんどは、最初にネイティブビットコインをブリッジまたはマップを介して他のPOSチェーンに転送することです。たとえば、Stacksは、CoredaoにBitcoinを使用してBitcoinを使用してBuncebitを使用しますBBTCにビットコインをパッケージします。

これらの方法は類似しており、違いはブリッジの信頼度にあります。マルチシグが少なく、マルチサインを使用する人もいれば、ランダムマルチ署名などを使用し、マッピングを使用するものもありますが、新しい信頼があります。引き続き仮定が必要です。

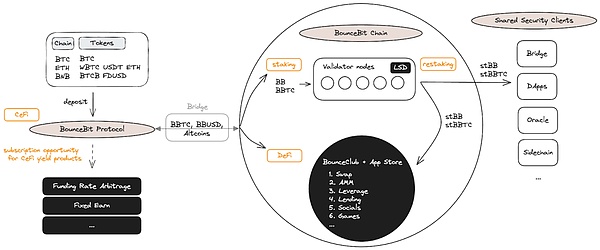

Bouncebit Doc

上記のアーキテクチャ図を参照して、Bouncebitプロトコルを介してビットコインを預け入れることができます。 、そして、ユーザーBBTC(BounceBit BTC)を、EVM互換チェーンBouncebitチェーンの預金証明書として1:1の形式で提供します。次に、Pledge、Repled、Defiなどのおなじみの使用シナリオがあります。技術的な困難に直接直面していないが、MPCアカウント管理に対する一般の信頼を借りるこの方法は、効率的で実用的な戦略です。特定の操作方法と詳細は、この前の記事に記載されています(https://medium.com/@buidlerdao/binance-megadrop-first project-bouncebit-canそれはBTC-ECOLOGY-ETHENA-3939A0FF4DDAになります)。

リモートステーキング – バビロン

シンプルなマッピングと橋は、賭ける理想的な方法ではありません。単純なマッピングには、メインのビットコインネットワークでビットコインを罰するPOSチェーンの能力はありません。それはさまざまな意味で安全な橋と呼ばれ、第三者への追加の信頼が必要です。

ビットコインホルダーの場合、最初にビットコイン資産のセキュリティを確保することです。2つ目は、取得できる利点を考慮することです。ビットコインブリッジが十分な信頼を達成できない場合、ビットコインメインネットワークに資産を配置することは前提条件です。

セキュリティを賃貸したいPOSチェーンの場合、主要なビットコインネットワーク上の資産の即時、効果的、信頼のない没収メカニズムを持つ方法にコアがあります。双方がチューリングが完全にスマートコントラクトレイヤーを持っている条件下では、ペナルティと没収メカニズムを持つことは難しくありません。たとえば、EthereumとAVSの間では、Eigenlayerのモジュラーデュアルステーキングを通過したり、Cosmos HubとCosmosゾーンの間を通過したりできます。メッシュセキュリティを通過できます。

信頼できる中立性からの現在のビットコイン制限の下で:https://nakamoto.com/credible-neutrality/)これを考慮して、バビロンは今、最高の技術レベルであると思われるソリューションを提案しました。

バビロンはどのように機能しますか?

誓約メカニズムの確立の鍵は、信頼できない効果的なペナルティと没収メカニズムがあるということです。BTCステーキングを達成するために、次の小さな目標に分割できます。

-

ビットコインは、誓約のためにビットコインのメインネットワークにとどまる必要があります。

-

ノードが悪を犯したかどうかを判断するメカニズムがあります。

-

邪悪なことをせずに、誓約者は自分の資産を回収し、不足していない期間後に許可なく報酬を誓約することができます。

-

悪の場合、POSチェーンは、バインディング期間中に許可なしにビットコインメインネットワークでビットコインを微調整できる必要があります。

ビットコインがリモートステーキングのためにビットコインメインネットワークにとどまることを許可するために、必要な条件は、ビットコインメインネットワークとPOSチェーンの間で双方向インスタント通信を実施できることです。バビロンのアプローチは、3層構造を設計することであり、結局のところ、バビロンチェーンが2つの間のコミュニケーションのための橋渡しとして機能することを可能にします。圧縮と処理のないメインネットワーク。

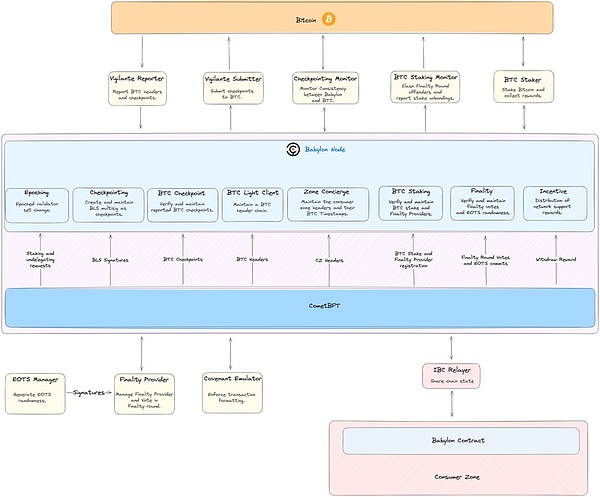

https://docs.babylonchain.io/docs/introduction/architecture

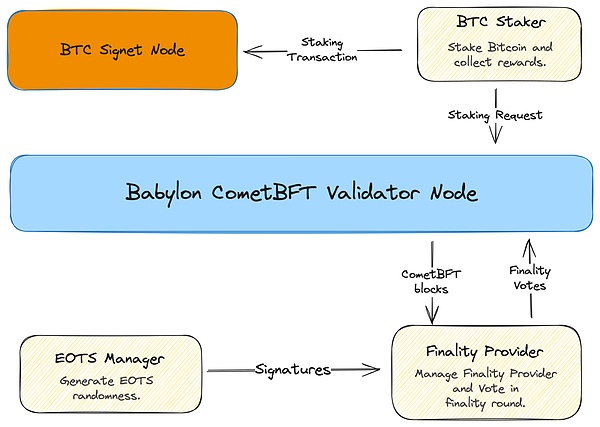

具体的には、バビロンチェーンは2つの方向に通信します。メインネットワークからバビロンチェーンへのメインネットワークは、自警団の提出者を使用してバビロンチェーンからビットコインメインネットワークにメッセージを渡し、チェックポイントモニターを使用して正しい双方向メッセージを監督し、BTCステイカーを使用して誓約関連の情報を記録し、BTCステーキングモニターを使用して取引します没収関連の問題。 ::::::::::::::::::::::

悪行に関するPOSメカニズムの判断には、2つの主流のアプローチがあります。

-

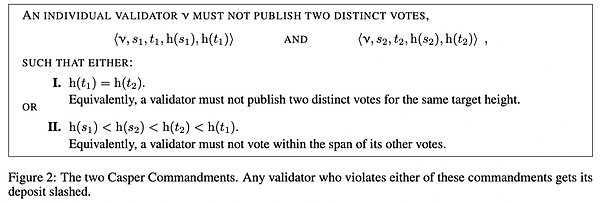

イーサリアムが使用するキャスパーコンセンサスメカニズム(https://medium.com/taipei-ethereum-meetup/intro-to-casper-ffg-and-eth-2-0-95705e9304d6)、罰金には2つのタイプがあります。A1)同じブロックの高さで2つの異なるブロックに署名します。

-

Cosmosが使用するCometBftコンセンサスエンジンで(https://medium.com/r?url=https%3a%2f%2ffdocs.cometbft.com%2F)、罰金には2種類があります。B1)同じブロックの高さで、2つの異なるブロックが署名され、b2)ノードは忘れた攻撃を実行します(Amnesia攻撃https://docs.cometbft.com/main/spec/light-client/accountability/#flip-flopping-amnesiaベースatcacks)。

A1とB1に関して、バビロンはそれを解決するためにEOT(抽出可能な1回限りの署名)を導入しました。Babylonチェーンのノードは、EoTを使用してシールに署名します(つまり、投票)。言い換えれば、誰でもこれら2つのトランザクションの情報を使用して、署名者の秘密鍵を返すことができます。これにより、「同じブロックの高さで2つの異なるブロックに署名する」という問題を解決できます。(説明責任のあるアサーション)

A2とB2に関しては、適切な同等のソリューションがないため、バビロンは、ノードとして理解できる、いわゆる「最終ラウンド」である元のCometBFTコンセンサスメカニズムに基づいて「EOTを使用してEoTを使用して追加のコンセンサスラウンド」を導入しました。最初に投票し、基本的なコンセンサスベースに達した後、別のグループ(最終プロバイダー)を見つけて、このコンセンサスに再び到達するための追加投票に投票します。誓約の署名。コンセンサスが2倍になった場合にのみ、正常に到達したと判断されます。このソリューションの明らかな利点は、そのモジュール性であり、他のPOSで一般的に使用される最終ガジェットコンセンサスシステムと互換性があります。

悪がない場合、誓約ユーザーが自分の資産を取得したい場合、UTXOの支出条件にタイムロック(つまり、いわゆるロック解除期間)を追加することで問題を解決できます。邪悪な行為の場合、上記のEOTは直接没収されます。この時点で、これはバビロンチェーンがコンセンサスに達し、裁判官が悪をし、没収を行う方法です。また、EOTはSchnorr Signatureを通じて実装されていることにも言及する価値があります。これは、BitcoinメインネットワークのTaprootアップグレード後に新たに導入された機能でもあります。

タイムスタンプ、バインディングされていない時間、長距離攻撃

POWと比較して、POSは長距離攻撃の可能性にもつながります。

長距離攻撃とは、攻撃者が歴史の特定の任意のブロックでほとんどのノードのプライベートキーを習得した場合、彼は自分のコントロールで再利用できる特性を使用できるということですノードの小さな世界では、多数の自作ブロックがすぐに生成されます(外の世界のブロックの歴史よりも長く)。合法的なタイムスタンプをコピーする場合、新しく追加されたノードを区別することを不可能にする可能性があります。これは、多くのリアルタイムを服用したチェーンであり、攻撃者が短期間で製造したチェーンです。これの基本的な理由は、ブロックチェーンが新しいブロックを追加することにより、ネイティブの時間の進歩を表しており、外因性の時間がないことです。

以前の解決策は、社会的コンセンサスによるものでした。https://medium.com/@vitalikbuterin/a-proof-of-stake-design-philosophy-506585978d51)たとえば、財団のウェブサイトやフォーラムなどの特定の場所で定期的に解決するために、実際のブロックと法的ブロックがどのように見えるか(チェックポイント)を皆に伝えてください。 2つの異なるチェーンのデータを選択できます。これはVitalikによって弱い主観性と呼ばれます:https://medium.com/r?url=https%3a%2F%2Fffblog.ethereum.org%2fff2221%12f25%2ffroof-stake-learned-weak-sumjectivity)。

しかし、バビロンの場合、2つのチェーンが互いに通信できるようにするために上記のタイムスタンプピング方法を使用している場合、ビットコインメインネットワークの外因性時間を偽装してPOSチェーンに導入できます。長距離攻撃を直接解決し、誓約の解除期間を、たとえば6つのビットコインブロック(約1時間)に短縮します。

セキュリティリースの中心的な質問

外部のセキュリティリースとネイティブセキュリティのバランスを取る方法(POSの視点)

BTCステーキングは、ネイティブトークンのステーキングを完全に置き換えることを意味するものではありません。実際、POSプロジェクトパーティーは、2種類の誓約資産(ビットコイン +ネイティブトークン)を持ち、独自のセキュリティを確保するために、誓約された資産のさらに多様な組み合わせを持つことができます。ビットコインとネイティブトークンを保持しているユーザーのさまざまな保有コストを考慮すると、両方の誓約の報酬には追加の設計が必要です。誓約の報酬の形式は、ネイティブのトークン、収入の共有などです。

セキュリティに関しては、資金の「分散」と「総量」の2つの次元から考えてみましょう。

ファンドの分散の程度の観点からは、より直感的です。元の誓約資産とノードに基づいて、外部の誓約資産とノードが導入されている場合、どの方法を組み合わせて使用しても、間違いなく分散化を増加させます。程度、ネットワーク全体の回復力を高めます。特定の組み合わせ方法は次のとおりです。

-

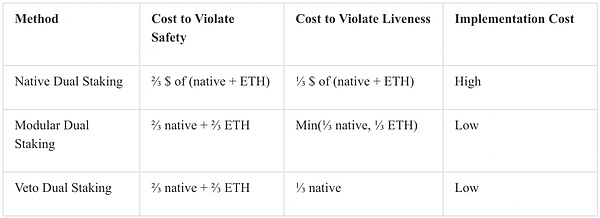

ネイティブのデュアルステーキング:ネイティブトークンオペレーターとETHオペレーターは、1つの全体と見なされており、異なるオペレーターのステーキングシェアは、この全体の閾値に到達する必要があります。

-

モジュラーダブルステーキング:効果的なコンセンサスでは、ネイティブトークンオペレーターとETHオペレーターからのサポーターの数が比較的厳格であり、攻撃者がセキュリティを低くしている場合しか攻撃できないことを意味します。コンセンサス。

-

拒否権との二重のステーク:ネイティブトークンのオペレーターは、従来のPOSと違いはありません。追加の保証の層として、ETHオペレーターは、ネイティブトークンオペレーターが間違いを犯したときに拒否する権利を持っています。このソリューションは、モジュール式デュアルステークスとの可用性が異なります。たとえETHベースのオペレーターが切断されていても、このソリューションの下のPOSネットワークは依然として正常に動作できます。

https://www.blog.eigenlayer.xyz/dual-staking/

資金の総量の観点からは、特定のチェーンに橋渡しされた資産TVLが1.5倍に到達するために500万ドルであると仮定して、単に計算を計算できます。契約の2/3は、支払っていない場合、誓約された資産の大きさは750万ドル未満であってはなりません。現在の誓約されているネイティブトークン資産がわずか5.5 mであると仮定すると、それは少なくとも200万ドルのセキュリティ予算の赤字があることを意味します。現時点では、他の密接に関連するプロトコルからのトークンの導入を補助的なステーキング資産として与えることができます。言い換えれば、バビロンはmerc兵のようなサービスを提供します。

異なる保有費用に加えて、ネイティブトークンの保有者は、誓約の報酬を受け取った後、保有を継続することを選択する可能性が高くなります。ネイティブトークンへの圧力。この観点から、プロジェクトパーティーは、バビロンやその他の当事者が提供するセキュリティを補足し、さまざまなソリューションの下でセキュリティコストを比較検討することを検討できます。これはまた、プロジェクトパーティーがセキュリティを完全に外部委託することが危険であり、独自の独立したバリデーターセットとそれに基づいてネイティブセキュリティを持つことが依然としてより良い選択であることを意味します。

上記の議論に基づいて、セキュリティの貸し手の観点からは、ビットコインやイーサリアムをレンタルするコストは通常低いにもかかわらず、この基金の忠誠心はあなた自身の生態系内ではないため、販売圧力の隠された危険を考慮する必要があります同時に。一方、さまざまなプロジェクトパーティーは、総額と程度の程度について異なる優先順位を持つことができます。 。

優れたセキュリティ賃借人を選択する方法(ノードオペレーターの視点)

安全に開発された分散型の二国間市場で安全なリースのために、資金のプロバイダー(つまり、セキュリティプロバイダー)は、特定のAVに自由に誓約することを選択できるはずです。しかし、AVSエコシステムが予想どおり繁栄した場合、何百ものAVS間で正しい選択と割り当てをどのように行うことができますか?私たちは、良い定義は報酬とセキュリティのバランスであるべきだと考えています。

個人的なステーキング(ソロステーキング)であろうと、ステーキングプロバイダーに資金を提供する場合でも、選択ロジックは従来のノードオペレーター(ノードオペレーター、NOS)のそれと同じであり、蓄積された体験を直接引き出すことができます。リースホルダーが優れた開発チームと優れた目に見えるコード、製品の概念と持続可能なリターン、セキュリティプロバイダーへの報酬比、チームの過去の経験、および投資家の採用など、一般的なスクリーニング基準信頼性など

ここでのもう1つのコアは、AVSの最終的なパフォーマンスが電力法の分布を示す可能性が高いことです。つまり、リターンが頭に集中していることです。したがって、初期段階で高品質のAVSに介入できることは、アルファの重要なソースになります。これはまた、すべてのロングテールAVSに介入することが最適なソリューションではないことを意味しますが、代わりに多くの追加の複雑さとリスクをもたらします。ノードオペレーターには、結果として高等弁護士費用が請求される場合があり、それにより、誓約されたユーザーのリスク調整された利点が減少します。同時に、より多くの没収リスクをもたらす可能性があります。

AVSが潜在能力を持っていると認識されている場合、人々はトークンの価値に高い期待を抱き、比較的少数のトークン報酬でセキュリティを借りることができます。トークンの価格が不安定であることを考えると、ノードオペレーターもバランスをとる必要があり、少なくとも収益分配で報われるAVSの一部を選択して、収入が下限で保証されます。

セキュリティレンタル市場は将来どのように進化しますか(市場の観点)

ブロックチェーンの世界の中核は、各利己的な個人が信頼できる方法でコンセンサスに到達できるようにする一連のメカニズムの使用にあります。POSの世界では、コンセンサスを誓約として理解することができ、没収された誓約の性質はセキュリティの源として理解でき、「セキュリティリース」はコンセンサスの問題、つまり核となる問題として理解することもできます。ブロックチェーンの世界の。

バビロン彼らが構築しているサービスは、セキュリティ市場と比較することができ、その本質は、「セキュリティ」の需要と供給に一致する二国間効率市場を作成することです。ここの供給側は利害関係者を指し、一方、需要側はセキュリティレンタル要件を備えたAVSです。現在のジレンマは、完全で多様なレンタルエコシステムが不足していることであり、利益を生み出すことができるAVがあまりないことは明らかです。限界点はどこですか?経済学の基本原則から、短期的に需要と長期的に供給を検討することを知ることができます。

需要側から:

-

「需要があるかどうか」に関して、需要の強度に関係なく、私たちの最初の議論は需要が現実であることを理解することができます。アプリチェーンの価値と市場のポジショニングをより広く理解できる場合、または新しいタイプのAVSを設計およびリリースできる場合、セキュリティレンタル市場をより安定して繁栄させることができます。

-

「需要者が持続可能な本当の利益を提供できるかどうか」に関して、ある程度は確実であると信じています。たとえば、DAレイヤーはストレージを介して充電でき、Oracleはデータを介して充電でき、POSはEcosystemでMEV収入と取り扱い料金を共有できます。これらの利点は現実的で持続可能です。

供給側から、バビロンはビットコインコミュニティに資産のセキュリティを確保できることを納得させる必要がありますが、Eigenlayerはイーサリアムコミュニティにイーサリアムを過剰に使用しないことを納得させる必要があります。ファンドの安定性の観点から、現在の誓約された資金はいつでも取得することができます。さらに、高品質の供給側を確立したい場合、実用的な方法は、最初に「サービスとしての安全性」の概念を実用的にし、それを使いやすくし、最終的にそれをより大きく、より強くすることです。たとえば、Sreeram Kannanは、Eigenlayerを暗号通貨のクラウドサービスに構築するストーリーを語っています。規模の経済を通じて、セキュリティプロバイダーはセキュリティのコストを効果的に希釈し、セキュリティユーザーがビジネスの能力を開発するにつれて即座にスケーラビリティを持つことができます。さらに、Eigenlayerに基づいて構築されたAVSは、セキュリティプロバイダーのEigenlayerとAVSを構築できるように、他のプロジェクトやエコロジーにSaaSのような体験を提供するために、モジュラーサービスのルートを利用できます。

n再起動を使用する方法

今年、そして将来的にさえ、業界のインフラストラクチャの重要な物語と改善として、さまざまなプロジェクトパーティーは必然的にビジネスを組み合わせる方法を考慮する必要があります。私たちは、大まかに2つの主要な方向に分けることができると考えています。

関連資産の再開を統合します

DEFI関連のアプリケーションの場合、通常、資産を誓約された資産に基づいて担保ローンなど、自社のビジネスシナリオに再開を統合する方法、流動性を提供するなど、誓約資産の有効性を高める方法を直感的に検討することができます。

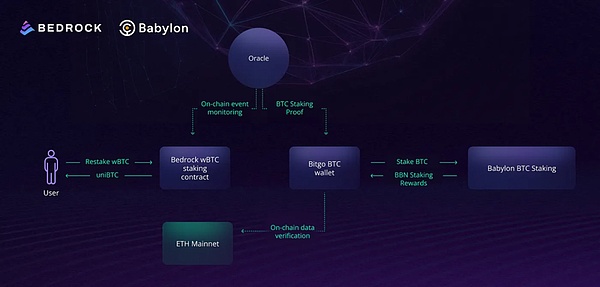

岩盤を例として、専門化された流動性の再発契約として、UNIBTCを開始し、イーサリアムのWBTC保有者のための再開発を実装するソリューションを提供しました。バビロンを直接誓約するのと比較して、UniBTCを保持することは、バビロン自身の収入報酬を受け取ることに加えて、より流動的です。

https://medium.com/@bedrock_defi/how-bitcoin-liquid-restaking-unibtc-works-54a7be02a248

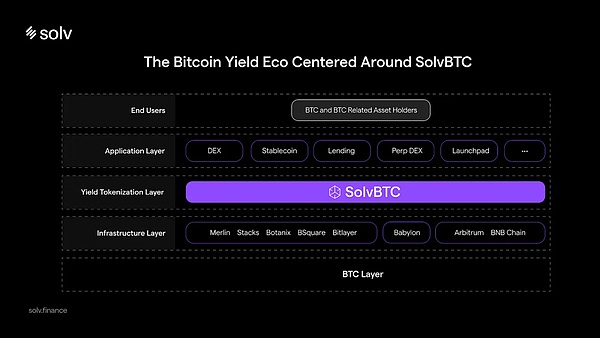

さらに、バビロンの解決収入をデルタ中立収入戦略に統合する収入プラットフォームSOLV ProTECLを参照することもできます。

https://solvprotocol.medium.com/solvbtc-will-integrate-restaking-yield-from-babylon-1dba0c5a5193

上記のユースケースは比較的単純で直接的であり、より複雑で洗練されたデリバティブデザインが後で表示されると思います。

インフラレンタルセキュリティとして

レンタルセキュリティは、より普遍的なアプリケーションシナリオです。地方分権化の要件が高く、初期誓約資本が少ないInfraは、賃貸と見なすことができます。ロールアップ関連サービス(ソルター、ブリッジ、MEV関連サービスなど)、コポロセッサー(検証可能なデータベース、AIインターフェイスなど、代表的なケース:儀式)、いくつかの暗号化アプリケーション(TEEネットワーク、シークレット)などの潜在的なAVS方向の潜在的な方向共有、FHEなど。代表的なケース:INCO、FHENIX)、いくつかの証明アプリケーション(ID、住所の証明など)。以下は、これまでに見たことのない新しいオンチェーンシナリオを開発したAVSをいくつか紹介します。特にコプロセッサフィールドには多くの革新があり、暗号化アプリケーションフィールドが始まったばかりです。

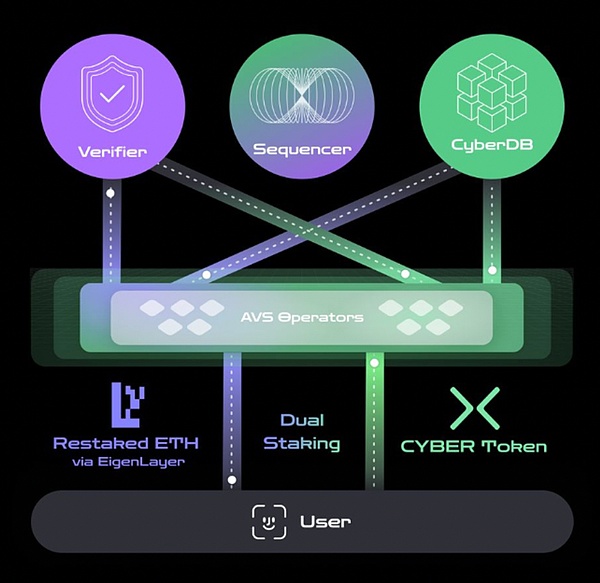

例として、最近L2プロジェクトを発表したCyberを使用して、EigenlayerのAVSに基づいて、ソルター、バリッター、CyberDBを含む分散型インフラを構築します。バビロンではなく、固有層と協力していますが、この2つはレンタルセキュリティの点で本質的に同じです。サイバーは二重の誓約モデルを採用します。ユーザーは、ユーザーがサイバーまたはLRTアセット(現在はEzeth、Pufeth、Weethをサポートしています)を誓約して、ETHからの誓約収入、Igenlayer、LRTポイントからの誓約収入を含む複数の収益を得ることができます。 、サイバー再埋め合わせポイントなど。AVSに相当するセキュリティは、サイバー+ LRTトークンによって保証されます。

デュアルステーキングモデルには利点があります。ネットワークがETHをレンタルすることからコールドスタートを開始し、デススパイラルの影響を減らすのに役立ちます。たとえば、ネイティブのトークンの価格は、POSネットワークのセキュリティが影響を受けますが、結果は比較的制御可能です。

結論

セキュリティは、他のアプリケーションに最大の市場価値を持つ2つのトークンのセキュリティを開くブロックチェーンのコアブラッドです。したがって、ロックチェーンの世界の進化の主要なチャンネルの物語になるに値するものです。このプロセスでは、業界のトップの起業家が重要な問題に直面しており、最新の技術的実現可能性を使用して、最適なソリューションを常に探索し、ビットコインとイーサウムの元の制限を突破しています。

POWとPOSの世界とPOSの世界の間の限られた方法を限られた方法で共有することを見ると、最初の原則を使用すると、4つのタイプに分割できます。

-

POW→POW:一般的な方法は、台木などのマイニングマイニングです。

-

POS→POS:たとえば、「Eigenlayerの解像度」と「Cosmos Ecosystemのハブとゾーン」の両方がこれに属します。

-

Pow→POS:たとえば、バビロンはPowの資産をPOSの資産として誓約します。

-

POS→POW:この領域はめったに探求されませんが、直感的なアイデアは、RWA資産の変換を通じてPOWでトークン化されたコンピューティングパワーを使用できることです。

より広い意味でセキュリティリースを見ると、鍵は、基礎となるコンセンサスに到達する方法、このコンセンサスを策定、生産、および拡張する方法、そしてこれに基づいて豊かなクラウドサービスエコシステムを構築する方法にあります。すべてのAVSサービスは、互いに効率的なコラボレーションではなく、リソースの使用率とデータ共有の方が、Cypherpunkの元の精神と真の価値のソースに沿っています。

AVS収益の合理的な分布パラダイム、新しいAVSの出現、さまざまなサービスのLEGOの組み合わせなど、まだ展開されていない多くの可能性があります。私たちは、再開の探求が始まったばかりであり、この方向に伴う進化、反復、機会に注意を払い続ける価値があると信じています。

参照:

https://docs.babylonchain.io/docs/introduction/overview

https://docs.bouncebit.io/?gad_source=1

https://docs.eigenlayer.xyz/

https://medium.com/@vitalikbuterin/minimal-slashing-conditions-20f0b500fc6c