Hintergrund

Brieftaschen spielen eine entscheidende Rolle in der Web3 -Welt.In der vorherigen Ausgabe von Web3 Security EINLEITUNG, um Fallstricke zu vermeiden, haben wir hauptsächlich die Klassifizierung von Brieftaschen und aufgelistete gemeinsame Risikopunkte eingeführt, um die Leser bei der Bildung grundlegender Brieftaschensicherheitskonzepte zu unterstützen.Mit der Popularisierung der Kryptowährung und der Blockchain -Technologie hat der Black Market auch das Fonds von Web3 -Benutzern im Visier. . Stehlen.In diesem Problem werden wir daher untersuchen, warum gefälschte Brieftaschen heruntergeladen/gekauft werden und die Risiken privater Schlüssel/Mnemonik -Wörter durchgesickert werden, und werden auch eine Reihe von Sicherheitsvorschlägen bereitstellen, um den Benutzern die Sicherheit ihrer Mittel zu gewährleisten.

Download auf Fake Wallet

Da viele Telefone den Google Play Store nicht unterstützen oder aufgrund von Netzwerkproblemen auch viele Menschen Brieftaschen aus anderen Kanälen herunterladen, wie z. B.:

Download-Site von Drittanbietern

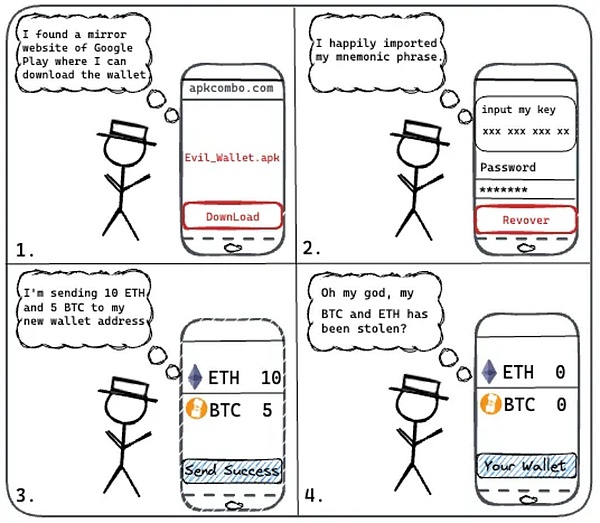

Einige Benutzer laden Brieftaschen über Download-Websites von Drittanbietern wie Apkcombo, apkpure usw. herunterDas Slow Fog Security Team hat eine Untersuchung und Analyse von Drittanbieterquellen gefälschter Web3-Brieftaschen durchgeführt, und die Ergebnisse zeigen, dass die von der Download-Site von Drittanbietern bereitgestellte Brieftaschenversion apkcombo nicht tatsächlich vorhanden ist.Sobald der Benutzer eine Brieftasche erstellt oder eine Brieftasche in der Startschnittstelle importiert, sendet die gefälschte Brieftasche Mnemonik und andere Informationen an den Server der Phishing -Website.

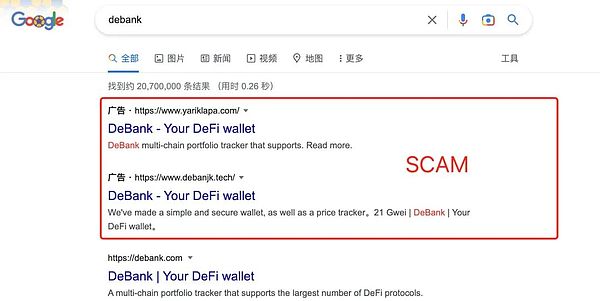

Suchmaschine

Die Rangliste der Suchmaschine ist verfügbar, was dazu führt, dass das offizielle Website -Ranking immer noch höher ist als die reale offizielle Website. Der Top-Link zum Herunterladen der Brieftasche.Wenn Benutzer nicht sicher sind, wie die offizielle Website -Adresse lautet, ist es schwierig zu sagen, ob dies eine gefälschte Website basiert, die allein auf der Website -Anzeigeseite basiert, da die vom Betrüger produzierte gefälschte Website der realen offiziellen Website sehr ähnlich ist und kann kann und kann Seien Sie fehlerhaft, um real zu sein, sodass nicht empfohlen wird, dass Benutzer auf Links klicken, die von anderen Benutzern auf Twitter oder anderen Plattformen geteilt werden, die größtenteils Phishing -Links sind.

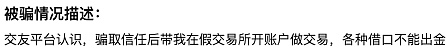

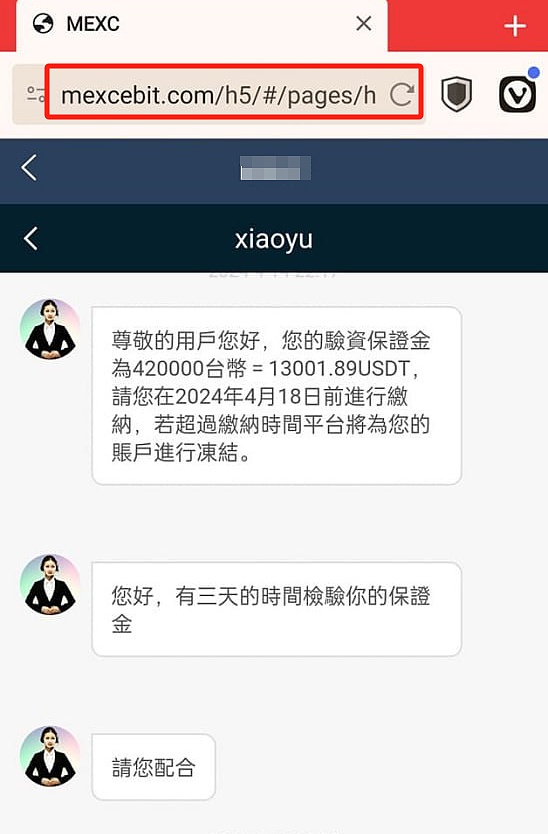

Verwandte und Freunde/Schweinertötungen

Vertrauen Sie in den dunklen Wald der Blockchain. Der QR -Code, den sie die Brieftasche mit einem Link teilen/ herunterladen, ist auch möglich, sie auf eine gefälschte Brieftasche herunterzuladen.

Das Slow Nebel -Sicherheitsteam hat viele gestohlene Formen von Schweinen -Tötungsvorfällen erhalten ist das Opfer.Daher sollten Benutzer gegen die Internetnutzer wachsam sein, insbesondere wenn die andere Partei Sie einlädt, unbekannte Links zu Ihnen zu investieren oder zu veröffentlichen, vertrauen Sie ihnen nicht leicht.

Telegramm

Auf Telegram fanden wir durch die Suche nach bekannten Brieftaschen einige falsche offizielle Gruppen. Diese Links sind alles, was es ist.

Anwendungsgeschäft

Es ist zu beachten, dass die Bewerbungen in der offiziellen Anwendungseinkaufszentrum nicht unbedingt sicher sind.

Wie können Benutzer es vermeiden, gefälschte Brieftaschen herunterzuladen?

Offizielle Website herunterladen

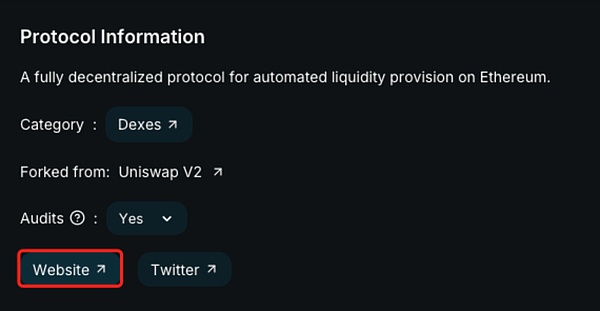

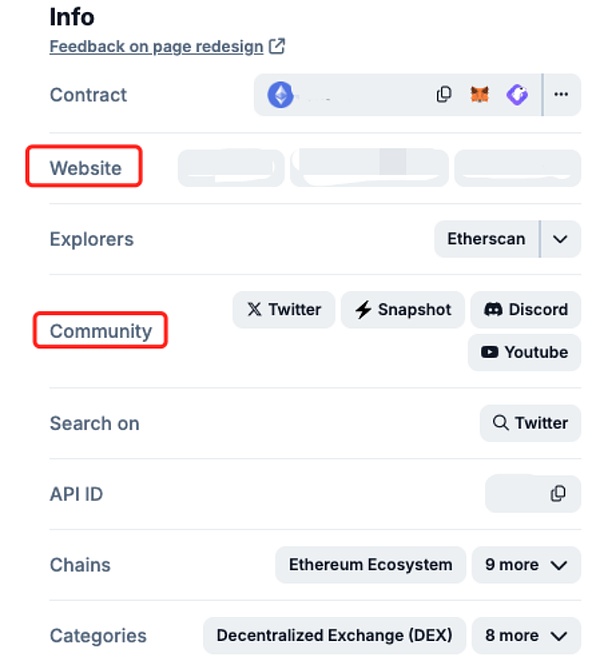

Die Möglichkeit, eine echte offizielle Website zu finden, wird nicht nur beim Herunterladen einer Brieftasche verwendet, sondern auch, wenn Benutzer in Zukunft an Web3 -Projekten teilnehmen. Daher werden wir darüber sprechen, wie Sie hier die richtige offizielle Website finden.

Benutzer können direkt nach der Projektpartei auf Twitter suchen, und beurteilen Sie dann, ob dies ein offizielles Konto ist, das auf der Anzahl der Anhänger, der Registrierungszeit und ob es ein blaues oder goldenes Etikett gibt Echte und falsche Projekte vor dem Artikel „Great Imitation Number“ im Kommentarbereich haben Sie über die schwarzen und grauen Produkte erzählt, die hohe Nachahmung verkaufen.Daher wird empfohlen, dass neue Anfänger einige Sicherheitsunternehmen, Sicherheitspraktiker, bekannte Medien usw. in der Branche auf Twitter achten, um festzustellen, ob sie den offiziellen Konten, die Sie gefunden haben, gefolgt sind.

(https://twitter.com/defillama)

Durch die obige Methode werden die Benutzer wahrscheinlich das wahre offizielle Twitter-Account finden, aber wir müssen immer noch eine Mehrparteienüberprüfung durchführen. Auf dem offiziellen Konto mit gefälschten offiziellen Website -Links.

(https://defilama.com/)

(https://landing.coingecko.com/links/)

Nachdem wir den offiziellen Website-Link gefunden und bestätigt haben, wird empfohlen, dass Benutzer den Link zum Lesezeichen speichern, damit sie das nächste Mal direkt den richtigen Link aus dem Lesezeichen finden können, ohne jedes Mal neu zu finden und zu bestätigen, wodurch die Wahrscheinlichkeit von reduziert wird Eintritt in die gefälschte offizielle Website.

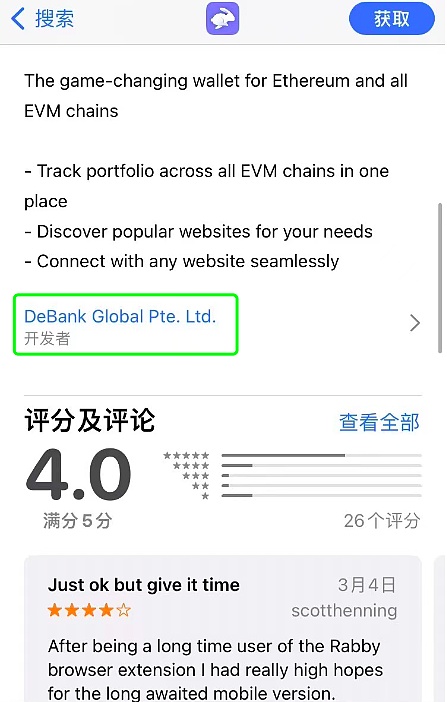

Anwendungsgeschäft

Benutzer können Brieftaschen über offizielle App -Stores wie Apple Store, Google Play Store usw. herunterladen. Vor dem Herunterladen müssen Sie jedoch zunächst die Informationen zur Anwendungsentwickler überprüfen, um sicherzustellen, dass sie mit der offiziellen Entwickleridentität übereinstimmt, und Sie können sich auch beziehen Die Anwendungsbewertung und Download -Lautstärke.

Offizielle Versionsüberprüfung

Einige Leser, die dies sehen, fragen sich vielleicht, wie man überprüfen kann, ob die von ihnen heruntergeladene Brieftasche ist eine echte Brieftasche.Benutzer können die Konsistenzüberprüfung durchführen.Der Benutzer muss die zuvor in das Datei-Hash-Verifizierungswerkzeug heruntergeladene APK-Datei ziehen. Nach dem offiziellen Hash -Wert ist es eine echte Brieftasche;Was soll ich tun, wenn der Benutzer überprüft, ob seine Brieftasche falsch ist?

1. Erstens müssen Sie den Umfang des Lecks bestätigen.

2. Wenn das private Key/Mnemonic -Wort in die gefälschte Brieftasche importiert wurde, bedeutet dies, dass das private Key/Mnemonic -Wort durchgesickert ist. Eine neue Adresse, um die übertragbaren Vermögenswerte schnell zu übertragen.

3. Wenn Ihre Kryptowährung leider gestohlen wird, werden wir nur dann kostenlose Community -Unterstützung für die Fallbewertung anbieten, wenn Sie das Formular gemäß den Klassifizierungsrichtlinien (gestohlene Fonds/Betrug/Betrug Ransomware) einreichen müssen.Gleichzeitig wird die von Ihnen eingereichte Hacker -Adresse auch mit dem Inmist Threat Intelligence Cooperation Network für die Risikokontrolle synchronisiert.(Hinweis: Das chinesische Formular wird an https://aml.slowmist.com/cn/recovery-funds.html eingereicht, und das englische Formular wird an https://aml.slowmist.com/recovery-funds.html) übermittelt.

Kaufen Sie eine gefälschte Hardware -Brieftasche

Die obige Situation ist der Grund, warum Sie eine gefälschte Brieftasche und die Lösung herunterladen.

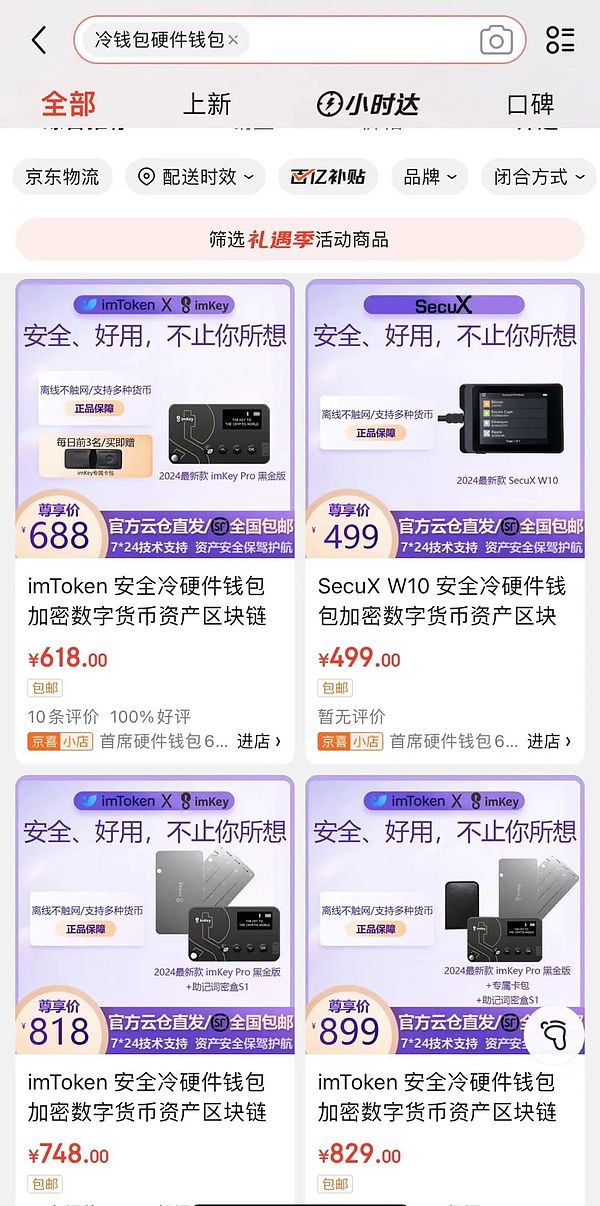

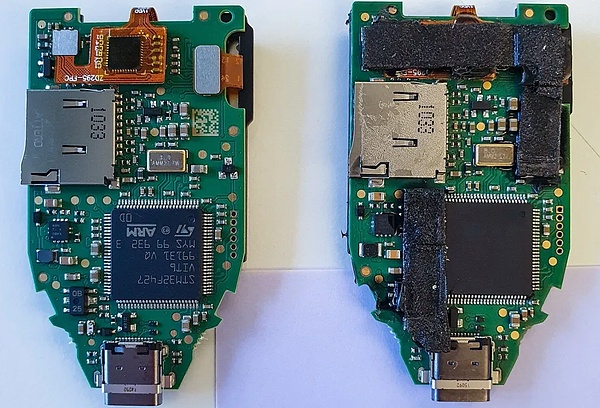

Einige Benutzer kaufen Hardware -Brieftaschen Online -Einkaufszentren, aber diese Art von Hardware -Brieftasche in inoffiziellen autorisierten Geschäften hat ein sehr großes Sicherheitsrisiko, da vor der Brieftasche in den Händen der Benutzer, wie viele Personen durchgehen, ob die internen Komponenten durchgehen werden, ob die internen Komponenten wurden manipuliert?Wenn die internen Komponenten manipuliert wurden, ist es schwierig, das Problem aus Erscheinung und Funktion zu erkennen.

(https://www.kaspersky.com/blog/fake-trezor-hardware-crypto-wallet/48155/)

Hier finden Sie einige Möglichkeiten, wie wir mit Hardwarebereiche -Lieferkettenangriffen umgehen können:

Offizieller Kanalkauf:Dies ist die effektivste Lösung für Lieferkettenangriffe.Kaufen Sie keine Hardware -Geldbörsen aus inoffiziellen Kanälen wie Online -Einkaufszentren, Einkaufsagenten, Internetnutzern usw.

Überprüfen Sie das Aussehen:Überprüfen Sie nach dem Erhalten der Brieftasche, ob die Außenverpackung Anzeichen von Schäden gibt.

Offizielle Website Real Machine -Überprüfung:Einige Hardware-Geldbörsen bieten offizielle Echtzeit-Maschinenüberprüfungsdienste an.Wenn die Ausrüstung während des Transports manipuliert wird, wird sie von der offiziellen Website nicht überprüft.

Abbau der Maschine und der selbstzerstörenden Mechanismus:Sie können eine Hardware-Brieftasche mit einem zerlegten Selbstzerstörungsmechanismus kaufen. und das Gerät kann es nicht weiter verwenden.

Risiko eines privaten Schlüssels/Mnemonik -Wortlecks

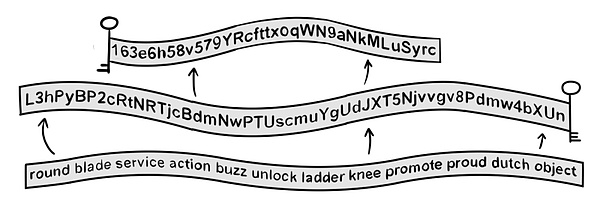

Durch den oben genannten Inhalt sollte jeder lernen, wie man eine echte Brieftasche herunterlädt oder erstellt. Wie Sie also den privaten Schlüssel/Mnemonik -Wörtern aufbewahren, ist ein weiteres Problem.Privatschlüssel/Mnemonik ist der einzige Gutschein zum Wiederherstellen der Brieftasche und zur Kontrolle des Vermögens.Der private Schlüssel ist eine 64-Bit-hexadezimale Zeichenfolge, die aus Buchstaben und Zahlen besteht, während das mnemonische Wort im Allgemeinen aus 12 Wörtern besteht.Das Slow Nebel -Sicherheitsteam hier erinnert daran, dass die Brieftaschenvermögen sehr wahrscheinlich gestohlen werden, wenn das private Schlüssel/Mnemonik -Wort durchgesickert ist.

Unsachgemäße Vertraulichkeit:Benutzer mögen ihren Verwandten und Freunden die privaten Schlüssel-/Mnemonikwörter mitteilen und sie bitten, sie zu retten, aber die Mittel werden von Verwandten und Freunden gestohlen.

Netzwerkspeicher oder Übertragung privater Schlüssel/Mnemonik -Wörter:Obwohl einige Benutzer wissen, dass private Schlüssel/Mnemonische Wörter nicht anderen gesagt werden sollten, speichern sie private Schlüssel/Mnemonische Wörter durch WeChat -Sammlung, machen Fotos, Screenshots, Cloud -Speicher, Memos usw.Sobald diese Plattformkonten von Hackern gesammelt und erfolgreich kompromittiert wurden, können die privaten Schlüssel-/Mnemonikwörter leicht gestohlen werden.

Kopieren und fügen Sie den privaten Schlüssel/Mnemonik -Wörtern ein und fügen Sie sie ein:Viele Clipboard -Tools und Eingabemethoden laden die Zwischenablage von Benutzern in die Cloud hoch und setzen private Schlüssel/Mnemonik einer unsicheren Umgebung aus.Darüber hinaus kann die Trojan -Software auch Informationen aus der Zwischenablage stehlen, wenn der Benutzer die privaten Schlüssel-/Mnemonik -Wörter kopiert. Großes Risiko von Leckagen.

Wie vermeiden Sie einen privaten Schlüssel-/Mnemonik -Wort -Leckage?

Erzählen Sie niemandem den privaten Schlüssel-/Mnemonikwörtern, einschließlich Verwandter und Freunden.Zweitens versuchen Sie, physische Medien auszuwählen, um private Schlüssel/Mnemonische Wörter zu retten, um zu vermeiden, dass Hacker private Schlüssel/Mnemonische Wörter durch Cyber -Angriffe und andere Mittel erhalten.Kopieren Sie beispielsweise private Schlüssel/Mnemonische Wörter in hochwertiges Papier (können auch plastisch versiegelt sein) oder verwenden Sie mnemonische Wörter, um zu speichern.Darüber hinaus kann das Einrichten mehrerer Signaturen und das Speichern von privaten Schlüssel/Mnemonik auch die Sicherheit von privaten Schlüssel/Mnemonik verbessern.In Bezug auf die Sicherung von privaten Schlüssel/Mnemonikwörtern können Sie das von Slow Mist hergestellte „Blockchain Dark Forest Self-Rescue-Handbuch“ lesen: https://github.com/slowmist/blockchain-dark-forest-soxguard-handbook/blob /main /readme_cn.md.

Zusammenfassen

Diese Ausgabe des Artikels erläutert hauptsächlich die Risiken beim Herunterladen/Kauf einer Brieftasche, wie man die Authentizität der Brieftasche findet und die Authentizität der Brieftasche sowie das Risiko einer Leckage privater Schlüssel/Mnemonikwörter verifiziert.Ich hoffe, dass dieses Problem Ihnen helfen kann, den ersten Schritt in den dunklen Wald zu machen.(Ps. Die in diesem Artikel genannten Marken und Bilder dienen dazu, nur das Verständnis der Leser zu unterstützen und keine Empfehlungen oder Garantien darzustellen).