著者:BlockPunkソース:X、@BlockPunk2077

私はかつて言及した、「碑文」の大きな発展は、BTCエコロジーの繁栄を促進しましたが、BTCネットワークリソースの競争も悪化しています。高すぎるコスト、将来の予見可能なBTCの増加であるコストは、BTCエコロジープレーヤーのエントリーしきい値を常に増加させています。

これにより、人々はBTCの拡大についてさらに多くを議論するようになり、コミュニティや投資家の注目を集めました。

もちろん、人々はBTC L1を直接アップグレードする拡張スキームを暗黙のうちに避けました。 。

ETHのロールアップとモジュール性の開発と理論的結果では、BTC Layer2が拡張ディスカッションと最速のソリューションの主流になりました。プロジェクトの最初のバッチは、次の2か月または3か月以内に開始され、推測の絶対的な主流の物語になります。

BTCガバナンスの地方分権が高いため、コミュニティを導く「教会」はありません。そのため、L2デザインにも花がいっぱいです。この記事は、典型的なBTC L2と市場の関連プロトコルから始まり、BTC拡張の可能性を垣間見ることができます。

ここでは、BTC L2はほぼサイドチェーン、ロールアップ、DAレイヤー、分散型インデックスなどに分割され、同様のプロジェクトを説明しています。BTCの容量拡張スキームには定義する権利はないため、実際の分類は厳密ではありません。

この記事では、部分的な実装計画の観点から議論することに焦点を当てており、多くのデザインはまだ紙の段階にあります。第2レベルの資産の競争において、テクノロジーとセキュリティは絶対にプロジェクトの下限です。テクノロジーは、パスレベルに達している限り、チケット、クラス、エコノミークラス、さらには吊り下げ式のチケットです。

>

ただし、資産の観点からは、L2自体が碑文を導入するか、それ自体を引く能力です結局のところ、「私のビットコインではなく、私の鍵ではありません」は、スキームの設計に非常に関連しています。

BTCエコシステムの採用は、将来的にETHを上回りますか?多分あなたはあなたにいくつかの参照を与えることができます。

まず、フロントテクノロジー、Taprootアップグレードによってもたらされる2つの変更を導入する必要があります。

-

Schnorrの署名BTCは、多くのL2ブリッジの基礎である複数の署名方法を持つ最大1,000人の参加者を紹介します。

-

マストにより、多数のUTXOスクリプトがメルクルツリーの方法を介してより複雑なロジックを実現することができます。これにより、L2の証明の可能性が提供されます。

-

Tapscriptはビットコインスクリプトをアップグレードし、検証が一連のスクリプトを検証してUTXOが予想できるかどうかを判断できるようにしました。これにより、L2の引き出しとペナルティが可能になります。

サイドチェーン

それを使用するために、それはすべてです。

サイドチェーンの利点は、主にビジネスロジックを開発し、迅速に実施することです。

そのセキュリティは、BTCの「ハンギングチケット」にのみ関連しています。

btclayer2 bevm

実際、BTC L2のほとんどはBEVMと同じであり、ETH拡張中の鎖のアイデアを継続しています。

BEVMは、Taprootの機能を介してBTCのL1にマルチシグナルアドレスを展開し、EVMの抽出要求をEVMで受信するスマートコントラクトを展開します。BEVMのガスは、クロス鎖の後にBTCを使用します。

リチャージの時点で、ブリッジのオペレーターはBTCデータを同期し、BEVMノードに通知して、BTCブロックヘッダーの再充電を確認します。 Bridgeは特定の数の署名に署名します(一定数の署名を収集した後(一定数の署名(ハウジング)を収集した後、抽出BTCのトランザクションが発行されます。これにより、サイドチェーンとBTCの資産相互運用性が実現します。

従来の$ rsk $ stxソリューションとは異なり、BevmはTaprootのBTCマルチシグネチャーを使用して、BTCクロス鎖に特定の断層の耐性を追加することができます。

しかし、BEVMはBTCのセキュリティ保証を使用せず、BTCアセットの相互運用性のみが達成されます。そのノードは独自の内部コンセンサスとEVMを実行し、BTCネットワークにプルーフをアップロードしないため、L1 DAはありません。

ネットワークトランザクションアンチレビュー属性はネットワーク自体に依存するため、ノードがBTC離脱トランザクションのパックを拒否した場合、L1からBTCを取得しなくなります。これは潜在的なリスクです。

この方法の利点は、Taprootの自己の大部分を迅速に達成して確認できることです。 。

Mapprotocol Map Portocol

MAPは、EVMアーキテクチャの碑文サイドチェーンでもあります。

MAPは、BTCから拡張されたBRC20インデクサーを実行します。BTCからCross -Chain BRC20は、ターゲットチェーン、ターゲットアドレス、その他の情報を挿入する必要があります。より多くのBTCトランザクションを発行しました。

BRC20の元帳は実際にインデックスで動作し、BTC L1は基本的に利用可能なデータソースです。

サイドチェーンの低コストを使用して、MAPチェーンはMic20 MintツールLessgas、碑文市場Satsat、およびRoupを介してBRC20のクロスチェーンを実行します。碑文のアイデアは非常に独特で、ユーザーのグループを引き付けます。

MAPは、古典的なPOSコンセンサスメカニズムを使用して、BTC L1のチェックポイントデータをアップロードしてセキュリティを強化します。ただし、長い範囲の攻撃を防ぐことに加えて、MAPはBTCのセキュリティ保証を使用せず、撤退、ステータスの変更検証、および反レビューでのデータの信頼性の撤回を強化していません。

BitMaptech Merlinチェーン

BRC420がリリースしたBTCサイドチェーン。Merlin Chainは、Cobo WalletのMPCスキームを使用して、BTCのクロス鎖を実現することを選択します。セキュリティの観点からのセキュリティ。

Merlinは、ParticlentWrkのアカウントの抽象化を使用しています。対照的に、ビットコインユーザーをメタマスクに戻して対話させてください。このデザインは怠zyでシンプルで失礼に見えます。

BRC420とビットマップは十分に高く、多くのユーザーグループが蓄積されています。マーリンは、碑文を中心にビジネスを継続し続け、L1のクロスチェーンからさまざまな碑文資産をサポートし、サイドチェーンに新しい碑文を提供します。

dfinity ckbtc

CKBTCは、純粋な暗号化スキームを介したICPにおけるBTCのクロスチェーン統合であり、3番目のパーティブリッジまたはホスティングに依存していません。

ICPは独立したL1ブロックチェーンであり、独自のBLS限定署名スキームによって保証されています。コンセンサスアルゴリズムに縛られているチェーンキーテクノロジーにより、ICPのネットワーク全体がBTCの遅延署名アドレスを共同で管理し、BTCを受け入れ、コンセンサスの集計署名を通じてこのアドレスの下でBTCを制御することができます。

ICPは独自のネットワークにもあります。これは、BTCのスマートコントラクトをすべて読み取ることができます。

このしきい値の署名はICPネットワークのコンセンサスアルゴリズムに直接拘束されるため、CKBTCのセキュリティはICPネットワークとBTCネットワークにのみ関連し、追加の第3パーティの信頼の仮定は導入されていません。

したがって、CKBTCのICPが使用するチェーンキー遅延署名スキームは、現在最も安全なBTCブリッジのアイデアです。しかし、撤退の撤回のために、ICネットワークが死にかけているか、トランザクションを拒否している場合、BTC L1からの撤退を強制することはできません。同時に、ICPは独立したL1であり、セキュリティ自体が保証されており、BTCとは何の関係もありません。

データの使いやすさ

BTCは、世界で最も安定して信頼できるデータソースであるため、信頼できるデータのソースとしてのビットコインの使用は非常に付与されます。

同様に、BTCのデータストレージは非常に高価ですが、DA層としてのコンセンサス基盤もありますが、CelestiaorgのDAの理論的根拠を備えています。

本質的に、儀式と碑文全体は、実際にはBTCをDAとして使用しますが、これはBTCにデータを送信しますが、これは形式主義のようなものであり、美しいビジョンを表しています。

下面是一些较有特色的设计。

nubit_org Nubit

Nubit 是一个为 BTC 扩展数据可用性场景的 DA 协议,因为其融资有 Bounce Finance 与 domo 的参与而被关注。

簡単に言えば、NubitはPOSコンセンサスを実行することでCelestiaに似たDAチェーンを整理し、Block HeadsやTrading Merkel Tree RootsなどのNubitのDAデータをBTC L1に定期的にアップロードします。

このようにして、Nubit自体はBTC L1によって保存され、Nubitは独自のチェーンのストレージスペースをDAとしてユーザーや他のロールアップチェーン(DAセット)に販売しています。Nubitにはスマートコントラクト容量がなく、DAに基づいてロールアップが必要です。

ユーザーはnubitのDAレイヤーにデータをアップロードします。これらのデータは「ソフト確認」状態を入力し、ヌービットは一定期間後にチェーンデータルートをBTC L1にアップロードします。至ヌービット的数据才会进入最终确认状态。その後、ユーザーはBTC L1のデータをアップロードするラベルに移動する必要があります。これは、Nubitノードのメルケルツリーの元のデータを照会するために使用されます。

ヌービットネットワークのPOSコンセンサスは、バビロンのBTC POS誓約によってサポートされていました(以下に紹介されます)。

ユーザーは、この目的のためにBTCを使用します。 Nubit POSネットワーク自体。

Nubitは、Celestiaのビットコイン生態版のようです。Lightning Networkは信頼するのに十分ですが、使用の経験は十分ではなく、大規模な資金の内外をサポートすることは困難です(ステータスチャネルは使い果たされました)。

ヌービットとBTCの関係は、BTCのデータによってのみ確認されていません。

ロールアップデータと碑文データは、BTCに直接アップロードせずにヌービットパッケージレイヤーに移動する必要があるのはなぜですか?これは、ヌービットが答える必要がある最も重要な質問である可能性があり、低コストはコアドライバーとして使用されない場合があります。

BTC DAの最大の利点と比較して、NubitのDAがLightノードのサンプリングデータ検証(DAS)をサポートしている可能性があります。 。

もはや完全にビットコインの碑文になることはできませんが、彼らはまだコミュニティのコンセンサスを得ることができますか?Nubitは、BTC L1チェーンのDAを独自のチェーンに置き換えようとします。もちろん、これも大きな機会です。

veda_bitcoin veda

VEDAプロトコルは、BTC L1で特定の序文バーナーを読み取ります。これは、トランザクション要求として使用し、BTCチェーンの下のEVMで実行されます。

ユーザーは、BTC L1秘密鍵のEVMに準拠するトランザクションに署名し、碑文としてBTCにキャストしました。VEDAのEVMノードは、BTCによってBTCブロックをスキャンします。

実際、これはBTCを確認するためのヴェーダEVMとして扱うことです。ただし、BTCのパフォーマンスはETHのEVMよりもはるかに低く、一定期間にBTCブロックに記述されたデータが限られているため、Veda EVMはBTCにアップロードされたすべてのEVM要求を確実に実行できます。

BTCは、VEDAのすべての状態のデータソースです。したがって、複雑なセキュリティの仮定なしでヴェーダEVMを最適化できます。

ただし、VEDAはBTCのパフォーマンスを拡大することはできません。ヴェーダは10分間ブロック間隔と見なすことができます。TPSは5ですが、数万のノードと巨大なPOWコンピューティングパワーを備えたイーサリアムネットワークです。

BTCの機能を拡張し、スマートコントラクト機能を追加するだけです。これは、本質的にリソース競争の問題を解決するものではありません。

Babylon_Chain Babylon

バビロンは、他のブロックチェーンがBTCセキュリティを共有するのを支援する合意です。

Babylonは、BTCがPOSチェーンの経済的安全保証を提供することを許可しています(Ethの再退学と同様)。

BTCの誓約は、BTCに2つのUTXO出力を備えたトランザクションを送信して、最初のUTXOが一時的なビットコインアドレスを書き込みます。時間の署名EOT」。

BTC PredkerがPOSチェーンノードを実行すると、唯一の効果的なブロックが検証され、EOTS秘密キーはそれを署名します。

誓約者(このPOSチェーンの検証担当者)が正直であり、毎回1つの効果的なブロックに署名する場合、POSチェーンの検証を受け取ります。ブロックの高さブロックのレベルでは、EOTSの秘密鍵がプッシュされます。正直さを維持するよう誓約を促すために。

Babylonはまた、BTCタイムスタンプサービスを提供します。つまり、ブロックチェーンのチェックポイントからBTCのOP_returnにデータをアップロードして、セキュリティが増加します。

上記のヌービットは、セキュリティを強化するためにバビロンのBTC誓約サービスを使用する予定です。バビロンはBTCのアクセスと罰則を担当しておらず、純粋な暗号化の解決策が使用されていますが、これは非常に安全です。ただし、誓約サービスのチェーンの場合、これはETHのロールアップ方法などと比較して、経済学レベルで制限されています。検証にはいくつかの距離があります。

タイムスタンプサービスはL2 Data BTCをアップロードしますが、BTCブロック全体が完全なノードをダウンロードする必要があり、しきい値が高いことを直接確認する必要があります。同時に、BTC L1にはスマートコントラクトがなく、これらのデータの正しさを検証することはできません。

ロールアップ

条例を通じて、ビットコインはさまざまなデータを保存し、非常に安全なデータベースになることができます。Rollupの証明データをBTCネットワークにアップロードすると、実際に改ざんできないことが保証できますが、これにより、ロールアップ内部トランザクションの有効性と正確性を確保することはできません。

BTCロールアップの中心的な問題は検証です。

ほとんどのBTCロールアップは、ソブリンロールアップの方法(クライアント検証)を選択する場合があり、検証者はチェーンの下のロールアップのすべてのデータを同期し、それ自体でチェックします。

しかし、これはビットコインの最も強力な能力、つまり数十万のノードの捕虜コンセンサスを使用して、ロールアップのセキュリティを確保することはできません。最も理想的な状態は、もちろん、BTCネットワークがETHのようなロールアップの証明を積極的に検証できることであり、無効なブロックデータを削除することを拒否できます。

同時に、ロールアップ中の資産が、最も極端なケースでBTCネットワークを抽出することを信頼できることを確認する必要があります。安全なエスケープチャネルを介して取り外しました。

スマートコントラクトのないBTCの場合、スクリプトの能力を使用して、検証を実現するためにスクリプトを組み合わせています。

Zerosync_ Bitvm

BITVMは、BTCで最も視聴されている拡張プロトコルであり、BTCの楽観的なロールアップです。

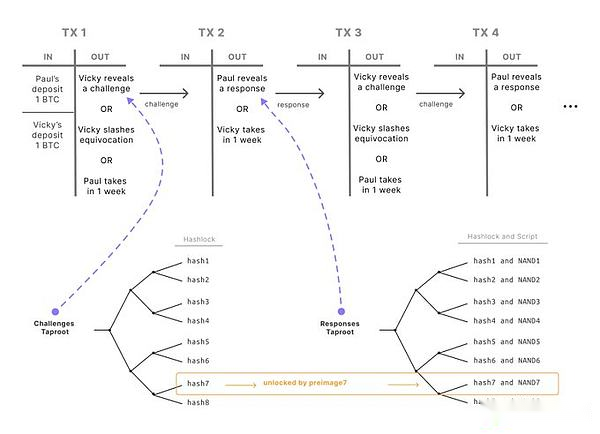

BITVMは、BTCとチャレンジャーの詐欺方法を革新的に提案しました。

BTCスクリプトは、最も単純なロジックを処理するための最も単純なロジックドアと見なすことができます。論理的なドア回路が木の形で互いに組み合わされている場合、特定のロジックを備えた回路を形成できます(3つのボディのQin Shihuangのコンピューターを想像できます)。

>

BITVMは、ロールアップの放電によって詰め込まれた一連のノードによって決定される多数のBTCスクリプトで詐欺証明書に書き込まれます。

チャレンジャーは、ハッシュ値を詐欺証明回路に絶えずアップロードでき、検証者は対応するスクリプトを実行し続け、出力を明らかにして結果が正しいことを確認します。

一連のトランザクションの下で、挑戦者は、各回路のドアが正しいことを証明者が確認するまで、常に証明に挑戦することができます。その結果、BTCネットワークはロールアップの検証を完了し、Prooferは独自の資金を理解できます。それ以外の場合、チャレンジャーは証明によってBTCを誓約します。

理解する方法では、BITVMとBTCの関係はETHネットワークのOPのようなものであり、そのセキュリティはすべての拡張スキームの中で最も高くなっています。BITVMによって生成されるトランザクションの数は非常に大きく、両方の当事者のチェーン検証に参加する前に、多数の署名されたニックネームが必要です。つまり、多数のチェーン計算が必要です。

もちろん、ETHの楽観的/ZKロールアップとは異なり、BITVMには緊急BTC離脱チャネルがなく、L2ネットワークの少なくとも1つの正直なノードは通常の出口を完了できます。ただし、これはBTC L2が現在DAによってアップロードできる最も高いセキュリティ保証です。

したがって、BITVMの実現は遠くに見えますが、最近、Lift OP_CATスクリプトに関するBTCコミュニティの議論は、BITVMの開発に新しい可能性をもたらす可能性があります。OP_CAT動作コードは、最大520バイトの長さをサポートする川の2つの文字列にリンクできます。このデータのシリーズは、ビットコインでより複雑な計算を実現できます。たとえば、BITVMは同じスクリプトの下で数百の論理ドアを接続できます。これにより、BITVMは、成長率のほぼ100倍のトランザクションでより多くのバイナリ回路を処理できます。

BITVMはまた、ビットコインスクリプトの複雑な組み合わせで多くのL2プロジェクトに影響を与えており、これに基づいて、BTCの「詐欺」課題に対する新しい課題のアイデアを提案しています。

Bison_Labsビスコンネットワーク

バイソンネットワークは、ビットコインベースのZK-Starkソブリンロールアップ(クライアント検証)です。

SO -Caled Sovereignロールアップ、つまり、L1は、ロールアップトランザクションが正しいかどうかを確認せず、ロールアップトランザクションがロールアップのノードによって検証されているかどうかを確認しません。

Bisonは、RollupのZKをBTC条例に提出します。ロールアップの状態全体を確認する必要がある場合は、ノード全体を同期する必要があります。

バイソンの特徴は、BTC L1ブリッジの実現です。ユーザーがBison Rollup BTCを保存すると、このBTCはBTCのマルチサインウォレットの複数のパッケージに割り当てられます。これらのウォレットは、DLCをサポートしています。

ユーザーがBTCで預金するとき、:::

-

他の人に転送します

-

BTCメインネットワークの状況を抽出しました

-

誰も長い間抽出しませんでした。

署名後、これらのトランザクションはBTCブロックで公開されません。より多くの財布、つまりユーザー、バイソンロールアップ、および予言マシンに署名する3人のコントロール主義者がいます。

DLCは、ビットコインのIF-Doステートメントのようなものです。

ここの予測機のリンクは、バイソンロールアップのブリッジ契約です。

-

トランザクションが登録されているため、複数の署名アドレスコントロールがバイソンネットワークに与えられ、ユーザーのリクエストが受信された場合に送信されます

-

コントロールはユーザーに転送されます。

その結果、バイソンはロールアップからBTCの抽出を実現し、単純なエスケープチャネルを設定しました。ただし、ここでのシステムの弱点は、エラーメッセージが渡された場合、chainlinkなどの分散部品を導入することを検討できます。

DLCによって実装される「信頼のブリッジ」は、BTCスクリプトの可能性の発掘です。

Bison Rollupは、新しいサードパーティの導入を通じて単純な「エスケープチャネル」を達成しましたが、BTC L1検証ロールアッププルーフをまだ実装していません。

bsquarednetworkb²ネットワーク

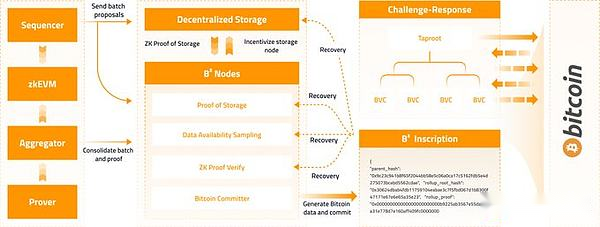

B²ネットワークは、BTCの「Promise Challenge」と混ざったZKロールアップです。ネットワークは、ロールアップレイヤーとDAレイヤーの2つのレイヤーに分割されます。

ロールアップレイヤーは、スマートコントラクトロジックを実行しているZkevmを使用します。このレイヤーには、トランザクションの受け入れ、ソートとパッケージ、ZKの出力、BTCアドレスアカウントの抽象化をサポートし、BTC L1データを同時に読み取ることが含まれます。

DAレイヤーはロールアップのデータストレージを提供し、ストレージノードはロールアップトランザクションのZK検証を実行します。検証を完了した後、DAレイヤーノードはロールアップデータをBTCの碑文に書き込みます

証明の検証がコアです。共同契約は、ZK認証を検証するためにL1で直接検証され、ZK検証の複雑なロジックのために、BTC検証の論理回路(BTCスクリプトの論理回路)にはスマート契約機能がありません。コストは、BTCブロックのBTCブロックを上回ることがあります。

したがって、B²は検証でより多くのチェーン計算を導入し、L1をZKに直接「詐欺証明書」チャレンジに直接変換します。B²はZKの証明を異なるスクリプトに分解し、これらのスクリプトはマストバイナリツリーに重ねられます。b²ノードは、詐欺に対する報酬としてこのトランザクションを通じてBTCを送信しました。

>

「詐欺証明書チャレンジ」を含むトランザクションがBTC L1で確認されると、チャレンジャーはDAレイヤーから元のデータをダウンロードして、チェーンの下の上記のスクリプトを実行できます。

最終出力がb终ノードの提出と矛盾している場合、それはノードが悪であり、チャレンジャーがスクリプトルートでノードの制御を取得できることを意味し、同時にロールアップトランザクションがロールバックされます。

ロック時間中に課題がない場合、ノードはロックBTCを取得でき、ロールアップは最終確認を受けます。

B²ネットワークでは、発行された最初のトランザクションは、ZK証明書が改ざんされていないことが確認されました。BTCは、2回目のトランザクションで「詐欺認証チャレンジ」を通じてZKトランザクションを検証することはできませんが、L1の検証はロールアップでのトランザクションの有効性を確保しています。

B²ネットワークは、ユーザーの習慣を変更せずに、BTCのウォレットを直接使用してロールアップします。ただし、L2からのBTC資産の抽出から、マルチシグナルアドレスブリッジの方法がまだ使用されており、「エスケープチャネル」は導入されていません。

atsoshivm

SatoShipmは、BTCベースのZKロールアップにも基づいています。BOTのZKプルーフを生成した後、BTCを含む「詐欺証明書」チャレンジを送信する前に、BTCネットワークにアップロードされます。その人はBTCの報酬を受け取ります。

違いは、Satoshivmが「詐欺証明書」チャレンジで2回のロックを追加し、対応する課題の開始時間、このようにして世界を終了することです。 ZK証明書が正しく効果的かどうか。

そのクロスチェーンブリッジの一部は、実際には複数の署名されたソリューションのみを使用しており、明るいスポットはありません。

Chainway_xyz Chainway

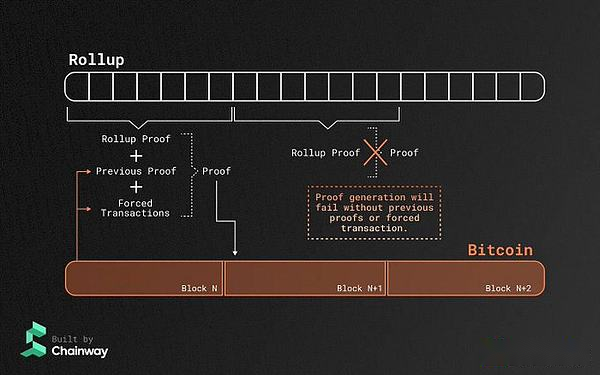

チェーンウェイは、BTCのZKソブリンロールアップです。ビットコインをデータのリリース層として使用するだけでなく、ZKの生産ソースとしても使用しています。

チェーンウェイプルーパーは、各BTCブロックをスキャンするために漏れやすいスキャンを必要とします。BTCブロックからブロックヘッド、以前のZKプルーフ、およびブロックに刻まれた「強制トランザクション」を読んで、完全なZKプルーフを生成します。各BTCブロックで、チェーンウェイは燃えるZKプルーフの取引を提出して再帰的な証明を形成します。

>

BTCブロックでは、順序碑文の形で刻まれた「必須トランザクション」は、チェーンウェイが設定した「反レビュートランザクション送信方法」です。チェーンウェイロールアップノードがダウンしている場合、またはユーザーからの抽出トランザクションの受け入れを常に拒否した場合、ユーザーは引き出し要求をビットコインブロックに直接刻むことができます。ノードには、これらの「必須トランザクション」をロールアップのブロックに含める必要があります。そうしないと、ZK回路の制約を満たすことができず、生成されたプルーフが失敗します。

最新のTwitterでは、チェーンウェイはBITVMに触発されていると主張しています。

明らかに、チェーンウェイの現在の設計は、ソブリンロールアップのクライアントに基づいています。「必須のトランザクション」は、ロールアップトランザクションの反ノードレビューの問題をある程度解決しますが、実際のBTC L1資産決済を達成することはまだ不可能です。

QedProtoCol QEDプロトコル

QEDプロトコルは、ZKEVMに基づいて実行されるBTCのZKロールアップです。他のZKロールアップとは異なり、QEDはロールアップトランザクション全体のZKプルーフを生成することを選択しませんでしたが、ロールアップからBTC L1への離脱トランザクションのみにZKプルーフを作成しました。

BITVMのアイデアと同様に、QEDプロトコルは、BTC L1での撤退のZK証明を検証します

直面インデックスプログラミング

根を追跡すると、BRC20は本質的にBTC L2であり、BRC20のトランザクションデータがBTCに記録され、元帳は実際にチェーンの下のインデクサーで実行されます。

現在のBRC20台帳自体は完全に集中していますが、BTCネットワークの条例はすべてのトランザクションレコードを記録できないため、セキュリティについて心配することはめったにありません。

ただし、この拡張はBTCに新機能を追加するだけで、パフォーマンスを拡大するのに役立ちません。インデックスデバイスの元帳が分散化されている場合、碑文チェーンを革新できますか?

実際、@unisat_walletによって発売された後のビジネスは、$ SATとプールのアイデアがインデックスに実装されている場合、避けられないプロセスです。

また、@roochnetworkはL1からまったくアセットを取得しませんが、インデックスとBTCフルノードのみを実行し、チェーン上のスマートコントラクトの読み取りデータで使用される読み取り値のみがあります。

やっと

もちろん、私が紹介していない多くの項目があります。これは、説明が未知のために、エネルギーが限られているためです。

業界は急速に変化しており、1秒ごとに新しいBTC L2がありますが、BTCエコロジーの2階への避けられない傾向です。

BTCは、誰もが計画の視点から、チケットを購入した乗客ですが、以前に使用することができます。

DAタイプのプロジェクトは、CelestiaとEigenlayerを構築しようとするBTCバージョンです。

ロールアップDAをアップロードし、BTCスクリプトを使用して、BTCセキュリティコンパートメントの半分としてカウントされることはほとんどなく、いくつかの簡単なBTCチェーンメカニズム(BITVMのビットコミットメント思考から借用)を実装しました。ロールアップが自己検証された主権に依存していることはロールアップではないと誰が言ったのですか?(ソブリンロールアップについて長期CXに感謝する必要があります)

BTC L2クラウンの宝石は、BTCスクリプトロジックを使用してロールアップアップロードの証明を検証することです。現在、それは実装のレベルでは手の届かないようですが、OP_CATなどの新しいオペレーターの除外は、そのプロセスをさらに速く実現できるようです。