著者:Faust&

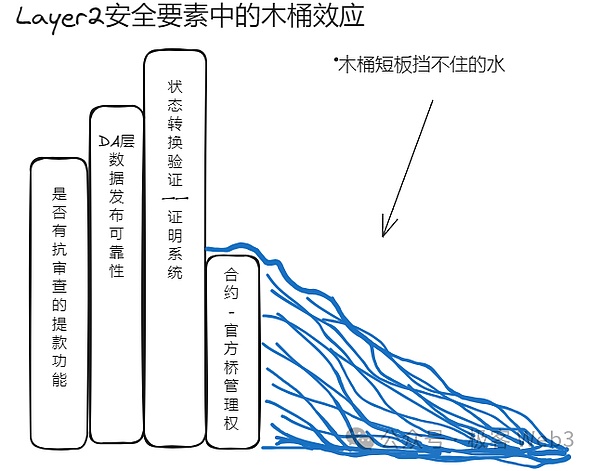

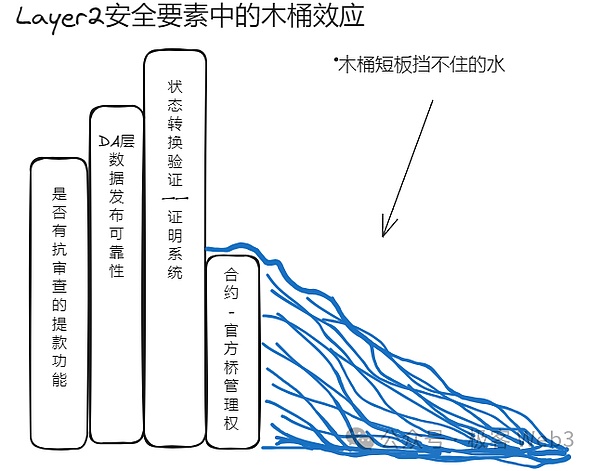

はじめに:アメリカ管理科学者のローレンス・ピーターはかつて「バレル理論」を提案しました。これは、システムの全体的なパフォーマンスが最も弱い部分によって制限されていると考えています。言い換えれば、バレルがどれだけの水を保持できるかは、最短のボードによって決定されます。この原則は単純ですが、しばしば見落とされています。Layer2のセキュリティに関する以前の議論は、さまざまなコンポーネントの優先順位と重要性をほとんど無視し、基本的には州の移行のDAの問題に焦点を当てていましたが、このようにして、より重要な要素を無視しています。したがって、複数のモジュールの複雑なシステムを探索するとき、最初にどのピースが「最短の木製ボード」であるかを把握する必要があります。

バレル理論に触発された後、体系的な分析を行った後、ビットコイン/イーサリアムレイヤー2セキュリティモデルの異なるコンポーネント間に明らかな依存関係があること、または一部のコンポーネントのセキュリティは他のコンポーネントよりも安全であることがわかりました重要なことは、いわゆる「短い」です。

この点で、主流のレイヤー2セキュリティモデルのさまざまなコンポーネントの重要性/基底性を次のように優先順位付けすることができます。

1.契約/公式ブリッジの管理機関が合理的に分配されているかどうか(複数の標識管理権がより集中している)

2。レビューに抵抗する撤退機能があるかどうか(必須の撤退、脱出ポッド)

3。DAレイヤー/データ公開フォームは信頼できます(DAデータがBitcoinまたはEthereumで公開されているかどうか)

4.信頼できる詐欺証明/有効性証明システムがlayer1に展開されているかどうか(ビットコインL2にはBITVMが必要です)

lisenkoismを避けるために、イーサリアムコミュニティによってlayer2の研究結果を適度に吸収する必要があります

非常に整然としたEthereum layer2システムと比較して、Bitcoin Layer2は、碑文の勢いを示した後、この新しい概念のようになりますが、その生態系はますます混oticとしています、雨の後のキノコのように、あらゆる種類のlayer2プロジェクトが次々と出現しました。彼らはビットコインのエコシステムに希望をもたらしますが、彼らは意図的に自分のセキュリティリスクを隠しています。

ビットコインとイーサリアム間の機能的属性の違いを考慮すると、ビットコインlayer2は初期段階でイーサリアムlayer2と整列することができないようにしていましたが、これは、イーサリアムやモジュラーブロックチェーンの世界でさえも結論を出したことを完全に否定すべきではないという意味ではありません。業界の常識(イデオロギーの問題を利用して西洋の遺伝学の支持者を迫害した元ソビエトの生物学者Li Senkeを参照してください。)

それどころか、「前身」によって得られたこれらの判断基準は、これらの成果の価値を意図的に否定することは決して合理的ではない。

Bitcoin Layer2を構築しながら、「東から西洋の学習を学ぶ」ことの重要性を完全に認識し、イーサリアムコミュニティの多くの結論を適度に吸収して最適化する必要があります。ただし、ビットコインのエコシステムの外側の景色を描く場合、出発点の違いを実現し、最終的には違いを予約しながら共通の基盤を求める必要があります。

これは、「西洋人」と「東洋の人々」の類似点と違いを探るようなものです。西部であろうと東部であろうと、「人」の接尾辞は多くの同様の特性を表現しますが、「西」や「東」などの異なる接頭辞に対応すると、細分化された特性が異なります。

しかし、最終分析では、「西洋人」と「オリエンタル」の間には運命の重複があります。つまり、西洋人に適用される多くのものが東洋人に等しく適用可能であり、「Ethereum Layer2」に適用される多くのものも同じです。 「ビットコインlayer2」へ。ビットコインL2とEthereum L2の違いを区別する前に、2つの相互接続を明確にすることがより重要で意味があるかもしれません。

この記事の著者は、「違いを予約しながら共通の基盤を求めている」という原則に準拠しています。 「Ethereum layer2とは何ですか?

しかし、さまざまな技術的ソリューションがビットコインに拡張効果をもたらしますが、セキュリティモデルの信頼の仮定は、この記事が焦点を当てようとするトピックになります。

layer2の安全性と評価基準を理解する方法

実際、Layer2のセキュリティは新しい議論のポイントではありません。セキュリティという言葉でさえ、複数の細分属性を含む複合概念です。

以前は、Eigenlayerの創設者は、「セキュリティ」を4つの要素に分割しただけです。

(Eigenlayerの創設者は、クライアントの検証/ソブリンロールアップソリューションがビットコインメインネットのセキュリティをどのように継承するかについて、かつて彼の見解を表明しました)

L2BeatとEthereum Community OGは、比較的系統的なLayer2リスク評価モデルを提案しています。これらの結論は、主権ロールアップやクライアント検証など、典型的な非スマート契約層ではなく、スマート契約層2を対象としています。

これはビットコインL2に100%適していませんが、その見解のほとんどは西洋のコミュニティで広く認識されている多くの結論が含まれています。また、さまざまなビットコインL2のリスクを客観的に評価することも促進します。

(Vitalikは、ロールアップソリューションは早期に理論的な完全性を達成できないため、セキュリティを改善するためにいくつかの補助手段を使用する必要があり、「アシストホイール」と呼ばれ、信頼の仮定を導入する必要があると述べました。

セキュリティリスクはどこから来るのでしょうか?現在、それがEthereum layer2であろうとビットコイン層であるかどうかを考慮して、多くの人がソルターとして機能するか、またはいくつかのノードで構成されるサイドチェーンの形の「委員会」に依存していますそれは制限されていません、ユーザーの資産はいつでも盗まれて逃げることができます。これには、Eigenlayerの創設者が言及した州の移行の有効性と検閲抵抗が含まれます。

同時に、Ethereum Layer2は州の移行検証と引き出し行動の検証のためにETHチェーンの契約に依存しているため、契約コントローラー(実際にLayer2公式)が契約ロジックとドーパントの悪意のあるコードセグメントをすばやく更新できる場合(たとえば、すべてを許可します。 L1-L2の撤退契約にロックされたトークンは、指定された住所で譲渡することができ、拘留資産は直接盗まれる可能性があります。

これは、「契約上の符号割り当ての問題」に起因し、マルチサイン割り当ての問題はビットコインレイヤー2にも適用されます。これは、したがって、複数の標識を介してクロスチェーン要求をリリースするために複数のノードを必要とするためです、ビットコインlayer2に複数のサインを割り当てる方法もあります。

さらに、DAの問題も非常に重要です。layer2がlayer1にデータをアップロードするのではなく、信頼性の低いDAパブリッシングサイトを選択している場合、このオフチェーンDAレイヤー(通常はDACデータ可用性委員会として知られている)が最新のトランザクションデータの公開を拒否し、データ階層攻撃は、データの階層によって引き起こされます。

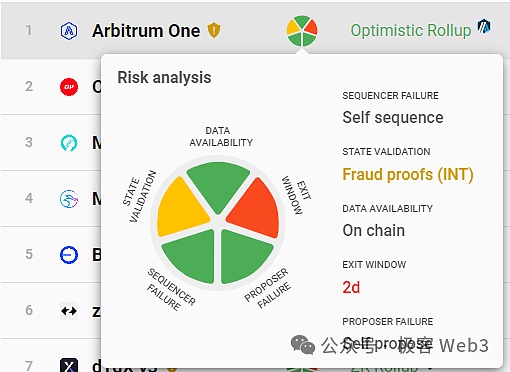

L2Beatは上記の問題を要約し、layer2セキュリティモデルのいくつかのコア要素を要約します。

1。状態検証/システムの信頼性(状態検証)を証明する

2。DAデータリリース方法が信頼できるかどうか(データの利用可能性)

3. layer2ネットワークがトランザクション/ダウンタイムを意図的に拒否した場合、レイヤー2から資産を強制的に引き出すことができます(Sequencer Faliure、提案者の失敗)

4。Layer2関連契約 – 公式クロスチェーンブリッジの制御が十分に散乱しているかどうか。電源が比較的集中しており、「ガードと盗難」が発生した場合、ユーザーは緊急事態に応答するのに十分な時間を持つことができます(終了ウィンドウ)

(「リスク要素ディスプレイ画像」は、さまざまなLayer2プロジェクトのL2Beatに設定されています)

とにかく、Layer2のセキュリティリスクを分析すると、これらの危険な状況の損傷を引き起こす可能性のあるLayer2ネットワークに存在するシナリオの数を実際に説明しています。特定の悪意のある行動を排除できない場合、紹介する必要がある「信頼」の量、グループ内の個人の信頼が必要な人、頼る必要がある「補助ホイール」の数。

以下では、一般的なイーサリアムlayer2/ビットコインlayer2モデルの既存のリスク要因を分析します(この記事に記載されているオブジェクトには、「状態チャネル」や「支払いチャネル」は含まれておらず、碑文インデックスプロトコルも含まれていません。特別)。また、レイヤー2セキュリティモデルでは、どの要因がより基本的で、根本的で、より重要であるかを議論しようとします。

Layer2のバレル効果 – 欠点は何ですか

最短の取締役会 – 契約の管理権/公式ブリッジ

ここでは、「バレル効果」を使用して、最短の木製ボードが上記の「契約上のアップグレード」であることがわかります「公式のクロスチェーンブリッジの管理権」です(ビットコインとイーサリアムレイヤー2の両方が適用されます)。

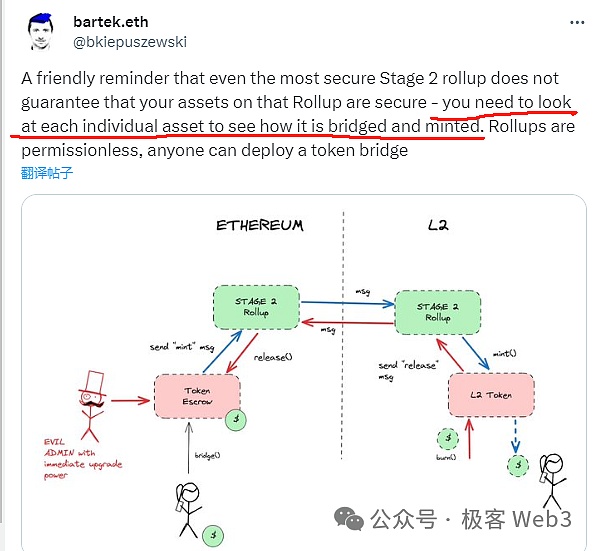

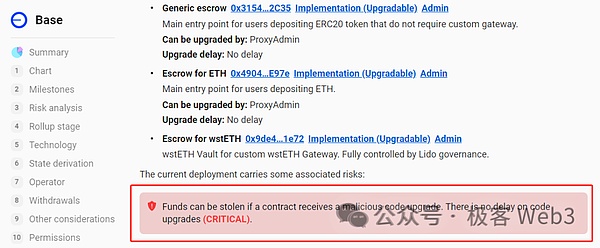

Ethereum Layer2の場合、Layer2の公式がLayer1チェーンの契約をすばやくアップグレードできる限り、DA層やプルーフシステムがどれほど信頼できるかに関係なく、L2公式ブリッジの引き出しアドレスでロックされたトークンを理論的に盗むことができます。

ブリッジ契約の制御機関は、システム全体の最も基本的で重要な部分とモジュラーブロックチェーンスタックに関連していると言えます。Bridge Component/Contractをマルチシグイン制御下で更新および繰り返すことができる場合、Layer2契約/公式ブリッジのコントローラーが悪を行わないと仮定して、ここで「信頼の仮定」を導入する必要があります。

(L2Beatは、異なるLayer2プロジェクトの契約アップグレード遅延をマークしました。ほとんどのL2契約はコントローラーによってすぐにアップグレードできます。契約コントローラーが資産を盗みたい場合、または彼の秘密鍵がハッカーによって盗まれた場合、L2によってエスクローされるユーザー資産は特定の災害)

Ethereum layer2とは異なり、ビットコインlayer2のブリッジは基本的にレイヤー1の契約によって制御されていません。ビットコインは元の状態のスマート契約をサポートしていないためです。比較的言えば、Ethereum layer2のワークフロー全体はlayer1の契約に大きく依存しており、ビットコインlayer2はそうすることはできません。

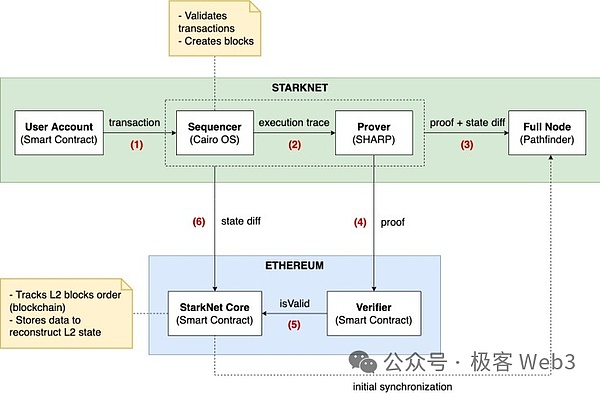

(StarkNet回路図)

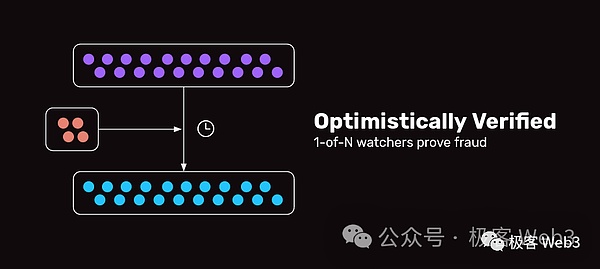

これは、Bitcoin Layer2にとって避けられない問題であり、利点と短所の両方があると言えます。現在、契約に依存しているEthereum Layer2によって実装された「Detrurstworthy Bridge」は、ビットコインL2で実現できないようです。この「信頼のない橋」には、Layer1での専用契約の展開が必要であり、DA+詐欺証明/ZKプルーフシステムの協力も必要です。これは、本質的にOrbiterの「楽観的な橋」またはPolyhedraのZKブリッジに似ています。

現在の業界での主流の見解は、実際に可能なバグを考慮していない場合、理論モデルのみを考慮しない場合、楽観的ブリッジとZKブリッジのセキュリティレベルが基本的に最高であるということです。バグ、または基本的に悪意を持ってアップグレードすることはできません。

(楽観的なブリッジはそれを行う必要があります。Nウォッチメンの間では、1つの誠実さは安全を確保できます。信頼モデルは1/nです)

Bitcoin Layer2はレイヤー1に契約コンポーネントを展開できないため(ここではLightning Networkについては話しません)、その公式ブリッジは基本的にいくつかのノードまたは「マルチシグネチャブリッジ」で構成されていますブリッジは、マルチシグナル/しきい値の署名が設定されている方法に依存しています。強い信頼の仮定が必要です。これらの公証人が共謀せず、プライベートキーから盗まれないと仮定します。

現在、公証/しきい値の署名に基づいたほとんどの橋は、Ethereum Layer2の公式「信託破壊橋」と比較することはできません(Ethereum Layer2の契約は悪意のあるアップグレードを受けないという前提です)。明らかに、ビットコインlayer2ネットワークホスティングの資産セキュリティは、公式ブリッジのセキュリティ、または最初の「補助ホイール」である複数の署名ブリッジの電力分散の対象となります。

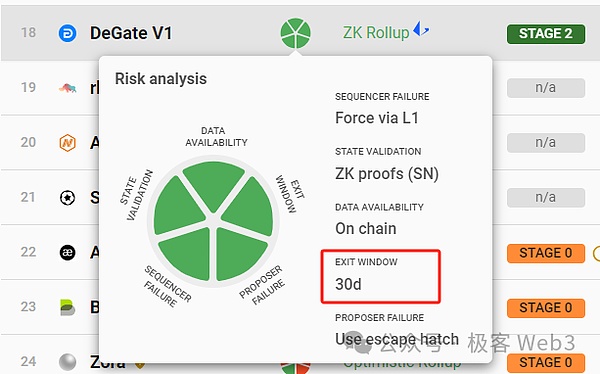

Ethereum Layer2の公式ブリッジの「アップグレード許可」は、多数の署名コントローラーの手に集中していることが多いため、契約が不可能な場合を除き、Ethereum Layer2ブリッジに問題があります。アップグレード、または長い遅延制限の対象となります(現在、脱度と燃料V1のみが当てはまります)。

(Degateは、ユーザーが契約をアップグレードするたびに30日間の安全な脱出期間を予約します。この期間中、新しい契約コードに悪意のあるロジックがあることがわかっている限り、強制撤回/脱出ポッド機能を介して安全に逃げることができます))

「公式ブリッジ」に関しては、Ethereum Layer2とBitcoin Layer2の信頼モデルは基本的に同じです。複数の署名を信頼する必要があるコントローラーは、この複数の署名のセットを共謀したり、L2の公式ブリッジを制御したりすることはできません。そのコードロジック。または、無効な撤回要求を直接リリースします。最終結果は、ユーザーの資産が盗まれる可能性があります。

2つの唯一の違いは、契約が悪意を持ってアップグレード/アップグレードされたウィンドウ期間が十分に長くない限り、その公式ブリッジは信頼できるが、ビットコインlayer2は何があってもこの効果を達成できないことです。

2番目の短いボード – 反検察の強制撤回

上記のマルチサイン/公式ブリッジ制御の問題を無視できると仮定した場合、つまり、このレベルで問題はありません。次の最も重要な層は、離脱挙動の検閲抵抗です。

反検察の重要な撤退/脱出ポッド機能に関して、Vitalikは、数か月前に彼の記事「さまざまなタイプのレイヤー2」で、ユーザーがレイヤー2からレイヤー1に資産を正常に撤回できるかどうかを強調しました。

Layer2 Sorterがトランザクションリクエストを拒否し続けている場合、または長時間ダウンタイムに失敗した場合、資産は「凍結」され、何もできません。DAと詐欺の証明/ZKプルーフシステムが利用可能であっても、そのようなlayer2は検閲抵抗がなければ十分に安全ではなく、いつでも資産を押収することができます。

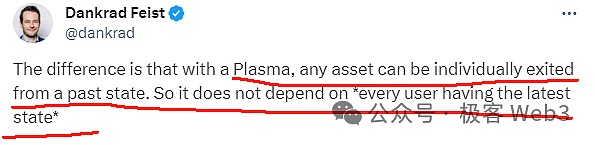

さらに、かつてイーサリアムエコシステムで栄えていたプラズマソリューションにより、DAが無効または詐欺の証明が無効である場合、誰もがレイヤー1に安全に資産を引き出すことができます。現時点では、layer2ネットワーク全体が基本的に廃棄されていますが、資産はまだそれらを取り除く方法があります。明らかに、検閲に耐性のある撤退機能は、DAおよびプルーフシステムよりも基本的で根本的です。

(Ethereum FoundationのDankradは、DA障害/ユーザーが最新のデータを同期できない場合、プラズマがユーザー資産を安全に避難させることができると述べました)

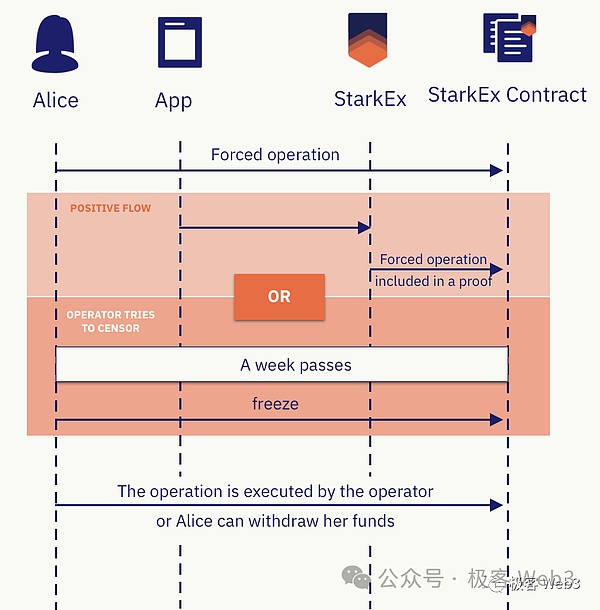

ループリングとstarkex、dydx、degateなどのいくつかのイーサリアムレイヤー2は、レイヤー1にスタークネットを採取した場合、検閲耐性の撤退/脱出ポッド活性化関数を設定します。 、7日間のウィンドウが終了すると、layer2ソーター応答が受信されない場合、フリーズ要求関数を手動で呼び出して、l2が凍結状態に入り、エスケープカプセルモードをアクティブにすることができます。

この時点で、ソーターはL1のロールアップ契約にデータを提出することができず、Layer2全体が1年間凍結されます。次に、ユーザーはMerkle Proofを提出してLayer2で自分の資産ステータスを証明し、Layer1で直接お金を引き出します(実際、公式ブリッジの撤退住所から自分の等量の資金を奪うことです)。

明らかに、エスケープポッドモードは、スマートコントラクトをサポートするEthereumのようなチェーンにのみ実装でき、ビットコインはそのような複雑なロジックを実行できません。言い換えれば、エスケープポッド機能は、基本的にEthereum layer2の特許です。

しかし、単に「必須の撤退要求」を宣言することは、エスケープポールを直接アクティブにするよりもはるかに便利です。前者は、ユーザーにレイヤー1の指定されたアドレスにトランザクションを送信するように依頼し、すべてのlayer2ノードに送信したいトランザクションの追加データで宣言する必要があります(これにより、ソーターを直接バイパスしてリクエストを他の人に伝えることができますlayer2ノード)。「強制撤退」が長い間応答を受け取らない場合、ユーザーはエスケープポッドモードをトリガーします。これは比較的妥当な設計です。

(参照:layer2の場合、強制撤回と脱出ポッド機能はどの程度重要ですか?

https://mp.weixin.qq.com/s/ehekzwdcjhyz7vbzzpomda)

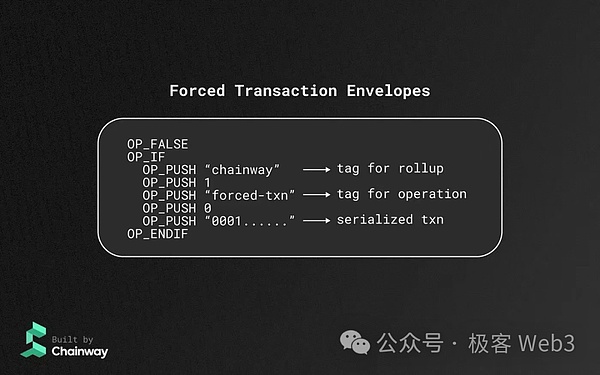

現在、Bitcoin Layer2チームは、Arbitrumの強制トランザクション実装方法を模倣し、ユーザーがビットコインチェーンで強制トランザクションエンベロープを発行できるようにしています。このソリューションでは、ユーザーはソーターをバイパスし、他のlayer2ノードに直接「声を送信」できます。ソーターがユーザーの強制トランザクションステートメントを確認した後もユーザーの要求を拒否した場合、他のlayer2ノードに気付かれ、処罰される可能性があります。

しかし、問題は、Arbitrumの強制取引機能は、詐欺証明システムの恩恵を受けて、常にユーザートランザクションを無視してきたシーケンサー/提案者を罰する可能性があることです。ただし、レイヤー1の詐欺証明を確認するのが難しいBitcoin Layer2の場合、この点で特定の課題に遭遇します。(今のところBITVMについて議論していません)セキュリティレベルとクライアントの検証に大きな違いがないソブリンロールアップソリューションである場合、その信頼性を真剣に評価することは困難であり、さまざまなプロジェクトの実装の詳細を評価する必要があるかもしれません。

もちろん、多くのBitcoin Layer2が現在サイドチェーンに似た形式で動作していることを考えると、それはある程度まで検閲抵抗の問題を解決できる分散型ソーターを実装することと同等です。しかし、これは単なる効果的な補助手段であり、確かに究極のソリューションではありません。

PS:現在、valimiumなどのいくつかのlayer2ソリューションは、エスケープポッドのメカニズム設計に完全ではありません。しかし、これはレイヤー2のエスケープポッドの不完全な設計に起因しています。

3番目の短いボード:DA層データリリースの信頼性

DAはデータの可用性と呼ばれますが、実際には、VitalikとMustafaがこの概念を慎重に考えていないことを指します。

データのリリースは、名前が示すように、最新のブロック/トランザクションデータ/状態トランジションパラメーターを困っている人が正常に受信できるかどうかを指します。さまざまなチェーンに関するデータの公開には、信頼性が異なります。

(参照:データの可用性の誤解:DA =データリリース≠履歴データ取得

https://mp.weixin.qq.com/s/oam_l4pe9gphn8h55ozutw)

西洋のコミュニティは一般に、ビットコインやイーサリアムなどの古い公共チェーンが最も信頼できるDA層であると考えています。Layer2 SorterがEthereumの新しいデータをリリースした場合、Ethereum Gethクライアントを実行して誰でもダウンロードして同期できます。これは、それをブロックすることがほとんど不可能です。実装するソース。

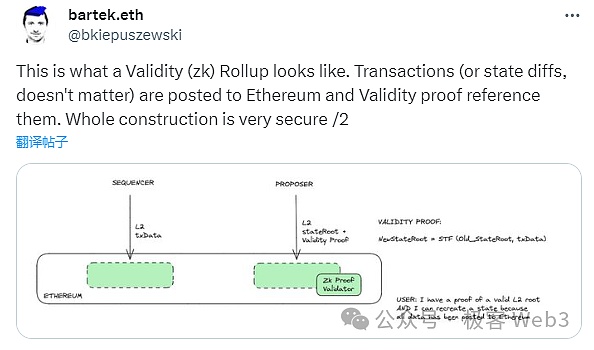

Ethereum Rollupは、SorterがLayer1にトランザクションデータ/状態遷移パラメーターを公開するように強制することに言及する価値があります。これは、有効性/詐欺証明の証明によって保証されています。

たとえば、ZK RollupのSorterがLayer1のトランザクションデータを公開した後、契約ロジックをトリガーしてデータハッシュを生成し、検証契約を確認する必要があり、提案者が提出した有効性の証明はデータハッシュに対応します。

これは、提案者によって提出されたZKプルーフとステーターフットが、シーケンサーが提出したTXデータ、つまり新しいStateroot = STF(Old Stateroot、TXDATA)に関連付けられていることを確認することと同等です。STFは、状態遷移関数状態遷移関数です。

これにより、状態遷移データ/DAが強制的にリンクされていることが保証されます。

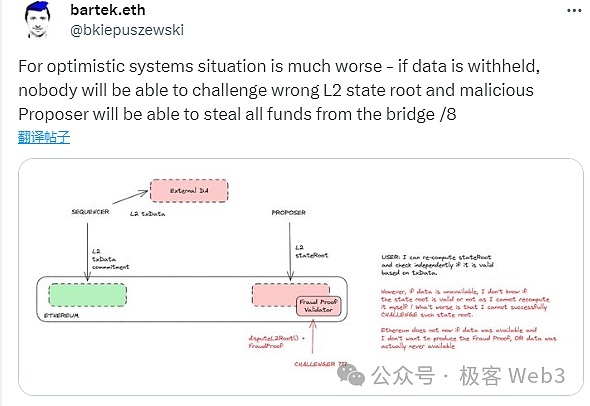

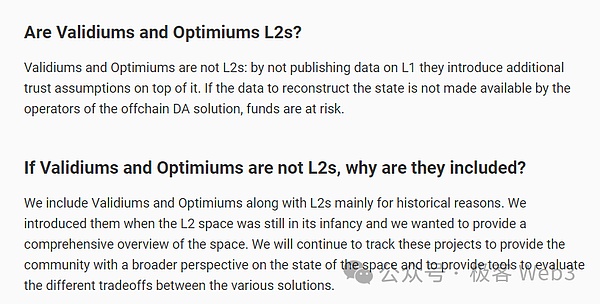

Ethereum/Celestiaコミュニティは、どのDAデータのリリースまたは証明検証システムがより基本的であるかをすでに完全に議論しています。たとえば、プラズマ、バリウム、最適、およびDAレイヤーがイーサリアムチェーンの下にある他のソリューションなどのソリューションは、イーサリアムチェーンにあります。

シーケンサー/提案者は、ETHチェーンの下のDAレイヤーノードと共謀してLayer1のStaterootを更新できますが、状態遷移に対応する入力パラメーターは送信されず、部外者が新しいStaterootが正しいかどうかを判断することを不可能にします。盲目” 。

これが発生した場合、layer2ネットワーク全体が廃棄されることに相当します。現時点では、layer2 account bookがどうなっているかわからないためです。詐欺の証明に基づいてlayer2(プラズマと最適)である場合、ソルターは任意のアカウントの下にある場合は、有効性の証明に基づいてレイヤー2(valimium)を書き換えることができます。これにより、Layer2ネットワーク全体がブラックボックスになり、内部で何が起こっているのか誰も知りませんでした。このため、Ethereum Ecosystem内の正統派Layer2ソリューションは基本的にロールアップされていますが、ValigiumとOptimiumはEthereum Foundationによって認識されないことがよくあります。

(参照:データの源泉徴収と詐欺証明:プラズマがスマートコントラクトをサポートしない理由

https://mp.weixin.qq.com/s/oopzqioi2p6scxbdfup4ea)

したがって、DA層の状態遷移パラメーターの信頼性/可用性は、詐欺の証明/有効性証明システムの完全性よりも重要かつより基本的です。ビットコインlayer2、特にクライアント検証モデルに基づいてレイヤー2の場合、詐欺の証明/有効性証明検証システムがlayer1に設定されていなくても、DAレイヤーが通常どおりに機能する限り、L2ネットワークにエラーステータスがあるかどうかは誰もがまだわかります。 変換する。

現在、詐欺の証明/妥当性の証明を確認することは困難です(BitVMはここでは議論されていません)。理想的には、L2ソーターが邪悪なレイヤー/BTC上のDAデータに関連付けられていないステーターフットを公開している場合、それは一方的に標準/州の移行結果を提出するため、本当にユーザー資産を盗むことはできません正直なノード、そして最終的には自立しているかもしれません。

(この時点で、交換やクロスチェーンブリッジなどの生態学的に末梢施設プロバイダーが実行するノードがソルターと共謀しない限り、ソルターは間違ったデータを公開することで盗まれた資産をすぐに獲得することはできません。 、正直なノードが状況が間違っていることを発見し、重要な瞬間にアラームを送信する限り、社会的コンセンサスのコストは非常に高く、有効になることはできません。すぐに)

サイドチェーンに似たモデルの場合、ほとんどのノードは悪意のある状態の変化を実行するために共謀し、人々はすぐに問題を発見できます。クロスチェーンブリッジや交換などのサードパーティの施設が間違ったデータを認識していない限り、layer2/sidechainの悪意のあるコントローラーは、彼と一緒にチェーンで直接OTCを直接OTCするよう説得しない限り、キャッシュアウトすることはできません。

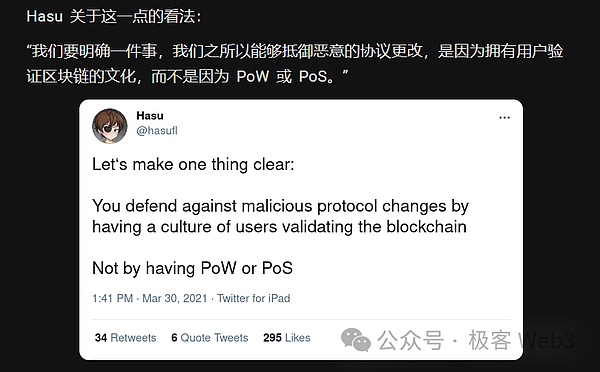

(Viatlikは、クライアントの検証がブロックチェーンネットワークセキュリティを確保するための真の基盤であり、自分で確認するための真の基盤であることを記事でかつて指摘しました)

実際、非常に興味深い点があります。それがEthereum layer2であろうと、「クライアント検証」を実現できます。ただし、「クライアント検証」に基づいて、Ethereum Layer2はlayer1と証明検証システムを使用して状態移行の有効性を確保し、基本的に社会的コンセンサスに依存する必要はありません(おそらく成熟した詐欺/妥当性証明システムがあります)。

Bitcoin Layer2の「クライアント検証」ソリューションは、しばしば「ソーシャルコンセンサス」に強く依存しており、対応するリスクをもたらします(Bitcoin Layer2の場合、このセキュリティリスクは基本的に制御可能ですが、一部の人々は資産を失う可能性があります。その公式ブリッジは、システムの協力を証明する必要があります。実証済みのシステムが不完全な場合、ソルターはユーザー資産を盗み、もちろん逃げるためにL1に言及することができます。

したがって、Layer1に詐欺の証明/有効性証明検証システムを実装できるLayer2は、単純な「クライアント検証」モデルよりも常にはるかに優れています。

PS:詐欺証明/有効性証明システムを使用するほとんどのビットコインlayer2は、layer1が証明検証プロセスに直接参加できるようにすることができないため、その本質はビットコインをDAレイヤーとして扱うためだけであり、セキュリティモデルは「クライアント」に相当します。検証” “。

理論的には、Layer1のBITVMソリューションを介して、ビットコインチェーンで詐欺の証明を検証できますが、このソリューションプロジェクトは実装が非常に困難であり、大きな課題に遭遇します。Ethereum CommunityはすでにLayer1ベースの証明検証システムについて多くの議論を行っており、すべての人によく知られているため、この記事は「Layer1ベースの証明検証システム」を繰り返すつもりはありません。

要約します

木製バレルモデルの簡単な分析の後、予備的な結論を描くことができます。主流のlayer2セキュリティモデルでは、重要な/基本レベルに従って次の順序をソートできます。

1.契約/公式ブリッジの管理機関が合理的に分配されているかどうか

2。レビューに抵抗する撤退機能はありますか?

3。DAレイヤー/データ公開フォームは信頼できますか?

4.信頼できる詐欺証明/有効性証明システムがlayer1に展開されているかどうか

もちろん、典型的なロールアップ、プラズマ、バリウム、またはクライアント検証ソリューションとはまったく異なるため、稲妻ネットワーク/状態チャネルおよびICPエコシステムのCKBTC、碑文インデックスプロトコル、およびその他のソリューションを分析しませんでした。時間の制約のため、安全性とリスク要因を慎重に評価することは依然として困難ですが、その重要性を考慮すると、関連する評価作業は将来予定どおりに実行されます。

同時に、Layer2の定義に関係なく、碑文インデックスプロトコルをレイヤー2と見なすべきかどうかに関して、多くのプロジェクトパーティーの間に深刻な違いがあります。生態系。