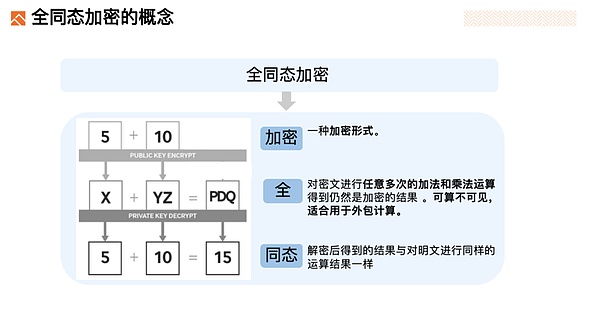

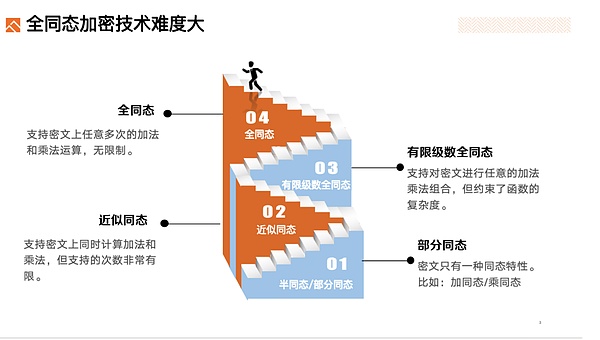

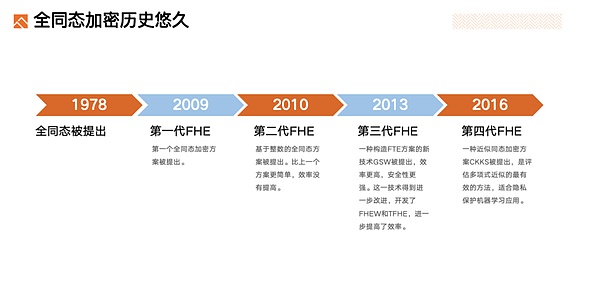

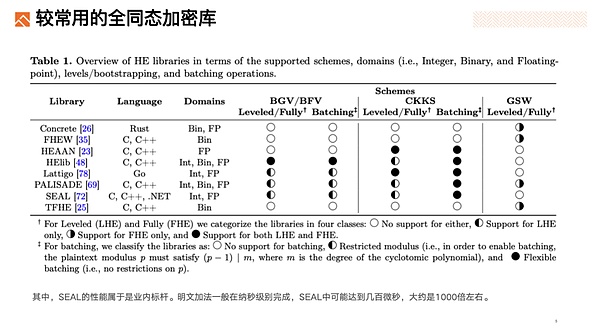

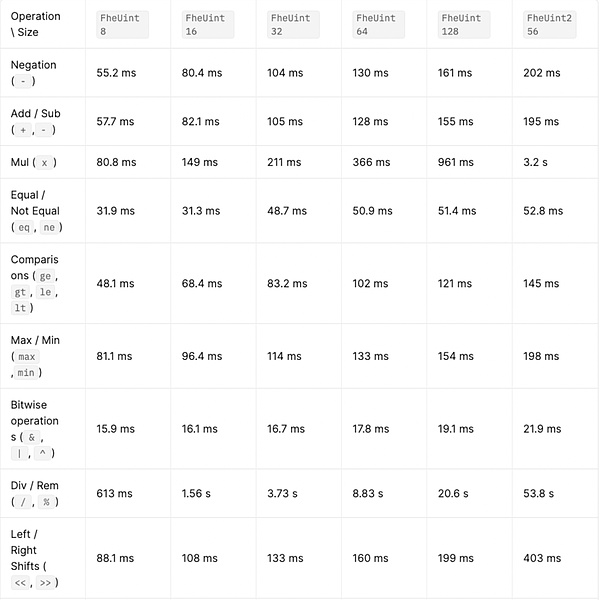

المؤلف: Maggie @ Foresight Ventures إن التشفير الكامل المتجانس هو الجيل القادم من تكنولوجيا حماية الخصوصية التي على وشك الارتفاع ، ويستحق تخطيطنا.لدى Fhe قدرات حماية الخصوصية المثالية ، ولكن لا تزال هناك فجوة في أدائها.نعتقد أنه مع دخول Crypto Capital ، سيتم تسريع تطور ونضج التكنولوجيا إلى حد كبير ، تمامًا مثل التطور السريع لـ ZK في السنوات الأخيرة. يمكن استخدام التشفير المتجانس بالكامل في Web3 لحماية خصوصية المعاملات ، وحماية خصوصية الذكاء الاصطناعي وحماية الخصوصية.من بينها ، أنا متفائل بشكل خاص بشأن حماية الخصوصية EVM ، والتي هي أكثر مرونة وأكثر ملاءمة ل EVM من توقيعات الحلقة الحالية ، وتكنولوجيا خلط العملة و ZK. لقد حققنا في العديد من مشاريع Fhe المتميزة في الوقت الحالي ، ومعظمها سيكون متاحًا على الشبكة الرئيسية من هذا العام إلى الربع الأول من العام المقبل.من بين هذه المشاريع ، تتمتع Zama بأقوى تقنية ولكنها لم تذكر بعد أن لديها خطط لإصدار عملات معدنية.بالإضافة إلى ذلك ، نعتقد أن Fhenix هو أفضل مشروع من بينهم. التشفير المتجانس بالكامل هو نوع منشكل مشفر، يسمح للأشخاص بإجراء أي عدد من عمليات الإضافة والضرب على النص المشفر للحصول على النتائج التي لا تزال مشفرة ، والنتائج التي تم الحصول عليها عن طريق فك تشفيرها هي نفس نتائج النص العادي.تنفيذ البيانات“يمكن اعتبارها غير مرئية.” التماثل بالكامل مناسب بشكل خاص للحوسبة الاستعانة بمصادر خارجية.. بعبارات بسيطة ، على سبيل المثال ، تقوم بتشغيل شركة وبيانات الشركة ذات قيمة كبيرة.ثم يمكنك: البيانات هي تشفير متجانس بالكامل وتحويله إلى نص مشفر قبل التحميل على الخادم السحابي.على سبيل المثال ، سيتم تشفير الأرقام 5 و 10 في الشكل أعلاه في نص مشفر ويتم التعبير عنها كـ “X” و “YZ”. عندما تحتاج إلى تنفيذ عمليات على البيانات ، على سبيل المثال ، إذا كنت ترغب في إضافة رقمين 5 و 10 ، فأنت بحاجة فقط إلى السماح للنص المشفر “X” و “YZ” على الخادم السحابي بإجراء النص العادي المحدد على الخوارزمية + إلى عملية معينة ، فإن نتيجة النص المشفر الذي تم الحصول عليه هو “PDQ”. بعد تنزيل نتيجة هذا النص المشفر من الخادم السحابي ، يتم الحصول على النص العادي بعد فك التشفير.ستجد أن نتيجة النص العادي هذه هي نتيجة الحساب لـ 5 + 10. يظهر النص العادي فقط هنا ، وجميع بيانات النص المشفر المخزنة وحسابها على الخادم السحابي هي بيانات النص المشفر.بهذه الطريقة لا داعي للقلق بشأن تسرب البيانات.هذا النهج لحماية الخصوصية مثالية. تشفير شبه عصبي: شبه التشويش سهلة وأكثر عملية.يشير التشويش شبه المتجانس إلى حقيقة أن النص المشفر لديه خاصية متجانسة واحدة فقط ، مثل: التماثل المتجانس/الضرب المماثل. تقريبا متجانسة: يسمح لنا بحساب الإضافة والضرب في وقت واحد على النص المشفر ، ولكن عدد المرات التي يدعمها محدود للغاية. سلسلة محدودة تشفير متجانس بالكامل: اسمح لنا بإجراء مجموعات الإضافة والضرب التعسفية على النص المشفر ، دون حد لعدد المرات.ولكن هناك حد تعقيد علوي جديد يقيد تعقيد الوظيفة. تشفير متجانس بالكامل: يحتاج إلى دعم أي عدد من عمليات الإضافة والضرب ، دون الحد من التعقيد وعدد المرات. كل التشفير المتجانس هو أصعب ومثالية هنا ، ويسمى “الكأس المقدسة لعلم التشفير”“. التشفير المتجانس بالكامل له تاريخ طويل 1978: تم اقتراح مفهوم التشفير المتجانس الكلي. 2009(الجيل الأول): تم اقتراح أول حل هومورفيك. 2011(الجيل الثاني): تم اقتراح مخطط متجانس كامل على أساس الأعداد الصحيحة.إنه أبسط من الحل السابق ولم يحسن الكفاءة. 2013(الجيل الثالث): تم اقتراح تقنية جديدة لبناء حلول FTE GSW ، مع كفاءة أعلى وأمن أكبر.تم تحسين هذه التكنولوجيا ، وتم تطوير FHEW و TFHE ، مما أدى إلى تحسين الكفاءة. 2016(الجيل الرابع): تم اقتراح مخطط تشفير متجانس مماثل CKKS وهو الطريقة الأكثر فعالية لتقييم التقريب متعدد الحدود ، وخاصة مناسبة لتطبيقات التعلم الآلي المحمي بالخصوصية. تدعم الخوارزميات التي تستخدم عادة مكتبات التشفير المتجانسة حاليًا بشكل أساسي خوارزميات الجيل الثالث من الجيل الثالث والجيل الرابع.من السهل ظهور ابتكار الخوارزمية ، والتحسين الهندسي ، وتسريع الأدوات الصديقة للأجهزة وتسريع الأجهزة مع دخول رأس المال. مكتبات التشفير المتجانسة شائعة الاستخدام: Zama tfhe الأداء: على سبيل المثال: تستغرق الإضافة والطرح 256 بت من Zama tfhe حوالي 200 مللي ثانية ، ويكون حساب النص العادي حول عشرات إلى مئات من النانو ثانية ، وسرعة حساب Fhe أبطأ حوالي 10^6 مرات من حساب النص العادي.بعض العمليات المحسنة أبطأ حوالي 1000 مرة من تلك الموجودة في بينغوين.بالطبع ، من غير العدل مقارنة حساب النص المشفر مع حساب النص العادي.تأتي الخصوصية بسعر ، ناهيك عن تقنية حماية الخصوصية المثالية مثل المثلية تمامًا. تخطط Zama لتمرير البحث والتطويرأجهزة fheلزيادة تحسين الأداء. Web3 غير مركزي ، وهناك العديد من الاتجاهات الفنية للدراسة عند الجمع بين التماثل الكامل و Web3 ، مثل ما يلي. حلول fhe المبتكرة ، المترجمين ، المكتبات، مما يجعل fhe أفضل وأسرع وأكثر ملاءمة لـ blockchain. أجهزة، تحسين أداء الحوسبة. fhe + ZKP، أثناء استخدام حسابات الخصوصية fhe ، استخدم ZK لإثبات أن المدخلات والمخرجات تلبي الشروط ، أو تثبت أن Fhe يتم تنفيذها بشكل صحيح. السلوك المضاد للعقد الحاسوبية، يمكن دمجها مع إعادة صياغة eigenlayer ، إلخ. حل MPC Decryption، تم تشفير الحالة المشتركة ، وغالبًا ما تستخدم المفاتيح شظايا MPC ، والتي تتطلب بروتوكول فك تشفير عتبة آمن وعالي الأداء. طبقة تخزين البيانات DA، يتطلب طبقة دا أعلى من الإنتاجية ، ولا يمكن للسيليستيا الحالية تلبية المتطلبات. بشكل عام ، نعتقد أن التشفير المتجانس تمامًا هو تقنية حماية الخصوصية القادمة من الجيل التالي.لدى Fhe قدرات حماية الخصوصية المثالية ، ولكن لا تزال هناك فجوة في أدائها.نعتقد أنه مع دخول Crypto Capital ، سيتم تسريع تطور ونضج التكنولوجيا إلى حد كبير ، تمامًا مثل التطور السريع لـ ZK في السنوات الأخيرة..المسار fhe يستحق تخطيطنا. Fhe ينتمي إلى مسار حماية الخصوصية.ببساطة ، يشمل “حماية خصوصية المعاملات“+”حماية خصوصية الذكاء الاصطناعي“+”حماية الخصوصية المعالج“. تشمل حماية خصوصية المعاملات أيضًا حماية الخصوصية ، والتصويت ، وتقديم العطاءات ، ومكافحة MEV ، وما إلى ذلك. تتضمن حماية خصوصية الذكاء الاصطناعي أيضًا تحديد الهوية اللامركزية ، وكذلك حماية الخصوصية لنماذج وبيانات الذكاء الاصطناعي الأخرى. تتمثل المعالجات المشتركة في حماية الخصوصية إلى وضع عمليات الشفرة المشفرة بالكامل من السلسلة وأخيراً لإعادة النتائج إلى السلسلة. بالطبع ، هناك العديد من تقنيات حماية الخصوصية. Tee سريعة جدًا ، والبيانات موجودة في نص عادي ويتم حسابها في الأجهزة الموثوقة ، لذلك فهي سريعة جدًا.لكنه يعتمد على أجهزة آمنة ، وهي في الواقع الشركة المصنعة التي تثق في الأجهزة ، وليس الخوارزميات ، ونموذج الثقة هذا مركزي.بالإضافة إلى ذلك ، يتطلب بعض التحقق من حوسبة TEE الشبكات لمصنعي الإنطلاق للتحقق عن بُعد.هذا غير مناسب للتكامل في blockchain والتحقق على السلسلة.نظرًا لأننا نحتاج إلى التحقق من السلسلة ، يمكن إكمال فقط عقد البيانات التاريخية في blockchain بشكل مستقل ، ويجب ألا تعتمد على المؤسسات المركزية الخارجية. تعتبر الحوسبة المتعددة الأطراف الآمنة MPC أيضًا تقنية حوسبة متعددة الأحزاب تحمي الخصوصية.ومع ذلك ، فإن هذه التكنولوجيا تتطلب غالبًا أن تكون أطراف متعددة على الإنترنت في نفس الوقت والتفاعل بشكل متكرر ، والتي عادة ما تكون مناسبة للسيناريوهات غير المتزامنة مثل blockchain.نحن في الغالب يستخدمون لإدارة المفاتيح اللامركزية.بدلاً من ذلك ، يتم تقسيم المفتاح الخاص إلى شظايا متعددة (أو أجزاء) يتم تخزينها على أجهزة أو عقد مختلفة على التوالي.فقط عند الحاجة إلى معاملة توقيع ، ستشارك شظايا متعددة في الحساب من خلال بروتوكول الحوسبة متعدد الأحزاب لإنشاء توقيع. يتم استخدام دليل ZK Zero-knowledge في الغالب على إجراء أدلة حسابية ، مما يثبت أنه يتم تنفيذ عملية حساب معينة بشكل صحيح ونادراً ما تستخدم لحماية الخصوصية.لا يمكن فصل التكنولوجيا ZK والتكنولوجيا المتجانسة ، كما يستخدم جزء حماية الخصوصية التكنولوجيا المتجانسة. لا يتطلب التشفير المتجانس بالكامل تبادلًا للبيانات في عملية تشغيل النص المشفر ، ويمكن حسابه تمامًا على الخادم/العقدة.لذلك ، لا يوجد أي متطلبات MPC بأن البادئ/متعدد الأطراف عبر الإنترنت أكثر ملاءمة لـ blockchain.ومقارنة مع نقطة الإنطلاق ، فهو غير موثوق به.العيب الوحيد هو أن الأداء ليس مرتفعًا. لذلك ، طالما أن FHE يحسن تدريجياً أدائها ، فإن إمكانات حماية الخصوصية الخاصة بها أكثر ملاءمة لـ Web3. في الوقت نفسه ، من حيث حماية خصوصية المعاملات ، يعد التشفير المتجانس بالكامل أكثر ملاءمة لـ EVM.لأن: لا يمكن لتوقيع الخاتم وتكنولوجيا خلط العملة دعم العقود. بالنسبة لمشاريع حماية الخصوصية ZK مثل Aleo ، تشبه بيانات الخصوصية نموذج UTXO ، وليس نموذج حساب EVM. يمكن أن يدعم التشفير المتجانس بالكامل كل من العقد ونماذج الحساب ، ويمكن الوصول إليه بسهولة في EVM. بالمقارنة ، فإن EVM متجانسة كاملة جذابة للغاية. الحوسبة AI في الأصل تستهلك الطاقة الحاسوبية للغاية.أعتقد أن حماية خصوصية الذكاء الاصطناعى ستكون في نهاية المطاف حل هجينة TEE/MPC/ZK/Semi-Homomorphic. بشكل عام ، يمكن استخدام جميع التشفير المتجانس في Web3حماية خصوصية المعاملات وحماية خصوصية الذكاء الاصطناعي وحماية الخصوصية المعالج.من بينها ، أنا متفائل بشكل خاص بشأن حماية الخصوصية EVM ، وهو أكثر مرونة من توقيعات الحلقة الحالية ، وتكنولوجيا خلط العملة ، و ZK وهي أكثر ملاءمة لـ EVM. لقد بحثنا في مشاريع التشفير الأكثر بروزًا في السوق اليوم. السرد: يوفر تشفيرًا متجانسًا بالكامل لـ blockchain و AI الأدوات: TFHE-RS ، تنفيذ الصدأ tfhe الأدوات: ملموسة ، مترجم tfhe المنتج: ML ملموسة ، التعلم الآلي للخصوصية المنتج: FHEVM ، عقد ذكي يحمي الخصوصية الفريق: CTO Pascal Paillier ، مشفر مشهور CTO & amp ؛حصل على درجة الدكتوراه من Telecom Paristech في عام 1999 واخترع نظام تشفير Paillier في عام 1999.بدأ نشر الأوراق المتعلقة بالتشفير المتجانس في عام 2013 ، وهو أحد أفضل الأرقام في مجال جميع الأشكال المتجانسة. الرئيس التنفيذي لشركة AMP ؛ التمويل: في 4 سنوات ، جمعت أكثر من 82 مليون دولار أمريكي ، وجولة في جولة تمويل كانت 73 مليون ، بقيادة Multicoin Capital and Protocol Labs في 26 سبتمبر ، 2023 ، قادت Seed Round 7 ملايين دولار أمريكي ، بقيادة Multicoin Capital ، و Node Capital و Bankless Ventures و Robot Ventures و Tane Labs و Hackvc و Metaplanet السرد: fhe coprocessor/l2 fhe Rollup (خصوصية متوافقة مع EVM L2) المنتج: Rollup ، الذي يدعم FHE ، هو عقد ذكي سري متوافق مع EVM.يستخدم المطورون الصلابة لتطوير DAPPs ، والتي يمكن أن تضمن أيضًا خصوصية البيانات. المنتج: يتم تفريغ مهام الحوسبة التشفير من السلسلة المضيفة (سواء كانت Ethereum أو L2 أو L3) لإخراج التحميل من السلسلة.أنها تعمل بشكل كبير على تحسين كفاءة العمليات المستندة إلى Fhe. التعاون: العمل مع Zama ، باستخدام Zama’s FHEVM ، وعلى Github هي مكتبة Zama لشوكة التعاون: تعاون مع eigenlayer ، تحتاج العقد Rollup إلى إعادة جودة في eigenlayer الفريق: Guy Itzhaki لديه أكثر من 7 سنوات من الخبرة في Intel ويشغل منصب مدير تشفير Intel المتجانس وتطوير أعمال blockchain. المؤسس: جاي زيسكيند ، مرشح دكتوراه معهد ماساتشوستس للتكنولوجيا ، ماجستير معهد ماساتشوستس للتكنولوجيا في عام 2016.شارك في البحث وتطوير اتفاقية خصوصية لغز معهد ماساتشوستس للتكنولوجيا ولديه قدرات بحثية وتطوير قوية. الرئيس التنفيذي: Guy Itzhaki لديه 7 سنوات من الخبرة العملية في Intel ولديه خبرة في وقت قوي للغاية في مجال حماية الخصوصية.شغل منصب مدير تشفير Intel المتجانس وتطوير أعمال blockchain. البروفيسور كريس ، بيكرت ،أخصائي التشفير مع جميع التشفير المثلي.قائد تشفير الخوارزف. التمويل: سنة واحدة ، وهي الجولة الأخيرة من جولة جمعت 15 مليون ، بقيادة Hack VC ، تليها Foresight Ventures وغيرها من المؤسسات. في مايو 2024 ، بلغت جولة A 15 مليون دولار أمريكي ، بقيادة Hack VC ، وتليها مؤسسات مثل Foresight Ventures. في 26 سبتمبر ، 2023 ، قادت Seed Round 7 ملايين دولار أمريكي ، مع قيادة Multicoin Capital الاستثمار ، مع Node Capital و Bankless Ventures و Robot Ventures و Tane Labs و HackVC و Metaplanet المشاركة. خريطة الطريق: 24 Q2 إصدار شبكة اختبار ، 25 Q1 في Q2 2024 ، سيتم إصدار شبكة العتبة. Q3 2024 ، Fhe Co-Processor V0. Q1 2025 ، الشبكة الرئيسية Q3 2025 ، Fhe Co-Processor V1. السرد: طبقة حوسبة الخصوصية المعيارية/سلسلة EVM المنتج: Rollup ، الذي يدعم FHE ، هو عقد ذكي سري متوافق مع EVM.يستخدم المطورون الصلابة لتطوير DAPPs ، والتي يمكن أن تضمن أيضًا خصوصية البيانات. التعاون: العمل مع Zama لاستخدام Zama’s FHEVM الفريق: المؤسس ريمي جا ، مهندس برمجيات في مايكروسوفت وجوجل في المرحلة المبكرة ، وعمل في مشروع Defi للتمويل الموازي المؤسس: ريم جاي ، قبل 22 عامًا ، كان لديه خبرة من 6 إلى 9 أشهر من مهندس البرمجيات في Microsoft و Google ، على التوالي ، وعملت لاحقًا في مشروع التمويل الموازي ، Defi. تقدم التكنولوجيا: Amaury A ، التطوير الأساسي للكون التمويل: أحدث جولة بذرة جمعت 4.5 مليون ، بقيادة 1KX في فبراير 2024 ، أكملت شبكة INCO جولة تمويل بقيمة 4.5 مليون دولار ، بقيادة 1KX ، و Circle Ventures ، و Robot Ventures ، و Portal VC ، و Alliance Dao ، و Big Brain Holdings ، و GSR ، و Polygon Ventures ، و Dae Dalus ، و Matter Labs ، و Fenbushi . يقذف التقدم: تم إطلاق شبكة الاختبار في 24 مارس ، وتم إطلاق الشبكة الرئيسية في Q4 ، 24 في مارس 2024 ، تم إطلاق شبكة الاختبار لتشمل FHEVM.حاليًا ، هناك العديد من الأمثلة على حماية الخصوصية ERC-20 ، والتصويت للخصوصية ، وإطلاق النار العمياء ، والخصوصية. من Q2 إلى Q3 2024 ، سيتم إطلاق شبكة الاختبار ، بما في ذلك FHEVM Q4 2024 ، انتقل إلى الموقع الرئيسي في عام 2025 ، نخطط لتسريع أجهزة FPGA ، على أمل تحقيق TPS من 100 ~ 1000. السرد: حماية الخصوصية وحساب الخصوصية للبيانات.AI و DEPIN البيانات والنماذج. المنتج: السرد لمدة 23 عامًا هو بحيرة بيانات الخصوصية ، وتخزين البيانات المحميات المحمية والحوسبة.هذا العام ، تم تعديل حماية الخصوصية لبيانات ونماذج DEPIN. التعاون: اعمل مع Zama لاستخدام مكتبة Zama الكاملة المتجانسة التعاون: تعاون مع Fhenix ، Inco ، استخدم FHEVM لصنع Rollup التعاون: تعاون مع Arweave لتخزين البيانات المشفرة التعاون: تعاون مع eigenlayer ، بابل ، وما إلى ذلك ، وإعادة خدمة العقدالمرجع: https://mindnetwork.medium.com/fhe-secured-restaking-layer-scaling-security-for-ai-depin-networks-73d5c6e5dda3 الفريق: كان CTO George باحثًا سابقًا في جامعة كامبريدج. المؤسس المشارك & amp ؛ التمويل: عامين ، جمعت البذور 2.5 مليون يوان ، وحضنت مختبرات Binance في 20 يونيو 2023 ، كان لدى Seed Round 2.5 مليون دولار أمريكي ، بقيادة Binance Labs ، وشارك Hashkey و SevenX وغيرهم. خارطة الطريق: لقد كانت على شبكة الاختبار ولديها حاليًا وظيفة استرداد. السرد: AI و DEPIN حسابات الخصوصية. المنتج: استخدم FHE لتدريب نماذج ML.محسّنة tfhe’s Boolean Gates. المنتج: FaceId ، التعرف على الوجه المحمي بالخصوصية.لمكافحة الساحات و KYC التعاون: دمج BNB Greenfield لتخزين البيانات المشفرة الفريق: CTO Zhuan Cheng ، دكتوراه في جامعة شيكاغو الرياضيات ، تجربة غنية في أبحاث وتطوير تكنولوجيا التشفير. الرئيس التنفيذي: قام ديفيد جياو ، مشروع الذكاء الاصطناعى برفع أكثر من 20 مليون يوان ، وقد جمع مشروع blockchain أكثر من 4 ملايين يوان. CTO Zhuan Cheng ، دكتوراه في جامعة شيكاغو ، يتمتع بخبرة غنية في أبحاث وتطوير التشفير. التمويل: سنة واحدة ، جمعت البذور 5 ملايين يوان ، و Binance Labs المحتضنة في مارس 2024 ، كان Round Round 5 ملايين دولار أمريكي ، شاركت Binance Labs المحتضنة ، MH Ventures ، K300 ، Gate Labs ، 1NVST وغيرها في الاستثمار. خريطة الطريق: تم إصدار شبكة اختبار V2 في 24 أبريل ، وتم إصدار الشبكة الرئيسية في 24 Q3. يناير 2024 ، Testnet V1. أبريل 2024 ، testnet v2. Q3 2024 ، tge. السرد: أجهزة تشفير متجانسة. انطلاقًا من المعلومات المذكورة أعلاه ، تزود Zama هذه المشاريع بمكتبة مفتوحة المصدر أساسية من التشفير المتجانس بالكامل ، وهي حاليًا رائدة مستحقة وأقوى تقنية.ومع ذلك ، لم يذكر زاما بعد أن لديها خطة لإصدار العملة المعدنية ، لذلك ركزنا على Fhinex. سوف تقوم FHINX بتنفيذ EVM المحمي بالخصوصية وتنفيذ العقود الذكية المحمية بالخصوصية.إنهم يخططون لبناء Fhenix L2 ، EVM مع خصوصية متجانسة كاملة.توفير المعاملات التي تحمي الخصوصية و defi ، إلخ.تم تجهيز هذا L2 أيضًا بشبكة عتبة لبعض عمليات التشفير والتشفير. يتمتع فريق FHINX بقوة تقنية قوية. باختصار ، نعتقد أن مشاريع التشفير المتجانسة تمامًا مثل Zama و Fhinex يمكن أن تجلب أدوات حماية الخصوصية المثالية إلى blockchain. <-style-type>TLDR:

1. fhe هي تقنية مثالية لحماية الخصوصية

1.1 دور fhe

1.2 التاريخ

1.3 الأداء الحالي والتوافر

1.4 العديد من اتجاهات البحث الفني لـ Fhe+Web3

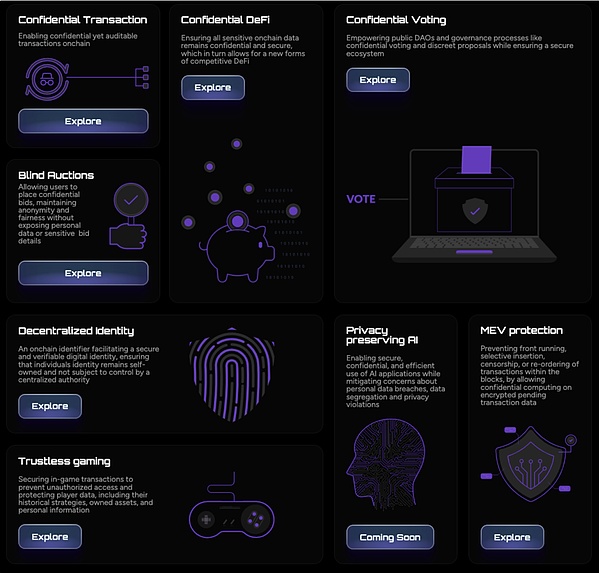

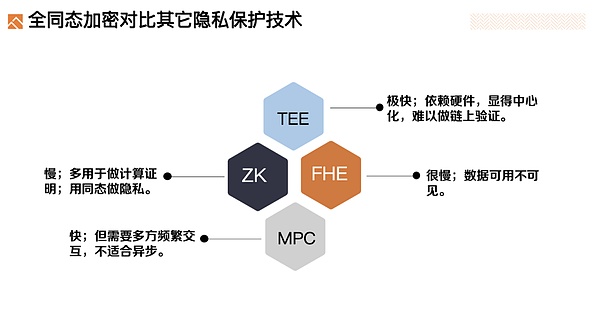

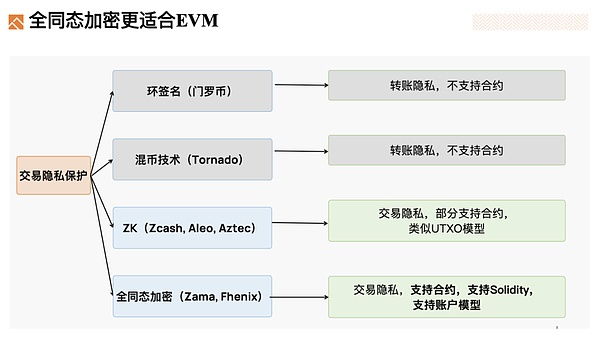

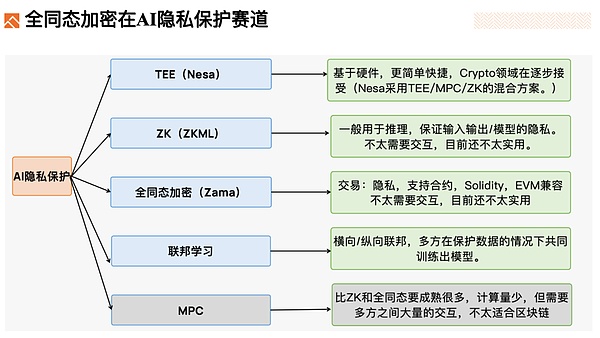

2. يتم استخدام Fhe في سيناريوهات حماية الخصوصية المختلفة في Web3 ، من بينها أكثر تفاؤلاً بشأن الخصوصية EVM.

3. ستكون معظم مشاريع Fhe متاحة على الشبكة الرئيسية من هذا العام إلى الربع الأول من العام المقبل.

3.1 Zama (أداة)

3.2 fhenix (EVM + AI)

3.3 INCO (EVM)

3.4 شبكة العقل (AI & amp ؛ depin)

3.5 privasea (AI & amp ؛ depin)

3.6 Optalysys (أدوات)