المصدر: التجميع

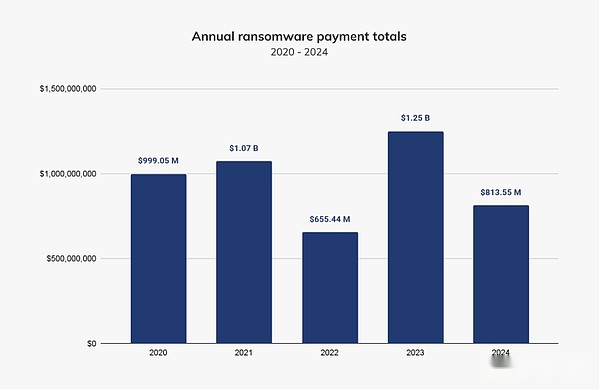

في عام 2024 ، خضع مشهد Ransomware لتغييرات كبيرة ، وما زالت العملات المشفرة تلعب دورًا رئيسيًا في برنامج Ransomware.لكن،انخفض إجمالي مبلغ الفدية بحوالي 35 ٪ على أساس سنوي بسبب زيادة إجراءات الإنفاذ ، وتحسين التعاون الدولي وزيادة عدد من الضحايا للدفع.

رداً على ذلك ، قام العديد من المهاجمين بتغيير استراتيجياتهم ، مع وجود سلالات جديدة من الفدية من البرمجيات التي تم إعادة تسميتها أو تسربها أو المشتراة ، مما يعكس بيئة تهديد أكثر قابلية للتكيف.تصبح عمليات الفدية أيضًا أسرع ، وتبدأ المفاوضات عادة في غضون ساعات من انتهاكات البيانات.من بين المهاجمين الجهات الفاعلة في الدولة القومية ، وعمليات Ransomware كخدمة (RAAS) ، والمشغلين الفرديين ، ومجموعات Ransomware سرقة البيانات ، مثل أولئك الذين فدية وسرقة البيانات من مزود الخدمات السحابية Snowflake.

في هذا الفصل ، سوف نستكشف هذه التطورات وآثارها ، بما في ذلك مجموعة متنوعة من دراسات الحالة – Lockbit ، سلالات الفدية الإيرانية ، Akira/Fog و Inc/Lynx – لتعكس الاتجاه هذا العام.

يتغير نشاط الفدية في منتصف العام

في عام 2024 ، تلقى مهاجمو Ransomware حوالي 813.55 مليون دولار من المدفوعات من الضحايا ، بانخفاض بنسبة 35 ٪ من الرقم القياسي 1.25 مليار دولار في عام 2023 ، وهي المرة الأولى منذ عام 2022.

كما أشرنا في تحديث الجريمة في منتصف العام ، وصل مهاجمو Ransomware Ransomware إلى 459.8 مليون دولار بين يناير ويونيو 2024 ، أي حوالي 2.38 ٪ من كمية الفدية في نفس الفترة في عام 2023.كان هناك أيضًا العديد من المدفوعات الكبيرة بشكل غير عادي في النصف الأول من عام 2024 ، مثل الدفع القياسي بقيمة 75 مليون دولار إلى Dark Angels.

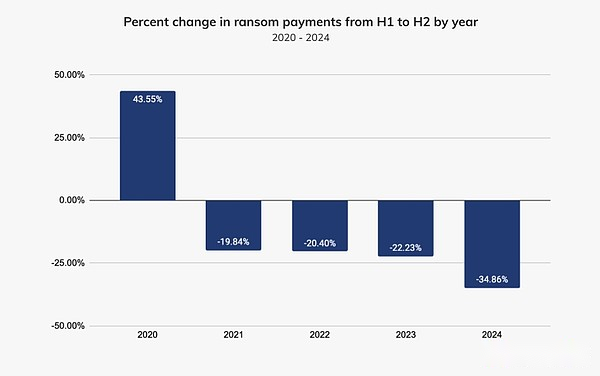

على الرغم من أن الإجمالي في عام 2024 شهد نصفًا طفيفًا (HOH) ، إلا أننا نتوقع أن يتجاوز المجموع في عام 2023 بحلول نهاية العام.لحسن الحظ ، تباطأ نشاط الدفع بنحو 34.9 ٪ بعد يوليو 2024.يشبه هذا التباطؤ الانخفاض في نصف مدفوعات الفدية منذ عام 2021 والانخفاض الكلي في أنواع معينة من الجرائم المتعلقة بالتشفير مثل الأموال المسروقة في النصف الثاني من عام 2024.تجدر الإشارة إلى أن الانخفاض هذا العام أكثر وضوحًا مما كان عليه في السنوات الثلاث الماضية.

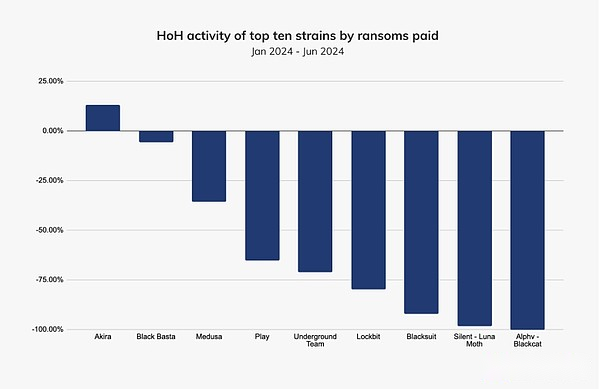

إن إلقاء نظرة فاحصة على أفضل 10 رانسومواري في النصف الأول من العام ستمنحك نظرة متعمقة على المجموعات التي تقود اتجاهات HOH هذه.كما هو موضح في الشكل أدناه ، أطلقت Akira هجمات على أكثر من 250 كيانًا منذ مارس 2023 ، وهي واحدة من بين أفضل 10 سلالات Ransomware في النصف الأول من العام لتكثيف جهودها في النصف الثاني من عام 2024.تم تدمير Lockbit من قبل الوكالة الوطنية للجريمة (NCA) ومكتب التحقيقات الفيدرالي الأمريكي (FBI) في أوائل عام 2024 ، وانخفضت مدفوعاتها بحوالي 79 ٪ في الشوط الثاني ، مما يدل على فعالية تعاون إنفاذ القانون الدولي.انسحب Alphv/Blackcat ، التي كانت ذات مرة واحدة من أعلى السلالات في عام 2023 ، في يناير 2024 ، تاركًا فجوة في النصف الثاني من العام.

أخبرتنا Lizzie Cookson ، مديرة استجابة الحوادث في شركة Ransomware Repose Company Coveware: “بعد انهيار Lockbit و Blackcat/AlphV ، لم يعود السوق إلى حالته السابقة. رأيت ذلك. ترتبط الأسواق بدورها بمتطلبات فدية أكثر اعتدالًا. “

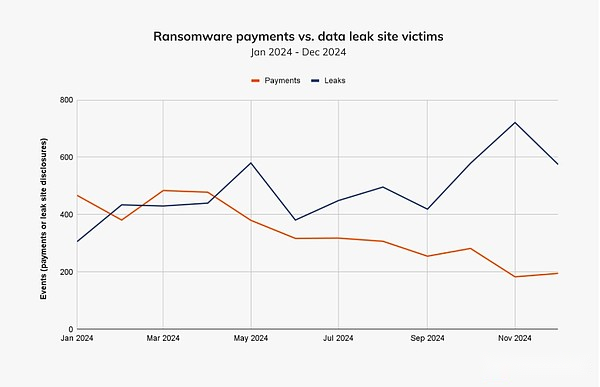

لمزيد من فهم أسباب انخفاض نشاط دفع الفدية في النصف الثاني من العام ، نظرنا أولاً إلى مواقع انتهاك البيانات التي قد تمثل حوادث الفدية.في الصورة التالية ،يمكننا أن نرى عدد حوادث الفدية زادت في النصف الثاني من العام ، لكن المدفوعات على السلسلة انخفضت ، مما يشير إلى أن عدد الضحايا زاد ، لكن المبلغ المدفوع انخفض.

أصدر موقع خرق البيانات المزيد من الضحايا في أي عام سابق في عام 2024.ليس هناك المزيد من الضحايا المزعومين فحسب ، بل هناك 56 موقعًا اختراقًا جديدًا للبيانات في عام 2024-أكثر من ضعف عدد المستقبلات المسجلة في عام 2023 ، وفقًا لمحلل الاستخبارات في المستقبل المسجل آلان ليسكا.ومع ذلك ، هناك بعض الاعتبارات التي يجب مراعاتها لمعلومات موقع خرق البيانات وآثارها على نظام Ransomware البيئي.

شارك باحث تهديد Ecrime Corsin Camichel المزيد حول شرعية التسريبات.”لاحظنا منشورات موقع تسربت على تسرب تدعي أن المنظمة موجودة ، لكنها فشلت في تحليل أعمق. مواقع خرق اثنين أو أكثر من البيانات. قد يكون ضحايا موقع خرق البيانات هو أن الجهات الفاعلة في التهديد قد تم المبالغة أو الإبلاغ زوراً عن الضحية أو إعادة نشر مطالبات الضحية القديمة.”يلعب مشغلو Lockbit حيلًا بعد إجراء إنفاذ يسمى” عملية Cronos “، يتظاهرون بأنهم يظلون ذوي الصلة ونشطًا لأنهم يعيدون نشر العديد من المطالبات المدرجة سابقًا ، أو إضافة هجمات حدثت منذ فترة طويلة ، وبعضها حدث منذ عام ،” Camichel وأضاف.

شاركت Liska أيضًا معلومات معنا حول الضحايا غير الشرعيين الذين تم نشرهم على موقع خرق البيانات وقالت: “هذا صحيح بشكل خاص بالنسبة لـ Lockbit ، الذي تم استبعاده من قبل العديد من المجتمعات تحت الأرض بعد إجراء التنفيذ ، ومن أجل البقاء ذي الصلة ، كانت الشركة كانت ذات صلة. في خرق البيانات.

هناك ظاهرة أخرى مثيرة للاهتمام بعد انقطاع Lockbit و Scam Blackcat وهي صعود Ransomhub Raas ، الذي يمتص عددًا كبيرًا من المشغلين النازحين من Lockbit و Blackcat.تمتلك Ransomhub أكبر عدد من الضحايا في عام 2024 ، وعلى الرغم من أنها ظهرت فقط في فبراير 2024 ، إلا أنها تم تصنيفها من بين أفضل 10 أنواع من الجريمة في عام 2024 ، وفقًا للبيانات على السلسلة.

تظهر بيانات الاستجابة للحوادث أن الفجوة بين المبلغ المطالب به والمبلغ المدفوع يستمر في الاتساع ؛ذكرت شركة الاستجابة للحوادث أن معظم العملاء يختارون عدم الدفع على الإطلاق ، مما يعني أن الفجوة الفعلية أكبر من الأرقام أدناه.

قابلنا Dan Saunders ، مدير الاستجابة للحوادث في أوروبا والشرق الأوسط وأفريقيا في شركة Kivu Consulting ، وهي شركة استجابة للحوادث السيبرانية ، لمعرفة المزيد عن هذا النوع من مرونة الضحية.”وفقًا لبياناتنا ، تنتهي حوالي 30 ٪ من المفاوضات في الدفع أو قرار الضحية بدفع الفدية.وبالمثل ، يلاحظ كوكسون أن الضحايا قادرون بشكل متزايد على مقاومة الطلبات واستكشاف خيارات متعددة للشفاء من الهجمات بسبب تحسين النظافة الإلكترونية والمرونة الشاملة.وأضافت: “قد ينتهي بهم الأمر إلى التفكير في أن أدوات فك التشفير هي أفضل خيارها والتفاوض عليها لتقليل المدفوعات النهائية ، لكنهم أكثر شيوعًا ، وجدوا أن الانتعاش من النسخ الاحتياطية الأخيرة هو طريقة أسرع وأكثر فعالية من حيث التكلفة”.بغض النظر عن المتطلبات الأولية ، فإن مبلغ الدفع النهائي عادة ما يتراوح بين 150،000 دولار و 250،000 دولار.

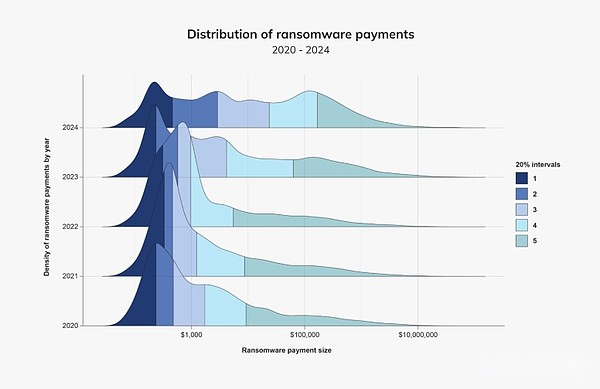

من الشكل أدناه ، يمكننا أن نرى تطور توزيع دفع الفدية في عام 2024.في عام 2020 ، كان لدى مدفوعات الفدية ذيل طويل ولكن فقط ذروة ، ولكن في عام 2024 ، تم تقسيم المشاركين في فدية إلى ثلاث فئات.يتمتع بعض لاعبي الفدية ، مثل Phobos ، بمتوسط دفع يقل عن 500 دولار إلى 1000 دولار.هناك مجموعة أخرى حوالي 10،000 دولار ، والمجموعة الثالثة تدفع أكثر من 100000 دولار ، وبعضها بلغ مليون دولار.نرى أيضًا المزيد من الأحداث في الجزء العلوي من التوزيع ، مما يعني أن أكثر من 1 مليون دولار هجمات أكبر.

يعكس هذا الانهيار التغير في مشارك المشاركين في Ransomware الذي لاحظه Cookson ، حيث تهيمن المجموعات الأصغر على مدفوعات منخفضة ومتوسطة القيمة ، في حين أن الحالات الشاذة من فدية من 7 إلى 8 أرقام تدفع التوزيع إلى اليمين نحو رواتب الفئة الثالثة.

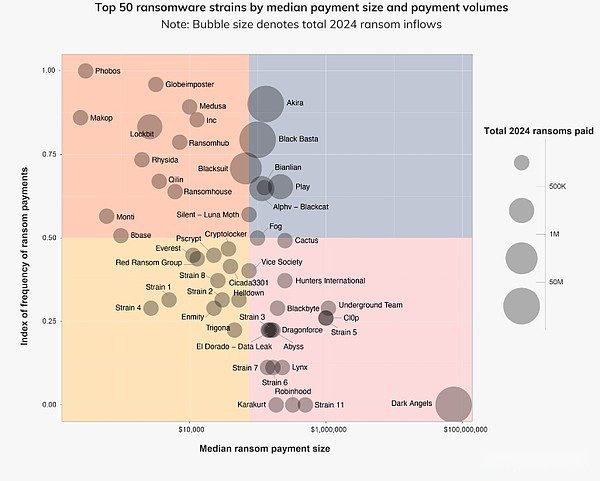

في الشكل أدناه ، يمكننا أن نرى أي ضغوط هي الأسوأ من حيث إجمالي قيمة الفدية (حجم الفقاعة) ، ومقياس الدفع المتوسط (المحور السيني) ، ومؤشر أحداث الفدية (المحور ص).

Ransomware Outflow: أين ذهبت الأموال؟

يمكن أن يوفر فهم أساليب غسل الأموال Ransomware رؤى مهمة في سلوك الجهات الفاعلة لتهديد ما بعد التهوية ، مما يسمح لإنفاذ القانون بالاستجابة بشكل أكثر فعالية وفي بعض الحالات يتنبأ بالإجراءات المستقبلية بناءً على أنماط ثابتة.

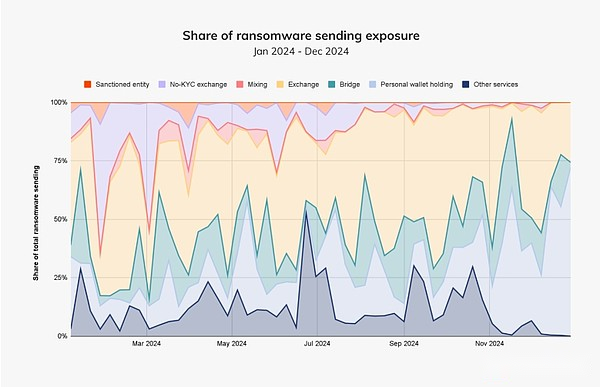

في الشكل أدناه ، نرى أن صناديق الفدية هي بشكل أساسي من خلال البورصات المركزية (CEXS) (للتدفقات الخارجية لرأس المال) ، والمحافظ الشخصية (للحصول على الأموال) ، والجسور (في محاولة للتستر على تدفقات رأس المال).لقد لاحظنا أن استخدام خلاطات العملة قد انخفض بشكل كبير في عام 2024.تاريخيا ، تمثل خدمات خلط العملات عادة 10 ٪ إلى 15 ٪ من حركة غسل الأموال الفصلية في Ransomware.على مر السنين ، كان تخفيض الخدمات الهجينة بين المشاركين في فدية المفعولات مثيرة للاهتمام وأظهر التأثير المدمر للعقوبات وإجراءات إنفاذ ، مثل تلك ضد Chipmixer و Tornado Cash و Sinbad.لاحظنا ذلكيعتمد المشاركون الفدية بشكل متزايد على الجسور عبر السلسلة لاستبدال خلاطات العملات لتسهيل تدفقهم الخارجي.على النقيض من ذلك ، لا يزال CEX بمثابة الدعامة الأساسية لاستراتيجيات غسل الأموال الفدية ، مع الاعتماد على هذه الخدمات أعلى بقليل من المتوسط في عام 2024 (39 ٪ ، مقارنة بـ 37 ٪ في فترة 2020-2024).

تجدر الإشارة إلى أنه يتم تخزين كمية كبيرة من الأموال في محفظة شخصية.من الغريب أن مشغلي الفدية مجموعة مدفوعة اقتصاديًا إلى حد كبير وأقل استعدادًا للاستفادة من أي وقت مضى.نعتقد أن هذا يرجع بشكل أساسي إلى الإجراءات التي لا يمكن التنبؤ بها وحاسمة التي اتخذها إنفاذ القانون ضد الأفراد والخدمات المشاركة في أو مساعدة غسل أموال الفدية ، مما يؤدي إلى شعور الممثلين بالتهديدات عن عدم وجود مكان آمن للأموال التي سيتم تخزينها.

في حين أن هناك عوامل متعددة وراء أي من الاتجاهات في الرسم البياني أعلاه ، إلا أن الانخفاض في استخدام التبادل الخالي من KYC منذ أكتوبر 2024 قد يعزى إلى تعيين Cryptex للتبادل الروسي ووكالة الشرطة الجنائية الفيدرالية الألمانية (BKA)) من بين 47 تبادلات العملة المشفرة KYC باللغة الروسية-حدث كلا الإجراءات في سبتمبر 2024.إن وقت إجراءات الإنفاذ هذه ، إلى جانب الفترة التي تتدفق فيها الفدية إلى تبادل خالي من KYC ، يتضح.

دراسة حالة الفدية

اعتقال Panev وتأثيره على عمليات lockbit

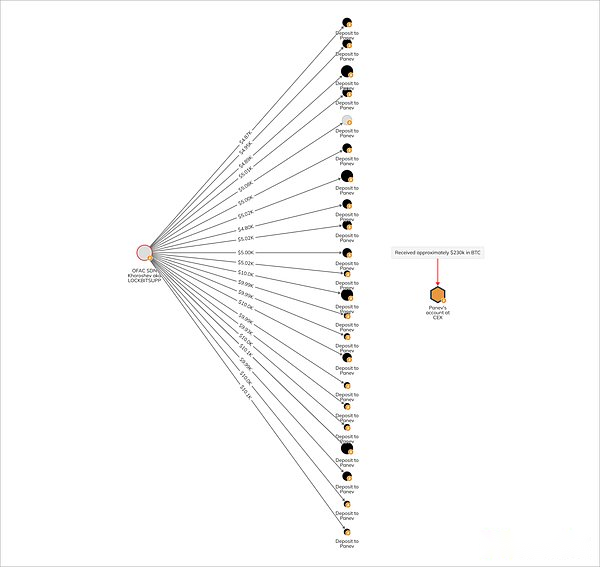

يزعم أن Rostislav Panev ، إسرائيلي وروسي ثنائي القومي ، لعب دورًا رئيسيًا في دعم Lockbit.تم اتهامه بتطوير العديد من الأدوات للمجموعة ، أحدها يمكّن المهاجم من طباعة أوامر الفدية من أي طابعة متصلة بنظام مصاب ، وتلقى حوالي 230،000 دولار في Bitcoin (BTC).في حين أن المواطنين الروس ، بما في ذلك مديرة Lockbit Dimitry Yuryevich Khoroshev ، قد تمت معاقبتها سابقًا للمشاركة في هذه الهجمات ، من المهم أن ندرك أن برامج الفدية هي بالفعل تهديد عالمي يشمل مشاركين من جميع أنحاء العالم.Panev ، الذي ينتظر حاليًا التسليم إلى الولايات المتحدة في إسرائيل ، مطلوب للتآمر لارتكاب الاحتيال والجرائم الإلكترونية والاحتيال في الاتصالات وغيرها من الجرائم.

في مخطط المفاعل ، يمكننا أن نرى أنه ، وفقًا لائحة الاتهام ، تم نقل حوالي 5000 دولار من BTC من Khoroshev كل أسبوعين ابتداءً من عام 2022.ثم ، من يوليو 2023 إلى أوائل عام 2024 ، تم نقل حوالي 10،000 دولار من BTC شهريًا إلى Khoroshev.

يمكن أن يكون لقبض Panev ضربة كبيرة لقدرات إعادة هيكلة Lockbit ، مؤكدة أنه حتى بعد سنوات من الجريمة ، لا تزال الشفافية وعدم ثباتها في blockchain تمكن إنفاذ القانون من تتبع الأنشطة غير القانونية ومكافحة مجموعات الجريمة الإلكترونية عبر الوطنية.كان إلقاء القبض على Outlaw’s Outlaw و Panev انتصارًا كبيرًا في عام 2024 وأدى إلى تحول إلى نظام بيئي أكثر تجزئة وأقل تنسيقًا.

المشاركة في برامج الفدية الإيرانية

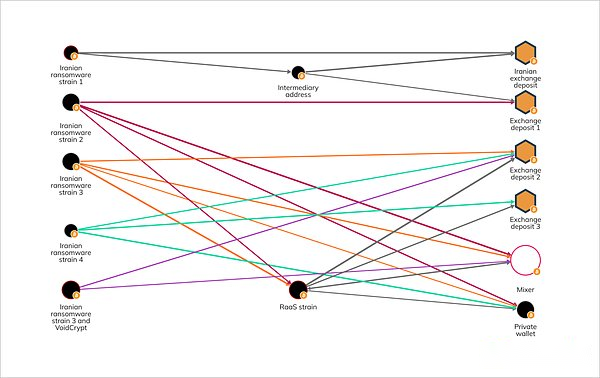

بالإضافة إلى مجرمي الإنترنت الناطقين بالروسية ، تمت الموافقة على المواطنين الإيرانيين من قبل مكتب الخزانة الأمريكي لمكافحة الأصول الأجنبية (OFAC) لمشاركتهم في مساعدة وتنفيذ هجمات الفدية.لاحظنا أيضًا أدلة على السلسلة على أن شركة Lockbit Sompliates تعمل مع سلالات الفدية الإيرانية وإيداع الأموال على تبادل إيران.

لحسن الحظ ، من خلال تحليلنا على السلسلة ، يمكننا التعرف على اللاعبين الإيرانيين أثناء إعادة تسمية العلامة التجارية أو الانتقال إلى RAAs مختلفة.كما نرى في مخطط مفاعل Chainalysis أدناه ، نربط أربعة سلالات مختلفة من الفدية مع نفس ممثل التهديد الإيراني ، الذي من المرجح أن ينشر سلالة RAAS الشعبية أيضًا.نرى أيضًا عناوين الإيداع التي يتم إعادة استخدامها على عمليات تبادل عالمية متعددة ، وربط هذه السلالات المختلفة على ما يبدو – ليس فقط التواصل مع بعضها البعض ، ولكن أيضًا تأكيد علاقة المشغل مع إيران.

رانسوم برامج الفدية الرئيسية وأعيد الفروع

منذ ظهور Akira ، أثبتت أنه قادر على استغلال نقاط الضعف بنجاح (خاصة في بيئات المؤسسات) وقد اكتسبت اهتمامًا من خلال سلسلة من الهجمات المقنعة.كما ذكرنا أعلاه ، فإن Akira هي أفضل 10 رانسومبرات التي تكثف جهودها في النصف الثاني من عام 2024.

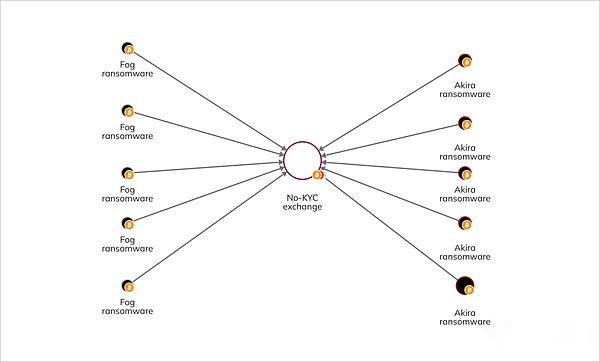

في سبتمبر 2024 ، دخل ضباب رانسومواري جديد إلى المشهد وأظهر منذ ذلك الحين قدرة مشابهة للغاية على استهداف نقاط الضعف الحرجة مثل أكيرا.تركز المنظمتان في المقام الأول على استغلال نقاط الضعف VPN ، مما يمكّنهما من الوصول إلى الشبكة دون إذن وبالتالي نشر برامج Ransomware.

يستخدم كل من Akira و Fog نفس طريقة غسل الأموال ، والتي تختلف عن فدية أخرى ، مما يدعم اتصالهما.على سبيل المثال ، يوضح مخطط مفاعل Chainalysis التالي أن العديد من المحافظ التي تديرها Akira و Fog قد نقلت الأموال إلى نفس التبادل الخالي من KYC.

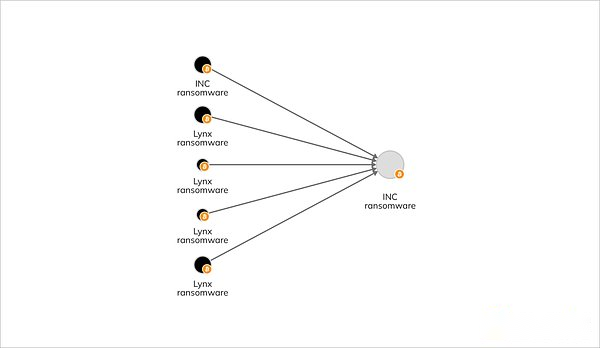

بالإضافة إلى علاقة Akira مع Fog ، اكتشفنا أيضًا العلاقة بين Inc و Lynx Ransomware المتغيرات من خلال فحص السلوك المماثل على السلسلة.لاحظ باحثو الأمن السيبراني أيضًا أن المتغيرين يشتركان في رمز المصدر.

توضح هذه العلاقات المتداخلةالاتجاهات الأوسع في النظام الإيكولوجي للفدية: تستمر استراتيجيات الجريمة الإلكترونية في التطور استجابةً لزيادة التدقيق عن طريق إنفاذ القانون.

الرد على مواقف التهديد المتغيرة

تعكس الفدية في عام 2024 التغييرات التي تحركها إجراءات إنفاذ القانون ، وزيادة مرونة الضحايا ، واتجاهات الهجوم الناشئة.تساعد عمليات القمع والتعاون مع شركات الاستجابة للحوادث وخبراء blockchain في تفكيك العديد من مجموعات الفدية وتقليل ربحتها.كما أظهر الضحايا مقاومة أكبر لمطالب الفدية ، وبالتالي توسيع الفجوة بين متطلبات الفدية والمدفوعات.

تحت ضغط إنفاذ القانون ، تستمر الاستراتيجيات المالية في التكيف ، على الرغم من أن الجهات الفاعلة الخبيثة تواجه صعوبات متزايدة في غسل الأموال.لا يزال التعاون المستمر والتدابير الدفاعية المبتكرة حاسمة لتوحيد التقدم المحرز في عام 2024.