Auteur: Onkar Singh, Cointelegraph;

1. Quelle est l’attaque en larme dans la crypto-monnaie?

Les déchirures attaquent la façon dont le système réorganise les paquets fragmentés en envoyant des fragments qui se chevauchent pendant la transmission, que le système cible ne se reconstruit pas correctement, entraînant un refus de service.

À mesure que l’écosystème de la crypto-monnaie mûrit, les cyber-menaces pour attaquer l’écosystème de la crypto-monnaie sont devenues de plus en plus complexes.Une attaque en larme est une attaque de déni de service (DOS), qui est l’une de ces cyberattaques.Les attaques de larmes étaient initialement une vulnérabilité au niveau du réseau, et leur adaptation aux systèmes de crypto-monnaie a souligné l’originalité et la polyvalence des acteurs malveillants.

Imaginez couper une lettre en plusieurs parties et la placer dans différentes enveloppes.Quelqu’un a repris les pièces à destination pour lire la lettre entière.Les attaques de larmes sont comme envoyer des enveloppes manquantes ou qui se chevauchent, ce qui rend impossible de recréer la lettre d’origine.En raison de cette confusion, le récepteur peut être dépassé et fermé.

Mais qu’est-ce que cela a à voir avec les crypto-monnaies?

Les systèmes de crypto-monnaie dépendent fortement des communications réseau.Les transactions, la propagation des blocs et d’autres fonctions de base impliquent l’envoi de données sous forme de paquets sur Internet.Ces paquets sont réassemblés par des nœuds qui maintiennent la blockchain et les transactions de processus.

Des attaques de larmes ciblant les nœuds spécifiques ou les participants au réseau tentent d’interférer avec les opérations conventionnelles pour exploiter les faiblesses dans les portefeuilles, les échanges ou les réseaux de blockchain.Par exemple, en envoyant des paquets malformés, un attaquant peut submerger le processus de réorganisation du serveur, le faisant planter ou ne pas répondre.

Si l’attaque en larme fonctionne, elle peut ouvrir la porte à d’autres attaques.Par exemple, lorsque le serveur n’est pas disponible ou ne peut pas réassembler un paquet, un attaquant peut tenter d’exploiter d’autres faiblesses pour obtenir un accès non autorisé ou modifier les données.

Par conséquent, il est crucial de comprendre et de répondre aux conséquences de ces attaques, car ils ont le potentiel de saper l’intégrité du réseau de blockchain.

2. Comment cibler les réseaux cryptés avec des attaques en larmes

Dans les environnements de crypto-monnaie, les attaques de larmes ciblent souvent la nature décentralisée des plateformes de blockchain.Même s’ils ne ciblent pas les algorithmes crypto de Blockchain, la détruire de l’infrastructure de réseau entre les pairs sous-jacente sur laquelle s’appuie sur les crypto-monnaies peut entraîner des perturbations de service, une perte de fonds et une baisse de la confiance des utilisateurs.

Un attaquant peut interférer avec les processus consensus, la vérification des transactions ou la communication de nœud à nœud en se concentrant sur un nœud ou un serveur spécifique.Cela peut entraîner une fragmentation du réseau, des retards de traitement et même une fermeture complètement.

Par exemple, un attaquant peut submerger les nœuds clés dans une blockchain sans autorisation (comme Bitcoin) ou des nœuds de vérification dans une blockchain autorisée avec un mauvais paquet, ce qui le rend incapable de s’exécuter.Étant donné que les nœuds s’appuient sur une communication régulière pour atteindre le consensus, ces interruptions peuvent conduire à des vulnérabilités qui permettent aux attaquants d’exploiter les exceptions du réseau.

Par exemple, si certains nœuds sont temporairement déconnectés ou ne peuvent pas s’exécuter, un attaquant peut tenter de manipuler le flux de données, de déclencher une attaque à double paiement ou d’introduire une mauvaise transaction.

En outre, les attaques de larmes peuvent cibler les services liés à l’écosystème de la blockchain, tels que les fournisseurs de portefeuilles et les échanges de crypto-monnaie, plutôt que l’infrastructure blockchain elle-même.Ces services reposent principalement sur la communication continue entre les utilisateurs et les serveurs pour les transactions transparentes et la disponibilité des services.

L’attaque en larme de l’échange pourrait perturber les transactions, les retraits et autres services critiques.En plus d’affecter négativement des utilisateurs spécifiques, cela peut également nuire à la réputation de la bourse et peut entraîner des pertes pour les commerçants et les investisseurs.De plus, des attaques fréquentes ou des perturbations prolongées peuvent amener les utilisateurs à perdre confiance dans la plate-forme, endommageant ainsi leur base d’utilisateurs.

3. L’impact de l’attaque en larme sur la sécurité du chiffrement et les utilisateurs

Les attaques de larmes ont un impact profond sur les systèmes de crypto-monnaie.En plus de mettre en danger la sécurité du réseau, ils sapent également la confiance des utilisateurs.

Les principaux impacts comprennent:

-

Opération des temps d’arrêt:Les participants au réseau (tels que les nœuds ou les entités de vérification) peuvent subir des interruptions, ce qui arrêtait ainsi le traitement des transactions.

-

Perte financière:Les commerçants et les investisseurs peuvent subir des pertes financières en raison de retards ou de défaillances des transactions, en particulier pendant les périodes de volatilité du marché.

-

Risque d’intégrité des données:Bien que les attaques en larme ne modifient pas directement les données de la blockchain, elles peuvent créer des opportunités pour les attaques secondaires contre l’intégrité du grand livre.

-

Dommages à la réputation:Les réseaux de crypto-monnaie, les échanges ou les prestataires de portefeuilles peuvent subir des interruptions prolongées ou des attaques répétées.

-

Utiliser la fenêtre:Un attaquant peut utiliser des pannes de réseau pour distraire les administrateurs système de nouvelles attaques, telles que le phishing ou les doubles paiements.

4. Comment identifier les attaques de larmes

Pour minimiser les dommages causés par les attaques de larmes, une identification précoce est nécessaire.Si les administrateurs système sont conscients des signes de risque, ils peuvent agir plus rapidement.

Voici les principaux signes d’attaque en larme:

-

Crash du système inexpliqué:Des accidents fréquents peuvent indiquer que le système est attaqué, et sa cible est la possibilité de réorganiser les paquets fragmentés.

-

Dégradation des performances:Un temps de traitement plus lent ou une réactivité réduite d’un nœud ou d’un serveur peut indiquer un afflux important de paquets de données malformés, ce qui a fait submerger le système.

-

Journal d’erreur:Un examen minutieux du journal système peut révéler des motifs de paquets qui se chevauchent ou incomplets, qui sont typiques des attaques de larmes.

-

Trafic réseau anormal:Une augmentation soudaine du trafic de paquets fragmenté indique généralement une attaque en larme.Les tendances des anomalies peuvent être découvertes à l’aide des outils de surveillance.

-

Problèmes de connexion:Si les nœuds du réseau ne peuvent pas communiquer entre eux, cela peut être un signe que l’architecture blockchain est attaquée.

5. meilleures pratiques pour empêcher les attaques de larmes dans le cryptage

Une stratégie active qui combine des préoccupations opérationnelles et une assurance technique est nécessaire pour empêcher les attaques de larmes.

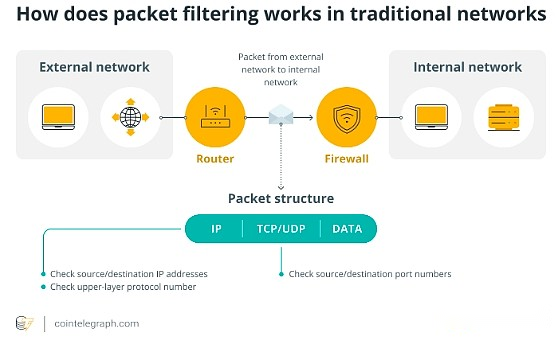

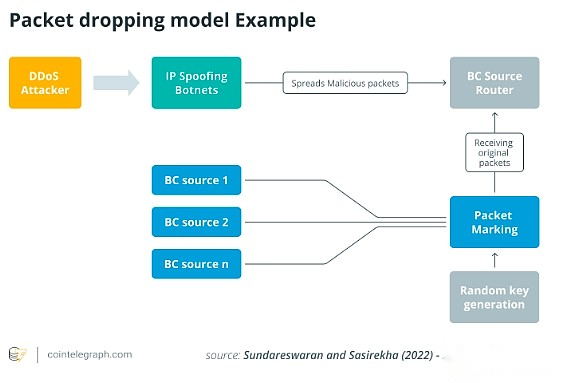

Le filtrage des paquets est souvent utilisé dans les réseaux traditionnels pour éviter les perturbations telles que les attaques DOS, qui sont conçues pour surcharger le réseau avec des données malveillantes.

En termes simples, le filtrage des paquets agit comme un point de contrôle de sécurité pour la transmission des données sur le réseau.Tout comme le personnel de sécurité de l’aéroport scanne vos bagages pour les articles dangereux, les scanneurs de filtrage des paquets entrants pour s’assurer qu’ils sont en sécurité.

Dans les systèmes de blockchain, il aide à prévenir les paquets malveillants ou défectueux, tels que ceux utilisés pour les attaques de larmes, d’entrer dans les nœuds de réseau.

Voici quelques autres meilleures pratiques à considérer:

-

Élasticité de l’architecture décentralisée:Renforcer les nœuds de blockchain décentralisés pour assurer des mécanismes de redondance et de secours et maintenir le fonctionnement normal du réseau même si certains nœuds sont attaqués.

-

Limitation du taux et mise en forme du débit:Contrôle la vitesse à laquelle les paquets sont transmis aux nœuds pour réduire l’impact des attaques d’inondation.

-

Mises à jour logicielles régulières:Assurez-vous que tous les logiciels, portefeuilles et plateformes de trading de la blockchain ont été mis à jour pour patcher les vulnérabilités connues.

-

Personnel d’éducation et de formation:Donnez aux équipes des connaissances pour identifier et atténuer efficacement les menaces potentielles.

Combiné avec d’autres technologies de défense, le filtrage des paquets offre une puissante couche de protection qui aide à garantir que les systèmes de crypto-monnaie sont protégés contre les menaces en évolution.

6. Que faire si vous devenez victime d’attaques de larmes à la crypto-monnaie

Même avec les mesures de défense les plus fortes, aucun système ne peut résister pleinement aux cyberattaques.Agir dans le temps peut atténuer l’impact des attaques de larmes sur votre système de crypto-monnaie.

Si vous êtes victime d’une attaque en larme, vous pouvez faire ce qui suit:

-

Isoler les systèmes affectés:Pour empêcher l’attaque de se propager, déconnectez le nœud piraté du réseau.

-

Analyse et atténuation:Les entreprises peuvent utiliser des outils médico-légaux et des journaux détaillés pour étudier la nature de l’attaque.Pour résoudre les vulnérabilités exploitées, appliquez les mises à jour ou correctifs nécessaires.

-

Embaucher une équipe de réponse aux incidents:Utilisez les connaissances des experts en cybersécurité pour aider à contenir et récupérer.

-

Informer les parties prenantes:Expliquez clairement la question aux consommateurs et aux parties pertinentes.Les mises à jour régulières et la transparence aident à maintenir la confiance.

-

Capacités de défense améliorées:Évaluez l’architecture de sécurité du système après une attaque et prenez des précautions pour éviter la récidive.Pour trouver plus de vulnérabilités, effectuez des tests de pénétration (simulez les attaques pour identifier les faiblesses).

-

Événements d’enregistrement:Enregistrer des enregistrements détaillés des attaques et des réponses.Ces connaissances peuvent être très utiles pour la conformité et la préparation futures.

Cela montre que les attaques de larmes mettent en évidence la vulnérabilité des systèmes de crypto-monnaie face aux cyber-menaces complexes.En agissant rapidement et en renforçant les mesures de sécurité, vous pouvez atténuer l’impact et protéger votre réseau contre les perturbations futures.