arrière-plan

Dans le numéro précédent de Web3 Security Introduction pour éviter les fosses, nous avons principalement expliqué la connaissance pertinente de la pêche multi-signature, y compris le mécanisme multi-signature, les raisons du multi-signature et la façon d’éviter la multi-signature malveillante des portefeuilles.Ce que nous allons expliquer dans ce numéro est une méthode de marketing qui est considérée comme une méthode de marketing efficace dans les industries traditionnelles et les champs de crypto – Airdrop.

Les AirDrops peuvent pousser le projet de l’obscurité à la vision du public dans un court laps de temps, accumuler rapidement la base d’utilisateurs et améliorer l’influence du marché.Lorsque les utilisateurs participent aux projets Web3, ils doivent cliquer sur des liens pertinents et interagir avec les parties du projet pour obtenir des jetons Airdrop. processus.Par conséquent, dans ce numéro, nous expliquerons les risques pertinents en analysant certaines escroqueries typiques de plateaux aériens pour aider tout le monde à éviter les pièges.

Qu’est-ce que Airdrop

Afin d’augmenter la popularité du projet et de réaliser l’accumulation des premiers utilisateurs, les parties du projet Web3 distribuent souvent des jetons à des adresses de portefeuille spécifiques gratuitement.Pour la partie du projet, c’est le moyen le plus direct d’obtenir des utilisateurs.Selon la façon d’obtenir des parachutistes, les parachutistes peuvent généralement être divisés en catégories suivantes:

-

Type de tâche: tâches complètes spécifiées par la partie du projet, telles que le transfert, comme, etc.

-

Type interactif: opérations complètes telles que l’échange de jetons, l’émission et la collecte des jetons et la chaîne croisée.

-

Type de maintien: Tokens Hold spécifié par la partie du projet pour obtenir des jetons AirDrop.

-

Type de gage: Obtenez des jetons à air par gage de monnaie unique ou double, en fournissant des liquidités ou un verrouillage à long terme.

Risques lors de la suppression de l’espace aérien

Fausse arnaque de plateaux aériens

Ces escroqueries peuvent être subdivisées dans les types suivants:

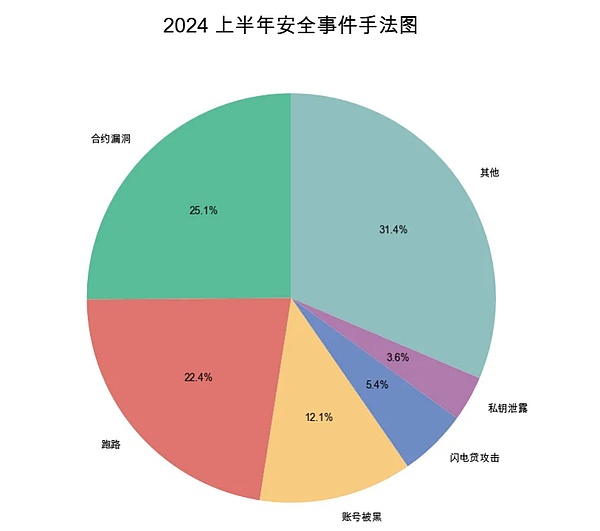

1. Les pirates ont volé le compte officiel de la partie du projet et ont publié un message de fausses Airdrops.Nous pouvons souvent voir un rappel de sécurité sur la plate-forme d’information que « le compte X ou Discord d’un certain projet a été piraté, veuillez ne pas cliquer sur le lien de phishing publié par le pirate ».Selon les données du rapport Blockchain Security and Anti-Money Whenderring au premier semestre de 2024, dans la première moitié de 2024 seulement, 27 incidents du récit de la partie du projet ont été piratés.Les utilisateurs cliquent sur ces liens en fonction de leur confiance dans leurs comptes officiels, puis sont dirigés vers un site Web de phishing déguisé en Airdrops.Une fois qu’une clé privée / mnémonique est entrée sur le site Web de phishing ou que les autorisations pertinentes sont autorisées, le pirate peut voler les actifs de l’utilisateur.

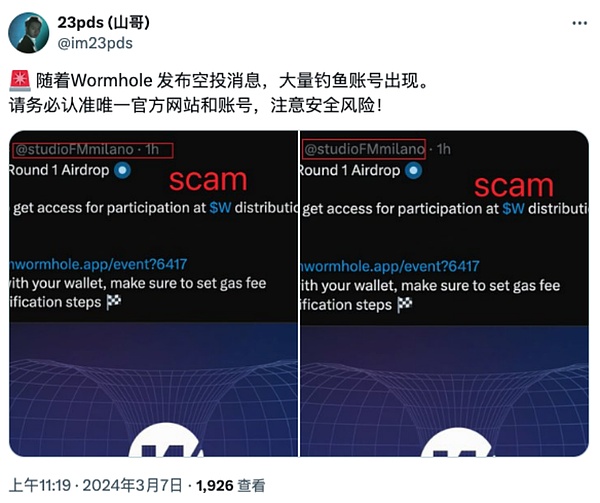

2. Les pirates utilisent des comptes de parti de projet de haute qualité pour glisser des messages dans la zone de commentaire du compte réel officiel de la partie du projet, publier des messages sur la réception des paramètres aériens et inciter les utilisateurs à cliquer sur le lien de phishing.Auparavant, l’équipe de sécurité du brouillard lent a analysé cette méthode et a mis en avant des suggestions de réponse, pour voir les parties réelles et fausses du projet | Suivra de près, utilisez des comptes d’imitation de haute qualité sur les plateformes sociales pour publier de grandes quantités de dynamiques contenant des liens de phishing.

(https://x.com/im23pds/status/1765577919819362702)

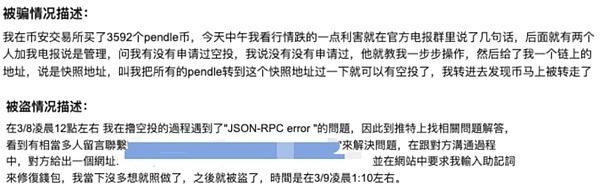

3. La troisième routine de fraude est encore plus abominable. pour obtenir des plateaux aériens.Soyez vigilant et ne croyez pas facilement les internautes qui contactent activement votre «service client officiel» ou «vous apprenez» à fonctionner. .

Jetons « gratuits »

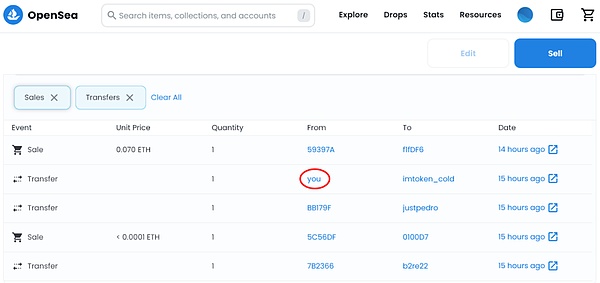

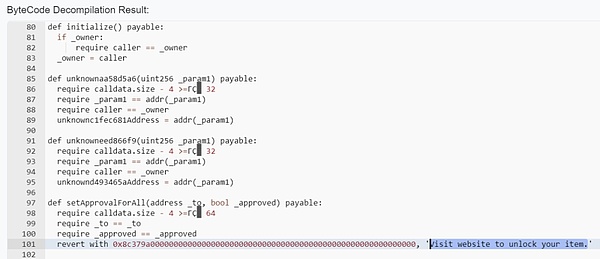

Le début a mentionné que les utilisateurs doivent souvent effectuer une sorte de tâche pour obtenir des Airdrops.Les pirates de jetons AirDrop qui n’ont pas de valeur réelle pour le portefeuille de l’utilisateur, et les utilisateurs voient ces jetons et peuvent essayer d’interagir avec eux, tels que le transfert, la visualisation ou le commerce sur un échange décentralisé.Cependant, nous analysons réversement un contrat intelligent de l’escroquerie NFT et avons constaté qu’il échouerait lorsque nous essayons de promettre une commande ou de transférer cette arnaque NFT, puis un message d’erreur « Visitez le site Web pour déverrouiller votre article » est affiché, induvant les utilisateurs à visiter le phishing site web.

Si un utilisateur visite un site Web de phishing à booted NFT, le pirate peut effectuer ce qui suit:

-

Bulk « Zero Yuan Achat » NFT précieux, voir Analyse de phishing NFT « Achat Zero Yuan »

-

Achetez l’approbation de l’autorisation ou de la signature de permis d’un jeton de grande valeur

-

Enlever les actifs natifs

Ensuite, voyons comment les pirates volent les frais de gaz des utilisateurs grâce à un contrat malveillant bien conçu.

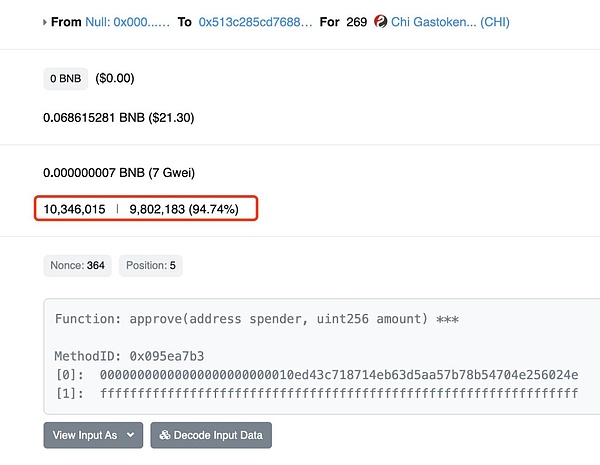

Tout d’abord, le pirate a créé un contrat malveillant appelé GPT sur BSC (0x513C285CD76884ACC377A63DC63A4E83D7D21FB5) pour attirer les utilisateurs à interagir par des jetons Airdropping.

Lorsque l’utilisateur interagit avec le contrat malveillant, une demande semble exiger l’approbation du contrat pour utiliser les jetons dans le portefeuille.Si l’utilisateur approuve cette demande, le contrat malveillant augmentera automatiquement la limite de gaz en fonction de l’équilibre du portefeuille de l’utilisateur, ce qui entraînera des transactions ultérieures à consommer plus de frais de gaz.

Les contrats malveillants utilisent des jetons de gaz en excès (les jetons Chi peuvent être utilisés pour la compensation de gaz) en utilisant le gaz élevé fourni par les utilisateurs.Après qu’un contrat malveillant ait accumulé un grand nombre de jetons Chi, les pirates peuvent obtenir une compensation de gaz retournée lorsque le contrat est détruit en brûlant des jetons Chi.

(https://x.com/slowmist_team/status/1640614440294035456)

De cette façon, les pirates utilisent habilement les frais de gaz des utilisateurs pour faire un profit pour eux-mêmes, et les utilisateurs peuvent ne pas se rendre compte qu’ils ont payé les frais de gaz supplémentaires.Les utilisateurs pensaient pouvoir faire des bénéfices en vendant des jetons aériens, mais leurs actifs natifs ont été volés.

Outils avec des délais

(https://x.com/evilcos/status/1593525621992599552)

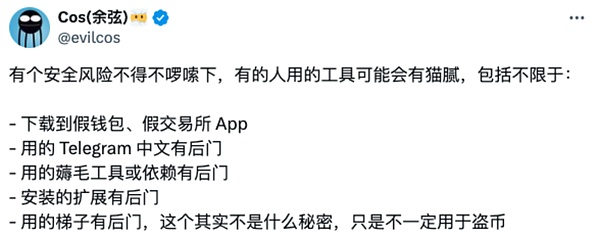

Pendant le processus Airdrop, certains utilisateurs doivent télécharger des plug-ins tels que la traduction ou la rareté de jetons de requête. Permet de le télécharger avec une porte dérobée.

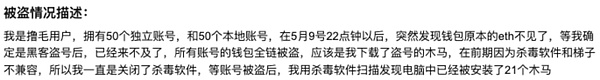

De plus, nous avons également remarqué qu’il existe des services pour vendre des scripts de chute d’espace aérien en ligne, affirmant que l’interaction automatique par lots peut être complétée en exécutant des scripts, ce qui semble assez efficace, mais veuillez noter que le téléchargement des scripts non censurés et vérifiés est extrêmement risqué car vous pouvez Je déterminer la source du script et sa fonctionnalité réelle.Les scripts peuvent contenir du code malveillant, les menaces potentielles comprennent le vol de clés privées / mnémoniques ou effectuer d’autres opérations non autorisées.De plus, certains utilisateurs n’ont pas installé ou fermé des logiciels antivirus lors de l’exécution de types d’opérations de risque connexes, ce qui a permis de constater que l’appareil a été capturé dans un Troie, qui a été endommagé.

Résumer

Dans ce guide, nous vous expliquons principalement ce que les risques seront rencontrés en analyse des escroqueries.

-

Vérification par plusieurs parties. identifier le site Web de phishing.

-

Portefeuille hiérarchique, utilisé par des portefeuilles d’espace aérien pour stocker de petites quantités de fonds et mettre de grandes quantités de fonds dans des portefeuilles froids.

-

Soyez vigilant sur les jetons aériens reçus de sources inconnues et n’effectuez pas facilement des opérations d’autorisation / signature.

-

Faites attention pour vérifier si la limite de gaz de la transaction est anormalement élevée.

-

Utilisez des logiciels antivirus bien connus, tels que Kaspersky, AVG, etc., pour maintenir la protection en temps réel et mettre à jour la dernière base de données virus à tout moment.