Einmal bauten die Griechen ein Pferd mit einem riesigen Holz, das der Stadt Troy gewidmet war.Die Menschen in der Stadt glauben, dass sie ein Symbol des Friedens sind, und sie wissen nicht, dass es Bedrohungen gibt, die versteckt sind.

Mit der erfolgreichen Einführung des Bitcoin -ETF werden immer mehr neue Benutzer und Fonds wieder auf Web3 eröffnet.Der Mangel an Politik und versteckten Sicherheitsrisiken ist jedoch immer noch die Haupthindernisse, um die weit verbreitete Popularisierung von Kryptowährungen zu behindern.

In der verschlüsselten Welt können Hacker durch Schwachstellen in der Angriffskette direkt Millionen oder sogar Hunderte von Millionen Dollar profitieren.Ab dem Ende 2023 betrug der Gesamtverriegelungswert (TVL) aller dezentralen Finanzierungsprotokolle (derzeit 10 Milliarden US -Dollar).Allein im Jahr 2022 erreichte der Gesamtwert der gestohlenen Defi -Vereinbarung 310 Millionen US -Dollar, was 7 %des oben genannten Werts entspricht.Diese Zahl zeigt vollständig die Ernsthaftigkeit von Sicherheitsproblemen in der Web3 -Branche, genau wie das Damocles -Schwert, das an unserem Kopf hängt.

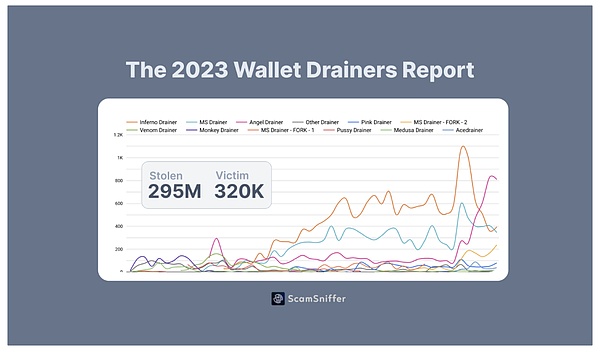

Es ist nicht nur die Umgebung in der Kette, die Sicherheitsprobleme der Web3 -Benutzerseite können nicht unterschätzt werden.Nach den von Scam Sniffer entnommenen Daten wurden 324.000 Benutzer im Jahr 2023 von 324.000 Benutzern gestohlen, und der Gesamtwert des gestohlenen Betrags betrug bis zu 295 Millionen US -Dollar.Aus der Sicht der Benutzer ist der Sicherheitsunfall selbst jedoch zurückgeblieben. Bevor der Unfall auftritt, haben Benutzer häufig Schwierigkeiten, die Ernsthaftigkeit potenzieller Risiken zu erfüllen.Daher fallen Menschen oft hinein„Überlebender Fehler“So ignorieren die Bedeutung der Sicherheit.

>

Ausgehend von den Sicherheitsherausforderungen des aktuellen Marktes untersucht dieser Artikel die Sicherheitsrisiken des schnellen Wachstums von Web3 -Benutzern.Durch die Analyse der von Unternehmen wie GOPLUS vorgeschlagenen Sicherheitslösungen verstehen wir weiter, wie die große Anwendung von Web3 aus den Aspekten der Einhaltung und Sicherheit unterstützt werden kann.Wir sind der Ansicht, dass Web3 Security ein 100 -Milliarden -Level -Markt ist, der nicht vollständig ausgegraben wurde. Da die Web3 -Benutzergruppe weiter erweitert, hat die Nachfrage nach Benutzersicherheitsdiensten einen Index -Level -Wachstumstrend gezeigt.

Der Artikel hat seit langem bekannt?

-

Versteckte Bedrohungen und 100 Milliarden Märkte

1.1 Vermögenssicherheit

1.2 Verhalten

1.3 Protokollsicherheit

-

Web3 Security Track Analysis

-

Nächste Generation von Sicherheitsprodukten: Escort für große Anwendung für Web3

-

Abschluss

-

ARGLEIGUNGSorientierter Hacker -Angriff

-

Betrug, Angeln und privater Schlüsseldiebstahl für Benutzer

-

Sicherheitsangriff in der Kette selbst

-

TOB

-

Toc

-

Token -Risiko -API: Wird zur Bewertung von Risiken im Zusammenhang mit verschiedenen Kryptowährungen verwendet

-

NFT -Risiko -API: Wird zur Bewertung der Risikozusammenfassung verschiedener NFT verwendet

-

Bösartige Adress -API: Wird verwendet, um Betrug, Online -Angeln und andere böswillige Aktivitäten zu identifizieren und zu markieren und Adresse zu markieren

-

DAPP -Sicherheits -API: Bieten Sie echte Zeitüberwachungs- und Bedrohungserkennung für dezentrale Anwendungen an

-

API für Genehmigungsvertrag: Verwaltung und Prüfung der Behörde intelligenter Vertragsanrufe

-

Benutzer sichere Umgebung Infra

Blockchain Transaction Security ist der Eckpfeiler der WEB3 Large -Scale -Anwendungssicherheit.Die Hacking, Fischereiangriffe und Teppiche in der Kette sind häufig.Basierend darauf startete Goplus die erste SECWAREX -Plattform für die persönliche Sicherheit für die persönliche Sicherheit.

SECWAREX ist ein Web3 -Produkt, das auf dem SECWARE -Benutzersicherheitsprotokoll basiert.

Als Reaktion auf die Sicherheitsausbildung des Benutzerverhaltens kombiniert SecWarex das Lernsicherheitswissen geschickt mit dem Erhalten von Token, indem das Learn2earn -Programm gestartet wird, damit Benutzer auch praktische Belohnungen erhalten und gleichzeitig das Sicherheitsbewusstsein verbessern können.

-

Fonds -Compliance -Lösung

Anti -Geldwäsche (AML) ist eine der dringendsten Anforderungen an die derzeitige öffentliche Blockchain.In der öffentlichen Kette können durch Analyse der Quelle der Transaktion, des erwarteten Verhaltens, der Menge, der Frequenz und anderer Faktoren das verdächtige oder abnormal Illegale Aktivitäten und Maßnahmen wie Warnung, gefrorene Vermögenswerte oder Berichterstattung an Strafverfolgungsbehörden rechtzeitig, um die Einhaltung und eine große Anwendung von Defi zu stärken.

Da das Verhalten in der Kette kontinuierlich angereichert ist, wird die dezentrale Anwendung wissen, dass Ihre Transaktion für große Anwendungen zu einer unverzichtbaren Bedingung wird.Die böswillige API von GOPLUS ist wichtig für Börsen, Geldbörsen und Finanzdienstleistungen, die in Web3 tätig sind, und um ihre Geschäftstätigkeit zu gewährleisten und die Überwachung weiterzugeben.

-

Kettensicherheitsprotokoll

Artela ist die erste öffentliche Kettenschicht1, die durch nativ unterstützende Laufzeit geschützt ist.Durch das EVM ++ -Design unterstützt der dynamisch integrierte native Erweiterungsmodul -Aspekt von Artela die Hinzufügung der Erweiterungslogik an jedem Schnittpunkt des Handelslebenszyklus, um den Ausführungsstatus jedes Funktionsaufrufs aufzuzeichnen.

Wenn während der Ausführung der Rückruffunktion ein bedrohlicher wiederholbarer Anrufe auftritt, erkennt der Aspekt die Transaktion, um zu verhindern, dass der Angreifer die Lücke verwendet.Artla nimmt den Schutz des RE -Incoming -Angriffs des Kurvenvertrags als Beispiel eine kettenbasierte Protokollsicherheitslösung für verschiedene Defi -Anwendungen an.

Mit zunehmender Komplexität des Protokolls und der Vielfalt des zugrunde liegenden Compilers ist die während der Laufzeit in der Kette geschützte „Black Box“ -Lösung die Bedeutung der „White Box“ -Lösung, die nur eine statische Inspektion der Vertragscodelogik durchführt .

-

Betrug Sniffer Report 2023 Cryptocurrencies Network Fishing Betrug wird 300 Millionen US-Dollar https://drops.scamsniffifer.io/zh/post/scam-sniffifer-320 Millionen US-Dollar mit Vermögenswerten von 320.000 Benutzern im jährlichen Bericht sind böswillig/dieses Jahr in diesem Jahr stehlen bösartig/

-

Mike: ERC404 Hidden hidden https://x.com/mikelee205/status/1760512619411357797?s=46& ;t=0aof3l1pmoanzxpmmmmmmMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMPKWG

-

Wie wir Mainstream gehen: Der Zustand der Web3 -Sicherheit | Patrick Colorins bei Smartcon 2023 https://www.youtube.com/watch?v=EYF6LUOWGK& t = 1489SSS

-

2023 Web3 Security Landscape Report

-

Defillama https://defillama.com/

-

Quantitative Informationssicherheitsbewertungsmethode

-

Beseitigen Sie die Wiedereintrittsangriffe mit dem Schutz der Laufzeit

-

Signature Phingshing

-

Wie gefährlich ist die Signaturfischerei?

-

CISA-Bericht https://www.cisa.gov/stopransomware/general-nformation

Der vollständige Text beträgt 5400 Wörter, und es wird erwartet, dass es 12 Minuten lautet

Versteckte Bedrohungen und 100 Milliarden Märkte

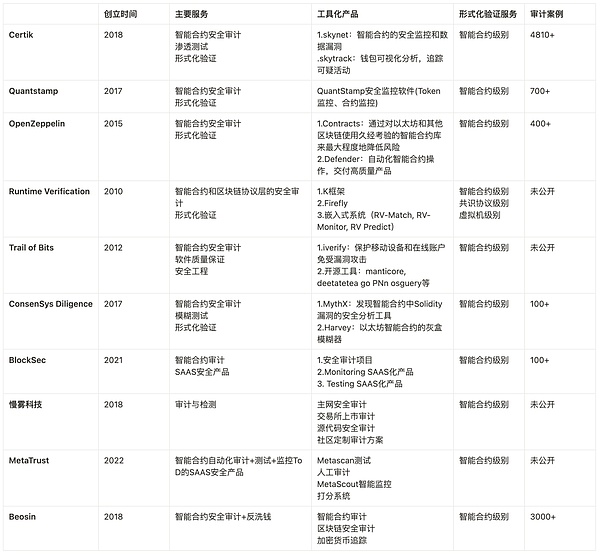

Derzeit sind die sicheren Produktformulare von Web3 hauptsächlich TOB, TOC, TOD.Die B -Side ist hauptsächlich die Sicherheitsprüfung des Produkts.Das C -End richtet sich hauptsächlich auf den Schutz der Benutzersicherheitsumgebung.Der Tod (Entwickler) dient hauptsächlich für Entwickler -Tools, um automatisierte Sicherheitsaudit -Tools und -dienste bereitzustellen, die von Web3 -Entwicklern bereitgestellt werden.

Das Sicherheitsaudit ist eine erforderliche statische Sicherheitsmaßnahme.Fast jedes Web3 -Produkt führt eine Sicherheitsprüfung durch und veröffentlichen den Prüfungsbericht.Sicherheitsprüfungen ermöglichen es der Community nicht nur, die Sicherheit des sekundären Überprüfungsvertrags zu überprüfen, sondern auch eine der Grundlagen für Benutzer, Produkten zu vertrauen.

Sicherheitsaudits sind jedoch nicht universell.Angesichts des Entwicklungstrends und der aktuellen Markterzählung sehen wir voraus, dass die Herausforderung der Sicherheitsumgebung des Benutzers weiter steigen wird, was sich hauptsächlich in den folgenden Aspekten widerspiegelt:

Vermögenssicherheit

Der Beginn jeder Marktrunde muss von der Ausgabe neuer Vermögenswerte begleitet werden.Mit der Popularität von ERC404 und dem Aufstieg von FT- und NFT -Hybrid -Token wird die Ausgabe von Vermögenswerten in der Kette in Zukunft weiterhin innovativ und komplex sein.Die Herausforderungen an die Sicherheit neuer Vermögenswerte steigen von Tag zu Tag.Mit der Zuordnung und Integration verschiedener Anlagestypen durch intelligente Verträge nimmt die Systemkomplexität zu und entsprechend ist seine Sicherheit auch größere Herausforderungen.Diese Komplexität bietet einen breiteren Angriffsraum für Angreifer.Dies erschwert es für traditionelle Sicherheitsaudits für Vertragsausstellungsvertrag und formalisierte Überprüfungen solcher Vorketten.Es hat echte Zeitüberwachung, Warnung und dynamische Abfangen -Lösungen.

Verhaltenssicherheit

Die von CSIA bereitgestellten Daten zeigen, dass 90 %der Netzwerkangriffe mit Phishing beginnen.Dies gilt auch für Web3. Installieren Sie Virusdateien und andere Verhaltensweisen.

Die Wechselwirkung in der Kette hat hohe Lernkosten, was antimenschlich ist.Sogar eine Offline -Signatur kann den Verlust von Millionen von Dollar verursachen.Am 22. Januar 2024 erlitt ein Kryptowährungsbenutzer einen Fischereiangriff und unterzeichnete eine Genehmigungssignatur mit Fehlerparametern.Nachdem der Hacker die Signatur erhalten hatte, verwendete er die Signature -Autorisierte Brieftaschenadresse, um die Token im Wert von 4,2 Millionen US -Dollar vom Benutzerkonto wegzunehmen.

Die Schwäche der Sicherheitsumgebung des Benutzers kann ebenfalls zu einem Vermögensverlust führen.Wenn der Benutzer beispielsweise den privaten Schlüssel in die Android -App -Brieftasche importiert, wird der private Schlüssel nach dem Kopieren häufig in der Zwischenablage des Mobiltelefons aufbewahrt.In diesem Fall wird der private Schlüssel beim Öffnen der böswilligen Software gelesen und erkennt automatisch die Kettengüter, die nach der automatischen Übertragung der Brieftasche nach automatischer Übertragung besessen sind oder die Benutzervermögen nach der Inkubationsperiode gestohlen haben.

Da immer mehr neue Benutzer in Web3 eingeben, wird das Sicherheitsproblem der Benutzerumgebung zu einer großen versteckten Gefahr.

Protokollsicherheit

RE -ANGEBOTE ist immer noch eine der größten Herausforderungen für die Sicherheit der Vereinbarung.Obwohl viele Risikokontrollstrategien angewendet wurden, treten häufig Vorfälle mit solchen Angriffen auf.Zum Beispiel im Juli letzten Jahres erlitt Curve einen schwerwiegenden Angriff, weil der Compiler des Vertragsprogrammiersprachens Vyper zu einem Verlust von bis zu 60 Millionen US -Dollar führte. .

Obwohl es viele „White Box“ -Lösungen für die Vertragsquellenlogik gibt, haben Hacker wie Curve ein wichtiges Problem aufgezeigt: Auch wenn der Quellcode des Vertrags korrekt ist, kann das Problem des Compilers die endgültigen Betriebsergebnisse und Erwartungen und Erwartungen dort verursachen sind Unterschiede im Design.Die „Konvertierung“ des Vertrags aus dem Quellcode in die tatsächliche Laufzeit ist ein herausfordernder Prozess.Daher ist die Sicherheit des Quellcode und der Kompilierungsstufe nicht ausreichend;

Infolgedessen wird der Laufzeitschutz erforderlich.Im Gegensatz zu bestehenden Risikokontrollmaßnahmen auf der Ebene des Quellcode des Vertrags und der Wirkung vor dem Betrieb werden der Schutz der Schutzregeln und -betriebe für die Erstellung der Vertragsentwickler während der Laufzeit zur Behandlung der unvorhersehbaren Situation während des Betriebs beteiligt.Dies hilft bei der Durchführung einer realen Zeitbewertung und der Reaktion auf die Ergebnisse der Laufzeitausführung.

Nach den Vorhersagen der Krypto -Vermögensverwaltungsgesellschaft bitweise wird das gesamte Kryptowährungsvermögen im Jahr 2030 16 Billionen US -Dollar erreichen.Wenn wir eine quantitative Analyse aus dem Winkel der Sicherheitskostenrisikobewertung (Sicherheitskostenrisikobewertung) haben, beträgt das Auftreten des Auftretens von Sicherheitsunfällen nahezu 100 % Vermögensverlust, sodass der Expositionsfaktor (EF) auf 1 festgelegt werden kann, so Der Verlust kann festgelegt werden, sodass ein einzelner Verlust eine einzelne Verlusterwartung (SLE) sein kann, die 16 Billionen US -Dollar beträgt.Wenn die jährliche Inzidenz (ARO) 1 %beträgt, können wir eine jährliche Dispersion (ALE) erhalten, die den Höchstwert von 160 Milliarden US -Dollar erhalten kann, dh den größten Wert der Kryptowährungsvermögen.

Basierend auf dem Schweregrad von Sicherheitsgeschichten von Kryptowährung, häufigen und hohen Geschwindigkeitswachstum in der Marktgröße können wir voraussehen, dass Web3 -Sicherheit ein Markt für 100 Milliarden US hohe Geschwindigkeit.Darüber hinaus berücksichtigt angesichts des enormen Wachstums einzelner Benutzer und der zunehmenden Aufmerksamkeit für die Sicherheit von Vermögenswerten.Wir können voraussehen, dass die Nachfrage des C -End -Marktes nach Web3 -Sicherheitsdiensten und -produkten ein geometrisches Wachstum aufweisen wird, und es ist ein Markt für Blue Ocean, der noch nicht gegraben werden muss.

Web3 Security Track Analysis

Mit dem kontinuierlichen Auftreten von Web3 -Sicherheitsproblemen haben sich die Menschen erheblich erhöht, um digitale Vermögenswerte zu schützen, die Authentizität von NFT zu überprüfen, dezentrale Anwendungen zu überwachen und sicherzustellen, dass fortschrittliche Instrumente, die sicherstellen, dass Anti -Geldwäsche -Vorschriften erheblich zugenommen haben.Laut Statistik stammt die aktuelle Sicherheitsbedrohung für Web3 hauptsächlich aus:

Um diese Risiken zu bewältigen, starten Unternehmen auf dem aktuellen Markt hauptsächlich entsprechende Dienstleistungen und Tools mit TOB-Tests und Auditing (Vorketten) und TOC-Überwachung.Im Vergleich zu TOC haben Tob Track -Spieler früher gestartet, und neue Spieler treten weiterhin in den Veranstaltungsort ein.Angesichts der Komplexität des Marktumfelds von Web3 ist es jedoch allmählich schwierig, mit verschiedenen Sicherheitsbedrohungen umzugehen, die Bedeutung der TOC -Überwachung wird ebenfalls hervorgehoben, und ihre Nachfrage hat ebenfalls weiter gestiegen.

Auf dem aktuellen Markt bieten Unternehmen, die von Certik und Beosin vertreten sind, Tob -Test- und Prüfungsdienste an.Die meisten der von solchen Unternehmen erbrachten Dienstleistungen sind intelligente Vertragsniveaus, und die Sicherheitsprüfung und die formalisierte Überprüfung von intelligenten Verträgen werden durchgeführt.Nach dieser Art von Pre-Chain-Methode können durch visuelle Analyse der Visualanalyse, Smart Contract-Sicherheits-Sicherheitsanalyse, Quellcode-Sicherheitsprüfung usw. Smart Contracts in gewissem Maße festgestellt werden, um das Risiko zu verringern.

>

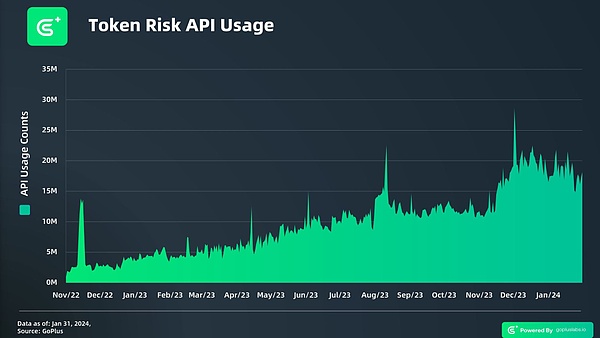

Die TOC-Überwachung erfolgt im On-Chain-Prozess, und die Risikoanalyse, Transaktionssimulation und die Statusüberwachung von Smart Contract Code, Kettenstatus und Meta-Informationsinformationen der Benutzer-Transaktion werden abgeschlossen.Im Vergleich zu TOB ist das C -End -Sicherheitsunternehmen von Web3 im Allgemeinen zu spät, aber aberDie Wachstumsrate ist sehr beträchtlich.Die von GOPLUS bereitgestellten Dienste von Web3 Security Company gelten nach und nach für verschiedene Ökosysteme des Web3.

>

Da GOPLUS im Mai 2021 gegründet wurde, ist die tägliche Anpassung der API -Anpassung rasch gestiegen.Die folgende Abbildung zeigt die Änderung der Anzahl der Anrufe von 2022 bis 2024. Die Wachstumsrate zeigt das Wachstum von Goplus im Bereich Web3.

Das von IT gestartete Benutzerdatenmodul ist nach und nach zu einem wichtigen Bestandteil verschiedener Arten von Web3 -Anwendungen, auf Top -Markt -Websites wie CoinmarketCap (CMC), Coingecko, Dexscreener, Dextools, Sushiswap, Kyber Network und anderen führenden dezentralen Börsen sowie Metamaske, und Metamaske sowie andere leitende dezentrale Börsen sowie Metamaske Schnapp-, Bitget -Brieftasche, Safepal und andere Brieftaschen spielen eine Schlüsselrolle.

Darüber hinaus wird das Modul auch von User Security Service -Unternehmen wie Blowfish, Webacy und Kekkai verwendet.Dies zeigt die wichtige Rolle des GOPLUS -Benutzersicherheitsdatenmoduls bei der Definition der Sicherheitsinfrastruktur von Web3 -Ökosystemen und belegt auch seine wichtige Position in zeitgenössischen dezentralen Plattformen.

>

GoPlus bietet hauptsächlich die folgenden API -Dienste an.

Wir haben auch Harpie auf der C -Side -Strecke bemerkt.Harpie konzentriert sich auf den Schutz der Ethereum -Brieftasche und kooperiert mit Unternehmen wie Opensea und Coinbase.Das Unternehmen startete das Produkt aus zwei Aspekten: „Überwachung“ und „Recovery“, die durch Überwachung von Geldbörsen nach Schwachstellen oder Bedrohungen suchte und die Benutzer nach der Entdeckung von Anfälligkeiten sofort benachrichtigt und die Reaktion auf die Reaktion auf die Reparatur verantwortlich gemacht hat.Es kann Angriffe verhindern und auf Sicherheitsnotfälle reagieren, und hat große Ergebnisse bei der Sicherheit von Ethereum -Geldbörsen erzielt.

Darüber hinaus bietet Scamsniffer Dienste in Form eines Browser -Plugins an.Das Produkt kann die Real -Time -Erkennung über die böswillige Website -Erkennungsine und mehrere Blacklist -Datenquellen erkennen, bevor der Benutzer den Link öffnet, um den Benutzer vor dem Einfluss böswilliger Websites zu schützen.Wenn Benutzer Online -Transaktionen durchführen, ermöglichen Sie die Erkennung von Betrugsmethoden wie Online -Fischerei zum Schutz der Sicherheit des Benutzer -Assets.

Nächste Generation von Sicherheitsprodukten: Escort für große Anwendung für Web3

Als Reaktion auf die Probleme wie Vermögenssicherheit, Verhaltenssicherheit, Vertragssicherheit und andere Probleme in der Kette und die Bedürfnisse der Einhaltung der Kette haben wir die Lösung von Goplus und Artla zutiefst untersucht. Die Sicherheitsumgebung des Benutzers und die Kettenkette.

Abschluss

Am 10. Januar 2024 kündigte die SEC offiziell die Auflistung und Transaktionen des Spot -Bitcoin -ETF an, was die wichtigsten Schritte darstellt, die die von Mainstream erhaltene Kategorie der Krypto -Vermögenswerte.Mit der Reife des politischen Umfelds und der kontinuierlichen Stärkung der Sicherheitsschutzmaßnahmen werden wir schließlich die Ankunft von WEB3 -Anwendungen sehen.Wenn die große Anwendung von Web3 eine Welle stimulierender Wellen ist, ist die Sicherheit von Web3 ein robuster Damm, der für Benutzervermögen erstellt wird und sich gegen fremden Stürme widersetzt und sicherstellt, dass jeder jede Welle stetig übergeben kann.

Referenz: