Ich wollte es dir schon lange sagenDezentralisierung„Dieses Thema ist. Es ist kein neues Wort, und es hat sogar ein bisschen“ Ccentuated „-Geoma, aber ich habe immer das Gefühl, dass es das am meisten missverstandene und unterschätzte Wort dieser Zeit ist.

Jetzt ist endlich die Gelegenheit gekommen.

Die beiden Riesen in der Web2 -Welt in den letzten zwei Wochen –Amazon und Googlemit einer Faser und einer Reihe von Skripten, die die gesamte Verschlüsselungsbranche gnadenlos vor Ort reiben. Dies ist keine technische Rede, keine philosophische Debatte, sondern eine nackte Realität.

Ab diesem Artikel werde ich also eine dreiteilige Serie schreiben.Der Titel lautet: „Dezentrale Trilogie“.

Ich werde mein Bestes geben, um die folgenden drei Fragen zu beantworten:

-

Wie weit sind wir von der wahren „Dezentralisierung“?In diesem Artikel lesen Sie.

-

Was ist die zugrunde liegende Logik der Implementierung von „Dezentralisierung“?Konzentrieren Sie sich darauf, wie die Protokollfunktionalisierung die Zentralisierung aus der Mikroperspektive fehlschlägt.

-

Was genau kann „Dezentralisierung“ bringen? Konzentrieren Sie sich auf die Störung der Web2 -Geschäftslogik durch die Dezentralisierung.

Sprechen Sie nicht über Slogans, sagen Sie einfach die Wahrheit.Sprechen Sie nicht über Ideen, sprechen Sie zuerst über die Realität.

Beginnen wir mit diesen beiden „realistischen kritischen Streiks“.

1. Realitätskrise

Dies ist das erste Mal in der Geschichte, dass einige Menschen deutlich sehen, dass ein unsichtbarer „Glasfaserbruch“ 15% des globalen Krypto -Spot -Handelsmarktes gleichzeitig stecken.

1.1 Erster Streik: Eine optische Faser detoniert die Lebensader der gesamten verschlüsselten Kette

Am frühen Morgen des 15. April 2025, um 3:00 Uhr Tokio, Japan, brach die AWS (Amazon Cloud Service) Tokyo plötzlich aus.In den ersten 15 Minuten stieg die API -Antwortzeit von Binance 12 Mal, MEXCs Benutzerentschiedenanwalt stellte sich um mehr als 180.000 und die ausstehende Ausfallrate von Kucoin und Gate.

Die Transaktionsverzögerung verzögert nicht nur, sondern auch die Benutzeranmeldung in großem Maßstab. Insbesondere in der 42. Minute des AWS -Fehlers zeigen Debank -Wallet -Daten:Das aktive Transaktionsvolumen von On-Chain-Adressen in der asiatisch-pazifischen Region sank um 58%.Die Vermögenswerte sind noch in der Kette, möchten sich aber bewegen? ——Sam;

Binances Notausfall war sehr zurückhaltend:

Wir sind uns eines Problems bewusst, das sich aufgrund einer vorübergehenden Netzwerkunterbrechung im AWS -Rechenzentrum auf die #Binance -Plattform auswirkt.Einige Bestellungen sind immer noch erfolgreich, aber einige scheitern.Wenn Benutzer fehlgeschlagen sind, können sie weiterhin wiedergegossen.

(Übersetzung) Einige Bestellungen sind aufgrund eines AWS -Netzwerkausfalls fehlgeschlagen. Wenn Sie versagen, versuchen Sie es bitte erneut.

Mexc alarmiert direkt:

Abnormale Candlestick -Diagramme (Ausnahme von Kerzendiagramme)

Fehlgeschlagene Bestellstornierungen

Verzögerungen bei Vermögensübertragungen für den Spothandel

In dieser Stunde scheiterte die Bestellung, die Bestellung steckte fest und die Vermögenswerte waren eingefroren. Das zweite Gewölbe war wie von einer elektronischen Tür blockiert.Niemand kann es öffnen.Auch wenn das Blockchain -Netzwerk normal ist, solange diese wichtigsten Geschäftslogiken dem zentralisierten Server noch anvertraut sind, geben Sie Ihr Leben an „die Sockeln anderer Menschen“.

1.2 Zweiter Klick: Eine Reihe von Skripten zur „Stille“ unzählige Krypto -Unternehmer

8 Tage später passierte etwas Tödlicheres.

Am 23. April 2025 hat Google die neue Werberichtlinie im Rahmen der Krypto Asset Market Verordnung (MICA) in der EU offiziell implementiert:

-

Alle Kryptoprojekte müssen Lizenznummern hochladen, die von lokalen Finanzaufsichtsbehörden bei der Werbung ausgestellt werden.

-

Nicht überprüfte Konten werden innerhalb von 72 Stunden gestoppt.

Dies ist keine Entfernung oder Blockierung, es gibt keine Warnung, das Google -Werbeam ist nur leise im HintergrundFügte eine Linie der Whitelist -Filterlogik hinzu.Es gibt keine Ausfallzeiten, keine Netzwerkblockierung und es ist normal, dass Benutzer auf Anzeigenlinks klicken.Diese Anzeigen stammen jedoch aus SuchergebnissenEs verschwand lautlos.

Innerhalb von drei Tagen veränderte sich der Werbeverkehr in Frankreich, Deutschland und Spanien schnell:

-

Werbevolumen im Zusammenhang mit Schlüsselwörtern wie „Bitcoin kaufen“ und „Crypto Wallet“ senkte67%;

-

Kleine und mittelgroße Projekte wie Coinstore, Bitget und Bitmart haben sie in einigen Märkten ausgesetzt und sogar84% verdunstet.

Gleichzeitig haben Riesen wie Crypto.com, Revolut, Bitpanda usw. die Compliance -Lizenzen zum Ernteverkehr ausgenutzt.Einige Medienstatistiken zeigen, dass in nur einer Woche ihre neue Benutzerregistrierungsnummer höher ist als die der verbotenen Projekte.Mehr als fünfmal.

Google hat Ihr Netzwerkkabel nicht ausgestattet.Es drückt nur sanft einen Knopf im Hintergrund und macht Sie „online“, aber „Niemand kann dich sehen“.

1,3 Zwei Pannen enthüllen eine grausame Wahrheit

Verschiedene Methoden – einer ist der physische Kettenbruch, der andere ist eine politische Blockade; Verschiedene Leistungen – eine ist technische Ausfallzeiten und der andere ist die Verkehrsblockade; Die Ergebnisse sind jedoch gleich:

-

Vermögenswerte sind in der Kette,Die Leute können es nicht bewegen;

-

Die Protokolllogik wurde nicht geändert.Der Markt kann Sie nicht sehen;

-

Unter der Hülle der „Dezentralisierung“ des Systems,Alle wichtigen Fähigkeiten sind auf der zentralisierten Plattform immer noch parasitär.

Dies ist nicht „ein Unternehmen hat kein Glück.“ Dies ist eine häufige Krankheit in der gesamten Branche.Es war ein kollektiver Nude -Lauf, eine Fantasy -Blase, die von „Realität“ lautlos entlarvt wurde.

Es sind diese beiden realistischen Szenen, die uns noch einmal fragen müssen:

-

Was ist wahre Dezentralisierung?

-

Warum ist die Dezentralisierung nicht nur ein technologisches Ideal, sondern auch eine Mindestgarantie für das Überleben von Unternehmen?

-

Wenn wir nicht dezentralisieren, auf welchem Weg werden wir dann haben, wenn die nächste Katastrophe kommt?

Lassen Sie uns dieses Problem jetzt klar erklären.

2. Was ist Dezentralisierung

Das Wort „Dezentralisierung“ klingt nach einem technischen Slogan oder idealistischen Slogan.Im Eindruck vieler Menschen ist es „keine Firma“, „kein Chef“, „viele Knoten“, „keine Server“ … aber diese Ausdrücke sind nur vage Eindrücke oder sogar Missverständnisse.

Um „Warum dezentralisiert zu sein“ zu verstehen, müssen wir zunächst ein scheinbar einfaches antworten, aber nur wenige Menschen erklären es wirklich klar:

Was ist wahre „Dezentralisierung“?

2.1 Pseudodezentralisierung

Schauen wir uns zunächst drei gängige Pseudodezentralisierungen an:

-

Missverständnis 1: Multi-Cloud-Bereitstellung-Dezentralisierung

Wenn Sie den Server von AWS auf GCP bewegen und eine heiße Sicherung der Alibaba -Cloud vorbereiten, bedeutet dies keine Dezentralisierung. Dies ist nur die redundante Fehlertoleranz gegenüber zentralisierten Diensten, es handelt sich um eine physische Verteilung, keine Berechtigungsverteilung.Die Kontrolle konzentriert sich immer noch in den Händen eines einzelnen Unternehmens und kann immer noch durch einen „Verbot“ oder „Einfrieren“ -Operation abgesagt werden.

-

Missverständnis 2: Ist DAO eine dezentrale Organisation?

Wenn eine DAO-Governance-Logik in Discord- und Google-Formularen und nicht in On-Chain-Verträgen geschrieben ist, dann geht dieser „DAO“ nicht einmal auf die Schwelle der „Autorisierung, die nicht manipuliert werden kann“.Dezentralisierung – es gibt keine Führung, aber jede Kontrollschicht kann ersetzt und verifiziert werden.

-

Missverständnis 3: Wenn es viele Knoten gibt, bedeutet es eine Dezentralisierung?

Wenn alle Knoten von einer Stiftung betrieben werden und nur in verschiedenen Regionen und IP -Adressen verteilt sind, ist es im Wesentlichen ein zentraler Cluster.Dies nennt man „falsche Verteilung, reales Zentrum“.

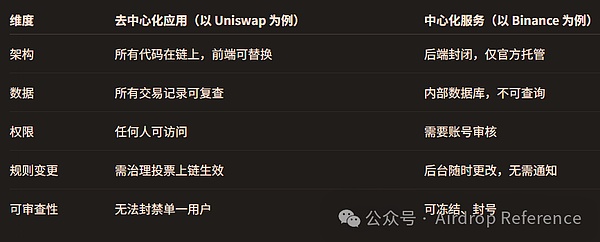

2.2 wahre Dezentralisierung

Die Dezentralisierung ist nicht „kein Zentrum“, sondern „jeder ist zentral“.Die wahre „Dezentralisierung“ umfasstArchitekturschicht, Prozessschicht, Governance -SchichtDrei Dimensionen, die jeweils unverzichtbar sind.

2.2.1 Architekturschicht: Distributed Ledger

Öffentliche Ketten wie Ethereum und Bitcoin sind Vertreter von verteilten Ledgers.Jeder kann Knoten erstellen und Blockdaten synchronisieren, und alle Knoten führen gemeinsam eine global konsistente Kopie des Hauptbuchs.Das heisst:

-

Wenn ein Knoten aufgehängt ist, wird das Netzwerk immer noch normal ausgeführt.

-

Niemand kann den Ledger -Datensatz „löschen“ oder „neu schreiben“;

-

Der Netzwerkstatus kann jederzeit verehrt werden.

Dies ist die erste Verteidigungslinie gegen „physische Kettenbrüche“.

2.2.2 Prozessschicht: Keine Berechtigungsausführung

Ein wirklich dezentrales System kann nicht verlangen, dass Sie „ein Konto registrieren, Informationen einreichen und auf die Genehmigung warten“ zur Teilnahme.Zum Beispiel:

-

Jeder kann einen intelligenten Vertrag anrufen;

-

Jeder kann seinen eigenen Vertrag oder ein eigenes Front-End einsetzen.

-

Alle Funktionsaufrufe sind offen und transparent und können überprüft werden.

Zum Beispiel: UNISWAP ist eine typische „lizenzlose Vereinbarung“.Egal, ob Sie ein Wall Street -Händler oder ein Anfänger in Südostasien sind und so lange Sie wissen, wie Sie Ihre Brieftasche bedienen, können Sie seinen Vertrag direkt anrufen, um Handel oder Liquidität ohne Überprüfung bereitzustellen.

2.2.3 Governance -Schicht: Regeln werden in Code geschrieben

In der Web2 -Welt werden Regeln im Hintergrund festgelegt, und der Administrator ändert sie sobald er sagt.In der dezentralen Welt von Web3 werden Regeln in intelligente Verträge geschrieben und in der Kette ausgesetzt.Alle Änderungen müssen durch On-Chain-Abstimmungen ausgeführt werden.Dies ist die wahre „Maschine kann nicht lügen“.

Nehmen Sie Makerdao (jetzt in Sky umbenannt) als Beispiel als Stablecoin -USD (OriginalDer Hypothekenzins, der Zinssatz und die Unterstützung von DAI)) müssen durch die MKR-Token-Abstimmung festgelegt werden, und die Abstimmungsunterlagen werden in den On-Chain-Vertrag geschrieben.Änderungen sind öffentlich überprüfbar und können danach nicht widerrufen werden.

2.3 Vergleichsdiagramm: Dezentralisierung gegen Zentralisierung

Mit einem Wort ist die „Dezentralisierung“ nicht ohne Kontrolle, sondern wie Samen, die Kontrolle in jedem Knoten, und jeder kann es überprüfen und ersetzen.

2.4 Der Mindeststandard für die Dezentralisierung: Wo ist die Übergangslinie?

Dann ist die Frage: Wie bestimmen wir, ob ein System „qualifiziert dezentralisiert“ ist.

Hier sind die allgemein anerkannten Mindeststandards in der Branche (Sie können sie als Checkliste behandeln):

Andernfalls wird es, wie dezentralisiert das Projekt Publicity ist, höchstens „zentrales Geschäft in der Kette“ sein.

3. Der wahre Wert der Dezentralisierung

Im vorherigen Abschnitt haben wir erklärt, was wahre Dezentralisierung aus den drei Dimensionen von Struktur, Prozess und Governance ist.

Aber es reicht nicht aus, es einfach zu definieren.Viele Menschen sind nicht gegen die Dezentralisierung, sie sind gerade.

„Ich weiß, dass es gut ist, aber ich weiß nicht, wie gut es ist.“

Das heißt, wir müssen verwendenFälle realer Welt, Erklären wirWas sind die Schlüsselszenarien der Dezentralisierung?Mitte.

Und diese Frage wurde mit der Realität einmal hart beantwortet.

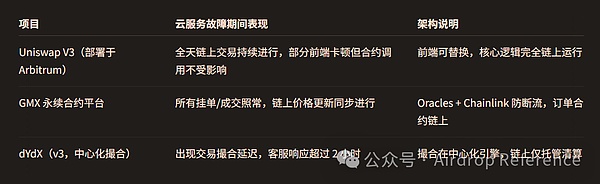

3.1 Resilienz: strukturelle Redundanz, die Ausfallzeiten widersteht

Erinnern Sie sich an die AWS -Ausfallzeit (15. April 2025):

-

Binance, MEXC und Kucoin haben sowohl ausstehende Bestellungen als auch Rückzugsfehler;

-

Das Front-End-Anmeldung des Debanks scheiterte, die On-Ketten-Übertragung war normal, aber die Benutzeroberfläche hörte auf zu reagieren.

-

Innerhalb einer Stunde nahm die Anzahl der interaktiven Ansprachen in der APAC-Region um 58%zurück.

Der Grund dafür ist eigentlich nicht kompliziert:

Obwohl die Assets auf der Blockchain aufgezeichnet werden, werden das Transaktionsanpassungssystem, das Benutzerkonto -System und das Risikosteuerungsprüfungssystem auf dem zentralisierten Server ausgeführt.Sobald der Server untergeht, sind die On-Ketten-Assets wie in einem Gewölbe im Keller gesperrt-Sie wissen, dass es da ist, aber Sie können es nicht bekommen.

Dann lautet die Frage: Wenn es sich um ein dezentrales System handelt, kann es dieser Katastrophe standhalten?

Schauen wir uns einen Satz von Datenvergleiche an:

Der Vergleich ist zu sehen:

-

Die Protokolle, die in der Kerngeschäftslogikkette ausgeführt werden, können auch dann normal verwendet werden, selbst wenn das Front-End für Kontakt mit der API verloren geht und das Front-End-Drittanbieter weiterhin normal verwendet wird.

-

Projekte, die außerhalb der Ketten und zentralisierten Steuerung entsprechen, können nur „auf die Wiederherstellung der Cloud-Wiederherstellung gewartet“.

Eine Zusammenfassung eines Satzes:

Die Dezentralisierung garantiert nicht, dass Sie keine Probleme haben, aber sie stellt sicher, dass Sie nicht vollständig gelähmt sind, wenn es ein Problem gibt.“

3.2 Resistenz überprüfen: Behinderte Front-End gegen nicht blockierbare Vereinbarung

Als nächstes werde ich ein Beispiel verwenden, um dieses Problem gründlich zu erklären.

Bereits im August 2022 kündigte das Amt für ausländische Vermögenswerte (OFAC) im Rahmen des US -Finanzministeriums Sanktionen gegen Tornado Cash offiziell an, in dem er „von nordkoreanischen Hackern als Geldwäschewerkzeug verwendet wurde“.

Die nächsten 72 Stunden sind im globalen Cyberspace fast zu einer „Fixpunkt-Clearance“ -Emaktion geworden:

-

Das Github -Repository von Tornado Cash wurde entfernt.

-

Offizieller Front-End-Domainname

tornado.cashBlockiert von DNS; -

CloudFlare zieht TLS -Unterstützung zurück und ist nicht zum vorderen Ende zugänglich.

-

Der Kernentwickler Roman Storm wurde von der US -Regierung festgenommen.

-

USDC-Verträge leiten einen Blacklisting-Mechanismus ein, um alle On-Chain-Adressen einzufrieren, die mit Tornado-Bargeld interagieren.

Nach gesunden Menschenverstand sollte diese Vereinbarung „kalt“ sein.

Aber das Ergebnis schockierte alle:

Keine Codezeile im Smart -Vertrag von Tornado Cash wird abgeschlossen oder abgebrochen.

Auch wenn das Front-End-Portal verschwindet, werden Entwickler inhaftiert, und Cloud-Dienstanbieter blockieren die Unterstützung.Der Vertrag läuft immer noch wie gewohnt auf der Ethereum -Blockchain.Dies basiert nicht auf Menschen, sondern auf Code – der Widerstandsfähigkeit und Unveränderlichkeit dezentraler Architekturen.

3.2.1 Die Daten werden nicht lügen: Das Protokoll lebt noch und jemand benutzt es

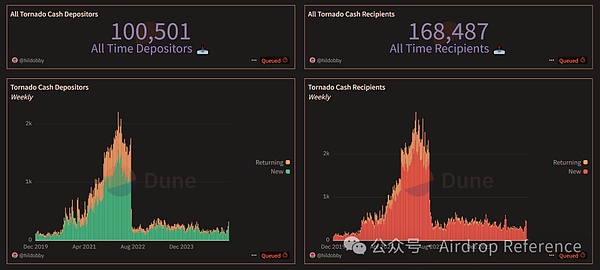

Öffentliche Daten von Dune Analytics (@hildobby) zeigen:

-

Es gibt schon100.501 AdressenAblagerte Vermögenswerte an Tornado -Bargeld;

-

168.487 AdressenVermögenswerte aus ihnen extrahieren;

-

Während der Spitzenzeit von 2021–2022 gibt es mehr als jede Woche2.000 neue BenutzerAm Gebrauch teilnehmen;

-

Auch nach den Sanktionen und bis jetzt geht es weiter, gibt es immer nochHunderte von AdressenVerwenden Sie das Protokoll weiterhin aktiv.

Mit anderen Worten:

Auch wenn der „Beamte“ beseitigt wird,Das „Protokoll“ repliziert sich immer noch, bleibt bestehen und führt sich auf dezentrale Weise aus.

Die Community setzte schnell mehr als 20 Front-End-Bilder ein (z.tornado.eth.limo) können Benutzer auch direkt über CLI, RPC -Tools, ENS -Adressen usw. interagieren und die Überprüfung und Blockade zentraler Dienstleister vollständig umgehen.

3.2.2 Das jüngste Gerichtsurteil: Code ist kein Unternehmen, die Entwicklung ist kein Verbrechen

Bemerkenswerter ist, dass dieser Fall am Ende 2024 einen wichtigen Rechtswendepunkt eingeleitet hat.In einem wegweisenden Urteil machte das US -Bundesgericht deutlich:

OFAC hat nicht die Befugnis, den „Open Source Smart Contract Code“ selbst in die Sanktionsliste aufzunehmen, da es keine „identifizierbare kontrollierte Einheit (Entität) darstellt.

Diese Entscheidung vermittelt eine dreifache Justizposition:

-

Intelligente Verträge sind keine juristischen Personen, Unternehmen oder Organisationen und können nicht als „Subjekt“ sanktioniert werden.

-

Das Schreiben und Veröffentlichen von Open -Source -Vertragscodes gehören zur „Redefreiheit“, die durch die erste Änderung geschützt ist.

-

Die breite Blockade dezentraler Protokolle entspricht der Überprüfung der „Toolauswahl“ der Benutzer und widerspricht den verfassungsmäßigen Grundsätzen.

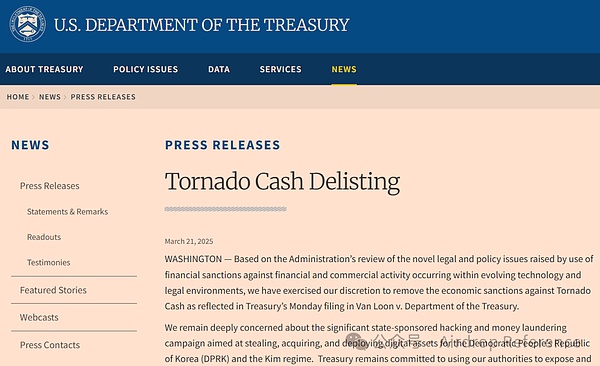

Am 21. März 2025 hat das US -Finanzministerium aufgrund dieser Entscheidung und der Überprüfung der Politik die Sanktionen gegen Tornado -Bargeld offiziell entfernt.

Dies gewinnt den Fall,Es ist gleichbedeutend mit dem Schreiben eines „Verfassungsniveaus Haftungsausschluss“ für globale Kryptoentwickler und dezentrale Vereinbarungen.

Von da an wurden offiziell die Grenzen zwischen „Schreibcode“ und „Mitbewirtschaftung“ gezogen.

3.2.3 Dezentralisierung, verteidigen das existierende Recht

Unabhängig davon, ob es sich um Tornado -Geld handelt, die die Aktivität der Vereinbarung im Rahmen des Überprüfungsdrucks oder die endgültige Ablehnung des überwältigenden Verhaltens von OFAC durch das US -Gericht beibehalten, zeigt es eine Tatsache:

-

Die wahre Anti-Zensur hängt nicht auf moralische Berufungen, sondern auf strukturelles Design;

-

Die wahre „Freiheit“ befindet sich nicht in der Homepage -Taste, sondern in Verträgen, in denen der Code nicht gestoppt und die Berechtigungen nicht blockiert werden können.

Dies ist der wahre Wert der Dezentralisierung in extremen Szenarien –Es ist kein Gefühl, sondern die technische Garantie des „Existenzrechts“ selbst.

3.3 Untergrenze des Vertrauens: Sie können dem System vertrauen, ohne jemandem zu vertrauen

Die Essenz des Vertrauens ist nicht, dass Sie glauben, dass jemand nicht das Böse tun wird, sondern dass er nicht tun kann, selbst wenn er das Böse tun will.

Genau das macht das dezentrale SystemCode -Einschränkungen + DatenoffenlegungDie „Untergrenze des Vertrauens“ realisierte.

Zum Beispiel:

-

Als FTX im Jahr 2022 platzte, waren die Einzahlungs- und Auszahlungsdatensätze der Benutzeranlage vollständig undurchsichtig.

-

Alameda -Forschung kann die Benutzer Mittel im Hintergrund heimlich missbilligen8 Milliarden Dollar, aber der Benutzer ist sich dessen völlig nicht bewusst.

Bei UNISWAP kann jede Liquiditätsinjektion, jede Transaktion und jede Poolgebührallokation in Echtzeit über den Onketh-Browser abgefragt werden. In Makerdao wird eine Änderung der Stabilitätsgebühr in den Vertrag über 48-Stunden-Zeitschloss + Referendum in den Vertrag über den Ketten geschrieben.

Benutzer müssen nicht glauben, dass das Entwicklungsteam einen guten Charakter hat.

Solange Sie dem Code vertrauen und die Daten überprüfen können, reicht er aus.

3.4 Zusammenfassung: Die Dezentralisierung ist ein Überlebensmittel, kein Glaubenslogan

Zusammenfassend ist die Dezentralisierung nicht „idealistischer“, sondern „realistischer“.

Sie müssen nicht an die Dezentralisierung „glauben“, Sie müssen nur seine Widerstandsfähigkeit und Freiheit spüren, wenn systemische Risiken ausbrechen.

4. Die philosophische Dynamik der Dezentralisierung

„Sie blockieren Leute, die einfach nicht reguliert werden wollen.“

—— Dies ist der erste Eindruck vieler traditioneller Industrieer in der Kryptoindustrie.

Wenn wir jedoch die Oberfläche löschen, werden wir tatsächlich feststellenDie Ehrfurcht vor der Macht, die Verteidigung der Freiheit, das Ideal der Zusammenführung.

Die wirkliche Dezentralisierungsquelle ist 2009 nicht Satoshi Nakamoto, aber die Vorahnung wurde bereits Ende der 1980er Jahre gelegt.

4.1 Persönliche Freiheit: Der Zunder des Passwortpunks

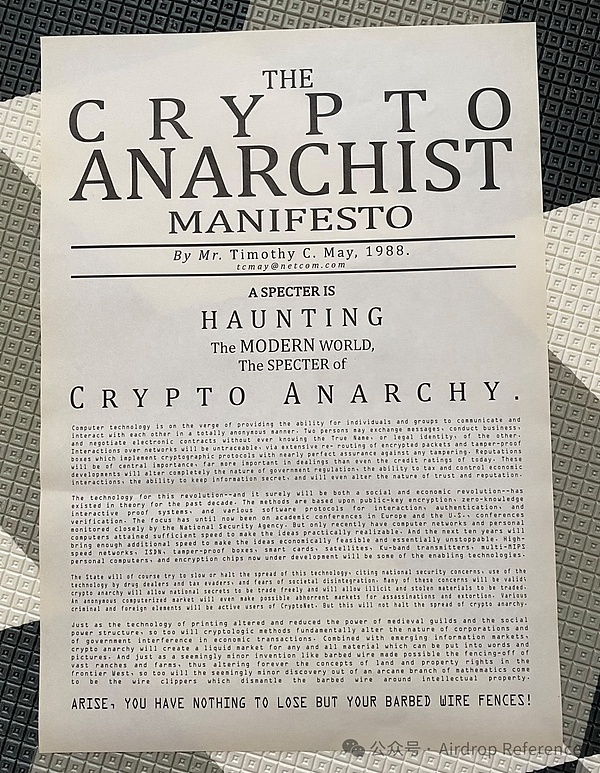

Bevor der Strom der dezentralen Technologie die Welt fegte, hatte ein 1988 geborenes Schwarz -Weiß -Dokument seine Prophezeiung leise geschrieben.

Dies ist das von Timothy C. May geschriebene Krypto -anarchistische Manifest, das als spiritueller Ausgangspunkt der Cypherpunk -Bewegung bekannt ist.

Ein Gespenst verfolgt die moderne Welt, das Gespenst der Krypto -Anarchie.

Übersetzung: Ein Geist, ein Geist des Krypto-Anarchismus, wandert in der modernen Welt.

Dies ist der Beginn einer Parodie des kommunistischen Manifests.Er befürwortet kein Chaos, sondern erinnert:Wenn die Technologie keine Freiheit dienen darf, wird die Technologie schließlich eine Überwachung dienen.Die Erklärung lautet:

„Die Computertechnologie ist kurz davor, Einzelpersonen und Gruppen die Fähigkeit zu bieten, auf völlig anonyme Weise zu kommunizieren und miteinander zu interagieren.“

„Diese Entwicklungen werden die Art der Regulierung der Regierung, die Fähigkeit, wirtschaftliche Interaktionen zu steuern und zu kontrollieren, vollständig verändern, die Fähigkeit, Informationen geheim zu halten, und sogar die Natur von Vertrauen und Ruf verändern.“

Eine einfache Übersetzung ist:

Die Computertechnologie ist kurz davor, Einzelpersonen und Gruppen die Möglichkeit zu geben, auf eine völlig anonyme Weise zu kommunizieren und miteinander zu interagieren. Diese Entwicklungen werden die Art der Regulierung der Regierung, die Fähigkeit zur Steuer und Kontrolle wirtschaftlicher Interaktionen, die Fähigkeit, Informationen vertraulich zu halten, und sogar die Natur des Vertrauens und des Ansehens vollständig verändern.

Crypunks, die von Timothy C. dargestellt werden, sind keine Idealisten, sie sind Menschen, die sich der Grenzen, Motivationen und der Geschwindigkeit der Korruption in Regierung, Unternehmen und Organisationen eindeutig bewusst sind.Sie wissen es sehr gut,Die Korruption der Macht ist nicht „ob es passieren wird“, sondern „wann“.

Die Antwort, die sie gaben, lautet:

Verlassen Sie sich nicht auf die Moral, sondern lassen Sie die Technologie selbst Freiheit erreichen.

In einem zentralisierten System werden wir immer gebeten, der Plattform zu „vertrauen“:

-

Zu vertrauen, dass es Ihr Konto nicht löscht.

-

Ich werde deine Brieftasche nicht blockieren.

-

Ihre Daten werden nicht aufgezeichnet und verkauft.

Aber in einem wirklich dezentralen System ist dieses VertrauenNicht benötigt,Weil:

-

Ihr privater Schlüssel wird von sich selbst aufbewahrt und ist nicht auf der Plattform.

-

Ihr Vermögen existiert in der Kette und kann nicht manipuliert werden;

-

Die Transaktionslogik wird von intelligenten Verträgen ausgeführt und stützt sich nicht auf manuelle Übereinstimmungen.

Genau wie das berühmte Sprichwort, das vom Verschlüsselungskreis als Standard angesehen wird:

„Nicht deine Schlüssel, nicht deine Münzen.“

Wenn Sie den privaten Schlüssel nicht beherrschen, werden Sie das Vermögen nicht besitzen.

Wenn Sie zum ersten Mal eine Brieftasche wie Metamask verwenden, wenn Sie eine Reihe von Mnemoniks verwenden, um die Gesamtsituation zu steuern, ohne sich zum ersten Mal zu registrieren oder anzumelden, wenn Sie feststellen, dass Sie Front -End wechseln, RPC wechseln können, verlassen Sie jederzeit eine Plattform, aber die Vermögenswerte und Rechte sind immer noch in der Hand – Sie werden wirklich erkennen:

„Freiheit“ ist kein Slogan, sondern ein strukturelles Recht.

4.2 Überprüfungen und Gewaltbalancen: Anreizstruktur im Montesquieu-Stil im Stil

Französische Erleuchtung Denker Montesquieu hat einmal gesagt:

-

Alle machtlosen Menschen neigen dazu, ihre Macht zu missbrauchen, was eine ewige Erfahrung ist.

-

Um Machtmissbrauch zu verhindern, muss die Macht mit Macht gebunden sein.

In der modernen Gesellschaft sind das Gesetz, die Verfassung und die Trennung von Befugnissen Waffen gegen den Missbrauch der Macht; Im dezentralen System ist der „Stakelmechanismus + Konsensusalgorithmus + Incentive -Modell“ eine algorithmische Substitution zur Bekämpfung der Korruption.

Nehmen Sie den POS -Konsensmechanismus von Ethereum als Beispiel:

-

Um ein Verifizierer zu werden, muss 32 ETH einstellen;

-

Wenn Sie böse tun möchten (z. B. doppelte Unterzeichnungen, die sich zu handeln), wird automatisch seinBestrafung (Schrägstrich);

-

Die Bestrafung wird automatisch durch die Konsensschicht ausgelöst, die unwiderruflich und nicht bitrarisch ist.

Dies ist wie eine „Maschinenversion der Trennung von Kräften“:

-

Anreize sind Gesetze(Die Regeln werden offengelegt);

-

Die Ausführung der Ketten ist die Verwaltung(Transaktion überprüfen);

-

Die Knotenüberprüfung ist gerichtlich(Automatische Entscheidung).

Ohne ein solches Design wird die Macht nach der Konzentration zwangsläufig beschädigt.

Zum Beispiel hatten einige frühe öffentliche DPOs -Ketten (wie EOS) im Jahr 2017 Probleme wie Superknoten, die mit „Interessen -Dividenden“ aufgrund von Stimmkonzentration und Knoten Allianzen zusammenkollierten, und der Überprüfungsprozess war vollständig schwarz gebohrt.

In einem verstreuten und transparenteren Aufzeichnungssystem auf Ketten wird diese Art von bösen Verhalten sofort von der Community, der Onkain-Analyse-Tools und anderen Knoten erkannt und behandelt.

Das bringt die Dezentralisierung mit sichProgrammatische Überprüfungen und Ausgleiche”.

4.3 Kollaborative Autonomie: DAO schreibt Human-Machine Co-Regierung in Code

Wir wissen aus der Geschichte,Die größte Organisationsform in der Menschheit ist die „Zusammenarbeit“. Aber die Zusammenarbeit ist nie einfach. Es erfordert Konsens, Vertrauen, Governance -Strukturen und Anreize.

DAO (dezentrale autonome Organisation) ist die Antwort auf diesen Vorschlag der Krypto -Welt.Ein typischer DAO:

-

Es gibt keinen Verwaltungsrat, keinen CEO;

-

Jeder Token -Inhaber kann stimmen, um an der Entscheidung teilzunehmen.

-

Die Governance-Logik wird in Kettenverträge geschrieben, und alle Operationen sind nachvollziehbar, überprüfbar und unwiderruflich.

Nehmen Sie Makerdao als Beispiel (jetzt umbenannt in Sky):

-

Sein Kernvermögen ist das dezentrale Stablecoin -USD (DAI Rest);

-

Governance -Token MKR -Inhaber bestimmen den Zinssatz (Stabilitätsgebühr), den Kollateral -Asset -Typ und die Risikoparameter;

-

Entscheidungen werden durch On-Chain-Snapshot-Stimmen getroffen, und die Ergebnisse werden in den Vertrag geschrieben.

-

Niemand kann einseitig „Zinssätze erhöhen“ oder „Junk -Sicherheiten hinzufügen“.

Im Jahr 2024 überstieg Sky’s DAO Managed Funds über 6 Milliarden US -Dollar.Eine „virtuelle Organisation“ ohne Büro und ohne CEO verwaltet mehr Vermögenswerte als die meisten mittelständischen Geschäftsbanken.

Und diese Art vonErsetzen Sie das menschliche Kredit durch MaschinenkonsensDie Regierungsform von „hat den Raum für organisatorische Reibung und Korruption stark reduziert.

Noch wichtiger ist, dass es den Schwellenwert für die „Teilnahme an Governance“ senkt. Jede gewöhnliche Person mit Governance -Token kann Vorschläge, Stimmen und Einflusspolitiken vorschlagen. Sie sind kein Zuschauer mehr, sondern Teilnehmer an den Regeln.

DAO ist die Technologie ausdrückt “Institutionelle Entwurfsfähigkeit”. Es sagt uns: Das menschliche Organisationsmodell ist nicht nur Unternehmen, Regierungen und Stiftungen, sondern auch“ Code + Community „.

4.4 Philosophie: Verwenden Sie Technologie, um das grundlegendste Zivilisationsstand zu schützen

Letztendlich kann der philosophische Wert der Dezentralisierung verwendet werden alsFreiheit – Überprüfungen und Balancen – Co -GovernanceUm drei Wörter zusammenzufassen:

Wir können die Existenz eines zentralisierten Systems nicht verhindern, aber wir sollten sicherstellen, dass wirEine „zentralisierungsfreie“ Option haben.

Denn in vielen Fällen ist dies nicht nur ein Recht, sondern auch eine Würde.

Schlussfolgerung: Probleme nach der Krise

Zu diesem Zeitpunkt haben wir eine durchdringende Reality -Bewertung abgeschlossen.

Aws von Tokio abEine Glasfaser, an die EU -Werbung von Google verbotenEine Zeile von SkriptenWir können nicht mehr naiv glauben, dass die sogenannte „dezentrale Industrie“ bedeutet, dass On-Chain-Transaktionen schnell laufen und die Knoten weit verbreitet sind.

Die Wahrheit ist, egal wie sehr Sie Dex, DAO, Defi verwenden, wenn:

-

Die Übereinstimmung wird auf einem zentralisierten Server ausgeführt.

-

Melden Sie sich mit dem Plattformkonto -System an.

-

Werbung hängt vom Web2 -Plattformverkehr ab.

-

Entscheidungen sind in Begriff und Zwietracht geschrieben.

Dann sind Sie immer noch an einem OrtZentrales geschlossenes SystemUnter ihnen – es kann anfälliger sein als Sie denken.

Die Dezentralisierung ist kein Glaubenslabel, sondern ein Überlebensproblem.

-

Es dient nicht dazu, Fähigkeiten zu zeigen, sondern einen zusätzlichen Escape -Kanal angesichts systemischer Risiken.

-

Es ist nicht für regierungsfeindliche, sondern für niemanden Strom, einen Knopf oder eine Backstage.

-

Es ist nicht nur für Geeks, sondern für alle, die das Recht haben möchten, sich zu entscheiden und für sein eigenes Vermögen verantwortlich zu sein, ein zugrunde liegender Mechanismus, der es wert ist, verstanden und sich zu verstehen.

Aber wir müssen eine weniger sexy Tatsache zugeben:

Kann das Ideal der Dezentralisierung wirklich technisch realisiert werden?

Kann jeder Dienst „protokolisiert“ werden?Kann jede Schicht der zentralisierten Infrastruktur durch Funktionen ersetzt werden?Kann jeder Geschäftsprozess on-Chain rekonstruiert werden? Eine einfachere Frage:

-

Wie machen wirVon „Dezentralisierung unmöglich“ bis „Dezentralisierung kann ausgeführt werden“?

-

Von Philosophie und Vision bis hin zu Ingenieurwesen und Produkten?

Diese Fragen sind der Kerninhalt, der im nächsten Artikel beantwortet werden soll.