Quelle: Kette;

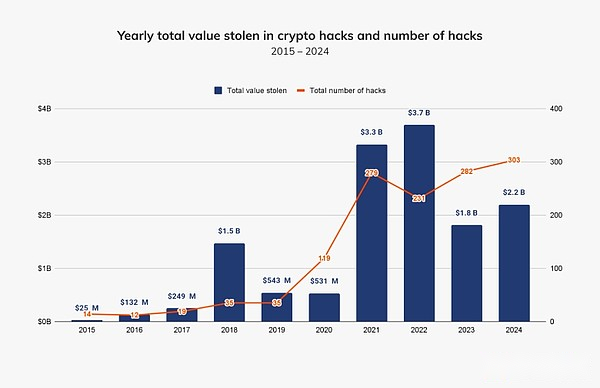

Kryptowährungs -Hacking bleibt eine anhaltende Bedrohung mit Kryptowährungen im Wert von über 1 Milliarde US -Dollar in vier Jahren des letzten Jahrzehnts (2018, 2021, 2022 und 2023).2024 markiert das fünfte Jahr, um diesen beunruhigenden Meilenstein zu erreichen, wodurch die Höhe des gestohlenen Geldes hervorgehoben wird, das mit Annahme von Kryptowährungen erhöht werden kann.

Im Jahr 2024 stieg die gestohlenen Fonds gegenüber dem Vorjahr um etwa 21,07% auf 2,2 Milliarden US-Dollar, und die Zahl der persönlichen Hacking-Vorfälle stieg von 282 im Jahr 2023 auf 303 im Jahr 2024.

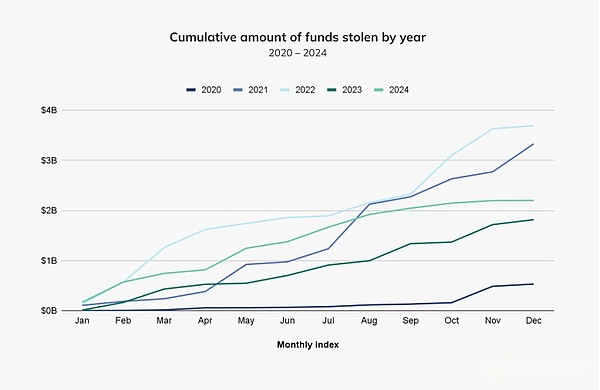

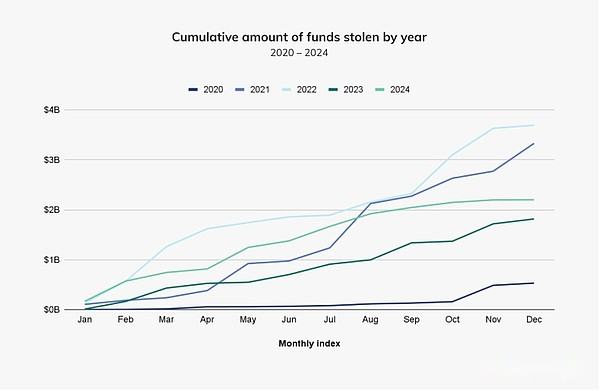

Interessanterweise hat sich die Intensität des Kryptowährungshackings um die erste Hälfte dieses Jahres verändert.In unserem Update für Kriminalitätsjahre haben wir festgestellt, dass der kumulative Wert des Stolen zwischen Januar 2024 und Juli 2024 1,58 Milliarden Yuan erreicht hat, etwa 84,4% höher als der gestohlene Wert im gleichen Zeitraum 2023.Wie wir in der folgenden Tabelle sehen können, ist das Ökosystem bis Ende Juli leicht auf dem Laufenden, ein Jahr, in dem im Jahr 2021 und 2022 über 3 Milliarden US -Dollar konkurriert.Jedoch,Der Aufwärtstrend des Kryptowährungsdiebstahls im Jahr 2024 verlangsamte sich nach Juli signifikant und blieb danach relativ stabil.Später werden wir die potenziellen geopolitischen Gründe für diese Veränderung untersuchen.

Interessanterweise hat sich die Intensität des Kryptowährungshackings um die erste Hälfte dieses Jahres verändert.In unserem Update für Kriminalitätsjahre haben wir festgestellt, dass der kumulative Wert des Stolen zwischen Januar 2024 und Juli 2024 1,58 Milliarden Yuan erreicht hat, etwa 84,4% höher als der gestohlene Wert im gleichen Zeitraum 2023.Wie wir in der folgenden Tabelle sehen können, ist das Ökosystem bis Ende Juli leicht auf dem Laufenden, ein Jahr, in dem im Jahr 2021 und 2022 über 3 Milliarden US -Dollar konkurriert.Jedoch,Der Aufwärtstrend des Kryptowährungsdiebstahls im Jahr 2024 verlangsamte sich nach Juli signifikant und blieb danach relativ stabil.Später werden wir die potenziellen geopolitischen Gründe für diese Veränderung untersuchen.

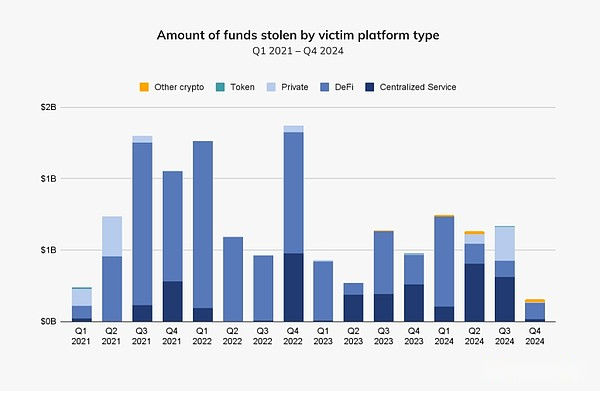

In Bezug auf die Menge an gestohlenen Stohlen von Opferplattformtypen gibt es auch ein interessantes Muster im Jahr 2024.Dezentrale Finanzierungsplattformen (Dezentralisierte Finanzen) sind in den meisten Quartalen von 2021 bis 2023 das Hauptziel von Kryptowährungshackern.Defi -Plattformen sind möglicherweise anfälliger, da ihre Entwickler dazu neigen, ein schnelles Wachstum zu priorisieren und Produkte auf den Markt zu bringen, anstatt Sicherheitsmaßnahmen zu implementieren, was sie zu einem Hauptziel für Hacker macht.

Obwohl Defi im ersten Quartal 2024 immer noch den größten Anteil gestohlener Vermögenswerte ausmachte, waren die zentralisierten Dienstleistungen im zweiten und dritten Quartal am meisten gezielt.Zu den bekanntesten zentralen Service-Hacks gehören DMM Bitcoin (Mai 2024; 305 Millionen US-Dollar) und Wazirx (Juli 2024; 234,9 Millionen US-Dollar).

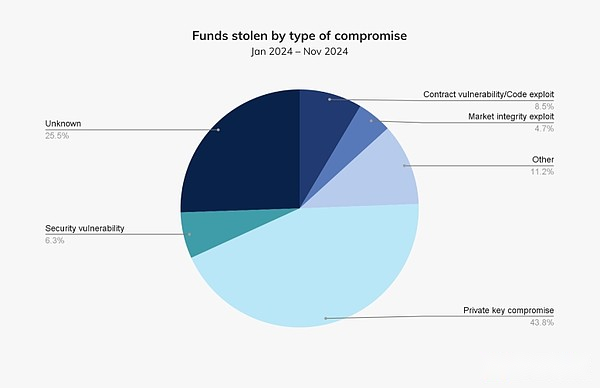

Diese Verlagerung von Defi zu zentralisierten Diensten unterstreicht die wachsende Bedeutung von Sicherheitsmechanismen, die üblicherweise von Hackern wie privaten Schlüssel verwendet werden.Im Jahr 2024 machte private Schlüsselleckage den größten Anteil der gestohlenen Kryptowährungen aus, die 43,8%erreichten.Für zentralisierte Dienste ist die Gewährleistung der Sicherheit privater Schlüssel von entscheidender Bedeutung, da sie den Zugriff auf Benutzervermögen steuern.Angesichts der Tatsache, dass zentrale Börsen eine große Anzahl von Benutzerfonds verwalten, können die Auswirkungen privater Schlüssellecks verheerend sein. schlechtes privates Schlüsselmanagement oder mangelnde Sicherheit.

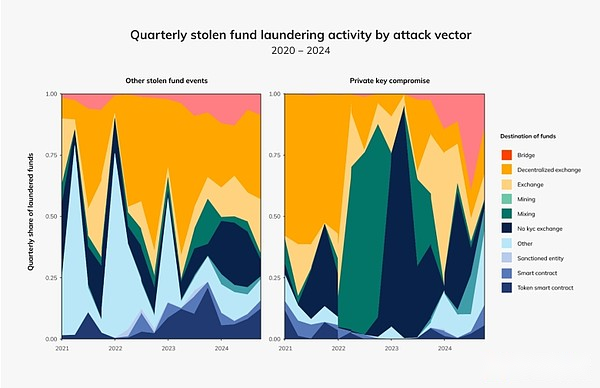

Nachdem der private Schlüssel durchgesickert ist, waschen böswillige Schauspieler die gestohlenen Mittel häufig durch dezentrale Börsen (DEXS), Bergbaudienste oder Hybriddienste, wodurch die Transaktionsbahn verwirrt und die Verfolgung kompliziert wird.Bis 2024 können wir sehen, dass sich die Geldwäsche privater Schlüsselhacker stark von denen von Hackern unterscheidet, die andere Angriffsvektoren ausnutzen.Zum Beispiel wenden sich diese Hacker nach dem Diebstahl privater Schlüssel häufig an Bridge- und Hybrid -Dienste.Für andere Angriffsvektoren werden dezentrale Börsen häufiger bei Geldwäscheaktivitäten eingesetzt.

Nordkoreanische Hacker werden 2024 mehr Geld von Krypto -Plattformen stehlen als je zuvor

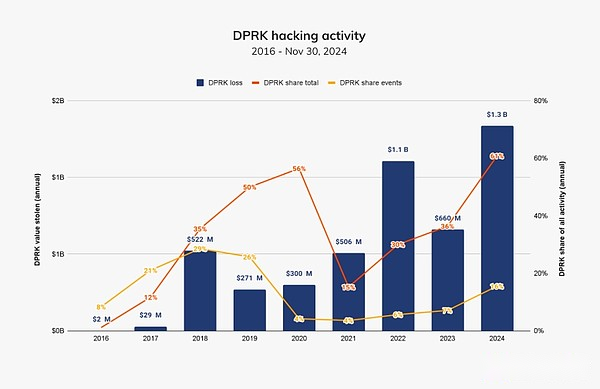

Nordkorea-bezogene Hacker sind für ihre komplexen und rücksichtslosen Mittel berüchtigt und nutzen häufig fortgeschrittene Malware, Social Engineering und Kryptowährung, um staatlich finanzierte Operationen zu finanzieren und internationale Sanktionen zu umgehen.US -amerikanische und internationale Beamte ermitteln, dass Pjöngjang gestohlene Kryptowährungen verwendet hat, um seine Massenvernichtungswaffen und ballistische Raketenprogramme zu finanzieren, um die internationale Sicherheit zu gefährden.Bis 2023 stehlen Nordkorea-bezogene Hacker bis 2024 rund 660,5 Millionen US-Dollar.Diese Zahlen machten 61% der Gesamtmenge an gestohlenem in diesem Jahr und 20% der Gesamtzahl der Vorfälle aus.

Bitte beachten Sie, dass wir im Bericht des letzten Jahres Informationen veröffentlicht haben, dass Nordkorea 1 Milliarde US -Dollar durch 20 Hacking -Angriffe gestohlen hat.Nach weiteren Untersuchungen stellten wir fest, dass einige der großen Hacker, die zuvor Nordkorea zugeschrieben wurden, möglicherweise nicht mehr relevant sind, und daher wurde der Betrag auf 660,5 Mio. USD reduziert.Die Anzahl der Ereignisse bleibt jedoch gleich, wie wir andere kleinere Hacks gefunden haben, die Nordkorea zugeschrieben wurden.Wenn wir neue Beweise für die Kette und des Kettens erhalten, ist es unser Ziel, unsere Einschätzung von Nordkorea-Hacking-Vorfällen ständig neu zu bewerten.

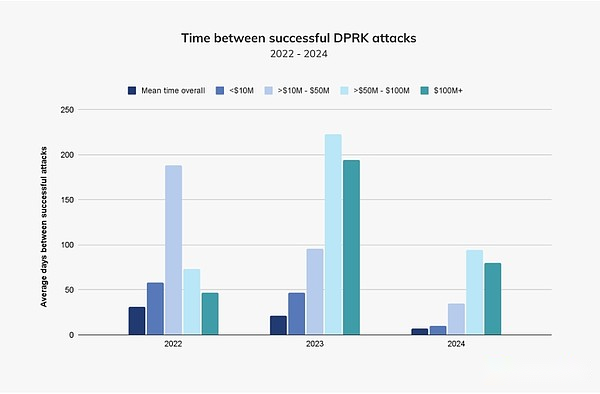

Leider scheinen die Kryptowährungsangriffe Nordkoreas immer häufiger zu werden.In der folgenden Abbildung untersuchten wir die durchschnittliche Zeit zwischen dem Erfolg von DVRK-Angriffen auf der Grundlage der Exploit-Skala und stellten fest, dass die Angriffe aller Größen gegenüber dem Vorjahr fielen.Es ist erwähnenswertAngriffe im Wert von 5 Milliarden bis 100 Millionen US-Dollar und über 100 Millionen US-Dollar treten im Jahr 2024 viel häufiger auf als im Jahr 2023, was darauf hinweist, dass Nordkorea bei großen Angriffen besser und schneller geht.Dies steht in starkem Gegensatz zu den letzten zwei Jahren, wo seine Gewinne in der Regel weniger als 50 Millionen US -Dollar pro Mal beträgt.

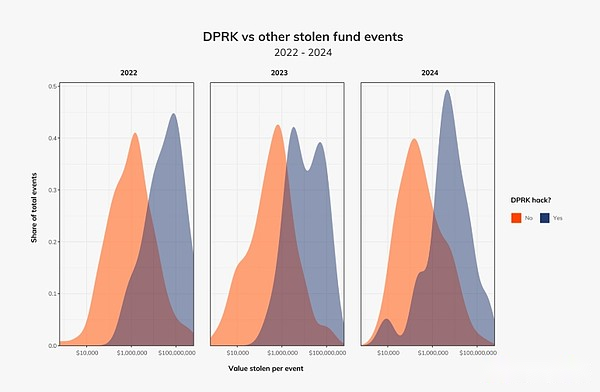

Beim Vergleich der Aktivitäten Nordkoreas mit all den anderen Hacking -Aktivitäten, die wir überwachen, ist es offensichtlich, dassNordkorea war in den letzten drei Jahren für die meisten groß angelegten Angriffe verantwortlich.Interessanterweise stehen nordkoreanische Hacker unter niedrigen Beträgen, insbesondere die Dichte der Hacker -Angriffe im Wert von rund 10.000 US -Dollar.

Einige dieser Ereignisse scheinen mit nordkoreanischen IT -Praktikern zusammenhängen, die zunehmend Kryptowährungen und Web3 -Unternehmen durchdringen und ihr Netzwerk, ihre Operationen und ihr Integrität beschädigen.Diese Mitarbeiter verwenden häufig komplexe Strategien, Technologien und Verfahren (TTPs), wie falsche Identitäten, Einstellung von Personalvermittlungsagenturen von Drittanbietern und manipulieren entfernte Beschäftigungsmöglichkeiten, um Zugang zu erhalten.In einem kürzlichen Fall verklagte das US -Justizministerium (DOJ) am Mittwoch 14 nordkoreanische Staatsangehörige, die in den Vereinigten Staaten als abgelegene IT -Praktiker fungierten.Das Unternehmen verdiente über 88 Millionen US -Dollar, indem sie proprietäre Informationen und Ransomware -Arbeitgeber gestohlen hatte.

Um diese Risiken zu mildern, sollten Unternehmen eine gründliche Einstellung der Due Diligence – einschließlich Hintergrundüberprüfungen und Identitätsüberprüfung – priorisieren, während starke private Schlüssel sichergestellt werden, um kritische Vermögenswerte zu schützen.

Während all diese Trends darauf hindeuten, dass Nordkorea in diesem Jahr sehr aktiv ist, traten die meisten seiner Angriffe zu Beginn des Jahres auf, wobei die allgemeinen Hacking -Aktivitäten im dritten und vierten Quartal stagnierten, wie in den früheren Charts gezeigt.

Ende Juni 2024 wird der russische Präsident Wladimir Putin und der nordkoreanische Führer Kim Jong-un ebenfalls einen Gipfel in Pjöngjang abhalten, um ein gemeinsames Verteidigungsabkommen zu unterzeichnen.Bisher hat Russland in diesem Jahr bisher gefrorene Millionen von Dollar an nordkoreanischen Vermögenswerten im Rahmen der Sanktionen des UN-Sicherheitsrates veröffentlicht und die kontinuierliche Entwicklung der Zwei-Länder-Allianz kennzeichnet.In der Zwischenzeit hat Nordkorea seine Truppen in die Ukraine eingesetzt, um Russland ballistische Raketen zur Verfügung zu stellen und Berichten zufolge aus Moskau nach fortgeschrittenen Raum, Raketen und U -Boot -Technologie zu suchen.

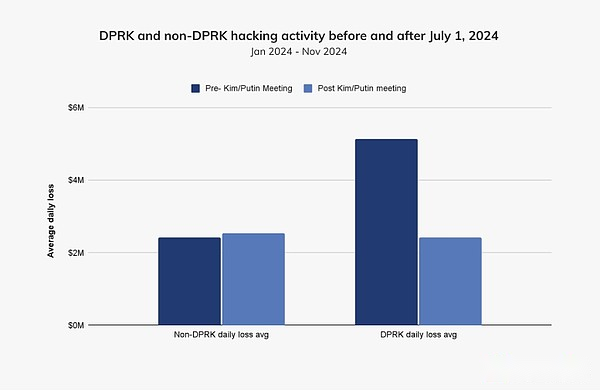

Wenn wir die durchschnittlichen täglichen Verluste der DVRK -Verwundbarkeit vor und nach dem 1. Juli 2024 vergleichen, können wir einen erheblichen Rückgang der Menge an gestohlenem Wert sehen.Wie in der folgenden Abbildung gezeigt, sank der von Nordkorea gestohlene Betrag dann um etwa 53,73%, während der von Nordkorea nicht gestohlene Betrag um etwa 5%stieg.daher,Nordkorea, der seine Zusammenarbeit mit Russland in den letzten Jahren erheblich gestärkt hat, kann nicht nur militärische Ressourcen in den ukrainischen Konflikt umwandeln, sondern auch seine Cyberkriminalitätsaktivitäten verändern.

Der Rückgang des Fonds von Nordkorea nach dem 1. Juli 2024 ist offensichtlich und das Timing ist offensichtlich, aber es ist erwähnenswert, dass dieser Rückgang nicht unbedingt mit Putins Besuch in Pjöngjang zusammenhängt.Darüber hinaus können einige Ereignisse im Dezember dieses Muster Ende des Jahres verändern, und Angreifer starten in den Ferien häufig Angriffe.

Fallstudie: Nordkoreas Angriff auf DMM Bitcoin

Ein bekanntes Beispiel für das Hacking im Zusammenhang mit Nordkorea im Jahr 2024 umfasste den japanischen Kryptowährungsaustausch DMM Bitcoin, der gehackt wurde, was zu Verlusten von etwa 450,2,9 Bitcoins im Wert von 305 Millionen US-Dollar führte.Der Angreifer richtet sich an Sicherheitslücken in der von der DMM verwendeten Infrastruktur, was zu nicht autorisierten Abzügen führt.In dieser Hinsicht suchte DMM mit Unterstützung des Gruppenunternehmens voll bezahlte Kundeneinlagen durch die Suche nach äquivalenten Fonds.

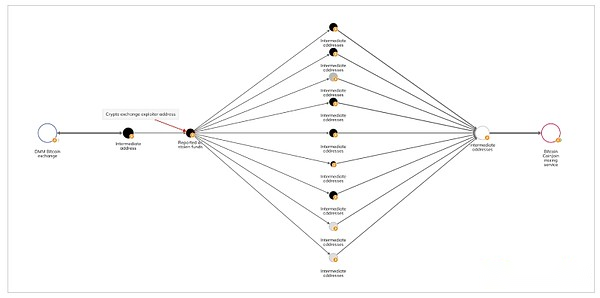

Nach dem ersten Angriff konnten wir den Fondsfluss in der Kette analysieren, und in der ersten Phase sahen wir, wie der Angreifer Kryptowährung im Wert von Millionen Dollar von DMM Bitcoin auf mehrere Zwischenadressen übertraf, bevor wir schließlich den Bitcoin Coinjoin Hybrid -Server erreichten.

Nachdem der Angreifer erfolgreich gestohlene Fonds mit Bitcoin Coinjoin Hybrid -Service gemischt hatte, übergab er einige der Mittel über einige Überbrückungsdienste an Huioneguarantee, einen Online -Marktplatz im Zusammenhang mit dem kambodschanischen Konglomerat Huione Group, einem wichtigen Spieler auf dem Feld.Förderung von Cyberkriminalität.

DMM Bitcoin hat seine Vermögenswerte und Kundenkonten an SBI VC Trade übertragen, eine Tochtergesellschaft der Japan Financial Group SBI Group, wobei der Übergang im März 2025 abgeschlossen sein soll.Glücklicherweise steigen aufstrebende Werkzeuge und Prognosetechnologien, und wir werden sie im nächsten Abschnitt untersuchen, um sich auf ein solch destruktives Hacking vorzubereiten.

Verwenden Sie Vorhersagemodelle, um Hacker zu blockieren

Fortgeschrittene Vorhersagetechnologien verändern die Cybersicherheit, indem sie potenzielle Risiken und Bedrohungen in Echtzeit erkennen und proaktive Möglichkeiten zum Schutz digitaler Ökosysteme bieten.Schauen wir uns das folgende Beispiel an, das den dezentralen Liquiditätsanbieter UWU -Kredit betrifft.

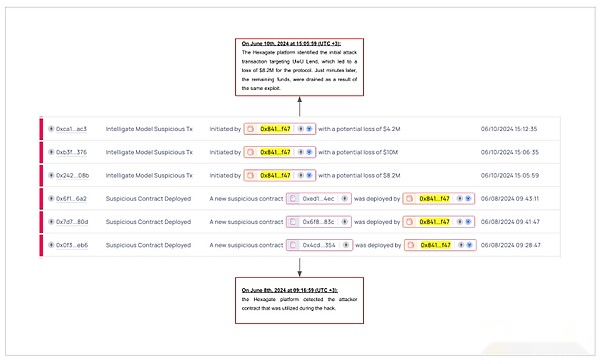

Am 10. Juni 2024 erhielt der Angreifer rund 20 Millionen US -Dollar an Finanzmitteln, indem er das Preis -Oracle -System von UWU Lend manipulierte.Der Angreifer startete einen Lightning Loan -Angriff, um den Preis von Ethena Feest USDE (SUSDE) für mehrere Orakel zu ändern, was zu falschen Bewertungen führte.Infolgedessen kann ein Angreifer in sieben Minuten Millionen von Dollar ausleihen.Hexagate entdeckte etwa zwei Tage vor der Ausbeutung einen Angriffsvertrag und seine ähnlichen Einsätze.

Obwohl der Angriffsvertrag zwei Tage vor dem Exploit in Echtzeit genau erkannt wurde, war seine Verbindung zum ausbeuteten Vertrag aufgrund seiner Designgründe nicht sofort erkennbar.Diese frühe Erkennung kann weiter genutzt werden, um Bedrohungen mit anderen Tools wie Hexagate -Sicherheits -Orakel zu mildern.Es ist erwähnenswert, dass der erste Angriff, der Verluste in Höhe von 8,2 Millionen US -Dollar verursachte, Minuten vor dem anschließenden Angriff auftrat, was ein weiteres wichtiges Signal liefert.

Solche Benachrichtigungen, die vor großen Kettenangriffen ausgegeben wurden, haben das Potenzial, die Sicherheit der Branchenakteure zu ändern, und ermöglicht es ihnen, kostspielige Hacking vollständig zu verhindern, anstatt darauf zu reagieren.

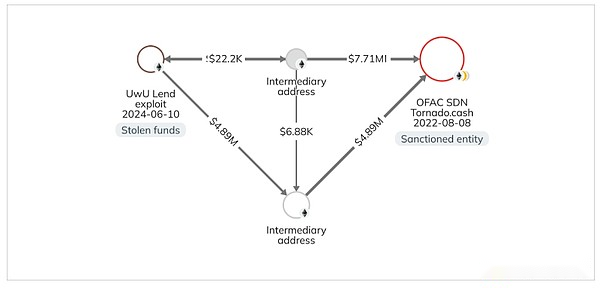

Im folgenden Diagramm sehen wir, wie der Angreifer die gestohlenen Fonds über zwei Zwischen Adressen überträgt, bevor die Mittel Tornado Cash, den von OFAC genehmigten Ethereum Smart Contract-Mixer, erreichen.

Es ist jedoch erwähnenswert, dass der Zugriff auf diese Vorhersagemodelle allein nicht sicherstellt, dass das Hacken verhindert wird, da Protokolle möglicherweise nicht immer die entsprechenden Tools haben, um wirksame Maßnahmen zu ergreifen.

Notwendigkeit einer stärkeren Verschlüsselungssicherheit

Die Zunahme der gestohlenen Kryptowährungen im Jahr 2024 unterstreicht die Notwendigkeit der Branche, sich mit zunehmend komplexen und sich verändernden Bedrohungssituationen zu befassen.Während das Ausmaß des Kryptowährungsdiebstahls noch nicht auf die Niveau 2021 und 2022 zurückgekehrt ist, unterstreicht die oben genannte Wiederbelebung die Lücke bei bestehenden Sicherheitsmaßnahmen und die Bedeutung der Anpassung an neue Ausbeutungsweisen.Um diese Herausforderungen effektiv anzugehen, ist die Zusammenarbeit zwischen dem öffentlichen und dem privaten Sektor von entscheidender Bedeutung.Datenaustauschprogramme, Echtzeit-Sicherheitslösungen, erweiterte Tracking-Tools und gezielte Schulungen können es den Stakeholdern ermöglichen, böswillige Akteure schnell zu identifizieren und zu beseitigen und gleichzeitig die zum Schutz von Krypto-Vermögen erforderliche Widerstandsfähigkeit aufzubauen.

Wenn sich das Regulierungsrahmen der Kryptowährung weiterentwickelt, kann die Prüfung der Plattformsicherheit und des Schutzes des Kundenanlagens gestärkt werden.Best Practices der Branche müssen mit diesen Änderungen Schritt halten, um Prävention und Rechenschaftspflicht zu gewährleisten.Durch den Aufbau stärkerer Partnerschaften mit Strafverfolgungsbehörden und der Bereitstellung von schnell ansprechenden Ressourcen und Fachkenntnissen kann die Kryptowährungsbranche ihre Fähigkeiten zur Diebstahl stärken.Diese Bemühungen sind nicht nur für den Schutz einzelner Vermögenswerte, sondern auch zum Aufbau langfristiger Vertrauen und Stabilität im digitalen Ökosystem.