شكرًا لك: شكرًا لك Momir ، تعديل شينشو الثمين للمقال

>

TL ؛

-

عادة ما يتم مقاومة التغييرات في نوى البيتكوين.ب) نعلق أهمية الاستقرار والقدرة على التنبؤ ، بدلاً من الابتكار السريع.ج) من الصعب التوصل إلى توافق في الآراء في مجتمع متنوع.

-

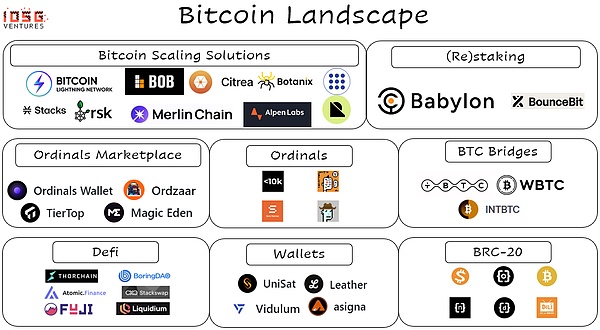

تدعي العديد من العناصر أن هناك طرقًا لحل قابلية التوسع في Bitcoin ولا تحتاج إلى تغيير سلسلة Bitcoin نفسها.في الآونة الأخيرة ، شهدنا التضخم الفائق لبيتكوين “L2S”.

-

على الرغم من أن العديد من الادعاءات ليست سوى تسويق مضللة ، إلا أننا نتعرف أيضًا على نموذج جديد للحوسبة يمكن أن يجلب البرمجة إلى Bitcoin -BitVM.

-

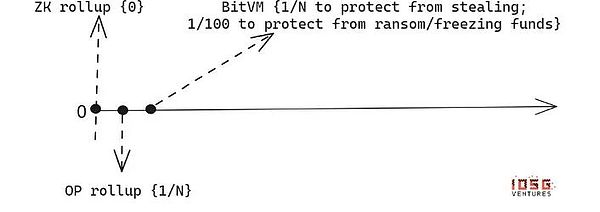

إن أفضل حل توسيع يمكن أن يدعمه BITVM قريب من افتراضات الأمان لنوع OP-Rollup (على الرغم من وجود بعض الاحتياطات الإضافية).

-

يعتمد نجاح BITVM والمبادرات المماثلة على جدوى التكنولوجيا ودعم المجتمع والتمييز بين مشاريع “التسويق المفرط”.

تم تصميم Bitcoin كـ blockchain تداول ، ولغتها النصية تحد عن قصد من عدم وجود جنسية لتقليل سطح الهجوم وضمان أمان الشبكة.نظرًا لعدم وجود اكتمال تورينج ، من المستحيل تقديم عقود ذكية مباشرة على blockchain ما لم يتم ترقية جوهر البيتكوين بواسطة Bimedia.

مجتمع البيتكوين التقليدي مقاوم للتغييرات.

-

يولي السرد المزيد من الاهتمام لتخزين القيمة بدلاً من العملة غير العالية: يعتزم مجتمع Bitcoin التركيز على الحفاظ على الشبكة كنظام دفع نقطة ، ويضع الأمن واللامركزية على التطوير السريع.كما قال حامل البيتكوين الشهير مايكل سايلور: “لا أحد يحاول استخدام جزء صغير منه لشراء فنجان من القهوة على جزء واحد من المبنى في الجادة الخامسة.”

-

استقرار النظام أفضل من الابتكار: بالنسبة للأصول التي تعتبر تخزينًا ممتازًا للقيمة ، فإن القدرة على التنبؤ ضرورية.على سبيل المثال ، حتى لو كان لدى الشبكة 10 ترقيات رئيسية فقط ، وكان معدل النجاح لكل ترقية 90 ٪ ، فإن احتمال فشل واحد حوالي 65 ٪!وفقًا لنظرية الحوادث العادية: “في الأنظمة المعقدة ، يجب أن نتوقع عاملًا صغيرًا يمكن تجاهله في كثير من الأحيان في بعض الأحيان يسبب أحداثًا كبيرة. لذلك ، كان هدف مجتمع Bitcoin دائمًا وسيلة لتقليل الأخطاء المحتملة.

-

المجتمعات المتنوعة: يفهم العديد من حاملي البيتكوين البيتكوين من زوايا مختلفة ويعتزون بها لأسباب مختلفة.إن التوصل إلى إجماع في مجتمع متنوع ولامركزية مليء بالتحديات ، مما يبطئ وتيرة الابتكار.لشرح تنوع مجتمع البيتكوين ، يمكنك مراقبة استجابة المجتمع للنقوش والأوامر.عندما يحتفل جزء من مجتمع Bitcoin بنجاح النظام ، يُعتبر وقت Cryptokitties الخاص بـ Bitcoin ، ويعتقد الشخص الآخر أن هذه ثغرة يجب إصلاحها.

>

1. التوسع السريع في مخطط توسيع سعة البيتكوين

في ضوء الموقف أعلاه ، لماذا تظهر فجأة عددًا كبيرًا من حلول Bitcoin “L2” الجديدة؟

مؤخرًا

-

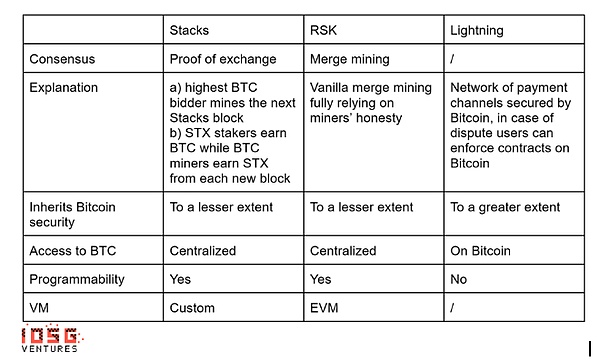

توفر السلاسل الجانبية مثل المداخن إمكانات العقد الذكي ونطاق التطبيق الواسع.

-

يستخدم العملاء مثل مشاريع التحقق من RGB نموذج UTXO للشبكة الرئيسية لإجراء معاملات أكثر تعقيدًا تحت الرابط ، ولكن تفاعلهم مع الشبكة الرئيسية لبيتكوين يفتقر إلى الاستقرار.

-

ترتبط قناة الحالة مثل شبكة Lightning ارتباطًا وثيقًا بمطوري Bitcoin الأساسيين وتعتبر طريقة تحمل أكثر أرثوذكسية.

-

لا يتطلب BITVM تغييرًا في الشوكة أو أي بروتوكول Bitcoin.

-

لا يقوم BitVM بتعريف bitcoin blockchain ، لأنه لا يتم إجراء الحسابات على Bitcoin ، ولكن لا تستخدم سوى شبكة Bitcoin للتحقق عندما تكون هناك نزاعات.

-

>

-

إذا توقف فيكي عن التحدي ، فإنه يدل على أن بول قد تلقى بول ، وأخيراً يحصل بول على الأموال بعد فترة زمنية معينة.

-

إذا أثبتت فيكي أن بولس غير متناسق في التنفيذ (بشكل غامض) ، فيمكنها أن تطلب هذه الأموال.

-

إذا كانت فيكي تشتبه في أن الجزء الآخر من التنفيذ خاطئ ، فيمكنها بدء تحدٍ آخر لنقل الأموال إلى عنوان الاستجابة التالي.تحقيقا لهذه الغاية ، يجب أن تكشف عن صورة لحبة معينة.

-

على الرغم من أن BITVM يمكن أن يؤدي نظريًا برامج سلسلة معقدة ، في الواقع ، مع زيادة تعقيد برامج البرمجة بموجب هذه الروابط ، زادت التكلفة ذات الصلة التي تؤدي عملية الاحتيال على البيتكوين بسرعة.قد تتطلب البرامج المفرطة كتلًا متعددة لأداءها ، مما زاد من تعقيد هذه العملية.

-

يمكن سرقة تجمعات التعدين ذات الطاقة الحاسوبية من BITVM (على غرار شبكة البرق) ، لأنها يمكن أن تتآمر لمراجعة شهادة المنافسين ، أو يمكن للممثلين الخبيثين رشوةهم لتجاهل المنافسين.

-

نظرًا للطبيعة التفاعلية لـ BITVM ، قد تتلاعب البراهين الضارة بالنظام وسرقةه من التحقق.يمكن بناء الهجوم وفقًا للافتراضات التالية:

-

يبدأ المصلح في التحقق من التسلسل من خلال بدء المعاملة

-

يبدأ التحقق من الصلاحية السلوكية لبرهة الشكوك في التحدي ، الذي يحتوي على رسوم الاستجابة التي تدفع المصلحة في التحدي

-

يختار المحافظون جمع التكاليف ، وتجاهل في الوقت نفسه التحديات ، ولا يتحملون بعض مسؤولياتهم في عملية التحقق

-

في النهاية ، يعد BITVM حاليًا إطارًا مفاهيميًا ومفهوم الكمبيوتر الافتراضي الذي يكاد يكون من المستحيل إجراء أي عملية.”إيلاء” BITVM بعيدًا عن مستوى التطبيق.لا يمكن التقليل من شأن الخطر الفني لأداء BITVM.

-

“بيتكوين مسموعة.”

-

“Bitvm.”

-

“Bitvm: Uma Ferramenta Para Contratos Ainda Mais Inteligentes -Super Testnet -Satsconf 2023 -youtube.”

-

لينوس ، روبن.

-

“ما هو BitVM؟ مع Robin Linus و Super Testnet (SLP520) -youtube.”

-

الغوص العميق في نموذج BITVM-Completing للتعبير عن Bitcoin الكامل

-

مؤسسة Coinex: BitVM ، إمكانات العقود الذكية على bitcoin mainnet https://www.busines-standard.com/content/press-ani/coinex-instit tion-bitvm-the-pot-of-smart-stracts- on on -THE-BITCOIN-MAINNET-123122500619_1.HTML

>

الجيل الأول من حل توسيع BTC

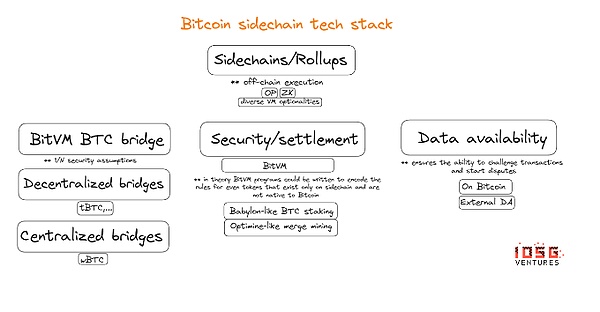

بالمقارنة مع الحلول الحالية ، ما هي روايات طريقة التوسع الحديثة؟في رأينا ، فإن الابتكار الأكثر إثارة يأتي من برنامج الترميز على Bitcoin (عبر BitVM) ولا حاجة إلى الوثوق BTC (مثل بابل).سيركز هذا المقال على السابق.

>

>

2. BITVM -Overview

لشرح ماهية BITVM ، يجب علينا أولاً تقديم التمكين وتحفيز ترقية جذر الجذر البدائي.

Taproot هي ترقية رئيسية لاتفاق Bitcoin وتنشيطها في نوفمبر 2021.من خلال Taproot ، يجب تقديم تجزئة البرنامج النصي على السلسلة بشكل افتراضي.عند تنفيذ مسار البرنامج النصي ، تحتاج فقط إلى إرسال البرنامج النصي على المسار إلى السلسلة.هذا لا يحسن الكفاءة (حجم المعاملة لن يزداد مع حجم البرنامج النصي) فحسب ، بل يعزز أيضًا الخصوصية (سوف يعرض مسار المعاملة فقط ، وليس البرنامج النصي بأكمله).

مع فرصة كبيرة لترقية Taproot ، احتل Robin Linus زمام المبادرة في إطلاق BitVM ، وهو ابتكار اختراق في النظام البيئي Bitcoin.

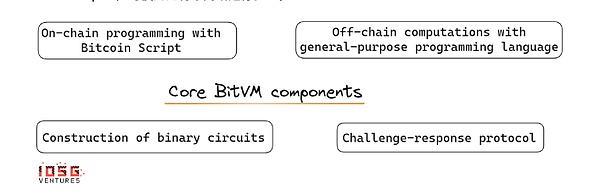

BitVM هو نموذج الحوسبة.يسمح بالتحقق (بدلاً من التنفيذ) ، على غرار التدحرج المتفائل.

يتم تقليل BITVM على السلسلة عن طريق تمكين السلسلة المعقدة عن طريق تمكين السلسلة المعقدة (فقط عندما يكون النزاع مطلوبًا فقط عندما يكون هناك نزاع فقط عندما يكون هناك نزاع).

تتضمن هذه العملية الدائرة الثنائية التي تقدم البرنامج في عنوان Taproot وتستخدم آلية الاستجابة للتحدي للتحقق.باختصار ، يقوم BitVM بتنفيذ عقد بيتكوين الكامل لـ Turing ، وأهم شيء هو:

بناء دائرة ثنائية على البيتكوين

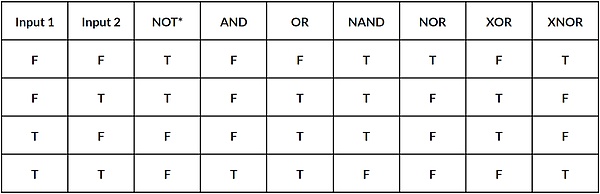

إن بناء الدوائر الثنائية هو طريقة تستخدم أبواب المنطق الثنائية (مثل ، أو ، وليس ، لا) لإجراء الحسابات أو البرامج ، والتي يمكن أن تؤدي أي وظائف محسوبة.

BITVM يشبه الباب المنطقي للتيار من خلال شريحة الكمبيوتر (تعتمد هذه الهياكل الصغيرة على وجود التيار ، وتحديد ما إذا كانت الإشارة تمر ، أي المحاكاة المعقدة للفتح أو الدوران أو المغلق) ، وتحولها إلى لغة البيتكوين.

في جوهره ، أي برنامج كمبيوتر ، من الألعاب إلى أنظمة تشغيل Linux ، هو نتيجة الترتيب المعقد لهذه الأبواب المنطقية.من خلال الجمع بين هذه الأرقام الثنائية مع الأبواب المنطقية (مثل وليس الأبواب) ، أنشأنا دوائر مختلفة ، بما في ذلك وحدات المنطق الحسابي (ALUS) وأنظمة الذاكرة.تمكننا هذه التكنولوجيا الأساسية من كتابة وأداء الإجراءات لأداء مهام شاملة.

>

المصدر: التنقل عبر البوابات المنطقية ؛

تتمثل فرضية BITVM في استخدام برنامج Bitcoin للالتحاق بالسلسلة (إرسال تجزئة محسوبة إلى عنوان Taproot) ، وتشكيل مجموعة من الدوائر الثنائية عن طريق حل أي برنامج وتمكين التحقق من التنفيذ. السيناريو ، ولكنلا يقوم البرنامج النصي نفسه بإجراء منطق الحساب بأكملهجوهر

يمكن أن يحقق البرنامج النصي Bitcoin التزامات قيمة بت ، والتي يمكن عرضها ومعاقبتهاالمراوغةالسلوك مهم جدا.إنه يدرك غير مريح لأنه يسمح للأفراد بتقديم القيمة التي لا يمكن للآخرين تعديلها.

تتضمن هذه الطريقة استخدام تجزئة لتمثيل كل موضع إدخال: واحد تجزئة لـ Digital 0 والآخر للأرقام 1.عندما يرغب شخص ما في تنفيذ البرنامج ، فإنه يكشف عن صورة أصلية (تصورات ما قبل) للإشارة إلى الإدخال.سيتم تحويل القيمة إلى 0 أو 1 ، والتي يتم تحديدها من خلال مقارنة قيم التجزئة للصورة الأصلية بقيم التجزئة للممثلين 0 و 1.

إذا لم تتم مطابقة المدخلات والمخرجات ، فسيحمل التحقق من الحق في معاقبة المزود من خلال مصادرة أموال المزود.

آلية الاستجابة للتحدي

عادة ما يكون التحقق فيتحت السلسلةالأداء ، يفترض التفاؤل أن إثبات الدليل صادق.في حالة الجدل ، يتم نقل العملية إلى السلسلة ، وابدأ جولة من الاستجابة للتحديجوهرتضمن هذه الآلية أنه في معظم الحالات ، يمكن إجراء الحساب والتحقق بكفاءة وبتكاليف منخفضة ، وفقط عندما تكون هناك اختلافات ، يجب استخدام الشفافية التي لا توصف وشفافية blockchain للحكم النهائي.

تتضمن ديناميكية آلية الاستجابة للتحدي في BITVM نظامًا يتحقق من تنفيذ البرنامج على blockchain (مثل Vicky و Paul).عندما يكون هناك نزاع ، يتحدى فيكي بول لإثبات صحة تنفيذ برنامجه.

يختار Vicky بابًا منطقيًا من دائرة ثنائية ، ويفتح بول هذا الباب عن طريق الكشف عن المدخلات والمخرجات.حتى تأكيد الوضع الغامض أو استنفدت Vicky إمكانية المزيد من التحديات ، سيتم تكرار هذه العملية.قال غامض إن بول يدعي أن المدخلات X كانت 0 عند فتح باب منطقي ، ولكن كان 1 عندما تم فتح باب منطقي آخر.

يحتاج بول إلى إيداع الأموال لضمان الأدلة التي يدعيها باستخدام معاملة الاسم المسبقة قبل التصميمجوهرأنشأت هذه المعاملات سلسلة تسمح بالمتابعة بناءً على التفاعل المستمر ، وتتأرجح الأموال بين التحديات وعناوين الاستجابة.

يمكن أن تتدفق الأموال الموجودة في عنوان الاستجابة على طول مسارات متعددة وفقًا لنتائج التحدي:

يوفر هذا النظام بنية صلبة وشفافة لتنفيذ النزاعات وإجراءات التحقق على blockchain.من خلال الجمع بين الحوافز المالية ، فإنه يعزز نزاهة ودقة التنفيذ ونتائج البرنامج.في البداية ، دعم التصميم آلية الاستجابة للتحدي للحزبين.ومع ذلك ، كما سنظهر لاحقًا ، وجد المساهمون في BITVM حلاً للسماح للعديد من المشاركين بالمشاركة كمنافسين.

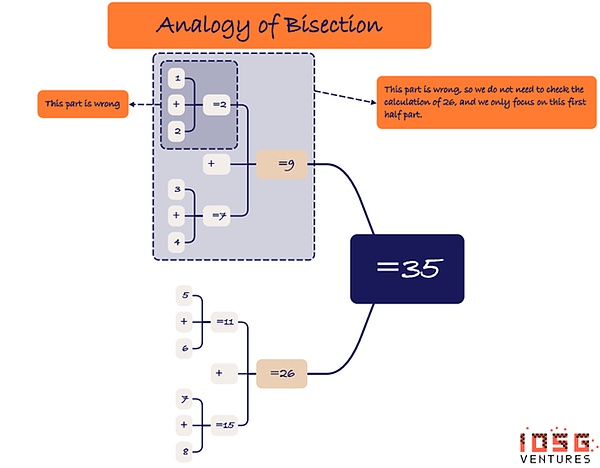

Bisection: تحسين كفاءة حل النزاعات

من أجل تحسين كفاءة التحقق من السلسلة ، يمكن لـ Fearification أن تستخدم طريقة التحسين ، وهي طريقة للبحث عن الكفاءة العالية على الباب المنطقي المقدم للعثور على الباب المنطقي الذي يجب الطعن فيه لقد تحسنت عملية التحدي بشكل كبير.من خلال تقسيم مشكلة المشكلة إلى قسمين ، تسمح طريقة التقسيم للتحقق بتقليل نطاق الخطأ المحتمل بسرعة ، وبالتالي تقليل الخطوات والوقت اللازم لحل النزاع.توفر هذه الطريقة مسارًا أكثر كفاءة ومباشرة عند معالجة عملية التحقق المعقدة ، خاصةً عندما يحتاج موقع الخطأ بدقة.

في ما يلي ، نستخدم مثالًا مبسطًا لشرح كيفية عمل طريقة التقسيم:

يقوم Paul و Vicky بإجراء أسئلة رياضية ، والعنوان هو حساب ((1+2)+(3+4))+((5+6)+(7+8)).

عملية تصحيح هذا الحساب هي ((1+2)+(3+4))+((5+6)+(7+8)) = (3+7)+(11+15) = 10+26 = 36.

الإجابة التي قدمها بولس هي 35 ، لأن الطريقة التي يحسب بها هي ((1+2)+(3+4))+((5+6)+(7+8)) = (2+7)+(11 +15) = 9+26 = 35.

عندما تتحدى Vicky Paul ، تحتاج فقط إلى تحدي الحساب الذي ينطوي عليه الجزء الأول من الحساب (أي فتح الباب المنطقي) ، لأنهم يتفقون على أن حساب الجزء الثاني دقيق ((5+6)+( 7+8)) = 26) جوهر

>

>

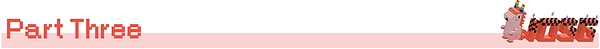

3. استخدم BitVM لبناء جسر موثوق به (جسر ثقة)

من المرجح أن يكون أول تطبيق فعلي لـ BitVM هو برنامج يمثل جسر Bitcoin الأدنى الثقة.من خلال تحليل تفاصيل الجسر ، يمكننا أن نفهم بشكل أفضل التعقيد الإضافي لبرنامج BITVM.أدناه ، نلخص اقتراح Alexei Zamyatin ، مؤسس بوب.

بادئ ذي بدء ، تحتاج إلى إنشاء طريقة تسمح لـ Bitcoin باستخدام البرنامج النصي Bitcoin لتشغيل برنامج جسر السلسلة الجانبية ، بما في ذلك عميل ضوء السلسلة الجانبية.

ثم ، تحتاج إلى بناء واحدةالدوري/متعدد sigتقوم الشبكة بتسهيل نقل BTC وتشغيل ألعاب التحديات والاستجابة.يجب أن يعد التحالف بتشغيل الجسر كجزء من إعدادات BITVM.

ينمو تعقيد الإعدادات الأولية للتحالف في نمو ثانوي مع زيادة عدد الأعضاء. 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو n = 100 هو.

>

على عكس OP Rollup ، فإن الأخير ليس له حد لحجم N ، وضمان الأمن الذي يوفره هذا المخطط ضعيف.ومع ذلك ، من المحتمل أن يشمل حل العمل المقترح دوران أعضاء التحالف ، بحيث يكون N أكبر من 100 خلال المدى الطويل.في أي وقت ، طالما أن أحد هؤلاء الأعضاء 100 صادقة ، ستبقى الوديعة آمنة.على افتراض أولئك الذين لديهم ممثلين ضارين ، يمكن تحديهم في أي وقت على السلسلة.

التحالفات مسؤولة عن إدارة الودائع والسحب والتحقق من حالات السلسلة الجانبية في أي وقت.يحتاج المشغل وبرج المراقبة (WatchTowers) إلى تقديم القروض العقارية لتحفيز السلوكيات الصحيحة ومنع التحديات الخاطئة.

سبب آخر يجعل هذا المخطط لا يتوافق مع الالتفاف الأكثر صرامة هو أنه لا يمكن للمستخدمين الخروج من جانب واحد من السلسلة الجانبية ، ولكن يجب أن يطلبوا الانسحاب مع تحالفات بناءً على افتراضات أمنية 1/n.

>

4.

في 25 مارس ، قدم روبن لينوس BITVM V2.التغيير الرئيسي في اقتراح BITVM V2 هو أن المصلح يحتاج إلى تقديم حالة الإخراج وجميع النتائج الوسيطة في وقت واحد ، بدلاً من فتح الباب المنطقي واحدًا تلو الآخر في عملية تحديد التحدي.مع هذا التغيير ، يضمن BITVM أنه يجب دعم أي تحد لهذه الالتزامات من خلال أدلة التشفير.تقوم هذه الآلية بتصفية تحديات القمامة التي لا أساس لها من الصحة ، لأن المنافسين يجب أن يقدموا شهادات تشفير محددة للبراهين المثيرة للجدل.

من خلال السماح بمشاركة غير محدودة في عملية التحقق والتحدي ، وسعت BITVM 2 ضمان الأمن لقيود تحالفات التوقيع المتعددة وجعل BITVM أقرب إلى افتراض الأمن من الالتفاف المتفائل.

ومع ذلك ، فإن بناء الجسر لا يزال يتطلب التوقيع المتعدد للتحالف ، مما يعني أن أعضاء التحالف قد يتسبب في مشاكل في النشاط.هذا افتراض أمان إضافي للالتواء المتفائل ، لأنه في الالتفاف المتفائل ، يمكن للمستخدمين الخروج من L1 دون الحصول على أي موافقة وسيطة.

>

افتراضات أمنية إضافية على السلسلة الأساسية

>

5. قيود BITVM

كما ناقشنا أعلاه ، فإن أفضل حل يمكن أن توفره BITVM هو افتراضات الأمان القريبة من الالتفاف المتفائل.بالإضافة إلى تعقيد التحالف المسؤول عن ودائع التأمين وقضايا نشاطه ، يتضمن بعض التعقيد الإضافي الفريد لـ BITVM ::

>

6. الخلاصة

بالنظر إلى تقييم حل توسيع Ethereum ، فإن القيمة السوقية المحتملة التي تبلغ حوالي 15-20 ٪ من القيمة السوقية لـ Ethereum-قد تكون القيمة السوقية المحتملة لحل الطبقة الثانية لبيتكوين ضخمة.

على الرغم من أن BITVM لا يزال في المراحل المبكرة ، إلا أنه في الأساس مفهوم الكمبيوتر الافتراضي عديمي الضمير -فقد حفز الكثير من الاهتمامات والبيانات من مختلف المشاريع ، والتي تتوق إلى استخدام إمكاناتها.العديد من المشاريع التي لا علاقة لها بفريق BitVM تتدافع لإصدار إعلان كبير ، على أمل شغل مكان في مجال جديد من البيتكوين في رأيهم.ومع ذلك ، استعرضت بعناية أكثر واقعية أكثر واقعية: لا يحتوي حساب GitHub لـ BITVM على عدد قليل من المساهمين ، ولا تشارك مجموعات Telegram فقط في المجموعة في المجموعة.

أي مبدأ رئيسي مفاده أن أي حلول قابلية التوسع في Bitcoin هي أن البنية الأساسية لبيتكوين يجب أن تظل دون تغيير (وفقًا لمبادئ قابلية التنبؤ).BITVM يلتزم بهذا المبدأ ، لتصبح أول حل رائد لتوفير طبقة قابلة للبرمجة على البيتكوين دون تغيير جوهرها.

هذا المقال مكتوب في المرحلة المبكرة من تطوير BitVM.على سبيل المثال ، حتى وقت قريب ، يبدو أن فكرة تحقيق الالتفاف ZK على Bitcoin غير واقعية مثل البرج الفارغ ، لأن القدرة الأساسية المطلوبة -مثل قدرة Bitcoin على التحقق من شهادة ZK -غير موجودة.ومع ذلك ، شارك باحثو BITVM مؤخرًا تقدم البرنامج النصي Bitcoin ، والذي قد يؤدي إلى جهاز التحقق الصارخ على Bitcoin.

إن تحقيق حلول توسيع Bitcoin يتجاوز التحديات التقنية الخالصة ؛على الرغم من أن اللحظة الحالية توفر نافذة فرصة فريدة لهذه الابتكارات ، فإن التضخم السريع لعدد المشاريع للمشروع والمخاطر الكبيرة التي تثيرها البيانات المضللة والتسويق قد تدمر آفاق المزيد من المشاريع القانونية.

نظرًا لأن النظام الإيكولوجي يقف على مفترق الطرق هذا ، فإن مشكلة ما إذا كان نجاح حلول توسيع Bitcoin يمكن أن ينسخ Ethereum ليس فقط فنيًا ، ولكنه أيضًا متجذر بعمق في الديناميات الأوسع لمجتمع blockchain.بعد كل شيء ، اختار مجتمع Ethereum الأساسي L2 كجزء رئيسي من مخطط توسع Ethereum ، ولا يمكن لمجتمع Bitcoin أن يقول ذلك.

مرجع