>

Le 23 août, CKB a officiellement publié le réseau de fibres de réseau Lightning Network basé à CKB (réseau de fibres optiques),Une fois que cette nouvelle s’est répandue, elle a rapidement provoqué des discussions animées dans la communauté, permettant au prix de CKB d’augmenter rapidement de près de 30% en une journée.La raison pour laquelle les nouvelles provoquent une forte réponse est que le réseau Lightning a un fort charme narratif, etLa fibre de CKB a amélioré le réseau de Lightning traditionnel et a apporté de nombreuses améliorations pour ce dernier.

Par exemple, les fibres peuvent prendre en charge nativement les actifs multiples, tels que CKB, BTC, stablecoin, etc., et les frais de manipulation de CKB sont bien inférieurs à la BTC et la vitesse de réponse est plus rapide.Au niveau de la confidentialité et de la sécurité, les fibres ont également fait beaucoup d’optimisation.

De plus, les réseaux de foudre des fibres et des BTC peuvent se connecter et former un plus grand réseau P2P.Les responsables du CKB ont même déclaré que 100 000 nœuds physiques seront mis en place dans le réseau de fibres et de foudre pour promouvoir l’amélioration et la progression du réseau de paiement P2P.Il ne fait aucun doute qu’il s’agit d’une histoire sans précédent.

>

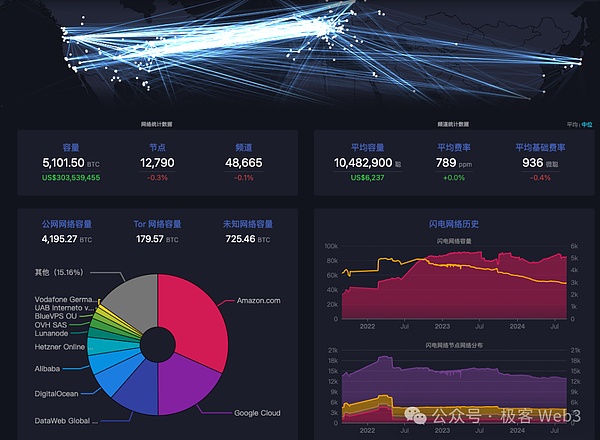

Si la vision officielle de CKB est réalisée à l’avenir, elle sera énorme pour le réseau Lightning et le CKB et même l’écosystème Bitcoin.Selon les données de Mempool, le réseau BTC Lightning actuel compte plus de 300 millions de fonds américains, avec un certain nombre de nœuds d’environ 12 000, et près de 50 000 canaux de paiement ont été construits entre eux.

>

Et sur dépensemybtc..com, nous pouvons également voir que de plus en plus de marchands soutiennent la réception du réseau Lightning.

Le but de l’interprétation systématique de la solution technique de Fibre,« Geek Web3 » a rédigé ce rapport de recherche sur le plan global de la fibre.En tant que plan de mise en œuvre du réseau Lightning basé à CKB, le principe de la fibre est cohérent avec la grande surface du réseau Bitcoin Lightning, mais il est optimisé sur de nombreux détails.

L’architecture globale des fibres comprend les quatre pièces de base suivantes: canaux de paiement, Watchtower, route multi-saut, paiement croisé.Ci-dessous, nous expliquons d’abord le «canal de paiement» le plus important.

La pierre angulaire de Lightning Network and Fibre: Payment Channel

L’essence du canal de paiement consiste à déplacer le transfert / transaction sous la chaîne et à y faire face, puis à soumettre l’état final à la chaîne pendant un certain temps pour « régler ».Étant donné que la transaction est terminée dans la chaîne, elle peut souvent se débarrasser des restrictions de performance de la chaîne principale telles que BTC.

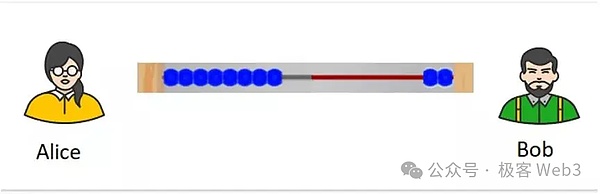

En supposant qu’Alice et Bob ouvrent un canal ensemble, ils construisent d’abord un compte multi-signé sur la chaîne et économisent de l’argent, comme Alice et Bob chacun de 100 yuans chacun, comme leurs soldes respectifs dans le canal de la chaîne.Ensuite, les deux parties peuvent effectuer plusieurs transferts dans le canal.

>

Par exemple, les deux parties ont commencé avec 100 yuan au début.Il n’est pas difficile pour tout le monde de constater que l’équilibre des deux est inchangé.

Si une partie quitte le canal, l’équilibre actuel Alice: 70 / Bob: 130 Synchronisation avec la chaîne, et le 200 yuan des multiples comptes du compte multiple est transféré aux deux à deux personnes pour terminer le règlement.Le processus ci-dessus semble simple, mais de nombreuses situations complexes doivent être prises en compte dans la pratique.

Tout d’abord, vous ne savez pas vraiment quand l’autre partie veut quitter la chaîne, quandPrenez l’exemple ci-dessus, Bob peut se retirer une fois le deuxième transfert terminé ou retiré après les premiers transferts, et le canal de paiement ne sera pas obligatoire à demander, permettant aux participants de se retirer librement.Pour y parvenir, supposons que quelqu’un sortira à tout moment et que toute partie puisse soumettre le solde final à la chaîne pour règlement.

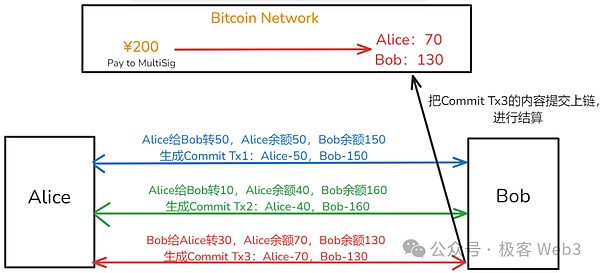

Il y a donc un réglage de la « transaction d’engagement »,La « transaction d’engagement » est utilisée pour déclarer le dernier solde entre les deux parties du canal, et la « transaction d’engagement » correspondante sera générée lorsque chaque transfermement se produira.Si vous souhaitez vous retirer de la chaîne, vous pouvez soumettre la dernière « transaction d’engagement » à la chaîne et retirer l’argent que vous méritez du compte multiple.

>

Nous pouvons écrire cette conclusion:La transaction de promesse est utilisée pour régler la chaîne sur l’équilibre entre les deux parties du canal.

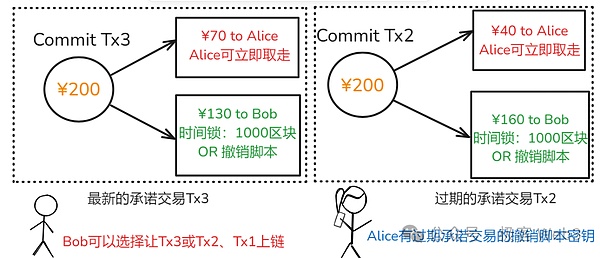

Mais il y a une scène diabolique importante ici: Bob peut soumettre le solde expiré et la transaction d’engagement à la chaîne,Par exemple, après la validation TX3 dans la figure ci-dessus, le solde du BOB est de 130, mais pour vous profiter de vous-même, le Bob soumet le Commit Tx2 expiré à la chaîne et déclare que le solde de lui-même est de 160 , et le solde de ce solde n’est pas réel.

Afin d’empêcher de telles scènes à double flux, il doit y avoir des mesures de punition correspondantes.Dans la conception de la chaîne, si une partie soumet le statut expiré et le TX de la chaîne, non seulement il ne sera pas payé comme prévu, mais sera retiré par l’autre partie.

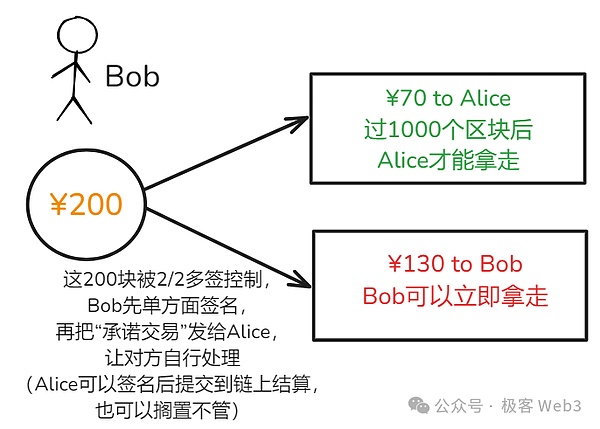

Utilisé iciLes deux concepts sont très importants pour les «transactions d’engagement asymétriques» et la «clé de révocation».Nous expliquons d’abord la « transaction d’engagement asymétrique ».Prenant l’exemple de la validation précédente, la figure ci-dessous est un diagramme schématique des transactions promises:

>

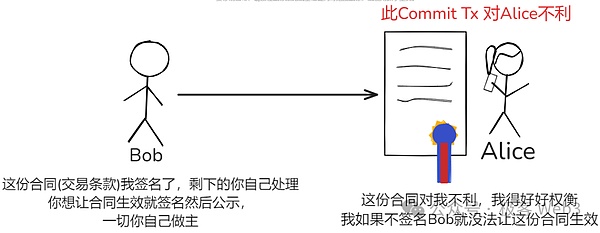

Cette transaction d’engagement est construite par Bob, puis envoyée à Alice pour l’autre partie pour le gérer.Comme le montre la figure, il s’agit d’un transfert de Bitcoin, et déclare que les 70 yuans du compte multi-signé sont donnés à Alice, 130 yuan à Bob, mais les conditions de déverrouillage de l’argent sont « asymétriques ». .

Après avoir reçu la transaction de promesse de la structure BOB, Alice peut attacher sa propre signature pour satisfaire plus de 2/2 signatures.Si elle ne fait pas cela, elle peut continuer à transférer dans le canal.

Ici, nous devons prêter attention:Cette transaction d’engagement est activement construite par Bob.Dans la conception du canal de paiement, seule Alice peut mettre la transaction de promesse de « défavorable à vous-même » pour déclencher la chaîne.

Et Alice ne peut « recevoir que la signature Bob, mais ne pas lui envoyer sa signature », « C’est comme un contrat qui n’est pas bon pour vous.Si vous souhaitez que le contrat prenne effet, signez-le, puis faites-le faire connaître.De toute évidence, dans le cas ci-dessus, Alice a un moyen de limiter Bob.

>

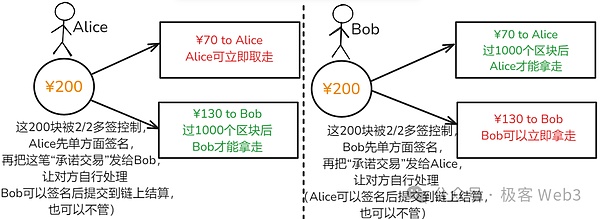

Alors le point est:Après chaque transfert dans le canal, il y aura une paire de transactions promises.Comme ci-dessous.Alice et Bob peuvent construire une transaction promise qui leur est favorable, dans laquelle le montant qu’ils méritent lors du solde / sortie, puis envoient le contenu de la transaction à l’autre partie pour le traitement.

Fait intéressant,Le «montant du revenu» de ces deux engagements de la déclaration de transaction est le même, mais les conditions de retrait sont différentes.

>

Nous avons expliqué plus tôt,Chaque transaction de promesse doit être signée plus de 2/2 pour prendre effet.Les transactions d’engagement construites et favorables de Bob ne sont pas satisfaites des signatures 2/2, mais la transaction d’engagement qui répond à la signature 2/2 est entre les mains d’Alice.Inversement, des vérités similaires.

Donc,Alice et Bob ne peuvent soumettre leurs engagements défavorables à eux-mêmes.Et lorsque vous revenez à la scène « double paiement », si quelqu’un soumet la transaction d’engagement expirée, que se passera-t-il?

Voici une chose appelée « Revoking Key ».Si le Bob soumet la transaction d’engagement expirée, Alice peut supprimer l’argent que le Bob mérite en révoquant la clé.

Nous regardons l’image ci-dessous.

>

Pour le dernier TX3, Alice ne révoque pas la clé,Ce n’est qu’après que TX4 apparaît à l’avenir, Alice peut obtenir la clé de retrait TX3.Ceci est déterminé par les caractéristiques des mots de passe des clés et UTXO publics.

Nous pouvons nous souvenir de la conclusion: tant que le Bob ose soumettre la transaction d’engagement expirée, Alice peut utiliser la clé de révocation pour prendre l’argent bob comme punition.À son tour, si Alice est mauvaise, Bob peut la punir ainsi.De cette façon,Le canal de paiement 1 à -1 peut effectivement éviter le double paiement.

En ce qui concerne le canal de paiement, la fibre basée à CKB a une optimisation significative par rapport au réseau Bitcoin Lightning, qui peut transférer / transactions natifs qui prennent en charge les actifs multiples, tels que CKB, BTC et RGB ++ stables, tandis que le réseau Lightning peut Soutien du Bitcoin nativement nativement Bitcoin.Après le lancement de l’actif de tapoot, le réseau Bitcoin Lightning ne peut pas prendre en charge nativement les actifs non -BTC et ne peut prendre en charge indirectement les stablescoins.

>

>

(Source de l’image: dapangdun)

aussi,Étant donné que la chaîne principale de la coucheC’est son avantage évident sur UX.

Sécurité de tous -weather: tour de gueule

Il y a un problème avec la clé de révocation mentionnée ci-dessus:Les participants à la chaîne doivent toujours surveiller l’autre partie pour empêcher l’autre partie de fausser la transaction d’engagement expirée.Mais personne ne peut garantir 24 heures en ligne,Que dois-je faire si l’autre partie est diabolique lorsque vous êtes hors ligne?

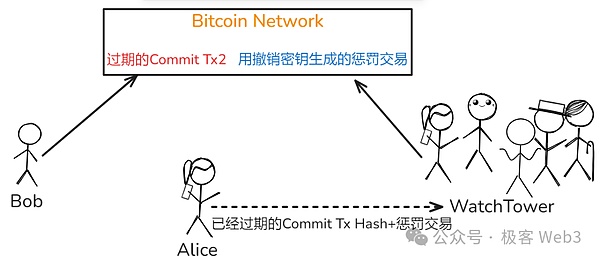

À cela,Fibre et Bitcoin Lightning Network ont la conception de la tour d’observation de Watchtower, ce qui aidera les utilisateurs à surveiller les activités de la chaîne aux conditions météorologiques.Une fois que quelqu’un dans la chaîne a soumis une transaction d’engagement expirée, Watchtower s’occupera à temps pour assurer la sécurité de la chaîne et des fonds.

L’explication spécifique est la suivante: Pour chaque transaction d’engagement expirée, Alice ou Bob peut établir la transaction de punition correspondante à l’avance (utiliser le retrait des transactions d’engagement expirées avec la clé de retrait) donnent une tour de guet.Une fois que Watchtower surveille quelqu’un pour soumettre la transaction d’engagement expirée, elle soumettra la transaction de sanctions et la chaîne pour une sanction ciblée.

>

Afin de protéger la confidentialité des participants à la chaîne, Fiber permet uniquement aux utilisateurs d’envoyer la « punition de hash + du trading de promesses expiré » à Watchtower, de sorte que Watchtower ne connaissait pas le texte explicite de la transaction de promesse au début, mais seulement savait son hachage.À moins que quelqu’un ne soumet vraiment la transaction d’engagement expirée à la chaîne, Watchtower verra le texte brillant, puis soumettra la transaction de punition pour soumettre la chaîne.De cette façon,À moins que quelqu’un ne fasse vraiment le mal, Watchtower ne verra pas les enregistrements de transaction des participants à la chaîne(Même si vous le voyez, vous ne pouvez en voir qu’un).

Ici, nous devons mentionner l’optimisation des fibres par rapport au réseau de Lightning Bitcoin.Le mécanisme de punition susmentionné lié à la clé d’annulation est appelé «pennalité LN», etLe LN-Penalty du réseau de Lightning Bitcoin a des inconvénients évidents: Watchtower veut préserver tout le hachage de trading d’engagement expiré et la clé d’annulation correspondante, ce qui entraînera une grande pression de stockage.

Dès 2018, la communauté Bitcoin a proposé une solution appelée « Eltoo » pour résoudre les problèmes ci-dessus, mais il nécessite Bitcoin Fork pour prendre en charge le code d’opération Sighash_anyprevout.L’idée est qu’après la transaction d’engagement expirée sur la chaîne, la dernière transaction d’engagement peut la punir, afin que les utilisateurs ne puissent que les dernières transactions d’engagement.Mais le code opérationnel Sighash_anyprevout n’a pas encore été activé et la solution ne peut pas être atterrisée.

etFibre implémente le protocole Daric pour modifier la conception de la clé de révocation, de sorte que la même clé d’annulation convient à plusieurs engagements expirés.Cela peut réduire considérablement la pression de stockage des clients de Watchtower et des utilisateurs.

Système de transport dans le réseau: route multi-saut etHTLC / PTLC

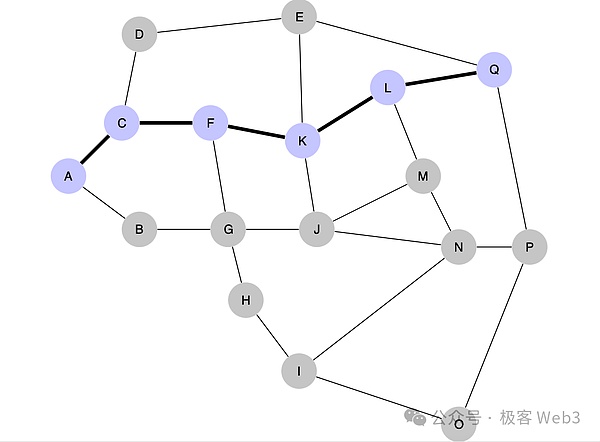

Le canal de paiement mentionné précédemment ne s’applique qu’au scénario de transaction 1 à 1, et le réseau Lightning prend en charge plusieurs paiements de saut, c’est-à-dire que l’itinéraire peut être utilisé via le nœud intermédiaire, de sorte que les deux parties qui ne sont pas directement établies peuvent être transférées . entre Alice et Ken peuvent se produire.et« Multi-Jump Route » fait référence à un chemin de transfert à travers plusieurs personnes intermédiaires.

Les «routes multi-saut-gardes» peuvent améliorer la flexibilité et la couverture du réseau.Cependant, l’expéditeur doit comprendre l’état de tous les nœuds et canaux publics.Dans la fibre, tous les canaux ouverts, c’est-à-dire que la structure du réseau est entièrement divulguée,Tout nœud peut connaître les informations réseau maîtrisées par d’autres nœuds.Parce que l’état de l’ensemble du réseau dans le réseau Lightning change constamment,La fibre utilisera l’algorithme de diamètre de circuit le plus court de Dijkstra pour trouver le chemin de circuit le plus court, de sorte que le nombre de intermédiaires est aussi petit que possible, puis configure un chemin de transfert entre les deux parties.

>

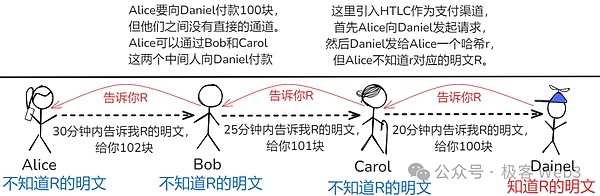

Mais ici pour résoudre le problème de crédit des nœuds intermédiaires:Comment garantissez-vous qu’il est honnête.Il doit y avoir un moyen d’empêcher les intermédiaires de faire le mal,HTLC et PTLC sont utilisés pour résoudre ces problèmes.

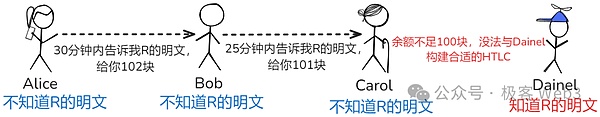

Supposons qu’Alice paie 100 yuans à Daniel, mais il n’y a pas de canal entre eux.Et Alice a découvert qu’ils pouvaient payer Daniel par Bob et Carol.Il s’agit d’introduire HTLC comme canal de paiement,Tout d’abord, Alice a lancé une demande à Daniel, puis Daniel a envoyé une Alice un hash r, mais Alice ne connaissait pas la pingsh r correspondant à R.

>

Plus tard, dans le canal avec le Bob, Alice a construit la clause de paiement via HTLC: Alice est disposée à payer 102 yuans, mais le bob dira une clé R dans les 30 minutes, sinon Alice retirera de l’argent.De la même manière, Bob créera HTLC avec Carol: Bob paiera 101 yuan à Carol, mais Carol dira une clé R en 25 minutes, sinon Bob retirera de l’argent.

Carol a été faite de la même manière pour créer HTLC dans la chaîne avec Daniel: Carol est disposée à payer 100 yuans, mais Daniel lui parlera du texte brillant de R en 20 minutes, sinon l’argent sera récupéré par Carol.

Daniel comprend que la demande de Carol pour Key R est en fait ce que veut Alice, car personne sauf Alice ne se souciera du contenu de R.Daniel coopérera donc avec Carol pour raconter son contenu de R et obtenir 100 yuans de Carol, afin qu’Alice atteigne l’objectif: 100 yuans pour Carol.

Après cela, il n’est pas difficile d’imaginer: Carol a dit à Bob à la clé R et à obtenir 101 yuan;Nous observons les gains et les pertes de chacun, nous pouvons voir qu’Alice a perdu 102 yuan, Bob et Carol ont réalisé un bénéfice net de 1 yuan, et Daniel a obtenu 100 yuans.Le dollar gagné par Bob et Carol est les frais de manipulation qu’ils tirent d’Alice.

>

Même si quelqu’un est coincé dans le chemin de paiement ci-dessus, par exemple, Carol n’a pas informé le bob en aval de la clé R, et cela ne fera pas perdre le bob: après l’époque, le bob peut retirer le HTLC construit.Alice est également la même.

Cependant, il y a des problèmes avec le réseau Lightning: le chemin ne doit pas être trop long.Certains intermédiaires peuvent être hors ligne, ou l’équilibre n’est pas suffisant pour construire un HTLC spécifique (comme au moins 100 yuans dans chaque personne du milieu dans le cas précédent).Par conséquent, chaque nœud intermédiaire est ajouté au chemin, la possibilité d’erreurs sera augmentée.

aussi,HTLC peut divulguer la confidentialité.Bien que le routage d’oignon puisse protéger correctement la vie privée,Par exemple, cryptant les informations de l’itinéraire de chaque saut, à l’exception de l’initiateur initial Alice, tout le monde ne connaît que la maison de haut en bas adjacente et ne connaît pas le chemin complet.Mais en fait, HTLC est toujours facile à déduire.Notre perspective de Dieu regarde le chemin suivant

>

Supposons que Bob et Daniel soient deux nœuds contrôlés par la même entité, et de nombreuses personnes reçoivent chaque jour HTLC de nombreuses personnes.Ils ont constaté que chaque fois qu’Alice et Carol envoyaient HTLC, les clés pour savoir sont toujours les mêmes, et la prochaine veille familiale connectée à Daniel connaît toujours le contenu de la clé R.Par conséquent, Daniel et Bob peuvent deviner qu’il existe un chemin de paiement entre Alice et Eve, car ils sont toujours liés à la même clé,Cela peut déduire la relation entre Alice et Eve et soumettre une surveillance.

À cela,La fibre utilise PTLC pour améliorer la confidentialité sur la base de HTLC.En combinant PTLC avec le routage de l’oignon, la fibre peut être une solution idéale pour le paiement de la confidentialité.

aussi,Le réseau Lightning traditionnel a un scénario d’attaque de cyclisme de remplacement qui permet de voler les actifs de la personne sur le chemin de paiement.Cette découverte a même permis au développeur Antoine R Care à se retirer du développement du réseau Lightning.Jusqu’à présent, le réseau Bitcoin Lightning n’a pas encore eu de mesures fondamentales pour résoudre ce problème, qui est devenu un point de douleur.

À l’heure actuelle, les responsables de la CKB peuvent faire en sorte que les fibres résolvent les scénarios d’attaque ci-dessus au niveau du bassin commercial.Parce que l’attaque et la solution du cycle de trading de remplacement sont des brûlures du cerveau, cet article n’a pas l’intention de continuer à profiter de la longueur à expliquer.

Dans l’ensemble,Que ce soit dans l’intimité ou la sécurité, la fibre l’a considérablement améliorée que le réseau de foudre traditionnel.

Paiements croisés entre les fibres et le réseau Bitcoin Lightning

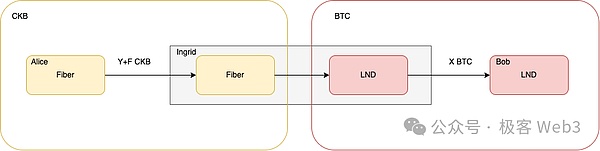

En utilisant HTLC et PTLC, la fibre peut obtenir un paiement croisé avec le réseau de Lightning Bitcoin et peut garantir que « l’atomicité du comportement croisé », c’est-à-dire que toutes les étapes liées aux étapes liées à la domaine croisée sont complètement réussies ou Échec.

Une fois que l’atomique du domaine croisé est garantie, il peut s’assurer que le domaine croisé lui-même ne provoquera pas de pertes de propriétés.Il peut faire une interconnexion du réseau de fibres et de bitcoin Lightning,Par exemple, un chemin de paiement peut être configuré dans un réseau hybride composé de fibres et de réseaux de foudre, et l’utilisateur transfèrent directement vers le réseau BTC Lightning dans la fibre (seul BTC) peut être utilisé dans le réseau BTC Lightning avec BTC avec CKB et RVB ++ dans la fibre.

Nous disons simplement le principe: en supposant qu’Alice exécute des nœuds dans le réseau de fibres, et Bob exécute les nœuds dans le réseau Bitcoin Lightning,Alice veut transférer de l’argent à Bob, ce qui peut réaliser ce transfert par le biais de fournisseurs de transit croisés.Plus précisément, Ingrid exécute des nœuds dans les réseaux de foudre de fibre et de BTC, respectivement, agissant comme intermédiaires dans le chemin de transfert.

>

Si Bob veut recevoir un BTC, Alice peut négocier le taux de change avec Ingrid, comme l’utilisation de 1 CKB pour changer 1 BTC.Alice peut envoyer 1,1 ckb à Ingrid en fibre, puis Ingrid envoie un bob bob dans le réseau BTC Lightning, et Ingrid laissera 0,1 ckb comme frais de manutention.

La méthode de fonctionnement spécifique est en fait d’établir un chemin de paiement entre Alice et Bob et Ingrid, c’est-à-dire Alice – & gt; Ingrid & gt;Des vérités similaires ont été mentionnées plus tôt.Une fois qu’Ingrid obtient la clé R, vous pouvez déverrouiller le verrouillage de l’argent en HTLC.

Il convient de noter que ces deux comportements transversaux qui se sont produits dans le réseau et la fibre de Lightning BTC sont atomiques, ce qui signifie que deux HTLC sont déverrouillés et que le paiement croisé est mis en œuvre avec succès.Soit ne pas déverrouiller, le paiement croisé échoue, sans la situation qu’Alice donne de l’argent et Bob ne peut pas recevoir d’argent.

(En fait, l’intermédiaire Ingrid peut débloquer le HTLC d’Alice après avoir connu la clé R, mais ce qui est endommagé est Ingrid, pas l’utilisateur Alice, donc la conception de la fibre est sûre pour les utilisateurs)))

Cette méthode n’a pas besoin de faire confiance aux tiers, vous pouvez obtenir un comportement de transfert entre différents réseaux P2P, et presque aucune modification n’est requise.

Fibre par rapport aux autres avantages du réseau de foudre BTC

Nous avons mentionné plus tôt,Fibre prend en charge les actifs natifs de CKB et les actifs RVB ++ (en particulier les étalines), ce qui le rend un grand potentiel dans le scénario de paiement en temps réel, et il est plus adapté à la demande quotidienne de paiement.

aussi,Il y a un principal point de douleur du réseau Bitcoin Lightning, qui est la gestion des liquidités.Tout le monde se souvient peut-être de ce que nous avons dit pour la première fois, le solde global dans le canal de paiement est fixe,Si le solde de l’un d’eux est épuisé, il ne sera pas en mesure de transférer l’autre partie.

>

aussi,S’il se trouve dans un réseau multi-Jump compliqué, le solde de certains nœuds intermédiaires ne peut pas être transféré vers l’extérieur, ce qui peut entraîner l’échec de l’ensemble du chemin de paiement.Il s’agit de l’un des points de douleur du réseau Lightning.

mais,Dans le réseau BTC Lightning, les étapes pour injecter la liquidité, l’ouverture ou le canal sont toutes effectuées sur la chaîne BTC.假设你想开启一个容量为 100 美元的通道 , 但建立通道的操作花掉 10 美元手续费 , 那这个通道在初始化时就磨了你 10% 的资金 , 这是让大多数人无法接受的;对于L’injection de lobrice et d’autres travaux sont également les mêmes.

La fibre a un avantage très significatif.Tout d’abord, le TPS de CKB est beaucoup plus élevé que BTC, et les frais de manutention peuvent atteindre le niveau de beauté.Le programme Fibre a lancé une nouvelle solution avec Mercury Layer, afin que les travaux d’injection de liquidité puissent se débarrasser de l’opération sur la chaîne et résoudre des problèmes UX et de coût.

>

À ce stade, notre système a peigné l’architecture technique globale de la fibre.Étant donné que les points de connaissance impliqués dans le réseau de fibres et de foudre lui-même sont trop compliqués, un article peut ne pas être en mesure de couvrir tous les aspects.À l’avenir, nous lancerons une série d’articles sur le thème de Lightning Network et Fibre.