arrière-plan

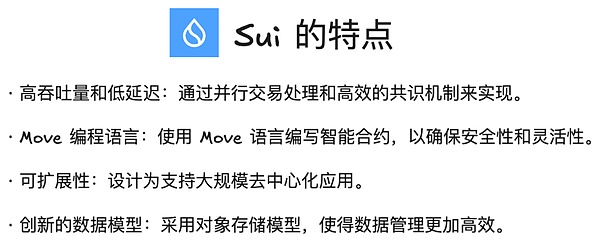

Il y a quelque temps, nous avons discuté des caractéristiques de Ton et des problèmes de sécurité des actifs des utilisateurs dans la première discussion sur TON: compte, jeton, transaction et sécurité des actifs.Aujourd’hui, apprenons une autre plate-forme de blockchain haute performance émergente, SUI, qui possède un certain nombre de technologies innovantes et de caractéristiques uniques, qui a attiré l’attention des développeurs et des chercheurs.SUI se concentre sur la fourniture d’une expérience de trading rapide et sûre, adaptée à divers scénarios d’application.Cet article aidera les lecteurs à comprendre SUI en expliquant le modèle de compte SUI, la gestion des jetons, le mécanisme de négociation et la sécurité des actifs.

>

Modèle de compte

adresse

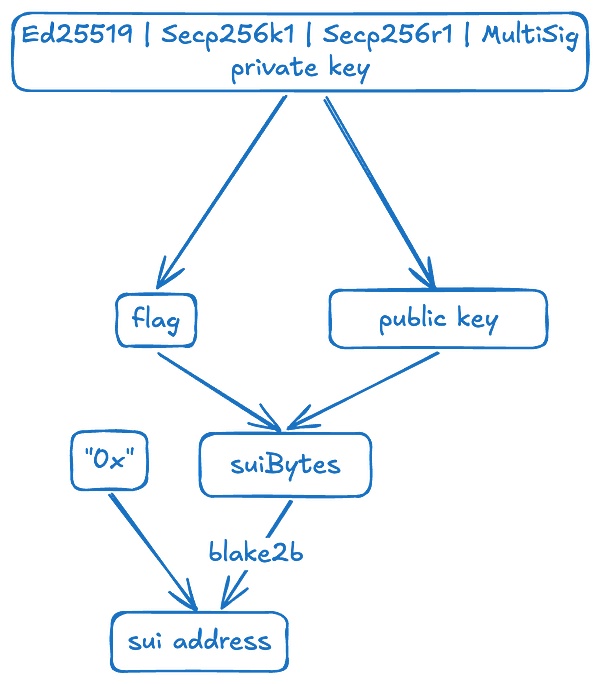

Le SUI suit les vastes spécifications de portefeuille acceptées dans l’industrie des crypto-monnaies, y compris BIP-32 (et ses variantes SLIP-0010), BIP-44 et BIP-39 pour fournir aux utilisateurs une gestion clé.

>

Afin d’attribuer une adresse SUI à 32 byte, SUI utilise la fonction de hachage Blake2B (sortie de 256-bits) pour connecter le schéma de signature (1 octet) avec l’octet de clé publique.L’adresse SUI prend actuellement en charge ED25519, SECP256K1, SECP256R1 et MultiSig.

Équilibre

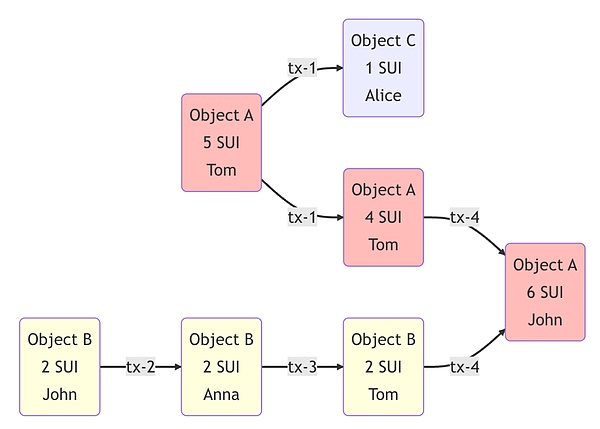

Sur le SUI, tout est un objet et l’équilibre de l’utilisateur est également l’objet.Pendant le processus de transfert, si le solde contenu dans l’objet ne correspond pas à la valeur requise, l’objet doit être divisé ou fusionné.Par exemple, vous avez un objet qui contient 100 SUI, mais vous voulez seulement transférer 30 SUI, donc le système divisera cet objet en deux objets: l’un contient 30 SUI et l’autre contient 70 Sui.Vous pouvez transférer des objets contenant 30 SUI et conserver les objets restants.À l’inverse, si vous avez besoin d’un plus grand montant, vous pouvez également fusionner plusieurs objets d’équilibre pour former un montant plus élevé.

>

Gestion des jetons

SUI implémente officiellement le code de pièce standard.

Parce que le langage de déplacement est utilisé, il est différent du langage de programmation couramment utilisé dans d’autres blockchain (comme la solidité).

>

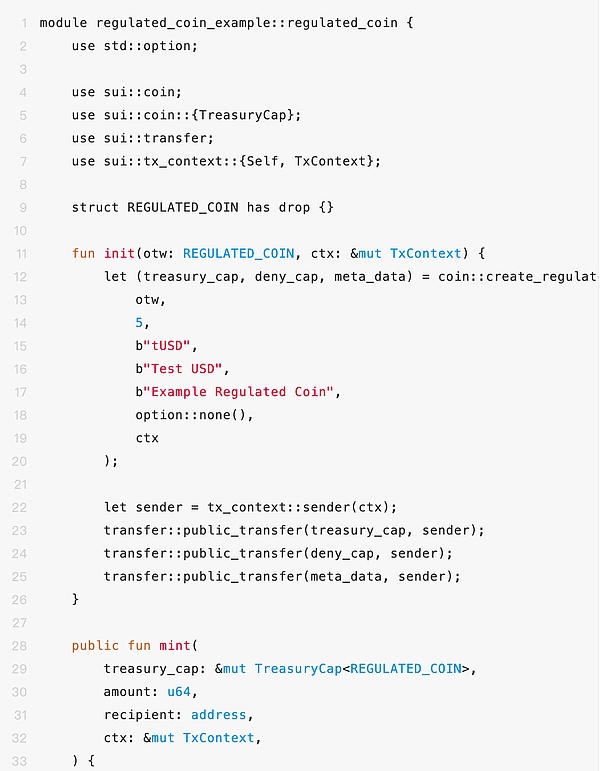

Il s’agit d’un contrat complet d’émission de pièces.Lorsque vous utilisez cette fonction pour créer une pièce (Coin :: Create_Reguled_Currency), le créateur du contrat recevra un objet Treasurycap, qui est nécessaire pour lancer une nouvelle pièce ou détruire la pièce existante.Ce n’est qu’en accédant à l’adresse de cet objet que la distribution de pièces peut être maintenue.

Pour les utilisateurs qui ont reçu une pièce, son compte a contrôlé la propriété de ces jetons.

Mécanisme de transaction

Le trading est le concept du monde de la blockchain de base, et c’est un moyen d’interagir avec la blockchain.La transaction est utilisée pour modifier l’état de la blockchain et est le seul moyen.Dans le langage de programmation de déplacement utilisé par SUI, les transactions sont utilisées pour appeler les fonctions dans le package, déployer de nouveaux packages et mettre à niveau les packages existants.

Lors de la construction d’une transaction, vous devez faire attention et chaque transaction doit spécifier clairement l’objet de son fonctionnement!Ceci est similaire à celui des transactions de Solana.

Le contenu contenu dans la transaction:

-

Sendor -Sign le compte de la transaction

-

Liste d’instructions (ou chaîne d’instructions) – L’opération à exécuter

-

Commande Entrée – Paramètres de commande: Valeur de simple pur, tel que les nombres ou la chaîne, ou l’objet -transaction accédera aux objets

-

Objet gazier -coin objet pour les transactions de paiement

-

Prix du gaz et budget – coût de transaction

Sécurité contractuelle

SUI utilise le déplacement comme le langage de programmation des contrats intelligents, ce qui peut résoudre le problème des vulnérabilités de l’incidence élevée de Solidity dans une certaine mesure, telles que les attaques réinitialisées, le débordement entier, les doubles fleurs, les attaques DOS et les compilateurs. est toujours nécessaire.Voici quelques questions auxquelles les développeurs doivent prêter attention pendant le processus de développement:

1. Vérification des autorisations:L’analyse du type d’objet reçu par les fonctions externes, pour la fonction de privilège impliquant des opérations sensibles, doit s’assurer que l’objet transmis est un objet avec des privilèges.Si la fonction reçoit et utilise l’objet Privilege, l’appelant de fonction doit être le propriétaire légal de l’objet.

2. Vérification de la fonction externe:Certaines fonctions ne doivent pas être directement appelées par l’extérieur.

3. Vérification de l’analyse des objets:Parce que les objets du SUI peuvent être convertis en objets publics, les développeurs doivent régler les types de tous les objets utilisés pour confirmer s’ils sont statiques ou publics et s’il y a des erreurs.Si l’objet de privatisation doit être converti en un objet public, tout le monde peut utiliser cet objet, ce qui représente un risque de sécurité.

4. Vérification de la consommation de pièces:Les jetons de SUI sont différents des autres chaînes.

-

Transférer directement vers l’objet token vers un autre objet;

-

Après avoir réglé les objets de jeton, un nouvel objet est généré, puis transféré à l’objet cible;

-

Démolition vers l’objet token et transférez la pièce partiellement divisée vers le nouvel objet.

Par conséquent, dans le cas de la consommation de jetons, les développeurs doivent vérifier les points suivants:

-

Si le montant de la consommation est correct;

-

Si l’objet a été transféré;

-

S’il y a une scission, la quantité de division est correcte.

5. Prix de la manipulation des prix de la machine de prophétie Attaque:Si le contrat sur le SUI utilise la machine prophétique pour obtenir le prix, vous devez faire attention à la possibilité du prix manipulé.Les développeurs peuvent introduire plusieurs sources de données et mécanismes de consensus pour éviter le risque d’être manipulé par une seule source de données.De plus, le prix moyen du temps peut être utilisé pour empêcher le risque de manipuler la machine de prophétie.

6. Attaque de gouvernance:Dans le contrat sur le SUI, si la conception des droits de vote des jetons est déraisonnable, il existe également le risque de rencontrer des attaques de gouvernance.

7. Attaque d’arbitrage:Si la conception logique est déraisonnable, les contrats Defi sur SUI présentent également le risque d’attaques d’arbitrage.Les développeurs doivent examiner attentivement la logique du contrat lors du développement pour éviter l’utilisation des attaquants.

8. Fausse attaque de recharge:Lorsque vous traitez avec la recharge de jetons SUI, les échanges ou les développeurs doivent également faire attention pour vérifier si le statut de transaction est réussi, si l’ID de package des jetons est correct pour éviter de fausses attaques de recharge.

Résumer

Dans cet article, nous avons brièvement discuté des caractéristiques de conception de SUI, y compris son modèle de compte, la gestion des jetons, le mécanisme de négociation et la sécurité des contrats.En utilisant le langage de programmation Move, SUI a également introduit des modèles de données innovants et des méthodes de stockage d’objets tout en garantissant des performances élevées et une faible latence, ce qui améliore considérablement la sécurité et la flexibilité.Par rapport aux autres plates-formes de blockchain, le langage de déplacement a bien performé pour prévenir les vulnérabilités de contrat intelligent courants (tels que le débordement et les attaques entrantes lourdes, etc.), ce qui rend SUI plus stable et fiable au niveau technique.Cependant, les développeurs doivent toujours prêter attention à la sécurité du niveau de la logique commerciale, en particulier en termes de gestion des autorités, de l’utilisation des types d’objets et de la consommation de jetons, de méfiez-vous des pertes d’actifs dues à des erreurs ou à des conceptions inappropriées dans le code.

Lien de référence:

https://docs.sui.io/

https://docs.sui.io/standards/coin

https://move-book.com/