Auteur: Maika Isogawa Source: Traduction sans banque: Shan Ouba, Bit Chain Vision World

L’augmentation a peut-être été suspendue, mais le marché haussier est loin d’être terminé.Avec le stimulus des fluctuations des prix, l’activité augmentera également et la possibilité d’erreurs dans tous les fous augmentera considérablement.

Ne t’inquiète pas!Depuis le dernier cycle, les outils de sécurité ont apporté des améliorations significatives et la compréhension de l’industrie des moyens d’attaque et des lacunes s’est également améliorée.

Voici les questions qui ont besoin d’attention pour améliorer la sécurité.

Hygiène

L’hygiène du portefeuille est importante pour protéger votre chaîne … mais qu’est-ce que c’est?

Généralement, l’hygiène du portefeuille fait référence au développement de bonnes habitudes et à l’utilisation de différents portefeuilles à différentes fins.Votre NFT à valeur élevée et un grand nombre de jetons doivent être stockés dans un portefeuille plus sûr qui est plus sûr que ce que vous avez utilisé pour les transactions de devises à ordures.

Cependant, dans certains cas, vous serez séduit pour mettre vos actifs à valeur élevée dans une situation de risque. Récompenses pour les récompenses de décrochage aérien.

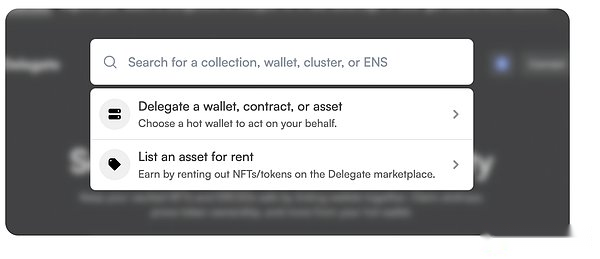

Delegate.Cash (Delegate.xyz) est un choix de commission populaire.

En plus de la configuration, du nettoyage régulier et de la vérification de vos portefeuilles froids, des portefeuilles chauds, des portefeuilles de navigateur et de vos portefeuilles matériels font partie des habitudes d’hygiène cryptées régulières.

moniteur

Comment savez-vous ce qui est arrivé à votre portefeuille?

En tant qu’utilisateur, lorsque nous effectuons activement des transactions, échangez et envoyons, nous réaliserons les changements dans le portefeuille, mais vous pourriez être surpris de constater qu’il y a beaucoup de choses que nous ne savons pas que nous savons sur la chaîne.

Certaines activités peuvent être bénignes.Surveillez régulièrement votre portefeuille est une partie importante de la sécurité des actifs de garantie à long terme.Des entreprises comme Webacy (je suis PDG!)) Des entreprises telles que l’envoi de messages texte ou de courriels en temps réel en envoyant des activités autour de votre portefeuille et son environnement facilite la surveillance.

Recherche de pré-transaction

Nous avons tous vécu cela.Vous voyez tout le monde gagner de l’argent sur les jetons de 1 000% du jour au lendemain, et vous voulez participer.Vous voyez un lien et cliquez dessus.Votre portefeuille de navigateur apparaît et vous invite à vous connecter, puis … c’est là que de nombreuses erreurs se produisent.

En plus de l’excitation, la sécurité de votre prochaine transaction peut être suspendue.Généralement, la transaction elle-même est difficile à expliquer, et elle peut même être malveillante.

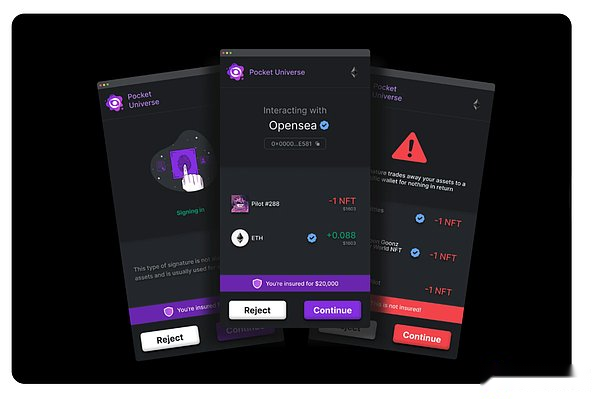

L’outil d’extension du navigateur peut aider les utilisateurs à évaluer avant que la transaction ne se produise, y compris l’univers de poche, le feu et le garde du portefeuille.

Ces dernières années, le portefeuille lui-même a également assumé des responsabilités de sécurité des utilisateurs en intégrant des fonctions de sécurité supplémentaires.Phantom Wallet a une excellente interface utilisateur pour afficher les modifications de l’état du portefeuille après la transaction, et l’utilisateur peut facilement prendre une décision judicieuse.D’autres portefeuilles essaient également leurs propres fonctions d’amélioration de la sécurité, mais elles sont mitigées.

Si possible, vous devez évaluer l’équipe, se contracter lui-même et le taux de réussite historique du projet derrière le projet.

Approbation

Lorsque vous négociez sur la chaîne, vous devez généralement accorder d’autres adresses pour dépenser vos jetons et vos autorisations NFT.Ces permis sont appelés «approbation».Ces permis sont généralement nécessaires, mais parfois il peut dépasser la portée et même malveillante.

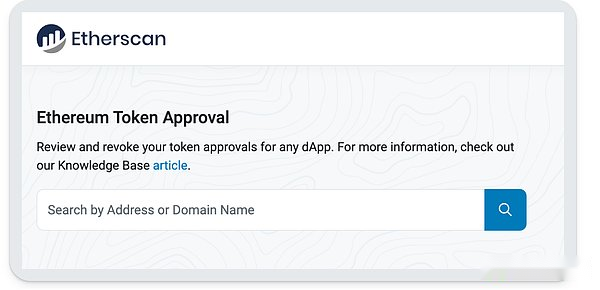

Si vous avez déjà utilisé votre portefeuille pendant un certain temps, ou tout simplement très actif, vous devez vérifier régulièrement votre autorité ouverte.Bien que les outils tels que Revoke.Cash ou Etherscan soient très bons, ils ne fourniront pas aux utilisateurs de bonnes informations.Notre fonction de retrait fournit non seulement des fonctions d’annulation natives, mais peut également évaluer quelle approbation ouverte est potentiellement dangereuse pour votre portefeuille.

Sécurité du réseau traditionnel

Nous ne devons pas oublier que la sécurité du réseau traditionnel (OPSEC) est essentielle à la sécurité globale des actifs cryptés.Après tout, tout doit être utilisé.

Le coupable commun qui a souligné ici est la raison pour laquelle de nombreux utilisateurs sont devenus des pirates et des victimes d’escroqueries.Prenez le temps de vérifier votre système – Ne soyez pas le prochain sujet de recherche à chaud Twitter.

-

Le code de vérification SMS (SMS 2FA) n’est plus fiable.L’échange de sim est devenu le sujet principal dans le domaine de la sécurité du chiffrement et est également un script que les pirates suivent.Supprimez votre numéro de téléphone des options de double authentification dans tous les comptes qui prennent en charge et d’autres méthodes.

-

Les gestionnaires de mots de passe et les fournisseurs de stockage cloud ne sont pas vos informations de connexion ou vos semis de la phrase de graines.Grâce à un piratage ou à la fuite de données de l’entreprise, ces informations peuvent être exposées, ce qui vous fera être en danger.

-

Définissez des signets pour les sites Web cryptés les plus couramment visités pour éviter la fraude en ligne de liaison de pêche.

-

Fermez votre message privé Discord.

Il existe de nombreux endroits pour prêter attention, mais seules ces étapes peuvent vous assurer que vous n’êtes pas facile d’être la cible d’être attaqué.

Utiliser des projets qui se soucient de la sécurité des utilisateurs

La dernière chose à laquelle faire attention est de choisir des entreprises et des projets qui se soucient de la sécurité des utilisateurs.Il existe désormais des solutions matures, telles que les API de sécurité intégrées.

L’auto-hostation signifie que les utilisateurs doivent être plus responsables de se protéger, mais l’auto-sécurité n’en est qu’une partie.Le propriétaire du projet a également la responsabilité d’utiliser les nouveaux outils de soulagement des risques pour protéger les utilisateurs finaux et éventuellement protéger la santé de l’entreprise.

Des entreprises comme Mintify prennent activement des mesures pour intégrer directement les mesures de sécurité dans leurs plateformes – cela montre clairement qu’ils se soucient de la sécurité des utilisateurs finaux.

La sécurité distribuée signifie un web3 plus sécurisé

Les mots populaires dans le domaine de la décentralisation -chlockchain sont également l’un des fondements des crypto-monnaies.Il doit également être appliqué à la sécurité.Si les données et la propriété ne sont plus contrôlées par l’entité centrale du jardin mural, la sécurité et la propriété de ces données ne sont pas contrôlées.

Avec le transfert de contrôle aux utilisateurs et aux entreprises qui créent Internet pour eux, le soulagement des risques et la sécurité deviendront une catégorie pour s’améliorer conjointement pour faire face à de nouveaux défis et cas d’utilisation.