Autor: Maika Isogawa Quelle: banklose Übersetzung: Shan Oubba, Bit Chain Vision World

Der Aufstieg mag suspendiert worden sein, aber der Bullenmarkt ist noch lange nicht vorbei.Mit dem Anreiz von Preisschwankungen wird auch die Aktivität zunehmen, und die Möglichkeit von Fehlern in allen verrückten wird stark zunehmen.

Mach dir keine Sorge!Seit dem letzten Zyklus haben Sicherheitsinstrumente erhebliche Verbesserungen vorgenommen, und das Verständnis der Branche von Angriffsmedien und Lücken hat sich ebenfalls verbessert.

Das Folgende sind die Angelegenheiten, die Aufmerksamkeit benötigen, um die Sicherheit zu verbessern.

Hygiene

Brieftaschenhygiene ist wichtig, um Ihre Kette zu schützen … aber was ist das?

Im Allgemeinen bezieht sich die Brieftaschenhygiene auf die Entwicklung guter Gewohnheiten und die Verwendung verschiedener Brieftaschen für verschiedene Zwecke.Ihr hochwertiger NFT und eine große Anzahl von Token sollte in einer sichereren Brieftasche gespeichert werden, die sicherer ist als Sie für Müllwährungstransaktionen verwendet werden.

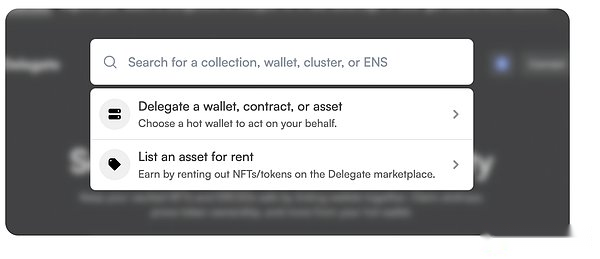

In einigen Fällen werden Sie jedoch verführt, um Ihr hohes Wertvermögen in eine Risikosituation zu bringen. Belohnungen für die Luftzug von Belohnungen.

Delegate.cash (delegate.xyz) ist eine beliebte Kommissionswahl.

Zusätzlich zur Verantwortung sind regelmäßige Reinigung und Überprüfung Ihrer kalten Geldbörsen, heißen Brieftaschen, Browser -Brieftaschen und Hardware -Geldbörsen Teil der stetigen verschlüsselten Hygienegewohnheiten.

Monitor

Woher weißt du, was mit deiner Brieftasche passiert ist?

Wenn wir als Benutzer Transaktionen, Austausch und Senden aktiv durchführen, werden wir die Änderungen in der Brieftasche erkennen, aber Sie werden überrascht sein, dass es in der Kette viele Dinge gibt, die wir nicht wissen.

Einige Aktivitäten können gutartig sein.Überwachen Sie Ihre Brieftasche regelmäßig, ist ein wichtiger Bestandteil der Sicherheit von Langzeitgarantie.Unternehmen wie Webacy (ich bin ein CEO!)) Unternehmen wie das Senden von Textnachrichten oder E -Mails in Echtzeit, indem Aktivitäten rund um Ihre Brieftasche gesendet werden und die Umgebung die Überwachung erleichtert.

Vor -Transaktionsforschung

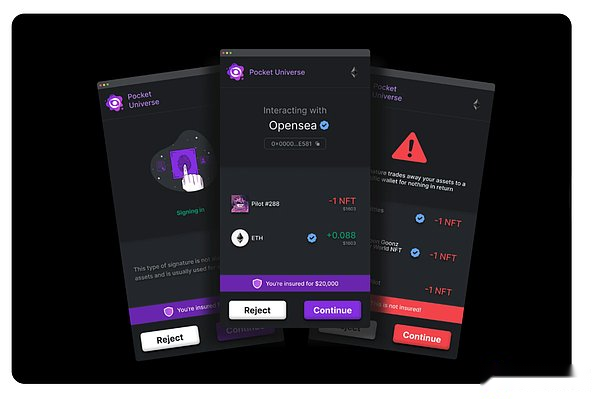

Wir haben das alle erlebt.Sie sehen alle, die über Nacht Geld auf den Token von 1.000% verdienen, und Sie möchten teilnehmen.Sie sehen einen Link und klicken darauf.Ihre Browser -Brieftasche taucht auf und fordert Sie auf, eine Verbindung herzustellen, und dann … hier passieren viele Fehler.

Neben der Aufregung kann die Sicherheit Ihrer bevorstehenden Transaktion ausgesetzt werden.Im Allgemeinen ist die Transaktion selbst schwer zu erklären und kann sogar böswillig sein.

Das Browser -Erweiterungs -Tool kann den Benutzern helfen, bevor die Transaktion auftritt, einschließlich Taschenuniversum, Feuer und Brieftaschenschutz.

In den letzten Jahren hat die Brieftasche selbst durch die Integration zusätzlicher Sicherheitsfunktionen auch mehr Benutzersicherheitsverantwortung übernommen.Phantom Wallet verfügt über eine hervorragende Benutzeroberfläche, um Änderungen im Status der Brieftasche nach der Transaktion anzuzeigen, und der Benutzer kann problemlos eine kluge Entscheidung treffen.Andere Brieftaschen versuchen auch ihre eigenen Sicherheitsverbesserungsfunktionen, sind aber gemischt.

Wenn möglich, müssen Sie das Team, den Vertrag selbst und die historische Erfolgsquote des Projekts hinter dem Projekt bewerten.

Genehmigung

Wenn Sie mit der Kette handeln, müssen Sie normalerweise andere Adressen erteilen, um Ihre Token und NFT -Berechtigungen auszugeben.Diese Genehmigungen werden als „Genehmigung“ bezeichnet.Diese Genehmigungen sind normalerweise notwendig, aber manchmal kann es den Bereich überschreiten und sogar böswillig.

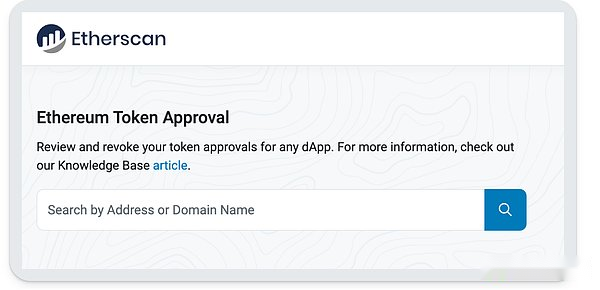

Wenn Sie Ihre Brieftasche bereits für eine Weile verwendet haben oder nur sehr aktiv sind, sollten Sie Ihre offene Behörde regelmäßig überprüfen.Obwohl die Tools wie Revoke.cash oder Ethercan sehr gut sind, bieten sie den Benutzern keine guten Informationen.Unsere Auszahlungsfunktion bietet nicht nur native Stornierungsfunktionen, sondern kann auch bewerten, welche offene Genehmigung für Ihre Brieftasche potenziell gefährlich ist.

Traditionelle Netzwerksicherheit

Wir dürfen nicht vergessen, dass die traditionelle Netzwerksicherheit (OPSEC) für die allgemeine Sicherheit von verschlüsselten Vermögenswerten von entscheidender Bedeutung ist.Schließlich muss alles verwendet werden.

Der gemeinsame Schuldige, der hier betont wurde, ist der Grund, warum viele Benutzer Hacker und Betrug Opfer geworden sind.Nehmen Sie sich etwas Zeit, um Ihr System zu überprüfen.

-

Der SMS -Verifizierungscode (SMS 2FA) ist nicht mehr zuverlässig.SIM -Swapping ist im Bereich der Verschlüsselungssicherheit zum Hauptthema geworden und ist auch ein Skript, dem Hacker folgen.Löschen Sie Ihre Telefonnummer aus den Doppelauthentifizierungsoptionen in allen Bereichen, die und andere Methoden unterstützen.

-

Kennwortmanager und Cloud -Speicheranbieter sind nicht Ihre Anmeldeinformationen oder Sämlinge des Saatgutphrase.Durch ein Hacking oder das eigene Datenleck des Unternehmens können diese Informationen aufgedeckt werden, was dazu führt, dass Sie in Gefahr sind.

-

Setzen Sie Lesezeichen für die am häufigsten besuchten verschlüsselten Websites, um den Betrug mit dem Betrug mit dem Betrug mit dem Online -Fischerei zu vermeiden.

-

Schließen Sie Ihre private Nachricht in Discord.

Es gibt viele Orte, an denen man Aufmerksamkeit schenken kann, aber nur diese Schritte können sicherstellen, dass Sie nicht einfach das Ziel sind, angegriffen zu werden.

Verwenden Sie Projekte, die sich um die Benutzersicherheit kümmern

Das Letzte, was Sie achten müssen, ist die Auswahl von Unternehmen und Projekten, die sich um die Benutzersicherheit kümmern.Es gibt jetzt reife Lösungen wie eingebettete Sicherheits -APIs.

Selbsthosting bedeutet, dass Benutzer mehr Verantwortung für den Schutz selbst tragen müssen, aber Selbstversicherung ist nur ein Teil davon.Der Projektbesitzer hat auch die Verantwortung, die neu entwickelten Risikoentlastungstools zu nutzen, um die Endbenutzer zu schützen und die Gesundheit des Unternehmens zu schützen.

Unternehmen wie Mintify ergreifen aktiv Maßnahmen, um Sicherheitsmaßnahmen direkt in ihre Plattformen zu integrieren -es zeigt deutlich, dass sie sich für die Sicherheit der Endbenutzer kümmern.

Verteilte Sicherheit bedeutet sichereres Web3

Die beliebten Wörter im Bereich der Dezentralisierung -Blockchain sind auch eine der Grundlagen von Kryptowährungen.Es muss auch auf die Sicherheit angewendet werden.Wenn die Daten und das Eigentum nicht mehr vom zentralen Unternehmen im Wandgarten gesteuert werden, werden die Sicherheit und das Eigentum dieser Daten nicht gesteuert.

Mit der Übertragung der Kontrolle an Benutzer und Unternehmen, die das Internet für sie aufbauen, werden Risikohilfe und Sicherheit zu einer Kategorie, die sich gemeinsam verbessert, um neue Herausforderungen und Anwendungsfälle zu bewältigen.