Autor: Maika ISogawa Fuente: Traducción del banco: Shan Ouba, Bit Chain Vision World

El aumento puede haber sido suspendido, pero el mercado alcista está lejos de terminar.Con el estímulo de las fluctuaciones de precios, la actividad también aumentará, y la posibilidad de errores en todos los locos aumentará enormemente.

¡No te preocupes!Desde el último ciclo, las herramientas de seguridad han realizado mejoras significativas, y la comprensión de la industria del medio de ataque y las lagunas también ha mejorado.

Los siguientes son los asuntos que necesitan atención para mejorar la seguridad.

Higiene

La higiene de la billetera es importante para proteger su cadena … pero ¿qué es?

En general, la higiene de la billetera se refiere al desarrollo de buenos hábitos y el uso de diferentes billeteras para diferentes fines.Su NFT de alto valor y una gran cantidad de tokens deben almacenarse en una billetera más segura que sea más segura de lo que usó para las transacciones de divisas de basura.

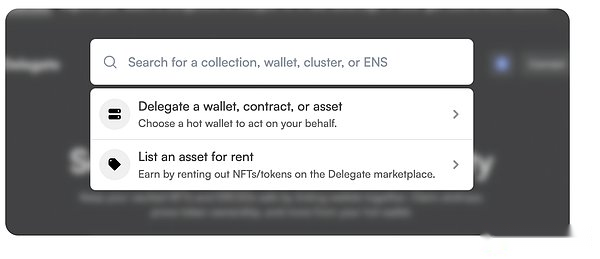

Sin embargo, en algunos casos, se le seducirá para poner sus activos de alto valor en una situación de riesgo. Recompensas por la hora de recompensas de aire.

Delegate.cash (Delegate.xyz) es una opción de comisión popular.

Además de confiar, la limpieza regular y la verificación de sus billeteras frías, las billeteras calientes, las billeteras del navegador y las billeteras de hardware son parte de los hábitos de higiene encriptados constantes.

monitor

¿Cómo sabes qué pasó con tu billetera?

Como usuario, cuando realizamos activamente transacciones, intercambiamos y enviamos, nos daremos cuenta de los cambios en la billetera, pero es posible que se sorprenda al descubrir que hay muchas cosas que no sabemos que sucedieron en la cadena.

Algunas actividades pueden ser benignas.Monitorear su billetera de forma regular es una parte importante de la seguridad de los activos de garantía a largo plazo.Empresas como Webacy (¡soy un CEO!)) Las empresas, como enviar mensajes de texto o correos electrónicos en tiempo real, enviando actividades alrededor de su billetera y sus alrededores facilitan el monitoreo.

Investigación previa a la transacción

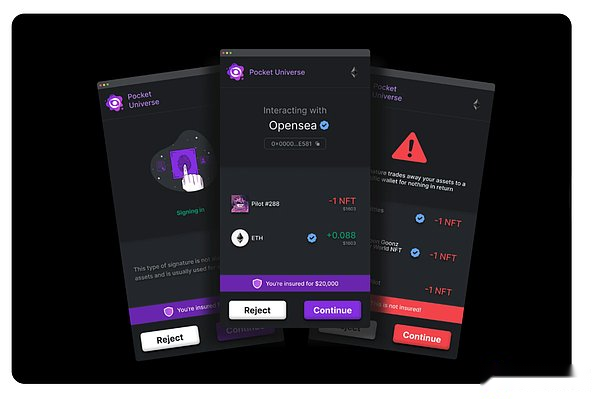

Todos hemos experimentado esto.Ves a todos ganando dinero en las tokens del 1,000% durante la noche, y quieres participar.Ves un enlace y hace clic en él.La billetera de su navegador aparece y le pide que se conecte, y luego … aquí es donde ocurren muchos errores.

Además de la emoción, se puede suspender la seguridad de su próxima transacción.En general, la transacción en sí es difícil de explicar, e incluso puede ser maliciosa.

La herramienta de extensión del navegador puede ayudar a los usuarios a evaluar antes de que ocurra la transacción, incluido el universo de bolsillo, el fuego y la protección de la billetera.

En los últimos años, la billetera en sí también ha asumido más responsabilidades de seguridad de los usuarios al integrar funciones de seguridad adicionales.Phantom Wallet tiene una excelente interfaz de usuario para mostrar cambios en el estado de la billetera después de la transacción, y el usuario puede tomar fácilmente una sabia decisión.Otras billeteras también están probando sus propias funciones de mejora de la seguridad, pero son mixtas.

Si es posible, debe evaluar el equipo, el contrato mismo y la tasa de éxito histórica del proyecto detrás del proyecto.

Aprobación

Cuando comercia con la cadena, generalmente necesita otorgar otras direcciones para gastar sus tokens y permisos NFT.Estos permisos se denominan «aprobación».Estos permisos suelen ser necesarios, pero a veces puede exceder el alcance e incluso malicioso.

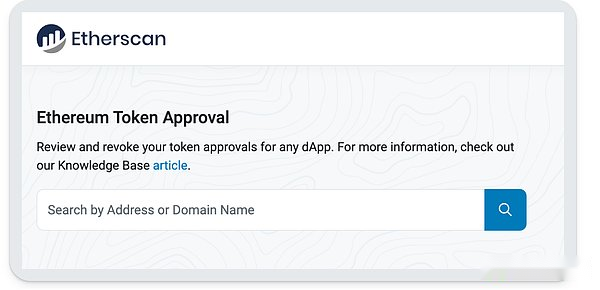

Si ya ha usado su billetera durante un tiempo, o simplemente muy activo, debe verificar su autoridad abierta regularmente.Aunque Revoke.Cash o los tokens de Esterscan son muy buenos, no proporcionarán a los usuarios una buena información.Nuestra función de retiro proporciona no solo proporciona funciones de cancelación nativa, sino que también puede evaluar qué aprobación abierta es potencialmente peligrosa para su billetera.

Seguridad de red tradicional

No debemos olvidar que la seguridad de la red tradicional (OPSEC) es fundamental para la seguridad general de los activos cifrados.Después de todo, todo debe usarse.

El culpable común que enfatizó aquí es la razón por la cual muchos usuarios se han convertido en piratas informáticos y víctimas de estafadores.Tómese un tiempo para verificar su sistema, no sea el próximo tema de búsqueda de Twitter Hot.

-

El código de verificación SMS (SMS 2FA) ya no es confiable.El intercambio de SIM se ha convertido en el tema principal en el campo de la seguridad de cifrado y también es un script que los hackers siguen.Elimine su número de teléfono de las opciones de autenticación dual en todas las cuentas que admiten y otros métodos.

-

Los administradores de contraseñas y los proveedores de almacenamiento en la nube no son su información de inicio de sesión o plántulas de la frase de semillas.A través de una piratería o la propia fuga de datos de la compañía, esta información puede estar expuesta, lo que hará que esté en peligro.

-

Establezca marcadores para los sitios web encriptados más comúnmente visitados para evitar el fraude de enlaces de pesca en línea.

-

Cierre su mensaje privado de Discord.

Hay muchos lugares para prestar atención, pero solo estos pasos pueden garantizar que no sea fácil ser el objetivo de ser atacado.

Utilice proyectos que se preocupen por la seguridad de los usuarios

Lo último a lo que debe prestar atención es elegir empresas y proyectos que se preocupen por la seguridad del usuario.Ahora hay soluciones maduras, como las API de seguridad integradas.

El autohostado significa que los usuarios necesitan asumir más responsabilidad por protegerse, pero la auto -seguridad es solo parte de ella.El propietario del proyecto también tiene la responsabilidad de utilizar las herramientas de alivio de riesgos recientemente desarrolladas para proteger a los usuarios finales y eventualmente proteger la salud de la compañía.

Empresas como Mintify están tomando medidas activamente para integrar medidas de seguridad directamente en sus plataformas, muestra claramente que les importa la seguridad de los usuarios finales.

Seguridad distribuida significa Web3 más seguro

Las palabras populares en el campo de la descentralización -Blockchain son también una de las fundamentos de las criptomonedas.También debe aplicarse a la seguridad.Si los datos y la propiedad ya no están controlados por la entidad central en el jardín de la pared, la seguridad y la propiedad de estos datos no están controlados.

Con la transferencia de control a los usuarios y empresas que crean Internet para ellos, el alivio y la seguridad de los riesgos se convertirán en una categoría para mejorar conjuntamente para hacer frente a nuevos desafíos y casos de uso.