Autor: Callum Reid, CointeleGraph; Compilación: Wuzhu, Bittain Vision

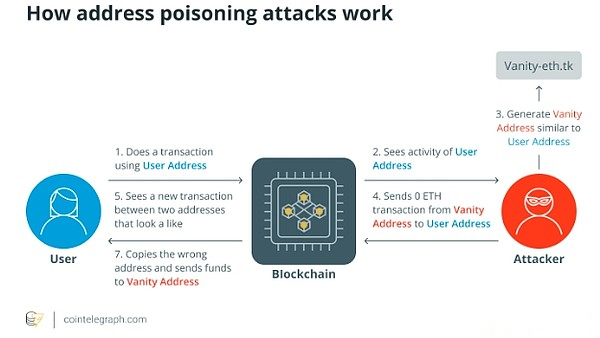

Los ataques de envenenamiento de la dirección son medios maliciosos utilizados por los atacantes. Los atacantes pueden redirigir el tráfico, interrumpir los servicios o acceder a datos confidenciales sin autorización insertando datos falsos o cambiando las tablas de enrutamiento. Estos ataques explotan fallas en los protocolos de red que amenazan seriamente la integridad de los datos y la seguridad de la red.

Este artículo explicará qué es un ataque de envenenamiento por dirección, su tipo y consecuencias, y cómo protegerse de tales ataques.

¿Qué es un ataque de envenenamiento de la dirección en la criptomoneda?

En el mundo de las criptomonedas, el comportamiento hostil por parte de los atacantes para influir o engañar a los consumidores al manipular las direcciones de criptomonedas se llama ataques de envenenamiento de direcciones.

En una red blockchain, estas direcciones compuestas de diferentes cadenas alfanuméricas son la fuente o el destino de la transacción. Estos ataques utilizan varios métodos para socavar la integridad y la seguridad de las billeteras y transacciones criptográficas.

Los ataques de envenenamiento de la dirección en espacios cifrados se utilizan principalmente para adquirir ilegalmente activos digitales o para dañar el funcionamiento suave de las redes blockchain. Estos ataques pueden incluir:

robo

Los atacantes pueden usar estrategias como phishing, intercepción de transacciones o manipulación de direcciones para engañar a los usuarios para que transfieran fondos a direcciones maliciosas.

destruir

La intoxicación por dirección puede interrumpir el funcionamiento normal de la red blockchain al introducir congestión, retrasos o interrupciones en transacciones y contratos inteligentes, reduciendo así la eficiencia de la red.

engañar

Los atacantes a menudo intentan engañar a los usuarios de criptomonedas al hacerse pasar por personas famosas. Esto puede socavar la confianza de la comunidad en la red y puede conducir a transacciones erróneas o confusión del usuario.

Para proteger la integridad general de los activos digitales y la tecnología de blockchain, abordar los ataques de envenenamiento resaltan la importancia de los procedimientos de seguridad estrictos y la atención continua dentro del ecosistema de criptomonedas.

Tipos de ataques de envenenamiento de direcciones

Los ataques de envenenamiento de direcciones en el cifrado incluyen phishing, intercepción de transacciones, reutilización de direcciones, ataques de brujas, códigos falsos de QR, suplantación de direcciones y vulnerabilidades de contrato inteligente, cada uno plantea un riesgo único para los activos de los usuarios e integridad de la red.

Ataques de phishing

En el espacio de criptomonedas, los ataques de phishing son un tipo común de envenenamiento por direcciones, donde los delincuentes crean sitios web falsos, correos electrónicos o comunicaciones que son muy similares a compañías conocidas como intercambios de criptomonedas o proveedores de billeteras.

Estas plataformas fraudulentas intentan engañar a los usuarios desprevenidos para que filtren su información de inicio de sesión, claves privadas o palabras mnemónicas (frases de recuperación/semilla). Por ejemplo, una vez que se obtiene esta información, un atacante puede realizar transacciones ilegales y acceso no autorizado a los activos de Bitcoin de la víctima.

Por ejemplo, un hacker podría construir un sitio web de intercambio falso que sea exactamente lo mismo que un sitio web de intercambio real y les pide a los consumidores que inicien sesión. Una vez que lo hagan, el atacante puede obtener los fondos del cliente del intercambio real, lo que dará como resultado grandes pérdidas financieras.

Intersección de transacciones

Otra forma de abordar el envenenamiento es la intercepción de transacciones, donde un atacante intercepta una transacción de criptomonedas válida y cambia la dirección objetivo. Al cambiar la dirección del destinatario a una dirección controlada por el atacante, los fondos enviados al destinatario real se pueden transferir. Dichos ataques generalmente implican malware que daña el dispositivo o la red de un usuario o ambos.

Reutilización de direcciones

El atacante monitoreará si hay duplicaciones en la cadena de bloques y luego usará esta situación para beneficiarse. Reutilizar una dirección puede poner en peligro la seguridad porque puede revelar el historial de transacciones y las vulnerabilidades de la dirección. Los actores maliciosos usan estas debilidades para acceder a las billeteras de los usuarios y robar fondos.

Por ejemplo, si un usuario siempre obtiene fondos de la misma dirección Ethereum, un atacante puede notar este patrón y explotar una vulnerabilidad en el software de billetera del usuario para acceder a los fondos del usuario sin autorización.

Ataque sybil

Para ejercer un control desproporcionado sobre el funcionamiento de una red de criptomonedas, un ataque SYBIL requiere la creación de múltiples identidades o nodos falsos. A través de este control, un atacante puede modificar datos, engañar a los usuarios e incluso poner en peligro la seguridad de la red.

Los atacantes pueden usar una gran cantidad de nodos fraudulentos en una red de blockchain de prueba (POS) para influir significativamente en los mecanismos de consenso, lo que les permite modificar las transacciones y potencialmente realizar pagos dobles a las criptomonedas.

Código QR forjado o dirección de pago

El envenenamiento por dirección también puede ocurrir cuando se distribuye una dirección de pago falsificada o un código QR. Los atacantes a menudo envían estos códigos falsos en forma física a usuarios injustificados para engañarlos para que envíen criptomonedas a sus ubicaciones no planificadas.

Por ejemplo, un hacker puede difundir un código QR de billetera de criptomonedas que parece ser cierto, pero en realidad hace cambios menores en la dirección codificada. Los usuarios que escanean estos códigos enviarán inadvertidamente dinero a la dirección del atacante en lugar de la dirección del destinatario prevista, causando pérdidas económicas.

Dirección de falsificación

Los atacantes que usan la suplantación de direcciones crean direcciones de criptomonedas que son muy similares a las reales. El propósito es engañar a los usuarios para que transfieran dinero a la dirección del atacante, no la dirección que pertenece al destinatario previsto. Este enfoque para abordar el envenenamiento aprovecha la similitud visual entre las direcciones falsas y reales.

Por ejemplo, un atacante podría crear una dirección de bitcoin que sea muy similar a la dirección de donación de una organización benéfica conocida. Los donantes desinformados pueden transferir inadvertidamente el dinero a la dirección del atacante al enviar donaciones a la organización, transfiriendo así el dinero del uso previsto.

Vulnerabilidad de contrato inteligente

Los atacantes usan fallas o vulnerabilidades en aplicaciones descentralizadas (DAPPS) o contratos inteligentes en sistemas blockchain para dirección venenosa. Un atacante puede redirigir fondos o hacer que el contrato se ejecute inesperadamente al manipular la ejecución de transacciones. Los usuarios pueden sufrir pérdidas de capital como resultado, y los servicios de finanzas descentralizadas (DEFI) pueden interrumpirse.

Las consecuencias de abordar el ataque de envenenamiento

Los ataques de envenenamiento de direcciones pueden tener un impacto devastador en la estabilidad de los usuarios individuales y las redes blockchain. Dado que los atacantes pueden robar activos de criptomonedas o cambiar las transacciones para desviar fondos a sus billeteras, estos ataques a menudo causan grandes pérdidas económicas a las víctimas.

Además de la pérdida de dinero, estos ataques también podrían conducir a una disminución de la confianza entre los usuarios de criptomonedas. Si los usuarios se atascan en planes o objetos de valor fraudulentos son robados, su confianza en la seguridad y la confiabilidad de las redes blockchain y los servicios relacionados pueden comprometerse.

Además, algunos abordan los ataques de envenenamiento, como los ataques SYBIL o el abuso de vulnerabilidades de contrato inteligente, pueden evitar que la red blockchain funcione correctamente, lo que resulta en retrasos, congestión o consecuencias imprevistas que afectan a todo el ecosistema. Estos impactos subrayan la necesidad de controles de seguridad fuertes y la conciencia del usuario en el ecosistema criptográfico para reducir el riesgo de abordar los ataques de envenenamiento.

Cómo evitar abordar los ataques de envenenamiento

Para proteger los activos digitales de los usuarios y garantizar la seguridad de la red de blockchain, es crucial evitar abordar los ataques de envenenamiento en el mundo de las criptomonedas. Los siguientes métodos pueden ayudar a evitar ser atacados por tales ataques:

Use la nueva dirección

Al crear una nueva dirección de billetera criptográfica para cada transacción, la posibilidad de que un atacante vincule una dirección con la identidad de alguien o las transacciones pasadas se puede reducir. Por ejemplo, se puede usar una billetera de determinismo jerárquico (HD) para reducir los ataques de envenenamiento de direcciones que crean nuevas direcciones para cada transacción y reducen la previsibilidad de las direcciones.

El uso de billeteras HD puede mejorar la protección de los usuarios contra los ataques de envenenamiento de direcciones, ya que la rotación de la dirección automática de la billetera hace que sea más difícil para los piratas informáticos transferir fondos.

Usando una billetera de hardware

En comparación con las billeteras de software, las billeteras de hardware son una opción más segura. Minimizan la exposición manteniendo la clave privada fuera de línea.

Tenga cuidado al publicar su dirección

Las personas deben tener cuidado al exponer sus direcciones encriptadas en el dominio público, especialmente en los sitios de redes sociales, y deben elegir usar seudónimos.

Elija una billetera de buena reputación

Es importante utilizar un conocido proveedor de billetera conocido por sus características de seguridad y actualizaciones regulares de software para protegerse del envenenamiento por dirección y otros ataques.

Actualizado regularmente

Para evitar ataques de envenenamiento de direcciones, el software de billetera debe actualizarse continuamente utilizando las últimas correcciones de seguridad.

Implementación Whitelist

Utilice las medidas blancas para limitar las transacciones a fuentes de buena reputación. Algunas billeteras o servicios permiten a los usuarios a las direcciones específicas de la lista blanca que pueden enviar fondos a sus billeteras.

Considere una billetera de firma múltiple

Una billetera que requiere múltiples claves privadas para aprobar transacciones se llama billetera multisig. Estas billeteras pueden proporcionar protección adicional al requerir múltiples firmas para aprobar transacciones.

Utilizar herramientas de análisis blockchain

Para detectar un comportamiento potencialmente dañino, las personas pueden usar herramientas de análisis Blockchain para rastrear y verificar las transacciones entrantes. Enviar pequeñas cantidades aparentemente triviales de criptomonedas (polvo) a múltiples direcciones es una práctica común llamada polvo. Los analistas pueden detectar un comportamiento tóxico potencial examinando estos patrones de comercio de polvo.

La salida de transacciones no utilizadas (UTXO) con una pequeña cantidad de criptomoneda suele ser el resultado de transacciones de polvo. Los analistas pueden encontrar direcciones que pueden envenenarse al encontrar Utxos relacionados con las transacciones de polvo.

Informar un ataque sospechoso

Las personas deben responder inmediatamente en caso de un ataque de envenenamiento por dirección sospechoso, comuníquese con la compañía que proporciona su billetera cifrada a través de canales de apoyo oficiales y explique en detalle lo que sucedió.

Además, si el ataque implica pérdidas financieras significativas o intenciones maliciosas, pueden informar el incidente a la aplicación de la ley o las autoridades reguladoras correspondientes para una mayor investigación y acciones legales. Para reducir los posibles riesgos y salvaguardar los intereses de los individuos y grupos en el ecosistema de criptomonedas, los informes oportunos son cruciales.