المصدر: Arkstream Capital

مقدمة

في الماضي ، لعبت تقنية التشفير دورًا مهمًا في تقدم الحضارة الإنسانية ، ولعبت دورًا لا يمكن الاستغناء عنه في مجالات أمن المعلومات وحماية الخصوصية.لا يوفر فقط حماية قوية لنقل البيانات وتخزينها في مختلف المجالات ، ولكن أيضًا تم دمج نظامها الرئيسي غير المتماثل بشكل خلاق من قبل Satoshi Nakamoto في عام 2008 لتصميم حل لمشكلة الزهور المزدوجة. وقد عززت آلية العمل للمشكلة ولادة عملة بيتكوين ، والعملة الرقمية الثورية ، وفتحت حقبة جديدة في صناعة blockchain.

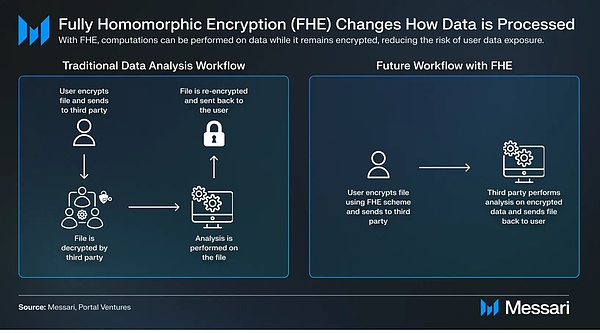

من خلال التطور المستمر والتطور السريع لصناعة blockchain ، ظهرت سلسلة من تقنيات التشفير المتطورة بشكل مستمر ، من بينها إثبات المعرفة الصفري (ZKP) ، الحوسبة متعددة الأحزاب (MPC) والتشفير المتجانس بالكامل (FHE) بارز.لقد تم استخدام هذه التقنيات على نطاق واسع في العديد من السيناريوهات ، مثل ZKP مع حلول Rollup لحل مشكلة “المثلث المستحيل” في blockchain ، و MPC مع نظام المفتاح العام والخاص للترويج للتطبيق واسع النطاق لبوابات المستخدمين (اعتماد جماعي) .أما بالنسبة للتشفير المتجانس بالكامل ، فإنه يعتبر أحد الكآبة المقدسة للتشفير ، فإن خصائصه الفريدة تسمح لأطراف ثالثة بحساب وتشغيل البيانات المشفرة في أي عدد من المرات دون فك التشفير ، وبالتالي تحقيق خصوصية على التوالي القابلة للتأليف. حقول وسيناريوهات متعددة.

نظرة عامة سريعة على fhe

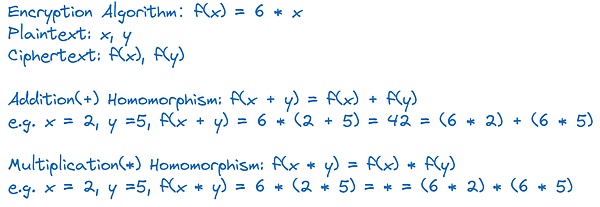

عندما نذكر fhe (تشفير متجانس كامل) ، يمكننا أولاً فهم المعنى الكامن وراء اسمه.بادئ ذي بدء ، يمثل تقنية التشفير المتجانسة ، وميزةها الأساسية هي أنه يسمح بإجراء العمليات الحسابية والعمليات على شفرات ، ويمكن تعيين هذه العمليات مباشرة إلى أصحاب العادة ، أي الحفاظ على الخصائص الرياضية للبيانات المشفرة دون تغيير.”F” في fhe تعني أن هذا التماثل قد وصل إلى مستوى جديد تمامًا ، مما يسمح بحسابات وعمليات غير محدودة على البيانات المشفرة.

للمساعدة في الفهم ، اخترنا أبسط الوظيفة الخطية كخوارزمية التشفير ، بالإضافة إلى تعليمات التشغيل المفردة للإضافة والتكاثر.بالطبع ، تستخدم FHE الفعلي سلسلة من الخوارزميات الرياضية الأكثر تعقيدًا ، وتتطلب هذه الخوارزميات موارد حوسبة عالية للغاية (وحدة المعالجة المركزية والذاكرة).

على الرغم من أن المبادئ الرياضية لـ FHE عميقة ومعقدة ، إلا أننا لن نتوسع عليها كثيرًا هنا.تجدر الإشارة إلى أنه في مجال التشفير المتجانس ، بالإضافة إلى FHE ، هناك نوعان: بعض التشفير المتجانس وبعض التشفير المتجانس.الفرق الرئيسي هو أن أنواع العمليات المدعومة وعدد العمليات المسموح بها تختلف ، ولكنها توفر أيضًا إمكانية تنفيذ حساب البيانات المشفرة وتشغيلها.ومع ذلك ، من أجل الحفاظ على المحتوى بسيطًا ، لن نناقشه بتعمق هنا.

في صناعة FHE ، على الرغم من أن العديد من الشركات المعروفة تشارك في البحث والتطوير ، فقد أبرزت Microsoft و Zama توافرها وتأثيرها غير المسبوقة مع منتجاتها المفتوحة المصدر (Code Library).أنها توفر للمطورين تنفيذ FHE مستقر وفعال ، وقد عززت هذه المساهمات بشكل كبير التنمية المستدامة والتطبيق الواسع لتكنولوجيا Fhe.

Microsoft’s Seal: مكتبة FHE التي تم إنشاؤها بعناية من قبل معهد Microsoft Research ، لا تدعم فقط التشفير الكامل الشكل ، ولكنها متوافقة أيضًا مع التشفير المثلي الجزئي.يوفر SEAL واجهة C ++ فعالة ويحسن بشكل كبير أداء الحوسبة والكفاءة من خلال دمج العديد من خوارزميات وتقنيات التحسين.

Zama’s TFHE: هي مكتبة مفتوحة المصدر تركز على التشفير العالي الأداء بالكامل.يوفر TFHE الخدمات من خلال واجهة لغة C ويستخدم سلسلة من تقنيات التحسين المتقدمة والخوارزميات لتحقيق سرعة حوسبة أسرع وانخفاض استهلاك الموارد.

وفقًا للفكرة المبسطة ، فإن عملية تشغيل تجربة FHE تقريبًا على النحو التالي:

-

إنشاء مفاتيح: استخدم FHE Library/Framework لإنشاء زوج من المفاتيح العامة والخاصة.

-

البيانات المشفرة: استخدم مفتاحًا عامًا لتشفير البيانات التي يجب معالجتها لـ FHE.

-

إجراء حساب متجانس: استخدم وظيفة الحساب المتجانسة التي توفرها مكتبة FHE لإجراء عمليات حسابية مختلفة على البيانات المشفرة ، مثل الإضافة والضرب وما إلى ذلك.

-

نتيجة فك التشفير: عندما تحتاج إلى عرض نتيجة الحساب ، يستخدم المستخدم الشرعي المفتاح الخاص لفك تشفير نتيجة الحساب.

في ممارسة FHE ، يعد مخطط إدارة مفاتيح فك التشفير (التوليد والدورة والتداول والاستخدام ، وما إلى ذلك) أمرًا بالغ الأهمية بشكل خاص.نظرًا لأن نتائج حساب البيانات المشفرة وتشغيلها تحتاج إلى فك تشفيرها لاستخدامها في لحظات وسيناريوهات معينة ، يصبح مفتاح فك التشفير جوهرًا لضمان أمان وتكامل البيانات الأصلية والبيانات المصنعة.فيما يتعلق بإدارة مفاتيح فك التشفير ، فإن الحل له بالفعل العديد من أوجه التشابه مع الإدارة الرئيسية التقليدية ، ولكن بالنظر إلى خصوصية FHE ، من الممكن أيضًا تصميم واعتماد استراتيجيات أكثر صرامة ودقيقة.

بالنسبة إلى blockchain ، بسبب اللامركزية والشفافية والثبات ، فإن إدخال حل حوسبة أمان متعددة الأحزاب (TMPC) هو خيار واعد.يتيح هذا المخطط العديد من المشاركين إدارة مفتاح فك التشفير والتحكم فيه ، ويمكن فك تشفير البيانات بنجاح فقط عند الوصول إلى رقم عتبة الإعداد المسبق (أي عدد المشاركين).هذا لا يحسن فقط أمان الإدارة الرئيسية ، ولكنه يقلل أيضًا من خطر تعرض العقدة الواحدة للخطر ، مما يوفر ضمانًا قويًا لتطبيق FHE في بيئة blockchain.

وضع الأساس FHEVM

من منظور الحد الأدنى من التسلل ، تتمثل الطريقة المثالية لتنفيذ تطبيق FHE على blockchain في تغليفه في قاعدة رمز العقد الذكي العالمي لضمان الخفة والمرونة.ومع ذلك ، فإن هذا الحل يعتمد على حقيقة أن الجهاز الظاهري للعقد الذكي يجب أن يدعم مسبقًا مجموعة محددة من التعليمات للعمليات الرياضية المعقدة وعمليات التشفير المطلوبة بواسطة FHE.إذا لم يتمكن الجهاز الظاهري من تلبية هذه المتطلبات ، فيجب تخصيصه وتعديله في البنية الأساسية للجهاز الظاهري لتلبية احتياجات خوارزمية FHE ، وبالتالي تحقيق تكامله السلس.

كجهاز افتراضي تم تبنيه على نطاق واسع وطويل الأجل ، يصبح EVM بشكل طبيعي الخيار الأول لتنفيذ FHE.ومع ذلك ، هناك عدد قليل من الممارسين في هذا المجال ، من بينها لاحظنا مرة أخرى المصدر المفتوح tfhe zama.اتضح أن Zama لا يوفر فقط مكتبة TFHE أساسية ، ولكن أيضًا تطلق منتجين مهمين مفتوح المصدر: Concrete ML و FHEVM كشركة تكنولوجيا تركز على تطبيق تقنية FHE على مجالات الذكاء الاصطناعي و blockchain.يركز ML ملموسة على حوسبة خصوصية التعلم الآلي.من خلال ML ملموسة ، يمكن لعلماء البيانات وممارسي ML تدريب نماذج التعلم الآلي واستنتاجها على البيانات الحساسة مع حماية الخصوصية ، وبالتالي الاستفادة الكاملة من موارد البيانات دون القلق بشأن تسرب الخصوصية.منتج آخر ، FHEVM ، هو EVM متماثل بالكامل يدعم صلابة لتنفيذ حوسبة الخصوصية.يسمح FHEVM للمطورين باستخدام تقنية التشفير المتجانسة بالكامل في عقود Ethereum الذكية لتحقيق حماية الخصوصية وحوسبة آمنة.

من خلال قراءة معلومات FHEVM ، علمنا أن الميزات الأساسية لـ FHEVM هي:

-

FHEVM: على مستوى Bytecode غير EVM ، في شكل وظائف مضمنة ، يتم توفير دعم التشغيل من خلال دمج عقود متعددة مسبقة في حالات مختلفة من مكتبة Zama Open Source Fhe.بالإضافة إلى ذلك ، يتم إنشاء منطقة محددة من ذاكرة وتخزين EVM خصيصًا لتخزين FHE وقراءتها وكتابةها والتحقق منها.

-

آلية فك التشفير تستند إلى بروتوكول العتبة الموزعة: تدعم مفتاح FHE العالمي الذي يمزج بين البيانات المشفرة بين متعددين من المستخدمين ومخزن مفاتيح التشفير على السلسلة ، ومشاركة حل الحوسبة الأمان متعددة الأحزاب مع عتبات بين أجهزة التحقق من صحة متعددة مفاتيح

-

مكتبة عقود الصلابة التي تخفض عتبة المطورين لاستخدامها: تم تصميم أنواع البيانات المشفرة لـ FHE ، وأنواع التشغيل ، والمكالمات التي تم فك تشفيرها ، والمخرجات المشفرة ؛

يوفر Zama’s FHEVM نقطة انطلاق قوية لتكنولوجيا FHE في تطبيقات blockchain ، ولكن بالنظر إلى أن ZAMA تركز بشكل أساسي على أبحاث التكنولوجيا وتطويرها ، فإن حلولها أكثر تقنية ، وهناك عدد قليل نسبيًا من الأفكار حول التنفيذ الهندسي والتطبيقات التجارية.لذلك ، قد تواجه FHEVM تحديات مختلفة غير متوقعة في الترويج للتطبيقات العملية ، بما في ذلك على سبيل المثال لا الحصر عتبات التقنية ومشاكل تحسين الأداء.

بناء نظام بيئي fhe-rollups

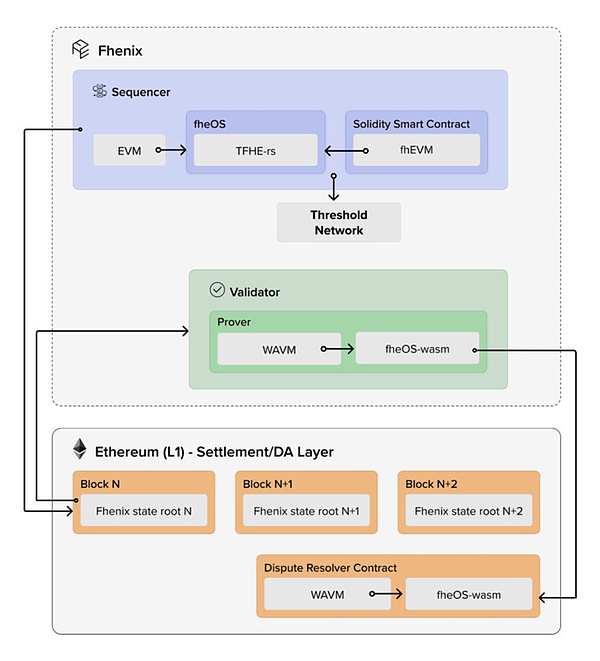

لا يمكن لـ FHEVM البسيط نفسه تشكيل مشروع أو نظام بيئي كامل وحده ، فهو يشبه أحد العملاء المتنوعين في النظام البيئي Ethereum.لكي تكون مشروعًا مستقلًا ، يجب أن يعتمد FHEVM على الهندسة المعمارية على مستوى السلسلة العامة أو تبني حلول طبقة 2/layer3.إن اتجاه تطوير السلسلة العامة Fhe حتماً لحل كيفية تقليل التكرار وإهدار موارد الحوسبة بين العقد المدققة الموزعة.على العكس من ذلك ، يمكن لمخطط Layer2/Layer3 الموجود كطبقة تنفيذ السلسلة العامة نفسها تخصيص أعمال الحوسبة لعدد قليل من العقد ، مما يقلل بشكل كبير من حجم الحوسبة فوق الحوسبة.ولهذا السبب ، يستكشف Fhenix ، كرائد ، مزيجًا من تقنية FHEVM و Rollup ويقترح إنشاء محلول طبقة FHE-ROLUPS من نوع FHE-ROLUPS.

بالنظر إلى أن تقنية ZK Rollups تتضمن آليات ZKP معقدة وتتطلب موارد حوسبة ضخمة لإنشاء الأدلة المطلوبة للتحقق ، فإن الجمع بين خصائص FHE بالكامل ، وتنفيذ حل FHE-Rollups المستند إلى FHE-ROLLUPS سيواجه العديد من التحديات.لذلك ، في المرحلة الحالية ، سيكون من العملي والفعالية تبني حل Rollups المتفائل كخيار فني لـ FHENIX مقارنةً بـ ZK Rollups.

يتضمن مكدس التكنولوجيا في Fhenix بشكل أساسي المكونات الرئيسية التالية: متغير من PROVER’s Instrom NITRO ، والذي يمكن أن يقوم بإثبات الاحتيال في Webassembly.توفر المكتبة الأساسية FHEOs جميع الميزات اللازمة لدمج منطق Fhe في العقود الذكية.تعد شبكة خدمة العتبة (TSN) مكونًا مهمًا آخر يشاركها مفاتيح الشبكة سراً ، وتقسيمها إلى نسخ متعددة باستخدام تقنية المشاركة السرية لخوارزمية معينة لضمان الأمان ، وإذا لزم الأمر ، تكون مسؤولة مثل فك تشفير البيانات.

استنادًا إلى مكدس التكنولوجيا المذكور أعلاه ، أصدرت Fhenix أول نسخة عامة لها ، Fhenix Frontier.على الرغم من أن هذا إصدار مبكر مع العديد من القيود والميزات المفقودة ، فقد قدمت تعليمات لاستخدام قواعد رمز العقد الذكية ، وواجهة برمجة تطبيقات الصلابة ، وأدوات تطوير العقود (مثل Hardhat/Remix) ، ومكتبة JavaScript التفاعلية الأمامية ، وما إلى ذلك ، إلخ.يمكن للمطورين والمشاريع البيئية المهتمة بهذا الإشارة إلى المستندات الرسمية لاستكشافها.

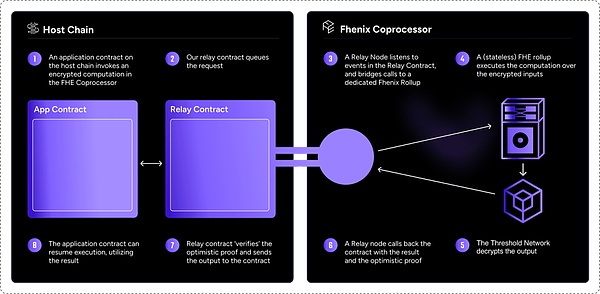

السلسلة المزعجة من المعالجات

استنادًا إلى Fhe-Rollups ، قدم Fhenix بذكاء وحدة الترحيل ، بهدف تمكين مختلف السلاسل العامة ، L2 و L3 ، حتى يتمكنوا من الوصول إلى المعالجات المشتركة لاستخدام وظائف Fhe.هذا يعني أنه حتى لو لم تدعم سلسلة المضيف الأصلية FHE ، فيمكنها الآن الاستمتاع بشكل غير مباشر بالوظائف القوية لـ FHE.ومع ذلك ، نظرًا لأن فترة تحدي الإثبات في Fhe-Rollups تكون عادة ما تصل إلى 7 أيام ، فإن هذا يحد من الاستخدام الواسع النطاق لـ Fhe إلى حد ما.من أجل التغلب على هذا التحدي ، تعاونت Fhenix مع eigenlayer لتوفير خدمات المعالجات المشتركة مع قنوات أسرع وأكثر ملاءمة من خلال آلية إعادة الاسترداد من eigenlayer ، مما يحسن بشكل كبير من كفاءة ومرونة المعالجات المشتركة بأكملها.

عملية استخدام المعالجات المشتركة بسيطة وواضحة:

-

مكالمات عقد التطبيق fhe coprocessor على سلسلة المضيف لأداء عمليات حساب التشفير

-

طلب قائمة انتظار عقد الترحيل

-

تستمع عقدة الترحيل إلى عقد الترحيل وتوجيه المكالمة إلى Fhenix Rollup مخصص

-

fhe Rollup يؤدي عمليات حساب Fhe

-

إخراج فك تشفير شبكة العتبة

-

ترحيل عقدة إرجاع النتائج والبراهين المتفائلة على العقد

-

العقد يتحقق من صحة إثبات متفائل ويرسل النتيجة إلى المتصل

-

سيستمر عقد الطلب في تنفيذ العقد وفقًا لنتيجة المكالمة

دليل مشاركة Fhenix

إذا كنت مطورًا ، فيمكنك الخوض في الفيلم الوثائقي الخاص بـ Fhenix وتطوير تطبيقات FHE الخاصة بك بناءً على هذه المستندات لاستكشاف إمكاناتها في التطبيقات العملية.

إذا كنت مستخدمًا ، فقد تحاول أيضًا تجربة DAPPs التي توفرها FHENIX’s Fhe-Rollups لتجربة أمان البيانات وحماية الخصوصية التي تقدمها FHE.

إذا كنت باحثًا ، يوصى بشدة أن تقرأ بيانات ومستندات Fhenix بعناية لاكتساب نظرة ثاقبة على المبادئ والتفاصيل الفنية وآفاق تطبيق FHE من أجل تقديم مساهمات أكثر قيمة في مجال البحث الخاص بك.

أفضل سيناريوهات تطبيق لـ Fhe

أظهرت FHE Technology مجموعة واسعة من آفاق التطبيق ، وخاصة في مجالات الألعاب الكاملة ، Defi و AI.

-

لعبة السلسلة الكاملة مع حماية الخصوصية: توفر FHE Technology ضمانات تشفير قوية للمعاملات المالية وعمليات اللاعبين في اقتصادات الألعاب ، مما يمنع بشكل فعال التلاعب في الوقت الفعلي وضمان عدالة ونزاهة اللعبة.في الوقت نفسه ، يمكن لـ FHE أيضًا إخفاء هوية أنشطة اللاعبين ، مما يقلل بشكل كبير من مخاطر الأصول المالية للاعب وتسرب المعلومات الشخصية ، وبالتالي حماية خصوصية اللاعبين وأمنها في جميع الجوانب.

-

Defi/MEV: مع التطور القوي لأنشطة Defi ، أصبحت العديد من عمليات Defi هدفًا لهجمات MEV في الغابة المظلمة.من أجل حل هذا التحدي ، يمكن لـ FHE حماية البيانات الحساسة بشكل فعال في DEFI غير راغبة في التسرب ، مثل عدد المواقف ، وخطوط المقاصة ، والانزلاق التداول ، وما إلى ذلك مع ضمان معالجة الحوسبة المنطقية التجارية.من خلال تطبيق FHE ، يمكن تحسين صحة Defi على السلسلة بشكل كبير ، مما يقلل بشكل كبير من تواتر سلوك MEV السلبي.

-

الذكاء الاصطناعي: يعتمد تدريب نماذج الذكاء الاصطناعي على مجموعات البيانات.تحقيقًا لهذه الغاية ، أصبحت تقنية FHE حلاً مثاليًا لنماذج الذكاء الاصطناعى لتدريب البيانات الخاصة الفردية ، والتي تتيح لمنظمة العفو الدولية معالجة البيانات المشفرة ، وذلك لإكمال عملية التدريب دون الكشف عن أي معلومات حساسة شخصية.

اعتراف المجتمع

لا يمكن تحقيق تطوير التكنولوجيا من خلال خصائصها المتشددة وحدها.لتحقيق النضج التكنولوجي والتقدم المستمر ، يجب أن نعتمد على البحث والتطوير الأكاديمي المستمر والكمال وقوة المجتمع النشط.في هذا الصدد ، أصبحت Fhe الكأس المقدسة لمجتمع العملة المشفرة ، وقد تم الاعتراف على نطاق واسع على نطاق واسع بإمكاناتها وقيمتها.في عام 2020 ، تم الاعتراف في Vitalik Buterin بشكل كبير ودعم تقنية Fhe في مقالة “استكشاف التشفير المتجانس بالكامل”.في الآونة الأخيرة ، تحدث مرة أخرى على وسائل التواصل الاجتماعي ، مما لا شك فيه أنه يعزز هذا الموقف مرة أخرى ويدعو إلى مزيد من الموارد والقوة لتطوير تكنولوجيا Fhe.في المقابل ، يبدو أن المشاريع الجديدة الناشئة ، والمؤسسات البحثي والتعليم غير الربحية ، والحقن المستمر لصناديق السوق ، تشير إلى أن الانفجار التكنولوجي على وشك أن يتم لعبه.

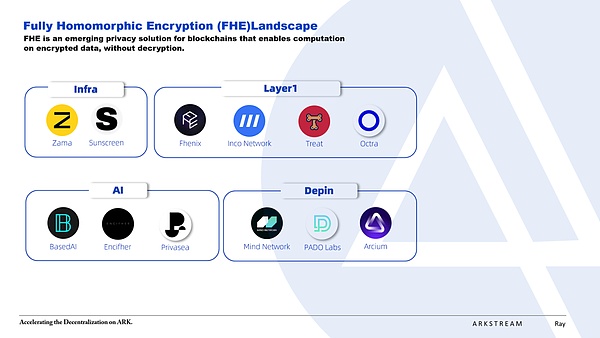

علم البيئة المبكرة المحتملة

في المراحل المبكرة من تطوير النظام الإيكولوجي FHE ، بالإضافة إلى شركة خدمة التكنولوجيا الأساسية الأساسية ZAMA و FHENIX المتوقعة للغاية ، هناك أيضًا سلسلة من المشاريع الممتازة التي تستحق فهمنا واهتمامنا المتعمقين:

-

واقي من الشمس: يدعم برنامج التحويل البرمجي Fhe الذي تم بناؤه من خلال البحث والتطوير الذي تم تطويره ذاتيًا تحويل FHE بلغات البرمجة التقليدية ، والتصميمات المقابلة للتخزين اللامركزي ، وأخيراً يخرج ميزات FHE لتطبيقات Web3 في شكل SDK.

-

شبكة العقل: شبكة FHE التي تجمع بين آلية إعادة الاسترداد الخاصة بـ eigenlayer لتوسيع الأمان لشبكات الذكاء الاصطناعى و Depin

-

Pado Labs: تطلق شبكة حوسبة لا مركزية تدمج ZKP و FHE وتبني عليها

-

** Arcium: ** تحولت Elusiv بروتوكول سولانا مؤخرًا إلى شبكة حوسبة سرية موازية تجمع بين fhe

-

شبكة Inco: Layer1 ، التي تستند إلى FHEVM من Zama ، تركز على تحسين تكلفة الحوسبة وكفاءة FHE ، ثم تطوير نظام بيئي كامل.

-

علاج: Fhe Layer3 ، الذي تم إنشاؤه بشكل مشترك من قبل فريق Shiba و Zama ، ملتزم بتمديد النظام الإيكولوجي Shiba.

-

OCTRA: شبكة FHE التي تدعم بيئة التنفيذ المعزولة استنادًا إلى تطوير OCAML و AST و DISITEML و C ++

-

على أساس: يدعم الشبكات الموزعة التي تقدم وظائف FHE لنماذج LLM

-

تشفير: الأول هو Bananahq ، الذي أعيد تسميته الآن Rize Labs ، ويقوم بعمل FHEML حول fhe

-

PRICASEA: تعتمد شبكة FHE التي أنشأها فريق Nulink الأساسي إطار عمل ML الملموسة من Zama ، بهدف تحقيق حماية خصوصية البيانات في عملية استنتاج ML في حقل الذكاء الاصطناعي.

بالنسبة للبحوث والتعليمية غير الربحية ، نوصي بشدة Fhe.org و Fhe Onchain ، والتي توفر موارد قيمة للبحث الأكاديمي والشعبية التعليمية في جميع أنحاء النظام البيئي.

نظرًا لمحدودية المساحة ، فشلنا في إدراج جميع المشاريع الممتازة في النظام الإيكولوجي الأول تلو الآخر.ولكن يرجى الاعتقاد بأن هذا النظام الإيكولوجي يحتوي على إمكانات وفرص غير محدودة ، والتي تستحق استكشافنا المستمر والاستكشاف.

لخص

نحن متفائلون بشأن احتمالات تقنية Fhe ولدينا توقعات كبيرة لمشروع Fhenix.بمجرد إصدار شبكة Fhenix الرئيسية وإطلاقها رسميًا ، نتوقع تحسين تطبيقات في مجالات مختلفة بسبب تقنية Fhe.نحن نعتقد اعتقادا راسخا أن هذا المستقبل المليء بالابتكار والحيوية في متناول اليد.

مراجع

https://zama.ai/

https://github.com/microsoft/seal

https://www.fhenix.io/

https://mindnetwork.xyz/

https://www.inco.org/

https://x.com/treatsforshib

https://docs.octra.org/

https://x.com/encifherio

https://www.getbased.ai/

https://www.privasea.ai/

https://x.com/fhe_org

https://x.com/fheonchain

https://vitalik.eth.limo/general/2020/07/20/homomorphic.html

https://x.com/messaricrypto/status/1720134959875457352

https://foresightnews.pro/article/detail/59947

<-style-type>