Trop long pour lire la version:

La preuve de la connaissance zéro (ZKP) est évidemment utile pour améliorer l’évolutivité et la confidentialité dans Web3, mais est entravée en s’appuyant sur des tiers pour traiter des données non cryptées.

Le cryptage entièrement homorphe (FHE) apporte des percées qui permettent un état privé partagé et séparé simultané sans avoir besoin d’exigences de confiance tierces.

FHE peut calculer directement les données cryptées, prenant ainsi en charge des applications telles que les AMM de pool sombre et les pools de prêt privés dont les informations sur le statut global ne sont jamais divulguées.

Les avantages incluent les opérations sans confiance et les transitions d’état sur chaîne sans autorisation sur les données cryptées, avec des défis axés sur la latence et l’intégrité informatiques.

Les principaux acteurs de l’espace émergent de la crypto-monnaie se concentrent sur le développement de contrats intelligents privés et l’accélération matérielle dédiée pour la mise à l’échelle.

La future architecture cryptographique comprend le potentiel d’intégrer les rouleaux directement sur Ethereum.

« L’un des plus grands défis restants dans l’écosystème Ethereum est la confidentialité (…), l’utilisation d’un ensemble complet d’applications Ethereum consiste à apporter une grande partie de votre vie à voir et à analyser par quiconque. »

Zero Knowledge Proof (ZKP) est un chouchou dans le domaine de la cryptographie depuis au moins l’année dernière, mais il a également ses limites.Ils sont utiles pour la confidentialité, prouvant des connaissances sur l’information sans révéler les informations et l’évolutivité, en particulier dans ZK-Rollups, mais ils sont actuellement confrontés à au moins quelques limitations majeures:

(1) Les informations cachées sont généralement stockées et calculées hors de la chaîne par des tiers de confiance, limitant la composabilité sans autorisation d’autres applications qui doivent accéder à ces données hors chaîne.Ce côté serveur s’avère similaire à des systèmes comme Web2 Cloud Computing.

(2) La transition de l’État doit être effectuée en texte brut, ce qui signifie que l’utilisateur doit faire confiance aux certificateurs tiers qui ont des données non cryptées.

(3) ZKP ne convient pas aux applications qui nécessitent une connaissance des États privés partagés pour générer des preuves sur les États privés locaux.

Cependant, tout cas d’utilisation à plusieurs personnes (par exemple, Pool Dark Pool AMM, pool de prêt privé) nécessite un état privé partagé sur la chaîne, ce qui signifie que l’utilisation de ZK nécessite une sorte de coordinateur centralisé / hors chaîne pour mettre en œuvre un état privé partagé, ce qui le rend encombrant Et introduire l’hypothèse de confiance.

Entrée cryptage homorphe complet

Le chiffrement entièrement homorphe (FHE) est un schéma de chiffrement qui permet de effectuer des calculs sur des données sans décryptage préalable.Il permet aux utilisateurs de crypter le texte en clair sous forme de chiffre d’affaires et de l’envoyer à un tiers pour le traiter sans décryptage.

Qu’est-ce que cela signifie?Cryptage de bout en bout.FHE permet le partage de l’état privé.

Par exemple, dans AMM, le compte de marché décentralisé interagit avec chaque transaction, mais n’appartient à aucun utilisateur unique.Lorsque quelqu’un échange le jeton A pour le jeton B, il doit comprendre le montant existant des deux jetons du compte de marché partagé pour générer des détails de preuve d’échange valides.Cependant, si l’état mondial est caché dans le schéma ZKP, la génération de la preuve ne sera plus possible.Inversement, si les informations sur le statut mondial sont accessibles au public, d’autres utilisateurs peuvent déduire des détails sur l’échange personnel.

Avec FHE, les états partagés et personnels peuvent être cachés en théorie, car les preuves peuvent être calculées en chiffrant les données.

En plus du FHE, une autre technologie clé pour mettre en œuvre le Saint Graal de la vie privée est l’informatique multipartite (MPC), qui résout le problème de la réalisation de calculs sur les entrées privées et ne révèle que les résultats de ces calculs tout en conservant la confidentialité des entrées.Cependant, nous le laissons pour une autre discussion.Notre objectif est ici – ses avantages et ses inconvénients, le marché actuel et les cas d’utilisation.

Il convient de noter que FHE en est encore à ses premiers stades de développement, qui n’est pas un problème tribaliste avec FHE avec ZKP ou FHE avec MPC, mais une fonctionnalité supplémentaire déverrouillée lorsqu’elle est combinée avec la technologie actuellement disponible.Par exemple, une blockchain axée sur la confidentialité pourrait utiliser FHE pour permettre des contrats intelligents confidentiels, utiliser MPC pour distribuer des éclats de clés de décryptage entre les validateurs et utiliser ZKP pour vérifier l’intégrité des calculs.

Pour les avantages et les inconvénients

À ce stade: les avantages de la FHE comprennent:

1. Aucune exigence de confiance tierce.Les données peuvent être maintenues en sécurité et privées dans un environnement non fiable.

2. Composabilité en partageant un état privé.

3. Disponibilité des données tout en maintenant la confidentialité des données.

4. (anneau) Résistance quantique de LWE.

5. Capacité à effectuer des transitions d’état sur chaîne sur des données cryptées sans autorisation.

6. Il n’y a pas besoin de matériel et de chaînes d’approvisionnement centralisées comme vulnérables aux attaques de canaux latéraux comme Intel SGX.

7. Dans le contexte de l’EVM entièrement homorphe (FHEVM), il n’est pas nécessaire d’apprendre pour effectuer une multiplication mathématique répétitive (par exemple, multiplication multiscalaire) ou utiliser des outils ZK inconnus.

Les inconvénients comprennent:

Cachette.Le calcul signifie que la plupart des solutions ne sont actuellement pas commercialement viables pour les applications à forte intensité de calcul.Il convient de noter que, étant donné que l’accélération matérielle est en cours de développement actif, il s’agit d’un goulot d’étranglement à court terme, et à ce stade, le FHEVM de Zama peut déjà atteindre environ 2 TP sur le matériel à environ 2000 $ par mois.

Problèmes de précision.Le schéma FHE nécessite la gestion du bruit pour empêcher le texte chiffré d’invalider ou de corruption.Cependant, le TFHE est plus précis car il ne nécessite pas d’approximation (contrairement aux CKK pour certaines opérations).

Tôt.Il y a très peu de projets prêts pour la production lancés dans l’espace Web3, ce qui signifie que beaucoup de tests de combat sont nécessaires.

Aperçu du marché

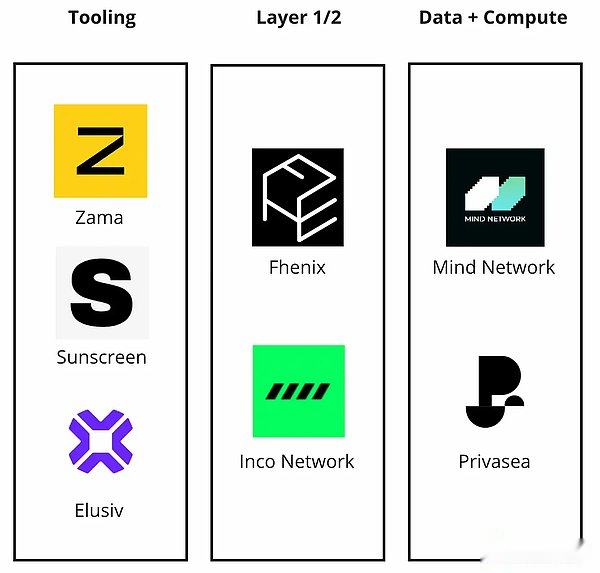

Paysage actuel de la crypto-monnaie

souligner

Zama fournit une gamme d’outils open source pour les cas d’utilisation chiffrés et non cryptés.Sa bibliothèque FHEVM prend en charge les contrats intelligents privés pour garantir la confidentialité et la composabilité sur la chaîne.

FHENIX utilise la bibliothèque FHEVM de Zama pour implémenter l’agrégation de cryptage de bout en bout.Leur objectif est de simplifier le processus d’intégration de FHE dans tout contrat intelligent EVM avec une modification minimale des contrats existants.L’équipe fondatrice est composée de fondatrice du réseau secret et ancien chef d’Intel Fhe Bizdev.Fhenix a récemment levé 7 millions de dollars en financement de semences.

Inco Network est un L1 compatible EVM propulsé par FHE, qui intègre la technologie de cryptage FHEVM de Zama pour introduire le calcul des données cryptées dans des contrats intelligents.Le fondateur Remi Gai est l’un des membres fondateurs de Parallel Finance et a travaillé avec plusieurs ingénieurs COSMOS pour réaliser cette vision.

matériel.Certaines entités créent une accélération matérielle pour résoudre le problème de latence.Notamment, Intel, Cornami, tissu, optaanalyse, Ku Leuven, Niobium, réaction en chaîne et certaines équipes ZK ASIC / FPGA.Cette vague a été motivée par la subvention de DARPA de subventions accélérées par ASIC il y a environ trois ans.Cela dit, cette accélération matérielle spécialisée peut ne pas être nécessaire pour certaines applications de blockchain avec un GPU qui peut atteindre plus de 20 TP.FHE ASIC peut améliorer les performances à 100+ TP tout en réduisant considérablement les coûts d’exploitation du validateur.

Mention notable.Google, Intel et OpenFHE ont tous apporté des contributions significatives à la progression globale de la FHE, mais la spécificité dans le domaine du chiffrement n’est pas si spécifique.

Cas d’utilisation

L’avantage clé est de réaliser un état privé partagé et un état privé personnel.Qu’est-ce que cela signifie?

Contrats intelligents privés: L’architecture de blockchain traditionnelle expose les données utilisateur aux applications Web3.Les actifs et transactions de chaque utilisateur sont visibles pour tous les autres utilisateurs.Ceci est utile pour la confiance et l’auditabilité, mais c’est également un obstacle majeur à l’adoption des entreprises.De nombreuses entreprises sont réticentes ou refusent simplement de divulguer ces informations.Fhe a changé cela.

En plus des transactions cryptographiques de bout en bout, FHE prend également en charge les pools de mémoire cryptés, les blocs chiffrés et les transitions d’état confidentielles.

Cela débloque une variété de nouveaux cas d’utilisation:

Defi: Dark Pool, élimine les MEV malveillants à travers des piscines de mémoire cryptées, des portefeuilles non trackables et des paiements confidentiels (tels que les salaires des employés pour les organisations en chaîne).

Jeu: jeu de stratégie multijoueur d’État chiffré, soutenant divers nouveaux mécanismes de jeu, tels que des alliances secrètes, la cachette des ressources, la destruction, l’espion, le bluff, etc.

DAO: vote privé.

DID: crypter les cotes de crédit et autres identifiants sur la chaîne.

Données: Gestion des données en chaîne conforme.

Alors, à quoi ressemblera l’avenir de l’architecture de chiffrement?

Nous devons développer trois composants de base:

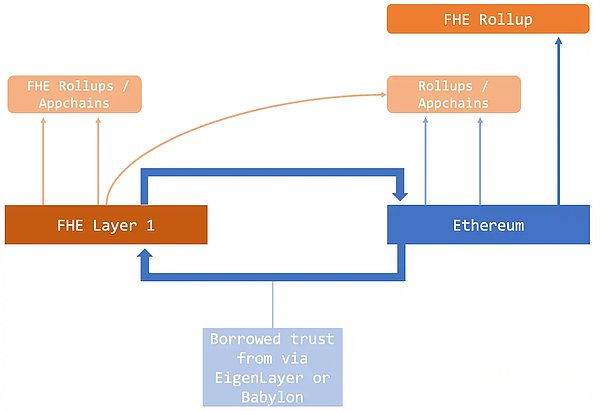

Couche 1: Cette couche est la base des développeurs (a) de lancer des applications localement sur le réseau ou (b) pour s’interfacer avec l’écosystème Ethereum existant (modèles d’entrée et de sortie), y compris le MainNet Ethereum et ses L2S / Sidechains.

La flexibilité de L1 est essentielle ici, car elle s’adresse à de nouveaux projets à la recherche de plates-formes natives avec des capacités, tout en s’adaptant aux applications existantes qui sont plus disposées à rester sur la chaîne actuelle.

Chaîne de rollup / d’application: les applications peuvent lancer leur propre chaîne de rouleau ou d’application au-dessus de ces L1 compatibles FHE.À cette fin, Zama s’engage dans la pile optimiste de FHEVM L1 et la pile de résumé ZK FHE pour étendre les solutions axées sur la confidentialité.

Fhe Rollup sur Ethereum: Lancement du Rollup sur Ethereum lui-même peut améliorer considérablement la confidentialité locale sur Ethereum, mais faire face à certains défis techniques:

Coût de stockage des données: Même si les entrées en texte en clair sont petites, les données de texte chiffré sont assez grandes (plus de 8 Ko chacune).Le stockage d’une telle quantité de données sur Ethereum à des fins de disponibilité des données (DA) serait très coûteux en termes de frais de gaz.

Centralisation du séquenceur: un séquenceur centralisé trie les transactions et contrôle les touches mondiales de la confidentialité et la sécurité qui viole d’abord l’objectif du FHEVM.Alors que MPC est une solution potentielle pour décentraliser le contrôle des clés Global FHE, le maintien de réseaux multipartites pour effectuer des calculs augmente les coûts opérationnels et conduit à des inefficacités potentielles.

La génération de ZKP valide: la génération de ZKP pour les opérations FHE est une tâche complexe qui est toujours en cours de développement.Alors que des entreprises comme Suncreen progressent, il peut prendre plusieurs années pour que une telle technologie soit largement utilisée à des fins commerciales.

Intégration EVM: les opérations doivent être fusionnées en EVM en tant que précompilateurs, de sorte que les votes consensus sont nécessaires pour plusieurs problèmes impliquant des frais généraux et des problèmes de sécurité.

Exigences matérielles du validateur: les validateurs Ethereum doivent mettre à niveau leur matériel pour exécuter la bibliothèque FHE, ce qui soulève des préoccupations concernant la centralisation et le coût.

Nous nous attendons à ce que FHE trouve initialement sa position dans des domaines spécifiques où les environnements et la confidentialité moins liquides sont critiques.En fin de compte, une liquidité plus profonde peut se produire sur le L1 à mesure que le débit augmente.À long terme, une fois le problème ci-dessus résolu, nous pouvons voir le rouleau sur Ethereum, ce qui peut utiliser plus en douceur la liquidité et les utilisateurs du MainNet.Le défi consiste maintenant à trouver des cas d’utilisation de tueur pour le FHE, à maintenir la conformité et à apporter des technologies qui peuvent être mises en production immédiatement.

Pendant ce temps, tout développeur qui veut gagner de l’argent à la main ou par la chasse aux primes peut essayer le défi de Fherma et gagner plusieurs primes à 4 chiffres.

Remerciements: Merci beaucoup à Gurgen Arakelov (fondateur de Yasha Labs / Fherma), Rand Hindi (fondateur de Zama), Remi Gai (fondateur de Inco Network) et Hiroki Kotabe (responsable de la recherche chez Inception Capital) pour leurs contributions. Article.