Auteur: AC-Core, YBB Capital Researner Source: Moyenne Traduction: Shan Oouba, Bit Chain Vision Realm

résumé

-

Récemment, Solana et Dialect ont lancé conjointement le nouveau concept de Solana « Actions and Blinks », qui a obtenu une fonction de Button telle que l’échange, le vote, les dons et les pièces par le biais de l’extension du navigateur.

-

Les actions favorisent l’exécution efficace de diverses opérations et transactions, et clignote le consensus du réseau et la cohérence par la synchronisation du temps et les enregistrements de commande.Ils permettent ensemble à Solana de fournir une expérience de blockchain à haute performance et faible.

-

Le développement de Blinks nécessite le support d’applications Web2, qui apporte des problèmes tels que la confiance, la compatibilité et la coopération entre Web2 et Web3.

-

Par rapport au protocole Farcaster et Lens, les actions et les clignotements s’appuient sur les applications Web2 pour obtenir du trafic, tandis que ces derniers dépendent davantage de la sécurité de la chaîne.

1. Actions et clignotements Principes de travail

>

1.1actions (actions Solana)

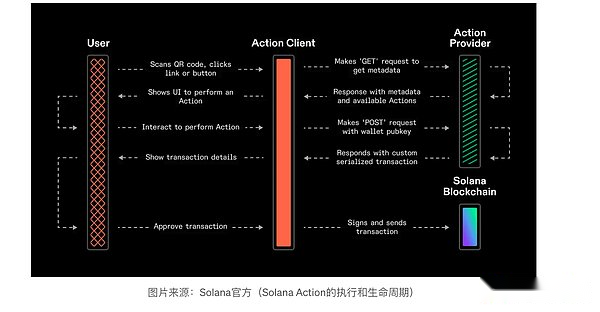

Selon la définition officielle: Solana Actions est une API standardisée qui renvoie les transactions sur la blockchain Solana.Ces transactions peuvent prévisualiser, signer et envoyer dans divers environnements, y compris les codes QR, les boutons + les petits composants et les sites Web sur Internet.

Les actions peuvent simplement comprendre la transaction en attente de signature.Extension, dans le réseau Solana, des actions est une description abstraite du mécanisme de traitement des transactions, couvrant diverses tâches telles que le traitement des transactions, l’exécution du contrat et le fonctionnement des données.Les utilisateurs peuvent envoyer des transactions via des actions, y compris le transfert et l’achat d’actifs numériques.Les développeurs appellent et exécutent des contrats intelligents grâce à des actions pour réaliser une logique de chaîne complexe.

-

Solana utilise des « transactions » pour gérer ces tâches, et chaque transaction se compose d’une série d’instructions effectuées entre des comptes spécifiques.Grâce à un traitement parallèle et au protocole Gulf Stream, Solana a transmis la transaction avant le responsable de la personne de vérification, réduisant ainsi le retard de confirmation.Avec un mécanisme de verrouillage à grains fins, Solana peut gérer un grand nombre de transactions non infligées en même temps, améliorant ainsi considérablement le débit du système.

-

Solana utilise l’exécution pour exécuter les instructions de transaction et de contrat intelligent pour garantir l’exactitude de l’entrée, de la sortie et de l’état des transactions pendant l’exécution.Après l’exécution initiale, la transaction attend la confirmation du bloc.Une fois que la plupart des vérifications sont d’accord, la transaction est considérée comme une transaction finale.Solana peut gérer des milliers de transactions par seconde, et le temps de confirmation est aussi faible que 400 millisecondes.Grâce au pipeline et au mécanisme du Gulf Stream, le débit et les performances du réseau ont été encore améliorés.

-

Les actions ne sont pas seulement des tâches ou des opérations, ils peuvent être négociés, exécution du contrat ou traitement des données.Ces opérations sont similaires aux transactions ou aux appels contractuels dans d’autres blockchain, mais les actions de Solana présentent des avantages uniques: 1. Traitement à haute efficacité: Solana a conçu une méthode efficace pour traiter les actions, afin de s’exécuter rapidement dans les réseaux à grande échelle Essence2. LAFENCE faible: l’architecture haute performance de Solana garantit que le retard de traitement des actions est très faible et prend en charge les transactions et applications à haute fréquence.3. Flexibilité: les actions peuvent effectuer une variété d’opérations complexes, y compris les appels de contrat intelligents et le stockage / la récupération des données (veuillez vous référer au lien d’extension pour plus de détails).

1.2 clignotements (lien de blockchain)

Selon la définition officielle: les clignotements peuvent convertir n’importe quelle action Solana en un lien riche et métalable.Blinks permet aux clients qui prennent en charge l’action (Browser Extension Wallet, Robot) pour afficher plus de fonctionnalités des utilisateurs.Sur le site Web, les clignotements peuvent déclencher immédiatement l’aperçu de trading dans le portefeuille sans avoir besoin de rediriger vers l’application décentralisée;Cela permet à toute interface Web d’afficher une URL pour réaliser l’interaction de la chaîne.

En termes simples, Solana clignote des actions Solana en liens partagés (similaires à HTTP).En permettant aux fonctions connexes de supporter des portefeuilles tels que Phantom, Backpack et Solflare, les sites Web et les médias sociaux peuvent devenir un lieu de transaction en chaîne.

Dans l’ensemble, bien que les actions et les clignotements de Solana soient l’accord / les normes qui n’ont pas besoin d’être autorisées, ils ont toujours besoin d’applications et de portefeuilles clients pour aider les utilisateurs à signer la transaction par rapport à l’intention de décrire le dispositif de solution.

Actions & amp; Blinks L’objectif direct est de faire fonctionner « HTTP » sur la chaîne de Solana pour l’analyser dans une application Twitter Web2.

>

2. Protocole social décentralisé sur Ethereum

2.1 Protocole Farcaster

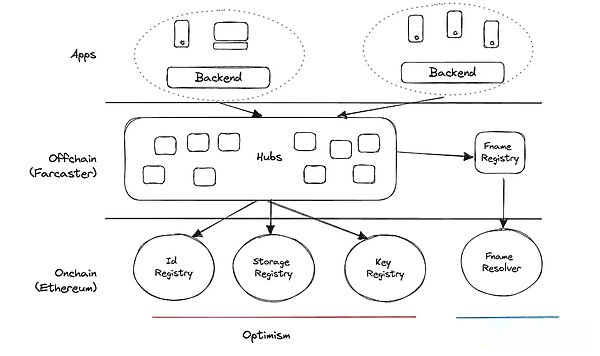

Farcaster est un protocole de graphe social décentralisé basé sur Ethereum et Optimisme.Cela permet aux utilisateurs de migrer de manière transparente et de partager le contenu de différentes plates-formes sans compter sur un seul centre central.Son protocole Open Map (peut être extrait automatiquement du lien publié dans les publications de réseau social et injecte des fonctions interactives) permet une extraction automatique du contenu partagé par les utilisateurs et l’a convertie en une application interactive.

Réseau de décentralisation: Farcaster s’appuie sur des réseaux décentralisés pour éviter le problème de l’échec à point unique dans le serveur centralisé dans les réseaux sociaux traditionnels.Il utilise la technologie du grand livre distribué pour assurer la sécurité et la transparence des données.

Cryptage des clés publics: chaque utilisateur de Farcaster a une paire de clés publiques et de clés privées.La clé publique est utilisée pour identifier les utilisateurs et la clé privée est utilisée pour signer le fonctionnement de l’utilisateur.Cette méthode assure la confidentialité et la sécurité des données utilisateur.

Portabilité des données: les données de l’utilisateur sont stockées dans un système de stockage décentralisé, pas un seul serveur.Cela permet aux utilisateurs de contrôler complètement ses données et de le migrer entre différentes applications.

Vérification de l’identité: grâce à la technologie de cryptage des clés publics, Farcaster garantit que l’identité de chaque utilisateur est vérifiée.Les utilisateurs peuvent prouver leur contrôle des comptes grâce à des comportements de signature.

Identifiant décentralisé (DID): Farcaster utilise l’identifiant décentralisé (DID) pour identifier les utilisateurs et le contenu.Did est basé sur le chiffrement des clés publics et a une haute sécurité et une invariance.

Cohérence des données: Afin d’assurer la cohérence des données de l’ensemble du réseau, Farcaster utilise un mécanisme de consensus similaire à une blockchain (avec le « Post » comme nœud).

Application de décentralisation: Farcaster fournit une plate-forme de développement qui permet aux développeurs de créer et de déployer des applications décentralisées (DAPP).Ces applications peuvent être intégrées de manière transparente au réseau Farcaster, offrant aux utilisateurs diverses fonctions et services.

Sécurité et confidentialité: Farcaster met l’accent sur la confidentialité et la sécurité des données utilisateur.Toutes les transmission et le stockage des données sont cryptés et les utilisateurs peuvent choisir de rendre le contenu ouvert ou de garder secrète.

Dans la fonction des nouvelles cadres de Farcaster (différentes cadres peuvent s’intégrer et s’exécuter indépendamment à Farcaster), les utilisateurs peuvent tourner « Posts » (similaires aux publications, y compris le texte, les images, les vidéos et les liens).Ces contenus sont stockés dans des réseaux décentralisés pour assurer sa permanenté et sa non-étalage.Chaque message a un identifiant unique au moment de la libération, afin qu’il puisse être tracé et transmis par le système d’authentification décentralisé pour vérifier l’identité de l’utilisateur.En tant qu’accord social décentralisé, le client Farcaster peut être intégré de manière transparente aux cadres.

2.2 Principes principaux

>

Le protocole Farcaster est principalement divisé en trois couches: couche d’identité, couche de données (hub) et couche d’application.Chaque couche a des fonctions et des fonctions spécifiques.

Couche d’identité

· Fonction: responsable de la gestion et de la vérification de l’identité de l’utilisateur; assurez-vous de l’authentification de l’identité décentralisée pour assurer le caractère unique et la sécurité de l’identité de l’utilisateur.Il se compose de quatre registres: Registre des ID, FNAME, Registre des clés, registre de stockage (voir le lien de référence 1).

· Principe technique: utilisez un dispositif de reconnaissance d’identité décentralisé (DID) basé sur la technologie de cryptage des clés publics.Chaque utilisateur a un fait unique pour identifier et vérifier son identité.L’utilisation de clés publiques et de clés privées garantit que seuls les utilisateurs peuvent contrôler et gérer leurs informations d’identité.La couche d’identité garantit une migration et une authentification transparentes entre différentes applications et services.

Couche de données -Hub

· Fonction: responsable du stockage et de la gestion des données générées par les utilisateurs pour fournir des systèmes de stockage de données qui garantissent la sécurité des données, l’intégrité et l’accessible.

· Principe technique: Hub est un nœud de stockage de données décentralisé distribué dans le réseau.Les données sont distribuées dans Hub et sont protégées par la technologie de chiffrement.La couche de données garantit la haute disponibilité et l’évolutivité des données.

Couche d’application

· Fonction: Fournissez des plateformes qui fournissent un développement et un déploiement des applications décentralisées (DAPP) et prennent en charge divers scénarios d’application tels que les réseaux sociaux, la libération de contenu et la transmission de messages.

· Principe technique: les développeurs peuvent utiliser des API et des outils fournis par Farcaster pour créer et déployer des applications décentralisées.La couche d’application est intégrée de manière transparente à la couche d’identité et à la couche de données pour assurer l’authentification et la gestion des données lors de l’application de l’application.Les applications décentralisées fonctionnent sur le réseau décentralisé, qui ne dépend pas des serveurs centralisés, améliorant ainsi la fiabilité et la sécurité de l’application.

2.3 Résumé du contenu ci-dessus

Les actions de Solana & AMP; clignotent pour ouvrir le canal de trafic pour les applications Web2.Impact direct: Perspective de l’utilisateur: simplifier les transactions, tout en augmentant le risque de vol de fonds.Solana Perspective: a considérablement amélioré l’effet du trafic croisé, mais confronté à des défis de compatibilité et de soutien dans le cadre des réglementations de revue de Web2.À l’avenir, le développement des énormes écosystèmes de Solana, tels que Layer2, SVM et les systèmes d’exploitation mobile, peut améliorer encore ces capacités.

D’un autre côté, le protocole Farcaster d’Ethereum par rapport à la stratégie de Solana, il a affaibli l’intégration du trafic Web2 et a amélioré la capacité et la sécurité anti-examinants globales.Le mode de Farcaster + EVM est plus proche du concept natif de Web3.

2.4 Protocole d’objectif

>

Le protocole d’objectif est un autre protocole de graphe social décentralisé, qui vise à permettre aux utilisateurs de contrôler pleinement leurs données sociales et leurs contenus.Grâce au protocole d’objectif, les utilisateurs peuvent créer, posséder et gérer leurs propres cartes sociales, et ces cartes sociales peuvent être migrées de manière transparente entre différentes applications et plateformes.Le protocole utilise NFT pour représenter la carte sociale et le contenu de l’utilisateur pour assurer le caractère unique et la sécurité des données.Le protocole d’objectif est positionné dans Ethereum, qui a quelque chose de similaire à Farcaster:

Similarité:

-

Contrôle des utilisateurs: Dans ces deux protocoles, les utilisateurs peuvent contrôler complètement leurs données et leurs contenus.

-

Vérification de l’identité: Tous les identificateurs décentralisés (DID) et la technologie de chiffrement sont utilisés pour assurer la sécurité et l’unicité de l’identité de l’utilisateur.

différence:

Architecture technique:

-

FARCASTER: à bord sur Ethereum (L1), divisé en couches d’identité (pour gérer l’identité des utilisateurs), les couches de données (le centre pour les nœuds de stockage de décentralisation) et les couches d’application (pour fournir des plates-formes de développement DAPPS), utilisent les données hors ligne des données sur les spreads du hub.

-

Protocole d’objectif: Sur la base de Polygon (L2), en utilisant NFT pour représenter les cartes sociales et le contenu de l’utilisateur, toutes les activités sont stockées dans le portefeuille de l’utilisateur, mettant l’accent sur la propriété et la portabilité des données.

Vérification et gestion des données:

-

FARCASTER: Utilisez un nœud de stockage distribué (HUBS) pour gérer les données, assurer la sécurité et la haute disponibilité et utiliser un graphique incrémentiel pour le traitement annuel et le consensus.

-

Protocole d’objectif: les données personnelles NFT garantissent le caractère unique et la sécurité des données et n’ont pas besoin d’être mises à jour.

Écosystème d’application:

-

FARCASTER: Fournissez une plate-forme de développement DAPPS complète, intégrée de manière transparente à sa couche d’identité et de données.

-

Protocole de l’objectif: concentrez-vous sur la portabilité des cartes sociales et du contenu des utilisateurs et prends en charge la commutation transparente entre les différentes plateformes et applications.

Grâce à la comparaison, nous pouvons voir que Farcaster et le protocole d’objectif ont des similitudes dans le contrôle et l’authentification des utilisateurs, mais il existe des différences significatives dans le stockage des données et les écosystèmes.Farcaster met l’accent sur la structure en couches et le stockage décentralisé, tandis que le protocole de lentilles met l’accent sur l’utilisation de la NFT pour atteindre la transplantabilité et la propriété des données.

3. Lequel des trois peut prendre les devants dans la réalisation des applications à l’échelle?

Grâce à l’analyse ci-dessus, les trois protocoles présentent leurs propres avantages et défis.Avec ses performances élevées et la possibilité de transformer n’importe quel site Web ou application en passerelles de trading de crypto-monnaie, Solana utilise les avantages des plateformes de médias sociaux et des clignotements pour générer facilement des liens.Cependant, il apporte un compromis entre la dépendance de Web2 à l’égard du trafic et de la sécurité.

Le protocole d’objectif a été fondé en 2022. Il utilise sa conception modulaire et son stockage de chaîne pour fournir une bonne évolutivité et transparence pour saisir les opportunités de marché précoces, mais peut faire face aux défis de la coût et de l’évolutivité et des émotions FOMO du marché.

L’avantage de Farcaster est que sa conception est la plus proche du principe Web3, la plus décentralisée, mais cela présente également des défis itératifs et de gestion des utilisateurs techniques.