Article écrit: Bit Chain Vision Xiaozou

Le 15 avril 2024, Vitalik a transformé 100 ETH en Railgun de l’accord de confidentialité.Le lendemain, Vitalik a encore poussé Railgun que la confidentialité était normale.

Où Railgun a-t-il attiré Vitalik?6 Les questions de cet article vous emmènent pour comprendre Railgun.

1Ainsi queFer à chenillesQu’est-ce que c’est?

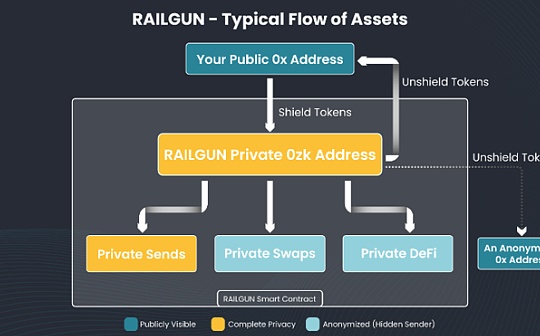

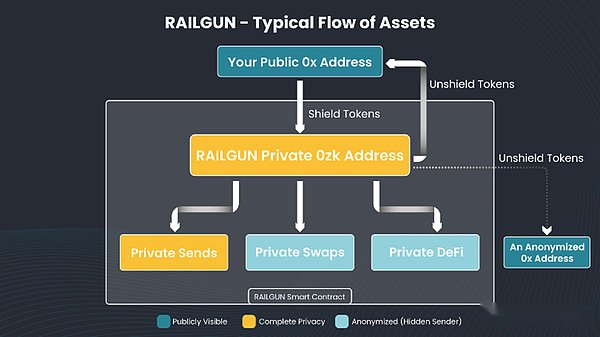

Railgun est un système de confidentialité établi directement sur Ethereum, BSC, Polygon et la chaîne arbitrum.Il utilise la technologie de chiffrement Zero-Knowledge (ZK) pour réaliser la confidentialité des contrats intelligents et Defi sans sacrifier la sécurité de la chaîne préférée de l’utilisateur.

Railgun se réfère uniquement à un ensemble de contrats intelligents qui prennent en charge l’infrastructure de confidentialité de Back-Fend.Les fournisseurs de portefeuilles peuvent choisir d’intégrer le protocole Railgun.

Étant donné que Railgun n’est qu’une logique de contrat intelligent sur la chaîne, il a deux avantages majeurs pour réaliser la confidentialité sans avoir besoin d’un ensemble de vérificateurs L2 ou vulnérable à attaquer par les vulnérabilités: il présente deux avantages majeurs:

-

Problèmes de définition de validateur sans sécurité et décentralisation, il n’y a pas de risque de pont.Railgun est aussi sûr que sa chaîne EVM déployée dessus.

-

L’écosystème complet-Les utilisateurs de Railgun peuvent accéder à toutes les activités économiques sur Ethereum et bénéficier des DAPP existants et de la riche histoire des constructeurs, plutôt qu’un écosystème isolé sur une chaîne de confidentialité indépendante.

L’expérience utilisateur est similaire à l’utilisation de portefeuilles publics comme Metamask pour interagir avec la chaîne Ethereum / EVM et interagir avec Defi.

Railgun contient principalement deux composantes principales:

-

Portefeuille EVM intégré RailGun Construit par des développeurs communautaires indépendants, les utilisateurs peuvent utiliser le protocole Raiglun via le portefeuille.

-

OUTIL DÉVELOPPAGNE-TYPEScript SDKS, qui est utilisé pour construire la confidentialité de Railgun à des portefeuilles existants ou à de nouveaux portefeuilles, ou DAPP avec des caractéristiques de protection de la vie privée.

2Ainsi queFer à chenillesQuels sont les avantages et les cas d’utilisation

Les transactions Defi complexes aident le railgun plus de confidentialité que d’autres protocoles avec un anonymat similaire.Tous les appels de transfert, d’échange, de prêts et de DAPP ont augmenté les changements d’interaction dans Railgun.

Par rapport à d’autres systèmes de confidentialité, Railgun a obtenu une meilleure protection contre la confidentialité avec moins de liquidités et un délai plus court.L’interaction DAPP dans le système de confidentialité de Railgun inspire également les utilisateurs à détenir des actifs plus longtemps dans Railgun car il n’y a aucune raison de transférer des fonds à Railgun.

Les cas d’utilisation potentiels sont:

-

Confidentialité: la dynamique du portefeuille n’est pas connu, le solde du compte confidentialité, la protection de la stratégie de transaction, les habitudes de trading ne sont pas surveillées, empêchent la collecte de données

-

Alpha Security Security: Les commerçants qui souhaitent garder Alpha confidentiel peuvent être négociés librement et maintenir la difficulté des avantages de l’information.

-

Paiements de confidentialité: fournir des factures de salaire aux entreprises qui utilisent des crypto-monnaies pour payer les salaires.Si vous utilisez l’état actuel du salaire de la blockchain public, le salaire exact de chaque employé sera affiché.

-

Anti-REVIEW: Les citoyens qui soutiennent les citoyens vivant dans des pays vivant dans une ou corruption inébranlable de responsables gouvernementaux effectuent des dons d’examen.

-

Analyse anonyme: Contrairement à des services tels que Nansen ou Etherscan, dans les services Nansen ou Etherscan, les portefeuilles bien connus sont marqués ou reconnus, ce qui signifie que l’identité personnelle de certains grands investisseurs est reconnaissable.

-

Conformité: les sociétés financières respectent toujours les lois sur la protection des données, telles que le RGPD

Railgun est une boîte à outils perturbatrice.La vie privée Defi offrira de nouvelles possibilités commerciales qui ne peuvent pas être réalisées sur les blockchains publics pour l’industrie des crypto-monnaies.Toutes les autres solutions de confidentialité ont des bénéfices et des inconvénients, comme obliger les utilisateurs à faire confiance aux ponts ou à échanger avec une liquidité fragmentée (ou non existante).

3Ainsi queFer à chenillesQu’est-ce qui est différent des autres accords de protection de la vie privée?

D’autres solutions de sécurité nécessitent généralement des infrastructures dédiées à fonctionner, connues sous le nom de solution L2.La solution L2 ne peut pas accéder directement au protocole Defi et s’appuyer sur de nombreuses technologies de pont avec des vulnérabilités de sécurité.Étant donné que la solution L2 utilise ses propres nœuds, ils n’ont pas la sécurité ou la liquidité complète de la blockchain principale.

D’autres solutions, telles que les mélangeurs, manquent de fonction et de facilité d’utilisation.Par exemple, les mélangeurs ne prennent généralement pas en charge les transactions de blindage internes ou l’interaction avec les contrats intelligents.Ils peuvent également obliger les utilisateurs à envoyer et à recevoir un montant fixe, tel que 1 ou 10 ETH.Les mélangeurs ne peuvent pas utiliser le protocole simplement et efficacement tout en protégeant la confidentialité.Ils ne permettent pas aux utilisateurs de garder leur équilibre dans leurs portefeuilles.Cependant, la confidentialité et la sécurité de Railgun sont sans inquiétude.

L’accord de confidentialité de la génération précédente ne peut pas être comparé à la commodité, à la flexibilité et à la confidentialité que la garantie de Railgun.

4Ainsi queFer à cheminsQuels jetons sont pris en charge?

Railgun n’a pas besoin d’être autorisé.Par défaut, tous les jetons ERC-20S standard peuvent être utilisés dans le système de confidentialité RailGun.

Certains ERC-20 sont non standard, comme les jetons de rebasing et les jetons de loterie.Ces jetons ne sont actuellement pas compatibles avec le système de confidentialité de Railgun et ne doivent pas être stockés.

Bien qu’il ne respecte pas entièrement les normes ERC-20, Tether (USDT) peut être utilisé pour les systèmes de confidentialité Railgun.

5Ainsi queFer à chenillesQuelle est la facilité d’utilisation?

RailGun est très facile à utiliser via l’avant des applications Web.Cette technologie peut également être facilement intégrée dans les accords existants.

Bien que le code soit très compliqué, il est facile d’utiliser le système de confidentialité Railgun.Les applications de portefeuille (telles que le chemin de fer) contenant des contrats Smart Railgun ont une interface utilisateur très intuitive.

6Comment atteindre l’équilibre de l’équilibre?Quel est le principe de la cryptographie?

Le portefeuille Railgun se compose de deux clés: clé de dépenses et clé de visualisation.L’adresse du portefeuille Railgun (également connu sous le nom d’adresse 0ZK) est deux clés publiques correspondantes – la clé publique de dépense et consultant la clé publique.

Par conséquent, si l’utilisateur A (Alice) connaît l’adresse Railgun de l’utilisateur B (BOB), elle peut initier une transaction.

Alice y parvient en créant une note contenant l’engagement ainsi appelé dans la cryptologie.L’engagement comprend des informations sur les jetons et la quantité de jetons à transférer.Ces engagements sont chiffrés à l’aide d’informations dans la clé publique de Bob.

Ensuite, Alice a créé un ZK-Snark pour prouver que ses dépenses n’ont pas dépassé son dépôt.Cela montre également qu’elle n’a pas répété la consommation – elle a également dépensé le jeton ailleurs.

Enfin, Alice envoie des preuves, des engagements et un texte chiffré aux contrats intelligents Railgun.La vérification intelligente du contrat prouve que les engagements cumulatifs et les textes chiffrés sont émis comme événements.Cela signifie qu’il est correct pour cela et permet à Bob d’interagir avec les transactions.

Seul Bob peut utiliser son texte de décryptage clé de visualisation pour obtenir des informations de confidentialité.Avec ces informations et sa clé de dépenses, Bob peut dépenser cette note – cela signifie qu’il peut transférer ou retirer les jetons.