>著者:Filippo Franchini、Web3 Foundation、コンパイル:OneBlock+

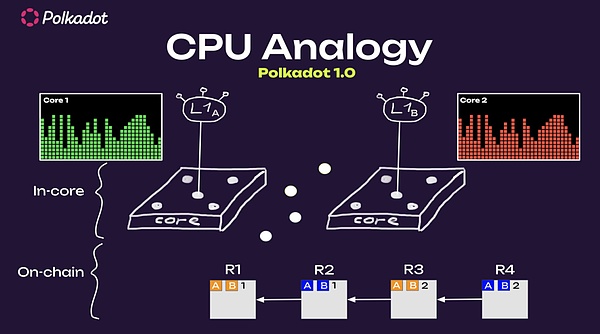

Polkadotは革新的なマルチチェーンブロックチェーンプラットフォームです。相互運用性を達成し、異なるブロックチェーン間で安全性を共有することを目的としています。この記事については詳細に検討しますポルカドットのセキュリティメカニズム、そのコア(コア)とオンチェーンシステムがロールアップの共有セキュリティをどのように提供するかに特に注意してください。ネットワーク全体の可用性と有効性を確保する方法。

ポルカドットのセキュリティアーキテクチャ

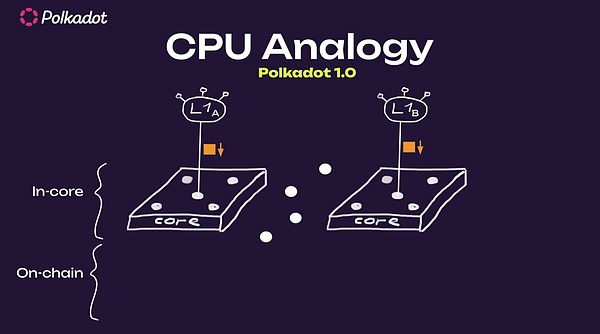

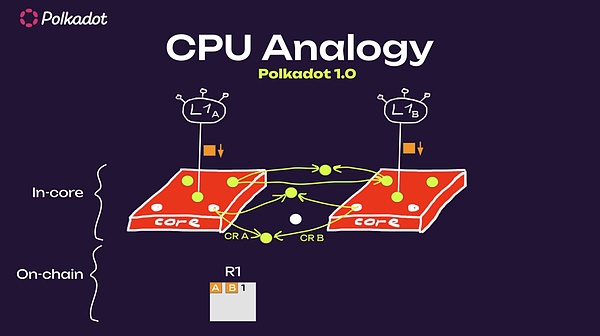

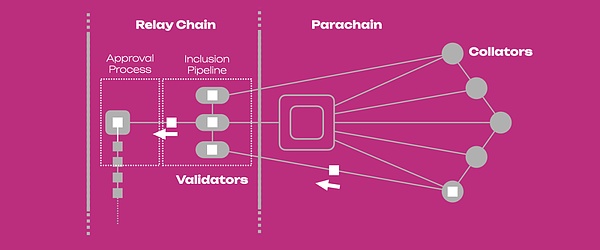

Polkadotのセキュリティメカニズムはそれに依存していますユニークなコアとバリデーター。Polkadotの平行チェーン(Parachains)は、コアを介してリレーチェーンに接続し、各コアは5つの検証(ドット)で構成されていますグループガーディアン、これらのグループは毎分コア間で回転し、4時間ごとにメンバーを変更します。

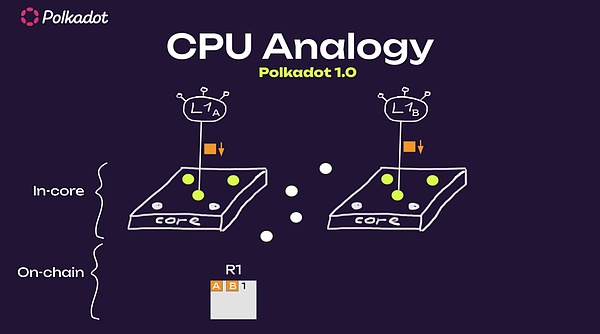

最初のレベルチェーン(L1)は、コアに何らかの証拠を持つブロック候補を送信します。コアで3/5検証データを受信して検証した後、L1ブロックの候補者はポルカドットリレーチェーンに戻ります。(図:オレンジ、R1)

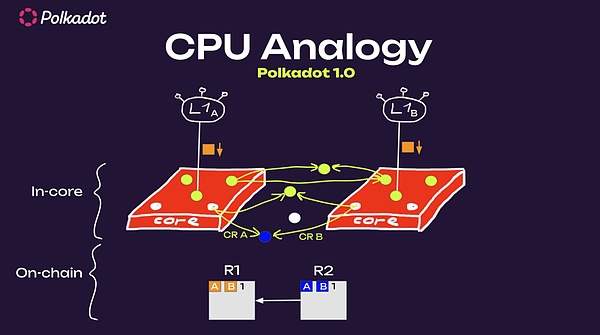

それ以来、コアが占有されています(写真で:赤)、バックアップはいくつかの戦術コードを配布します(さらなる検査および処理紛争のために情報を再構築するために使用)候補者の回復をブロックします(CR、リレーチェーンに記録されています)コアの外側の検証担当者を考えると。

Polkadot’s Babe(ブロック制作アルゴリズム)は、ブロック著者を選択します。後続のリレーチェーンブロックでブロック候補を取得します(図:Blue、R2)、コアが利用可能になります。バックアップのフォローアップ候補情報を受信するために使用されます。

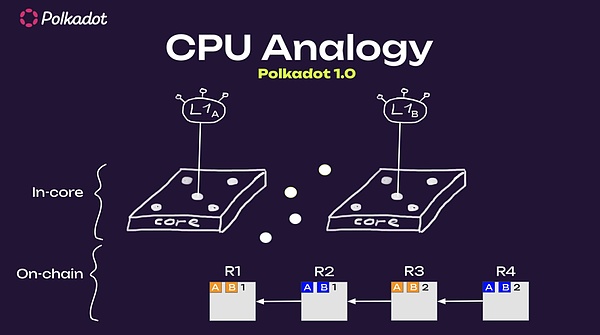

非同期サポートのないPolkadot 1.0バージョンでは、L1ブロックは12秒ごとにリレーチェーンに含まれており、コア検証担当者は0.5秒を実行します。

ポルカドット1.0で、L1チェーンは、最大2年のコアを占有できます。

並列チェーンプロトコルの概要

オリジナル:https://wiki.polkadot.network/docs/learn-parachains-protocol

パラレルチェーンプロトコルは、並列で繰り返し実行できるプロセスを渡し、並列チェーンブロックが作成からリレーチェーンまで作成されます。このプロトコルにより、ネットワークは強力なセキュリティ保証を維持しながら、効率的なスライスを作成できます。可用性と妥当性(ANV)プロトコルは、可用性と有効性の観点から説明しています平行チェーンプロトコル。

主な役割

バリデーター(バリデーター):並列チェーンブロック(POV)の有効性の証明を確認する責任、指定された期間にPOVが利用できることを確認してください。検証担当者はチェーンにデポジットを持っています、動作が終了しないときに、部分的またはすべて没収される場合があります。

コレーター(コレーター):検証検査のためのPOVを作成します。POVを作成するには、取引形式に精通し、特定のパラチャインの作成ルールをブロックする必要があります。完全な状態アクセス権を持っています。

並列チェーンプロトコルのメインステージ

インクルージョンピップライン:コレクターは、POVとともにパラレルチェーンブロック(パラブロック)を検証に送信します。Verifierは、Parablocksがステータス変換ルールに従っているかどうかを確認し、結果に署名しました。十分な肯定的な結果を得た後、ブロックはバックアップされ、リレーチェーンに組み込まれますが、それでも承認する必要があります。

承認プロセス(承認プロセス):例は、追加の検査についてチェックされています、合格すると、パラレルチェーンブロックが承認されます。

データの使いやすさと有効性プロトコル(ANV)

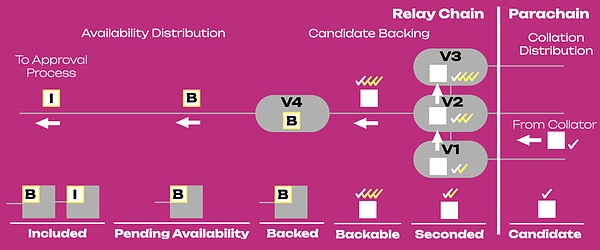

ANVプロトコルは、別の角度からの並列チェーンプロトコルをレビューします。最終的なリレーチェーンを組み込む前に、Parablockが利用可能で効果的でなければならないことが強調されています。5つの段階に分かれています。

-

プロセスの3つの段階:パラレルチェーンフェーズ、リレーチェーンの提出段階、可用性、利用できないフェーズ。

-

承認プロセスの2つの段階:タスクの割り当てとセカンダリ(効果的な)検査とチェーンの選択。

Polkadotは、コアおよび検証システム、および並列チェーンプロトコルを通じて強力なセキュリティメカニズムを提供します。ネットワークの効率的な動作とブロックの効果的な検証を確認します。テクノロジーの開発とプロトコルの継続的な最適化により、Polkadotは、ブロックチェーンの相互運用性とセキュリティの共有の分野で重要な役割を果たし続けることが期待されています。