المصدر: Beosin

في وقت متأخر من الليل في 5 مارس 2024 ، بتوقيت بكين ، وفقًا لمنصة تتبع Beosin ، تعرض مشروع عقد Wooppv2 على سلسلة التعبير للهجوم من خلال مراقبة الأسعار ، مما تسبب في خسارة حوالي 8.5 مليون دولار.يستخدم المتسللون قرض البرق لاستعارة الرموز المميزة للـ USDC.E و WOO ، ثم يتبادلون الرموز عبر عقود WOOPPv2 بشكل متكرر.بسبب عيوب حساب أسعار عقد WOPPv2 ، يمكن للمتسللين التحكم في السعر أثناء عملية التبادل ، مما تسبب في سرقة عدد كبير من رموز WOO.قام فريق أمن Beosin بتحليل الحادث في أقرب وقت ممكن.

تحليل الضعف

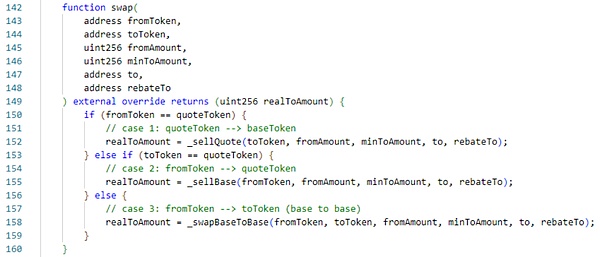

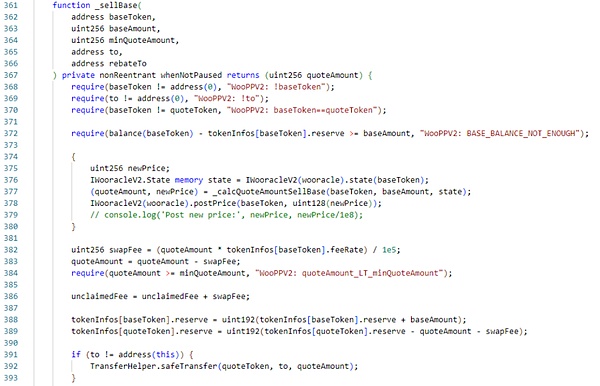

هناك وظيفة مبادلة في عقد Wooppv2 ،يمكن للمستخدم استدعاء هذه الوظيفة للتبادلات الرمزية.

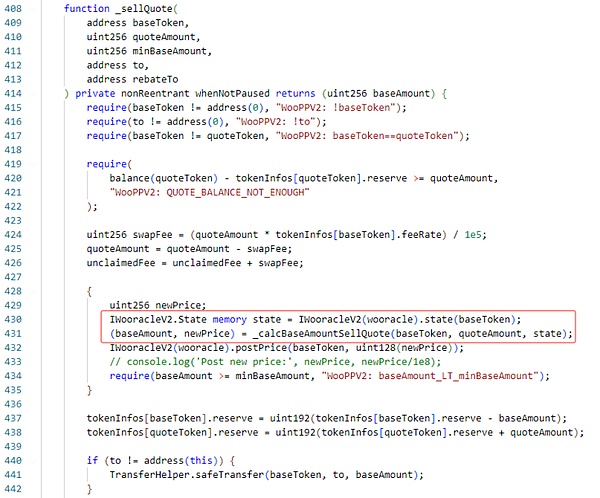

تشبه وظيفة _sellquote منطق وظيفة _sellbase._sellquote هي وظيفة تسمى المتصل USDC.E لتبادل الرمز المميز.

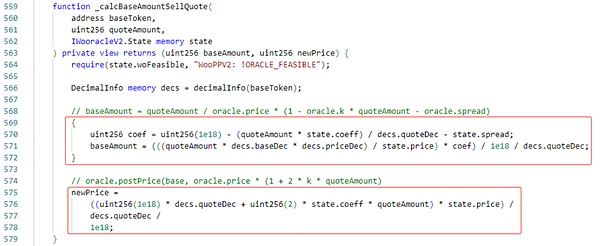

بعد ذلك ، فإننا ننظر إلى منطق _calcbaseamountsellque.

وظيفة _sellbase هي نفس وظيفة _sellquote ، لكن وظيفة _calcquoteamountsellbase مختلفة قليلاً.

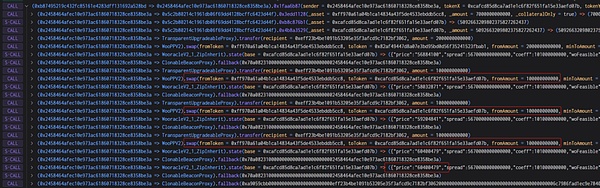

وفقًا لمنطق التبادل ، يمكننا أن نجد مشكلة ،يختلف منطق حساب هذا التبادل عن نموذج مضاعفة المبادلة التقليدية للمبادلة التقليدية مثل UNISWAP. التبادل.إذا تم حساب المتصل بعناية ، يمكن إخراج الرمز المميز في الداخل.

على سبيل المثال:

إذا كان هناك 1000 رمز الرموز و 1000 b -tokens في المجمع ، فإن سعر الرموز B هو 1.ثم إذا كنت تستخدم 500 A Tokens ، فيمكنك تبادل 500 B المميزات.بعد ذلك ، سيتم تبادل 500 B -Tokes المتبادلة للتبادلات مقابل 1000 رموز ، وأخيراً يصبح المسبح 500: 1000 ويحدد 500A من الرموز الرقيقة من الهواء.

في هذا الحادث ، استخدم المهاجم مشكلة الأمن.

عملية الهجوم

هاجم هذا الحادث من خلال العديد من الأساليب

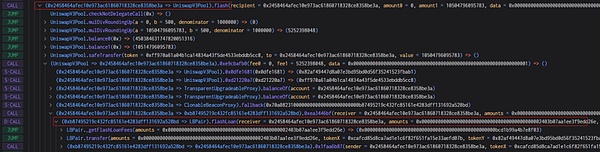

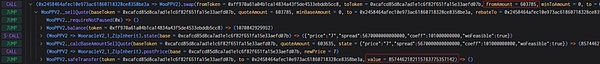

0xE80A16678B5008D5BE1484EC6EC6E77DC6307632030553405863FFB38C1F94266 هو مثال.

1. اقترض المهاجم أكثر من 10 ملايين دولار أمريكي و 2.72 مليون رموز وو من خلال قرض البرق.

2 بعد ذلك ، يستخدم المهاجم 100000 دولار أمريكي لتبادل رمز Woo في ثلاث مرات.

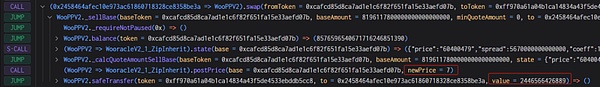

3. ثم استخدم المهاجم أكثر من 8 ملايين من الرموز المميزة لتبادل USDC. حسبت أن سعر WOO في هذا الوقت كان 7 ، مما قلل ما يقرب من 10 ملايين مرة.

4. أخيرًا ، نظرًا لأن سعر الرموز المميزة Woo صغيرة جدًا ، يستخدم المهاجم المهاجم USDC.E صغير جدًا لتحويل أكثر من 8 ملايين رمز Woo ، وأخيراً عاد قرض Lightning للمغادرة.

تتبع الصناديق

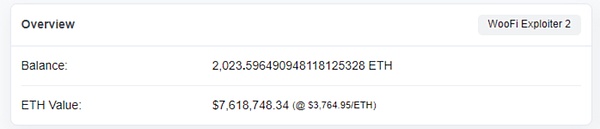

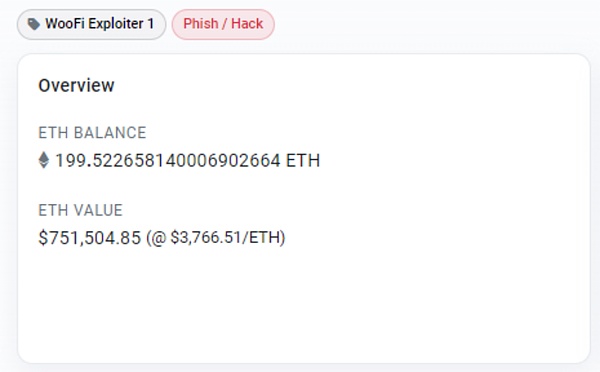

بعد هجوم القرصنة ، نقل المهاجم 200 ETH إلى العنوان على سلسلة Ethereum من خلال جسر Cross -Chain ، وتم تخزين 2000 ETH المتبقية على عنوان سلسلة التعبير. وقت.

في ضوء حادث هجوم الرقابة على الأسعار على سلسلة التعبير ، يجب أن ندرك أهمية المخاطر الأمنية في مجال الأصول الافتراضية.

<-style-type>