المؤلف: ستيفن كاتتي ، Cointelegraph ؛

قال كابيتال راديانس ،في شهر أكتوبر ، تعرضت منصة التمويل اللامركزي (DEFI) للهجوم من قبل المتسللين بخسارة قدرها 50 مليون دولار أمريكي.

ذكرت Raviant في تحديث الاستطلاع في 6 ديسمبر أن Mandiant ، وهي شركة أمن الشبكات التي وقعت ، قامت بتقييم “مقتنع للغاية بأن هذا الهجوم يتم من قبل ممثلي التهديدات المرتبطة بكوريا الشمالية.”

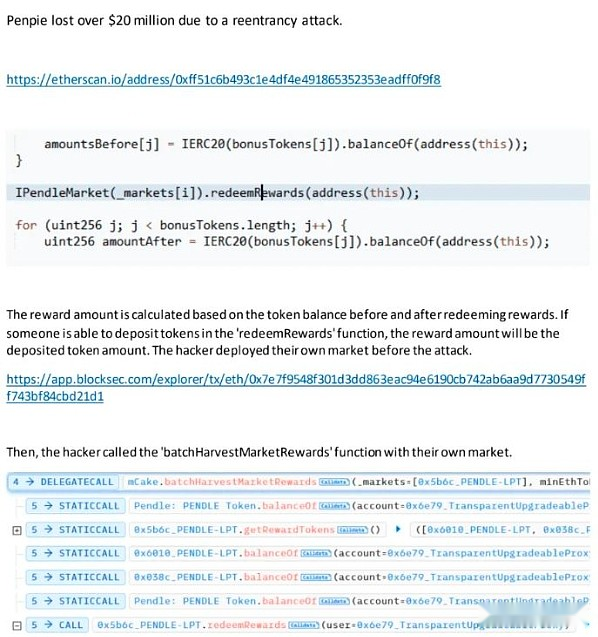

ذكرت المنصة أنه في 11 سبتمبر ، تلقى مطور Radiant رسالة Telegram التي تحتوي على ملف مضغوط من “مقاول سابق موثوق به” وطلب تقديم ملاحظات للمشاريع الجديدة التي تم التخطيط لها.

“بعد المراجعة ، كان يشتبه في أن الأخبار تأتي من ممثل تهديد يتحالف مع كوريا الشمالية ، متظاهرًا كمقاول سابق” ، قال ذلك.”عندما تتم مشاركة ملف الرمز البريدي هذا بين المطورين الآخرين لطلب التعليقات ، ينتشر البرامج الضارة أخيرًا ، مما أدى إلى غزو لاحق.”

في 16 أكتوبر ، سيطر المتسلل على المفتاح الخاص والعقود الذكية للعديد من التوقيعات ، مما تسبب في إجبار منصة Defi على تعليق سوق القروض.لطالما كان المتسللون في كوريا الشمالية يهدفون إلى منصات العملة المشفرة لفترة طويلة ، وسرقوا عملة مشفرة بقيمة 3 مليارات دولار بقيمة 3 مليارات دولار من 2017 إلى 2023.

المصدر: رأس المال المشع

قال راديانت إن الوثيقة لا تسبب أي شكوك أخرى ، لأن “في بيئة مهنية ، فإن طلب مراجعة PDF هو ممارسة تقليدية” ، وغالبًا ما يشارك المطورين مستندات في هذا التنسيق “.

كما خدع المجال المرتبط بملف ZIP الموقع القانوني للمقاول.

يتم هجوم العديد من معدات المطورين المشع أثناء الهجوم ، وتظهر الواجهة الأمامية بيانات المعاملات الحميدة ، ويتم توقيع المعاملات الخبيثة في الخلفية.

وأضاف “لم يظهر الفحص التقليدي والمحاكاة اختلافات واضحة ، مما يجعل التهديدات غير مرئية تقريبًا خلال مرحلة المراجعة العادية”.

“يتم تنفيذ هذا النوع من الخداع بسلاسة ، حتى لو كانت أفضل ممارسة للمعايير المشعة ، مثل معاملات المحاكاة في بيانات الحمل الفعالة ، واتباع معايير الصناعة SOP ، لا يزال على المهاجمين غزو معدات المطورين المتعددة” كتب Radiant.

أمثلة صيد PDF التي يمكن أن تستخدمها المتسللين الخبيث.المصدر: رأس المال المشع

يعتقد Radiant Capital أن ممثل التهديد المسؤول عن القضية يسمى “UNC4736” ، والمعروف أيضًا باسم “Citrine Sleet” -يعتقد أنه على اتصال مع الإدارة العامة للتحقيق (RGB) لمؤسسة المخابرات الرئيسية في كوريا الشمالية ، ويتكهن بأن فرع Hacker Lazarus Group A.

قام المتسللون بتحويل حوالي 52 مليون دولار من الأموال المسروقة في 24 أكتوبر.

وكتبت راديانت كابيتال في تحديثها: “يوضح هذا الحادث أنه حتى SOP الصارمة ومحافظ الأجهزة والأدوات المحاكاة الأخرى والمراجعة الاصطناعية الدقيقة قد يتم تجاوزها من قبل ممثلي التهديد المتقدمين للغاية”.

وأضاف: “متطلبات الاعتماد على العلامات العمياء ومتطلبات التحقق من الأمام التي يمكن أن يخدعها تطورت حلولًا أكثر قوة للأجهزة لفك الترميز والتحقق من الحمل الفعال للمعاملات”.

ليست هذه هي المرة الأولى التي يتم فيها هجوم الإشعاع هذا العام.علقت المنصة سوق الإقراض بسبب ضعف قرض البرق البالغ 4.5 مليون دولار في يناير.

وفقًا لبيانات Defillama ، بعد استخدام نقاط الضعف هذا العام ، انخفض إجمالي قيمة القفل من Radiant بشكل حاد ، من أكثر من 300 مليون دولار في نهاية العام الماضي إلى حوالي 5.81 مليون دولار في 9 ديسمبر.