Autor: Vitalik, Gründer von Ethereum;

Vor zweieinhalb Jahren wies ich in meinem Artikel über „Ethereum End“ darauf hin, dass aus technischer Sicht die verschiedenen Wege der zukünftigen Entwicklung von Blockchain sehr ähnlich aussehen.In beiden Fällen gibt es eine große Anzahl von Transaktionen in der Kette, und die Verarbeitung dieser Transaktionen erfordert (i) eine große Menge an Berechnung und (ii) eine große Menge an Datenbandbreite.Ein regulärer Ethereum -Knoten wie der 2TB -Archivknoten, mit dem ich diesen Artikel geschrieben habe, reicht nicht aus, um eine so große Menge an Daten und Berechnungen direkt zu überprüfen, selbst mit großartigen Software -Engineering -Arbeiten und Leitbäumen.

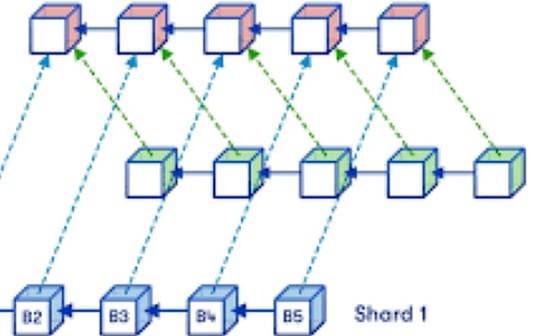

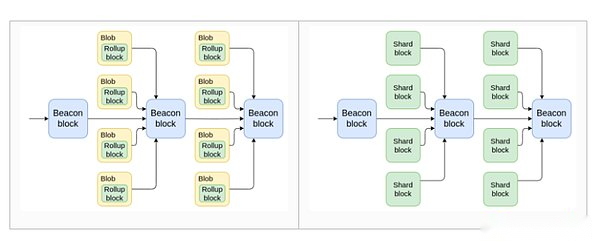

Sowohl in der „L1 Sharding“ als auch in der rollup-zentrierten Welt werden beide ZK-Snarks verwendet, um die Berechnungen zu überprüfen, und DAS (Datenverfügbarkeitsabtastung) wird verwendet, um die Datenverfügbarkeit zu überprüfen.Das DAS ist in beiden Fällen gleich.Die ZK-Snarks-Technologie ist in beiden Fällen gleich.Der Unterschied besteht darin, dass einer Smart -Vertragscode und das andere ein eingebettetes Merkmal des Protokolls ist..Aus technischer Sicht ist Ethereum tatsächlich Sharding und Rollup ist Teil des Sharding.

Dies wirft eine natürliche Frage auf: Was ist der Unterschied zwischen diesen beiden Welten?Eine Antwort ist, dass die Konsequenzen von Codefehlern unterschiedlich sind: In der Rollup -Welt werden Token verloren gehen, während in der Welt der Sharded -Kette ein Konsens gescheitert wird.Ich gehe jedoch davon aus, dass die Bedeutung von Fehlern abnimmt, wenn sich das Protokoll verfestigt und die Verifizierungstechniken der Bildung verbessern.Was sind die langfristigen Unterschiede zwischen diesen beiden Visionen?

Dies wirft eine natürliche Frage auf: Was ist der Unterschied zwischen diesen beiden Welten?Eine Antwort ist, dass die Konsequenzen von Codefehlern unterschiedlich sind: In der Rollup -Welt werden Token verloren gehen, während in der Welt der Sharded -Kette ein Konsens gescheitert wird.Ich gehe jedoch davon aus, dass die Bedeutung von Fehlern abnimmt, wenn sich das Protokoll verfestigt und die Verifizierungstechniken der Bildung verbessern.Was sind die langfristigen Unterschiede zwischen diesen beiden Visionen?

Vielfalt der Ausführungsumgebungen

Eine Idee, die wir 2019 kurz an Ethereum ausprobiert haben, ist die Ausführungsumgebung.Ethereum hat im Wesentlichen unterschiedliche „Zonen“, die unterschiedliche Kontenarbeitsregeln (einschließlich völlig unterschiedlicher Methoden wie UTXO), die Funktionsweise virtueller Maschinen und andere Funktionen haben können.Dies ermöglicht einige Methoden, die schwer zu implementieren sind, wenn Ethereum die gesamte Arbeit unabhängig erledigt.

Letztendlich haben wir einige ehrgeizigere Pläne aufgegeben und nur die EVM behalten.Ethereums L2 (einschließlich Rollup, Valdien und Plasmen) wirkt jedoch in gewissem Maße als Ausführungsumgebung.Heute konzentrieren wir uns normalerweise auf EVM -Äquivalent L2, aber dies ignoriert die Vielfalt vieler Alternativen:

-

Arbitrum Stylus hat neben EVM neben WASM auch eine zweite virtuelle Maschine hinzugefügt.

-

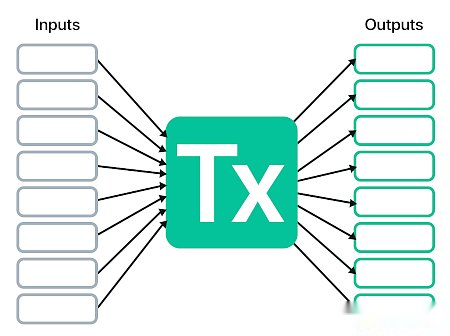

Fuel, verwendet eine Bitcoin-ähnliche (aber vollständigere) UTXO-Architektur.

-

AZTEC stellte ein neues Paradigma für Sprach- und Programmierparadigma vor, das für die Datenschutzverträge von ZK-Snarks entwickelt wurde.

Die UTXO -Architektur von Fuel’s Fuel

Die UTXO -Architektur von Fuel’s Fuel

ICHWir können versuchen, EVM in eine super virtuelle Maschine zu verwandeln, die alle möglichen Paradigmen abdecktDies führt jedoch zu einer weitaus weniger effektiven Implementierung jedes Konzepts als sich wie diese auf ihre jeweiligen Felder zu konzentrieren.

Sicherheitsabwände: Größe und Geschwindigkeit

Ethereum L1 bietet sehr starke Sicherheit.Wenn einige Daten in einem Block auf L1 bestätigt werden, stellt dieser gesamte Konsens (einschließlich sozialer Konsens in extremen Fällen) sicher, dass die Daten nicht so bearbeitet werden, dass die Antwortregeln verstoßen, und jede durch die Daten ausgelöste Ausführung wird nicht widerrufen, und wird nicht widerrufen, und wird nicht widerruf Daten bleiben zugänglich.Um diese Garantien zu erreichen, ist Ethereum L1 bereit, hohe Kosten zu akzeptieren.Zum Zeitpunkt des Schreibens sind die Transaktionsgebühren relativ niedrig: Die Netzwerke der Schicht 2 kosten weniger als einen Cent pro Transaktion, und selbst die grundlegende ETH -Übertragungsgebühr für L1 beträgt weniger als 1 USD.Wenn die Technologie schnell genug vorschaltet, dass das verfügbare Blockraumwachstum mit der Nachfrage Schritt halten kann, können diese Kosten niedrig bleiben – aber nicht.Und selbst wenn es 0,01 USD pro Transaktion ist, ist es für viele nichtfinanzielle Anwendungen wie soziale Medien oder Spiele zu hoch.

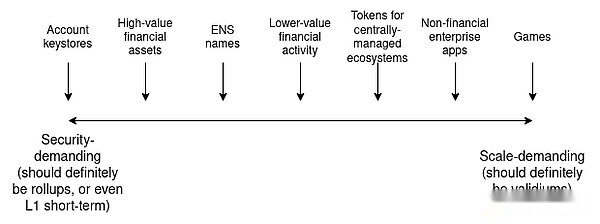

AberSocial Media und Gaming erfordern nicht dasselbe Sicherheitsmodell für L1.Es ist auch akzeptabel, wenn jemand eine Million Dollar ausgibt, um einen Rekord eines Spiels zu widerrufen, das er verloren hat, oder Ihren Tweet so aussehen lassen, als wäre er drei Tage nach der tatsächlichen Veröffentlichung veröffentlicht worden.daher,Diese Anträge sollten nicht die gleichen Sicherheitskosten bezahlen.Ein L2-zentrierter Ansatz ermöglicht dies durch die Unterstützung verschiedener Datenverfügbarkeitsmethoden von Rollup über Plasma bis zu Gültigkeiten.

Verschiedene Anwendungsfälle, unterschiedliche L2 -Typen

Verschiedene Anwendungsfälle, unterschiedliche L2 -Typen

Ein weiterer Kompromiss für Sicherheitsmöglichkeiten tritt bei der Übergabe von Vermögenswerten von L2 an L2 auf.Es wird erwartet, dass in 5-10 Jahren alle Rollups ZK-Rollups sein werden, extremeffiziente Beweissysteme wie Binius und Kreisstarks in Kombination mit einer Such- und Proof-Aggregationsschicht ermöglichen L2, die endgültige Zustandswurzel an jedem Schlitz bereitzustellen.Derzeit haben wir einen komplexen gemischten Optimismus -Rollup und ZK Rollup, verschiedene Beweiszeitfenster.Wenn wir 2021 die Ausführung des Sharding implementieren, ist das Sicherheitsmodell, das Sharding ehrlich hält der Film.Aber ich denke, dieses Problem ist am Ende auch vorübergehend.

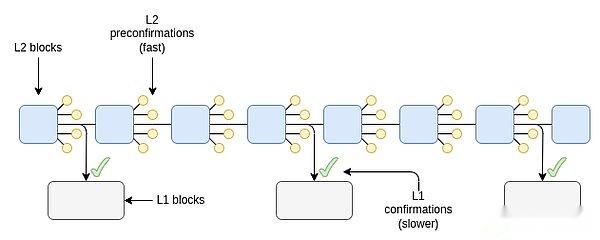

Die dritte und ebenso dauerhafte Dimension von Sicherheitsabschüssen ist die Transaktionsgeschwindigkeit.Ethereum erzeugt alle 12 Sekunden einen Block und ist nicht bereit, schneller zu sein, da er das Netzwerk überlagert.Viele L2s untersuchen jedoch die Blockzeit für Hunderte von Millisekunden.12 Sekunden sind nicht schlecht: Durchschnittlich dauert es ungefähr 6-7 Sekunden, bis ein Benutzer eine Transaktion in den Block eingereicht wird (nicht nur 6 Sekunden, da der nächste Block sie nicht einbezieht).Dies ist ungefähr zur gleichen Zeit, die ich hatte, als ich mit einer Kreditkarte bezahlt habe.Viele Anwendungen erfordern jedoch höhere Geschwindigkeiten, und L2 bietet dies.

Um höhere Geschwindigkeiten bereitzustellen, beruht L2 auf einen Mechanismus vor der Bekämpfung: Digitale Signatur des L2-Validators verspricht, Transaktionen zu einem bestimmten Zeitpunkt einzubeziehen, und sie können bestraft werden, wenn die Transaktionen nicht enthalten sind.Dies wird durch einen Mechanismus namens Stakesure weiter zusammengefasst.

L2 Vorbestätigung

L2 Vorbestätigung

Wir können versuchen, all dies auf L1 zu machen.L1 kann mit einem „schnellen Vorbestätigung“ und „langsamen endgültigen Bestätigungssystemen“ kombiniert werden.Es kann mit Sharding in verschiedenen Sicherheitsstufen kombiniert werden.Dies verleiht dem Protokoll jedoch viel Komplexität.Darüber hinaus besteht alle auf L1 das Risiko eines ÜberlastungskonsensDa viele Methoden mit höherem Maßstab oder schnellerem Durchsatz höhere Zentralisierungsrisiken aufweisen oder stärkere Formen der „Governance“ erfordern, können die Auswirkungen dieser stärkeren Anforderungen andere Teile des Protokolls beeinflussen.Mit L2 kann Ethereum diese Risiken meist vermeiden.

Organisatorische und kulturelle Vorteile von L2

Stellen Sie sich vor Tag, an dem eine Grenze auf magische Weise erschien, das ist alles).In der kapitalistischen Sektion werden Restaurants von einer Vielzahl von dezentralen Besitzern, Ketten und Franchise -Unternehmen betrieben.Im von der Regierung geführten Teil sind sie alle Regierungszweige wie der Polizeistation.Am ersten Tag wird es keine großen Veränderungen geben.Die Menschen folgen im Allgemeinen bestehende Gewohnheiten und was funktioniert und was nicht funktioniert, hängt von der technischen Realität ab, wie z. B. Arbeitsfähigkeiten und Infrastruktur.Ein Jahr später erwarten Sie große Veränderungen, da unterschiedliche Anreiz- und Kontrollstrukturen zu großen Verhaltensänderungen führen, die sich auswirken, wer kommt, wer bleibt, wer geht, was baut, was hält und was aufgegeben wird.

Die Theorie der industriellen Organisation umfasst viele dieser Unterschiede Der Supermarkt wird von einem unabhängigen Unternehmer betrieben.Ich finde,Der Unterschied zwischen einem L1-zentrierten Ökosystem und einem L2-zentrierten Ökosystem ist ähnlich..

Die Architektur von „Core -Personal, das alles läuft“ wird große Probleme haben

Die Architektur von „Core -Personal, das alles läuft“ wird große Probleme haben

Der Hauptvorteil von Ethereum als netzwerkzentriertes Ökosystem in Layer 2 kann wie folgt ausgedrückt werden:

Ethereum ist ein L2-zentriertes Ökosystem, in dem Sie ein Sub-Ekosystem frei und unabhängig von Ihnen bauen können, das Ihnen gehört, mit Ihren einzigartigen Funktionen und Teil des größeren Ethereum..

Wenn Sie nur einen Ethereum -Kunden bauen, sind Sie Teil eines größeren Ethereum, und obwohl Sie etwas Raum für Kreativität haben, ist es viel weniger als L2.Wenn Sie eine völlig unabhängige Kette aufbauen, haben Sie den größten Platz für Kreativität, aber Sie verlieren die Vorteile des Austauschs von Sicherheits- und Network -Effekten.L2 bildet einen glücklichen Mittelweg.

L2 schafft nicht nur eine technologische Gelegenheit, mit neuen Ausführungsumgebungen und Sicherheitskompromenten zu experimentieren, um Skalen, Flexibilität und Geschwindigkeit zu erreichen: Sie schaffen auch Anreize für Entwickler, sie aufzubauen und zu pflegen und die Gemeinschaft zu formen und zu unterstützen.

Die Wahrheit ist, dass jedes L2 isoliert ist, was bedeutet, dass die Bereitstellung einer neuen Methode ohne Erlaubnis ist: Es besteht keine Notwendigkeit, alle Kernentwickler davon zu überzeugen, dass Ihre neue Methode für den Rest der Kette „sicher“ ist.Wenn Ihr L2 fehlschlägt, liegt es in Ihrer Verantwortung.Jeder kann sich völlig seltsame Ideen (wie intmax ‚Ansatz für Plasma) widmen, die weiterhin aufbauen und schließlich einsetzen können, auch wenn er von den Entwicklern von Ethereum Core vollständig ignoriert wird.L1 -Merkmale und Vorverdichten sind nicht der Fall, und selbst in Ethereum hängen die Entscheidungen über den Erfolg und die Misserfolg der L1 -Entwicklung tendenziell von mehr politischen Faktoren ab, als wir möchten.Was auch immer es theoretisch konstruiert werden kann, die verschiedenen Anreize, die durch L1-zentrierte Ökosysteme und L2-zentrierte Ökosysteme geschaffen wurden, wirken sich letztendlich stark auf das aus, was tatsächlich konstruiert wird, seine Qualität und Ordnung.

Herausforderungen für das L2-zentrierte Ökosystem von Ethereum

Schicht 1 + 2 Architektur hat auch Probleme

Schicht 1 + 2 Architektur hat auch Probleme

DasEine wichtige Herausforderung für einen L2-zentrierten Ansatz ist die Koordination, während L1-zentrierte Ökosysteme nur wenig zu diesem Problem haben.Mit anderen Worten, obwohl Ethereum Branch ausgeht, besteht die Herausforderung darin, es immer noch wie „Ethereum“ zu halten und einen Netzwerkeffekt eher als Ethereum als als N -unabhängige Ketten zu haben.Die heutige Situation ist in vielerlei Hinsicht nicht ideal:

-

Das Umziehen von Token von einem L2 zum anderen erfordert normalerweise eine zentralisierte Brückenplattform, sehr kompliziert für normale Benutzer.Wenn Sie Token über Optimismus haben, können Sie nicht einfach die Arbitrum -Adresse eines anderen in Ihre Brieftasche einfügen und die Mittel senden.

-

Cross-Chain Smart Contract Wallet wird nicht gut unterstützt– ob es sich um eine persönliche intelligente Vertragsbrieftasche oder eine Organisationsbrieftasche (einschließlich DAO) handelt.Wenn Sie Ihren Schlüssel für einen L2 ändern, müssen Sie auch Ihren Schlüssel für jedes andere L2 ändern.

-

Die dezentrale Überprüfungsinfrastruktur fehlt häufig.Ethereum beginnt endlich hervorragende leichte Kunden wie Helios.Wenn jedoch die Aktivitäten auf L2 auftreten, bei denen das RPC von sich selbst konzentriert ist, macht dies keinen Sinn.Sobald Sie die Ethereum Header -Kette haben, ist es im Prinzip nicht schwierig, einen leichten Kunden für L2 zu machen.

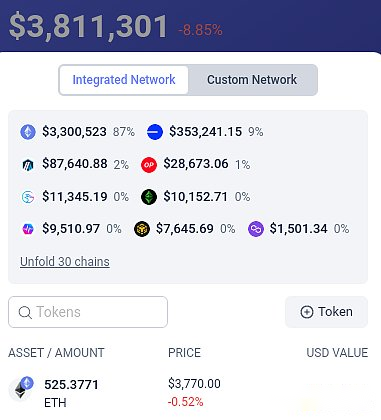

Es gibt Anstrengungen, um alle drei Aspekte zu verbessern.Für den Cross-Chain-Token-Austausch ist der ERC-7683-Standard eine neue Option, im Gegensatz zur bestehenden „zentralisierten Brücke“, die keine festen zentralen Betreiber, Token oder Governance hat.Für Cross-Chain-Konten übernehmen die meisten Brieftaschen die Methode, um Tasten mithilfe von replayablen Meldungen mit Kreuzketten zu aktualisieren, um Tasten kurzfristig zu aktualisieren und auf lange Sicht wichtige Speicherrollen zu verwenden.L2 Light -Kunden beginnen zu erscheinen, wie Beerus für Starknet.Darüber hinaus haben die neuesten Verbesserungen der Benutzererfahrung mit Brieftaschen der nächsten Generation viele weitere grundlegende Probleme gelöst, beispielsweise die Beseitigung der Notwendigkeit, dass Benutzer manuell zum richtigen Netzwerk wechseln, um auf das DAPP zuzugreifen.

Rabby bietet eine umfassende Sichtweise der Vermögensguthaben über mehrere Ketten hinweg.Im dunklen Zeitalter haben Brieftaschen das noch nicht getan!

Es muss jedoch anerkannt werden, dass L2-zentrierte Ökosysteme in gewissem Maße auf den Strom zurückreichen, wenn sie koordiniert werden.Ein einzelner L2 hat keine natürlichen wirtschaftlichen Anreize, um eine koordinierte Infrastruktur aufzubauen: Kleine nicht, weil sie nur den kleinen Anteil ihrer Beitragsvorteile sehen, und auch die großen, da sie mehr davon profitieren, ihre eigenen lokalen Netzwerkeffekte zu stärken.Wenn jeder L2 seine individuellen Teile einzeln optimiert, wird niemand überlegt, wie sich jedes Teil an ein größeres Ganze anpasst, wir erhalten die in den vorherige Absätze in den Bildern gezeigte Urbanisierungsdystopie.

Ich behaupte nicht, dass es eine magische perfekte Lösung für dieses Problem gibt.Der beste Rat, den ich sagen kann, ist, dass das Ökosystem besser bewusst sein muss, dass die Cross-L2-Infrastruktur eine Ethereum-Infrastruktur ist, die wie L1-Kunden, Entwicklungstools und Programmiersprachen geschätzt und finanziert werden sollte.Wir haben eine Protokollgilde;

abschließend

„L2“ und „Sharding“ werden oft als zwei gegenüberliegende Blockchain -Skalierungsstrategien beschrieben.Wenn Sie sich jedoch die zugrunde liegende Technologie ansehen, ist sie verwirrend: Die tatsächliche zugrunde liegende Erweiterungsmethode ist genau gleich.Sie haben eine Art Datenschutz.Sie haben Betrugsmelder oder ZK-Snarks-Prooter.Sie haben eine Lösung für Cross {Rollup, Shard} Kommunikation.Der Hauptunterschied ist: Wer ist dafür verantwortlich, diese Teile aufzubauen und zu aktualisieren, und wie viel Autonomie haben sie?

Aus technischer Sicht ist ein L2-zentriertes Ökosystem Sharding, und man kann nach seinen eigenen Regeln eine eigene Sharding erstellen.Diese Sharding ist mächtig und kann Kreativität und unabhängige Innovation anregen.Es steht aber auch vor wichtigen Herausforderungen, insbesondere in der Koordination.Damit ein L2-zentriertes Ökosystem wie Ethereum erfolgreich ist, muss es diese Herausforderungen verstehen und sich direkt stellen .