Titre original:Échelle Ethereum L1 et L2 en 2025 et au-delà

Auteur: Vitalik, fondateur d’Ethereum;

L’objectif d’Ethereum est le même qu’il a commencé le premier jour: construire une blockchain mondiale, censurée et sans autorisation.Une plate-forme ouverte gratuite pour les applications décentralisées construites sur les mêmes principes que GNU + Linux, Mozilla, Tor, Wikipedia et de nombreux autres grands projets logiciels open source gratuits auparavant (que nous pouvons appeler aujourd’hui Regén et les mots de passe au-dessus de l’esprit punk).

Au cours de la dernière décennie, Ethereum a développé une autre fonctionnalité que j’apprécie vraiment: en plus des innovations en cryptographie et en économie, Ethereum est également une innovation en technologie sociale.En tant qu’écosystème, Ethereum est une démonstration efficace et vivante d’une nouvelle façon de construire plus ouverte et décentralisée.Le philosophe politique Ahmed Gatnash décrit son expérience à Devcon de cette façon:

Les projets techniques et sociaux sont essentiellement liés.Si vous avez un système technique décentralisé au moment t mais que vous avez un processus social centralisé pour le maintenir, il n’y a aucune garantie que votre système technique sera toujours décentralisé au temps T + 1.De même, les processus sociaux restent dynamiques à bien des égards grâce à la technologie: la technologie amène les utilisateurs, et l’écosystème formé par la technologie offre aux développeurs des incitations à venir et à rester, ce qui maintient la communauté solide et axée sur la construction plutôt que la socialisation, etc.

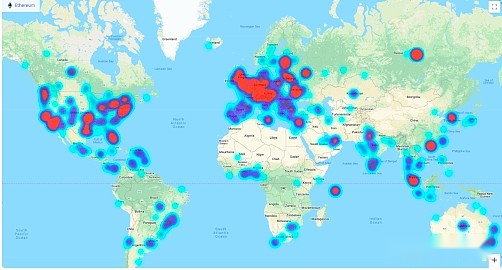

Vous pouvez utiliser Ethereum pour payer dans le monde entier, octobre 2024.

Après dix ans de dur labeur, Ethereum incarne une autre qualité importante sous ce mélange d’attributs technologiques et sociaux:Ethereum fait des choses utiles pour les personnes à grande échelle.Des millions de personnes détiennent des ETH ou des stablecoins comme une forme d’épargne, et bien d’autres utilisent ces actifs pour payer: j’en fais partie.Il a des outils de confidentialité efficaces et pratiques que j’utilise pour payer pour les VPN pour protéger mes données Internet.Il a ENS, une alternative puissante au DNS décentralisé et, plus généralement, une infrastructure clé publique.Il a des alternatives Twitter pratiques et faciles à utiliser.Il a des outils Defi qui fournissent des millions de personnes avec des actifs à risque moins élevés qui sont plus élevés que ce qu’ils peuvent gagner en finance traditionnelle.

Il y a cinq ans, j’étais réticent à parler de ce dernier cas d’utilisation, principalement parce que l’infrastructure et le code sont immatures, seulement quelques années après le piratage de contrat intelligent massif et extrêmement traumatisant en 2016-2017, s’il y a un 5% de 5% La chance d’obtenir -100% APY, puis 7% APY au lieu de 5% APY n’a pas de sens.En plus de cela, les frais de transaction sont trop élevés pour faire en sorte que ces choses utilisent à grande échelle.Aujourd’hui, ces outils ont montré leur résilience au fil du temps, la qualité des outils d’audit s’est améliorée et nous sommes de plus en plus confiants dans leur sécurité.Nous savons quoi ne pas faire.L2 extension fonctionne.Les frais de transaction ont été très faibles au cours de la dernière année.

Nous devons continuer à construire les attributs techniques et sociaux et l’aspect pratique d’Ethereum.Si nous avons le premier mais sans le second, alors nous dégénérerons en une communauté de «décel» de plus en plus inefficace qui peut rugir vers le vent et dire que toutes sortes d’acteurs traditionnels sont immoraux et mauvais, mais il n’y a pas de position qui offre vraiment un meilleure option.Si nous avons le second, mais sans le premier, alors nous avons la mentalité de la cupidité de Wall Street est un bon, et beaucoup d’entre nous viennent ici pour échapper à cette mentalité.

La dualité que je viens de décrire a de nombreuses significations.Dans cet article, je veux me concentrer sur un spécifique, ce qui est très important pour les utilisateurs à court et à moyen terme d’Ethereum:La stratégie d’échelle d’Ethereum.

La montée de L2

Aujourd’hui, notre approche de l’expansion de Ethereum est le protocole de couche 2 (L2S).Les L2 en 2025 sont loin des premières expériences en 2019: ils ont atteint des jalons de décentralisation critiques, ils garantissent des milliards de dollars de valeur et ils élargissent actuellement la capacité de transaction d’Ethereum de 17 fois, les frais d’une ampleur similaire ont été réduits.

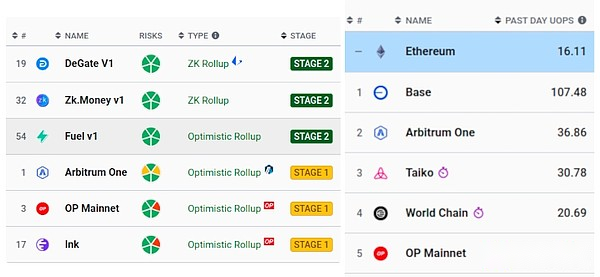

Gauche: phase 1 et phase 2 Rollup.Le 22 janvier, Ink est devenu le sixième stade 1+ Rollup (et le troisième résumé complet de l’étape 1+).L’image à droite est en rouleau, classée par TPS, avec la base de base, représentant environ 40% de la capacité d’Ethereum.

Tout cela coïncide avec la vague d’applications réussies: diverses plates-formes Defi, réseaux sociaux, marchés de prévisions et appareils étranges comme WorldChain (maintenant avec 10 millions d’utilisateurs).Après l’échec de l’Alliance Blockchain dans les années 2010, le mouvement de la «Blockchain d’entreprise» a été largement considéré comme une impasse, mais avec l’émergence de L2, ce mouvement a relancé et Soneium est un exemple classique.

Ces succès prouvent également la socialité de l’approche de mise à l’échelle décentralisée et modulaire d’Ethereum: au lieu de trouver tous ces utilisateurs eux-mêmes, la Fondation Ethereum a des dizaines d’entités indépendantes motivées à le faire.Ces entités ont également apporté des contributions importantes à la technologie, et sans laquelle Ethereum n’aurait pas évolué tel quel aujourd’hui.Nous avons donc finalement approché la vitesse d’évasion.

Défi: taille et gérer l’hétérogénéité

Actuellement, L2 fait face à deux défis principaux:

-

échelle:Nos espaces blob ne sont guère en mesure de couvrir L2 et les cas d’utilisation d’aujourd’hui et sont loin de répondre aux besoins futurs.

-

Défi de l’hétérogénéité:La vision précoce de la façon dont Ethereum peut évoluer implique la création de blockchains contenant de nombreux éclats, chacun est une copie de l’EVM traitée par un petit nombre de nœuds.En théorie, L2 est la mise en œuvre de cette approche.Cependant, dans la pratique, il y a une différence clé: chaque fragment (ou ensemble de fragment) est créé par différents acteurs, traités comme différentes chaînes par l’infrastructure, et suit généralement différents critères.Aujourd’hui, cela se traduit par un problème de composibilité et d’expérience utilisateur pour les développeurs et les utilisateurs.

Le premier problème est un défi technique facile à comprendre, et il existe une solution technique facile à décrire (mais difficile à mettre en œuvre): fournir plus de taches pour Ethereum.De plus, L1 peut être modérément élargi à court terme, ainsi que des améliorations de la preuve de la participation, des technologies apatrides et de vérification légère, de stockage, de MEV et de chiffrement.

Le deuxième numéro a attiré une attention généralisée du public et est la question de la coordination.Ethereum n’est pas étranger à effectuer des tâches techniques complexes entre plusieurs équipes: après tout, nous avons fusionné.Ici, les problèmes de coordination sont plus difficiles car il y a plus de chiffres et de diversité des participants et des objectifs, et le processus commence plus tard dans le jeu.Mais même ainsi, notre écosystème a déjà résolu le puzzle et nous pouvons le refaire.

Un raccourci possible vers l’extension consiste à abandonner L2 et à faire tout avec L1 avec des limites de gaz plus élevées (couvrant plusieurs éclats ou sur un éclat).Cependant,Cette approche nuit à la plupart des avantages de la structure sociale actuelle d’Ethereum, qui est très efficace pour obtenir simultanément les avantages des différentes formes de recherche, de développement et de cultures de construction d’écosystèmes.Nous devons donc nous y tenir et continuer à se développer principalement via L2, mais assurez-vous que L2 tient les promesses qu’ils devraient tenir.

Cela signifie ce qui suit:

-

L1 besoinAccélérer l’expansion des blobs.

-

L1 a également besoinDévelopper modérément EVM et augmenter les limites de gaz, afin de pouvoir gérer les activités qui se poursuivront même dans le monde dominé par la L2 (tels que la preuve, Defi à grande échelle, les dépôts et les retraits, les scénarios de sortie de masse spéciaux, les portefeuilles de clés, l’émission d’actifs).

-

L2 besoinContinuez à améliorer la sécurité.La même sécurité garantit que l’on s’attend à être obtenue à partir de fragments (y compris, par exemple, la résistance à la censure, la vérifiabilité légère des clients, le manque de parties fixe) devraient être disponibles sur L2.

-

L2 et portefeuilleAccélérer les améliorations et normaliser l’interopérabilité.Cela comprend les adresses spécifiques à la chaîne, les normes de messagerie et de pontage, les paiements transversaux efficaces, les configurations sur chaîne, etc.L’utilisation d’Ethereum devrait avoir l’impression d’utiliser un écosystème, pas 34 blockchains différentes.

-

L2Le délai de dépôt et de retrait doit devenir plus rapide.

-

Tant que les besoins de base à l’interopérabilité sont satisfaits,L’hétérogénéité L2 est bonne.Certains L2 seront basés sur la minimisation de la gouvernance, exécutant une copie exacte de l’EVM L1.D’autres essaieront d’utiliser une machine virtuelle différente.D’autres ressembleront davantage à utiliser Ethereum pour assurer une sécurité supplémentaire aux utilisateurs.Nous devons avoir L2 dans toutes les parties de ce spectre.

-

Nous devons le considérer clairementÉconomie d’ETH.Nous devons nous assurer que l’ETH continue d’accumuler de la valeur même dans le monde lourd de L2, résolvant idéalement divers modèles d’accumulation de valeur.

Discutons maintenant de chaque domaine de sujet plus en détail.

blobs, blobs, blobs

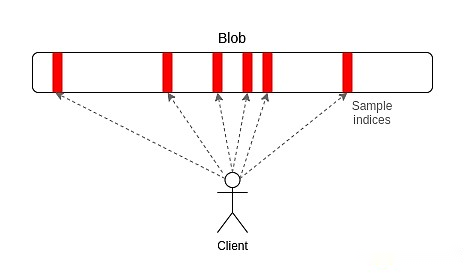

Avec EIP-4844, nous avons maintenant 3 taches par emplacement, ou chaque emplacement a une bande passante de données de 384 Ko.Le calcul rapide montre qu’il s’agit de 32 Ko par seconde, et chaque transaction prend environ 150 octets sur la chaîne, nous obtenons donc ~ 210 TX / sec.Les données L2Beat donnent presque exactement ce nombre.

Pour le PECTRA, qui devrait être publié en mars, nous prévoyons de le doubler à 6 taches par créneau.

L’objectif actuel de Fusaka est de se concentrer principalement sur Peerdas, idéalement rien que Peerdas et EOF.Peerdas peut augmenter le nombre de blobs de 2 à 3 fois.

Après cela, l’objectif est de continuer à augmenter le nombre de blobs au fil du temps.Lorsque nous faisons un échantillonnage 2D, nous pouvons atteindre 128 blobs par emplacement et continuer à avancer.Avec cela, et des améliorations de la compression des données, nous pouvons atteindre 100 000 TP sur chaîne.

Jusqu’à présent, ce qui précède est une réparation de la feuille de route actuelle avant 2025.La question clé est: quels changements pouvons-nous réellement apporter pour accélérer ce processus?Ma réponse est la suivante:

-

Nous devons être plus disposés à réduire explicitement les priorités des fonctions non Blob.

-

Nous devons savoir plus clairement que les blobs sont la cible et faire de la R&D P2P pertinente une priorité dans l’acquisition de talents.

-

Nous pouvons laisser le Staker ajuster directement la cible blob, similaire aux restrictions de gaz.Cela permettra aux cibles BLOB augmenter plus rapidement en réponse aux améliorations technologiques sans attendre les fourches dures.

-

Nous pouvons considérer des approches plus radicales qui nous permettent d’obtenir plus de blobs plus rapidement et de fournir des hypothèses plus de confiance aux Stakers avec moins de ressources, mais nous devons être prudents à ce sujet.

Améliorer la sécurité: le système de preuve et le rouleau natif

Aujourd’hui, il y a trois rouleaux de première étape (optimisme, arbitrum, encre) et trois rouleaux de deuxième étage (Degate, zk.money, carburant).La plupart des activités se produisent encore sur le rouleau de scène 0 (c’est-à-dire multi-signature).Cette situation doit être modifiée.L’une des raisons importantes pour lesquelles cette situation ne change pas plus rapidement est qu’il est difficile de construire un système de preuve et d’avoir suffisamment de confiance pour renoncer à la roue d’entraînement et en compter entièrement pour assurer la sécurité.

Il existe deux façons d’y parvenir:

-

Phase 2 + Vérification formelle multiproofale::Utilisez plusieurs systèmes de preuve pour atteindre la redondance et assurez-vous de sa sécurité en utilisant une vérification formelle (voir: Programme vérifié ZK-EVM).

-

Rollup natif:Utilisez la vérification de la fonction de transition de l’état EVM dans le cadre du protocole lui-même, par exemple par précompilation (voir: [1] [2] [3] pour la recherche).

Aujourd’hui, nous devrions faire les deux tâches en même temps.Pour la phase 2 + multi-troubles + vérification formelle, la feuille de route est relativement facile à comprendre.Le principal domaine pratique que nous pouvons accélérer est de collaborer davantage sur la pile logicielle, réduisant le besoin de travail en double, tout en augmentant l’interopérabilité.

Le rouleau indigène est encore une idée précoce.Il y a beaucoup de réflexion positive à faire, en particulier sur le sujet de la façon de faire de la précompilation des agrégats natifs les plus flexibles.Un objectif idéal est de le faire supporter non seulement le clonage exact de l’EVM, mais aussi l’EVM avec divers changements arbitraires, de sorte que L2 avec EVM modifié peut toujours être précompilé en utilisant l’agrégation native et apporte sa propre preuve uniquement pour la modification. « Cela peut être utilisé pour la précompilation, les opcodes, les arbres d’État et éventuellement d’autres parties.

Interopérabilité et normes

Notre objectif est de vivre la même chose lorsqu’ils sont des «tranches» différentes de la même blockchain lors du déplacement des actifs et de l’utilisation d’applications entre différents L2.Pendant des mois, il y a eu une feuille de route assez facile à comprendre sur la façon de faire ceci:

-

Adresse spécifique au lien:L’adresse doit inclure le compte sur la chaîne et un identifiant de la chaîne elle-même.ERC-3770 a été une première tentative à cet égard, et maintenant il y a des idées plus complexes, ils ont également déplacé le registre de L2 vers Ethereum L1 lui-même.

-

Messagerie de pont transversal standardisé et de chaîne transversale:Il devrait y avoir des moyens standard de vérifier les preuves et de transmettre des messages entre L2, et ces normes ne devraient pas nécessiter la confiance dans autre chose que le système de preuve de L2 lui-même.Un écosystème qui s’appuie sur des ponts multi-signatures est inacceptable.S’il s’agit d’une hypothèse de confiance, si nous faisions l’éclat de style 2016, cela n’existerait pas, alors aujourd’hui c’est inacceptable.

-

Accélérez les dépositions et les temps de retrait afin que les messages « natifs » puissent être achevés en quelques minutes (enfin une fente) plutôt qu’en semaines.Cela implique un prover ZK-EVM plus rapide et une agrégation de preuve.

-

Lisez L1 de manière synchrone à partir de L2.Voir: L1Sload, RemoteStaticCall.Cela facilite l’interopérabilité Cross-L2 et aide également avec les portefeuilles de clés.

-

Partager le tri et d’autres travaux à long terme.La valeur basée sur le résumé est qu’ils peuvent être en mesure de le faire plus efficacement.

Tant que ces critères sont remplis, L2 a encore beaucoup de place pour avoir des propriétés très différentes: essayez différentes machines virtuelles, différents modèles de tri, des compromis d’échelle et de sécurité et d’autres différences.Cependant, les utilisateurs et les développeurs d’applications doivent être clairs sur le niveau de sécurité qu’ils obtiennent.

Pour faire des progrès plus rapides, la plupart des travaux peuvent être effectués par des entités opérant à travers les écosystèmes: la Fondation Ethereum, les équipes de développement client, les grandes équipes d’application, etc.Cela réduira les efforts de coordination et facilitera un peu les normes d’adoption, car chaque L2 et portefeuille individuels feront moins de travail.Cependant, en tant qu’extension d’Ethereum, L2 et les portefeuilles doivent encore intensifier les travaux de dernier mile de la mise en œuvre de ces fonctionnalités et de les amener aux utilisateurs.

Économie de l’ETH

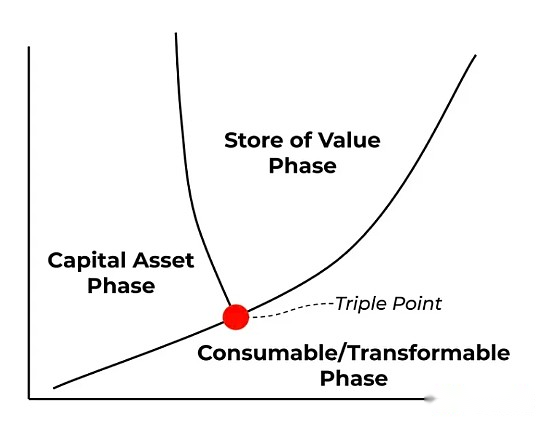

ETH en tant qu’actif triphasé

Nous devons adopter une stratégie à plusieurs volets pour couvrir l’ETH comme toutes les principales sources de valeur possibles pour les actifs triphasés.Certains contenus clés de cette stratégie sont les suivants:

-

Largement accepté de consolider l’ETH en un atout majeur dans l’économie Ethereum plus large (L1 + L2), prend en charge les applications qui utilisent l’ETH comme garantie principale, etc.

-

Encouragez L2 à soutenir l’ETH par un certain pourcentage de frais.Cela peut être réalisé en détruisant une partie des dépenses, en s’appliquant définitivement et en donnant le produit aux produits publics de l’écosystème Ethereum ou d’une autre solution.

-

Soutenez partiellement Rollup basé sur Rollup comme moyen pour L1 d’obtenir de la valeur via MEV, mais n’essayez pas de forcer tous les rouleaux à être basés sur cela (car cela ne fonctionne pas pour toutes les applications), et ne pensez pas que cela résoudra le problème.

-

Augmentez le nombre de blobs, considérons le prix le plus bas et traitent les gouttes comme une autre source de revenus possible.En tant qu’exemple futur possible, si vous prenez les frais de blob moyen au cours des 30 derniers jours et supposons qu’il reste le même (en raison de la demande d’induction) et le nombre de Blob augmente à 128, Ethereum détruira 713 000 ETH par an.Cependant, cette courbe de demande favorable ne peut pas être garantie, alors ne pensez pas que cela seul peut résoudre le problème.

Résumer:La route vers le futur

Ethereum a mûri en tant que pile technologique et écosystème social, nous rapprochant d’un avenir plus libre et ouvert où des centaines de millions de personnes peuvent bénéficier des actifs cryptographiques et des applications décentralisées.Cependant, il reste encore beaucoup de travail à faire, et il est maintenant temps de doubler vos efforts.

Si vous êtes un développeur L2, contribuez aux outils, rendez les blobs plus en toute sécurité, contribuez au code, étendez l’exécution des EVM et contribuez aux capacités et aux normes qui rendent L2 interopérable.

Si vous êtes un développeur de portefeuille, vous devez également participer à la contribution et à la mise en œuvre de normes pour rendre l’écosystème plus transparent aux utilisateurs, tout en étant aussi sécurisé et décentralisé qu’Ethereum n’est que L1.

Si vous êtes un titulaire de l’ETH ou un membre de la communauté, soyez activement impliqué dans ces discussions; de nombreux domaines nécessitent toujours une réflexion active et un brainstorming.

L’avenir d’Ethereum dépend de la participation active de chacun de nous.

Cet article est particulièrement reconnaissant à Tim Beiko, Justin Drake et aux développeurs de diverses équipes L2 pour leurs commentaires et examen.