ملاحظة: هذا المقال هو الجزء الثاني من سلسلة المقالات التي نشرتها فيتاليك مؤخرًا ، مؤسس Ethereum ، “مستقبل اتفاقية Ethereum”العقود الآجلة المحتملة لبروتوكول Ethereum ، الجزء 2: الزيادة“، يظهر الجزء الأول في التقرير السابق لرؤية Baitchain”ماذا يمكن تحسينه على Ethereum POS“.

في البداية ، كانت هناك استراتيجيتين للتوسع في خريطة طريق Ethereum.

واحد منهم هو “Sharding”: كل عقدة تحتاج فقط إلى التحقق من وتخزين جزء صغير من المعاملات ، وليس جميع المعاملات في السلسلة.هذه هي الطريقة التي تعمل بها أي شبكة أخرى من نظير إلى نظير (مثل BitTorrent) ، لذلك يمكننا بالتأكيد جعل blockchain يعمل بنفس الطريقة.

والآخر هو بروتوكول الطبقة المكونة من 2 طبقة:ستكون الشبكات على رأس Ethereum ، مما يسمح لها بالاستفادة الكاملة من أمنها مع الحفاظ على معظم البيانات والحساب بعيدًا عن السلسلة الرئيسية.يشير “بروتوكول الطبقة 2” إلى قناة حالة 2015 ، وبلازما 2017 ، و 2019 Rollups.تعتبر Rollups أقوى من قنوات الدولة أو البلازما ، لكنها تتطلب الكثير من النطاق الترددي للبيانات على السلسلة.

لحسن الحظ ، بحلول عام 2019 ، تناول Sharding Research إصدار التحقق من “توفر البيانات” على نطاق واسع.ونتيجة لذلك ، اندمج المساران وحصلنا على خريطة طريق تركز على Rollup ، والتي لا تزال استراتيجية تحجيم Ethereum اليوم.

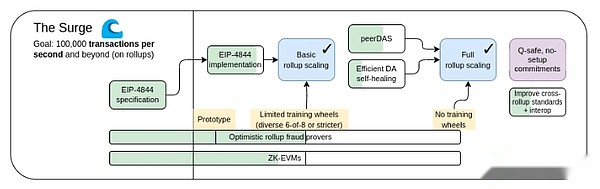

الطفرة ، 2023 طبعة خريطة الطريق.

تقترح خريطة الطريق المتمحورة حول Rollup تقسيمًا بسيطًا من العمل: Ethereum L1 يركز على أن يصبح طبقة أساس قوية وغير مركزية ، بينما تتعهد L2 بمهمة مساعدة مقياس النظام الإيكولوجي.هذا نمط متكرر في جميع أنحاء المجتمع: نظام المحاكم (L1) ليس سريعًا وفعالًا ، ولكن لحماية العقود وحقوق الملكية ، في حين أن رائد الأعمال (L2) يحتاج إلى بناء طبقة أساس متين على هذا الأساس وجلب البشر إلى (مجازيًا وحرفيًا) المريخ.

هذا العام ، حققت خريطة الطريق التي تركز على Rollup نجاحًا كبيرًا: زاد عرض بيانات Ethereum L1 بشكل كبير من خلال النقط EIP-4844 ، وأصبحت Rollups متعددة EVM الآن في المرحلة الأولى.تطبيقات غير متجانسة ومتنوعة للغاية من الشظايا ، حيث يعمل كل L2 كـ “جزء” بقواعده الداخلية والمنطق الآن حقيقة واقعة.ولكن كما رأينا ، فإن السير في هذا المسار لديه تحديات فريدة خاصة به.لذلك،الآن مهمتنا هي إكمال خريطة الطريق المتمحورة حول Rollup وحل هذه المشكلات مع الحفاظ على المتانة واللامركزية التي تميز Ethereum L1.

الطفرة: الأهداف الرئيسية

L1+ L2 على 100،000+ TPS

الحفاظ على اللامركزية ومتانة L1

على الأقل بعض L2s ترث تمامًا السمات الأساسية لـ Ethereum (غير موثوق بها ومفتوحة ومقاومة للرقابة)

الحد الأقصى للتشغيل البيني بين L2S.يجب أن يشعر Ethereum بأنه نظام بيئي ، وليس 34 blockchain مختلف.

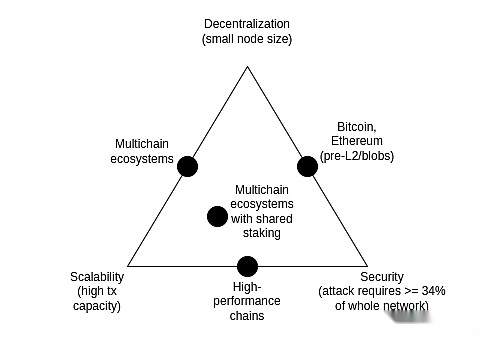

ثالثة التوسع

المثلث المستحيل قابلية التوسع هو فكرة مقترحة في عام 2017 والتي تعتقد أن هناك توترًا بين خصائص blockchain الثلاثة: اللامركزية (بشكل أكثر تحديداً: التكلفة المنخفضة للعقد الجري) ، قابلية التوسع (بشكل أكثر تحديداً: معالجة عدد كبير من المعاملات) والأمان (بشكل أكثر تحديداً: يحتاج المهاجم إلى تدمير معظم العقد في الشبكة بأكملها لإجراء معاملة واحدة).

تجدر الإشارة إلى أن معضلة Triad ليست نظرية ، وأن المنشورات التي تقدم معضلة Triad لا تأتي مع دليل رياضي.إنه يعطي حجة رياضية مجلية: إذا كانت العقدة الودية اللامركزية (مثل الكمبيوتر المحمول المستهلك) يمكنها التحقق بحلول 1/k العقد ، مما يعني أن المهاجم لا يمكنه سوى كسر بعض العقد لدفع المعاملات السيئة ، أو (2) ستصبح عقدةك قوية وأن سلسلتك غير مركزية.الغرض من هذا المقال لا يظهر أبدًا أن كسر الثالوث مستحيل ؛

على مر السنين ، زعمت بعض السلاسل عالية الأداء في كثير من الأحيان أنها حلت الثلاثي دون اتخاذ أي تدابير ذكية على مستوى البنية التحتية ، وغالبًا باستخدام مهارات هندسة البرمجيات لتحسين العقد.هذا دائمًا ما يكون مضللاً ، كما أن تشغيل العقد في مثل هذه السلاسل أكثر صعوبة بكثير مما كانت عليه في Ethereum.يستكشف هذا المنشور العديد من التفاصيل الدقيقة عن سبب حدوث ذلك (ولماذا لا يمكن لهندسة برامج عميل L1 توسيع نطاق Ethereum نفسه بمفردها).

لكن،مزيج من أخذ عينات توافر البيانات (DAS) و SNARK يحل الثلاثي: يسمح للعميل بالتحقق من أن كمية معينة من البيانات متوفرة وما إذا كان يتم تنفيذ عدد معين من خطوات الحساب بشكل صحيح ، في حين يتم تنزيل جزء صغير فقط من تلك البيانات وأن كمية العمليات الحسابية قيد التشغيل أصغر بكثير.Snark غير موثوق به.يحتوي أخذ عينات من توافر البيانات على نموذج ثقة أقلية خفية ، ولكنه يحتفظ بالخصائص الأساسية التي تتمتع بها السلاسل غير القابلة للدراسة ، وحتى 51 ٪ من الهجمات لا يمكن أن تجبر الشبكة على قبول الكتل السيئة.

هناك طريقة أخرى لحل الثلاثي وهي بنية البلازما ، التي تستخدم تقنيات ذكية لدفع مسؤولية مراقبة توفر البيانات للمستخدمين بطريقة متوافقة محفز.مرة أخرى في 2017-2019 ، عندما كان كل ما نحتاجه لتوسيع نطاق الحوسبة كان دليلًا على الاحتيال ، كانت إمكانات الأمن في البلازما محدودة للغاية ، لكن تعميم بنية البلازما التي جعلت من البلازما أكثر ملاءمة لمجموعة واسعة من حالات الاستخدام من ذي قبل.

مزيد من التقدم في داس

ما هي المشاكل التي نريد حلها؟

اعتبارًا من 13 مارس ، 2024 ، عندما بدأت ترقية Dencun مباشرة ، كان لدى Ethereum blockchain 3 “نقط” تبلغ حوالي 125 كيلو بايت كل فترة 12 ثانية ، أو حوالي 375 كيلو بايت من البيانات المتوفرة لكل فترة.على افتراض أن بيانات المعاملات يتم نشرها مباشرة على السلسلة ، فإن نقل ERC20 حوالي 180 بايت ، وبالتالي فإن الحد الأقصى ل TPS من Rollups على Ethereum هو:

375000 / 12/180 = 173.6 TPS

إذا أضفنا CallData من Ethereum (الحد الأقصى النظري: 30 مليون غاز لكل فتحة / 16 غاز لكل بايت = 1،875،000 بايت لكل فتحة) ، سيصبح هذا 607 TPS.بالنسبة إلى Peerdas ، من المخطط زيادة هدف عدد Blob إلى 8-16 ، والذي سيعطينا Calldata 463-926 TPS.

هذا تحسن كبير على Ethereum L1 ، لكن هذا لا يكفي.نريد المزيد من قابلية التوسع.هدفنا في منتصف المدة هو 16 ميغابايت لكل فتحة ، والتي ، إذا تم دمجها مع التحسينات في ضغط البيانات بالوعة ، فسوف يمنحنا حوالي 58000 TPS.

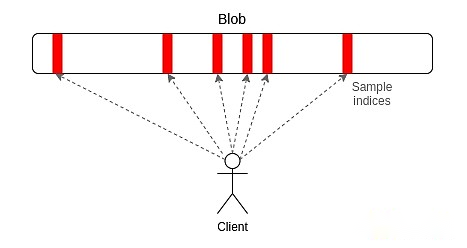

ما هو Peerdas وكيف يعمل؟

Peerdas هو تنفيذ بسيط نسبيا لـ “أخذ العينات أحادية البعد”.كل نقطة في Ethereum هي متعدد الحدود 4096 في المجال الرئيسي 253 بت.لقد بثنا “أسهم” الحدود ، حيث تتكون كل سهم من 16 تقييمًا في 16 إحداثيات مجاورة مأخوذة من مجموعة إجمالية من 8192 إحداثيات.يمكن استعادة BLOB من قبل أي 4096 من 8192 تقييم (باستخدام المعلمات الموصى بها حاليًا: أي 64 من 128 عينة ممكنة).

يعمل Peerdas من خلال جعل كل عميل يستمع إلى شبكة كمية صغيرة ، حيث تبث الشبكة الفرعية I-TH عينة I-TH من أي نقطة ، كما يطلب ما هو مطلوب على الشبكات الفرعية الأخرى من خلال سؤال الأقران في شبكة P2P العالمية استمع إلى شبكات فرعية مختلفة).يستخدم الإصدار الأكثر تحفظًا من الشبكات الفرعية فقط آلية الشبكة الفرعية وليس لديها طبقات من نظير طلب إضافي.التوصية الحالية هي أن العقد المشاركة في إثبات استخدام الشبكات الفرعية والعقد الأخرى (أي “العميل”) تستخدم peerdas.

من الناحية النظرية ، يمكننا توسيع نطاق أخذ العينات 1D بعيدًا تمامًا: إذا قمنا بزيادة عدد النقطة الحد الأقصى إلى 256 (وبالتالي فإن الهدف هو 128) ، فسنصل إلى هدف 16 ميجابايت ، في حين أن أخذ عينات البيانات يكلف فقط 16 لكل عينات من عقدة* 128 النقط* 512 بايت لكل نقطة لكل عينة = 1 ميغابايت من عرض النطاق الترددي للبيانات لكل فتحة.هذا فقط ضمن تسامحنا: إنه ممكن ، لكنه يعني أن العملاء المحدودين في النطاق الترددي لا يمكنهم أخذ عينات.يمكننا تحسين ذلك عن طريق تقليل عدد النقط وزيادة حجم النقط ، ولكن هذا يجعل إعادة الإعمار أكثر تكلفة.

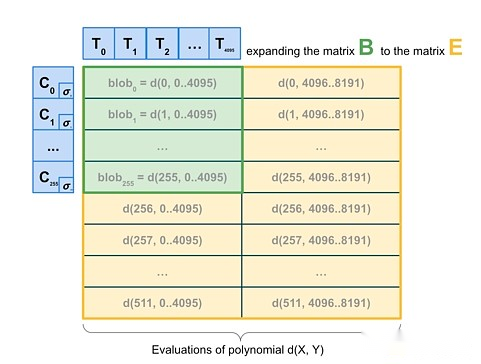

لذلك في النهاية نريد أن نذهب إلى الأمام ونقوم بأخذ العينات ثنائية الأبعاد ، والتي لا تُعتبر عينات عشوائية فقط داخل النقطة ، ولكن أيضًا بين النقط.يتم استخدام الخصائص الخطية التي وعدت بها KZG “لتوسيع” النقطة التي تم تعيينها في كتلة بواسطة قوائم “النقط الظاهرية” الجديدة المتكررة.

2D أخذ العينات

من الأهمية بمكان ، أن التحجيم الموعود الحسابي لا يتطلب النقط ، وبالتالي فإن المخطط ودود بشكل أساسي لبناء الكتل الموزعة.تحتاج العقد التي تبني الكتلة فعليًا إلى الحصول على وعود blob KZG ويمكن أن تعتمد على DAS للتحقق من توفر النقط.1D DAS هو أيضا ودية بشكل أساسي لبناء الكتل الموزعة.

ما هي الروابط مع الأبحاث الحالية؟

المقالة الأصلية التي تقدم توافر البيانات (2018):https://github.com/ethereum/research/wiki/a-note-on-data-availivation-and-erasure-coding

أوراق المتابعة:https://arxiv.org/abs/1809.09044

منشور مترجم ل DAS ، النموذج:https://www.paradigm.xyz/2022/08/das

وعدت KZG بتوفر ثنائي الأبعاد:https://ethreesear.ch/t/2d-data-avability-with-kate-commitments/8081

Peerdas on ethresear.ch:https://ethreesear.ch/t/peerdas-a-simpler-das-approach-using-battle-ted-p2p-components/16541والأوراق:https://eprint.iacr.org/2024/1362

EIP-7594:https://eips.ethereum.org/eips/eip-7594

الشبكات الفرعية على ethresear.ch:https://ethreesear.ch/t/subnetdas-an-intermediate-das-approach/17169

الاختلافات الدقيقة في قابلية الاسترداد في أخذ العينات ثنائية الأبعاد:https://ethreesear.ch/t/nuances-of-data-recoverable-in-data-avability-sampling/16256

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

والخطوة التالية هي إكمال تنفيذ وطرح Peerdas.منذ ذلك الحين ، تعد زيادة عدد النقطة على Peerdas بمثابة جهد تدريجي ، مع مراقبة الشبكة بعناية وتحسين البرنامج للأمان.في الوقت نفسه ، نأمل أن نفعل المزيد من العمل الأكاديمي بشأن إضفاء الطابع الرسمي على DAS والإصدارات الأخرى من DAS وتفاعلها مع قضايا مثل أمان قواعد اختيار الشوكة.

للمضي قدمًا ، نحتاج إلى بذل المزيد من الجهد لمعرفة الإصدار المثالي من 2D DAS وإثبات ميزات الأمان.نأمل أيضًا أن نتراجع في النهاية من KZG إلى بديل يقاوم الكم دون إعداد موثوق به.في الوقت الحالي ، لا نعرف أي المرشحين ودودون لبناء الكتل الموزعة.حتى الأسلوب “القوي” باهظ الثمن لاستخدام Stark العودية لتوليد أدلة صلاحية لإعادة بناء الصفوف والأعمدة ليست كافية ، لأن حجم التجزئة من الناحية الفنية هو O (سجل (n) * log (log (n))) (مع ضجة ) ، Stark هو في الواقع تقريبا أكبر بقعة بأكملها.

على المدى الطويل ، أعتقد أن مسار الواقع هو:

-

أداة 2D DAS المثالية ؛

-

التمسك بـ 1D DAS ، والتضحية بكفاءة عروض أخذ العينات من أجل البساطة والمتانة وقبول أغطية البيانات المنخفضة ؛

-

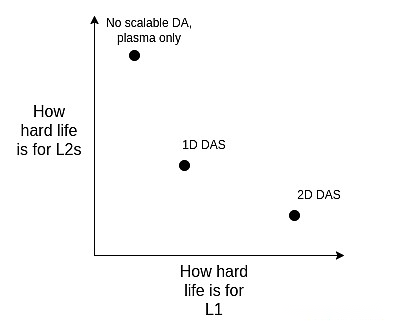

(Pivot Hard) التخلي عن DA واحتضان البلازما تمامًا مثل بنية المستوى 2 الرئيسية التي نركز عليها.

يمكننا أن ننظر إلى هذه عن طريق وزن النطاق:

لاحظ أنه حتى لو قررنا تمديد التنفيذ مباشرة على L1 ، يبقى هذا الاختيار.هذا لأنه إذا كانت L1 ستتعامل مع عدد كبير من TPS ، فستصبح كتل L1 كبيرة جدًا وسيحتاج العميل إلى طريقة فعالة للتحقق من صحة ، لذلك يتعين علينا استخدام نفس التقنيات التي تدعم Rollup (ZK -EVM و DAS) و L1.

كيف تتفاعل مع بقية خريطة الطريق؟

إذا تم تنفيذ ضغط البيانات (انظر أدناه) ، فسيتم تقليل الطلب على DAS ثنائي الأبعاد ، أو على الأقل تأخير ، وإذا تم استخدام البلازما على نطاق واسع ، فسيتم تقليل الطلب على DAS ثنائي الأبعاد.تقدم DAS أيضًا تحديات لبروتوكولات وآليات بناء الكتل الموزعة: على الرغم من أن DAS صديقة نظريًا لإعادة الإعمار الموزعة ، إلا أنه يجب دمجها في الممارسة مع آلية اختيار الشوكة التي تتضمن مقترحات قائمة ومحيطها.

ضغط البيانات

ما هي المشاكل التي نريد حلها؟

تأخذ كل معاملة في Rollup مساحة كبيرة من البيانات على السلسلة: يستغرق نقل ERC20 حوالي 180 بايت.هذا يحد من قابلية التوسع لبروتوكول الطبقة 2 حتى عند استخدام أخذ العينات المثالية لتوافر البيانات.16 ميجابايت لكل فتحة ، نحصل على:

16000000/12/180 = 7407 TPS

ماذا لو استطعنا حل المقام بالإضافة إلى حل البسط وجعل كل معاملة في Rollup تأخذ بايت أقل على السلسلة؟

ما هو وكيف يعمل؟

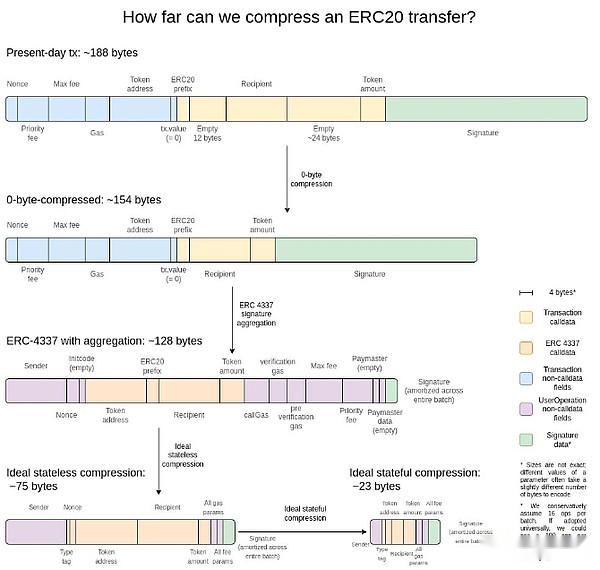

أعتقد أن أفضل تفسير هو هذه الصورة منذ عامين:

أبسط مكسب هو ضغط بايت: استبدل كل تسلسل طويل الصفري مع بايتان يمثلان عدد الصفر.المضي قدمًا ، نستفيد من الخصائص المحددة للمعاملة:

-

تجميع التوقيع– نتحول من توقيع ECDSA إلى Signature BLS ، والذي يحتوي على خصائص يمكن أن تجمع بين العديد من التوقيعات معًا لتشكيل توقيع واحد يثبت صحة جميع التوقيعات الأصلية.لا يعتبر L1 هذا لأن التكلفة الحسابية للتحقق من الصحة (حتى باستخدام التجميع) أعلى ، ولكن في بيئات نادرة من البيانات مثل L2 ، فإنها تجعل ذات معنى.توفر وظيفة التجميع لـ ERC-4337 طريقة لتحقيق ذلك.

-

استبدل العنوان بمؤشرات-إذا كنت قد استخدمت عنوانًا من قبل ، فيمكننا استبدال عنوان 20 بايت بمؤشر 4 بايت إلى الموقع التاريخي.هذا ضروري لتحقيق أقصى قدر من الربح ، على الرغم من أنه يتطلب بذل جهد لتحقيقه ، لأنه يتطلب (على الأقل جزء من) تاريخ blockchain جزءًا فعليًا من البلد.

-

التسلسل المخصص لقيم المعاملات– معظم قيم المعاملات لها أرقام قليلة جدًا ، على سبيل المثال.يتم التعبير عن 0.25 ETH بـ 250،000،000،000،000،000،000 WI.الغاز Max-Basefees يعمل بشكل مشابه لرسوم الأولوية.لذلك ، يمكننا استخدام تنسيقات النقاط العشوائية العشرية المخصصة ، أو حتى قواميس القيم المشتركة بشكل خاص ، والتي تمثل معظم قيم العملة بشكل كبير.

ما هي الروابط مع الأبحاث الحالية؟

الاستكشاف من sequence.xyz:https://sequence.xyz/blog/compressing-calldata

عقود تحسين Calldata لـ L2 ، من Scopelift:https://github.com/scopelift/L2-Optimizoooors

استراتيجية أخرى – Rollup (AKA Zkrollup) استنادًا إلى إثبات صلاحية اختلافات حالة الإصدار بدلاً من المعاملات:https://ethreesear.ch/t/rollup-diff-cripression-application-level-circembression-to-to-lreduce-the-l2-data-footprint-on-l1/9975-l2 data بصمة

BLS Wallet – تجميع BLS عبر ERC -4337:https://github.com/getwax/bls-wallet

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

المهمة الرئيسية المتبقية هي تنفيذ الخطة أعلاه.المقايضات الرئيسية هي:

-

يتطلب التحول إلى توقيعات BLS جهدًا كبيرًا ويقلل من التوافق مع رقائق الأجهزة الموثوقة التي تعمل على تحسين الأمان.يمكن استبداله بواسطة غلاف ZK-Snark لمخططات التوقيع الأخرى.

-

الضغط الديناميكي (مثل استبدال العنوان بمؤشرات) يعقد رمز العميل.

-

إن نشر اختلافات الحالة في سلسلة بدلاً من المعاملة يقلل من التدقيق ويجعل العديد من البرامج (مثل متصفحات الحظر) غير قابلة للتطبيق.

كيف تتفاعل مع بقية خريطة الطريق؟

إن اعتماد ERC-4337 ، والدمج النهائي لبعض محتواها في L2 EVM ، يمكن أن يسرع إلى حد كبير نشر تكنولوجيا التجميع.يمكن أن يؤدي دمج أجزاء من ERC-4337 إلى L1 إلى تسريع نشرها على L2.

البلازما المعممة

ما هي المشاكل التي نريد حلها؟

حتى مع وجود 16 ميغابايت من النقط وضغط البيانات ، فإن 58000 TPS ليست بالضرورة كافية للاستيلاء على مدفوعات المستهلكين تمامًا ، أو مناطق النطاق الترددي الاجتماعي أو غيرها من غيرها ، وهذا صحيح بشكل خاص إذا بدأنا التفكير في الخصوصية ، مما قد يجعل قابلية التوسع أقل من 3 إلى 8x.بالنسبة للتطبيقات الكبيرة ذات القيمة المنخفضة ، هناك خيار واحد اليوم هو Valyium ، والذي يضع البيانات خارج السلسلة ولديه نموذج أمان مثير للاهتمام حيث لا يمكن للمشغلين سرقة أموال المستخدمين ، ولكن يمكن أن يختفي وتجميد جميع أموال المستخدمين بشكل مؤقت أو دائم .لكن يمكننا أن نفعل ما هو أفضل.

ما هو وكيف يعمل؟

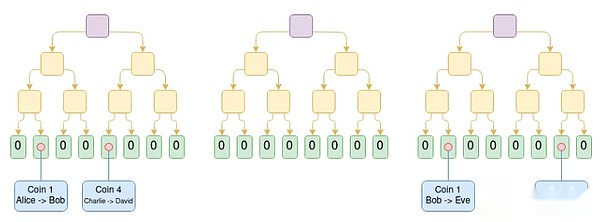

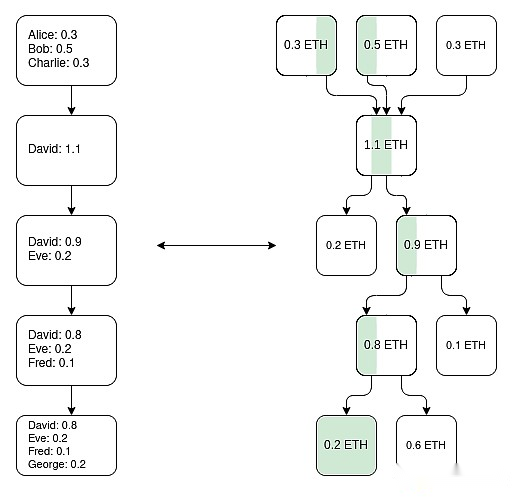

Plasma هو حل تمديد يتضمن مشغلات نشر كتل خارج السلسلة ووضع جذور Merkle لهذه الكتل على السلسلة (على عكس Rollups ، تضع Rollups الكتلة بأكملها على السلسلة).لكل كتلة ، يرسل المشغل فرع Merkle إلى كل مستخدم ، مما يثبت ما حدث أو لم يحدث شيء لأصول هذا المستخدم.يمكن للمستخدمين استخراج الأصول من خلال توفير فرع Merkle.الأهم من ذلك ، لا يجب أن يكون الفرع متجذرًا في أحدث حالة – لذلك حتى إذا فشل توفر البيانات ، لا يزال بإمكان المستخدمين استرداد أصولهم عن طريق إلغاء أحدث حالة متوفرة.إذا قام المستخدم بتقديم فرع غير صالح (على سبيل المثال ، الخروج من أصل أرسله إلى شخص آخر ، أو يقوم المشغل بإنشاء أصل من الهواء الرقيق) ، فإن آلية التحدي على السلسلة يمكن أن تحدد من ينتمي إلى الأصل بشكل صحيح.

مخطط سلسلة البلازما النقدية.يتم وضع معاملة عملة التكلفة الأولى في الموضع الأول في الشجرة.في هذا المثال ، على افتراض أن جميع الأشجار السابقة صالحة ، نعلم أن حواء تمتلك حاليًا Coin 1 ، David لديه Coin 4 ، وجورج لديه عملة 6.

يمكن للإصدارات المبكرة من البلازما التعامل مع حالات استخدام الدفع فقط ولا يمكن ترقيتها بشكل فعال.ومع ذلك ، إذا طلبنا التحقق من كل جذر باستخدام Snark ، فإن البلازما تصبح أكثر قوة.يمكن تبسيط كل لعبة تحدي إلى حد كبير لأننا نزيل معظم المسارات الممكنة للغش في المشغل.كما تم فتح مسارات جديدة ، مما يسمح لتكنولوجيا البلازما بالتوسع إلى مجموعة واسعة من فئات الأصول.أخيرًا ، يمكن للمستخدمين سحب الأموال فورًا دون انتظار أسبوع من التحدي دون انتظار فترة التحدي.

إحدى طرق صنع سلاسل البلازما EVM (وليس الطريقة الوحيدة): قم بإنشاء شجرة UTXO متوازية باستخدام ZK-SNARK ، مما يعكس تغييرات التوازن التي أجراها EVM ، وتحديد ما هو رسم الخرائط الفريدة لـ “نفس العملة” في التاريخ.ثم يمكنك بناء بنية البلازما على هذا الأساس.

والتصور المهمة هي أن أنظمة البلازما لا تحتاج إلى أن تكون مثالية.حتى لو كان بإمكانك حماية جزء من أصولك فقط (على سبيل المثال ، حتى لو كانت مجرد الرموز التي لم تتحرك في الأسبوع الماضي) ، فقد قمت بتحسين الوضع الراهن من EVMs القابلة للإلغاء ، وهو التحقق من الصحة.

نوع آخر من الهيكل هو بنية البلازما/Rollups المختلطة ، مثل Intmax.تضع هذه الهياكل كمية صغيرة جدًا من البيانات على سلسلة (على سبيل المثال 5 بايت) ، وبذلك ، يمكنك الحصول على خصائص بين البلازما و Rollup: في حالة Intmax ، يمكنك الحصول على مستويات عالية جدًا من قابلية التوسع والخصوصية ، حتى في 16 ميغابايت العالم ، تبلغ السعة النظرية حوالي 16،000،000 / 12/5 = 266،667 TPS.

ما هي الروابط مع الأبحاث الحالية؟

ورقة البلازما الأصلية:https://plasma.io/plasma-deprecated.pdf

نقد البلازما:https://ethreesear.ch/t/plasma-cash-plasma-with-much-per-user-data-checking/1298

التدفق النقدي للبلازما:https://hackmd.io/dgzmjirjszcyvl4lujzxnq؟view#-exit

Intmax (2023):https://eprint.iacr.org/2023/1082

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

المهمة الرئيسية المتبقية هي وضع نظام البلازما في الإنتاج.كما ذكر أعلاه ، فإن “البلازما والفيديوم” ليست معارضة ثنائية: يمكن لأي VALATIUM تحسين أداء أمان على الأقل عن طريق إضافة وظيفة البلازما إلى آلية الخروج.يهدف البحث جزئيًا إلى الحصول على أفضل سمات EVM (من حيث متطلبات الثقة ، وأسوأ تكلفة الغاز L1 والضعف DOS) والهياكل البديلة الخاصة بالتطبيق.بالإضافة إلى ذلك ، تتمتع البلازما بالتعقيد المفاهيمي الأكبر مقارنةً بـ Rollups ويجب حلها مباشرة من خلال دراسة وبناء إطار عام أفضل.

العيب الرئيسي لاستخدام تصميمات البلازما هو أنها أكثر تعتمد على المشغل وأصعب في “بناء” ، على الرغم من أن تصميمات البلازما/Rollup هجينة غالباً ما تتجنب هذا الضعف.

كيف تتفاعل مع بقية خريطة الطريق؟

كلما كان حل البلازما أكثر فاعلية ، كلما كان الضغط على L1 لديه إمكانيات توفر بيانات عالية الأداء.نقل النشاط إلى L2 يقلل أيضًا من ضغط MEV على L1.

نظام إثبات L2 الناضج

ما هي المشاكل التي نريد حلها؟

اليوم ، لا تكون معظمها جديرة بالثقة ؛في بعض الحالات ، لا يوجد نظام الإثبات على الإطلاق ، أو حتى إذا كان موجودًا ، فإنه يحتوي فقط على وظيفة “استشارة”.الرائدات هي (1) بعض الأطراف الخاصة بالتطبيقات ، مثل الوقود ، و (2) اعتبارًا من هذه الكتابة والتفاؤل والتعريفي ، نفذت اثنين من أجرام evm الكاملة الثقة الجزئية. مرحلة”.السبب وراء عدم تطور Rollups أكثر القلق بشأن الأخطاء في الكود.نحن بحاجة إلى الوثوق في Rollup ، لذلك نحن بحاجة إلى حل هذه المشكلة وجها لوجه.

ما هو وكيف يعمل؟

أولاً ، دعنا نراجع نظام “المسرح” الذي تم تقديمه في الأصل في هذه المقالة.هناك المزيد من المتطلبات التفصيلية ، ولكن الملخص هو كما يلي:

-

المرحلة 0:يجب أن يكون المستخدم قادرًا على تشغيل العقدة ومزامنة السلسلة.إذا كان التحقق موثوق به بالكامل/مركزي.

-

المرحلة 1:يجب أن يكون هناك نظام إثبات (غير موثوق به) للتأكد من قبول المعاملات الصحيحة فقط.هناك لجنة أمنية يمكنها إلغاء نظام الإثبات ، ولكن لا يوجد سوى عتبة تصويت بنسبة 75 ٪.بالإضافة إلى ذلك ، يجب أن يكون جزء حظر النصاب من المجلس (أي أكثر من 26 ٪) يقع خارج الشركات الرئيسية التي صممت Rollup.يُسمح بآليات الترقية ذات الأضعف الأضعف (مثل DAO) ، ولكن يجب أن يكون هناك تأخير طويل بما فيه الكفاية بحيث إذا تمت الموافقة على ترقية ضارة ، فيمكن المستخدمين الخروج من الأموال قبل أن تسير الترقية مباشرة.

-

المرحلة 2:يجب أن يكون هناك نظام إثبات (غير موثوق به) للتأكد من قبول المعاملات الصحيحة فقط.لا يُسمح للمجلس بالتدخل إلا إذا كان هناك خطأ مثبت في الكود ، على سبيل المثال.إذا كان نظامان إثباتين زائدين لا يتوافقان مع بعضهما البعض ، أو إذا يقبل نظام إثبات واحد جذور مختلفة بعد الدول من نفس الكتلة (أو لا يقبل أي شيء لفترة طويلة بما فيه الكفاية ، مثل أسبوع).يسمح بآلية الترقية ، ولكن يجب أن يكون هناك تأخير طويل.

هدفنا هو الوصول إلى المرحلة الثانية.التحدي الرئيسي للوصول إلى المرحلة الثانية هو الحصول على ثقة كافية لإثبات أن النظام جدير بالثقة في الواقع بما فيه الكفاية.هناك طريقتان رئيسيتان للقيام بذلك:

-

التحقق الرسمي:يمكننا استخدام التقنيات الرياضية والحسابية الحديثة لإثبات (متفائل أو صلاحية) أن النظام يقبل فقط الكتل التي تمرر مواصفات EVM.كانت هذه التقنيات موجودة منذ عقود ، لكن التطورات الحديثة (مثل Lean 4) تجعلها أكثر عملية ، والتقدم في البراهين المدعومة من AI قد تسريع هذا الاتجاه.

-

متعددين من المصابين:صنع أنظمة إثبات متعددة وصناديق الاستثمار في 2 من 3 (أو أكبر) توقيع متعدد بين هذه الأنظمة الإثباتية ومجلس الأمن (و/أو غيرها من القطاعات مع افتراضات الثقة ، مثل TEE).إذا ثبت أن النظام يتفق ، فإن المجلس ليس لديه سلطة.إذا لم يوافقوا ، يمكن للمجلس اختيار واحد منهم فقط ولا يمكنه فرض إجابته الخاصة من جانب واحد.

رسم تخطيطي منمق للمؤسسات المتعددة ، يجمع بين نظام إثبات متفائل ، ونظام إثبات الفعالية ، ولجنة أمنية.

ما هي الروابط مع الأبحاث الحالية؟

دلالات EVM K (أعمال التحقق الرسمية منذ عام 2017):https://github.com/runtimeverification/evm-semantics

العرض التوضيحي على فكرة الأشخاص المتعددين (2022):https://www.youtube.com/watch؟v=6hfvzcwt6yi

يخطط Taiko لاستخدام أدلة متعددة:https://docs.taiko.xyz/core-concepts/multi-proofs/

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

هناك الكثير للتحقق الرسمي.نحتاج إلى إنشاء نسخة رسمية تم التحقق من صحتها من EVM بالكامل.هذا مشروع معقد للغاية ، على الرغم من أننا بدأنا بالفعل.هناك خدعة يمكن أن تبسيط المهام بشكل كبير: يمكننا جعل المثل snark تم التحقق من صحته رسميًا لأصغر آلة افتراضية ، على سبيل المثال.RISC-V أو القاهرة ، ثم اكتب تنفيذ EVM في هذا الحد الأدنى من VM (وإثبات رسميا ما يعادلها لبعض مواصفات EVM الأخرى).

لمحامير متعددة ، هناك جزءان رئيسيان متبقيان.أولاً ، نحتاج إلى ثقة كافية في نظامين إثباتين مختلفين على الأقل ، كل منهما آمن إلى حد ما ، وإذا تعطلت ، فسوف يتعطلون لأسباب مختلفة وغير ذات صلة (لذلك لن تتعطل في نفس الوقت).ثانياً ، نحتاج إلى الحصول على مستوى عالٍ للغاية من التأكيد في المنطق الأساسي لنظام إثبات الدمج.هذا هو قطعة صغيرة من الكود.هناك عدة طرق لجعلها صغيرة جدًا-مجرد صناديق المتجر في عقد آمن متعدد التوقيع والذي يعد توقيعه عقدًا يمثل نظام إثبات شخصي-لكن هذا يأتي بتكلفة عالية من الغاز على السلسلة.هناك حاجة لإيجاد بعض التوازن بين الكفاءة والسلامة.

كيف تتفاعل مع بقية خريطة الطريق؟

نقل النشاط إلى L2 يقلل من ضغط MEV على L1.

التحسينات المتداخلة عبر التشغيل المتداخل

ما هي المشاكل التي نريد حلها؟

أحد أكبر التحديات في النظام البيئي L2 اليوم هو أنه من الصعب على المستخدمين التلاعب.علاوة على ذلك ، فإن أسهل النهج غالبًا ما يعيد عرض افتراضات الثقة: الجسور المركزية ، عملاء RPC ، وما إلى ذلك.إذا أخذنا فكرة أن L2 جزء من Ethereum على محمل الجد ، فنحن بحاجة إلى استخدام نظام L2 البيئي يشعر بأنه يستخدم نظامًا بيئيًا موحدًا Ethereum.

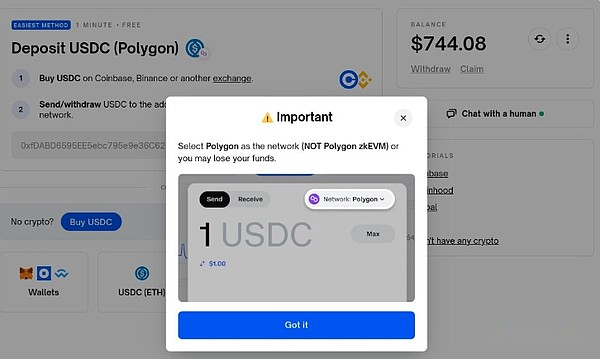

مثال على سيء مرضي (حتى خطير: لقد فقدت شخصيا 100 دولار لاختيار السلسلة الخاطئة هنا) عبر L2 UX – في حين أن هذا ليس خطأ Polymarket ، يجب أن تكون قابلية التشغيل المتداخل L2 لمجتمع مسؤولية معايير المحفظة (ERC).في النظام البيئي Ethereum المدير جيدًا ، يجب أن يكون إرسال الرموز المميزة من L1 إلى L2 أو من L2 إلى آخر مثل إرسال الرموز في نفس L1.

ما هو وكيف يعمل؟

هناك العديد من فئات التحسينات المتداخل عبر L2.بشكل عام ، تتمثل طريقة طرح هذه الأسئلة في ملاحظة أنه من الناحية النظرية ، فإن Ethereum المتمحور حول Rollup هو نفس L1 الذي يؤدي التقويم ، ثم اسأل جوانب إصدار Ethereum L2 الحالي ، من حيث الفجوات بين المثل العليا وإصدار Ethereum L2 الحالي.هنا بعض:

-

ربط عنوان محدد:يجب أن تكون السلسلة (L1 ، التفاؤل ، التعريفي …) جزءًا من العنوان.بمجرد تنفيذها ، يمكنك تنفيذ عملية إرسال Cross-L2 ببساطة عن طريق وضع العنوان في حقل “إرسال” ، ويمكن للمحفظة معرفة كيفية إرسال الخلفية (بما في ذلك استخدام بروتوكول الجسر).

-

طلبات الدفع الخاصة بالسلسلة:يجب أن يكون صنع الرسائل في شكل “أرسل لي رمزًا من النوع X على سلسلة z” بسيطة وموحدة.هناك حالتان رئيسيتان للاستخدام لهذا: (1) الدفع ، سواء كان فردًا للفرد أو الفرد لخدمة التاجر ، و (2) DAPP يطلب الأموال ، على سبيل المثال.مثال polymarket أعلاه.

-

تبادل السلسلة المتقاطع ودفع الغاز:يجب أن يكون هناك بروتوكول مفتوح موحد للتعبير عن العمليات المتقاطعة مثل “أرسل 1 ETH على التفاؤل إلى شخص يرسل 0.9999 ETH على التعدي” و “أرسل 0.0001 ETH على التفاؤل” أي شخص يتضمن ذلك على معاملات التعبير “. 7683 هي محاولة للأولى ، في حين أن RIP-7755 هي محاولة لهذا الأخير ، على الرغم من أن كلاهما أكثر عمومية من حالات الاستخدام المحددة هذه.

-

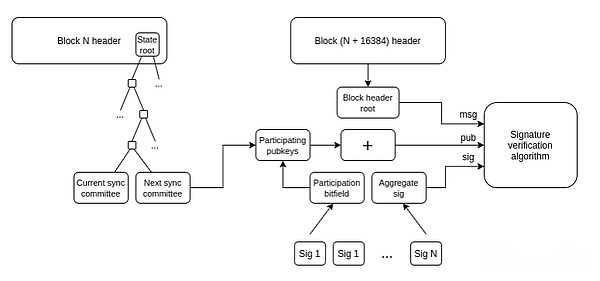

العميل الخفيف:يجب أن يكون المستخدمون قادرين على التحقق بالفعل من السلسلة التي يتفاعلون معها ، بدلاً من مجرد الوثوق بمزود RPC.قامت Helios of A16Z Cryptocurrency بهذا من أجل Ethereum نفسها ، لكننا بحاجة إلى تمديد هذا الثقة إلى L2.ERC-3668 (CCIP-Read) هي استراتيجية لتحقيق ذلك.

كيف يقوم العملاء الخفيفون بتحديث عرض سلسلة رأس Ethereum الخاصة بهم.بمجرد أن يكون لديك سلسلة رأس ، يمكنك استخدام Merkle Proof للتحقق من أي كائن حالة.بمجرد أن يكون لديك كائن حالة L1 الصحيح ، يمكنك التحقق من أي كائن حالة على L2 باستخدام Merkle Proof (أو ربما توقيع إذا كنت ترغب في التحقق من التأكيد قبل).هيليوسفعلت السابق.تمتد إلى الأخير هو تحد من التوحيد.

-

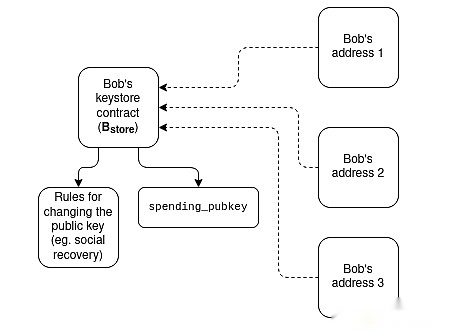

محفظة Keystore:اليوم ، إذا كنت ترغب في تحديث المفتاح الذي يتحكم في محفظة العقد الذكي ، فيجب عليك القيام بذلك على جميع سلاسل N حيث توجد تلك المحفظة.محفظة Keystore هي تقنية تتيح المفتاح للوجود في موقع ما (سواء على L1 أو لاحقًا على L2) ثم قراءة من أي L2 يحتوي على نسخة من المحفظة.هذا يعني أن التحديث يجب أن يحدث مرة واحدة فقط.لتحسين الكفاءة ، تتطلب محفظة Keystore L2 طريقة موحدة لقراءة L1 دون أي تكلفة ؛

رسم تخطيطي منمق لكيفية عمل محفظة Keystore.

-

فكرة أكثر راديكالية “جسر الرمز المميز المشترك”:تخيل عالمًا يكون فيه جميع L2 عبارة عن مجموعة مثبتة ، مع كل فتحة مخصصة لـ Ethereum.حتى في هذا العالم ، يتطلب نقل الأصول “المحلية” من L2 إلى آخر السحب والإيداع ، مما يتطلب كمية كبيرة من غاز L1.تتمثل إحدى الطرق لحل هذه المشكلة في إنشاء الحد الأدنى المشترك لوظيفةها الوحيدة هي الحفاظ على الأرصدة التي تحتوي على عدد من أنواع الرموز والسماح بتحديث هذه الأرصدة بشكل جماعي من خلال سلسلة من عمليات الانتقال.L2 إرسال عملية بدأها أي L2.سيسمح ذلك بالإرسال عبر L2 دون دفع ثمن غاز L1 لكل ناقل حركة ، وأيضًا دون الحاجة إلى التكنولوجيا القائمة على موفر السيولة (مثل ERC-7683).

-

التزامن المتزامن:يتيح المكالمات المتزامنة بين L2 و L1 محددة أو بين L2s متعددة.قد يساعد هذا في تحسين الكفاءة المالية لبروتوكول Defi.السابق يمكن القيام به دون أي تنسيق متقاطع.Rollup ودية تلقائيا لجميع هذه التقنيات.

ما هي الروابط مع الأبحاث الحالية؟

العنوان المحدد للسلسلة: ERC-3770:https://eips.ethereum.org/eips/eip-3770

ERC-7683:https://eips.ethereum.org/eips/eip-7683

RIP-7755:https://github.com/wilsoncusack/rips/blob/cross-l2-call-standard/rips/rip-7755.md

التمرير تصميم محفظة Keystore:https://hackmd.io/@haichen/keystore

هيليوس:https://github.com/a16z/helios

ERC-3668 (تسمى أحيانًا CCIP-Read):https://eips.ethereum.org/eips/eip-3668

اقتراح جاستن دريك لـ “بناءً على (مشترك) قبل التأكيد”:https://ethreesear.ch/t/based-preconfirmations/17353

L1SLOAD (RIP-7728):https://ethereum-magicians.org/t/rip-7728-l1sload-precompile/20388

مكالمات بعيدة المتفائلة:https://github.com/ethereum-optimism/ecosystem-contributions/issues/76

Agglayer ، والتي تتضمن فكرة مشاركة جسر الرمز المميز:https://github.com/agglayer

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

تواجه العديد من الأمثلة المذكورة أعلاه المعضلة القياسية لمتى يتم توحيدها وأي طبقات من التقييس.إذا كان التقييس مبكرًا جدًا ، فقد تكون معرضًا لخطر حلول الجودة الرديئة.إذا كان التقييس قد فات الأوان ، فقد يسبب تفتت غير ضروري.في بعض الحالات ، هناك حلول قصيرة الأجل أضعف ولكنها أسهل في التنفيذ ، وكذلك حلول طويلة الأجل “صحيحة أخيرًا” ولكنها تستغرق بعض الوقت لتحقيقها.

ما هو فريد من نوعه في هذا القسم هو أن هذه المهام ليست مجرد قضايا تقنية: فهي (ربما بشكل أساسي!) القضايا الاجتماعية.إنهم بحاجة إلى L2 ومحافظ و L1 للعمل معًا.قدرتنا على التعامل بنجاح مع هذه القضية هي اختبار لقدرتنا على الاتحاد كمجتمع.

كيف تتفاعل مع بقية خريطة الطريق؟

معظم هذه الاقتراحات هي هياكل “أعلى” وبالتالي ليس لها تأثير كبير على اعتبارات L1.أحد الاستثناءات هو الفرز المشترك ، الذي له تأثير كبير على MEVs.

التنفيذ الممتد على L1

ما هي المشاكل التي نريد حلها؟

إذا أصبحت L2 قابلة للتطوير وناجحة للغاية ، ولكن لا يزال بإمكان L1 التعامل مع معاملات صغيرة جدًا ، فهناك العديد من المخاطر على Ethereum:

-

يصبح الوضع الاقتصادي للأصول الرثيقة أكثر خطورة ، مما يؤثر بدوره على الأمن على المدى الطويل للشبكة.

-

تستفيد العديد من L2s من اتصال وثيق بالنظام الإيكولوجي المالي المتقدم للغاية على L1 ، وإذا كان هذا النظام الإيكولوجي ضعيفًا إلى حد كبير ، فسيتم إضعاف الدافع لتصبح L2 (بدلاً من L1 منفصل).

-

يستغرق الأمر وقتًا طويلاً حتى يكون لدى L2 نفس الأمان تمامًا مثل L1.

-

إذا فشل L2 (على سبيل المثال ، بسبب العمليات الخبيثة أو شركات النقل المختفي) ، لا يزال المستخدم بحاجة إلى المرور عبر L1 لاستعادة أصوله.لذلك ، يجب أن تكون L1 قوية بما يكفي على الأقل لتكون قادرة على التعامل مع نهاية L2 المعقدة والفوضوية للغاية على الأقل في بعض الأحيان.

لهذه الأسباب ، من المهم الاستمرار في توسيع L1 نفسه والتأكد من أنه يمكن أن يستمر في التكيف مع المزيد والمزيد من الاستخدامات.

ما هو وكيف يعمل؟

أسهل طريقة للتوسع هي مجرد إضافة حدود الغاز.ومع ذلك ، فإن هذا لديه خطر مركزية L1 ، وبالتالي إضعاف سمة مهمة أخرى تجعل Ethereum L1 قوية للغاية: مصداقيتها كطبقة قوية أساسية.كان هناك نقاش حول كيفية زيادة قيود الغاز البسيطة لتكون مستدامة ، وسيختلف ذلك أيضًا وفقًا لتنفيذ التقنيات الأخرى لتسهيل التحقق من الكتل الأكبر (على سبيل المثال ، انتهاء الصلاحية التاريخية ، عديمة الجنسية ، دليل على الصلاحية L1).شيء مهم آخر يحتاج إلى تحسين مستمر هو كفاءة برنامج عميل Ethereum ، والذي تم تحسينه اليوم أكثر مما كان عليه قبل خمس سنوات.ستشمل استراتيجية زيادة قيود غاز L1 فعالة تسريع تقنيات التحقق هذه.

تتضمن استراتيجية التحجيم الأخرى تحديد ميزات محددة وأنواع الحوسبة التي يمكن أن تصبح أرخص دون المساس بتشتت الشبكة أو خصائص الأمان الخاصة بها.ومن الأمثلة على ذلك:

-

eof– تنسيق evm bytecode جديد أكثر ملاءمة للتحليل ويسمح بتنفيذ أسرع.بالنظر إلى هذه الكفاءات ، يمكن إعطاء تكلفة غاز أقل إلى رمز EOF BYTECODE.

-

تسعير الغاز متعدد الأبعاد– يمكن أن يؤدي إنشاء نفقات وقيود أساسية منفصلة على الحوسبة ، والبيانات والتخزين ، إلى زيادة متوسط سعة Ethereum L1 دون زيادة سعة الحد الأقصى (وبالتالي إنشاء مخاطر أمان جديدة).

-

تقليل تكاليف الغاز لرموز opcsed و premomplized– تاريخيا ، أجرينا عدة جولات من زيادة تكلفة الغاز في بعض العمليات منخفضة السعر لتجنب رفض هجمات الخدمة.لقد فعلنا أقل ولكن يمكننا فعل المزيد ، وهذا هو تقليل تكلفة الغاز للعمليات المبالغ فيها.على سبيل المثال ، تكون الإضافة أرخص بكثير من الضرب ، ولكن تكلفة Add و Mul Opcodes هي نفسها حاليًا.يمكننا جعل الرموز الرمودية أرخص ، وحتى أبسط (مثل الدفع) أرخص.هناك العديد من EOFs ككل.

-

EVM-MAX و SIMD: EVM-MAX (“امتدادات الحساب المعيارية”) هو اقتراح يسمح بالرياضيات المعيارية ذات الأرقام المحلية الأكثر كفاءة كوحدة منفصلة لـ EVM.لا يمكن الوصول إلى القيم التي يتم حسابها بواسطة حسابات EVM-Max إلا من خلال الرموز المفروضة على EVM-Max ما لم يتم تصديرها عن قصد ؛SIMD (“تعليمات واحدة متعددة البيانات”) هو اقتراح يسمح بتنفيذ فعال لنفس التعليمات على مجموعة من القيم.معًا ، يمكن للثاني إنشاء معالج مشترك قوي مع EVM يمكن استخدامه لتنفيذ عمليات التشفير بشكل أكثر كفاءة.هذا مفيد بشكل خاص لبروتوكولات الخصوصية وأنظمة إثبات L2 ، لذلك سيساعد في توسيع L1 و L2.

ستتم مناقشة هذه التحسينات بمزيد من التفصيل في المقالات المستقبلية حول التفاخر.

أخيرًا ، الإستراتيجية الثالثة هي Rollup الأصلية (أو “Rollup المدمجة ، Rollups المكرسة”): في الأساس ، العديد من نسخ EVMs تعمل بالتوازي ، مما يشكل نموذجًا مكافئًا للموديلات التي يمكن أن توفرها Rollup ، ولكنها تتكامل بشكل أكبر في البروتوكول.

ما هي الروابط مع الأبحاث الحالية؟

خريطة طريق التوسع Ethereum L1 Polynya:https://polynya.mirror.xyz/epju72rsyncfb-jk52_uyi7huhj-w_zm735ndp7alkaq

تسعير الغاز متعدد الأبعاد:https://vitalik.eth.limo/general/2024/05/09/multidim.html

EIP-7706:https://eips.ethereum.org/eips/eip-7706

eof:https://evmobjectformat.org/

EVM-MAX:https://ethereum-magicians.org/t/eip-6601-evm-modular-arithmetic-extensions-evmmax/13168

سيمد:https://eips.ethereum.org/eips/eip-616

Rollup الأصلي:https://mirror.xyz/ohotties.eth/p1qsccwj2fz9cqo3_6kei4s2chw5k5tmegogk6io1ge

مقابلة مع Max Resnick حول قيمة تمديد L1:https://x.com/banklesshq/status/1831319419739361321

جاستن دريك حول التمدد مع Snark و Rollup الأصلي:https://www.reddit.com/r/ethereum/comments/1f81ntr/comment/llmfi28/

ما الذي يجب القيام به وما هي المفاضلات التي يجب وزنها؟

هناك ثلاث استراتيجيات لإضافات L1 التي يمكن تنفيذها بشكل فردي أو بالتوازي:

-

تحسن التقنيات (مثل رمز العميل ، العميل عديمي الجنسية ، انتهاء الصلاحية التاريخية) تسهل التحقق من حدود الغاز ، ثم زيادة حدود الغاز

-

تقليل تكلفة عملية معينة وزيادة متوسط السعة دون زيادة مخاطر الحالات الأسوأ

-

Rollup الأصلي (أي “إنشاء نسخ متماثلة متوازية لـ EVM” ، على الرغم من أنها قد توفر الكثير من المرونة للمطورين في نشر معلمات النسخ المتماثلة)

تجدر الإشارة إلى أن هذه تقنيات مختلفة مع مقايضات مختلفة.على سبيل المثال ، يحتوي Rollup الأصلي على العديد من نقاط الضعف نفسها مثل Rollup العادية من حيث القدرة على التوافق: لا يمكنك إرسال معاملة واحدة لأداء العمليات بشكل متزامن عبر معاملات متعددة ، تمامًا كما يمكنك التعامل مع العقود على نفس L1 (أو L2).زيادة قيود الغاز تحرم فوائد أخرى يمكن تحقيقها عن طريق تسهيل التحقق من L1 ، مثل زيادة النسبة المئوية للمستخدمين الذين يقومون بتشغيل العقد التحقق وزيادة أصحاب المصلحة الأفراد.إن إجراء عمليات محددة في EVM أرخص (اعتمادًا على كيفية تشغيله) قد يزيد من التعقيد الكلي لـ EVM.

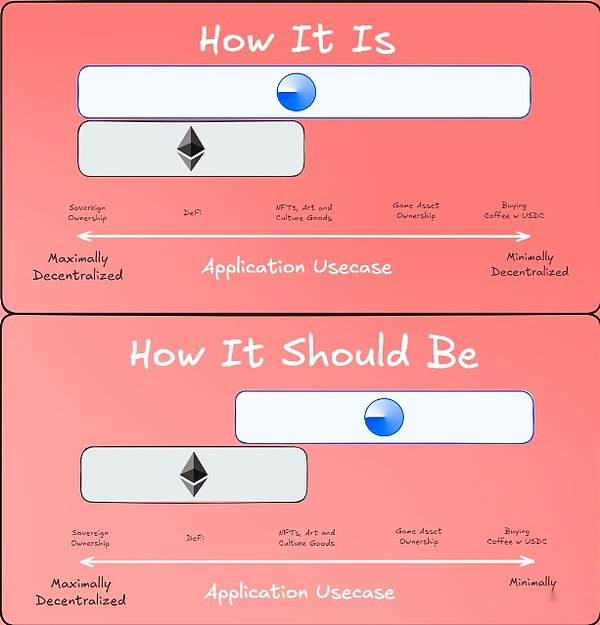

أحد الأسئلة الكبيرة التي يجب الإجابة عليها أي خريطة طريق للتوسع L1 هي: ما هي الرؤية النهائية لـ L1 و L2؟من الواضح ، من السخف أن نفعل كل شيء على L1: تحتوي حالات الاستخدام المحتملة على مئات الآلاف من المعاملات في الثانية ، مما سيجعل L1 غير متحقق تمامًا (ما لم نأخذ مسار Rollup الأصلي).لكننا نحتاج إلى بعض المبادئ التوجيهية حتى نتمكن من التأكد من أننا لا نؤدي إلى وضع حيث نرفع حد الغاز بنسبة 10 مرات ، ونؤذي بشكل خطير اللامركزية في Ethereum L1 ونجد أننا ندخل عالمًا ، وليس 99 ٪ من هذا النشاط على L2 و 90 ٪ من النشاط على L2 ، وبالتالي فإن النتائج تبدو متشابهة تقريبًا ، باستثناء معظم الخسائر التي لا رجعة فيها لخصوصية Ethereum L1.

وجهة نظر مقترحة حول “تقسيم العمل” بين L1 و L2

كيف تتفاعل مع بقية خريطة الطريق؟

إن الحصول على المزيد من المستخدمين في L1 يعني تحسين النطاق فحسب ، بل الجوانب الأخرى من L1.هذا يعني أن المزيد من MEVs ستبقى على L1 (بدلاً من مجرد كونها مشكلة مع L2) ، لذلك من الضروري التعامل معها بشكل صريح.إنه يزيد بشكل كبير من قيمة وقت الفتحة السريعة على L1.كما أنه يعتمد اعتمادًا كبيرًا على ما إذا كان التحقق من L1 (“The Verge”) سار بسلاسة.

شكر خاص لجوستين دريك ، فرانشيسكو ، Hsiao-Wei Wang ، Antonttc و Georgios Konstantopoulos