Source: Wuyue, Geek Web3

Un schéma d’expansion de la chaîne publique est conçu avec les caractéristiques suivantes:

-

Il a une vitesse comparable aux applications ou échanges traditionnels web2, dépassant de loin toute chaîne publique, L2, Rollup, chaîne latérale, etc.

-

Il n’y a pas de frais de gaz et le coût d’utilisation est de 0.

-

Les fonds sont hautement sécurisés, dépassant de loin les installations centralisées telles que les échanges et inférieures au rouleau mais égales aux chaînes latérales.

-

La même expérience utilisateur que Web2 ne nécessite aucune compréhension des clés publiques et privées de la blockchain, des portefeuilles, des infrastructures, etc.

Cette solution est vraiment excitante: d’une part, elle a essentiellement réalisé l’ultime de mise à l’échelle;

Cependant, à l’heure actuelle, nous ne semblons pas penser à une solution qui peut être si complète, car il y a en effet trop peu de discussions et de pratique traditionnelles.Cet article présentera ce paradigme de conception de la plate-forme informatique Web3 de nouvelle génération très excellente – Paradigme de consensus basé sur le stockage (SCP).

Nous avons utilisé la question de l’expansion comme un sujet très familier ci-dessus, mais en fait, SCP etNon limité àÉlargir l’utilisation de la capacité, son inspiration de conception provient des plans d’expansion et des discussions communautaires sur les chaînes publiques telles que Bitcoin et Ethereum.Et sa vision et sa application pratique sontConstruisez une nouvelle génération de plateformes informatiques avec des structures publiques ou non blockchain.

Bases SCPComposantset principe de travail

-

Couche de disponibilité des données:Une chaîne publique largement reconnue et éprouvée ou une installation de stockage permanente sert de couche de disponibilité des données, comme Ethereum, Arweave, etc.

-

Couche d’exécution:Un serveur est utilisé pour recevoir des transactions utilisateur et les exécuter, et en même temps, les données de transaction d’origine signées par l’utilisateur sont soumises par lots à la couche DA, qui a une similitude élevée avec le trieur de Rollup.Cependant, cette couche d’exécution n’a pas nécessairement besoin d’avoir des concepts liés à la blockchain tels que la structure de données blockchain ou la compatibilité EVM.Il peut également s’agir d’un système de base de données Web2 + informatique, mais l’ensemble du système informatique doit être open source.

-

Couche de confirmation consensuelle:Il se compose d’un groupe de nœuds qui tirent les données d’origine soumises par la couche d’exécution à la couche DA, et calculent les données en utilisant le même algorithme que la couche d’exécution pour confirmer si la sortie du résultat de la couche d’exécution est correcte et peut être Utilisé comme prévention des catastrophes pour la couche d’exécution.Les utilisateurs peuvent également retourner des données de chaque nœud de la couche de confirmation consensuelle pour s’assurer que la couche d’exécution est exempte de fraude.

-

Couche de règlement:Il se compose d’un groupe de nœuds et de contrats ou d’adresses sur d’autres chaînes, qui sont utilisées par les utilisateurs pour se recharger dans SCP et retirer de l’argent pour quitter SCP.Le nœud doit également exécuter le même algorithme que la couche d’exécution et tirer les données pour la vérification.Le nœud contrôle la fonction de retrait de l’adresse de recharge via plusieurs contrats ou adresses basées sur TSS.Pendant la recharge, l’utilisateur recharge l’adresse spécifiée du lien et envoie une demande à la couche d’exécution lors du retrait.Le niveau de sécurité de la couche de règlement est le même que le mécanisme transversal des chaînes latérales ou des ponts transversales, et ils utilisent également le même système de règlement de retrait ou équivalent.

everpay

Everpay est un pionnier du SCP et a pris les devants dans la construction de ses propres produits en fonction de SCP.Recharge, transfert, retrait, échange, sur cette base, presque toutes les fonctions Web3 et Web2 peuvent être étendues à l’avenir.

Maintenant, nous comprenons parfaitement le paradigme de consensus de stockage via le flux de travail d’Everpay.

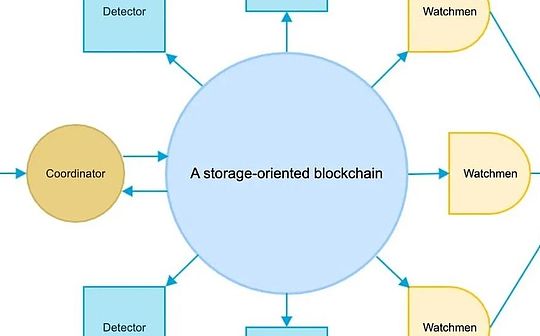

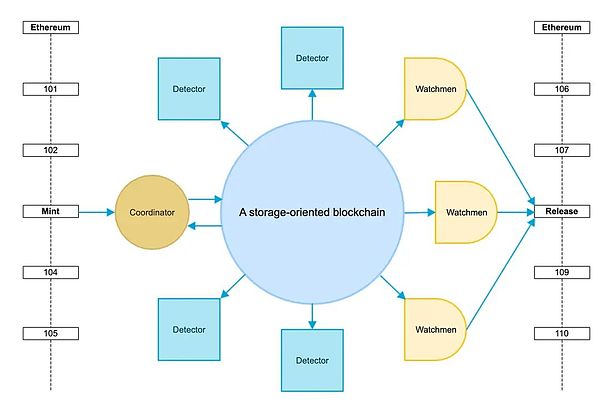

La couche DA d’Everpay utilise l’installation de stockage permanente Arweave, qui est le grand cercle sur la figure.

Coordinateurc’est-à-dire la couche d’exécution.L’utilisateur soumet la transaction au coordinateur, qui effectue l’opération et présente les résultats de l’opération, puis lance les données d’entrée d’origine de l’utilisateur à la couche DA.

Détecteur, tirez les données de transaction d’origine soumises par le coordinateur d’Arweave et utilisez un algorithme coordonné avec le coordinateur pour vérifier les données et les résultats.Le client du détecteur est également open source et peut être géré par n’importe qui.

Gardiens, un groupe de détecteurs qui sont en charge de plusieurs signatures dans le système de retrait.La demande de retrait sera vérifiée et publiée en fonction des données de transaction.De plus, l’observateur est également responsable de la signature de la proposition.

Nous pouvons voir que le consensus atteint par l’ensemble du système est tout situé hors chaîne, qui est l’essence du paradigme de consensus de stockage – il abandonne le système de consensus entre les nœuds à base de blockchain, permettant ainsi à la couche d’exécution de se débarrasser de la lourde La communication consensuelle et le processus de confirmation ne nécessitent que le travail d’un serveur, afin d’atteindre les TP et l’économie presque illimités.Ceci est très similaire à Rollup, mais SCP peut être considéré comme un concept de Rollup plus abstrait et élevé, le modifiant d’un cas d’utilisation exclusif pour l’expansion au paradigme de conception de la nouvelle génération de plate-forme informatique Web3.

Le coordinateur d’Everpay est un serveur, mais cela ne signifie pas que le coordinateur peut faire tout ce qu’il veut.Semblable au trieur de Rollup, après que les données d’origine soumises par l’utilisateur sont soumises par lots sur Arweave, n’importe qui peut exécuter le programme de détecteur pour le vérifier et le comparer avec l’état renvoyé par le coordinateur.C’est lui-même parce que la fonction de transition d’état (STF) est une fonction déterministe – & gt;Tant que le STF de chacun est le même et que l’entrée est la même (toutes soumises à DA, ne peuvent pas être falsifiées et peuvent être visibles publiquement), la sortie obtenue doit être la même.

Dans cette architecture, un serveur centralisé et une base de données ne pose pas de défi fondamental.Il s’agit également d’une autre essence du paradigme SCP, qui lie et découple les concepts de «centralisation» et «entité unique» – dans un système décentralisé, il peut y avoir des composants complètement centralisés, ni même un composant central, mais cela n’affecte pas globalement décentralisation.

De cela, nous pouvons crier un slogan sensationnel mais logique – « La prochaine génération de blockchain n’a pas à être une blockchain ».Parce que l’intention initiale des gens d’inventer et d’utiliser la blockchain est de décentraliser, des livres de compte cohérents, de la non-célèbre chirurgic Un certain état d’esprit: ce que nous faisons doit être une blockchain (composée de consensus communiqué par les nœuds), ou une solution de rollup qui semble être une chaîne (elle n’a qu’une structure de données blockchain, mais aucun nœud échange de consensus).Mais maintenant, même si la solution basée sur SCP n’est pas une blockchain, elle peut répondre à une série de besoins tels que la centralisation, les livres cohérents, la non-chirurgie, la traçabilité, etc.

Couche d’exécution

La couche d’exécution est cruciale dans l’ensemble du système.

Environnements d’exécution possibles illimités

Théoriquement, l’environnement d’exécution dans la couche d’exécution peut être transformé en n’importe quelle forme, et les possibilités sont infinies, selon la façon dont la partie du projet localise son propre projet:

-

Échange.Sur la base du SCP, un échange TPS ouvert, transparent et illimité peut être construit.La différence entre CEX et Dex devient floue ici.

-

Réseau de paiement.Similaire à Alipay, PayPal, etc.

-

Prend en charge les machines virtuelles / blockchain pour les chargeurs / contrats.Tout développeur peut déployer n’importe quelle application à ce sujet, partager toutes les données de l’utilisateur avec d’autres programmes et fonctionner en fonction des instructions de l’utilisateur.

Parce que les utilisateurs se sont complètement débarrassés du portefeuille en forme de blockchain et n’interagissent qu’avec le serveur, leur expérience utilisateur est cohérente avec les applications Internet traditionnelles, mais en même temps, il est décentralisé.

On peut voir que le processus ci-dessus comprend déjà des concepts similaires tels que l’échange croisé et l’abstraction des comptes, et bien sûr, il est tout simplement similaire.Les concepts en particulier comme l’abstraction des comptes ne sont naturellement pas nécessaires pour le SCP, qui devrait être considéré comme un fardeau laissé par Ethereum.Après de nombreuses cycles d’efforts, la communauté Ethereum a finalement lancé la norme EIP-4337 pour résoudre l’un des problèmes d’adoption à grande échelle de Web3 – le problème du compte.De plus, EIP-4337 n’est qu’une norme et sa pratique d’application reste à tester.Dans le cadre de l’architecture SCP, il n’y a pas de concept d’abstraction de compte – vous pouvez utiliser à volonté des comptes standard Web2 et des comptes de blockchain.De ce point de vue, de nombreux cas d’utilisation Mature Web2 peuvent être directement utilisés sur SCP sans repenser et construire.

Transparence et asymétrie

Comme mentionné ci-dessus, les lecteurs sensibles auraient dû découvrir que bien que SCP puisse utiliser le système de compte Web2, il semble qu’il y ait des problèmes avec son utilisation intacts.

Parce que l’ensemble du système est complètement transparent!L’utilisation directe du modèle d’interaction de l’utilisateur au serveur causera de graves problèmes, ce qui ne résultera en aucune sécurité dans l’ensemble du système.Prenons d’abord comment fonctionne le modèle traditionnel de serveur-utilisateur:

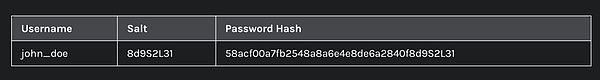

1. Enregistrement du compte:Les utilisateurs saisissent leur nom d’utilisateur et leur mot de passe sur la page d’enregistrement de l’application.Pour protéger le mot de passe de l’utilisateur, le serveur traitera le mot de passe via une fonction de hachage après l’avoir réceptée.Pour augmenter la complexité du hachage et résister aux attaques de table arc-en-ciel, une chaîne générée aléatoire (appelée « sel ») est généralement connectée au mot de passe de chaque utilisateur et l’a hachée ensemble.Les noms d’utilisateur, les sels et les hachages sont stockés dans la base de données du fournisseur de services en texte brut et ne sont pas divulgués au public.Mais même ainsi, un traitement de salage et de sécurité est nécessaire, d’abord pour empêcher les fantômes internes et les seconds pour éviter les attaques.

2. Connexion de l’utilisateur:Les utilisateurs saisissent leur nom d’utilisateur et leur mot de passe sur le formulaire de connexion.Le système compare la valeur de hachage du mot de passe traité avec la valeur de hachage stockée dans la base de données.Si les deux hachages correspondent, cela signifie que l’utilisateur a fourni le mot de passe correct et que le processus de connexion se poursuit.

3. Certification de l’opération:Une fois la vérification de connexion passée, le système créera une session pour l’utilisateur.En règle générale, les informations de session sont stockées sur le serveur et le serveur envoie une identité (comme un cookie ou un jeton) au navigateur ou à l’application de l’utilisateur.Les utilisateurs n’ont plus besoin de saisir à plusieurs reprises leur nom d’utilisateur et leur mot de passe dans la prochaine opération: le navigateur ou l’application enregistre l’identité et est livré avec l’identité dans chaque demande.

Passons en revue le système d’interaction Typique Web3 Blockchain-User:

1. Enregistrement du compte:En fait, il n’y a pas de processus d’enregistrement du compte, ni de système de mots-service de nom d’utilisateur.Le compte (adresse) ne nécessite pas d’enregistrement, il existe naturellement, celui qui contrôle le compte avec sa clé privée.La clé privée est générée au hasard localement par le portefeuille et n’implique pas de réseautage.

2. Connexion de l’utilisateur:L’utilisation de la blockchain ne nécessite pas de connexion.Certains DAPP obligeront les utilisateurs à signer et à vérifier l’identité du portefeuille connecté après se connecter au portefeuille pour s’assurer que l’utilisateur contient vraiment la clé privée du portefeuille, plutôt que de simplement passer une adresse de portefeuille à l’extrémité avant.

3. Certification de l’opération:L’utilisateur soumet directement les données signées au nœud.

La différence entre les deux modes est causée par la symétrie et l’asymétrie.Dans l’architecture de serveur-utilisateur, les deux parties ont les mêmes secrets.Dans l’architecture de la blockchain-utilisateur, seuls les utilisateurs ont les secrets.Bien que la couche d’exécution de SCP ne soit pas une blockchain, toutes les données doivent être synchronisées avec la couche DA visibles publiquement, de sorte que les méthodes de vérification de connexion et de fonctionnement utilisées par SCP doivent être asymétriques.Mais parce que je ne veux pas avoir des actions lourdes et de mauvaises expériences qui affectent l’adoption à grande échelle, comme permettre aux utilisateurs de conserver les clés privées, d’utiliser des portefeuilles, etc., l’application construite sur SCP a un fort besoin d’utiliser des mots de passe traditionnels d’identification d’identification traditionnels ou la connexion d’authentification à trois parties.

Étant donné que la cryptographie asymétrique et les paires d’épreuves à connaissance zéro sont asymétriques, j’imagine deux solutions possibles:

-

Si vous souhaitez utiliser ID-Cryptographie, Ce module de stockage de mot de passe ne peut pas être transformé en SCP, afin que d’autres personnes ne le voient pas.La couche d’exécution SCP utilise toujours le compte clé public-privé de la blockchain et la logique d’opération, sans enregistrement, pas de connexion, etc.L’ID de l’utilisateur correspondra en fait à une clé privée.Bien sûr, cette clé privée ne peut pas être stockée sur le projet.

-

Lorsque vous comptez sur OAuth Connexion, JWT (token Web JSON) peut être utilisé comme moyen d’authentifier.Cette méthode semblera légèrement plus centrale que celle ci-dessus, car elle doit essentiellement s’appuyer sur les services de connexion tiers fournis par les principaux fabricants Web2 comme authentification d’identité.Lors de la connexion avec un tiers pour la première fois, les champs du JWT qui représentent l’identité de l’utilisateur et l’identité du fournisseur de services sont enregistrés dans le système.Dans les opérations ultérieures de l’utilisateur, les instructions de fonctionnement sont utilisées comme entrée publique, et le JWT en tant que témoin secret est utilisé pour vérifier la transaction de chaque utilisateur.Chaque JWT a un délai d’expiration, et l’utilisateur demandera également un nouveau JWT la prochaine fois qu’il se connectera, il n’est donc pas nécessaire de le garder.De plus, ce système doit également s’appuyer sur JWK, qui peut être compris ici comme la clé publique fournie par un grand fabricant pour vérifier JWK.Alors, comment JWK est décentralisé pour entrer dans le système et comment gérer la rotation des clés privées à l’avenir, etc. valent également la peine d’être discutées.

Quelle que soit la méthode utilisée, ceci est plus cher que les méthodes traditionnelles de développement et de calcul, mais c’est aussi un prix nécessaire pour la décentralisation.Bien sûr, si la partie du projet ne pense pas que la réalisation de la décentralisation ultime est nécessaire, ou qu’il existe différentes étapes à différentes étapes de développement, il est également possible d’avoir ces conceptions, car la décentralisation n’est pas noire ou blanche, mais existe une zone grise au milieu.

Confidentialité

Le problème de transparence mentionné ci-dessus affecte non seulement le paradigme d’interaction de l’utilisateur, mais affecte également les données de l’utilisateur.Les données de l’utilisateur sont directement exposées.Bien que ce ne soit pas un problème dans la blockchain, ce n’est pas très acceptable dans certaines applications, afin que les développeurs puissent également créer un système de transaction de confidentialité.

SONNER

La façon dont la couche d’exécution facture est un autre point qui vaut la peine d’être prêté attention.Étant donné que la soumission de données à la couche DA nécessite également des coûts, y compris le fonctionnement de son propre serveur.Le premier objectif principal de la charge traditionnelle de la blockchain des utilisateurs de frais de gaz est d’éviter que les utilisateurs glissent un grand nombre de transactions en double pour détruire le réseau de transactions, et la seconde consiste à trier les transactions en fonction du gaz.Web2 n’a pas de préoccupations similaires, il n’y a donc que des concepts de base tels que les inondations et les DDO.

La couche d’exécution peut personnaliser diverses stratégies de charge, telles que la charge complètement gratuite ou partielle, ou profiter d’autres comportements tels que MEV (qui est déjà très mature dans le trieur), les activités marketing, etc.

Résistance à la censure

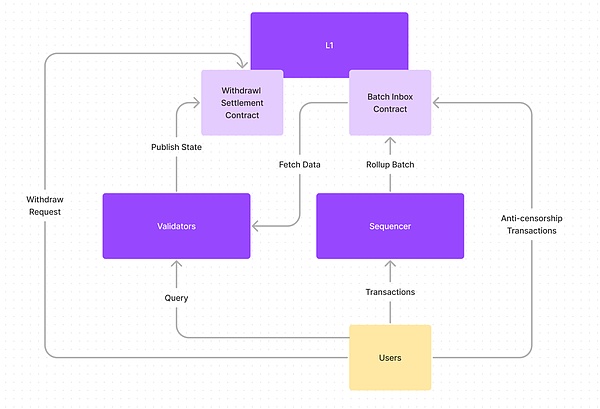

La couche d’exécution n’est pas résistante à la censure et peut théoriquement rejeter les transactions utilisateur sans restrictions.Dans Rollup, la résistance à la censure peut être garantie par la fonction de collecte obligatoire du contrat L1, tandis que les chaînes latérales ou les chaînes publiques sont complètes des réseaux de blockchain distribués, qui sont difficiles à examiner.

Il n’y a actuellement aucun plan clair pour corriger ce problème, ce qui est un problème dans le paradigme SCP.

Couche de confirmation consensuelle

Cette couche est composée de nœuds lâches qui ne forment activement aucun réseau, il ne s’agit donc pas d’une couche de consensus, mais n’est utilisée que pour confirmer l’état de la couche d’exécution actuelle vers le monde extérieur (comme l’utilisateur).Par exemple, si vous avez des doutes sur l’état de course d’Everpay, vous pouvez télécharger son client de détecteur, qui exécutera le même STF que le coordinateur.

Cependant, cela est similaire à Rollup.Cela implique un problème de finalité de la douceur et de la dureté.La couche d’exécution donne à l’utilisateur une finalité douce car elle n’a pas encore été soumise à la couche DA;Les utilisateurs peuvent ne pas être particulièrement préoccupés par cela, mais pour les applications telles que les ponts transversales, la finalité dure doit être suivie.Par exemple, le système de recharge et de retrait de l’échange ne s’appuiera pas sur la finalité instantanée du séquenceur Rollup.

En plus d’être utilisé pour confirmer les résultats, la couche de confirmation consensuelle a un autre rôle très important, qui est la redondance de prévention des catastrophes de la couche d’exécution.Si la couche d’exécution frappe de façon permanente et commet un mal sérieux, pour le moment, toute couche de confirmation consensuelle peut théoriquement reprendre le travail de la couche d’exécution et recevoir des demandes d’utilisateurs.Si une situation aussi grave se produit, la communauté doit choisir des nœuds stables et fiables comme serveurs pour la couche d’exécution.

Couche de colonie

Étant donné que le SCP n’est pas un rouleau, il est impossible d’atteindre des retraits sans confiance qui ne nécessitent pas d’intervention manuelle et sont entièrement basés sur des codes de contrat mathématiques et intelligents comme la couche de règlement de retrait Rollup.Son degré de sécurité est le même que le mécanisme transversal des chaînes latérales ou des ponts transversales, et oblige l’observateur autorisé à libérer les actifs.

La décentralisation du pont des témoins est autant que possible est un sujet de nombreuses recherches sur les ponts transversales.En raison des limitations de l’espace, je n’entrerai pas dans les détails ici.Une plate-forme SCP bien conçue doit également avoir des partenaires multi-signatures avec des ponts décentralisés réputés dans la pratique.

Quelqu’un pourrait demander pourquoi SCP n’utilise pas de chaîne avec un contrat intelligent comme couche DA?Cela permet de faire une couche de règlement qui est entièrement sans confiance.

À long terme, tant que certaines difficultés techniques sont surmontées, si la couche DA est placée sur la couche DA avec des contrats tels que Ethereum et les contrats de vérification correspondants, SCP peut également obtenir la même sécurité de règlement que Rollup, et pas besoin d’utiliser plusieurs signes.

Mais dans la pratique, ce n’est peut-être pas le meilleur choix:

1. Ethereum n’est pas spécifiquement utilisé pour le stockage de données, le prix est trop élevé par rapport aux chaînes publiques de stockage de données pures.Pour le paradigme SCP, un coût de stockage suffisamment bas ou fixe est crucial.

2. Prouver que le système est très difficile à développer, parce que SCP peut non seulement simuler EVM, mais également implémenter n’importe quelle logique.Si nous regardons le fait que des équipes comme l’optimisme n’ont pas encore été lancées et la difficulté de développement de ZKEVM, nous pouvons imaginer qu’il est extrêmement difficile de mettre en œuvre divers systèmes sur Ethereum.

Un autre point plus important est que la sécurité dite de règlement comme Rollup est uniquement pour la chaîne de couche DA avec des contrats intelligents, tels que Ethereum, car toutes les données d’origine sont transmises à Ethereum. Les données d’entrée d’origine pour prouver l’exactitude de l’état final (notez qu’il ne s’agit pas d’une référence directe mais qui laisse indirectement la marque d’état de l’original CallData via le hachage ou l’accumulateur, car le calldata des transactions historiques ne peut pas être référencé par le contrat lui-même).Mais pour d’autres chaînes, la même sécurité ne peut pas être appréciée car ils n’ont aucune donnée.Si vous souhaitez traverser d’autres chaînes, vous ne pouvez utiliser que le pont transversal du mode témoin.

Par conséquent, la solution Rollup n’a que une meilleure sécurité de règlement dans une perspective spécifique, c’est-à-dire si vous considérez une chaîne comme votre chaîne parentale.SCP n’est pas une certaine solution d’expansion de la chaîne publique, mais une architecture de plate-forme informatique WEB3 plus grande, il n’a donc pas à être implémenté dans une certaine perspective centrée sur la chaîne.En construisant la couche de règlement sur un contrat intelligent, à l’exception de la chaîne mère, il ne peut garantir la sécurité des autres chaînes.

Résumer

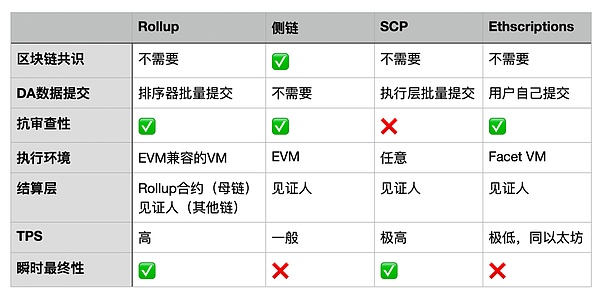

Une image compare SCP à d’autres paradigmes.

SCP est une toute nouvelle plate-forme informatique Web3, comparable à la vitesse d’application des transactions Web2 traditionnelles.À l’heure actuelle, un certain nombre d’applications telles que Everpay, Permaswap, Mind Network, etc. ont émergé sous le paradigme SCP.