著者:0xtoddソース:x、@bessjoyce16

多くの友人がまだFHE、ZK、MPCなどを混乱させるため、この記事ではこれら3つのテクノロジーを詳細に比較します。

前回、Fhomomomomomomomomomomomomorptionテクノロジーがどのように運用されたかを分析しました。

ただし、多くの友人がまだFHE、ZK、MPCなどを混乱させているため、2番目のスレッドはこれら3つのテクノロジーを詳細に比較することを計画しています。

FHE対ZK対MPC

まず、最も基本的な問題から始めましょう。-これらの3つのテクノロジーは何ですか?- どのように働くのですか?- ブロックチェーンの適用方法は?

1。ゼロナレッジプルーフ(ZK):「証拠は漏れない」ことを強調します

ゼロ知識証明(ZK)の技術的な議論の提案は、特定のコンテンツを漏らすことなく情報の信ity性を検証することです。

ZKは、暗号化の実際の基礎に基づいています。アリスは相手に証明できます。彼女は秘密を知っていますが、秘密自体に関する情報を明らかにする必要はありません。

シーンを想像してみてください。アリスはレンタカーの従業員ボブに対する彼女の功績を証明したいと考えていますが、彼女は流れを作るために銀行に行きたくありません。この時点で、たとえば、銀行/支払いソフトウェアの「クレジットスコア」は、彼女の「ゼロ知識証明書」に匹敵します。

ボブの「ゼロ知識」の条件の下で、アリスは彼女のアカウントの流れを示さずに彼女のクレジットスコアが良いことを証明しています。

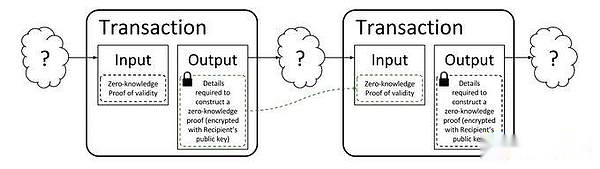

ブロックチェーンに適用する場合は、以前の匿名コインzcashを参照できます。

アリスが他の人に転送されると、彼女は匿名でなければなりませんが、これらのコインを転送する力があることを証明しているため(そうでなければ二重の花につながる)、ZKプルーフを生成する必要があります。

したがって、この証拠を見た後、マイナーボブは自分が誰であるかを知らずにトランザクションを上げることができます(つまり、アリスの知識はゼロです)。

>

2。マルチパーティセキュリティ計算(MPC):「漏れではなく計算方法」を強調します

マルチパーティセキュリティ計算(MPC)テクノロジーは、主に以下に使用されます。マルチパーティの参加者が機密情報を漏らすことなく安全に計算できるようにする方法。

このテクノロジーにより、複数の参加者(アリス、ボブ、キャロルなど)がコンピューティングタスクを完了することができますが、入力データを開示する必要はありません。

たとえば、アリス、ボブ、キャロルが平均給与を計算したい場合、特定の賃金を漏らしません。では、操作方法は?

誰もが給与を3つの部分に分割し、そのうちの2つを他の2つに交換できます。誰もが受け取った数を追加して調和させ、この合計を共有します。

最終的に、3人はこれらの3つの結果の要約を持ち、その後平均値を得ましたが、自分以外の他人の正確な給与を決定することはできませんでした。

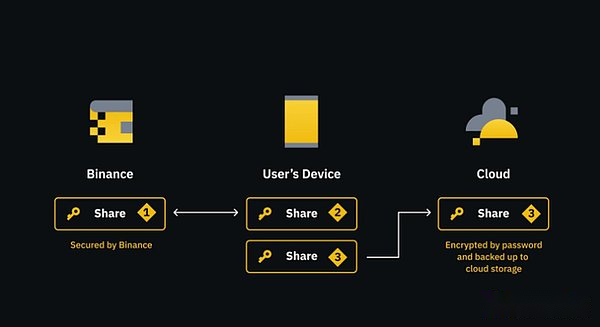

暗号化業界に適用すると、MPCウォレットはこの技術を使用します。

バイナンスまたはバイビットによって打ち上げられた最も単純なMPCウォレットを例にとると、ユーザーは12の援助語を節約する必要がなくなりましたが、プライベートキーを2/2以上に変更します。

ユーザーが誤って携帯電話を失った場合、少なくともクラウド+交換を復元できます。

>

もちろん、セキュリティが必要な場合、一部のMPCウォレットは、より多くの第三者の導入をサポートして、秘密のキーフラグメントを保護できます。

したがって、MPCの暗号化技術に基づいて、多くの当事者は相互信頼せずに安全にプライベートキーを使用できます。

3。完全な暗号化(FHE):「アウトソーシングを見つけるために暗号化する方法」を強調します

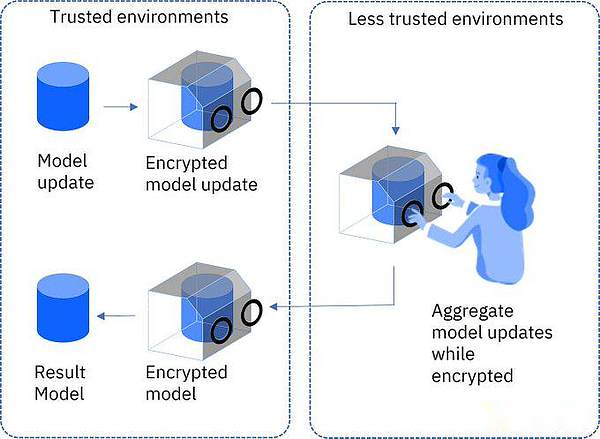

前のスレッドで言ったように、同じ状態暗号化(FHE)が適用されます。そのため、機密データが暗号化された後、補助計算のために第三者に引き渡すことができますそれでも私たちによって復号化される可能性があります。ポータルの最後の部分:https://x.com/0x_todd/status/1810989860620226900刈り取り

>

たとえば、アリスには計算能力がなく、計算するためにボブに頼る必要がありますが、ボブの真実を伝えたくないので、元のデータをノイズ(追加の方法/乗算の追加)にのみ導入できます。そして、ボブの強力なコンピューティングパワーを使用します。最後に、アリスはそれを復号化して実際の結果を得ました。

医療記録や個人的な財務情報など、クラウドコンピューティング環境で機密データを処理する必要がある場合、FHEが特に重要であると想像してください。データは、データセキュリティを保護するだけでなく、プライバシー規制を満たすだけでなく、処理プロセス全体で暗号化状態を維持できるようになります。

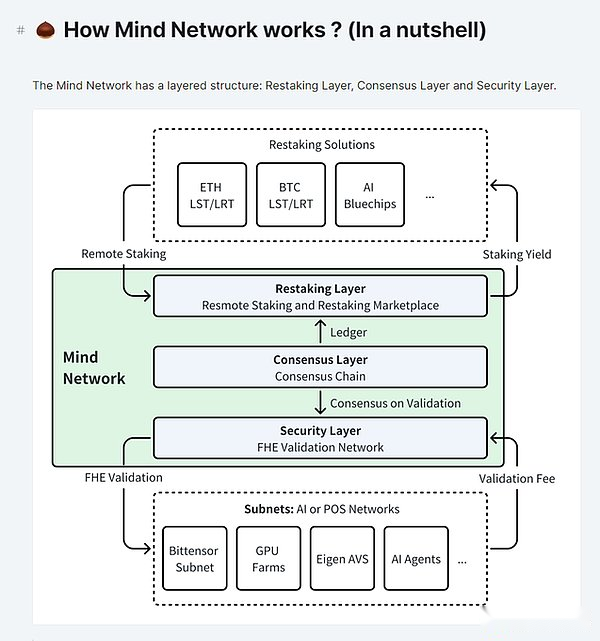

AI業界がFHEを必要とする理由を最後に分析したとき、FHEテクノロジーが暗号化業界にどのようなアプリケーションをもたらすことができますか?たとえば、プロジェクトはMind Networkと呼ばれます。これは、Ethereum Grantのプロジェクトでもあり、Binance Incubatorのプロジェクトでもあります。POSメカニズムのネイティブ問題に注意を払っています。

100W+の検証を備えたEthereumのようなPOSプロトコルは、自然に問題ありません。しかし、多くの小さなプロジェクト、問題が発生し、鉱夫は怠zyに生まれています。

なぜそれを言うのですか?理論的には、ノード作業は、各トランザクションが合法かどうかを確認することです。しかし、いくつかの小さなPOプロトコルには十分なノードがなく、多くの「大きなノード」が含まれています。

したがって、多くの小さなPOSノードは、無駄な時間を計算して直接検証するのではなく、準備が整ったノードの結果に従うことをお勧めします。

それが非常に誇張された集中化をもたらすことは間違いありません。

さらに、投票のシーンもこれを示しています。

たとえば、以前のMakerdaoプロトコル投票は、A16Zがその年にMKRチケット倉庫が多すぎたため、特定のプロトコルで態度が決定的な役割を果たしました。A16Z票の後、多くの小さなチケット倉庫は、票に従うことを余儀なくされるか、棄権することしかできません。これは真の世論をまったく反映することはできません。

したがって、マインドネットワークはFHEテクノロジーを使用しました:

相手の答えを知らずにPOSノードを相互に*、マシンのコンピューティングパワーを使用してブロックの検証作業を完了して、POSノードが互いに盗用するのを防ぐことができます。

注文

有権者がお互いの投票の意図を持たせることを許可した後、投票プラットフォームを使用して投票プラットフォームの助けを借りて投票結果を計算することができます。

>

これは、ブロックチェーン内のFHEの重要なアプリケーションの1つです。

したがって、そのような機能を達成するためには、マインドは再ステーキングパッケージ契約を再構築する必要があります。Eigenlayer自体は、FHEと協力する場合、「アウトソーシングノード」サービスを提供するため、セキュリティを大幅に改善できます。

不適切な比phorでは、小さなブロックチェーンはEigen+Mindを導入しました。これは、小さな国自体が内政を正確に正確にできなかったようなものであるため、外国の駐rison地に導入されました。

これは、Mind/Restakingブランチの違いの1つでもあります。

もちろん、Mind Networkは、FHEテクノロジーを使用してAIに暗号化されたデータなどのAIブランチに関するサービスも提供し、AIはこれらのデータを学習および処理して、典型的なデータを含むことができます。

最後に、もう一度要約してください:

ZK(ゼロ知識証明)、MPC(マルチパーティ計算)、およびFHE(フルステート暗号化)は、データプライバシーとセキュリティ設計を保護するための高度な暗号化テクノロジーですが、アプリケーションシナリオ/技術的な複雑さには違いがあります。

アプリケーションシナリオ:ZKは「証明する方法」を強調しています。追加情報を開示せずに、一方の当事者が特定の情報の正しさを他の情報に証明できる方法を提供します。このテクノロジーは、検証許可またはアイデンティティを必要とする場合に非常に便利です。

MPCは「計算方法」を強調しています。これにより、複数の参加者が入力を開示せずに一緒に計算できます。これは、データ協力の場合ですが、データ分析やクロスインスティクションの財務監査など、すべての関係者のプライバシーも保護します。

FHEは「暗号化する方法」を強調しています。データが常に暗号化されている場合、複雑な計算を依頼することが可能になります。これは、クラウドコンピューティング/AIサービスにとって特に重要であり、ユーザーはクラウド環境で機密データを安全に処理できます。

技術的な複雑さ:ZKは理論的には強力ですが、設計は効果的でゼロ認識認証プロトコルの実装が非常に複雑である可能性があり、理解できないさまざまな「サーキット」など、深い数学とプログラミングスキルが必要です。

MPCは、実装時に同期と通信効率の問題を解決する必要があります。特に多くの参加者がいる場合、調整されたコストと計算オーバーヘッドは非常に高い場合があります。

FHEは、コンピューティング効率において大きな課題に直面しています。理論的には魅力的ですが、実際のアプリケーションでの高いコンピューティングの複雑さと時間コストが依然として主要な障害です。

正直に言うと、私たちが依存しているデータセキュリティと個人のプライバシー保護は、前例のない課題に直面しています。暗号化技術がない場合は、テキストメッセージ、テイクアウト、オンラインショッピングの情報が公開されていると想像してください。それはロックアップハウスのようなもので、誰でも自由に入ることができます。

これらの3つの概念について混乱している友人が、3つのドア暗号化された聖杯の真珠を完全に区別できることが期待されています。

<セクションData-V-35744DE2 = "">