Autor: Jeffrey Hu & amp;

In letzter Zeit hat in der Bitcoin-Community eine Welle von Diskussionen über die Wiedereinnahme von Opcodes wie Op_cat begonnen.Der Taproot-Assistent hat auch viel Aufmerksamkeit auf sich gezogen, indem er Quantenkatzen-NFT auf den Markt gebracht hat und behauptet, die BIP-420-Nummer usw. erhalten zu haben usw.Anhänger behaupten, dass das Aktivieren von OP_CAT „Bündnisse“ implementieren, intelligente Verträge für Bitcoin oder Programmierbarkeit implementieren kann.

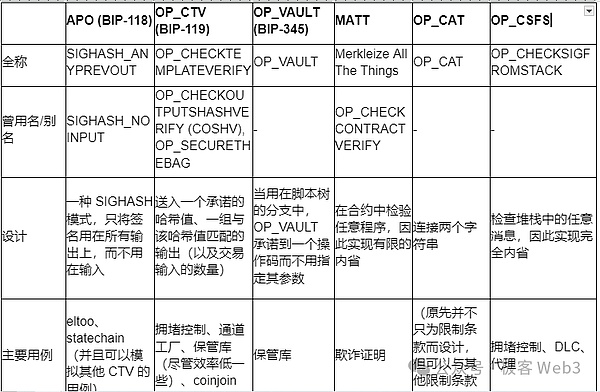

Wenn Sie die Begriff „Restriktionsklausel“ bemerken und danach suchen,Sie werden feststellen, dass dies ein weiteres großes Kaninchenloch ist.Die Entwickler diskutieren es seit Jahren,Zusätzlich zu OP_CAT gibt es auch Technologien, die Beschränkungen wie OP_CTV, APO, OP_VAULT implementieren.

Was genau sind Bitcoins „eingeschränkte Begriffe“?Warum kann es so viele Entwickler anziehen, um ihre Aufmerksamkeit und Diskussion jahrelang fortzusetzen?Welche Programmierbarkeit kann in Bitcoin erreicht werden?Was ist das Designprinzip dahinter?In diesem Artikel wird eine Übersicht eingerichtet und diskutiert.

Was sind „eingeschränkte Begriffe“

Bündnisse, übersetzt als „eingeschränkte Klauseln“ auf Chinesisch, manchmal als „Verträge“ übersetzt, sind ein Mechanismus, der Bedingungen für zukünftige Bitcoin -Transaktionen festlegen kann.

Aktuelle Bitcoin -Skripte enthalten auch Beschränkungen, z. B. die Eingabe einer rechtlichen Unterschrift beim Ausgeben, das Senden eines konformen Skripts usw.Aber solange der Benutzer es entsperren kann, kann er das UTXO überall verbringen, wo er will.

Die Einschränkungsklausel besteht darin, mehr Einschränkungen bei der Erschließung dieser Einschränkung zu erzielen.Die Kosten nach UTXO zu beschränken, besteht darin, einen ähnlichen Effekt wie „Spezialfonds und spezielle Zwecke“ oder andere Eingabebedingungen zu erzielen, die in einer Transaktion gesendet wurden, usw.Letztendlich Analyse,Die Restriktionsklausel kann die Transaktionskosten im Bitcoin -Skript direkt einschränken und damit Transaktionsregeln ähnlich wie die Auswirkungen von intelligenten Verträgen erfolgen.

Rigorantere Bitcoin -Skripte haben auch bestimmte Einschränkungen.

Warum entwerfen Entwickler und Forscher diese Grenzüberprüfungen?Da die Einschränkungsklausel nicht nur aus Einschränkungen eingeschränkt ist, sondern auch Regeln für die Transaktionsausführung festgelegt.Auf diese Weise kann der Benutzer Transaktionen nur nach voreingestellten Regeln ausführen, um den vorgegebenen Geschäftsprozess abzuschließen.

Daher ist es kontraintuitiv, dass dies mehr Anwendungsszenarien freischalten kann.

Bewerbungsszenarien von Covenants

Sicherstellen, dass die Bestrafung eingehalten wird

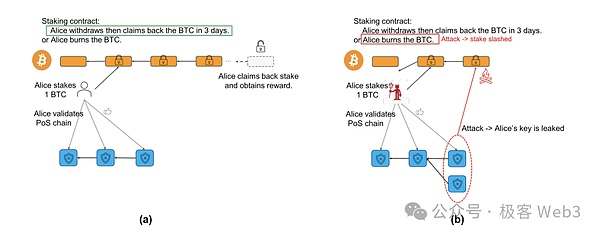

Eines der intuitivsten Beispiele für Einschränkungen ist die Slash -Transaktion von Babylon im Bitcoin -Einstellprozess.

Babylons Bitcoin -Einstellungsprozess ist, dass Benutzer ihre BTC -Assets in der Hauptkette an ein spezielles Skript mit zwei Ausgabenbedingungen senden:

· Happy End:Nach einem bestimmten Zeitraum kann der Benutzer es mit seiner eigenen Signatur entsperren, dh der Ablaufprozess wird abgeschlossen.

· Schlechtes Ende: Wenn ein Benutzer ein böses Verhalten wie doppelte Unterzeichnung in einer POS-Kette begeht, die von Babylon gemietet wird, können Sie durch EOTs (extrahierbare einmalige Signaturen zu einer Zeit extrahieren). Sie können diesen Teil des Vermögens entsperren und erhalten Sie aus dem Netzwerk erzwingen die Ausführungsrolle einen Teil des Vermögens in die brennende Adresse (Schrägstrich)

(Quelle: Bitcoin-Seen

Achten Sie hier auf den „erzwungenen Senden“, was bedeutet, dass auch wenn der UTXO freigeschaltet werden kann, das Vermögenswert nicht willkürlich an irgendwo anders geschickt werden kann und nur verbrannt werden kann.Dadurch wird sichergestellt, dass der böse Benutzer das Vermögen nicht zuerst mit seiner bekannten Unterschrift auf ihn übertragen kann, um der Strafe zu entkommen.

Wenn diese Funktion in den Einschränkungen wie OP_CTV implementiert ist, können Sie Opcodes wie OP_CTV zum Zweig „Bad Ending“ des Stakelskripts hinzufügen, um die Einschränkungen zu implementieren.

Bevor OP_CTV aktiviert ist, muss Babylon die Umsetzung der Durchsetzung von eingeschränkten Klauseln durch eine Problemumgehung simulieren, die gemeinsam vom User + Committee implementiert wird.

Überlastungskontrolle

Allgemein gesprochen,Die Überlastung bezieht sich darauf, wann der Bitcoin -Netzwerk der Handhabungsgebühr sehr hoch ist, und im Transaktionspool warten mehr Transaktionen, die darauf warten, verpackt zu werden.Wenn der Benutzer die Transaktion schnell bestätigen möchte, muss er die Handhabungsgebühr erhöhen.

Wenn ein Benutzer zu diesem Zeitpunkt mehrere Transaktionen an mehrere Zahlungsempfänger senden muss, muss er die Handhabungsgebühr erhöhen und relativ hohe Kosten tragen.Gleichzeitig erhöht es die Handhabungsgebührenrate des gesamten Netzwerks weiter.

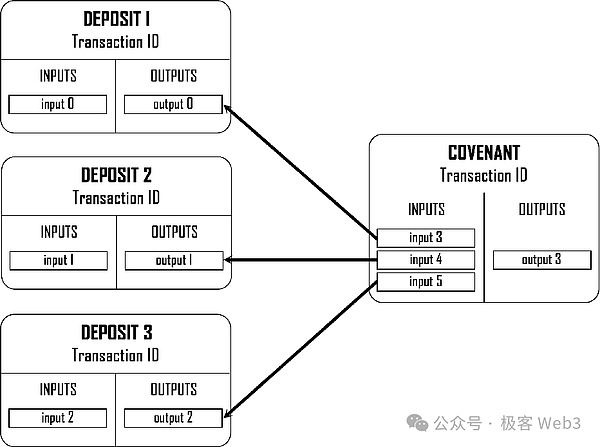

Wenn es Beschränkungen gibt, besteht eine Lösung darin, den Absender zu senden.Sie können zuerst eine Stapel-Sent-Transaktion festlegen.Dieses Versprechen kann alle Empfänger glauben lassen, dass die endgültige Transaktion durchgeführt wird, und Sie können warten, bis die Handhabungsgebühr niedrig ist, bevor Sie die spezifische Transaktion senden.

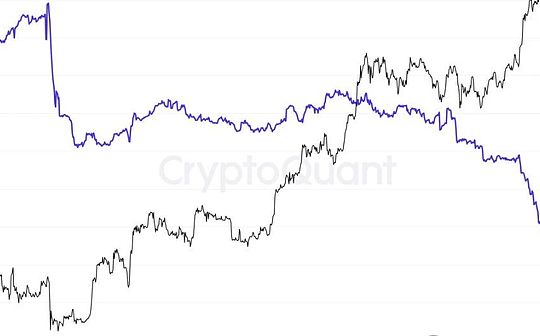

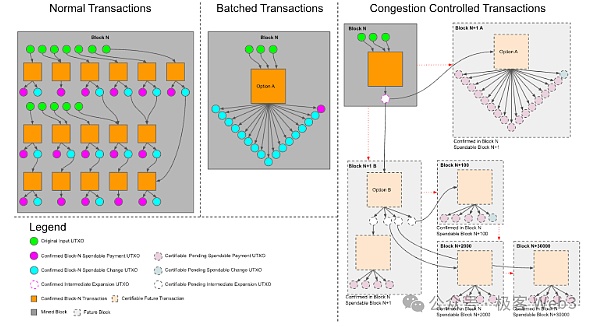

Wie in der folgenden Abbildung gezeigt, werden Transaktionen sehr teuer, wenn die Nachfrage nach Blockraum hoch ist.Durch die Verwendung von OP_CheckTemplayery kann ein Massenzahlungsprozessor alle Zahlungen zur Bestätigung in eine einzige Transaktion der Komplexität O (1) zusammenfassen.Nach einer Weile, wenn die Nachfrage der Menschen nach Blockraum abnimmt, können die Zahlungen von diesem UTXO erweitert werden.

(Quelle: https://utxos.org/usses/scaling/)

Dieses Szenario ist ein typischer Antragsfall, der von der Restriktionsklausel von OP_CTV vorgeschlagen wird.Zusätzlich zur oben genannten Überlastungssteuerung sind die Weichgabelwetten, dezentrale Optionen, Drivechains, Stapelkanäle, nicht interaktive Kanäle, T rostlose Koordination- Kostenlose Bergbaupools, Gewölbe, sicherere Hash -Hash -Zeit -Grenzwerte (Hashed Time Spected Contracts (Hashed Contracts) usw.

Gewölbe

Vault ist ein weit verbreitetes Anwendungsszenario in Bitcoin -Anwendungen, insbesondere im Bereich eingeschränkter Klauseln.Denn die täglichen Operationen müssen unweigerlich die Anforderungen von Fonds -Speicher und Fondsnutzung in Einklang bringen,Die Leute hoffen, dass es eine Art von Antrag auf das Sorgerecht für Gewölbe gibt: Es kann die Sicherheit von Geldern gewährleisten, und selbst wenn das Konto gehackt wird (der private Schlüssel ist durchgesickert), kann die Verwendung von Mitteln einschränken.

Basierend auf der Technologie zur Implementierung von Beschränkungen können Vault -Anwendungen relativ einfach erstellt werden.

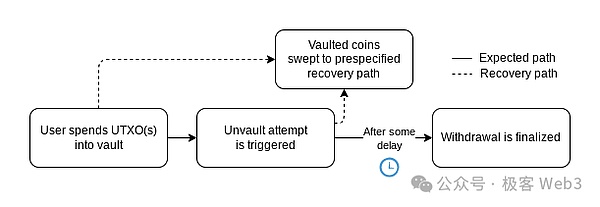

Nehmen Sie den Entwurfsplan von OP_VAULT als Beispiel:Wenn Sie Fonds im Tresor ausgeben, müssen Sie zuerst eine Transaktion an den Link senden.Diese Transaktion zeigt die Absicht, den Gewölbe, d. H. „Trigger“, auszugeben, und legt die Bedingungen dort fest:

Wenn alles in Ordnung ist, ist die zweite Transaktion der endgültige Rückzug.Nachdem Sie auf N -Blöcke gewartet haben, können Sie die Mittel überall weiter ausgeben.

Wenn Sie feststellen, dass die Transaktion gestohlen wurde (oder wenn Sie von einem „Schraubenschlüssel“ angegriffen wurden), können Sie sie sofort an eine andere sichere Adresse senden, bevor die Rückzugstransaktion in N -Blöcken (der Benutzer kann sie sicherer halten).

(OP_VAULT-Prozess, Quelle: BIP-345)

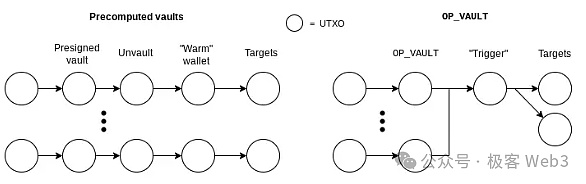

Es sollte beachtet werdenOhne Einschränkungen kann auch eine Tresoranwendung erstellt werdenEine praktikable Möglichkeit besteht darin, den privaten Schlüssel zu verwenden, um die Unterschrift, die Sie in Zukunft ausgeben, vorzubereiten und dann den privaten Schlüssel zu zerstören.Aber es gibt immer noch viele Einschränkungen.Zum Beispiel ist es erforderlich, sicherzustellen, dass dieser private Schlüssel zerstört wurde (ähnlich dem vertrauenswürdigen Einrichtungsprozess in Null-Wissen-Beweis), der Betrag und die Handhabungsgebühr im Voraus (weil vorgeworfen) ermittelt werden und daher keine Flexibilität fehlt.

(Vergleich von OP_VAULT- und PRET-Signal Vault-Prozessen, Quelle: BIP-345)

Robustere und flexiblere Zustandskanäle

Es kann im Allgemeinen berücksichtigt werden, dass staatliche Kanäle einschließlich des Blitznetzes nahezu die gleiche Sicherheit wie die Hauptkette haben (wenn sichergestellt wird, dass Knoten den neuesten Zustand beobachten und den neuesten Status normalerweise für den Link veröffentlichen können).Mit Einschränkungen können jedoch einige neue Ideen für das Design der staatlichen Kanal auf dem Lightning -Netzwerk robuster oder flexibler sein.Unter ihnen sind die bekanntesten Eltoo, Arche usw.

Eltoo (auch als LN-Symmetrie bekannt) ist eines der typischsten Beispiele.Diese technische Lösung nimmt das Homonym von „L2“ vor und schlägt eine Ausführungsschicht für das Blitznetz ein, sodass jeder nachfolgende Kanalzustand den vorherigen Zustand ersetzen kann, ohne dass ein Bestrafungsmechanismus erforderlich ist. Blitzknoten.Um den obigen Effekt zu erzielen, schlug Eltoo die Signaturmethode von Seufh_NoInput vor, nämlich APO (BIP-118).

ARK zielt darauf ab, die Schwierigkeit der Inbound -Liquidität und der Kanalmanagement des Blitznetzes zu verringern.Es handelt sich um eine Form des Joinpool-Protokolls.Ähnlich wie Vaults kann ARK auch im aktuellen Bitcoin -Netzwerk implementiert werden.

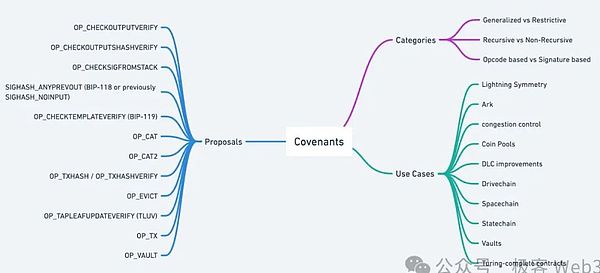

TECHNOLOGE -Überblick über Covenants

Aus der obigen Anwendung können wir feststellen, dass die Einschränkungsklausel der Bündnisse eher ein Effekt als eine bestimmte Technologie ähnelt. Daher gibt es viele technische Möglichkeiten, diese zu implementieren.Wenn es klassifiziert ist, kann es enthalten sein:

Typ:Allgemeiner Typ, Spezialart

Implementierungsmethode:Basierend auf Opcode, Signaturbasierte

Rekursion:Rekursiv, nicht rekursiv

Unter ihnen bezieht sich Rekursion auf: Es gibt einige Implementierungen von Beschränkungen, und die Ausgabe der nächsten Transaktion kann durch die Begrenzung der nächsten Transaktion eingeschränkt werden.

Einige Mainstream -Beschränkungsdesigns umfassen:

Entwurf von Begriffen von Bündnissen beschränkte Begriffe

Wie aus der vorherigen Einführung ersichtlich ist, beschränken die aktuellen Bitcoin -Skripte hauptsächlich die Bedingungen für das Entsperren und beschränken nicht, wie der UTXO weiter ausgegeben wird.Um die Einschränkungsklausel zu implementieren, müssen wir umgekehrt nachdenken:Warum kann das aktuelle Bitcoin -Skript die Covenants Restriktionsklausel nicht implementieren?

Der Hauptgrund ist, dass das aktuelle Bitcoin -Skript den Inhalt der Transaktion selbst nicht lesen kann, dh die „Selbstbeobachtung“ der Transaktion.

Wenn wir die Introspection der Transaktion implementieren können – Überprüfen Sie alles über die Transaktion (einschließlich Ausgabe), dann können wir die Einschränkungsklausel implementieren.

Daher konzentriert sich die Designidee eingeschränkter Klauseln hauptsächlich auf die Erreichung von Selbstbeobachtung.

Basierend auf Opcode vs basierend auf der Signatur

Die einfachste und grobe Idee besteht darin, einen oder mehrere Opcodes (d. H. Einen Opcode + mehrere Parameter oder mehrere Opcodes mit unterschiedlichen Funktionen) hinzuzufügen, um den Inhalt der Transaktion direkt zu lesen.Dies ist die Idee basierend auf dem Operation Code.

Eine andere Idee ist, dass Sie anstatt direkt den Inhalt der Transaktion selbst im Skript zu lesen und zu überprüfen, den Hash des Transaktionsinhalts verwenden können. Von dieser Signatur können Sie indirekt Transaktionsbeobachtungs- und Restriktionsklauseln erkennen.Diese Idee basiert auf Signaturdesign.Es enthält hauptsächlich APO und OP_CSFS usw.

Apo

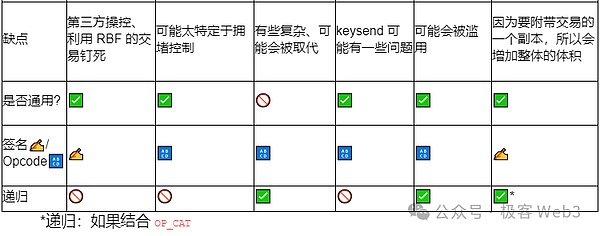

Seufard_anyprevout (APO) ist eine vorgeschlagene Bitcoin -Signaturmethode.Der einfachste Weg, sich zu unterzeichnen, besteht darin, sich sowohl für die Eingabe als auch für die Ausgabe der Transaktion zu verpflichten, aber Bitcoin hat auch einen flexibleren Weg, nämlich Seufzer, das selektiv zur Eingabe oder Ausgabe einer Transaktion begeht.

Derzeit signieren Seufzer und seine Kombinationen den Transaktionseingangs- und Ausgangsbereich (Quelle „Mastering Bitcoin, 2nd“

Wie in der obigen Abbildung gezeigt, bis auf alle, die für alle Daten gilt, gilt keine Signaturmethode nur für alle Eingänge, nicht für Ausgaben.Darüber hinaus kann auch Seufzer kombiniert werden und gilt nur für einen Eingang, nachdem der Modifikator Anyonecanpay überlagert wurde.

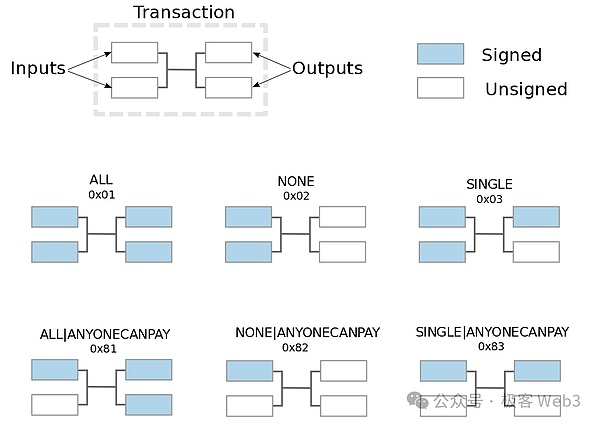

APOs Seufzer signiert nur die Ausgabe, nicht den Eingangsteil.Dies bedeutet, dass von APO unterzeichnete Transaktionen an alle UTXOs beigefügt werden können, die die Bedingungen später erfüllen.

Diese Flexibilität ist die theoretische Grundlage für APO zur Umsetzung von Beschränkungen:

Ein oder mehrere Transaktionen können im Voraus erstellt werden

Durch diese Transaktionsinformationen kann ein öffentlicher Schlüssel, der nur eine Signatur erhalten kann, erstellt werden.

Auf diese Weise können alle an die öffentliche Schlüsseladresse gesendeten Vermögenswerte nur durch vorgefertigte Transaktionen ausgegeben werden

Es ist erwähnenswert, dass diese Vermögenswerte nur durch vorgezogene Transaktionen ausgegeben werden können, da dieser öffentliche Schlüssel keinen entsprechenden privaten Schlüssel hat.Anschließend können wir angeben, wohin die Vermögenswerte in diesen vorgefertigten Transaktionen gehen, wodurch die Einschränkungsklausel implementiert wird.

Wir können weiter verstehen, indem wir Ethereums intelligente Verträge vergleichen:Was wir durch intelligente Verträge erreichen können, ist, dass wir Geld nur durch bestimmte Bedingungen aus der Vertragsadresse abheben können, anstatt es nach Belieben mit einer EOA -Unterschrift auszugeben.Aus dieser Sicht kann Bitcoin diesen Effekt durch Verbesserungen des Signaturmechanismus erzielen.

Das Problem im obigen Prozess ist jedoch, dass während der Berechnung eine kreisförmige Abhängigkeit besteht, da Sie den Eingabeinhalt kennen, um vorab zu signieren und eine Transaktion zu erstellen.

Die Bedeutung von APO und Seufard_NoInput für die Implementierung dieser Signaturmethode ist, dass Sie dieses Problem mit kreisförmiger Abhängigkeit lösen können.

OP_CTV

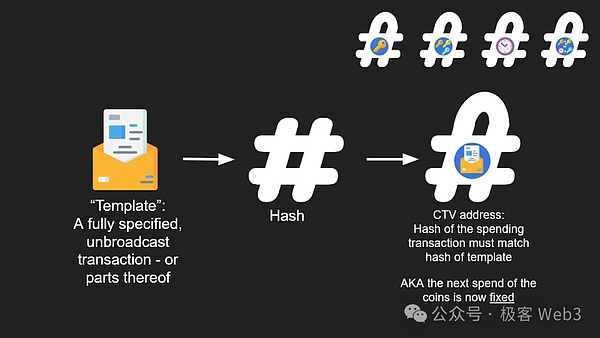

OP_Checktemplayerify (CTV) oder BIP-119 verwendet die Methode zur Verbesserung von Opcode.Es nimmt den Commit Hash als Parameter und erfordert, dass jede Transaktion, die den Opcode ausführt, eine Reihe von Ausgängen enthält, die dieser Verpflichtung entsprechen.Über CTV dürfen Bitcoin -Benutzer die Art und Weise, wie sie Bitcoin verwenden, einschränken.

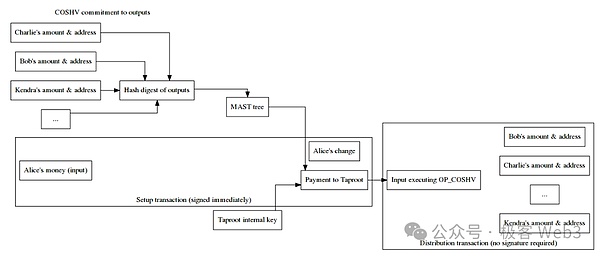

Der Vorschlag wurde ursprünglich unter dem Namen OP_Checkoutputshashverify (COSHV) gestartet.und früh auf die Fähigkeit, Überlastungskontrolltransaktionen zu erstellen, konzentrierte sich die Kritik am Vorschlag auch auf die Anwendungsfälle für Inkonsistenzkontrolle, die nicht universell genug waren und zu spezifisch waren.

Im oben erwähnten Gebrauchsfall der Überlastungsregelung kann der Absender Alice 10 Ausgänge erstellen und die 10 Ausgänge hasht und die generierte Zusammenfassung verwenden, um ein Tapeleaf -Skript zu erstellen, das COSHV enthält.Alice kann auch die öffentlichen Schlüssel der Teilnehmer verwenden, um die internen Taproot -Tasten zu bilden, damit sie zusammen ausgeben können, ohne den Taproot -Skriptpfad zu verlassen.

Alice gibt dann jedem Empfänger eine Kopie aller 10 Ausgänge, damit jeder von ihnen die Setup -Transaktion von Alice überprüfen kann.Wenn sie diese Zahlung später ausgeben möchten, kann einer von ihnen eine Transaktion mit der versprochenen Ausgabe erstellen.

Während des gesamten Prozesses kann Alice diese 10 Kopien der Ausgabe durch vorhandene asynchrone Kommunikationsmethoden wie E -Mail- oder Cloud -Laufwerke senden, wenn Alice festgelegte Transaktionen erstellt und sendet.Dies bedeutet, dass die Empfänger nicht online sein oder miteinander interagieren müssen.

(Quelle: https://bitcoinops.org/en/newsletters/2019/05/29/#proposed-transaction-output-Commitments)

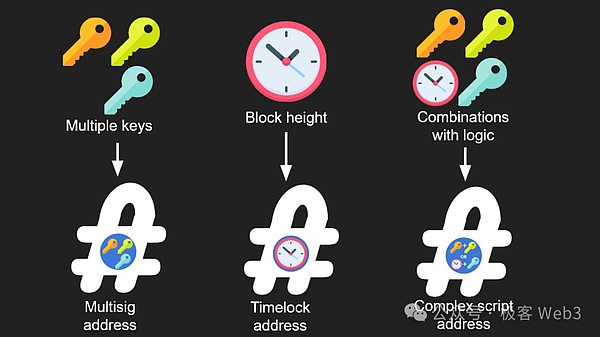

Ähnlich wie bei APO können Adressen auch gemäß den Ausgabenbedingungen konstruiert werden, und „Sperren“ können auf unterschiedliche Weise erstellt werden, einschließlich: Hinzufügen anderer Schlüssel, Zeitsperrungen und komponierbarer Logik.

(Quelle: https://twitter.com/owenkemeys/status/1741575353716326835)

Auf dieser Basis schlug CTV vor, zu prüfen, ob die Ausgabentransaktion nach Hash mit der Definition, dh den Transaktionsdaten, als Schlüssel zum Öffnen der „Sperre“ verwendet wird.

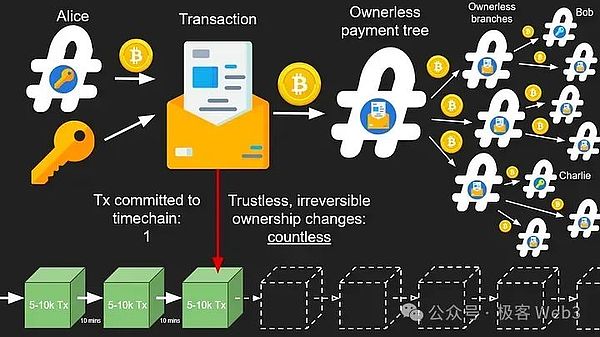

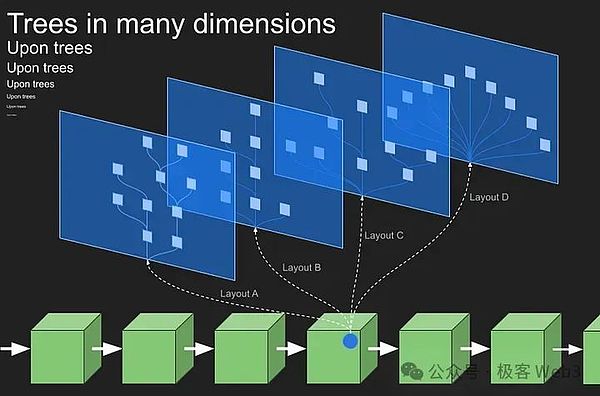

Wir können die oben genannten 10 Empfängerbeispiele weiter erweitern, und der Empfänger kann seinen Adressschlüssel weiter auf einen signierten, aber nicht überträgenden TX einstellen, um sie an die nächste Stapel von Empfängeradressen zu senden, und so weiter, um eine in der folgenden Abbildung gezeigte Bildung zu bilden -ähnliche Struktur.Alice kann eine Änderung des Kontoausgleichs erstellen, bei der mehrere Benutzer nur 1 UTXO -Blockraum in der Kette verwenden.

Quelle: https://twitter.com/owenkemeys/status/1741575353716326835

Und was ist, wenn einer der Blätter ein Blitzkanal, ein Kaltspeicher oder andere Zahlungswege ist?Dann erweitert sich dieser Baum von einem eindimensionalen und mehrschichtigen Ausgabenbaum zu einem mehrdimensionalen und mehrschichtigen Ausgabenbaum, und die Szenarien, die er unterstützt, werden reicher und flexibler.

Quelle: https://twitter.com/owenkemeys/status/1741575353716326835

Seit seiner Einführung hat CTV im Jahr 2019 eine Umbenannte-Änderung von COSHV durchlaufen, die im Jahr 2020 BIP-119 und die Entstehung von Sapio, einer Programmiersprache, die zur Erstellung eines CTV-Vertrags verwendet wurde 22 und 23 Jahre sowie die Debatte über ihren Aktivierungsplan sind immer noch einer der Vorschläge für Softgabel -Upgrade, über die die Community viel diskutiert hat.

Op_cat

OP_CAT Wie am Anfang eingeführt, ist es auch ein Upgrade -Vorschlag, der derzeit sehr besorgt ist.Obwohl es einfach aussieht, kann OP_CAT viele Funktionen in Skripten mit Flexibilität implementieren.

Das direkteste Beispiel ist die Operation im Zusammenhang mit dem Merkle -Baum.Der Merkle -Baum kann verstanden werden, wenn zuerst zwei Elemente gespleißt und dann gehasht werden.Derzeit gibt es im Bitcoin -Skript Hash -Betriebscodes wie OP_SHA256. Wenn Sie also OP_CAT verwenden können, um zwei Elemente zu spleifen Fähigkeit.

Eine weitere Implementierungsbasis umfasst auch Verbesserungen für Schnorr -Signaturen: Die Signaturbedingung des Skripts kann auf den öffentlichen Schlüssel und das öffentliche Nonce -Spleißen des Benutzers eingestellt werden. .Das heißt, das Engagement für Nonce wird durch OP_CAT erreicht, wodurch die Gültigkeit der signierten Transaktionen sichergestellt wird.

Weitere Anwendungsszenarien von OP_CAT sind: Bistream, Baumsignaturen, quantenresistente Lamport-Signaturen, Gewölbe usw.

OP_CAT selbst ist kein neues Merkmal, es gab es in den frühesten Versionen von Bitcoin, aber es wurde 2010 aufgrund des Potenzials, durch Angriffe ausgenutzt zu werden, deaktiviert.Beispielsweise kann die Wiederverwendung von OP_DUP und OP_CAT den gesamten Knoten leicht explodieren, wenn solche Skripte verarbeitet werden. Siehe diese Demo.

Aber wird das oben erwähnte Stapel-Explosionsproblem auftreten, wenn OP_CAT jetzt wieder aufgenommen wird?Da der aktuelle OP_CAT -Vorschlag nur die Aktivierung in Tapscript beinhaltet, was qualifiziert ist, dass jedes Stapelelement 520 Bytes nicht überschreitet, gibt es kein vorheriges Problem der Stack -Explosion.Einige Entwickler glauben auch, dass Satoshi Nakamotos direktes Deaktivieren von OP_CAT zu streng sein könnte.Aufgrund der Flexibilität von OP_CAT können jedoch einige Anwendungsszenarien, die Schwachstellen verursachen können, derzeit nicht erschöpft werden.

Die Kombination von Anwendungsszenarien und potenziellen Risiken hat also in letzter Zeit viel Aufmerksamkeit erhalten und hat auch eine PR -Überprüfung durchgeführt, was derzeit einer der beliebtesten Upgrade -Vorschläge ist.

Abschluss

„Selbstdisziplin bringt Freiheit“, wie in der obigen Einführung gezeigt,Die Restriktionsklausel kann die Transaktionskosten im Bitcoin -Skript direkt einschränken und damit Transaktionsregeln ähnlich wie die Auswirkungen von intelligenten Verträgen erfolgen.Im Vergleich zu Off-Chain-Methoden wie BITVM kann diese Programmiermethode auf Bitcoin stärker verifiziert werden und auch Anwendungen in der Hauptkette (Überlastungskontrolle), Off-Chain-Anwendungen (Zustandskanäle) und andere neue Anwendungsrichtung verbessern (Bestrafung festhalten usw.).

Wenn die Implementierungstechnologie von eingeschränkten Klauseln mit einigen zugrunde liegenden Upgrades kombiniert werden kann, wird das Potenzial der Programmierbarkeit weiter ausgelöst.Beispielsweise kann der jüngste Vorschlag für den 64-Bit-Operator in der Überprüfung weiter mit dem vorgeschlagenen OP_TLUV oder anderen Einschränkungen kombiniert und basierend auf der Anzahl der Transaktionsausgänge programmiert werden.

Beschränkungen können aber auch zu ungeplanten Missbrauch oder Lücken führen, daher ist die Gemeinschaft vorsichtiger.Darüber hinaus erfordert das Upgrade der Einschränkungsklausel auch Softgabel -Upgrades mit Konsensregeln.In Anbetracht der Situation, in der Taproot aktualisiert wird, können die Upgrades im Zusammenhang mit den Einschränkungsklauseln auch Zeit in Anspruch nehmen, um abzuschließen.