Quelle: Gryphsis Academy

Tl; dr

-

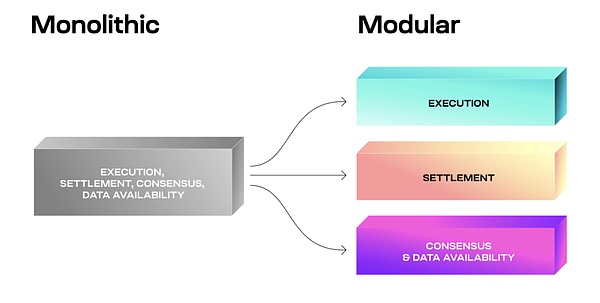

MonopolblockchainEs ist bekannt für seine Vollständigkeit und unabhängig voneinander alle Ebenen des Netzwerks, von der Datenspeicherung bis zur Transaktionsüberprüfung usw.UndModulare BlockchainDurch die Trennung der verschiedenen Funktionen der Blockchain in unabhängige Module kann die Leistungsunterstützung und eine reibungslose Benutzererfahrung in bestimmten Funktionen bereitgestellt werden, wobei das Problem des „Impossible Dreiecks“ bis zu einem gewissen Grad gelöst werden kann.

-

EthereumAls erste Blockchain -Plattform zur Unterstützung intelligenter Verträge bietet sie fruchtbaren Boden für modulares Design.Mit der Entwicklung der Blockchain -Technologie,Bitcoin -ÖkologieWir haben auch begonnen, die Möglichkeit der Modularität zu untersuchen und fortgeschrittenere Funktionen zu ermöglichen, indem neue Module hinzugefügt werden, z. B. einen verbesserten Datenschutzschutz, eine effizientere Transaktionsverarbeitung oder verbesserte Smart -Vertragsfunktionen.

-

Die modulare Technologie repräsentiert eine „Seelener“Plugbare ProduktideenIn Zukunft werden flexiblere und anpassbare Blockchain -Lösungen entstehen, mit verschiedenen Diensten und Funktionen, die so einfach wie LEGO -Blöcke eingefügt und ausgeschlossen werden können.Diese Flexibilität ermöglicht es Entwicklern, Blockchain -Lösungen schnell nach den Anforderungen bestimmter Anwendungsszenarien zu erstellen und bereitzustellen.

1. Was ist eine modulare Blockchain?

Quelle: celestia.org

Wenn wir die modulare Blockchain erkunden, müssen wir zunächst verstehenMonolithische BlockchainDieses Konzept.Einzelne Ketten wie Bitcoin, Ethereum usw. sind bekannt für ihre Vollständigkeit und unabhängig voneinander alle Ebenen des Netzwerks, von der Datenspeicherung bis zur Transaktionsüberprüfung und dann zur Ausführung intelligenter Vertrag.In diesem Prozess spielt die Einzelkette die Rolle eines Generalisten und umfasst alle Aspekte.

Wenn Sie als Beispiel Ethereum einnehmen, kann eine reife monolithische Blockchain im Allgemeinen in vier Architekturen unterteilt werden:

-

Ausführungsschicht

-

Siedlungsschicht

-

Datenverfügbarkeitsschicht

-

Konsensschicht

Die folgende Abbildung erläutert die Rolle jeder Architekturschicht im Detail, indem sie die Blockierung auf der Blockchain mit einem Spiel verglichen:

Durch diese Analogie können wir ein klareres Verständnis dafür haben, wie die verschiedenen Architekturen der Blockchain zusammenarbeiten.Eine einzelne Blockchain soll alle Funktionen auf die gleiche Kette konzentrieren, um auszuführen, undModulare BlockchainEs handelt sich um eine neue Art von Blockchain -Architektur, die das Blockchain -System in mehrere spezielle Komponenten oder Ebenen unterteilt, wobei jede Komponente, die für die Behandlung bestimmter Aufgaben wie Konsens, Datenverfügbarkeit, Ausführung und Abrechnung verantwortlich ist.

Modulare Blockchain ist wie eine Gruppe von Spezialisten, die sich auf eingehende Bergbau und technologische Innovation in ihren jeweiligen Bereichen konzentrieren.Mit diesem Fokus können modulare Blockchains über bestimmte Funktionen überlegene Leistung und Benutzererfahrung liefern. Sie können beispielsweise eine schnellere Verarbeitungsgeschwindigkeit zu niedrigeren Kosten liefern.

existierenKnotenarchitekturEinerseits stützt sich eine einzelne Kette auf vollständige Knoten, die Datenkopien der gesamten Blockchain herunterladen und verarbeiten müssen.Dies stellt nicht nur hohe Anforderungen an Speicher- und Rechenressourcen, sondern schränkt auch die Expansionsgeschwindigkeit des Netzwerks ein.Im Gegensatz dazu nimmt modularer Blockchain ein Lichtknotendesign an, das nur die Verarbeitung von Block -Header -Informationen erfordert, wodurch die Transaktionsgeschwindigkeit und die Netzwerk -Effizienz erheblich verbessert werden.

Ein wesentlicher Vorteil von modularen Blockchains ist die Flexibilität und Zusammenarbeit.Sie können Nicht-Kern-Funktionen an andere Experten auslagern und einen synergistischen Effekt erzielen, der eine signifikante Verbesserung der Gesamtleistung erzielt.Diese Designphilosophie ähnelt Lego -Steinen, sodass Entwickler verschiedene Module entsprechend dem Projekt frei kombinieren können, um verschiedene Lösungen zu erstellen.

Obwohl monolithische Ketten Vorteile für die globale Kontrolle, Sicherheit und Stabilität haben, stehen sie auch vor Herausforderungen bei der Skalierbarkeit, der Aufrüstung von Schwierigkeiten und Anpassung an neue Anforderungen.Die modulare Blockchain zeichnet sich durch hohe Flexibilität und Anpassbarkeit auf und vereinfacht den Erstellungs- und Optimierungsprozess neuer Blockchains.

Modulare Blockchains stehen jedoch auch ihren einzigartigen Herausforderungen.Seine komplexe Architektur erhöht die Arbeitsbelastung von Entwicklern in Bezug auf Design, Entwicklung und Wartung.Als aufstrebende Technologie hat Modular Blockchain noch nicht den Test für umfassende Sicherheitstests und Marktschwankungen durchgeführt, und seine langfristige Stabilität und Sicherheit müssen noch weiter überprüft werden.

2. Warum modulare Blockchain benötigt

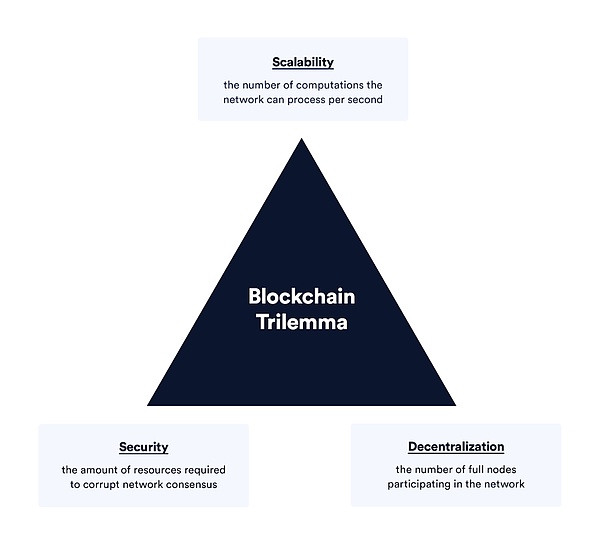

Warum erlangt die modulare Blockchain -Technologie weit verbreitete Aufmerksamkeit und wird als „zukünftiger Trend“ vorhergesagt?Dies ist eng mit der berühmten „Impossible Dreieck“ -Theorie im Bereich der Blockchain verwandt.

Quelle: Kettenlink

Das „unmögliche Dreieck“ von Blockchain bezieht sich auf die Schwierigkeit eines Blockchain -Netzwerks, um gleichzeitig einen optimalen Zustand in den drei Kernattributen von Sicherheit, Dezentralisierung und Skalierbarkeit zu erreichen.

-

SkalierbarkeitKonzentrieren Sie sich auf die Fähigkeit des Netzwerks, große Mengen an Transaktionen und seine Fähigkeit zur Aufrechterhaltung des effizienten und kostengünstigen Betriebs zu verarbeiten, wenn Benutzer- und Transaktionsvolumina wachsen.Es wird normalerweise mit TPS (Volumen pro Sekunde) und Latenz (Zeit für die Transaktionsbestätigung) gemessen.

-

SicherheitEs beinhaltet die Kosten und die Schwierigkeit, ein Blockchain -Netzwerk vor Angriffen zu schützen.Zum Beispiel verlangt der POW -Mechanismus von Bitcoin, dass Angreifer mehr als 51% der Rechenleistung im gesamten Netzwerk beherrschen, während der POS -Mechanismus von Ethereum Knoten mit mehr als ⅓ für verschworen ist.

-

DezentralisierungEs beschreibt, dass der Betrieb des Netzwerks nicht auf einen einzelnen zentralen Knoten beruht, sondern auf vielen Knoten verteilt ist.

Die Kernansicht des „unmöglichen Dreiecks“ ist, dass es für ein Blockchain -System schwierig ist, alle drei Eigenschaften zu optimieren.Zum Beispiel: Unter vielen öffentlichen Ketten haben Bitcoin und Ethereum aufgrund ihrer umfangreichen Knotenverteilung und der ausreichenden Anzahl von Knoten eine hervorragende Leistung in der Dezentralisierung und Sicherheit.

Sie opfern jedoch eine gewisse Skalierbarkeit, was zu langsameren Transaktionsgeschwindigkeiten und höheren Transaktionsgebühren führt: Die Blockzeit von Bitcoin beträgt etwa 10 Minuten, die TPS von Ethereum beträgt etwa 13 und Ethereum als Transaktionsvolumen, die Transaktionsgebühren von Ethereum können bis zu Hunderte von Dollar hoch sein.

In diesem Zusammenhang entstand eine modulare Blockchain -Technologie, die die Herausforderungen traditioneller öffentlicher Ketten in Bezug auf Skalierbarkeit und Transaktionskosten durch Zuweisung verschiedener Funktionen an spezielle Module löst.Zum Beispiel sind Bitcoin’s Lightning Network und Ethereum’s Rollup -Technologie im modularen Denken verkörpert.

Der Vorteil der modularen Blockchain ist die hierarchische Architektur, mit der jede Schicht für bestimmte Anforderungen optimiert werden kann.Die Datenschicht kann sich auf die Datenspeicherung und -überprüfung konzentrieren, während die Ausführungsschicht intelligente Vertragslogik verarbeiten kann.Diese Trennung verbessert nicht nur die Leistung und Effizienz, sondern fördert auch die Interoperabilität zwischen verschiedenen Blockchains, was die Grundlage für den Aufbau eines offenen und miteinander verbundenen Ökosystems bietet.

Zusammenfassend bietet die modulare Blockchain -Technologie eine neue Möglichkeit, die Grenzen traditioneller öffentlicher Ketten zu lösen.Auf der Grundlage der Aufrechterhaltung der Dezentralisierung und Sicherheit erreicht es höhere Skalierbarkeit und niedrigere Transaktionskosten, was für die breite Anwendung und die langfristige Entwicklung der Blockchain-Technologie von weitreichender Bedeutung ist.

3.. Modulare Blockchain-Track-Project-Analyse

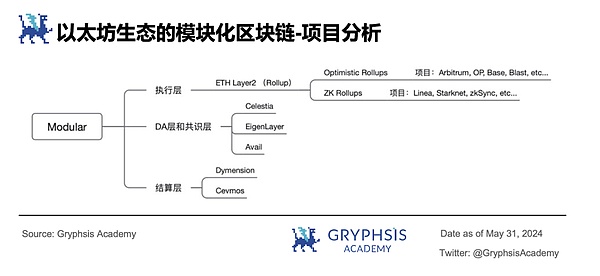

Modulare Blockchains können entsprechend ihren architektonischen Eigenschaften in verschiedene Typen unterteilt werden.Unter diesen Typen werden die Datenverfügbarkeitsschicht und die Konsensschicht aufgrund ihrer engen Interdependenz häufig als einheitliches Ganzes ausgelegt.Dies liegt daran, dass Knoten Transaktionsdaten empfangen, normalerweise die Reihenfolge der Transaktionen gleichzeitig bestimmen, was der Kern der Blockchain -Sicherheit und Unveränderlichkeit ist.

Basierend auf diesem Entwurfsprinzip können wir die verschiedenen Projekte der modularen Blockchain aus den drei Aspekten der Ausführungsschicht, der Datenverfügbarkeitsschicht, der Konsensschicht und der Siedlungsschicht verstehen.

3.1 Ausführungsschicht

Layer 2 -Technologie als Erweiterung der Ausführungsschicht in der Blockchain -Architektur ist eine Verkörperung des Konzepts der modularen Blockchain.Es ist bestrebt, die Skalierbarkeit der Hauptkette zu verbessern, indem sie außerketten Netzwerke, Systeme oder Technologien auf der zugrunde liegenden Blockchain bauen.

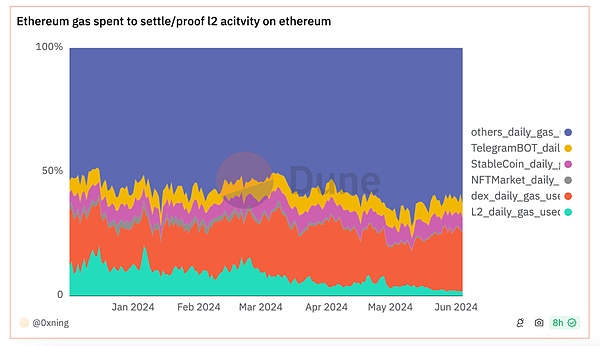

Die Layer-2-Lösung ermöglicht eine schnellere und kostengünstigere Transaktionsverarbeitung bei der Aufrechterhaltung der Sicherheits- und dezentralen Merkmale mit der zugrunde liegenden Blockchain.Laut der von @0xning erstellten Dune Board können wir feststellen, dass das von der Verifizierung von Schicht 2 konsumierte Gas und das Löschen des Ethereum -Ökosystems durchschnittlich weniger als 10%ausmacht, was die Transaktionskosten der Benutzer stark spart.

Quelle: https://dune.com/0xing/ethereum-gas-war

Die Rollup-Technologie ist derzeit die Mainstream-Lösung für Layer 2. Das Kernkonzept ist „Ausführung außerhalb der Kette, On-Chain-Überprüfung“, die Durchführung von Berechnungen und andere Aufgaben außerhalb des Kettens und das Hochladen der CallData-Daten wieder in das Hauptnetzwerk hochgeladen.

Außerhalb der Kette ausführen

Im Rollup-Modell werden Transaktionen außerhalb des Kettens ausgeführt, während die zugrunde liegende Blockchain nur für die Überprüfung des Transaktionsnachweises im Smart-Vertrag und die Speicherung der ursprünglichen Transaktionsdaten verantwortlich ist.Dieses Design verringert die Rechenbelastung der Hauptkette erheblich und reduziert die Speicheranforderungen, wodurch eine effizientere Transaktionsverarbeitung ermöglicht wird.

Um die Kosten weiter zu senken, nimmt Rollup Transaktionsverpackungstechnologie ein.Es kann mit dem Warenbehälter in der Logistik verglichen werden, und das Senden jedes Artikels individuell erhält hohe Frachtkosten.Die Rollup -Technologie reduziert die Kosten jeder Transaktion erheblich, indem mehrere Transaktionen zusammengepackt und nur einmal „versandt“ werden.

Überprüfung der Ketten

Die Überprüfung der Onketten ist der Schlüssel zur Netzwerksicherheit von Layer 2.Das Layer 2 -Netzwerk muss nachweisen, dass die Verschlüsselung potenzielle Unterschiede in der zugrunde liegenden Blockchain auflöst.Derzeit sind zwei Mainstream -Beweismechanismen falscher Beweise und gültigen Beweise, die optimistische Rollups bzw. ZK -Rollups unterstützen.

Der fehlerhafte Beweis für optimistische Rollups

Optimistische Rollups verwenden eine optimistische Annahme, dass alle Transaktionen auf gültig ausfallen, es sei denn, es gibt eindeutige Beweise dafür, dass es einen Fehler gibt.Dieses Modell stützt sich während des Herausforderungszeitraums auf falsche Beweise (Betrugsnachweise), und jeder Netzwerk -Teilnehmer kann Beweise vorlegen, um den Zustand des Smart -Vertrags in Frage zu stellen und die Fairness und Transparenz des Netzwerks zu gewährleisten.

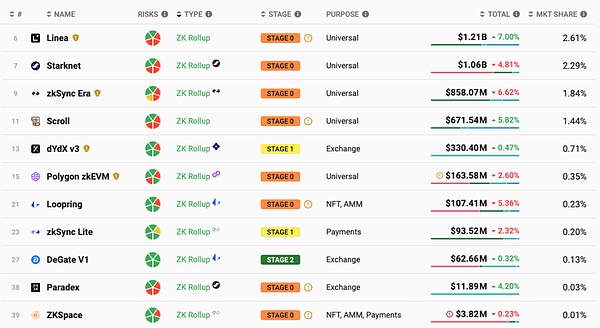

Laut L2beat -Daten gibt es derzeit 16 Schicht 2, die den optimistischen Rollups -Mechanismus verwenden, wie z. B. Arbitrum, Op, Base, Blast usw.

Quelle: l2beat.com

Beweis für die Gültigkeit von ZK -Rollups

Im Gegensatz zu optimistischen Rollups verfolgt ZK -Rollups einen vorsichtigen Ansatz, bei dem alle Transaktionen vor der Annahme nachgewiesen werden müssen.Dieser Beweismechanismus ähnelt einem Verifizierungsprozess und stellt sicher, dass jede Transaktion und Berechnung im Schicht -2 -Netzwerk genau ist.

Kurz gesagt, der Beweis für die Gültigkeit ist der Eckpfeiler von ZK-Rollups, der erfordert, dass jede Transaktion von einem entsprechenden Beweis begleitet wird, um sicherzustellen, dass intelligente Verträge auf der zugrunde liegenden Blockchain überprüft und für Statusänderungen genehmigt werden können.Für Überprüfungsknoten bietet ZK Rollups einen Abwicklungsmechanismus mit Null-Fehler, da jede Transaktion eine strenge Validierung bestehen muss.

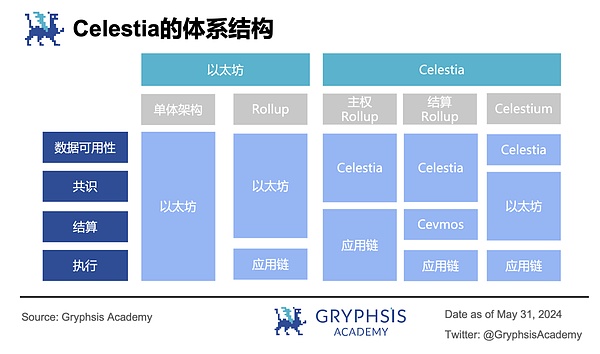

Laut L2beat -Daten gibt es derzeit 11 Layer 2, die den ZK -Rollups -Mechanismus wie Linea, Starknet, ZkSync usw. verwenden.

Quelle: l2beat.com

3.2 Datenverfügbarkeitsschicht und Konsensschicht

3.2.1Celestia

Als Pionier in der modularen Blockchain ist Celestia im Wesentlichen eine Datenverfügbarkeitsschicht, die eine solide Grundlage für die Entwicklung von DAPPs und Rollup bietet.Durch die Bereitstellung der Datenverfügbarkeit und Konsensschicht von Celestia können sich Anwendungsentwickler auf die Durchführung von Logikoptimierungen konzentrieren und die Komplexität der Datenverfügbarkeit und der Konsensmechanismen für Celestia für die Verarbeitung übertragen.

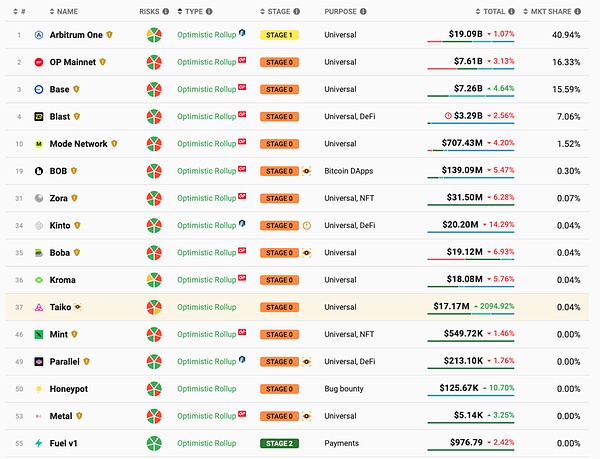

Das Architekturdesign von Celestia bietet eine vielfältige Lösung für die modulare Expansion, und seine Architektur umfasst hauptsächlich die folgenden drei Arten:

-

Souverän Rollup:Celestia bietet eine Datenverfügbarkeitsschicht und eine Konsensschicht, während die Siedlungsschicht und die Ausführungsschicht unabhängig von ihren jeweiligen souveränen Ketten implementiert werden.

-

Siedlungsrollup (zum Beispiel Cevmos -Projekt):Basierend auf der von Celestia bereitgestellten DA- und Konsensschicht bietet Cevmos eine Siedlungsschichtdienste an, während die Anwendungskette die Rolle der Ausführungsschicht übernimmt.

-

Celestium:Die Datenverfügbarkeitsschicht liegt in der Verantwortung von Celestia, während sich die Konsensschicht und die Siedlungsschicht auf das leistungsstarke Netzwerk von Ethereum beruhen, und die Anwendungskette konzentriert sich weiterhin auf die Ausführungsschicht.

Celestia verwendet eine Reihe innovativer Technologien, die die Kosten für die Datenspeicherung erheblich senken und die Speicherungseffizienz optimieren.

Ausscheidungscodierungstechnologie

Eine der Innovationen von Celestia ist die Anwendung von Löschvorschriften.In der Arbeit „Datenverfügbarkeitsabtastung und Betrugsbeweis“ von Mustafa Albasan (einem der Gründer von Celestia) und Vitalik Buterin, einer neuen architektonischen Idee, wird vorgeschlagen, dass vollständige Knoten für die Blockproduktion verantwortlich sind, während Lichtknoten verantwortlich sind zur Blocküberprüfung.Die Elimination -Codierungstechnologie führt Redundanz während der Datenübertragung ein und stellt sicher, dass der ursprüngliche Datenblock auch bei bis zu 50% des Datenverlusts vollständig wiederhergestellt werden kann.

Dieser Mechanismus bedeutet, dass Blockhersteller nur 50% der Blockdaten an das Netzwerk veröffentlichen müssen, um eine 100% ige Verfügbarkeit von Blockdaten sicherzustellen.Wenn ein bösartiger Produzent versucht, 1% der Blockdaten zu manipulieren, müssen sie tatsächlich die gesamten 50% der Daten manipulieren, was die Kosten der Übeltaschen erheblich erhöht.

Datenverfügbarkeitsabtastung

Celestia löst das Skalierbarkeitsproblem der Blockchain durch Einführung von DAS -Technologie (Datenverfügbarkeitstastprobene).Der DAS -Workflow enthält die folgenden Schlüsselschritte:

-

Zufällige Stichprobe:Leichte Knoten führen mehrere zufällige Stichproben von Blockdaten durch und fordern jeweils nur einen kleinen Teil der Blockdaten an.

-

Allmählich das Vertrauen erhöhen:Wenn leichte Knoten mehr Probenahme vervollständigen, nimmt ihr Vertrauen in die Datenverfügbarkeit allmählich zu.

-

Vertrauensschwelle erreichen:Sobald der Lichtknoten durch Stichproben ein voreingestellter Konfidenzniveau (z. B. 99%) erreicht hat, werden die Daten für den verfügbaren Block berücksichtigt.

Dieser Mechanismus ermöglicht es leichten Knoten, die Verfügbarkeit von Blockdaten zu überprüfen, ohne die gesamten Blockdaten herunterzuladen und die Integrität und Verfügbarkeit von Blockchain -Daten sicherzustellen.Celestia konzentriert sich auf die Bereitstellung von Datenverfügbarkeit und nicht auf den Ausführungszustand, wodurch die Blockproduktivität erhöht wird, wobei mehr Platz pro Block und in der Lage sind, mehr abgetastete Daten aufzunehmen, wodurch die TPS erheblich verbessert wird (Transaktionsverarbeitung pro Sekunde).

3.2.2 Eigenlayer

Eigenist ein sicherer, hoher Durchsatz- und dezentraler Datenverfügbarkeitsdienst und ist der erste aktive Verifizierungsdienst (AVS), der auf Eigenlayer gestartet wurde.AVs können als Anbieter von Knotenbetrieb und Wartung verstanden werden und sind Teil der Tausenden von Knotenbetriebs- und Wartungsanbietern für Ethereum. Die Überprüfung erfordert Rollup und andere Netzwerke und erhalten dann zusätzliche Vorteile.

Angesichts der Zunahme der Anzahl der wiedergebauten Ethereum und mehr AVSS werden in Zukunft dem Eigenlayer -Ökosystem hinzugefügt. Rollups können niedrigere Transaktionskosten und eine höhere Sicherheitsverbesserlichkeit im Eigenlayer -Ökosystem erhalten.

Eigenlayer ist ein Ethereum-basierter Re-Staking-Protokoll. Die Entwicklungsschwelle für andere Projektparteien ist festgelegt.Gleichzeitig verbessert es auch das Vertrauensnetzwerk von Ethereum und erhöht den Wert und den Einfluss von Ethereum.

In Bezug auf die Architektur verwendet Eigenda die ZK -Technologie, um die von Layer 2 eingereichten Statusdaten zu überprüfen, und das Eigennetzwerk, dass die Wiederherstellung der ETH sicherstellt Netzwerk.Daher entspricht Eigenda einem Subunternehmer für die Überprüfung und die endgültige Gewissheitsverbindung im DA -Dienst des Ethereum Mainnet und nicht für einen Konkurrenten wie Celestia.

3.2.3 verfügbar

Verfügung ist ein modulares Blockchain -Projekt, das vom Polygon -Team im Juni 2023 angekündigt wurde und im März dieses Jahres von Polygon aufgeteilt wurde, um als unabhängiges Unternehmen zu fungieren.Evall läuft derzeit im Testnetzwerk und hat gerade eine Finanzierung von 43 Millionen US -Dollar A vor einigen Male abgeschlossen, die von Dragonfly und Cyberfonds geleitet wird.

Die Kernarchitektur der Verfügbarkeit besteht hauptsächlich aus drei Teilen: Verfügende DA, Niveau Nexus und Nutzungsfusion.Verfügbar DA ist eine modulare Datenverfügbarkeitsschicht, die DA -Dienste für verschiedene Blockchains wie Celestia zur Verfügung stellt.Verfügbar Nexus ist ein standardisiertes Cross-Chain-Messaging-Protokoll, das dem IBC-Protokoll von Cosmos ähnelt und interoperable Operationen zwischen verschiedenen Kreuzketten liefert.Verfügende Fusion führt einen Multi-Asset-POS-Konsens ein, um Sicherheitskonsensgarantien für das gesamte Erfolgsnetzwerk bereitzustellen.

Auf der technischen Seite nutzt Nive DA Kate Polynom -Verpflichtungen, um betrügerische Beweise zu vermeiden, ohne dass die meisten Knoten ehrlich sind und sich nicht auf vollständige Knoten verlassen, um Daten verfügbar zu machen.Dies unterscheidet sich von Celestias Architektur, die auf Betrugsbeweis basiert. Daher gibt es einen wesentlichen Unterschied zwischen den beiden auf technischer Ebene.

Mit der Entstehung modularer Datenverfügbarkeits -Blockchain -Projekte wie Celestia und Verfügbarkeit wird der modulare DA -Krieg immer intensiver, und die Funktionalität von Ethereum im Laufe der DA -Schicht wird ebenfalls umgeleitet, und es ist wahrscheinlich, dass es „viel zeigt“ von Dingen „in der Zukunft. Starke“ Wettbewerbslandschaft.

3.3 Siedlungsschicht

3.3.1 Dymesion

Dymession ist eine modulare Blockchain-Plattform, die auf Kosmos basiert.In der dymesionen Architektur können sich Entwickler auf die Implementierung der Geschäftslogik konzentrieren und das Rollup Development Kit (RDK) und eine dedizierte Siedlungsschicht nutzen, um Rollup schnell für bestimmte Anwendungen bereitzustellen.

Die Architektur der Dymsion besteht aus zwei Kernkomponenten: Rollapp und Dymession Hub.

Rollapp ist eine Verschmelzung von Rollup und App, einer modularen Hochleistungs-Blockchain, die sich spezifischen Anwendungen für dymesionsbedingte widmet.Rollapp kann in vielen Formen vorgestellt werden, einschließlich, aber nicht beschränkt auf dedizierte Lösungen für die Layer 2 für dezentrale Anwendungen wie Defi -Plattformen, Web3 -Spiele, NFT -Handelsmärkte usw.

In Rollapp spielt der Sequenzer eine Schlüsselrolle, die für die Überprüfung, Sortierung und Verarbeitung lokaler Transaktionen verantwortlich ist.Nach Abschluss der Blockverpackung werden diese Daten an den Peer Full -Knoten übergeben und in der Kette an ein von RollApp ausgewählter Datenverfügbarkeitsnetz wie Celestia veröffentlicht.Nachdem die Reaktion von Celestia erhalten wurde, sendet der Sortierer seine Statuswurzel an den dymesionen Hub, um eine Konsensbildung und -Siedlung zu erzielen.

Als Zentrum des gesamten Ökosystems übernimmt Dymession Hub die Funktionen der Konsensschicht und Siedlungsschicht.Es empfängt die Statuswurzel von Rollapp und bietet Rollapps endgültige Transaktionsbestätigungs- und Abwicklungsdienste.

Durch dieses Design kann Rollup Konsens- und Siedlungsaufgaben an dymesionale Hub sowie Datenspeicher- und Überprüfungsaufgaben für DA -Netzwerke wie Celestia übergeben.Auf diese Weise kann Rollup die wirtschaftlichen Sicherheitsgarantien dieser beiden Netzwerke teilen und sich auf die Verbesserung der Ausführungseffizienz und der Benutzererfahrung der Anwendung selbst konzentrieren.

3.3.2 Cevmos

Der Cevmos-Name kombiniert Celestia, EVMOs und Kosmos, um eine Abrechnungsschicht für EVM-kompatible Rollups bereitzustellen.

Da Cevmos selbst ein Rollup ist, werden alle darauf gebauten Rollups gemeinsam als Siedlungsrollups bezeichnet.Jedes Rollup reduziert die Arbeitsbelastung der Migration, indem es zwei-Wege-Vertrauensbrücken mit Cevmos-Rollups minimiert.Rollups auf Cevmos veröffentlicht die Daten an Cevmos und basiert dann die Daten und veröffentlicht sie in Celestia.Genau wie Ethereum wird Cevmos einen Rollups -Beweis als Siedlungsschicht durchführen.

4. Modulare Blockchain im Bitcoin -Ökosystem

Mit dem vom Ordinals Protokoll ausgebildeten Inschriftschutz -Erstellungseffekt und der Zulassung von Bitcoin -ETFs haben sich mehrere positive Faktoren gesammelt, was das Bitcoin -Ökosystem neue Vitalität injiziert hat.Die Aufmerksamkeit des Marktes wurde schnell vom Bitcoin -Ökosystem angezogen, und die Fonds institutioneller Investoren strömten ebenfalls auf dieses Gebiet und zeigten Vertrauen und Erwartungen für die zukünftige Entwicklung des Bitcoin -Ökosystems.

Vor diesem Hintergrund hat die Bitcoin Layer 2 -Technologie eine erfolgreiche Szene gezeigt, in der viele technische Lösungen nacheinander auftauchen und ein diversifiziertes und lebendiges technologisches Ökosystem bilden.Verschiedene innovative Lösungen haben sich gemeinsam entwickelt, um die Expansion und Optimierung des Bitcoin -Netzwerks gemeinsam zu fördern.

Obwohl die Branche keinen einheitlichen Konsens über die genaue Definition von Bitcoin Layer 2 erzielt hat, stützt sich dieser Artikel auf das Konzept der modularen Blockchain von Ethereum und untersucht die Möglichkeiten und Methoden, Bitcoin Layer 2 aus modularer Perspektive zu erstellen.

4.1 Warum braucht Bitcoin Modularität?

Das Ethereum-Netzwerk ist bekannt für seine Turing-Complete Smart Contract-Funktionen, die historische Zustände speichern und überprüfen können, wodurch komplexe dezentrale Anwendungen (DAPPs) unterstützt werden.Im Gegensatz dazu ist das Bitcoin-Netzwerk ein staatenloser Nicht-Smart-Vertragsnetzwerk, und sein Systemdesign ist hauptsächlich auf zwei Aspekte zurückzuführen:

1. Einschränkungen des UTXO -Kontosystems

In der Blockchain -Welt gibt es hauptsächlich zwei Möglichkeiten, Aufzeichnungen zu führen: das Konto/das Balance -Modell und das UTXO -Modell.Das von Bitcoin angewendete UTXO -Modell steht in scharfem Kontrast zum von Ethereum übernommenen Konto/Balance -Modell.

Im Bitcoin -System enthält das von Satoshi Nakamoto entworfene Bitcoin -System, obwohl Benutzer Account Balances in ihren Brieftaschen sehen, nicht das Konzept des Gleichgewichts.Die sogenannte „Bitcoin-Balance“ ist tatsächlich ein Konzept, das aus Brieftaschenanwendungen basierend auf UTXO abgeleitet ist.UTXO repräsentiert den nicht ausgegebenen Transaktionsausgang, was der Kern der Bitcoin -Transaktionsgenerierung und -überprüfung ist.

Jede Transaktion in Bitcoin besteht aus Eingang und Ausgabe. Jede Transaktion gibt einen oder mehrere Eingänge aus und erzeugt eine neue Ausgabe.Diese neu erzeugten Ausgänge werden dann zu neuen UTXOs und warten auf zukünftige Transaktionen.

Als minimalistische Architektur für Übertragungs- und Abwicklungstechnologie ist das UTXO -Modell schwer zu skalieren, um komplexe Funktionen wie intelligente Verträge zu unterstützen.

2. Nicht-Turing-Complete Scripting Language

Die Scripting-Sprache von Bitcoin unterstützt nicht alle Arten von Computer, da das Fehlen von Schleifen und bedingten Kontrollanweisungen dies nicht zur Vervollständigung macht.Diese Funktion hilft jedoch, Hacker -Angriffe zu reduzieren und die Netzwerksicherheit zu verbessern, aber sie begrenzt auch die Fähigkeit von Bitcoin, komplexe intelligente Verträge auszuführen.

Aufgrund des unvollständigen Designs des Bitcoin -Systems muss es sich auf die externe modulare Expansion für komplexere Funktionen verlassen.Funktionen wie die Ausführungsschicht, die Datenverfügbarkeitsschicht, die Konsensschicht und die Kreuzketten-Interoperabilitätsschicht in ihrem Ökosystem müssen alle modular eingekapselt und erweitert werden.

4.2 Analyse des modularen Projekts des Bitcoin -Ökosystems

4.2.1 Ausführungsschicht – Bitcoin -Schicht 2

Merlin

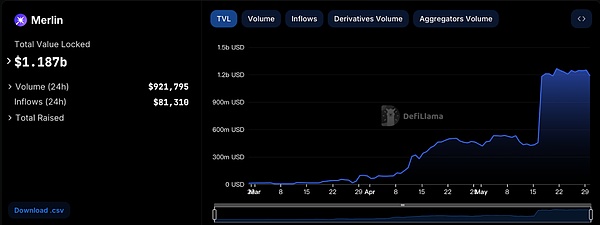

Derzeit verfügt Merlin Chain im zweiten Bitcoin-Track über die höchste Fernseher, die Milliarden von Dollar erreicht und das am meisten aufmerksamkeitsstarke Projekt im Bitcoin-Ökosystem ist.Als Bitcoin Layer -2 -Netzwerk unterstützt die Merlin -Kette eine Vielzahl natives Bitcoin -Assets und ist gleichzeitig mit EVM kompatibel und zeigt die doppelte Berücksichtigung des Bitcoin -Ökosystems und des Ethereum -Ökosystems.

Quelle: https://defilama.com/chain/merlin

Die Fähigkeiten von Merlin drehen sich um das ZK-Rollup-Netzwerk, das dezentrale Oracle Network und die Betrugsverhütung von On-Chain-Betrug.

ZK-Rollup-Netzwerk

Der Kern von ZK-Rollups ist die Verwendung von Null-Knowledge-Beweis.Der Null-Wissen-Beweis als Verschlüsselungsmethode in der Kryptographie ermöglicht es einer Partei (Sprichwort), der anderen Partei (Verb) zu beweisen, dass eine Aussage korrekt ist, ohne dass andere Informationen als den Nachweis ergeben, dass die Aussage korrekt ist.

Die Merlin-Kette verarbeitet und berechnet Transaktionen außerhalb des Kettens, um hohe Transaktionsgebühren und Netzwerkstaus im Bitcoin-Netzwerk zu vermeiden.Gleichzeitig kann ZK-Rollup mehrere Transaktionsbeweise in Chargen komprimieren.

Dezentrales Oracle -Netzwerk

Das dezentrale Oracle-Netzwerk von Merlin entspricht der Rolle von DAC (Data Verfügbarkeitsausschuss), um zu überprüfen und sicherzustellen, dass der Sortierer wahrheitsgemäß die vollständige DA-Daten außerhalb der Kette veröffentlicht.Die Dezentralisierung des Oracle -Netzwerks liegt in der Tatsache, dass es die Form von POS annimmt, und jeder kann einen Oracle -Knoten ausführen, solange er genügend Vermögenswerte verspricht.Dieser Versprechensmechanismus ist sehr flexibel, unterstützt Vermögenswerte wie BTC, MERL und unterstützt auch Proxy -Zusagen ähnlich wie Lido.

Betrugsverhütung auf Ketten

Merlin führte die Idee von BITVM ein und übernahm auch den „optimistischen ZK-Rollup“ -Mechanismus.Da die Überprüfung im Bitcoin -Hauptnetz in der Bitcoin -Kette aufgrund technischer Einschränkungen durchgeführt wird, kann ZK -Proof nicht vollständig überprüft werden, und ein bestimmter Schritt des ZK -Beweises kann nur unter besonderen Umständen verifiziert werden.Daher kann man sich nur darauf hinweisen, dass ZKP bei einer der Berechnungsschritte bei der Überprüfung außerhalb der Kette Fehler aufweist und sie durch betrügerische Beweise herausfordert.

4.2.2 Datenverfügbarkeitsschicht & amp;

B² -Netzwerk

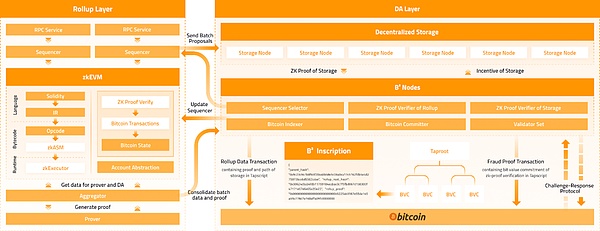

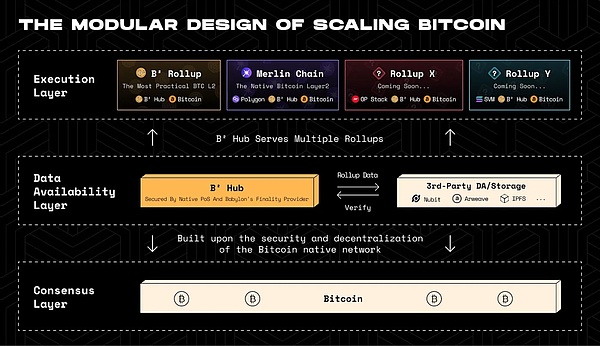

Das B²-Netzwerk übernimmt ein modulares Design, wobei die Rollup-Schicht (ZK-Rollup) für die Ausführung, die Datenverfügbarkeitsschicht (B² Hub) für das Speichern von Daten und Bio-Knoten für die Überprüfung außerhalb der Kette verantwortlich ist. Hauptnetzwerk.

Die ZK-Rollup-Schicht von B² Network verwendet eine ZKEVM-Lösung, die für die Durchführung von Benutzertransaktionen innerhalb des Layer 2-Netzwerks verantwortlich ist und relevante Nachweise ausgibt.Die Rollup-Ebene ist für die Übermittlung und Verarbeitung von Benutzertransaktionen verantwortlich, während die DA-Schicht für die Speicherung von Kopien der aggregierten Daten und zur Überprüfung der relevanten Null-Wissen-Beweise verantwortlich ist.

Quelle: https://docs.bquared.network

B² Hub ist ein DA-Netzwerk außerhalb der Kette, das Datenprobenahme unterstützt und als Pionier in modularen Bitcoin-Skalierungslösungen angesehen wird.B² Hub stützt sich auf die Designideen von Celestia und führt zur Einführung von Datenabtast- und Löschcodierungstechnologien ein, um sicherzustellen, dass neue Daten schnell auf zahlreiche externe Knoten verteilt werden können und das Risiko von Daten zurückgehalten werden.Darüber hinaus lädt der Kommitter in B² Hub den Speicherindex und den Datenhash von DA -Daten für den öffentlichen Zugriff in die Bitcoin -Kette hoch.

Quelle: https://blog.bsquared.network

Nach dem zukünftigen Plan des B²-Netzwerks wird erwartet, dass die EVM-kompatible B²-Hub zur Verifizierungsschicht außerhalb der Kette und der DA-Schicht mehrerer Bitcoin-Schicht 2 wird, wodurch eine funktionelle Expansionsschicht unter der Bitcoin-Kette bildet.Angesichts der Tatsache, dass Bitcoin selbst viele Anwendungsszenarien nicht unterstützen kann, wird die Methode zum Aufbau funktionaler Verlängerungsschichten außerhalb des Kettens zu einem immer häufigeren Phänomen im Schicht-2-Ökosystem.

B² Hub, die erste DA-Schicht von Drittanbietern für modulares Bitcoin, kann anderen Bitcoin-Schicht 2 helfen, die Bitcoin-Hauptkette als endgültige Siedlungsschicht zu nutzen und die Sicherheit von Bitcoin zu erben, was für die Förderung der Ausdehnung des Bitcoin-Netzwerks und der Verbesserung fördert die Vielfalt seiner Anwendungen.

5. Zusammenfassung

Der Slogan „Modular is the Future“ wendet sich allmählich vom Konzept zur Realität.Die modulare Blockchain -Technologie mit ihrer Flexibilität und Skalierbarkeit bietet eine solide Grundlage für den Aufbau der nächsten Generation dezentraler Anwendungen.Mit dieser Technologie können Entwickler verschiedene Module entsprechend den spezifischen Anforderungen auswählen und kombinieren, wodurch eine effizientere, sichere und leicht zu macht angelegte Blockchain-Lösung erstellt wird.

Der Aufstieg der modularen Blockchain stellt eine „seelener“ steckbare Produktidee dar.Unter dieser Idee wird Blockchain nicht mehr als geschlossenes System, sondern eine offene und skalierbare Plattform angesehen, auf der verschiedene Dienste und Funktionen wie Lego -Steine leicht eingefügt und nicht eingefügt werden können.Diese Flexibilität ermöglicht es Entwicklern, Blockchain -Lösungen schnell nach den Anforderungen bestimmter Anwendungsszenarien zu erstellen und bereitzustellen.

Die modulare Technologie stammt aus dem Ethereum -Ökosystem und zeigt dann seine Stärken im Bitcoin -Ökosystem.

Zum Beispiel, Chromia, eine modulare öffentliche Kette, die „relationale Datenbank“ verwendet, die mit meiner Nachbarin Alice, der Bündniskette und anderen Spielen im Spielfeld zusammengearbeitet wurde. ) Mehrere Projekte haben die Vereinbarung verabschiedet.

Im Bereich der KI konzentriert sich CARV auf den Aufbau modularer Datenschichten für KI- und Web3-Spiele und stellt die Datenschutz und Sicherheit in der Datenverarbeitung sicher, indem Technologien wie vertrauenswürdige Ausführungsumgebungen (TE-STEs) und Null-Wissen-Beweise nutzen.

Mit der kontinuierlichen Reife der modularen Blockchain -Technologie und der Ausweitung von Anwendungsfeldern haben wir Grund zu der Annahme, dass diese Technologie allen Lebensbereichen innovativere Möglichkeiten bieten wird.Von der Geburt von Bitcoin bis zur weit verbreiteten Anwendung von Modular Blockchain haben wir gesehen, wie sich die Blockchain -Technologie von einer einzigen digitalen Währungsanwendung auf ein Ökosystem entwickelt hat, das komplexe und vielfältige Anwendungen unterstützt.In Zukunft wird Modular Blockchain weiterhin technologische Fortschritte fördern und die Grundlage für den Aufbau einer offeneren, flexibleren und sichereren digitalen Welt bilden.

Referenzen

[1] https://www.panewslab.com/zh/articledetails/qn9zbgmj.html

[2] https://www.chaincatcher.com/article/2115788

[3] https://celestia.org/what-is-celestia/

[4] https://paragraph.xyz/@tokensightxyz/eigenda-a-Cryptoeconomic-analysis

[5] https://research.web3caff.com/zh/archives/14476?ref=1&ref=852

[6] https://docsquared.network/architecture

[7] https://web3caff.com/zh/archives/89022

[8] https://blog.chain.link/blockchain-scalability-approaches-zh/#post-title

[9] https://web3caff.com/zh/archives/33958

[10] https://web3caff.com/zh/archives/90232

[11] https://www.theblockbeats.info/news/50536