この章の著者:Beosin Researchチームマリオ、Tian Hero Donny

>

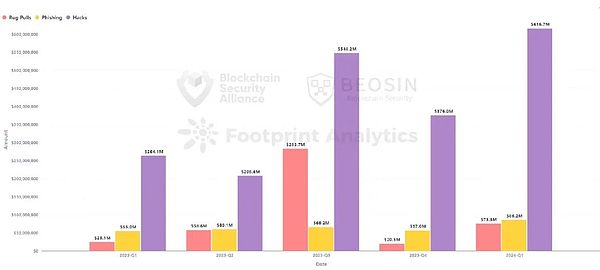

Beosin Alertモニタリングと早期警告によると、2024年の第1四半期に、ハッキング、釣り詐欺、プロジェクトパーティーラグプルによるWeb3フィールドによって引き起こされた総損失は7億7,800万ドルに達しました。その中で、39の主要な攻撃があり、プロジェクトパーティーのラグプル事件は43ドルで、漁業詐欺の合計損失は約86.24百万でした。米ドル。

>

>

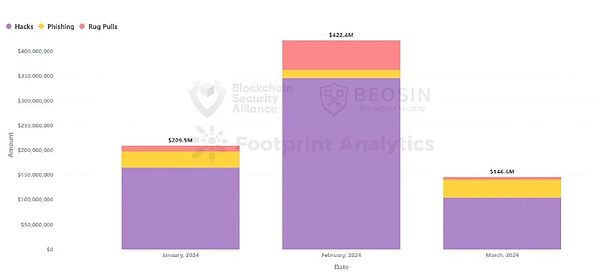

2024年の第1四半期には、総損失は約7億7,800万米ドルであり、年間約126%の増加、1か月間の増加は約72%増加しました。その中で、ハッカーの損失の量は2023年のどの四半期よりも高かった。

2月の総損失は、2024年第1四半期に最高の損失を伴う月である4億2,200万米ドルに達しました。

>

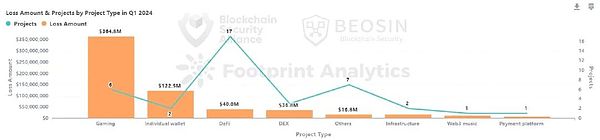

攻撃項目の種類の観点から初めて、ゲームプラットフォームは、損失額が最も高いプロジェクトのタイプになりました。Web3ゲームプラットフォームでの合計3億6,500万米ドルの損失は、すべての攻撃損失の59%を占めています。

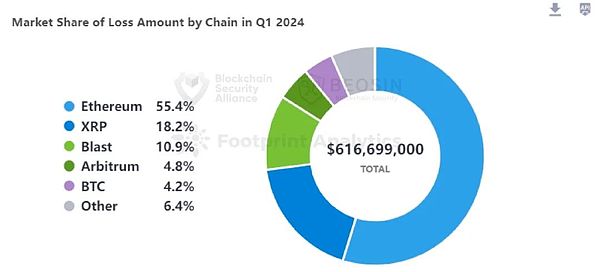

各チェーンの損失の量から判断しますイーサリアムは、損失額が最も高く、最も攻撃的な事件を伴うチェーンです。イーサリアムへの攻撃は18倍になり、3億4200万米ドルの損失が発生し、総損失の55.4%を占めました。

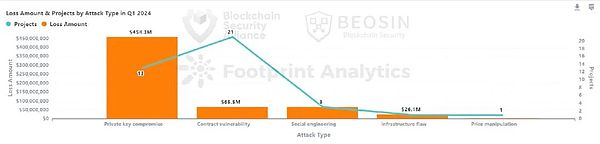

攻撃方法から判断しますこの四半期には、合計13の秘密鍵リークが発生し、4億5800万米ドルの損失が発生し、攻撃損失総額の74.3%を占め、これにより最高の割合のタイプを占めました。

資本の流れの観点からこの四半期の盗まれた資産のほとんどは凍結され、回収されました。約3億300万ドル(49.2%)が凍結され、79.45百万米ドル(12.9%)が回収されました。

監査条件の観点から見ると、監査済みプロジェクトパーティーの割合が増加しました。

>

39の主要な攻撃により、合計6億1,670万ドルの損失が発生しました

2024年の第1四半期に、Beosin AlertはWeb3フィールドで39の主要な攻撃イベントを監視し、合計で6億1,670万米ドルを損ないました。その中には、1億米ドルを超える2つのセキュリティ事件があり、合計5つの事件が1,000万米ドルから1億ドルを失い、100万米ドルから1000万米ドルの21の事件がありました。ドル。

1,000万米ドル以上の損失による攻撃の損失(金額でソート):

●PlayDapp- 2億9000万ドル

攻撃方法:秘密キーリークチェーンプラットフォーム:Ethereum

2月9日、ブロックチェーンゲームプラットフォームのPlayDappが攻撃され、ハッカーの住所は2億ドル相当の2億ドルのプラトークンを投げかけました。その後、PlayDappは2月12日にハッカーと交渉することに失敗しました。その後、プロジェクトパーティーはPLA契約を停止し、PLAトークンをPDAトークンに移行しました。

●Chris Larsen(Rippleの共同設立者)-112百万米ドル

攻撃方法:秘密キーリークチェーンプラットフォーム:XRP

1月31日、Rippleの共同ファウンダーであるChris Larsenは、彼の4つの財布がハッキングされ、合計約1億1200万ドルが盗まれたと言いました。Binanceチームは、攻撃者が盗まれた420万ドル相当のXRPを正常に凍結しました。

●Munchables- 6230万ドル

攻撃方法:ソーシャルエンジニアリングチェーンプラットフォーム:爆発

3月26日、Blast Web3ゲームプラットフォームであるMunchablesは、約6,250万ドルの損失で攻撃を受けました。疑わしいプロジェクトパーティーは、開発者のために北朝鮮のハッカーを雇ったとして攻撃されました。盗まれたすべての資金は、その後ハッカーによって返されました。

●fixedfloat-26.1百万米ドル

攻撃方法:セキュリティ構造の脆弱性チェーンプラットフォーム:イーサリアム

2月17日、暗号化されたExchange FixedFloatは、ハッカーが盗まれた資金のほとんどを取引所に移転し、攻撃を受けました。2月20日、FixedFloatは、攻撃は「従業員が行ったことではなく、セキュリティ構造の脆弱性によって引き起こされる外部攻撃」であると述べました。

●Curio Ecosystem- 1600万ドル

攻撃方法:契約脆弱性 – アクセス制御脆弱性チェーンプラットフォーム:Ethereum

3月23日、RWAインフラストラクチャキュリオエコシステムが攻撃され、約1,600万ドルを失いました。

●Somesing- $ 11.58百万

攻撃方法:秘密キーリークチェーンプラットフォーム:Klaytn

1月27日、韓国のWeb3ソーシャルミュージックサービスは攻撃され、7億3,000万台の在来通貨SSXを1158万ドルで失いました。

●Jihoz.ron(Roninの共同設立者)-1000万米ドル

攻撃方法:秘密キーリークチェーンプラットフォーム:Ronin

2月23日、Ronin Co -Founder Jihoz.ronの2つの住所は、私的なキーの漏れにより約1,000万米ドルを失いました。

>

初めて、ゲームプラットフォームが最大の損失額でプロジェクトタイプになりました

この四半期で最も損失されたプロジェクトタイプは、Web3ゲームプラットフォームへの攻撃を6回6回、すべての攻撃損失の59%を占めました。初めて、ゲームプラットフォームは、最も損失が最も高い攻撃アイテムのタイプになりました。

>

2位の犠牲者のタイプは個人的な財布です。2つの個人財布が盗まれ、1億2,250万ドルの損失が発生しました。2つの個人的な財布は、よく知られているプロジェクトパーティーの共同ファウンダーと盗難(Ripple Lianchuang and Roninlin)によって盗まれました。

39のハッカー攻撃のうち、Defiフィールドで合計17のインシデントが発生し、約43.6%を占めています。17のDefi攻撃により、合計3996万ドルが発生し、すべてのプロジェクトタイプで3位にランクされています。

他の攻撃アイテムの種類にも含まれます。DEX、インフラストラクチャ、支払いプラットフォーム、Web3音楽プラットフォームなど。

>

Ethereumは、損失額が最も高く、最も攻撃的な事件があるチェーンです

>

2023年と同じように、イーサリアムは依然として最も敗者のパブリックチェーンです。イーサリアムへの攻撃は18倍になり、3億4200万米ドルの損失が発生し、総損失の55.4%を占めました。

>

2番目の損失を伴う2番目のパブリックチェーンは、Ripple CoファウンダーのChris Larsenの共同ファウンダーの盗まれた事件からのXRPです。

損失を伴う3番目のパブリックチェーンは爆発です。3ブラストチェーンへの攻撃により、合計6750万ドルが発生しました。ブラストチェーンは、主要な新興公共チェーンの損失で最初にランクされています。

この四半期には、BNBチェーンには4つの主要なセキュリティインシデントしかありませんでしたが、約810万米ドルの損失があり、2023年と比較して損失の数と事件の数が大幅に減少しました。

>

損失の量の74.3%は、秘密のキーリークインシデントからのものです

この四半期に合計13の秘密鍵が発生し、4億5800万米ドルの損失が発生し、攻撃損失額の74.3%を占めました。2023年と同じように、秘密のキーリークインシデントによって引き起こされる損失は、依然としてすべての攻撃タイプです。大規模な損失の秘密のキーリーク事件には、PlayDapp(2億9,000万ドル)、Rippleの共同ファウンダー、Chris Larsen(1,1200万ドル)、Somersing(1,158百万ドル)、Ronin Co -Founder Jihoz.ron(1,000万ドル)が含まれます。 )。

>

39の攻撃では、契約からの抜け穴の使用が21で使用され、合計で6556百万米ドルの損失があり、2位にランクされました。

>

損失の3番目の攻撃方法は、ソーシャルエンジニアリング攻撃に対する攻撃です。

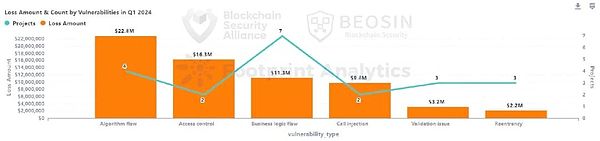

脆弱性の区画によれば、損失の上位3の抜け穴は、アルゴリズムの欠陥(2278万米ドル)、コントロールの抜け穴(1632百万米ドル)、およびビジネスロジックの脆弱性(1,128万ドル)を訪問します。最も脆弱な脆弱性は、21の契約の脆弱性の中で、ビジネスロジックの脆弱性のために7回あります。

>

>

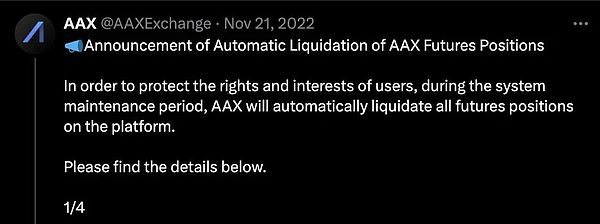

Atom Asset(AAX)エスケープアンチマネーロンダリング(AML)分析

最近、閉鎖香港交換原子資産(AAX)は、財布からさまざまな分散交換および集中型プラットフォームに資金を移転し始めました。発見される前に、AAX交換財布に関与する最後の既知のトランザクションは、2023年10月と2022年11月に発生しました。閉鎖前、AAXは香港で最大の暗号通貨取引所の1つであり、200万人以上のユーザーがいました。

Beosinチームの分析によると、2024年1月29日以来、AAX交換は24000 ETHの2,5100 ETHを移動し始めました。移籍資金は、現在の価格に従って7,400万米ドル以上を変換しました。

AAX交換インシデント

Cryptocurrency Exchange FTXが破産を申請してから2日後の2022年11月13日に、AAXは取引のリスクの暴露により撤退の撤回を停止し、すべてのソーシャルチャネルをクリアしました。当初、AAXは悪意のある攻撃に対するセキュリティ対策のために凍結されます。

>

2022年11月15日、AAX Exchangeは、そのプラットフォームを維持する必要があるという声明を発表しました。それ以来、AAXはプラットフォームの操作とソーシャルメディアの更新を停止しました。

>

奇妙なことに、426日間の沈黙の後、AAX Exchangeウォレットが移動し始め、大量の資金がAMLツールの認識と監視を避けようとしました。

>

リンク:https://etherscan.io/address/0x56c1319b316a327bd889d58633b204536c

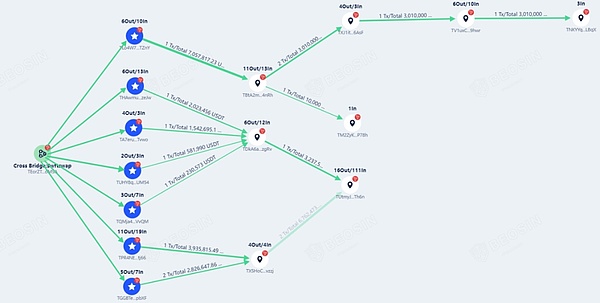

AAX交換イベントチェーンのファンドの分析

AAX Exchangeのウォレットの最近のチェーン活動に関する詳細な研究で実施されたBeosin KYTアンチマネーロンダリング分析プラットフォームは、一連のリスク活動を発見しました。まず、25,100のETHはすべて、一部のETHをUSDTに変換するためのさまざまな手段を採用しており、その後、クロスチェーンブリッジを介してさまざまなブロックチェーンに譲渡されます。

>

Beosin KYTアンチマニーロンダリングプラットフォーム

その中で、ほとんどの資金はトロンブロックチェーンに譲渡され、いくつかの住所が転送され、その後、転送されずに特定の住所に預けられました。この動作は、AMLを逃れようとする明らかな試みを示しており、資金の実際のソースと居場所を隠そうとしています。

>

Beosin KYTアンチマニーロンダリングプラットフォーム

香港警察はすぐに詐欺に対して行動を起こし、現在AAXに関連する2人を逮捕しました。

AAX Exchangeは、分散型交換、暗号通貨交換、クロスチェーンブリッジなどの技術的手段を使用して、資金の流れの経路と源泉を曖昧にしようとします。これは、規制機関とAML分析プラットフォームに大きな課題をもたらしました。

>

盗まれた資産のほとんどは凍結され、回収されます

Beosin KYTのアンチマネーロンダリングプラットフォームの分析によると、2024年第1四半期の盗まれた資金の約3億3,300万ドル(49.2%)が凍結し、79.45百万米ドル(12.9%)が回収されました。この比率は2023年よりもはるかに高くなっています。

>

約1,005億ドルが各取引所に譲渡され、約17.1%を占めています。2023年と比較して、今年の盗まれた資金に対するハッカーの割合は大幅に増加しました。これにより、アンチマネーロンダリングとコンプライアンスの高い要件が提出されます。

合計3012百万米ドル(4.9%)が混合コインに移されました。昨年と比較して、2024年の第1四半期に混合コインで掃除された盗まれた資金は大幅に減少しました。

>

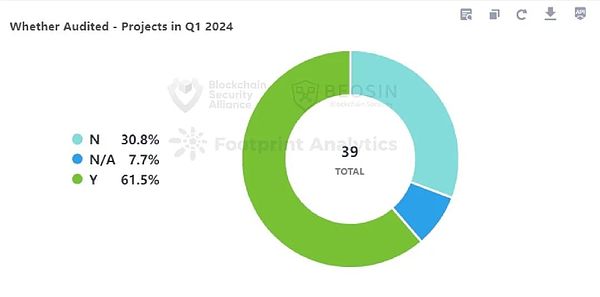

監査されたプロジェクトパーティーの割合は増加しています

39の攻撃では、12のプロジェクトパーティーが監査されておらず、24のインシデントのプロジェクトパーティーが監査されました。監査されたプロジェクトパーティーの割合は2023年よりわずかに高く、Web3業界プロジェクトパーティー全体がセキュリティの重要性を高めていることを示しています。

>

監査されていない12のプロジェクトの中で、契約の脆弱性は8(66.7%)を占めました。対照的に、24の監査プロジェクトのうち、契約の脆弱性は13(54.2%)を占めました。これは、監査がプロジェクトのセキュリティをある程度改善できることを示しています。

>

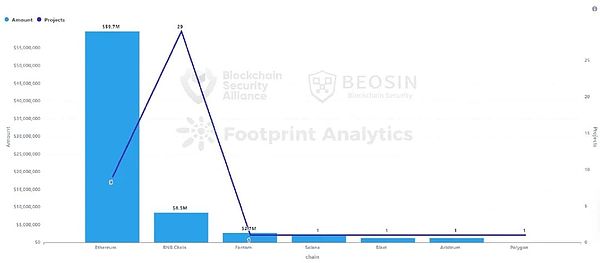

43ラグプルインシデントは7550万米ドルを失いました

2024年の第1四半期には、合計43のプロジェクトパーティーラグプル事件が監視され、7550万ドルが含まれていました。

上位5つの損失を伴うラグプル事件は、Bitforex(5650万ドル)、ヘクターネットワーク(270万ドル)、Mangofarm(200万ドル)、Ordizk(140万ドル)、RiskOnblast(130万ドル)です。これらの5つのラグプルイベントは、イーサリアム、ファントム、ソラナ、ブラストの4つのチェーンに配布されています。

>

Ethereumチェーンの総敷物プルには、合計59.68百万ドルが含まれており、総損失の79%を占めています。ほとんどのラグプルインシデントは、BNBチェーンで29回発生し、イベントの総数の67.4%を占めています。

>

前四半期と比較して、ハッキング、釣り詐欺、プロジェクトパーティーラグプルによる2024年の第1四半期のハッカーによって引き起こされた総損失は大幅に増加し、7億7,800万ドルに達しました。この四半期では、通貨価格の上昇は総量の増加に一定の影響を及ぼしますが、一般に、Web3セキュリティの分野の状況はまだ楽観的ではありません。

この四半期の最も有害なタイプの攻撃は、プライベートキーの漏れです。損失の量の約74.3%は、2023年のデータと一致していた秘密のキーリークインシデントによるものでした。プロジェクトタイプの観点から見ると、秘密キーリークは、ゲームプラットフォーム、defi、個人のウォレット、インフラストラクチャ、NFT、支払いプラットフォーム、ゲームプラットフォーム、データストレージプラットフォームなどのさまざまなWeb3のさまざまな分野にあります。各Web3プロジェクトパーティー/個々のユーザーは、警戒し、オフラインストアのプライベートキーであり、複数の署名を使用し、第3パーティサービスを使用し、特権のために定期的なセキュリティトレーニングを実施する必要があります。

この四半期のほとんどの資産は凍結され、回収されました、これは、グローバルな規制システムの改善とマネーロンダリングの強化を示しています。この四半期に盗まれた資金に譲渡されたハッカーの割合も大幅に増加しました。現在、取引所と法執行機関、プロジェクトパーティー、およびセキュリティチームの間の協力は、将来的には盗まれた資金が回復すると信じています。

この四半期の39の攻撃の中で、まだ21の自己契約の脆弱性があります。