Fuente: Cadena de compilación;

resumen

-

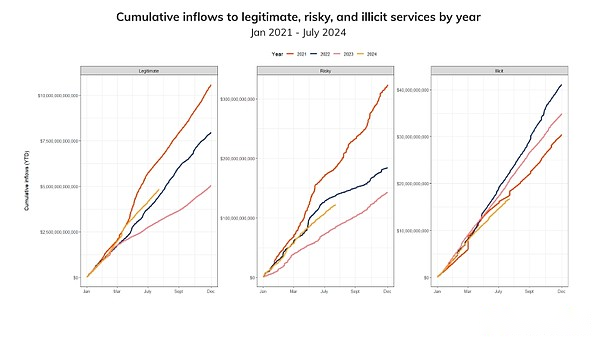

El año hasta la fecha,La cantidad total de actividad ilegal en la cadena disminuyó en casi un 20%, lo que indica que la actividad legal está creciendo más rápido que la actividad ilegal.

-

Aunque ha habido una disminución en las transacciones ilegales en comparación con el mismo período del año pasado, dos tipos de actividades ilegales,Fondos robados y ransomware, pero está aumentando.Específicamente, las entradas robadas casi se duplicaron, de $ 857 millones a $ 1.58 mil millones, mientras que las entradas de ransomware aumentaron en aproximadamente un 2%, de $ 449.1 millones a $ 459.8 millones.

Fondos robados

La cantidad promedio de criptomonedas robadas en cada robo aumentó en casi un 80%.

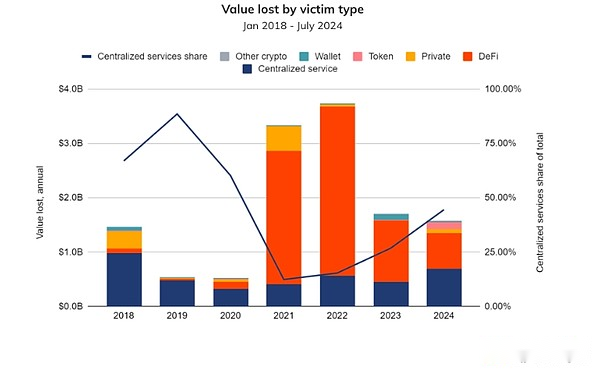

En parte debido al aumento de los precios de Bitcoin (BTC), Bitcoin representa el 40% del volumen de transacción total de estos robos.CryptoBurgars también parecen regresar a sus raíces, apuntando a intercambios centralizados con más frecuencia que priorizar el Protocolo Defi, una herramienta menos popular para comerciar BTC.

Los ciberdelincuentes superiores, incluidos los trabajadores de TI asociados con Corea del Norte, utilizan cada vez más métodos fuera de la cadena, como la ingeniería social para robar fondos al infiltrarse en los servicios relacionados con el cifrado.

Ransomware

-

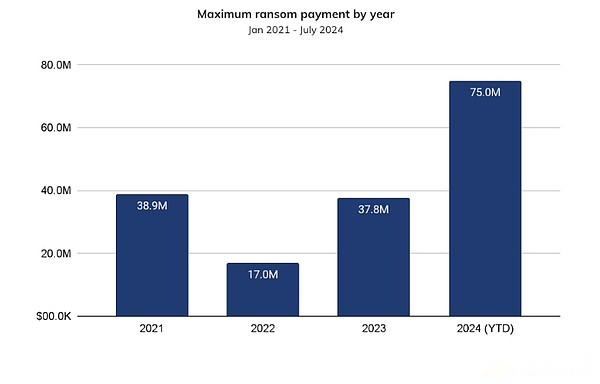

2024 será el año con los pagos más altos por ransomware, en gran parte debido al hecho de que estos ransomware lanzan menos ataques de alto perfil pero reciben un gran rescate (llamado «caza de presas grandes» en la industria).En 2024, el pago de ransomware más grande ha aparecido, con aproximadamente $ 75 millones pagados a la organización de ransomware de Dark Angels.

-

Los pagos promedio de rescate al ransomware se han disparado de menos de $ 200,000 a principios de 2023 a $ 1.5 millones a mediados de junio de 2024, lo que sugiere estosEl ransomware prioriza grandes empresas y proveedores de infraestructura crítica, que pueden tener más probabilidades de pagar altos rescates porque están bien financiados y sistemáticamente importantes.

-

El ecosistema de ransomware ha experimentado algunas divisiones debido a la reciente interferencia de la aplicación de la ley en los jugadores más grandes, como AlphV/BlackCat y Lockbit.Después de estas interrupciones, algunas ramas se han convertido en virus menos efectivos o han lanzado sus propios virus.

En 2024, el ecosistema de criptomonedas ha hecho muchos desarrollos positivos.Las criptomonedas continúan obteniendo el reconocimiento convencional de muchas maneras después de que Estados Unidos aprobó los fondos comerciales Spot Bitcoin y Ethereum Exchange (ETF) y la Junta de Normas de Contabilidad Financiera de los Estados Unidos (FASB).Pero como cualquier tecnología nueva, ya sea buena o mala, aumentará la cantidad de personas que adoptan criptomonedas.Si bien la actividad ilegal en lo que va del año (YTD) ha disminuido en comparación con años anteriores, las entradas de criptomonedas de entidades específicas relacionadas con el delito cibernético muestran algunas tendencias preocupantes.

Como se muestra en la figura a continuación, en lo que va del año,Las entradas a los servicios legales son las más altas desde 2021 (el pico del último mercado alcista).Este letrero alentador muestra queLas criptomonedas continuarán siendo adoptadas en todo el mundo.La tendencia de los fondos que fluyen a servicios de alto riesgo (compuesta principalmente de mezcladores e intercambios que no recopilan información de KYC) es más alta que el mismo período del año pasado.Mientras tanto, la actividad ilegal total ha disminuido en un 19.6% en lo que va del año, de $ 20.9 mil millones a $ 16.7 mil millones, lo que indica que la actividad legal en la cadena está creciendo más rápido que la actividad ilegal.Como siempre, debemos recordarle que estos números ilegales son estimaciones de límite más bajo en función de la cantidad de entradas de direcciones ilegales que encontramos hoy.Estos totales seguramente serán más altos con el tiempo a medida que clasificamos más direcciones ilegales e incorporamos su actividad histórica en nuestros datos.

Otra actualización importante este año es que hemos comenzado a incorporar una actividad ilegal sospechosa en las estimaciones generales de ciertos tipos de delitos basados en datos de señales de cadena.Anteriormente, nuestras estimaciones incluían solo el número total asociado con la dirección donde la cadena de la cadena había apoyado documentos para demostrar que pertenecía a una entidad ilegal.Las señales utilizan datos y heurísticas en la cadena para identificar categorías sospechosas de un clúster de dirección o dirección desconocido particular, con una confianza que va de posible a casi segura.La introducción de señales no solo aumentó nuestras estimaciones de ciertas categorías de actividad ilegal a lo largo del tiempo, sino que también nos permitió mejorar las estimaciones en años anteriores, ya que había más tiempo para recolectar aportes y comprender los patrones en cadena de actividades sospechosas.A medida que los malos actores continúan desarrollando sus estrategias, también se desarrollará nuestros métodos de detección e interrupción.

Aunque las transacciones ilegales generalmente disminuyeron en comparación con el mismo período del año pasado, dos actividades ilegales notables, fondos y ransomware, han aumentado.Los fondos robados en el robo de criptomonedas aumentaron año tras año, casi se duplicó de $ 857 millones a $ 1.58 mil millones para fines de julio.En la actualización de medio año del año pasado, las entradas totales de ransomware fueron de $ 449.1 millones a junio de 2023.Este año, las entradas de ransomware han superado los $ 459.8 millones durante el mismo período, lo que sugiere que podemos ver otro año récord para el ransomware.

Los atacantes regresan al objetivo de intercambios centralizados, sobretensiones de fondos robados

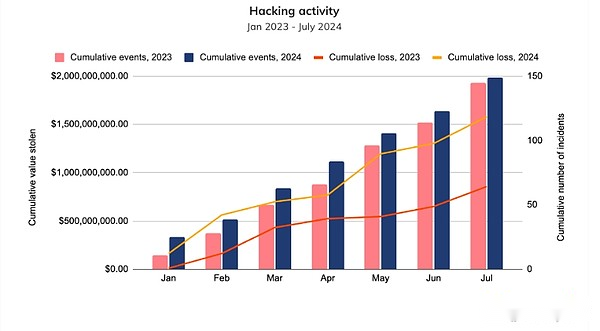

En comparación con 2022, el valor de las criptomonedas robadas cayó en un 50% en 2023, y la piratería ha resurgido este año.Comparar la cantidad de robo y el número interanual de incidentes de piratería es muy revelador.Como se muestra en la figura a continuación,A finales de julio, el valor acumulativo del robo este año ha alcanzado los US $ 1.58 mil millones, aproximadamente un 84.4% más alto que el valor del robo en el mismo período del año pasado.Curiosamente, el número de incidentes de piratería en 2024 fue solo un poco más alto que en 2023, solo un 2,76% interanual.Según el valor de los activos en el momento del robo, el valor promedio robado por incidente aumentó en un 79.46%, de $ 5.9 millones por incidente de enero a julio de 2023 a $ 10.6 millones por incidente hasta la fecha en 2024.

Los cambios en el valor del robo se atribuyen en gran medida al aumento de los precios de los activos.Por ejemplo, el precio de Bitcoin aumentó del precio promedio de $ 26,141 en los primeros siete meses de 2023 al precio promedio de $ 60,091 en julio de este año, un aumento del 130%.

El precio de Bitcoin es particularmente importante aquí.Una métrica de piratería rastreada por Chainalysis es el volumen de transacciones asociadas con el flujo de fondos robados después de un truco.Esto se puede utilizar como un indicador alternativo de los activos robados, ya que muchas veces un servicio pirateado no informa públicamente los detalles de los activos robados.El año pasado, el 30% de este volumen de transacción estaba relacionado con Bitcoin.Este año, el volumen de la transacción BTC asociado con las actividades de fondos robados representaron el 40% de estos tráfico.Este patrón parece estar impulsado por cambios en los tipos de entidades pirateadas, con servicios centralizados pirateados en 2024 para adquirir fondos altos.Esto es especialmente cierto para intercambios centralizados como DMM, que perdió $ 305 millones.Se informa que se robaron alrededor de 4500 BTC en piratería DMM, lo que representa aproximadamente el 19% del valor de los ataques pirateados en 2024.

Los ladrones de criptomonedas parecen volver a sus operaciones anteriores, apuntando nuevamente a los intercambios centralizados después de centrarse en intercambios descentralizados (generalmente no intercambiando bitcoins) hace cuatro años.

Si bien los ataques contra los servicios Defi, especialmente los puentes de la cadena cruzada, alcanzaron su punto máximo en 2022, especulamos que los atacantes han centrado su atención en organizaciones más nuevas y más vulnerables después de que los intercambios centralizados agregaran inversiones de seguridad.Ahora,Los atacantes, incluidos los atacantes relacionados con Corea del Norte, están aprovechando estrategias de ingeniería social cada vez más sofisticadas, incluida la solicitud de trabajos de TI, para robar criptomonedas al infiltrarse en sus objetivos históricos más importantes en los intercambios centralizados.Las Naciones Unidas informaron recientemente que las compañías de la industria tecnológica occidental han contratado a más de 4,000 norcoreanos.

Se espera que 2024 sea el año más alto de ingresos por ransomware hasta la fecha

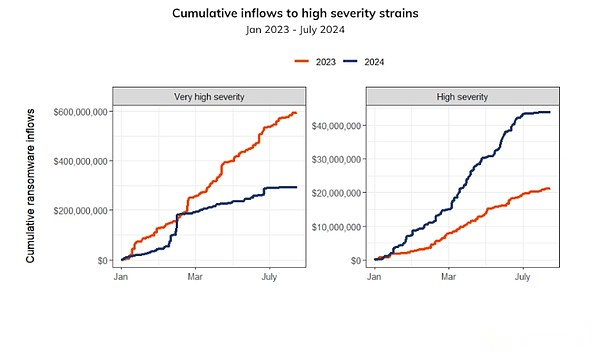

En 2023, el ransomware estableció un registro de rescate de más de $ 1 mil millones.Los enormes rescates provienen de ataques destructivos sorprendentes como el ataque CL0P en el día cero de la vulnerabilidad de Moveit y el ataque del Grupo de Ransomware AlphV/BlackCat a la propiedad del Hotel Caesars, lo que resultó en que la compañía pagara un rescate de $ 15 millones.[1] A pesar de las acciones significativas por parte de la aplicación de la ley contra el malware del implementador de ransomware y la infraestructura organizacional, estos pagos aún ocurren.En este momento del año pasado, informamos que a fines de junio de 2023, los pagos acumulativos de ransomware fueron de aproximadamente $ 449.1 millones.Durante el mismo período de este año, registramos un rescate total de $ 459.8 millones, y se espera que 2024 sea el peor año registrado.

Andrew Davis, asesor general de Kiva Consulting, dijo que a pesar del daño causado por Lockbit y AlphV/BlackCat, la actividad de ransomware se mantuvo relativamente estable.“Ya sea que se trate de la antigua rama de estas acciones de actores de amenazas conocidas o las organizaciones de ransomware recientemente emergentes, una gran cantidad de nuevas organizaciones de ransomware se han unido a la competencia, demostrando nuevos métodos y tecnologías para implementar ataques, como expandir sus medios iniciales. de acceso y método de movimiento lateral «.

Como se muestra en la figura a continuación, los ataques de ransomware también se han vuelto significativamente más graves.Un cambio significativo es el aumento en los pagos de rescate más altos que observamos en un año.Hasta ahora, 2024 vio el pago individual más grande, alrededor de $ 75 millones, pagó una organización de ransomware llamada Dark Angels.Este salto en el monto de pago más alto también representa un aumento anual del 96% en el monto de pago más alto en 2023, y un aumento del 335% desde el monto de pago más alto en 2022.

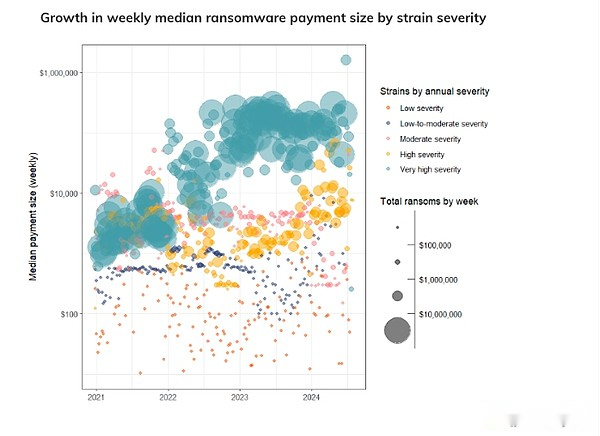

Si el rápido crecimiento del monto máximo de pago no es lo suficientemente malo, es aún más frustrante que esta tendencia en los valores atípicos anuales en realidad refleje la tendencia de crecimiento de los pagos medianos.Esta tendencia es especialmente común en los incidentes de ransomware más destructivos.Para lograr esto, dividimos todas las cepas de virus en las siguientes categorías de acuerdo con el nivel de actividad en la cadena:

-

Virus de gravedad extrema: el pago máximo recibido en un año determinado supera los $ 1 millón

-

Virus de alta gravedad: el pago máximo recibido en un año determinado varía de $ 100,000 a $ 1 millón

-

Virus de gravedad leve: el pago máximo recibido en un año determinado varía de $ 10,000 a $ 100,000

-

Virus de gravedad de bajo a moderado: el pago máximo recibido en un año determinado varía de $ 1,000 a $ 10,000

-

Virus de baja gravedad: el pago máximo recibido en un año determinado es inferior a $ 1,000

Utilizando este sistema de clasificación, podemos rastrear el crecimiento anormal de las cantidades medias de pago de gravedad variable con el tiempo.Esta tendencia al alza es particularmente evidente entre las cepas de virus de «gravedad extremadamente alta».El monto medio de pago ha aumentado de $ 198,939 en la primera semana de 2023 a $ 1.5 millones a mediados de junio de 2024.Esto significa que durante este período, el tipo de tensión del virus más severo pagadoEl rescate generalmente aumenta en 7,9 veces,Ha aumentado casi 1200 veces desde el comienzo de 2021.Este patrón puede indicar queEstas cepas del virus están comenzando a dirigirse a empresas más grandes y proveedores críticos de infraestructura, y debido a sus fuertes recursos financieros y su importancia sistémica, es más probable que pague enormes rescates.

Sin embargo, como se muestra en el cuadro a continuación, la cepa de ransomware más severa aún funciona por debajo del total de 2023 hasta la fecha del 50.8%.Esto puede atribuirse a la interferencia de la aplicación de la ley de los participantes más grandes, AlphV/BlackCat y Lockbit, lo que llevó a una tartamudez de operaciones de ransomware.Después de estas interrupciones, el ecosistema se dispersa más, con partes relacionadas que migran a cepas de ransomware menos eficientes o lanzan las suyas.Como resultado, la actividad del año hasta la fecha para las cepas de ransomware de mayor gravedad aumentaron en un 104.8%

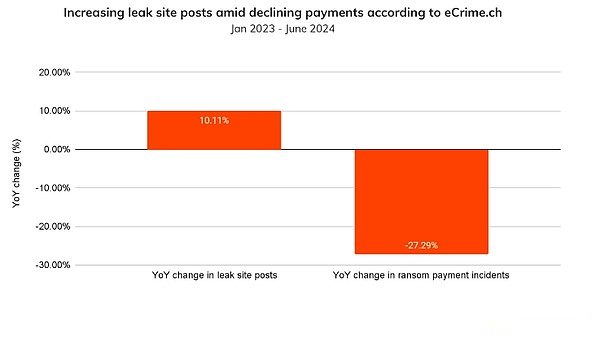

Otra tendencia en el ransomware es que los ataques se están volviendo más frecuentes, de acuerdo con las estadísticas del sitio web de violación de datos de Ecrime.CH,El número de ataques en lo que va del año ha aumentado en al menos un 10%.Vale la pena señalar que, aunque se espera que la cantidad total de rescate este año alcance un récord, la cantidad de rescate también ha alcanzado un récord y la situación de ataque está empeorando, todavía hay buenas noticias.Entre todas estas desventajas, las víctimas aún pagan rescates a baja frecuencia.El número de publicaciones en los sitios web de violación de ransomware como una medida de los incidentes de ransomware ha aumentado un 10% interanual, y esperamos que esto suceda si se amenazan más víctimas.Sin embargo, el número total de incidentes de pago de ransomware medidos por la cadena cayó 27.29% año tras año.Combinar estas dos tendencias muestra queSi bien el número de ataques puede haber aumentado en lo que va del año, la tasa de pago ha disminuido año tras año.Esta es una señal positiva para el ecosistema de que las víctimas pueden estar más preparadas y no necesitan pagar el rescate.

«Alrededor del 65% de los problemas con los que Kivu ayudó a las víctimas a tratar se han resuelto sin pagar rescates. Las organizaciones afectadas continúan manteniendo una tendencia de recuperación positiva sin pagar los rescates a los atacantes», dijo Davis.

Aunque la actividad ilegal en el ecosistema criptográfico continúa en la tendencia a la baja,Dos tipos de crímenes criptográficos parecen estar en contra de la tendencia: los fondos robados y ransomware.Vale la pena señalar que estos dos tipos de delitos a menudo son cometidos por actores con ciertas características comunes.A menudo son grupos organizados que utilizan infraestructura de red compleja.En casos de robo de fondos,Los grupos de piratas informáticos relacionados con Corea del Norte están detrás de algunos de los mayores robos.Se sabe que estos actores utilizan estrategias de ingeniería social bien planificadas para irrumpir en negocios criptográficos, robar activos de criptografía y utilizar técnicas profesionales de lavado de dinero para tratar de retirar antes de que se incauten los fondos.

La clave para combatir el delito cibernético es socavar su cadena de suministro, incluidos atacantes, afiliados, socios, proveedores de servicios de infraestructura, lavadores de dinero y puntos de cobro.Dado que las operaciones de robo de criptográfico y ransomware están casi completamente en la cadena de bloques, la policía con las soluciones adecuadas puede rastrear fondos para comprender mejor las operaciones de estos actores.»Creo que las represiones y las acciones de ejecución como la Operación Cronos, la Operación de Caza de Patos y la Operación Fin del fin son cruciales para frenar estas actividades y demostrar que el crimen tendrá consecuencias», dijo Corsin Camichel, investigador de Ecrime.ch.