Gracias: Gracias Momir, la preciosa modificación de Xinshu del artículo

>

TL;

-

Los cambios en los núcleos de bitcoin generalmente se resisten.b) Adjuntar importancia a la estabilidad y la previsibilidad, en lugar de la innovación rápida.c) Es difícil llegar a un consenso en una comunidad diversificada.

-

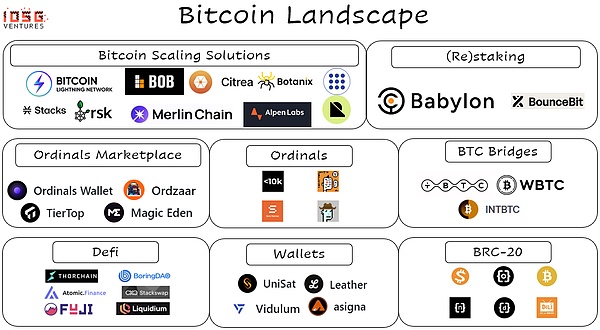

Muchos elementos afirman que hay métodos para resolver la escalabilidad de Bitcoin y no necesitan cambiar la cadena de bitcoin en sí.Recientemente, fuimos testigos de la súper inflación de Bitcoin «L2S».

-

Aunque muchas afirmaciones solo son marketing engañoso, también reconocemos un nuevo paradigma informático que puede llevar la programación a Bitcoin -BITVM.

-

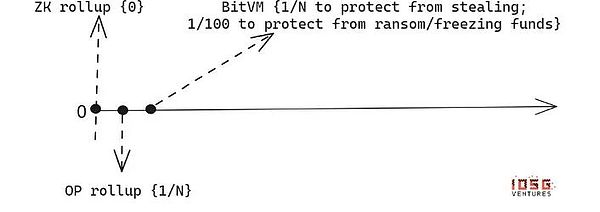

La mejor solución de expansión que BITVM puede admitir está cerca de los supuestos de seguridad del tipo OP-Rollup (aunque hay algunas precauciones adicionales).

-

El éxito de BITVM y iniciativas similares depende de la viabilidad de la tecnología, el apoyo de la comunidad y la distinción entre otros proyectos de «marketing excesivo».

Bitcoin se construye como una cadena de bloques de negociación, y su lenguaje de script limita intencionalmente como estancado para minimizar la superficie de ataque y garantizar la seguridad de la red.Debido a la falta de completidad de Turing, es imposible introducir contratos inteligentes directamente en la cadena de bloques a menos que el núcleo de Bitcoin sea actualizado por una bimedia.

La comunidad tradicional de Bitcoin es resistente a los cambios.

-

La narración presta más atención al almacenamiento de valor en lugar de una moneda inacular: la comunidad de Bitcoin tiene la intención de centrarse en mantener la red como un sistema de pago punto a punto, y pone la seguridad y la descentralización en el rápido desarrollo.Como dijo el famoso titular de Bitcoin Michael Saylor: «Nadie intenta usar una pequeña parte de ellos para comprar una taza de café en una parte de un edificio en la Quinta Avenida».

-

La estabilidad del sistema es mejor que la innovación: para los activos que se consideran un excelente almacenamiento de valor, la previsibilidad es esencial.Por ejemplo, incluso si la red tiene solo 10 actualizaciones principales, y la tasa de éxito de cada actualización es del 90%, ¡la probabilidad de una falla es de aproximadamente el 65%!Según la teoría de los accidentes normales: «En los sistemas complejos, debemos esperar que un pequeño factor que a menudo se pueda ignorar ocasionalmente cause eventos importantes. Por lo tanto, el objetivo de la comunidad de Bitcoin siempre ha sido una forma de reducir posibles errores.

-

Comunidades diversificadas: muchos titulares de bitcoin entienden bitcoin desde diferentes ángulos y lo aprecian por diferentes razones.Llegar a un consenso en una comunidad diversificada y descentralizada está lleno de desafíos, lo que ralentiza aún más el ritmo de la innovación.Para explicar la diversidad de la comunidad de Bitcoin, puede observar la respuesta de la comunidad a la inscripción y las ordenales.Cuando una parte de la comunidad de Bitcoin celebra el éxito de la Orden, se considera el momento de las criptokities de Bitcoin, y la otra persona piensa que esta es una escapatoria que debe repararse.

>

1. La rápida expansión del esquema de expansión de la capacidad de bitcoins

En vista de la situación anterior, ¿por qué de repente aparecen una gran cantidad de nuevas soluciones de bitcoin «L2»?

Reciente

-

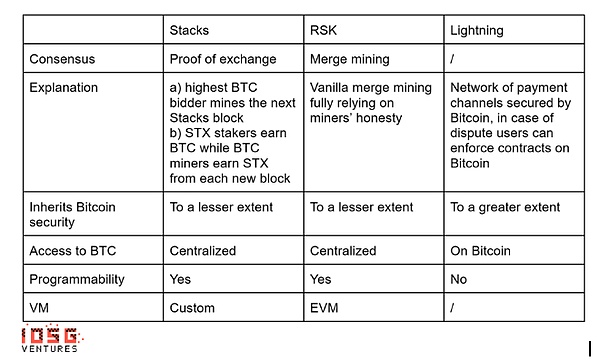

Las cadenas laterales como las pilas proporcionan capacidades de contrato inteligentes y un alcance de aplicación extenso.

-

Los clientes como los proyectos de verificación RGB utilizan el modelo UTXO de la red principal para realizar transacciones más complejas bajo el enlace, pero su interacción con la red principal de Bitcoin carece de estabilidad.

-

El canal de estado como Lightning Network está estrechamente relacionado con los desarrolladores centrales de Bitcoin y se considera un método de tolerancia más ortodoxo.

-

BITVM no requiere un cambio de horquilla o ningún protocolo de Bitcoin.

-

BITVM no fabrica el bloqueo de blockchain de bitcoin, porque los cálculos no se realizan en bitcoin, sino que solo usa la red de bitcoin para verificar cuándo hay disputas.

-

>

-

Si Vicky detiene el desafío, muestra que Paul ha recibido a Paul, y Paul finalmente recibe fondos después de un cierto período de tiempo.

-

Si Vicky demuestra que Paul es inconsistente en la ejecución (vagamente), puede pedir estos fondos.

-

Si Vicky sospecha que la otra parte de la ejecución es incorrecta, puede iniciar otro desafío para mover los fondos a la siguiente dirección de respuesta.Con este fin, ella debe revelar una imagen de un TableAf específico.

-

Aunque BITVM puede realizar teóricamente programas de cadena complejos, de hecho, con el aumento de la complejidad de los programas de programación bajo estos enlaces, el costo relevante de realizar fraude prueba en Bitcoin ha aumentado rápidamente.Los programas excesivos pueden requerir múltiples bloques para que funcionen, complicando aún más este proceso.

-

Los grupos de minería con energía informática pueden ser robadas de BITVM (similar a la red Lightning), porque pueden conspirar para revisar la certificación de retadores, o los actores maliciosos pueden sobornarlos para ignorar a los retadores.

-

Debido a la naturaleza interactiva de BITVM, las pruebas maliciosas pueden manipular el sistema y robarlo de la verificación.El ataque se puede construir de acuerdo con los siguientes supuestos:

-

El comprobante comienza a verificar la secuencia al iniciar la transacción

-

La verificación de la validez de comportamiento de la verificación de la sospecha comienza un desafío, que contiene la tarifa de respuesta que paga al comprobante en el desafío

-

Proversos eligen cobrar costos, al mismo tiempo ignorar los desafíos y no cumplir con algunas de sus responsabilidades en el proceso de verificación

-

Al final, BITVM es actualmente un marco conceptual y un concepto de computadora virtual que es casi imposible realizar cualquier operación.La «convolución» de BITVM está lejos del nivel de aplicación.El riesgo técnico de realizar BITVM no puede subestimarse.

-

«Bitcoin Audible».

-

«Bitvm».

-

«BITVM: Uma Ferramenta para Contratos ainda Mais Inteligentes -super Testnet -SatSconf 2023 -Youtube».

-

Linus, Robin.

-

«¿Qué es BITVM? Con Robin Linus y Super Testnet (SLP520) -youtube».

-

PARADIGMA DE COMPUTACIÓN DE LA BITVM-COMPROMPUTARIO BITVM A LA TURING-COMPLETO BITCOIN.

-

Institución Coinex: BITVM, el potencial de los contratos inteligentes en el bitcoin mainnet https://www.busines-standard.com/content/press-ani/coinex-institu tion-bitvm-the-potential-of-smart-contracts- -the-bitcoin-mainnet-123122500619_1.html

>

La primera generación de solución de expansión de BTC

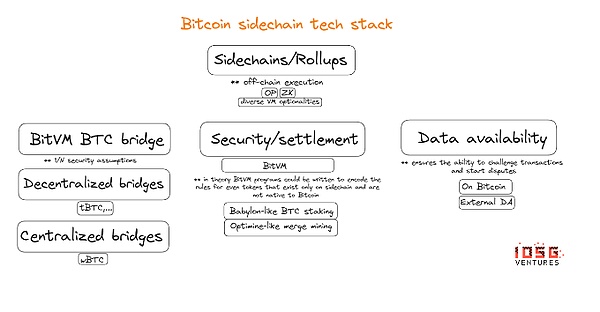

En comparación con las soluciones existentes, ¿cuáles son las novelas del método de expansión reciente?En nuestra opinión, la innovación más emocionante proviene del programa de codificación en Bitcoin (a través de BITVM) y no es necesario confiar en BTC (como Babilonia).Este artículo se centrará en el primero.

>

>

2. BITVM -Overview

Para explicar qué es BITVM, primero debemos introducir el empoderamiento y estimular su actualización primitiva de Taproot de BitCoin.

Taproot es una actualización importante del Acuerdo de Bitcoin y se activa en noviembre de 2021.A través de Taproot, el hash del script debe enviarse en la cadena de forma predeterminada.Al realizar una ruta del script, solo necesita enviar el script en la ruta a la cadena.Esto no solo mejora la eficiencia (el tamaño de la transacción no aumentará con el tamaño del script), sino que también mejora la privacidad (solo expondrá la ruta de la transacción, no todo el script).

Con una gran oportunidad para que Taproot actualice, Robin Linus tomó la delantera en el lanzamiento de BITVM, que es una innovación innovadora en el ecosistema de Bitcoin.

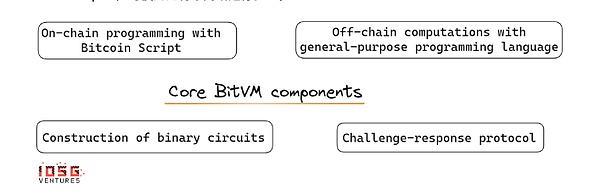

BITVM es un paradigma informático.Permite la verificación (en lugar de ejecutar), similar a los rollups optimistas.

BITVM se minimiza en la cadena al habilitar la cadena complicada al habilitar la cadena complicada (solo cuando la disputa solo se requiere cuando hay una disputa solo cuando hay una disputa).

Este proceso involucra el circuito binario que envía el programa en la dirección de taproot y utiliza el mecanismo de respuesta de desafío para verificar.En resumen, BITVM implementa el contrato completo de Bitcoin de Turing, lo más importante es:

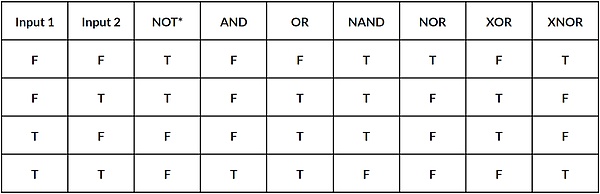

Construya un circuito binario en bitcoin

La construcción de circuitos binarios es un método que utiliza puertas lógicas binarias (como y, o, no, no) para realizar cálculos o programas, que pueden realizar cualquier función calculada.

BITVM es como la puerta lógica de la corriente a través del chip de la computadora (estas pequeñas estructuras se basan en la existencia de la corriente, determinan si la señal pasa, es decir, la compleja simulación de apertura o giro, o cerrada), y se convierte en El lenguaje de Bitcoin.

En esencia, cualquier programa de computadora, desde juegos hasta sistemas operativos completos de Linux, es el resultado de la compleja disposición de estas puertas lógicas.Al combinar estos números binarios con puertas lógicas (como y no puertas), hemos creado varios circuitos, incluidas las unidades lógicas aritméticas (alus) y los sistemas de memoria.Esta tecnología básica nos permite escribir y realizar procedimientos para realizar tareas extensas.

>

Fuente: Pase a través de las puertas lógicas;

La premisa de BITVM es usar el script de Bitcoin para prometer calcular la cadena (envíe un hash calculado a la dirección de grifo) y formar una combinación de circuitos binarios resolviendo cualquier programa y habilita la verificación de ejecución. guión, peroEl script en sí no realiza la lógica de cálculo completaEsencia

El script de bitcoin puede lograr compromisos de valor de bits, que se pueden mostrar y castigarEquívocoEl comportamiento es muy importante.Se da cuenta de que es incómodo porque permite a las personas enviar el valor que otros no pueden modificar.

Este método implica el uso de dos hash para representar cada posición de entrada: un hash para digital 0 y el otro para los números 1.Cuando alguien quiere ejecutar el programa, revele una imagen original (preimpulsas) para indicar la entrada.El valor se convertirá a 0 o 1, que se determina comparando los valores hash de la imagen original con los dos valores hash de los representantes 0 y 1.

Si la entrada y la salida no coinciden, las verificaciones tienen derecho a castigar al proveedor confiscando los fondos del proveedor.

Mecanismo de respuesta de desafío

La verificación suele ser enBajo la cadenaRealización, optimista supone que la prueba de la prueba es honesta.En el caso de la controversia, el proceso se transfiere a la cadena yComience una ronda de respuesta de desafíoEsenciaEste mecanismo asegura que en la mayoría de los casos, el cálculo y la verificación se pueden llevar a cabo de manera eficiente y a bajo costo, y solo cuando hay diferencias, la transparencia indescriptible y la transparencia de la cadena de bloques debe usarse para la decisión final.

La dinámica del mecanismo de respuesta de desafío en BITVM implica un sistema que verifica la ejecución del programa en la cadena de bloques (como Vicky y Paul).Cuando hay una disputa, Vicky desafía a Paul a demostrar la exactitud de la ejecución de su programa.

Vicky selecciona una puerta lógica de un circuito binario, y Paul abre esta puerta revelando la entrada y la salida.Hasta que confirmar la vaga situación o Vicky agotó la posibilidad de desafíos adicionales, este proceso se repetirá.Vagamente dijo que Paul afirma que una entrada X era 0 cuando se abrió una puerta lógica, pero era 1 cuando se abrió otra puerta lógica.

Paul necesita depositar fondos para garantizar la evidencia que reclama mediante el uso de la transacción previa al nombre de nombreEsenciaEstas transacciones han creado una cadena que permite proceder en función de la interacción continua, y los fondos se están balanceando entre desafíos y direcciones de respuesta.

Los fondos en la dirección de respuesta pueden fluir a lo largo de múltiples rutas de acuerdo con los resultados del desafío:

Este sistema proporciona una estructura sólida y transparente para la ejecución de disputas y procedimientos de verificación en la cadena de bloques.Al combinar incentivos financieros, promueve la integridad y precisión de la ejecución y los resultados del programa.Inicialmente, el diseño apoyó el mecanismo de respuesta de desafío de las dos partes.Sin embargo, como mostraremos más adelante, los contribuyentes de BITVM han encontrado una solución para permitir que muchos participantes participen como retadores.

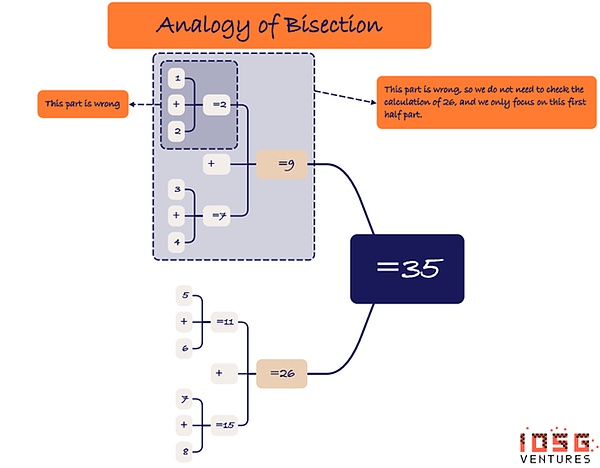

Bisección: mejorar la eficiencia de la resolución de disputas

Para mejorar la eficiencia de la verificación en la cadena, las verificaciones pueden usar el método de bisección, que es un método de búsqueda de alta eficiencia en la puerta lógica que se envía de antemano para encontrar la puerta lógica que debe ser desafiada. El proceso de desafío ha mejorado significativamente.Al dividir el problema del problema en dos, el método de división permite que la verificación reduzca rápidamente el alcance del error potencial, reduciendo así los pasos y el tiempo requeridos para resolver la disputa.Este método proporciona una ruta más eficiente y directa al procesar el complejo proceso de verificación, especialmente cuando la ubicación de error debe determinarse con precisión.

A continuación, utilizamos un ejemplo simplificado para explicar cómo funciona el método de división:

Paul y Vicky están haciendo preguntas matemáticas, el título es el cálculo ((1+2)+(3+4))+((5+6)+(7+8)).

El proceso de corrección de este cálculo es ((1+2)+(3+4))+((5+6)+(7+8)) = (3+7)+(11+15) = 10+26 = 36.

La respuesta dada por Paul es 35, porque la forma en que calcula es ((1+2)+(3+4))+((5+6)+(7+8)) = (2+7)+(11 +15) = 9+26 = 35.

Cuando Vicky desafía a Paul, solo necesita desafiar el cálculo involucrado en la primera parte del cálculo (es decir, abra la puerta lógica), porque están de acuerdo en que el cálculo de la segunda parte es preciso ((5+6)+(( 7+8)) = 26) esencia

>

>

3. Use BITVM para construir un puente de confianza (puente mínimado de confianza)

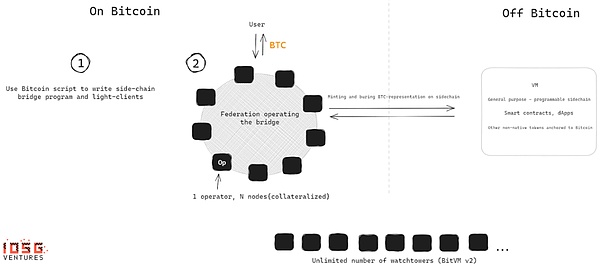

Es probable que la primera implementación real de BITVM sea un programa que represente el puente mínimo de Bitcoin de confianza.Al analizar los detalles del puente, podemos comprender mejor la complejidad adicional del programa BITVM.A continuación, resumimos la propuesta de Alexei Zamyatin, co -fundador de Bob.

En primer lugar, debe crear un método que permita a Bitcoin usar el script de Bitcoin para operar un programa de puente de cadena lateral, incluido un cliente de luz de cadena lateral.

Entonces, necesitas construir unoLiga/multi-sigLa red es facilitar la transferencia de BTC y ejecutar juegos de desafío-respuesta.La alianza debe prometer ejecutar el puente como parte de la configuración de BITVM.

La complejidad de la configuración inicial de la alianza crece en un crecimiento secundario con el aumento del número de miembros. 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es el n = 100 es factible.

>

A diferencia de OP Rollup, este último no tiene límite para el tamaño de N, y la garantía de seguridad proporcionada por este esquema es débil.Sin embargo, es probable que la solución de trabajo propuesta incluya la rotación de los miembros de la alianza, por lo que N será mayor de 100 en un rango de tiempo largo.En cualquier momento, mientras uno de estos 100 miembros sea honesto, el depósito seguirá seguro.Suponiendo que aquellos con actores maliciosos, pueden ser desafiados en cualquier momento de la cadena.

Las alianzas son responsables de administrar depósitos y retiros y verificar los estados de la cadena lateral en cualquier momento.El operador y la torre de monitoreo (torres de vigilancia) deben enviar hipotecas para motivar los comportamientos correctos y evitar falsos desafíos.

Otra razón por la cual este esquema no se ajusta a la convolución más estricta es que los usuarios no pueden salir de la cadena lateral unilateralmente, sino que deben solicitar el retiro con alianzas basadas en 1/n supuestos de seguridad.

>

4. BITVM V2: ¿Puede BITVM admitir esa verificación sin permiso (verificación sin permiso)?

El 25 de marzo, Robin Linus introdujo BITVM V2.El cambio clave de la propuesta BITVM V2 es que el comprobante debe enviar el estado de salida y todos los resultados intermedios a la vez, en lugar de abrir la puerta lógica una por una en el proceso de verificación de desafío.Con este cambio, BITVM asegura que cualquier desafío para estos compromisos debe estar respaldado por evidencia de cifrado.Este mecanismo se filtra de los desafíos de basura infundados, porque los retadores deben proporcionar certificados de cifrado específicos a pruebas controvertidas.

Al permitir la participación ilimitada en el proceso de verificación y desafío, BITVM 2 ha ampliado su garantía de seguridad a las restricciones de múltiples alianzas de firma y acerque a BITVM a la suposición de seguridad de la convolución optimista.

Sin embargo, la construcción del puente aún requiere la firma múltiple de la alianza para promover, lo que significa que los miembros de la alianza pueden causar problemas de actividad, trataron de extorsionar sus rescates a los usuarios para descongelar sus fondos.Esta es una suposición de seguridad adicional para la convolución optimista, porque en la convolución optimista, los usuarios pueden salir de L1 sin obtener ninguna aprobación intermedia.

>

Supuestos de seguridad adicionales en la cadena básica

>

5. Restricciones BITVM

Como discutimos anteriormente, la mejor solución que BITVM puede proporcionar son los supuestos de seguridad cerca de la convolución optimista.Además de la complejidad de la alianza responsable de los depósitos de seguros y sus problemas de actividad, cierta complejidad adicional exclusiva de BITVM incluye ::

>

6. Conclusión

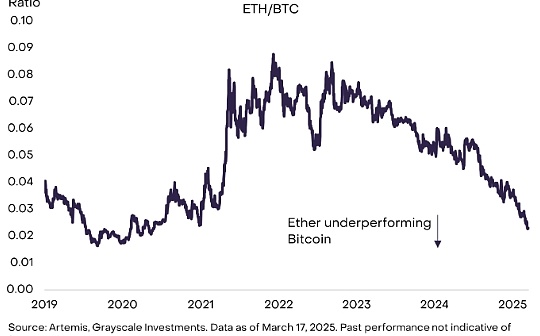

Teniendo en cuenta la valoración de la solución de expansión de Ethereum, el valor de mercado potencial de aproximadamente el 15-20%del valor de mercado de Ethereum, el valor potencial de mercado de la solución de la segunda capa de Bitcoin puede ser enorme.

Aunque BITVM todavía se encuentra en las primeras etapas, es esencialmente un concepto de computadora virtual sin escrúpulos, ha estimulado muchos intereses y declaraciones de varios proyectos, que están ansiosos por usar su potencial.Muchos proyectos que no tienen nada que ver con el equipo de BITVM están luchando para hacer un gran anuncio, con la esperanza de ocupar un lugar en un nuevo campo prometedor de Bitcoin en su opinión.Sin embargo, revisó más cuidadosamente una realidad más sobria: La cuenta de GitHub de BITVM tiene solo unos pocos contribuyentes, y solo unos pocos grupos de telegrama de BITVV Builders están realmente involucrados en el grupo.

Cualquier principio clave que debe seguir las soluciones de escalabilidad de Bitcoin es que la arquitectura central de Bitcoin debe permanecer sin cambios (de acuerdo con los principios de previsibilidad).BITVM se adhiere a este principio, convirtiéndose en la primera solución pionera para proporcionar una capa programable en Bitcoin sin cambiar su núcleo.

Este artículo está escrito en la etapa temprana del desarrollo de BITVM.Por ejemplo, hasta hace poco, la idea de realizar la convolución ZK en Bitcoin parece ser tan poco realista como la torre vacía, porque la capacidad básica requerida, como la capacidad de Bitcoin para verificar la certificación ZK, no existen.Sin embargo, recientemente los investigadores de BITVM compartieron el progreso del guión de Bitcoin, lo que puede conducir al dispositivo de verificación Stark en Bitcoin.

La realización de las soluciones de expansión de Bitcoin supera los desafíos técnicos puros;Aunque el momento actual proporciona una ventana de oportunidad única para estas innovaciones, la rápida inflación del número de proyectos del proyecto y los riesgos significativos traídos por declaraciones y marketing engañosas pueden destruir las perspectivas de más proyectos legales.

Como el ecosistema se encuentra en esta encrucijada, el problema de si el éxito de las soluciones de expansión de Bitcoin puede copiar Ethereum no solo es técnico, sino también profundamente arraigado en la dinámica más amplia de la comunidad blockchain.Después de todo, la comunidad central de Ethereum ha elegido L2 como la parte clave del diagrama de ruta de expansión de Ethereum, y la comunidad de Bitcoin no puede decirlo.

Referencia