مؤلف:0xtodd المصدر: x ،@bessjoyce16

سيظل العديد من الأصدقاء يخلطون بين FHE و ZK و MPC وما إلى ذلك ، لذلك تقارن هذه المقالة هذه التقنيات الثلاث بالتفصيل.

آخر مرة قمنا بتحليل كيفية تشغيل تقنية fhomomomomomomomomomomomomoMoMoMoR.

ومع ذلك ، لا يزال العديد من الأصدقاء يخلطون بين FHE و ZK و MPC وما إلى ذلك ، وبالتالي فإن الخيط الثاني يخطط لمقارنة هذه التقنيات الثلاث بالتفصيل: موجة:

fhe vs zk vs mpc

بادئ ذي بدء ، لنبدأ بأكثر المشاكل الأساسية: ما هي هذه التقنيات الثلاث؟-كيف للعمل؟-كيف تفعل تطبيق blockchain؟

1.

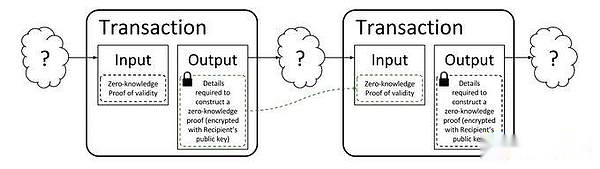

إن اقتراح مناقشة صفر -المعرفة (ZK) هو التحقق من صحة المعلومات دون تسرب أي محتوى محدد.

تعتمد ZK على الأساس الفعلي للتشفير.

تخيل مشهدًا ، وتأمل أليس أن تثبت رصيدها لموظف تأجير السيارات بوب ، لكنها لا تريد الذهاب إلى البنك لإجراء تدفق.في هذا الوقت ، على سبيل المثال ، فإن “درجة الائتمان” لبرنامج البنوك/الدفع قابلة للمقارنة مع “شهادة المعرفة صفرية”.

في ظل حالة “صفر -المعرفة” لبوب ، تثبت أليس أن درجة الائتمان الخاصة بها جيدة دون إظهار تدفق حسابها.

إذا قمت بتطبيقه على blockchain ، فيمكنك الرجوع إلى العملة المعدنية السابقة Zcash:

عندما يتم نقل أليس إلى الآخرين ، يجب أن تكون مجهولة ، ولكنها تثبت أيضًا أن لديها القدرة على نقل هذه العملات المعدنية (وإلا فإنها ستؤدي إلى زهور مزدوجة) ، لذلك تحتاج إلى إنشاء دليل ZK.

لذلك ، بعد رؤية هذا الدليل ، لا يزال بإمكان Miner Bob أن يرتفع المعاملة دون معرفة من هي (أي معرفة صفرية أليس).

>

2. حساب الأمان متعدد الحلقات (MPC): التأكيد على “كيفية حساب ولكن ليس تسرب”

تُستخدم تقنية حساب الأمان متعدد الحالات (MPC) بشكل أساسي لـ: كيفية السماح للمشاركين متعددي البارتي بحساب بأمان دون تسرب معلومات حساسة.

تتيح هذه التقنية العديد من المشاركين (مثل Alice و Bob و Carol) لإكمال مهمة الحوسبة ، ولكن لا يحتاج أي طرف إلى الكشف عن بيانات الإدخال الخاصة بهم.

على سبيل المثال ، إذا كانت Alice و Bob و Carol ترغب في حساب متوسط راتبها ، فإنها لا تسرب أجورهم المحددة.فكيف تعمل؟

يمكن للجميع تقسيم راتبه إلى ثلاثة أجزاء وتبادل اثنين منهم إلى الاثنين الآخرين.يضيف الجميع وتوافق عدد الأرقام التي يتلقونها ، ثم يشارك هذا المبلغ المبلغ.

في النهاية ، كان الثلاثة منهم ملخصًا لهذه النتائج الثلاثة ، ثم حصلوا على متوسط القيمة ، لكنهم لم يتمكنوا من تحديد الراتب الدقيق للآخرين باستثناء أنفسهم.

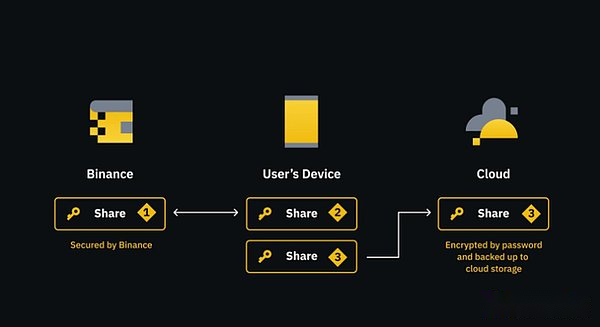

إذا قمت بتطبيقها على صناعة التشفير ، فإن محفظة MPC تستخدم هذه التكنولوجيا.

أخذ أبسط محفظة MPC التي أطلقتها Binance أو Bybit كمثال ، لم يعد المستخدمون بحاجة إلى توفير 12 كلمة مساعدة ، ولكنهم يشبهون بعض المفاتيح إلى أكثر من 2/2.

إذا فقد المستخدم هاتفه المحمول بطريق الخطأ ، فيمكن استعادة تبادل Cloud+على الأقل.

>

بالطبع ، إذا كان الأمن مطلوبًا ، فيمكن أن تدعم بعض محافظ MPC إدخال المزيد من الأطراف الثالثة لحماية شظايا رئيسية خاصة.

لذلك ، استنادًا إلى تقنية MPC التشفير ، يمكن للعديد من الأطراف استخدام المفاتيح الخاصة بأمان دون ثقة متبادلة.

3. التشفير الكامل (FHE): التأكيد على “كيفية تشفير لمعرفة الاستعانة بمصادر خارجية”

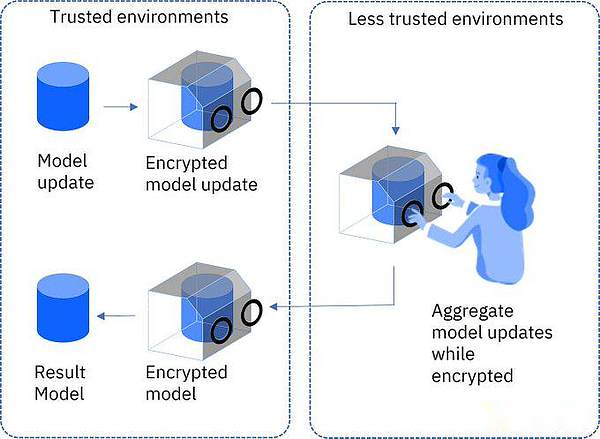

كما قلت في الخيط السابق ، يتم تطبيق تشفير الحالة نفسه (FHE): كيف تم تشفيرنا ، بحيث يتم تشفيرها بعد البيانات الحساسة ، إلى طرف ثالث لحسابات المساعدة. لا يزال من الممكن فك تشفيرنا.الجزء الأخير من البوابة:https: //x.com/0x_todd/status/1810989860620226900القص

>

على سبيل المثال ، ليس لدى Alice قوة حوسبة وتحتاج إلى الاعتماد على Bob لحسابها ، لكنها لا تريد أن تقول حقيقة BOB ، بحيث يمكنك فقط إدخال البيانات الأصلية في ضوضاء (إضافة أي طريقة/مضاعفة إضافية) ، ثم استخدم قوة الحوسبة القوية لـ BOB.

تخيل أنه إذا كنت بحاجة إلى معالجة البيانات الحساسة في بيئة الحوسبة السحابية ، مثل السجلات الطبية أو المعلومات المالية الشخصية ، فإن FHE مهم بشكل خاص.يسمح للبيانات بالحفاظ على حالة التشفير خلال عملية المعالجة ، والتي لا تحمي فقط أمان البيانات ، ولكنها تلبي أيضًا لوائح الخصوصية.

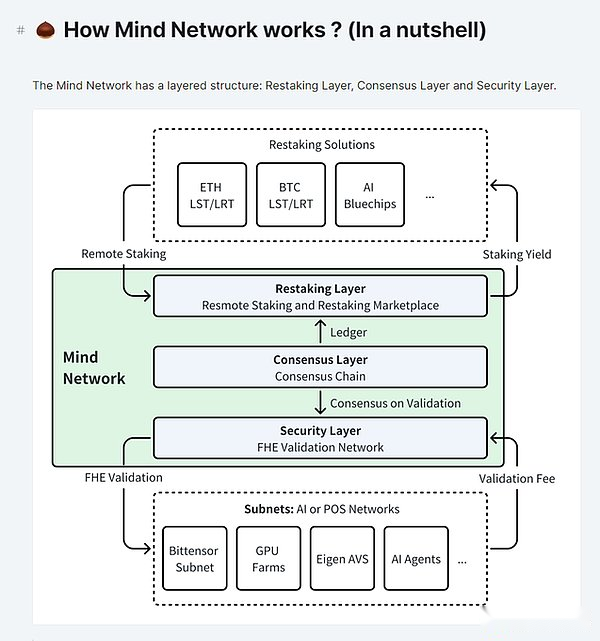

آخر مرة قمت فيها بتحليل سبب احتياجات صناعة الذكاء الاصطناعى ، فما هي التطبيقات التي يمكن أن تجلبها تقنية Fhe صناعة التشفير؟على سبيل المثال ، يسمى المشروع شبكة العقل.إنه يهتم بالمسألة الأصلية لآلية نقاط البيع:

بروتوكولات POS مثل Ethereum ، مع 100W+التحقق ، جيدة بشكل طبيعي.لكن العديد من المشاريع الصغيرة ، تأتي المشكلة ، ولدت عمال المناجم كسول.

لماذا تقول ذلك؟من الناحية النظرية ، فإن عمل العقدة هو التحقق مما إذا كانت كل معاملة قانونية.لكن بعض بروتوكولات POS الصغيرة ليس لديها ما يكفي من العقد ، وتشمل العديد من “العقد الكبيرة”.

لذلك ، تكتشف العديد من عقد نقاط البيع الصغيرة أنه بدلاً من وقت النفايات لحساب وتحقق شخصيًا ، من الأفضل اتباع نتائج العقدة الجاهزة.

ليس هناك شك في أنها ستجلب مركزية مبالغ فيها للغاية.

بالإضافة إلى ذلك ، يُظهر مشهد التصويت أيضًا هذا “متابعة”.

على سبيل المثال ، التصويت السابق لبروتوكول Makerdao ، نظرًا لأن A16Z كان لديه عدد كبير جدًا من مستودعات تذاكر MKR في تلك السنة ، لعب موقفه في كثير من الأحيان دورًا حاسمًا في بعض البروتوكولات.بعد أصوات A16Z ، لا يمكن إجبار العديد من مستودعات التذاكر الصغيرة على متابعة الأصوات أو الامتناع عن التصويت ، والتي لا يمكن أن تعكس الرأي العام الحقيقي على الإطلاق.

لذلك ، تستخدم شبكة العقل التكنولوجيا fhe:

دع عقدة POS متبادلة*دون معرفة إجابة الطرف الآخر ، ولا يزال بإمكانها استخدام طاقة الحوسبة الماكينة لإكمال عمل التحقق من الكتلة لمنع عقد نقاط البيع من بعضها البعض.

أمرت

بعد السماح للناخبين بنية التصويت على بعضهم البعض ، لا يزال من الممكن استخدام منصة التصويت لحساب نتائج التصويت بمساعدة منصة التصويت لمنع التصويت.

>

هذا هو أحد التطبيقات المهمة لـ Fhe في blockchain.

لذلك ، من أجل تحقيق مثل هذه الوظائف ، يحتاج العقل أيضًا إلى إعادة بناء اتفاقية حزمة إعادة الاشتراك.لأن eigenlayer نفسها ستوفر خدمات “الاستعانة بمصادر خارجية” لبعض أنواع blockchain الصغيرة في المستقبل.

في الاستعارة غير اللائقة ، قدمت Blockchain الصغيرة eigen+Mind ، والتي كانت مثل البلد الصغير نفسه لا يمكن أن تتمكن من الشؤون الداخلية بدقة ، لذلك تم تقديمه إلى حامية أجنبية.

هذا أيضًا واحد من الاختلافات بين Mind و Renzo و Puff على فرع POS/Restking.

بالطبع ، توفر Mind Network أيضًا خدمات على فروع الذكاء الاصطناعى ، مثل البيانات المشفرة إلى AI مع تقنية Fhe ، ثم تسمح AI بالتعلم ومعالجة البيانات دون معرفة*البيانات الأصلية.

أخيرًا ، تلخيص مرة أخرى:

على الرغم من أن ZK (إثبات المعرفة الصفري) ، و MPC (حساب متعدد الحلقات) ، و FHE (تشفير الحالة الكامل) هما تقنيات تشفير متقدمة لحماية خصوصية البيانات وتصميم الأمان ، هناك اختلاف في سيناريوهات التطبيق/التعقيد الفني:

سيناريو التطبيق: يؤكد ZK على “كيفية إثبات”.إنه يوفر طريقة يمكن أن يثبت فيها طرف صحة معلومات معينة إلى الآخر دون الكشف عن أي معلومات إضافية.هذه التكنولوجيا مفيدة للغاية عند طلب أذونات التحقق أو الهوية.

تؤكد MPC “كيفية حساب”.يسمح للعديد من المشاركين بالحساب معًا دون الحاجة إلى الكشف عن مدخلاتهم.هذا في حالة تعاون البيانات ولكنه يحمي أيضًا خصوصية جميع الأطراف ، مثل تحليل البيانات والتدقيق المالي للعمليات المتقاطعة.

يؤكد “كيفية تشفير”.يجعل من الممكن تكليف الحسابات المعقدة عندما يتم تشفير البيانات دائمًا.هذا مهم بشكل خاص لخدمات الحوسبة السحابية/AI ، ويمكن للمستخدمين معالجة البيانات الحساسة بشكل آمن في البيئة السحابية.

التعقيد التقني: على الرغم من أن ZK قوي من الناحية النظرية ، إلا أن التصميم فعال وسهل تنفيذ بروتوكول الشهادات المعرفي الصفري قد يكون معقدًا للغاية ، كما أن مهارات الرياضيات والبرمجة العميقة مطلوبة ، مثل “الدوائر” المختلفة التي لا تفهمها.

تحتاج MPC إلى حل مشكلة التزامن وكفاءة الاتصال عند التنفيذ ، خاصة عندما يكون هناك العديد من المشاركين ، يمكن أن تكون التكاليف المنسقة والنفقات العامة الحسابية مرتفعة للغاية.

تواجه FHE تحديات ضخمة من حيث كفاءة الحوسبة ، وخوارزمية التشفير معقدة ، وسيتم تشكيلها فقط في عام 2009.على الرغم من أنها جذابة من الناحية النظرية ، إلا أن تعقيد الحوسبة العالي وتكلفة الوقت في التطبيقات العملية لا تزال العقبات الرئيسية.

لكي نكون صادقين ، فإن أمان البيانات وحماية الخصوصية الشخصية التي نعتمد عليها تواجه تحديات غير مسبوقة.تخيل أنه إذا لم تكن هناك تقنية تشفير ، فقد تعرضت المعلومات الموجودة في الرسائل النصية والوجبات والوجبات والمتسوق عبر الإنترنت.إنه مثل أي منزل قفل ، يمكن لأي شخص الدخول في الإرادة.

من المأمول أن يميز الأصدقاء الذين يشعرون بالارتباك بشأن هذه المفاهيم الثلاثة تمامًا اللؤلؤ على الكأس المقدسة الثلاثة المشفرة.

<قسم البيانات-V-35744DE2 = "">