المؤلف: مؤسسة ليتا ، الترجمة: سلسلة البتات الرؤية Xiaozou

“في المستقبل5خلال العام ، سنتحدث عن تطبيق بروتوكولات المعرفة مثل تطبيق بروتوكول blockchain.إن الإمكانات التي تصدرها الاختراقات في السنوات القليلة الماضية سوف تكتسح التيار الرئيسي للتشفير.“

———— –أنظمة إسبرسو CSO Jill،2021سنة5قمر

منذ عام 2021 ، تطور نمط الشهادة الصفرية (ZK) إلى نظام بيئي متنوع يتكون من الأولية والشبكات والتطبيقات عبر مجالات متعددة.ومع ذلك ، على الرغم من التطوير التدريجي لـ ZK ، فإن إطلاق Rollup Rollup (مثل Starknet و Zksync) يحدد أحدث التقدم في هذا المجال ، لمستخدمي ZK وحقل التشفير بأكمله ، لا يزال معظم ZK لغزًا.

لكن الأوقات تتغير.نعتقد أن التشفير ZERO -المعرفة هو أداة قوية وعالمية يمكن استخدامها لتوسيع وحماية أمان البرمجيات.بكل بساطة ، ZK هو جسر يستخدم في التشفير الكبير.إذا اقتبمت جيل مرة أخرى ، سواء كان Web2 أو Web3 ، فإن أي شيء يتضمن صفرًا -دليل على الإثبات (ZKP) سيخلق قيمة ضخمة (بما في ذلك القيمة الأساسية والقيمة المضاربة).تحاول أفضل المواهب في مجال التشفير تحديث التكرار ، مما يجعل اقتصاد ZK ممكنًا وجاهزًا.ومع ذلك ، قبل أن يصبح النموذج الذي تصورناه حقيقة واقعة ، كان لا يزال هناك الكثير في هذه الصناعة.

مقارنة استخدام ZK مع Bitcoin ، أحد أسباب عملة الإنترنت لبيتكوين من منتدى Adge Actusiast إلى أحد أسباب “الذهب الرقمي” المعتمدة من قبل BlackRock هو أن المطورين والمحتوى الإبداعي للمجتمع قد زاد ، وقد تمت زراعة الزراعة مصالح الناس.في الوقت الحاضر ، ZK موجود في الفقاعات في الفقاعات.المعلومات غير مركزية.يبدو أن الجميع (الخبراء والرجال العاديين) يعرفون ما الذي ثبت صفر -ولكن لا يمكن لأحد أن يصف كيف يعمل بالفعل.

كواحد من الفرق التي تسهم في النموذج الصفري ، نأمل أن نكشف عن لغتنا في عملنا ومساعدة مجموعة واسعة من الجماهير على إنشاء أساس موحد لنظام ZK والتطبيقات لتعزيز التعليم والدعاية بين الأحزاب ذات الصلة والمناقشة يسمح للمعلومات ذات الصلة بنشرها ونشرها.

في هذا ، سنقدم المعرفة الأساسية المتمثلة في الإثبات الصفري والتعرف على الجهاز الظاهري ، وتلخيص عملية تشغيل ZKVM ، وأخيراً تحليل معايير تقييم ZKVM.

1، صفر دليل المعرفة من المعرفة الأساسية

ما هي شهادة المعرفة (المعرفة (ZKP))؟

باختصار ، يمكّن ZKP طرفًا واحدًا (إثبات المثل) من إثبات الجانب الآخر (Verifier Verifier) من أنهم يعرفون شيئًا ، لكن لا يحتاجون إلى الكشف عن المحتوى المحدد أو أي معلومات أخرى عن المسألة.وبشكل أكثر تحديدًا ، يثبت ZKP فقرة من البيانات أو الوعي بنتائج الحساب دون الكشف عن البيانات أو محتوى الإدخال.تتضمن عملية إنشاء الشهادة صفرية سلسلة من النماذج الرياضية ، وتحويل نتائج الحساب إلى التنفيذ الناجح لرمز الإثبات.

في بعض الحالات ، يكون عبء العمل المطلوب للتحقق من أن إثبات التحويل الجبري المتعدد والبناء التشفير أقل من عبء العمل المطلوب لحسابات التشغيل.هذا المزيج الفريد من الأمان وقابلية التوسع هو الذي جعل تشفير المعرفة صفرية أداة قوية.

Zksnark: صفر المعرفة البساطة عرض المعرفة غير النشطة

· الاعتماد على عملية الإعداد الأولية (الجديرة بالثقة أو غير المعقولة) لإنشاء معلمات للتحقق

· تفاعل واحد على الأقل بين الدليل المطلوب والتحقق

· يثبت أقل وسهلة للتحقق

· Rollup مثل Zksync و Scroll و Linea يستخدم دليلًا على أساس Snark

ZKSTARK: صفر -التوسع المعترف به وتوضيح المعرفة الشفافةقاتمة

· لا داعي للثقة

· إنشاء نظام يمكن التحقق منه لا يحتاج إلى الوثوق باستخدام العشوائية التي يمكن التحقق منها علنًا ، أي إنشاء معلمات عشوائية يمكن إثباتها والتحقق منها ، وبالتالي توفير شفافية عالية.

· قابلة للتطوير بدرجة عالية ، لأنهم يمكنهم إنشاء والتحقق من الإثبات بسرعة (ليس دائمًا) ، حتى لو كانت الشهادة الأساسية (البيانات) كبيرة.

· لا يوجد تفاعل بين الإثبات والتحقق

· السعر هو أن Stark سوف يولد دليلًا أكبر ، والذي يصعب التحقق منه من Snark.

· إثبات أكثر صعوبة في التحقق من بعض إثبات Zksnark ، ولكن من الأسهل التحقق مقارنةً بالأثريدات الأخرى.

· Starknet و ZKVM (مثل Lita و Risc Zero و Sevicinct) يستخدمون Stark.

(يلاحظ:جسر موجهيستخدمSnark،لكنSP1مرتكز علىستاركاتفاق)

تجدر الإشارة إلى أن جميع Starks Snark ، ولكن ليس كل الزخارف صارخة.

2ما هوZKVMالتقاطع

الجهاز الظاهري (VM) هو برنامج لتشغيل البرامج.في السياق ، يعد ZKVM جهاز كمبيوتر افتراضي ، يتم تنفيذه كنظام أو دائرة عامة أو أداة تنشئ صفرًا -معرّفة لإنشاء ZKVM لأي برنامج أو حساب.

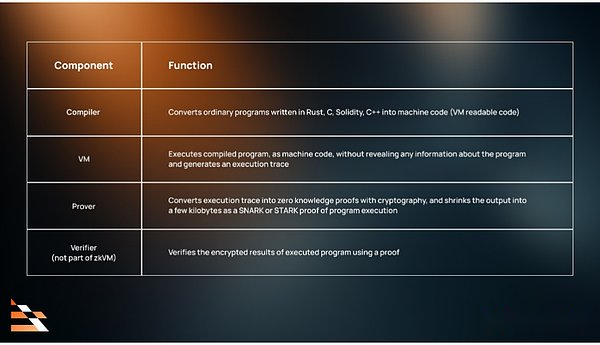

لا تتطلب ZKVM تعلم الرياضيات المعقدة وتصميم التشفير وترميز ZK ، بحيث يمكن لأي مطور أداء البرامج المكتوبة بلغته المفضلة وتوليد ZKP (شهادة المعرفة الصفرية) ، والتي من السهل التفاعل والتفاعل مع المعرفة الصفرية.بمعنى واسع ، يعني معظم ZKVM أن سلسلة أدوات المترجم ونظام التصديق الذي يتضمن الأجهزة الافتراضية المرتبطة ببرنامج التنفيذ ، وليس فقط الجهاز الظاهري نفسه.أدناه ، نلخص المكونات الرئيسية ووظائف ZKVM:

>

يتم التحكم في تصميم وتنفيذ كل مكون من خلال اختيار إثبات ZKVM (Snarks أو Starks) وعمارة مجموعة التعليمات (ISA).تقليديًا ، تحدد ISA ترتيب تشغيل قدرات وحدة المعالجة المركزية (نوع البيانات ، التسجيل ، الذاكرة ، إلخ) و CPU تنفذ عند تنفيذ البرنامج.في السياق ، تحدد ISA رمز الجهاز الذي يمكن شرحه وتنفيذه بواسطة VM.اختيار ISA يمكن أن يولد اختلافات أساسية في إمكانية الوصول وتوافر ZKVM ، وإثبات سرعة وكفاءة عملية المعالجة ، ودعم بناء أي ZKVM.

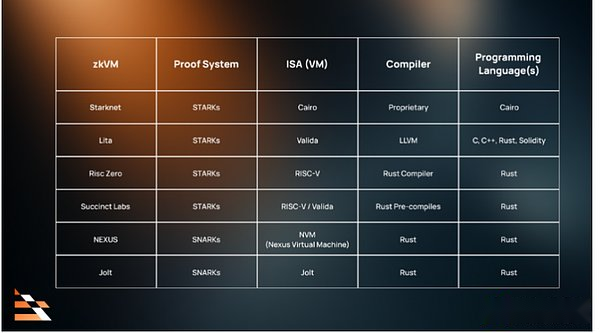

فيما يلي بعض الأمثلة على ZKVM ومكوناتها ، للرجوع إليها فقط.

>

الآن ، سوف نركز على التفاعل عالي المستوى بين كل مكون حتى نتمكن من توفير إطار في المقالات اللاحقة لفهم عملية الجبر والتشفير وتوازن تصميم ZKVM.

3خلاصةZKVMعملية

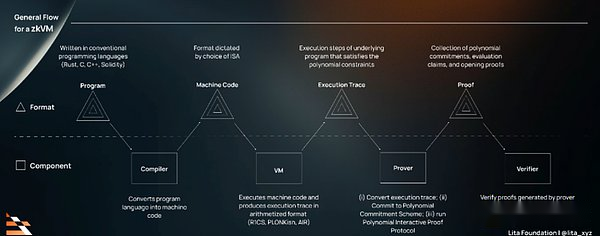

الشكل أدناه هو مخطط انسيابي ZKVM التجريدي.

>

عملية ZKVM بشكل عام على النحو التالي:

((1) مرحلة التجميع

يقوم المترجم أولاً بتجميع البرنامج المكتوبة بواسطة اللغات التقليدية (C ، C ++ ، Rust ، Slidity) في رمز الجهاز.يتم تحديد تنسيق رمز الجهاز بواسطة ISA المحدد.

((2.VMمنصة

يقوم VM بتنفيذ رمز الجهاز وينشئ تتبع التنفيذ ، وهو سلسلة من خطوات البرنامج الأساسي.يتم تحديد تنسيقه من خلال الاختيار والقيود متعددة الحدود للخوارزمية.تشمل الخوارزميات الشائعة R1cs في Groth16 ، والخوارزمية الرائعة في Halo2 ، والهواء في Plonky2 و Plonky3.

((3) مرحلة التحقق

يتلقى المصلح التتبع ويعبر عنه كمجموعة من الأورام المتعددة المقيدة بمجموعة من القيود ، والتي يتم تحويلها بشكل أساسي إلى الجبر بحقيقة أن حقائق الخرائط الرياضية يتم تحويلها.

تستخدم الممتلكات مخطط الالتزام متعدد الحدود (PCS) لتقديم هذه الحدود.خطة الالتزام هي اتفاقية تسمح للمثليين بإنشاء بعض بدايات البيانات X ، والتي تسمى الالتزام بـ X ، ثم يستخدم الوعد لـ X لإثبات الحقائق حول X دون تسرب محتوى X.أجهزة الكمبيوتر هي بصمة الإصبع ، وهي نسخة موجزة “المعالجة المسبقة” من القيود المحسوبة.يتيح ذلك للمثليين استخدام القيمة العشوائية التي اقترحها التحقق من قبل شخص التحقق من التحقق من حقائق الحساب ، والآن يتم تمثيله بمعادلات كثير الحدود.

يدير Proofer تفاعلًا متعدد الحدود Oracle Proof (PIOP) لإثبات أن متعدد الحدود المقدم من الإثبات يمثل مسار التنفيذ الذي يلبي القيود المعطاة.PIOP هو بروتوكول إثبات تفاعلي يرسل التزاما بالعملاء. طريقة.

تطبيق Fiat-Shamir Inspirations ؛في التشفير ، يقوم Fiaat-Shamir Inspiration بتحويل المعرفة التفاعلية لإثبات التوقيعات الرقمية للتحقق.هذه الخطوة مشفرة لإثبات وجعلها دليلًا صفرًا.

يجب أن يقنع المصلح شخص التحقق ، وأن التقييم متعدد الحدود يُزعم أنه يتم إرساله إلى التحقق صحيح.للقيام بذلك ، يولد Proofer شهادة “تقييم” أو “فتح” ، والتي يتم توفيرها بواسطة مخطط الالتزام متعدد الحدود (بصمة).

((4) مرحلة التحقق

تحقق Verifins من المصدر باتباع اتفاقية التحقق من نظام الإثبات ، إما باستخدام القيود أو الوعود.تقبل التحقيقات أو ترفض النتائج بناءً على صحة الدليل.

باختصار ، أثبتت ZKVM أن هناك بعض المدخلات للإجراءات المعطاة ، والنتائج المعطاة ، والشروط الأولية المعطاة ، بحيث يولد البرنامج نتيجة معينة من الشروط الأولية المعطاة.يمكننا الجمع بين هذا البيان مع العملية للحصول على الوصف التالي لـ ZKVM.

ZKVMتثبت أنه سيثبت ذلك بالنسبةVMيحتوي البرنامج والإخراج المحدد على بعض المدخلات ، مما يؤدي إلى برنامج معين فيVMإخراج معين أثناء التنفيذ.

4،يقيمZKVM

نقوم بتقييم ما هو مستوى ZKVM؟بمعنى آخر ، ما هي الظروف التي يجب أن نقول أن ZKVM أفضل من الآخر؟في الواقع ، تعتمد الإجابة على حالة الاستخدام.

تُظهر أبحاث سوق LITA أنه بالنسبة لمعظم حالات الاستخدام التجاري ، فإن أهم السمات بين السرعة والكفاءة والبساطة هي إما السرعة أو الكفاءة الزمنية الأساسية ، اعتمادًا على التطبيق.بعض التطبيقات حساسة للسعر وتأمل في تحسين عملية الإثبات في استهلاك الطاقة المنخفضة وتكلفة منخفضة.التطبيقات الأخرى ، وخاصة التطبيقات المالية أو المتعلقة بالمعاملات ، حساسة للغاية للتأخير والحاجة إلى تحسين السرعة.

معظم الأداء العام أكثر قلقًا بشأن السرعة.هناك أيضًا بعض السمات المهمة التي يمكن أن تقيس موثوقية ZKVM ، ومعظمها لا يفي بمعايير الإنتاج ، حتى المؤسسات ذات الأزياء القديمة التي تدور حول السوق.

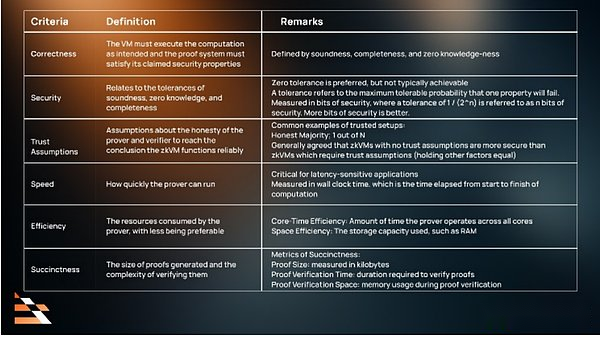

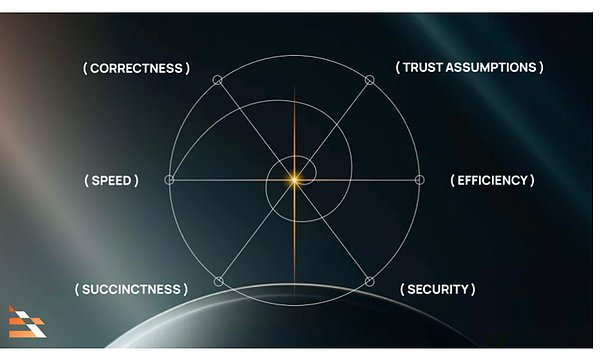

نقترح تقييم ZKVM وفقًا للمعايير التالية ، ويتم تقسيمه إلى فئتين صغيرتين:

>

الخط الأساسي: يستخدم لقياسZKVMمصداقية

الصواب

· حماية

الافتراض الثقة

الأداء: يستخدم لقياسZKVMقدرة

· كفاءة

· سرعة

· بسيط

((1) السطر الأساسي: صحة وأمن وافتراضات الثقة

عند تقييم ZKVM لتطبيق المهمة الرئيسية ، يجب استخدام الصواب والأمان كمعيار.هناك أسباب كافية للثقة في الصواب ولديها أمان كافٍ للبيان.بالإضافة إلى ذلك ، بالنسبة للتطبيقات ، يجب أن تكون افتراضات الثقة ضعيفة بما فيه الكفاية.

بدون هذه السمات ، قد يكون ZKVM عديمة الفائدة أكثر من التطبيقات غير المجدية ، لأنه قد لا يكون قادرًا على التنفيذ وفقًا للطريقة المحددة ، ويتعرض المستخدمون لهجمات القرصنة والضعف.

دقة

يجب حساب VM كما هو متوقع

· أثبت أن النظام يجب أن يفي بسمات الأمان التي يدعونها

الصواب يحتوي على ثلاث سمات رئيسية:

· الاستقرار: نظام الإثبات حقيقي ، لذلك كل ما يثبته صحيح.رفضت المراحات قبول أدلة البيانات الخاطئة ، وقبلت فقط نتائج الحساب لنتائج الحساب الفعلية.

· الانتهاء: أثبت أن النظام قد اكتمل ويمكن أن يثبت جميع البيانات الحقيقية.إذا ادعى المصلح أنه يمكن أن يثبت نتيجة الحساب ، فيجب أن يكون قادرًا على إنشاء أدلة مقبولة على التحقيقات.

· صفر -معرفة: مقارنة بالنتائج نفسها ، لا يمكن أن يكشف وجود دليل على مزيد من المعلومات حول حساب الإدخال.

قد يكون لديك النزاهة دون الاستقرار.وقد يكون لديك أيضًا صوت ولكن ليس الاكتمال. مكتمل.

حماية

· التسامح ذي الصلة ، النزاهة ، وشهادة المعرفة صفر

في الممارسة العملية ، جميع السمات الثلاث الصحيحة لها اختلافات عامة غير صدرية.هذا يعني أن جميع الأدلة هي احتمال إحصائي للصحة ، وليس اليقين تمامًا.يشير التسامح إلى أقصى احتمال التسامح لفشل السمة.يعد اختلاف صفر غونغ مثاليًا بالطبع ، ولكن في الممارسة العملية ، لم يحقق ZKVM اختلافًا صفريًا في كل هذه السمات.يبدو أن الاستقرار والاكتمال المثاليين متوافقان مع البساطة ، ولا توجد طرق معروفة لتحقيق دليل مثالي على الصفر.تعتمد طريقة شائعة لقياس السلامة على بت الأمن ، حيث يسمى التسامح من 1 / (2^n) N بت.كلما زادت الشيء ، كلما كان السلامة أفضل.

إذا كان ZKVM صحيحًا تمامًا ، فهذا لا يعني بالضرورة أنه موثوق.التعميم يعني فقط أن ZKVM تلبي سمات الأمن في نطاق التسامح مع مطالبتها.هذا لا يعني أن التسامح منخفض بما يكفي لدخول السوق.بالإضافة إلى ذلك ، إذا كان ZKVM آمنًا بما فيه الكفاية ، فهذا لا يعني أنه صحيح.فقط عندما يكون ZKVM صحيحًا وآمنًا تمامًا ، يمكن أن يكون ZKVM موثوقًا به ضمن نطاق التسامح المطالب به.

افتراض

· افترض سلامة الدليل والتحقق من التحقق ، لاستخلاص عملية ZKVM الموثوقة.

عندما يكون لدى ZKVM افتراضات الثقة ، يتم اعتماد شكل إعدادات موثوق بها عادة.قبل استخدام نظام الإثبات لإنشاء الإثبات الأول ، سيتم تشغيل عملية الإعداد لنظام Proof ZK مرة واحدة لإنشاء بعض المعلومات تسمى “إعداد البيانات”.أثناء عملية إعداد الائتمان ، يتم دمج واحد أو أكثر من الأفراد.

هناك نموذجان لافتراضات الثقة الشائعة في الممارسة العملية.

تظهر الافتراضات الافتراضية للثقة “الصادقة” أن أكثر من نصف الأشخاص الذين يعانون من N ، أكثر من نصف الأشخاص يؤدون بصراحة في بعض التفاعلات مع النظام.

تفترض Trust “1 / N” أنه من بين مجموعة من الأشخاص الذين يعانون من N ، يظهر واحد على الأقل من هؤلاء الأشخاص الصدق في بعض التفاعلات المحددة مع النظام.

يُعتقد عمومًا أنه في ظل ظروف أخرى ، ZKVM ، التي لا تثق في الافتراضات من ZKVM ، والتي يجب الوثوق بها.

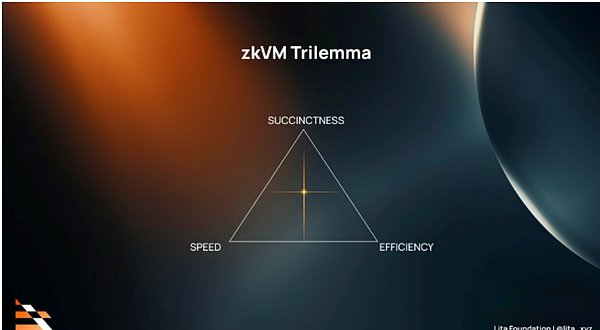

((2.ZKVMثلاثة معضلة:ZKVMالسرعة المتوسطة والكفاءة وتوازن البساطة

>

السرعة والكفاءة والبساطة هي سمات قابلة للتطوير.كل هذه العوامل ستزيد من تكلفة المستخدم النهائي لـ ZKVM.كيفية وزنهم في التقييم يعتمد على التطبيق.بشكل عام ، فإن الحل الأسرع ليس الأكثر فاعلية أو أبسط ، وأبسط الحل ليس الأسرع أو الأكثر فاعلية ، وهكذا.قبل شرح العلاقة بينهما ، دعنا نحدد كل سمة.

سرعة

· ما مدى سرعة دليل إثبات الدليل

· احسب في وقت الساعة ، أي حساب الوقت من البداية إلى النهاية

يجب تحديد السرعة وقياسها وفقًا لبرنامج الاختبار المحدد والمدخلات والنظام لضمان تقييم السرعة بشكل كمي.يعد هذا المؤشر أمرًا ضروريًا للتأخر في هذه التطبيقات.

كفاءة

· أقل الموارد التي يستهلكها المصلح ، كان ذلك أفضل.

· يشبه وقت المستخدم ، أي وقت الكمبيوتر الذي يقضيه على رمز البرنامج.

المستهلكون يستهلكون موارين: وقت ومساحة النواة.لذلك ، يمكن تقسيم الكفاءة إلى كفاءة الوقت الأساسية والكفاءة المكانية.

كفاءة الوقت الأساسية: يتم ضرب المثل بمتوسط الوقت الذي يدير جميع النواة لتشغيل جوهر المثل.

بالنسبة لمباري واحد ، فإن استهلاك الوقت وسرعة النواة هم نفس الشيء.بالنسبة لمادة الوظيفة متعددة الأطوار تعمل في نظام متعدد الطور ، فإن استهلاك وقت وسرعة kernel ليسوا متماثلين.إذا كان البرنامج يستفيد بالكامل من 5 نواة أو مؤشرات ترابط في غضون 5 ثوانٍ ، فسيكون هذا مستخدمًا مكونًا من 25 عامًا و 5 ثوان من الساعة.

كفاءة الفضاء: يشير إلى سعة التخزين المستخدمة ، مثل ذاكرة الوصول العشوائي.

من المثير للاهتمام استخدام وقت المستخدم حيث أن الطاقة المستهلكة عن طريق تشغيل الحوسبة.مع استخدام جميع النواة تقريبًا ، يجب أن يكون استهلاك الطاقة في وحدة المعالجة المركزية ثابتًا نسبيًا.في هذه الحالة ، يجب أن يكون وقت المستخدم المقيد بواسطة وحدة المعالجة المركزية ، والذي يستخدم بشكل رئيسي من قبل وضع المستخدم ، النسبة الخطية تقريبًا للوقت (الطاقة) التي يستهلكها تنفيذ الكود.

من وجهة نظر أي عملية إثبات كافية ، يجب أن يكون توفير استهلاك الطاقة أو استخدام موارد الحوسبة مشكلة مثيرة للاهتمام ، لأن تكلفة الطاقة المثبتة (أو تكاليف الحوسبة السحابية) هي تكلفة تشغيل كبيرة.لهذه الأسباب ، يعد وقت المستخدم مقياسًا مثيرًا للاهتمام.تتيح التكلفة المنخفضة المقاومة لمقدمي الخدمة تمرير الأسعار المنخفضة إلى العملاء الحساسين.

ترتبط كلا الكفاءة بمقدار الأموال المستخدمة في عملية الإثبات ومبلغ الأموال المستخدمة في عملية الإثبات ، ومبلغ الأموال مرتبط بالتكلفة المالية للإثبات.من أجل جعل تعريف كفاءة القياس ، يجب أن يكون هذا التعريف مرتبطًا بإجراء اختبار واحد أو أكثر ، ومدخلات اختبار واحدة أو أكثر لكل برنامج ، ونظام اختبار واحد أو أكثر.

بساطة

· حجم الدليل وتعقيد التحقق

البساطة هي مزيج من ثلاثة مؤشرات مختلفة.

· الحجم المثبت: عادة ما يكون الحجم المادي للإثبات متحدًا من قبل الآلاف من البايتات.

وقت التحقق من الإثبات: الوقت اللازم للتحقق من الدليل.

إثبات مساحة التحقق: دليل على استخدام الذاكرة أثناء التحقق.

عادة ما يكون التحقق من عملية واحدة ، لذلك في هذا الموقف ، عادة ما تكون السرعة وكفاءة وقت النواة شيئًا واحدًا.مثل السرعة والكفاءة ، يتطلب تعريف الوصول إلى تحديد إجراءات الاختبار ، وأنظمة الإدخال والاختبار.

بعد تحديد كل سمة أداء ، سوف نوضح تأثير تحسين السمة بدلاً من السمات الأخرى.

· السرعة: يؤدي إثبات الإثبات السريع إلى دليل أكبر ، لكن سرعة التحقق المثبتة أبطأ.كلما تم توليد المزيد من الموارد ، كلما انخفضت الكفاءة.

بسيطة: Prover يحتاج إلى مزيد من الوقت لضغط الدليل.لكن إثبات التحقق سريع.كلما كان الدليل أكثر إيجازًا ، كلما ارتفعت نفقات الحساب.

· الكفاءة: لزيادة استخدام استخدام الموارد ، سيؤدي إلى إبطاء سرعة الإثبات وتقليل بساطة الإثبات.

بشكل عام ، يعني التحسين أنه من ناحية أخرى ، لم يتم تحسينه ، لذلك هناك حاجة إلى تحليل متعدد الأبعاد لتحديد أفضل حل على أساس الحالات.

قد تكون هناك طريقة جيدة لوزن هذه السمات في التقييم هي تحديد درجة مقبولة لكل سمة ، ثم تحديد السمات الأكثر أهمية.يجب تحسين السمة الأكثر أهمية ، مع الحفاظ على مستوى جيد على جميع السمات الأخرى.

نلخص أدناه السمات المختلفة واعتباراتها الرئيسية:

>