المصدر: مجتمع Denglian

يقدم

نقطة الألم الرئيسية التي تواجه مستخدمي تشفير Web3 هي عدم وجود خصوصية.جميع المعاملات مرئية على دفتر الأستاذ العام وترتبط بشكل متزايد باسم ENS واضحة ، مما يجعل المستخدمين أقل تحفيزًا عند أداء بعض الأنشطة أو يقودهم إلى الأداء بطريقة تزيد من احتكاك تجربة المستخدم.مثال على ذلك ببساطة نقل الأموال من المحافظ الساخنة إلى محافظ الباردة أو العكس.قد لا يرغب المستخدمون في توصيل محفظة بآخر لأنهم قد لا يرغبون في رؤية توازن محفظة البرد.حاليًا ، لا تعمل عناوين Ethereum مثل الحسابات المصرفية الخاصة ، حيث يمكن للجميع رؤية محفظتك ، وأكثر من ذلك ، سيتم أيضًا رؤية أنشطتك الاجتماعية (SBT ، إثبات ، أنشطة على مختلف DAPPs ، إلخ).ولهذا السبب ، يطلق Vitalik الخصوصية على ما يحتاج Ethereum إلى المرور بهواحدة من التحولات التكنولوجية الرئيسية الثلاثة، حتى تكون مفيدة للمستخدمين العاديين.

باستخدام حلول الخصوصية الحالية مثل Tornado Cash ، فإن التجربة ليست مثالية لعدة أسباب.بادئ ذي بدء: سوف يقلق المستخدمون بشكل معقول من أن عنوانهم سيتم إدراجه في القائمة السوداء على التبادلات المركزية أو منصات أخرى.ثانياً ، فإن تجربة المستخدم التفاعلية مع خدمات مثل Tornado Cash ليست ودية وهي في الواقع مناسبة للمستخدمين ذوي المهارات العالية.

توفر العناوين السرية للمستخدمين خصوصية مماثلة لما يعتبرونه أمرا مفروغا منه في حساب مصرفي خاص ويتم تنفيذه بطريقة سهلة الفهم.علاوة على ذلك ، فإن الابتكار حول العناوين المخفية يعني أنه يمكننا القيام بذلك بطريقة تتوافق مع لوائح مكافحة غسل الأموال في ولايات قضائية متعددة.

احتياجات خصوصية المستخدمين

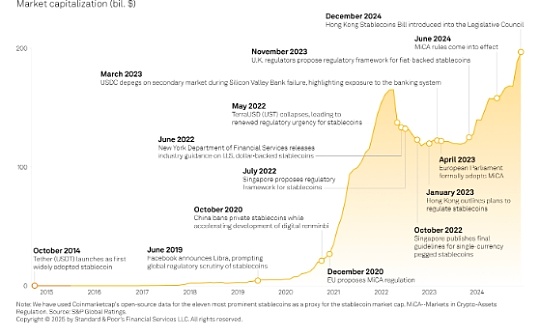

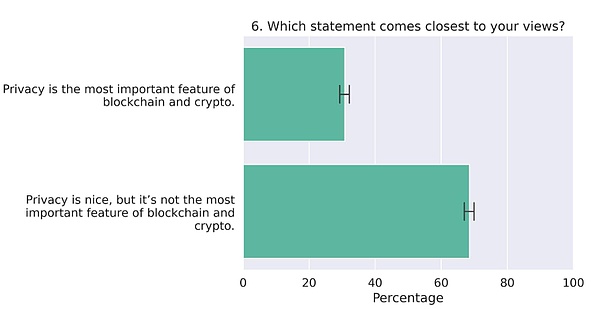

على الرغم من أن الأبحاث المتعلقة بمواقف الخصوصية تجاه الخصوصية من قبل مستخدمي الويب و WEB3 ليست واسعة النطاق ، فقد تم العثور على الدراسات التالية من خلال عمليات البحث على الويب ، والنتائج متسقة تقريبًا ، مما يشير إلى حاجة واضحة إلى خصوصية المعاملات.

-

تم إجراء مسح في عام 2022 ، الذي نشره Simin Ghesmati وآخرونخصوصية المستخدم في blockchainفي الورقة ، قيل ذلكقال نصف المجيبين إن خصوصية المعاملة مهمة جدًا بالنسبة لهم“في حين أن هذه الدراسة لها علاقة أكبر مع مستخدمي Bitcoin ، فإن Ethereum قد يكون لها مواقف مماثلة.

-

جاءت دراسة أخرى مثيرة للاهتمام من عام 2022 ، نشرت فيالحدودالعنوان هوالمواقف السياسية والاقتصادية والحكومية لمستخدمي blockchain، هذه الدراسة أكثر شمولاً ، وتم التحقيق في ما مجموعه 3،710 مستخدم تشفير.أظهرت النتائج أن حوالي ربع المجيبين قالوا إن خصوصيتهم “كانت”الميزة الأكثر أهمية في blockchain والعملات المشفرة“.

<الشكل النمط = "Text-Align: Center ؛">

-

من حيث الموقف العام تجاه الخصوصية ،consensysمنشورWeb3 و Crypto Global Survey 2023، حيث قامت دراسة استقصائية عبر الإنترنت شملت 15158 شخصًا من 15 دولة بتغطية مواضيع مختلفة تتعلق بالويب ، وليس فقط التشفير.وجد الاستطلاع أن 83 ٪ من المجيبين يعتقدون أن خصوصية البيانات مهمة ، في حين قال 45 ٪ فقط أنهم يثقون في الاستخدام الحالي لبياناتهم ومعلوماتهم الشخصية عن طريق خدمات الإنترنت.

-

مخطط تعويض الخدمات المالية في المملكة المتحدةتحقيق، التي تم إصدارها في أبريل 2023 ، مع تسليط الضوء على أن 9 ٪ من المجيبين “سوف” “الرغبة في عدم الكشف عن هويته/الخصوصية“لأن سبب استثمارهم في العملات المشفرة.

اعتماد اتفاقيات المعاملات السرية

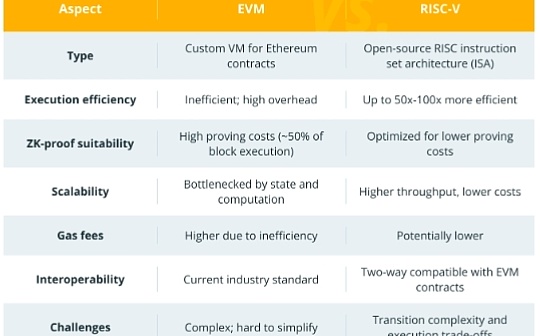

السكك الحديديةبيانات الاستخدام مثيرة للإعجاب ، ويبدو أن استخدام البروتوكول قد نما بشكل مطرد بمرور الوقت ، حيث وصل إلى أكثر من 70 مليون دولار في إجمالي القيمة المقفلة (TVL) و 2 مليار دولار في حجم التداول اعتبارًا من نوفمبر 2024.

<الشكل النمط = "Text-Align: Center ؛">

TVL (USD) Railgun على شبكة Ethereum الرئيسية – المصدر: Railgun – Defillama

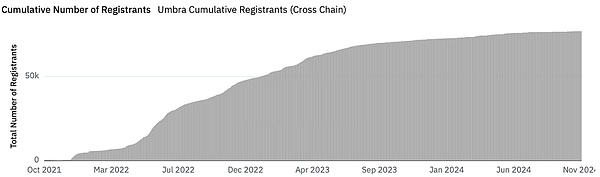

أومبرازاد عدد المستخدمين أيضًا بشكل مطرد (عدد الأشخاص الذين سجلوا عناوين سرية على ENS) ، يقتربون من ما يقرب من 77000 اعتبارًا من نوفمبر 2024:

<الشكل النمط = "Text-Align: Center ؛">

Umbra التراكمي عدد الأشخاص المسجلين (السلسلة المتقاطعة)-المصدر: Dune.com

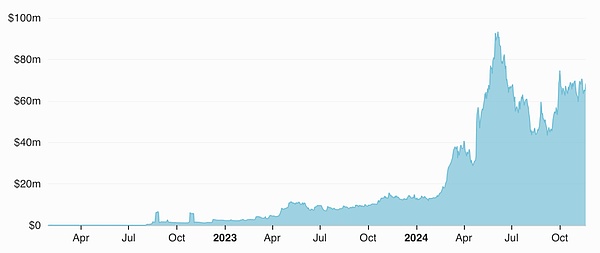

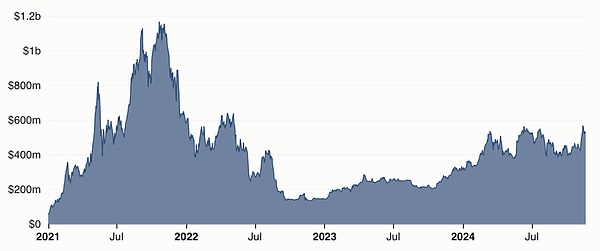

إذا نظرنا إلى بروتوكول الخصوصية الأكثر شهرة (والأسف مع الأسف) في Ethereum ، Tornado Cash ، يمكننا أن نرى أنه على الرغم من أن عنوان العقد مدرج تقنيًا في قائمة SDN الخاصة بـ OFAC ، إلا أنه لا يزال يتم استخدامه بكميات كبيرة.

يوضح الرقم التالي TVL من Tornado Cash مع مرور الوقت.يمكننا أن نلاحظ أنه منذ الذروة في حوالي أكتوبر 2021 ، تزامن أول انخفاض كبير في TVL مع الإجمالي الإجمالي في سوق التشفير ، وقد حدث الانخفاض الرئيسي الثاني في أغسطس 2022 ، والذي تزامن مع قائمة Ofac Tornado Cash في قائمة SDN يتوافق الانخفاض الهام الثالث مع إعادة تصميم OFAC في نوفمبر 2022.ومع ذلك ، على الرغم من العقوبات ، فإن استخدام Tornado Cash كان ينمو بشكل مطرد منذ ذلك الحين ، مع اقتراب TVL من 600 مليون دولار.هذه شهادة قوية على الحاجة إلى خصوصية المعاملة الأساسية في Ethereum.

<الشكل النمط = "Text-Align: Center ؛">

TVL (USD) Tornado Cash على Ethereum الشبكة الرئيسية – المصدر: Tornado Cash – Defillama

الوضع الحالي للعناوين المخفية

حددت هذه الدراسة 4 حلول رئيسية تم إنتاجها حاليًا على سلسلة EVM ، وهي:

-

FluidKey

-

أومبرا

-

المتاهة

-

السكك الحديدية

تعتمد Fluidkey و Umbra على معايير Ethereum ، وهي:

-

ERC-5564: اتفاقية العنوان السري

-

ERC-6538: تسجيل عنوان المعادن المخفية

تعتمد المتاهة والسكك الحديدية علىبروتوكول zerocash((Zcashبناءً على هذا) أيضًا ، يستخدم البروتوكول مجموعة حماية حيث يقوم المستخدمون بإيداع الأموال.يستخدم Zerocash مفهوم “الملاحظات” ، وهو في الأساس تمثيل مشفر للقيمة ، قادر على تحقيق المعاملات الخاصة.تتضمن كل ملاحظة قيمة خفية ومفتاح المالك ورقمًا فريدًا (أحد الأبطال) ، والذي يستخدم ZK-Snarks للتحقق من الملكية دون الكشف عن التفاصيل ، وبالتالي نقل القيمة في الملاحظة.عند إنفاق فاتورة ، يتم الكشف عن غيره لمنع الإنفاق المزدوج ، مع إنشاء فواتير جديدة للمستقبل ، وتشكيل نظام UTXO داخل مجموعة الحماية.

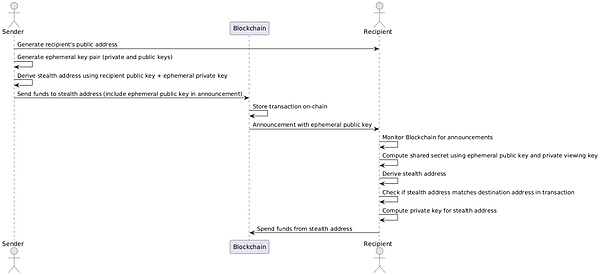

على مستوى عالٍ ، فإن المبدأ الأساسي للعنوان المخفي هو أنه يمكن للطرف الثالث إرسال أموال إلى عنوان لم يكن موجودًا أبدًا ، ويمكن للمستلم المقصود أن يجد العنوان والتحكم فيه (أي ، يمكن إنفاق الأموال لاحقًا).

يحدد معيار ERC-5564 آلية يمكن للمستقبل فيها نشر عنوان ميتا مخفي يمكن من خلاله اشتقاق عنوان Ethereum جديد.يمكن لأي شخص يرغب في إرسال الأموال إلى المستلم إنشاء عنوان جديد من عنوان العنصر المخفي والسماح للمستلم بالتعرف على الأموال دون أي اتصال مباشر.يتم تنفيذ جميع العناوين المخفية بناءً على هذه الفرضية الأساسية.

كيف يعمل العنوان السري

عنوان العنصر السري هو في الأساس علاقة بين مفتاحين عامة مضغوطة ، تسمى “مفتاح spensive” و “View Key” على التوالي.يستخدم عنوان META السري تنسيق العنوان الخاص بسلسلة EIP-3770 ويضيف بادئة “ST:”.فيما يلي مثال على عنوان خفي:

ST: ETH: 0x036FFA94A70A5B9608ACA693E12DA815FE0295F3739C7B22B0284C6D85C464BA4A4A02C021B6FE31714B2CA0EFA1594025754E04E021 28EEC3507

لتبسيط ، يمكن أن يرتبط هذا العنوان السري بعنوان Ethereum العادي (وبالتالي ENS) ، مما يسهل إرسال الأموال إلى مالك العنوان السري.لإرسال الأموال ، يقوم المرسل بتوحيد العنوان أعلاه ويستخدم معيار EIP-5564 لإنشاء مفتاح عام مؤقت يستمد منه العنوان السري.يرسل المرسل الأموال إلى عنوان مخفي جديد ، عادة من خلال عقد Singleton حيث يستمع المتلقي لجميع العناوين المخفية إلى الأحداث.يصدر العقد حدث “إعلان” ، والذي يمكن للمستلم الاشتراك فيه.كلما تم إصدار حدث إعلان ، يتحقق المستلم من المفتاح العام المؤقت في الإعلان ، ويجمعه مع مفتاح عرضه الخاص لتحديد ما إذا كان لديهم القدرة على إنفاق الأموال المرسلة إلى العنوان المخفي.إذا كان الأمر كذلك ، فإن المحفظة/العميل التي يستخدمونها ستتذكر العنوان المخفي والأموال المقابلة وإضافتها إلى الرصيد المعروض للمستخدم.لإنفاق هذه الأموال فعليًا ، يمكنهم التوقيع على المعاملة باستخدام مفتاح الإنفاق الخاص.

يحدد الرسم البياني التالي العملية بأكملها بشكل أكثر وضوحًا:

<الشكل النمط = "Text-Align: Center ؛">

تذكر أن هذه العملية غير تفاعلية تمامًا ، مما يعني أنه لا يوجد اتصال مباشر بين المرسل والمستقبل ، مما يعني أنه لا يوجد في الواقع أي صلة بين المرسل والمستقبل الذي يمكن أن يلاحظه الطرف الثالث.

ومع ذلك ، لكي يعمل هذا بشكل صحيح ، يجب على المتلقي إبلاغ المرسل بعنوانه السري.طريقة واحدة للقيام بذلك هي الاستخدامنموذج تسجيل عنوان EIP-6538.هذا عقد Singleton يسمح للمستخدمين بتسجيل عنوان التعريف السري لعنوان Ethereum العادي ، والذي يمكن للمرسل البحث عنه.يتيح ذلك المرسل لتحليل العنوان العادي من ENS ثم البحث عن عناوين التعريف الخفية ذات الصلة من السجل.

يكسر المخطط الرابط بين المرسل والمستقبل ، مما يسمح لهما بتجنب العالم بأسره معرفة شؤونهم.ومع ذلك ، هناك بعض الأشياء التي يجب ملاحظة:

-

عندما يذهب المستلم لإنفاق الأموال ، سيرى الكائن الذي ينقلونه الأموال أن الأموال من المرسل الأصلي (على سبيل المثال ، يمكنهم رؤية العنوان الذي يتم تحويل الأموال حيث أرسلوا الأموال إلى هذا العنوان من قبل).هذا يعني أن سلاسل النقل لا تزال سليمة ويمكن تتبعها ، لكنها لا علاقة لها فقط بالمستلمين المعنيين (ما لم يفعل المستلم شيئًا مثل إرسال الأموال إلى عنوان غير مخفي معروفون به).لاحظ أن هذا يعمل فقط مع تطبيقات ERC-5564 وليس مع Railgun أو Labyrinth.

-

الآثار الجانبية الأخرى للمشكلة المذكورة أعلاه هي أنه للحفاظ على الخصوصية المثلى ، قد يحتاج المستخدمون إلى الحفاظ على أموالهم في العنوان السري الذي تم إرسالهم إليه في الأصل حتى يحتاجوا إليها حقًا ، بدلاً من دمجها تحت عنوان واحد.ويمثل هذا النفقات العامة الإضافية لتذكر العناوين وبعد ذلك إنفاق الأموال على تلك العناوين ، حيث يجب أخذ المبلغ الذي ترغب في نقله من مجموعة الأموال لعناوين أخرى متعددة.

-

من أجل تحويل الأموال من هذا العنوان ، يحتاج المستلم إلى توفير بعض ETH إلى العنوان لدفع الغاز ، والذي قد يؤدي إلى إلغاء الهوية للمستلم.هذه مشكلة معروفة مع العناوين المخفية وأحد الأسباب التي تدعم العديد من التطبيقات EIP-4337 والدافعين.

-

أحد عيب مخطط العناوين المخفية هو أن المتلقي يحتاج إلى مراقبة blockchain للحصول علىإعلانوتحقق من كل إعلان لتحديد ما إذا كانوا قد تلقوا الأموال.من الواضح أن هذا أمر غير واقعي لمعظم المستخدمين ، خاصة عند تلقي الأموال من شبكات متعددة.لجعل هذه العملية أكثر كفاءة ، يحدد المعيار “علامة عرض” ، تجزئة مقطوعة مشتقة من سر مشترك يمكن استخدامه لتجاهل المعاملات بسرعة من الواضح أنه لا يُقصد إرساله إليها.باستخدام علامة العرض ، فإن الأداء على سطح المكتب ليس بهذا السوء ، ولكن قد يكون أكثر وضوحًا على الأجهزة المحمولة.إن اللحظة الوحيدة التي يكون فيها انخفاض الأداء واضحًا حقًا هي إذا كانت المحفظة تتعافى ، وفي هذه الحالة تحتاج المحفظة إلى مسح كل عنوان منذ نشر العقد على السلسلة ، والذي يستغرق وقتًا طويلاً للغاية.

-

لحل هذه المشكلة ، يمكن للمستخدمين اختيار مشاركة مفتاح عرض خاص مع طرف ثالث موثوق به.يمكن أن تراقب خدمة الطرف الثالث هذه مجموعة متنوعة من الشبكات وإخطار المستخدمين عند تلقي الأموال.بالطبع ، هذا يجلب مفاضلة: في حين أن أطراف ثالثة لا يمكنها في الواقع إنفاق أموال المستخدمين (ليس لديهم مفتاح إنفاق خاص) ، يمكنهم رؤية جميع الأموال المرسلة إلى مستلم معين ، مما يعني أن المستخدمين يحتاجون للثقة بخصوصيتهم.FluidKey يفعل هذا بشكل افتراضي.

-

تم تصميم بروتوكول العنوان السري القياسي ، وهو ERC-5564 ، لتسهيل نقل حماية الخصوصية ، ومع ذلك ، تتطلب حالات الاستخدام غير المالية (مثل استدعاء وظائف العقد الذكي التعسفي) المزيد من الهندسة ، وغالبًا ما تكون خاصة بالتنفيذ.

مصفوفة المقارنة

يمكننا مقارنة تطبيقات العنوان الخفية الأربعة التي تمت مناقشتها في هذه المقالة بعدة طرق.جميع التطبيقات لها اختلافات دقيقة ومقايضات ، ولكن ربما تكون النقطة الأكثر أهمية هي غزو التتبع والقيمة.

على الرغم من أن كل من FluidKey و Umbra يسمحان بنقل الأموال إلى عناوين Ethereum القياسية أثناء كسر أي رابط لهوية المستلم ، إلا أنهما لا يزالان يحتفظون بتتبع المعاملات ، مما يعني أن المرسل سيكون ضد أي شخص يتحقق من تاريخ المعاملة للعنوان السري الذي يكون مرئيًا .هذا يعني أنه إذا تلقيت أموالًا على عنوان مخفي ، فإن الشخص الذي تقرر إرسال هذه الأموال ليرى من أين هم.بالإضافة إلى ذلك ، فإن القيمة الفعلية للنقل مرئية أيضًا.يخفي Railgun و Labyrinth المرسل وقيمة المرسل ، ولكن على حساب ذلك ، يحدث كل شيء ضمن عقد واحد بدلاً من معاملة طبيعية لعنوان Ethereum العادي.

يوضح الشكل أدناه المقارنة المتبادلة للبروتوكولات التي ناقشناها في هذه المقالة حول هذين بعدين مقارن مهمان.

لاستكشاف هذه الاختلافات بمزيد من التفصيل ، إليك مصفوفة المقارنة لبروتوكولات العنوان المخفي الأربعة على ستة أبعاد رئيسية:

-

استكمال الخصوصية من طرف إلى طرف (المرسل والمستقبل فقط انظر معلومات الدفع)

-

السرية إلى الأمام.لا تسمح الأموال المستلمة من خلال معاملات الإخفاء للمستلم الثاني برؤية مصدر الأموال

-

اتبع معايير ERC-5564 و ERC-6538

-

ينفذ بنية معيارية قابلة للتطوير تسمح بالتكامل مع DAPPs من الطرف الثالث

-

هل يوفر التنفيذ SDK يمكن للمطورين استخدامه لدمج؟

-

هل يوفر الحل الامتثال لنوع من دعم deanonomization؟

-

هل يدعم التصميم محور المبلغ/القيمة المنقولة؟

يلتقط القسم التالي بعض الفروق الدقيقة والاختلافات بمزيد من التفصيل.كل تنفيذ له فروق دقيقة مثيرة للاهتمام ، والتي قد تؤثر أو لا تؤثر على حالة الاستخدام الخاصة بك.

على سبيل المثال: في FluidKey: يتم نقل جميع المعاملات مباشرة إلى العنوان المخفي على السلسلة ، بينما يتم نقل umbra **: ** فقط يتم نقل ETH إلى العنوان المخفي على السلسلة ، ويتم نقل الرموز إلى العقد المركزي المتاهة ، يتم نقل جميع المعاملات إلى العقد الأساسي ، وليس مباشرة إلى العنوان المخفي على السلسلة.

مناقشة متعمقة حول تنفيذ العناوين المخفية

FluidKey

FluidKeyهو تطبيق ERC-5564 يتيح للمستخدمين إرسال وتلقي وتبادل وجسر ETH و ERC-20 الرموز.في وقت كتابة هذا التقرير ، تم نشر FluidKey على القاعدة والتفاؤل والتحكم والمضلعات والغنص والأخرياء.

يتفاعل المستخدمون مع FluidKey من خلال واجهة مستخدم الويب الخاصة بهم.عندما يقومون بتسجيل الدخول لأول مرة بمحفظةهم ، يوقعون على رسالة توليد مفاتيح يستنتجون منها مفاتيح المشاهدة والإنفاق.يتم تجديد هذه المفاتيح نفسها بنفس الطريقة في كل مرة يدخل فيها المستخدم التطبيق.

يحتوي FluidKey على عدة طرق مختلفة عن التطبيقات الأخرى.أحد الاختلافات هو أن المستخدمين يشاركونهم مفتاح المشاهدة الخاص مع FluidKey (في الواقع واحدBIP-32اشتقاق العقدة).يمكّن ذلك FluidKey من إنشاء عناوين خفية للمستخدمين وإخطار المستخدمين عند تلقي الدفع لتلك العناوين.ومع ذلك ، هذا يعني أيضًا أن FluidKey لديه القدرة على عرض معاملات وتوازنات المستخدمين للمستخدمين ، وهي مفاضلة.ومع ذلك ، لا يزال FluidKey من الجسم الذاتي تمامًا.

هناك جانب آخر مثير للاهتمام من تصميم FluidKey وهو أنه ينشر حسابًا ذكيًا لكل عنوان خفي جديد.يحدث هذا فقط عندما يتم استخدام الأموال الممولة من العناوين ذاتية التمييز.الحساب الذكي هو حساب آمن 1/1 يسمح بعمليات مثل رعاية الغاز ، مما يسهل إدارة عناوين مخفية مختلفة.لمزيد من المعلومات حول هذا ، يرجى مراجعةالتفسير الفني.

على الرغم من أن FluidKey يحتفظ برؤية حسابات المستخدمين ، فقد يكون هذا بمثابة ميزة في الامتثال ، على الرغم من أن الإطار الدقيق لكيفية معالجة FluidKey التعامل مع طلبات إنفاذ القانون في المستقبل المحتملة.وهي موجودة في سويسرا ، وعلى الرغم من القوانين المحلية ، فإن قوانين حماية البيانات واضحة للغاية وقوية – يجب أن تكون هناك أسباب واضحة للغاية لمشاركة البيانات ، وسيتم مراجعة المسألة من قبل المحكمة (انظر هذا المقالتعرف على نظرة عامة جيدة على قوانين الخصوصية السويسرية).

يمكن للمستخدمين أيضًا تصدير معاملاتهم بالكامل ، أو مشاركة مفاتيح المشاهدة الخاصة بهم مع أطراف ثالثة ، مثل المحاسبين ، وهو مفيد بشكل خاص للشركات.تجدر الإشارة إلى أنه وفقًا لمواصفات ERC-5564 ، فإن مشاركة المفاتيح العامة هي “الكل أو لا شيء” ، مما يعني أنه لا يمكن الكشف عن المعاملات المفردة اليتامى وحدها.علاوة على ذلك ، مثل جميع تطبيقات ERC-5564 ، لا يتم كسر التتبع-فقط العلاقة مع المستخدم-مما يعني أن تاريخ المعاملة لكل عنوان مخفي متاح للجمهور لأولئك الذين لديهم مفتاح المشاهدة.تتمثل ميزة FluidKey الأقل شهرة في القدرة على تدوير مفاتيح العرض ، والتي ستسمح للمستخدمين باستخدام مفتاح عرض جديد شهريًا ومشاركة الوصول إلى عرض شهر معين مع أطراف ثالثة فقط.

تتمثل إحدى ميزة طريقة FluidKey في أن العنوان المخفي نفسه لا يتم إنشاؤه بواسطة المرسل ، ولكنه يتم إنشاؤه العشوائي الذي تم إنشاؤه بواسطة FluidKey في كل مرة يقوم فيها بتكتيل ENS.هذا أسرع لأن المستخدمين لا يتعين عليهم المسح من خلال حدث الإعلان لتحديد المعاملات التي هم متلقون.هذا يعني أيضًا أن المرسل لا يحتاج إلى محفظة عناوين مخفية لإنشاء عنوان خفي للمستلم – يحتاج فقط إلى إرسال أموال مثل العناوين الأخرى.هذا يعني أيضًا أنه لا يوجد عقد تسجيل ، وهو فريد من نوعه وميزة رئيسية لتصميم FluidKey.

تجدر الإشارة إلى أن FluidKey ملتزم بالحفظ الذاتي تمامًا ، وأنهم قد فتحوا مكتبة أدوات الحساب المخفية ، ومن غير المحتمل أن تختفي Fluidkey بين عشية وضحاها ، وهناك العديد من عمليات الاسترداد المستقلة للتطوير. تكون مغلقة أو عالقة.

تجريد العنوان

باستخدام حسابات العقد الذكي ، يمكن لـ FluidKey تلقائيًا إدارة العناوين المخفية الفردية تلقائيًا.هذا يعني أنه إذا كنت ترغب في نقل مبلغ محدد من رصيدك في كل عنوان مخفي إلى مستلم معين ، يمكن FluidKey تلقائيًا حساب مجموعة العناوين المستخدمة لنقل الأموال ، والتعامل مع جميع رسوم الغاز ونشر العقود ، وكلها تستمر في الخلفية .يسمح FluidKey أيضًا للمستخدمين بتمرير ملفملصقتتيح الميزة الرائعة للعنوان المراد دمجها للمستخدمين بتمييز العنوان كفئات مختلفة.

تحليل ens

يتطلب FluidKey من المستخدمين إنشاء اسم ENS حصريًا لـ FluidKey.تأتي هذه الأسماء الثابتة في نموذجين: اسم المستخدم.

إعدادات ENS استخداممحلول إينساين(المعروف أيضا باسمERC-3668: CCIP قراءة) لإرجاع العنوان المخفي.في كل مرة يتم فيها الاستعلام عن حل المتصلة في وضع عدم الاتصال ، فإنه يولد ويعيد عنوانًا مخفيًا جديدًا لاسم ENS المقابل.هذه ميزة رائعة لأنها تتيح للمستخدم أن يكون لديه اسم ENS واحد قابل للقراءة الإنسان مع الحفاظ على خصوصية العنوان المخفي ، لأنه لا يمكن إرجاع العنوان المخفي الذي تم إنشاؤه إلى اسم ENS.

يكلف

FluidKey مجاني للاستخدام وليس هناك رسوم.عندما تريد إنفاق المال ، يحتاج كل عنوان مع الأموال إلى نشر رسوم عقد آمنة.ومع ذلك ، على الرغم من كونه مكلفًا نسبيًا على mainnet ، فإن هذا في الواقع تافهة على L2 ، وعادة ما يكون أقل من 1 في المائة ، حتى لو تم دمج عناوين مخفية متعددة في نقل واحد.

يمكنهم أيضًا القيام برعاية الغاز من خلال عمليات النشر الآمنة – يقومون بحساب رسوم الغاز وخصمها من رصيد المستخدم ، حتى لو كان رمزًا – في هذه الحالة ينشر الشحن الآمن وينقل الرموز المميزة نيابة عن المستخدم.

أومبرا كاش

أومبرانعمscopeliftنفذت EIP-5564 + EIP6538.عندما يقوم المستخدمون بتسجيل الدخول إلى تطبيق UMBRA ، فإنهم يمرون بمرحلة الإعداد حيث يوقعون على رسالة تستمد منها النفقات وعرض المفاتيح وعناوين التعريف المقابلة.ثم يقومون بتسجيل عنوان التعريف الخفي هذا على السجل الموجود في السلسلة لعنوان محفظتهم الرئيسية.هذا هو الفرق بين التنفيذ و fluidkey.

يعد تطبيق UMBRA لـ ERC-5564 الأقرب إلى المواصفات لأنه لا يمكنهم الوصول إلى مفتاح المستخدم.على الرغم من أن هذا يعني أن Umbra (أو أي شخص آخر) لا يمكنه رؤية أموال المستخدم ، إلا أنه يعني أنه من أجل استلام الأموال ، يجب أن يكون المرسل محفظة متوافقة مع ERC-5564 (أو تطبيق UMBRA) لإنشاء عنوان الخفي.

عندما يريد شخص مايرسلعندما يتم منح الأموال للمستخدمين ، فإنها عادة ما تستخدم تطبيق Umbra لإكماله.في الأساس ، يبحث تطبيق UMBRA عن المعدل الوطني المخفي المسجل على عنوان/محفظة اسم ENS ويولد عنوانًا مخفيًا.يمكن للمستلمين تسجيل الدخول إلى تطبيق Umbra والمسح الضوئي لأي أموال يتم إرسالها إلى عنوانهم المخفي منذ آخر تسجيل الدخول.بفضل بعض ذاكرة التخزين المؤقت الذكية ، يبدو أن هذا يستغرق 10-15 ثانية فقط للمسح الأسبوعي ، على الرغم من أنه يمكن للمستخدمين أيضًا اختيار تحديد نطاق كتلة لتضييق المسح.ستتضمن UMBRA V2 استخدام علامات العرض ، والتي ستقوم بتسريع العملية بشكل أكبر.

Reposter

أحد المشكلات المتعلقة بالعنوان المخفي الذي ذكرناه سابقًا هو أنه لكي ينفق المستلم الأموال المرسلة إلى العنوان المخفي ، يجب أن يكون العنوان ETH أو غيرها من الرموز المميزة للغاز اللازمة لدفع رسوم المعاملة.في معظم الشبكات ، عادة ما لا تكون هذه مشكلة إذا كان العنوان المخفي يتلقى في البداية ETH.ومع ذلك ، إذا تم استلام رمز ERC-20 أو NFT من خلال عنوان مخفي ، فقد يربط فعل توفير الغاز للعنوان مع ETH هذا العنوان بالعناوين الأخرى للمستخدم ، وبالتالي فقدان الخصوصية.

لتجاوز هذه المشكلة ، استخدمت Umbra متورطًاReposterبناء.عندما يتم إرسال أي أصول غير إيثيل إلى مستخدم Umbra ، يتم إرسالها فعليًا إلى عقد خاص ، بدلاً من عنوان مخفي مباشرة.يمكن للمستخدمين إنفاق الأموال المرسلة إلى عنوانهم المخفي عن طريق إرسال Metatransactions (من تطبيق Umbra) إلى توجيه Umbra ، الذين سيقومون بنقل الأموال من العقد الذكي نيابة عن المستخدم.سوف يخصم المهاجم بعض الرموز لتغطية تكلفة رسوم الغاز ويدعم في البداية عددًا معينًا من الرموز.

يكلف

تقوم عقود Umbra أيضًا بفرض رسوم صغيرة عند نقل الأموال على الشبكات ذات رسوم المعاملات المنخفضة للحد من البريد العشوائي.والسبب هو أن البريد المزعج يزيد من تكلفة المسح الضوئي لتحديد المعاملات ذات الصلة ، لذلك يعتبر هذا مفاضلة مقبولة.

الشبكات المدعومة

يتم نشر Umbra حاليًا على Mainnet Ethereum ، وكذلك التفاؤل والمضلع وسلسلة الغنوص والتعريفي.

عقد تسجيل Umbra له تصميمات مثيرة للاهتمام.تستخدم طريقة النشر Create2 و Standard Create2 ، وعنوان العقد الذكي هو نفسه على أي شبكة.هذا يعني أنه في حالة وجود العقد على شبكة معينة ، يمكن للعميل التأكد من أن هذا هو العقد الصحيح.يمكن تكوين العملاء لإضافة شبكات ، ويمكن لأي شخص نشره على أي شبكة.لقد قاموا بتطبيع رمز Bytecode ، وليس لدى العقد مالك ، مما يسمح لأي شخص بنشر عقود التسجيل والإعلان دون إذن على أي سلسلة.

UMBRA V2

Scopelift حاليًا قيد التطويرالطبعة الثانية أمبرا، يقدم هذا الإصدار بنية معيارية جديدة تتيح ملحقات العقد الأساسية لدعم معايير الرمز المميز الجديد أو حالات استخدام عدم الدفع.من خلال هذه البنية الجديدة ، يمكن لمطوري الطرف الثالث بناء وحدات لأي نوع من المعايير الرمزية ، مثل دافعي ERC-1155 أو ERC-7621 أو ERC-4337 أو أي شيء آخر يمكنك التفكير فيه.حاليًا ، يدعم عقد Umbra Core سيناريوهين ، أحدهما لـ ETH والآخر لـ ERC-20.سوف يدعم V2 العديد من السيناريوهات المختلفة.

المتاهة

المتاهةهو بروتوكول لا يعتمد على EIP-5564 + EIP6538 ، ولكنه يستخدم دليل المعرفة الصفرية لإضافة عدم الكشف عن هويته والخصوصية إلى المعاملات.تصفها ورقة Labyrinth البيضاء بأنها “ZKFI” الوسيطة: “يوفر ZKFI حل تغليف يعمل بمثابة برامج وسيطة خصوصية مع امتثال مدمجيشير الامتثال المدمج إلى “Deanononymization” ، وهو حل معقد يسمح ببعض المعاملات إلى أطراف محددة (أي المؤسسات القانونية مثل Interpol ، وما إلى ذلك) مع الحفاظ على شفاف ومفتوح.

تتضمن العقود الذكية الأساسية التي تستخدمها Labyrinth مجموعة متعددة الأفعال ومتعددة الأصول التي تتيح للمستخدمين تداول الأصول المتعددة في معاملة واحدة.لإنفاق الأصول ، يقوم المستخدمون بفحص الشبكة والحصول على بيانات مشفرة ، وفك تشفير الملاحظات ، وتصفية الأصول التي يرغبون في إنفاقها.يقوم المستخدم بعد ذلك بإنشاء ZKP يتضمن مفاتيح التوقيع للمعاملة والملاحظات المرتبطة بالمعاملات التي يرغبون في إنفاقها.

يتضمن جزء من العقد الأساسي المتاهة عقد تحويل يتفاعل مع عقود الوكيل المعيارية التي هي في الأساس وكيل إلى العقود الخارجية.لذلك ، على سبيل المثال: إذا أراد المستخدم التفاعل مع UNISWAP باستخدام المتاهة ، فسيقوم المستخدم بإنشاء معاملة تستدعي عملية التبادل على مجموعة Uniswap باستخدام عقد التحويل من خلال عقد الوكيل الخاص بـ UNISWAP.

يستخدم بروتوكول ZKFI الخاص بـ Labyrinth “ملاحظات” لتتبع الأرصدة والتحويلات.مشروع القانون هو في الأساس هيكل بيانات يصف عدد معين من الأصول وعنوانها التي ينتمون إليها.يقوم العميل بتخزين المعلومات اللازمة لإعادة بناء الملاحظات ويستخدم هذه المعلومات لإنفاق الأصول.يتم تخزين الالتزام بالملاحظات (تجزئة معرف الأصول والمالك والقيمة) في شجرة ميركل على السلسلة.في الواقع ، يستخدم Labyrinth شجرة ميركل ، واحدة للتذكرة وواحدة لعنوان الجذر.

تحتوي بنية بيانات الملاحظة على ما يلي:

-

الأصول: معرف الأصل يمثله هذه المذكرة (ETH ، WBTC ، Matic ، إلخ). -

قيمة: القيمة أو المبلغ الممثل بالملاحظات. -

LeafIndex: سيتم إدراج هذه الملاحظة في مؤشر عقدة الأوراق لشجرة Merkel الوعد. -

تعمي: عامل حماية عشوائي. -

Rootaddress: عنوان جذر المستخدم بإذن من الإنفاق. -

Revoker: نقطة المفتاح العام للوحدة المحددة.

ستلاحظ أن بنية البيانات أعلاه لا تحتوي على أصولمالكأي إشارة إلى هذا أمر غريب لأن الوعود المسجلة في Notes Merkel Tree هي معرف الأصول والقيمة ومالكتجزئة.في الواقع ، يتم حساب المالك من عنوان الجذر ، و revoker ، وعامل الحماية العشوائية ، لذلك بالنسبة للمراقبين الخارجيين ، يكون المالك في الواقع عنوانًا جديدًا تم إنشاؤه بواسطة كل معاملة جديدة.

حماية

فيما يتعلق بالمتاهة ، من المثير للاهتمام بشكل خاص أنه يختلف قليلاً عن البروتوكول التقليدي القائم على العناوين المخفية ، وتجمع الأصول هو في الواقع مجموعة حماية تستخدم الملاحظات لإنشاء تجمع UTXO محمي ، وبالتالي توفير سابق للمعاملات .تذكر أنه في تطبيق EIP-5564 ، سيتمكن كائن نقل المستخدم من عرض مصدر هذه الأموال.وبعبارة أخرى ، تدفع أليس بوب بعنوان سري ، ويدفعه بوب إلى تشارلي ، لذلك يمكن أن يرى تشارلي الآن بوب يتلقى الأموال من أليس في البداية ، وهكذا.ليس هذا هو الحال مع تجمع حماية Labyrinth.

لفهم كيفية عمل تجمع الحماية هذا ، نحتاج إلى معرفة كيفية نقل الأموال داخل البروتوكول:

توازن المستخدم في مجموعة الحماية هو مجموع ملاحظات الأصول المقابلة.لإنفاق هذه الملاحظات ، يحتاج المستخدمون إلى الكشف عن “الشعار غير الصحيح” لتلك الملاحظات.يرتبط شعار غير صالح بشكل فريد بمذكرة ، وبمجرد إنفاق الملاحظة ، يتم تمييز الشعار غير الصحيح لمنع الاستهلاك المزدوج وإنشاء ملاحظة جديدة بناءً على الملاحظة التي تم إنفاقها.يمكن دمج ملاحظات متعددة لنفس الأصل ، ويمكن إنشاء ملاحظات جديدة متعددة.معرف غير صالح هو (؟ ،؟ ،؟) أين؟

يحدد المستفيدون من عمليات نقل المعاملات السرية النقل بنفس طريقة EIP-5564 ، لأنهم يستمعون إلى الأحداث المرسلة من العقد الأساسي وتحديد العنوان السري الذي سيتمكنون منه من إرسال الأموال وتسجيل تلك العناوين محليًا.كما تم تحسين سرعة تحديد الأموال الواردة من خلال الاستفادة من علامات العرض وذاكرة التخزين المؤقت بشكل غير متزامن والملاحظات المتزامنة خلال دورة حياة التطبيق.

البحث جاري حاليًا لتسريع عملية اكتشاف الأموال ، وإلقاء نظرة على هذا الاقتراح من Aztec:طلب المقترحات: بروتوكول اكتشاف ملاحظة – Aztec.

فيما يتعلق بإنفاق الأموال ، يتعين على المستخدمين أيضًا إنشاء دليل ZK ، وهو يختلف عن تطبيق ERC-6654 الذي يعد في الأساس عنوان Ethereum الطبيعي.يتطلب إنشاء دليل على محفظة متوافقة مع أداء جيد نسبيًا ، ويستغرق الأمر حوالي 20 ثانية على أجهزة Android متوسطة المدى.

باكرات ومحولات

يوفر Labyrinth بعض الميزات الجيدة التي يمكن أن تحل بعض نقاط الألم في المعاملات السرية.يتم إرسال المعاملات المرسلة إلى العقد الأساسي المتاهة كعمليات المستخدم من خلال حزمة ERC-4337.يسمح هذا الإعداد بنفقات الملاحظات دون الحاجة إلى الرموز المميزة للغاز ETH أو المعاملات ، حيث يمكن للمستخدمين استخدام دافعي ERC-4337 لدفع الغاز لهم ، مع إضافة طبقة إضافية من الخصوصية.الاستثناء الوحيد هو الإيداع الأولي ، والذي لم يتم تقديمه كإجراء مستخدم.فائدة أخرى من استخدام دافعي ERC-4337 هي القدرة على دفع الغاز من خلال الأصول المنقولة ، حتى لو كانت رموز ERC-20 ، لذلك يعرض المتاهة API أسعار الغاز.

ميزة أخرى جيدة جدًا من المتاهة هي بنيةها المعيارية التي تسمحمحولتعمل العقود كوكلاء للتطبيقات اللامركزية الطرف الثالث.هذا لا يسمح للمستخدمين فقط بنقل الأموال باستخدام المعاملات المخفية ، ولكن أيضًا يتفاعل مع التطبيقات اللامركزية الطرف الثالث (مثل DEXs مثل Uniswap و AAVE و LIDO ، إلخ).هؤلاء الوكلاءمحول“ينفذ العقد بشكل أساسي وظيفة تتلقى كمية معينة من الأصول والمخرجات بعض الأصول. يوجد المنطق الأساسي في عقد طرف ثالث.

حلول الامتثال

يضمن Labyrinth الامتثال والامتثال التنظيمي من خلال إطار يسمى deanononymization الانتقائي (SEDE).

أذكر أن بنية بيانات الملاحظة تحتوي على حقل يسمى “التراجع”.revoker هو عنوان كيان معين يمكنه بدء عملية deanononization.يجب على المستخدم تحديد ما لا يقل عن إعادة إحياء من القائمة المحددة مسبقًا.لا يكون Revoker مسؤولاً وحده عن تحديد أنشطة غير قانونية أو غير لائقة محتملة ، ولكن يمكنها الاستجابة لطلبات وكالات إنفاذ القانون.

لا تتمتع Revoker بالقدرة على إلغاء الكشف عن الهوية مباشرة ، لكنها مسؤولة عن بدء طلبات إزالة الهوية.يتم نشر هذه الطلبات علنًا إلى الجارديان ، وهي لجنة جوهرية تراقب الخصوصية والامتثال.يجب على الوصي التصويت لتقرير ما إذا كان سيتم السماح بمعاملات Deanonomization.إذا تمكنت الجارديان من الوصول إلى النصاب القانوني والتصويت لصالحه ، فيمكن أن يقوم Revoker بفك تشفير بيانات المعاملة ، وبالتالي ربط المعاملة ذات الصلة بالمعاملة السابقة حتى تصبح سلسلة المعاملات تمامًا.

ينشئ هذا النظام سلسلة من الشيكات والتوازنات لأن الأوصياء لا يمكنهم الكشف عن بيانات المعاملات وحدهم ، وحتى لو لم يتوصلوا إلى أي شيء دون إعادة الإحياء ، ولا يمكن لـ Resoker القيام بذلك مع غالبية أصوات Guardian وحدها .

السكك الحديدية

السكك الحديديةإنه نظام خصوصية معاملة سري يتم نشره على Ethereum و Binance Smart Chain و Polygon والتعريفي.يتشابه البروتوكول في بعض النواحي إلى المتاهة لأنه يعتمد علىملحوظات، يتم تخزين هذه الملاحظات كوعود في شجرة Merkel ، وتشكيل مجموعة UTXO ، أي عن طريق إنشاء ملاحظات جديدة للمستلمين الآخرين للإنفاق.هذا يعني أن مالك الملاحظة فقط هو الذي يمكنه حساب هويته غير الصالحة ، والتي يتم إنشاؤها غالبًا بناءً على تجزئة مفتاح الإنفاق وفهرس الملاحظة في شجرة ميركل.

تستخدم عناوين Meta Hidden في Railgun بادئة “0ZK” ، على غرار EIP-5564 ، وهي مزيج من مفاتيح المشاهدة العامة ومفاتيح الإنفاق العام.ومع ذلك ، يستخدم Railgun مفتاح ED25519 على منحنى Babyjubjub بدلاً من ECDSA و SECP256K1.تمامًا مثل EIP-5564 ، يقوم المستخدمون بمسح جميع الأحداث الصادرة في عقد Railgun ويستخدمون مفتاح العرض الخاص بهم لتحديد الأحداث التي تمثل عمليات النقل إلى محفظتهم.

يستخدم Railgun أالمذيعالشبكة ، هذه المذيعين هي في الواقع مرحلين الذين يتلقون المعاملات المخصصة للمستخدم وبث المعاملات الفعلية إلى blockchain المقابلة لدفع رسوم الغاز نيابة عن المستخدم.يتم تشفير المعاملات من المستخدمين إلى المذيعيناتفاق واكوإجراء اتصالات لحماية عدم الكشف عن هويته للمستخدمين النهائيين.

يتبنى Railgun بنية معيارية تسمح لها بالتفاعل مع العقود الذكية الخارجية ، مما يوفر وظائف تتجاوز عمليات النقل البسيطة.يمرAdaptrelayيحقق العقد هذا ، الذي يحمي ويحكم الرموز قبل وبعد التفاعل مع العقد الخارجي ، على سبيل المثال ، الرمز المميز غير المحمي ، يتبادل الرمز المميز B على AMM ، ويحمي الرمز المميز B إلى المالك الأصلي.

في الإصدار 3 ، تخطط Railgun للاستفادة من EIP-4337 ويدعم المعاملات التقليدية.يأملون في تمكين المحللين المستقلين من المشاركة كمذيعين من خلال الحفاظ على تجمع ذاكرة مستخدم EIP-4337 مخصص لـ Railgun.إنهم يعملون حاليًا مع Umbra في هذه المشكلة ويحددون حالات الحافة وكيفية حلها ، راجع قسم Railgun V3 أدناه لمزيد من التفاصيل.

يكلف

تتقاضى اتفاقية Railgun رسومًا بنسبة 0.25 ٪ للودائع والسحب.سيتم إرسال هذه الرسوم إلى مستودع DAO ، الذي سيتم دفعه مع مرور الوقت لأصحاب المصلحة في رموز حوكمة السكك الحديدية.بالإضافة إلى رسوم الإيداع والسحب بنسبة 0.25 ٪ ، عادةً ما يتقاضى المذيعون رسومهم الخاصة ، والتي عادة ما تكون حوالي 10 ٪ من رسوم الغاز للمعاملات الفعلية على السلسلة.

الحكم

لدى Railgun نظام حوكمة يسمح بتقديم أي شكل من أشكال الاقتراح ، ويجب تقديم أي تغييرات على العقود الأساسية ، بما في ذلك العقود المالية والحوكمة ، مع اقتراح DAO.بشكل غير عادي ، فإن حالات مختلفة من Railgun لها حوكمة خاصة بها.على سبيل المثال ، لدى Railgun أنظمة الحوكمة المستقلة الخاصة بها ورموزها على Ethereum و Polygon و Binance.

SDK وكتاب الطبخ

يوفر Railgun SDK شامل وموثوق جيدًا يمكن لمطوري المحفظة أو DAPP استخدام وظائف العنوان المخفية من خلال دعم Railgun.يحتوي Railgun أيضًا على صيانة المجتمعكتاب الطبخ، يوفر “وصفة” تتيح لمطوري DAPP توفير وحدات للسكك الحديدية ، مما يسمح للمستخدمين بالتفاعل مع DAPPs باستخدام Railgun.على سبيل المثال ، يمكن للمطور كتابة وصفة لـ DEX بحيث يمكن للمستخدمين الذين لديهم أرصدة رمزية في Railgun تبادل الرموز الخاصة.

Railgun V3

سيؤدي التكرار التالي لـ Railgun إلى تقليل تكاليف المعاملات بنسبة 50 ٪ إلى 60 ٪.التغييرات الأخرى في الإصدار 3 هي دعم مستخدمي EIP-4337 ، يتم تنفيذها من خلال تجمع ذاكرة مخصص.بالإضافة إلى ذلك ، ستدعم V3 البنى المستندة إلى النية التي تسمح للحلولين بالتنافس على أفضل تنفيذ ، على الرغم من أن التفاصيل تظل عالية المستوى للغاية في الكتابة.انهم يعملون حاليا معCowswapالعمل معًا ، يخطط لاستخدام السنانير الأمامية والخلفية للسماح للمحللين بالوصول إلى الأموال.

Railgun Connect

يمكن القول إن التغيير الأكثر إثارة للاهتمام في الاقتراح هو أداة تسمى Railgun Connect ، والتي تشبه WalletConnect ، مما يتيح توصيل عناوين 0ZK بمعظم نهاية الأمامي للاستخدام الخاص دون أن توفر هذه DAPPs بشكل صريح التكامل مع Railgun عبر وحدات مخصصة.

Railgun Connect هو امتداد للمتصفح يستخدم في الواقع حالة Hardhat محليًا لتكرار حالة السلسلة وحقن مزود Web3 الخاص بها في DAPP ، مع نقطة نهاية RPC مع سلسلة إصدار Hardhat المحلية.يتيح لك ذلك التفاعل مع عقد DAPP كالمعتاد ، معاملات التسجيل ، ثم قم بتدوينه وإنشاء دليل Snark وإرساله إلى عقد Railgun على السلسلة الفعلية.على الرغم من أن هذا الوصف أبسط قليلاً ، إلا أنه ينقل الفكرة العامة.يتيح لك ذلك التفاعل مع أي DAPP تقريبًا (قد يكون هناك بعض الحالات الحافة لـ DAPPs التي تتطلب معالجة إضافية خارج الوصلات).تجدر الإشارة إلى أن حالة سلسلة الحفظ المحلية هي عملية تستهلك الموارد ، ولكن بمجرد اكتمالها ، يمكنك استخدام عنوان Railgun الخفي للتفاعل مع DAPP دون أي فرق من استخدام محفظة عادية.

ختاماً

هناك بعض المقترحات المثيرة للاهتمام لإنشاء عناوين خفية في بروتوكول Ethereum.على سبيل المثال،إنكويتم استخدام مفهوم “غلاف” ERC-20 ، والذي يتضمن عقد ERC-20 العادي ويشفر جميع الأرصدة.يتم تنفيذ عمليات النقل والموافقات في الحالة المشفرة عبر التشفير المتجانس بالكامل.تعتمد Inco على أجهزة Premompiles الموجودة حاليًا على شبكتها الخاصة ، ولكنها قد تنتقل إلى Ethereum في المستقبل.

هناك اقتراح آخر يسمىeip-7503: Zero-knowledgeledes، الذي يعتمد على تصميم يسمى “إثبات الحرق” ، على الرغم من أن هذا الاقتراح لا يبدو أنه قد حصل على الكثير من الاهتمام ، ربما لأنه يتطلب تحديثًا لـ EVM ، بدون هذا التحديث ، لا يمكن تنفيذه إلا على مستوى الرمز المميز ، استخدم تصميم ERC-20 يدعم بشكل خاص EIP-7503 (أو إذا قرر L2 إضافة دعم إلى رمز OPCODE الخاص به).

أزتيكربما تقنية الخصوصية الأكثر تعقيدًا في الوقت الحالي ، ولكنها تتطلب من المستخدمين سد الأموال إلى Aztec لاستخدامها ، والتي قد لا تكون مقبولة لمعظم المستخدمين.ومع ذلك ، إذا كان طلب مستخدمي Ethereum على خصوصية المعاملات الأساسية ينمو ، فقد يكون لـ AZTEC عرض قيمة فريد ليصبح L2 قيمة للغاية حيث ينقل DAPPs والمستخدمين إلى منصة توفر الخصوصية بشكل افتراضي.

نفس،intmaxإنه Ethereum L2 المتمحور حول الخصوصية (استنادًا إلى تصميم البلازما) ، والذي يحتوي أيضًا على جانب تنظيمي للامتثال ، والتحقق من شرعية الأموال الفردية من خلال ZKP بناءً على AML ، وفرض قيود على مبالغ المعاملات.لدى Intmax قيود على توفير الخصوصية لتحويلات الأموال ، في حين أن عمليات العقد الذكية EVM لا تتمتع بخصوصية.ومع ذلك ، على عكس AZTEC ، يمكن كتابة العقود الذكية بالصلابة ، والتي قد يفضلها بعض المطورين (اعتمادًا على حالة الاستخدام).

دعم المحفظة

بينما نشهد زيادة في اعتماد بروتوكولات العنوان المخفي ، وهي إشارة إيجابية ، لا تزال هناك العديد من التحديات.التحدي الأكثر أهمية هو أنها ليست مدعومة بالكامل في محافظ Ethereum السائدة (على الأقل ليس بعد).قد تحتاج المحافظ السائدة إلى اتخاذ العديد من الخيارات عند توفير الدعم للعناوين المخفية.وتشمل هذه الخيارات:

-

هل سيوفرون دعمًا للدعوة لتنفيذ واحد ، أم أنهم سيبنون ويحافظون على نوع من المجمع الشامل عبر بروتوكولات متعددة؟يمكن أن يكون الأخير مكلفًا من حيث التطوير والصيانة.

-

هل ستكون هناك اعتبارات تنظيمية وهل نحتاج إلى اتخاذ موقف في نطاق وآلية العميد الانتقائي (مثل حالة المتاهة)؟

-

تتطلب العناوين المخفية مكونًا على السلسلة ، من خلال عقد تسجيل (باستثناء FluidKey) ، مما يعني أن كل شبكة EVM يجب أن يتم دعمها بشكل صريح من المحفظة (على الرغم من أن تصميم Umbra يسهل نشر الإذن بالسجل).

-

تجعل العناوين المخفية تكاملًا موجودًا مع كاشفات الكتلة مثل Etherscan أكثر تعقيدًا.على سبيل المثال ، لن يعمل زر العرض على الكاشف لإخفاء عناوين التعريف لأن المحفظة تُظهر الأرصدة الإجمالية.قد توجد هذه المشكلة أيضًا في النقل.هذه الحالات الهامشية تحتاج إلى النظر بعناية.

-

وفقًا للتنفيذ الأساسي ، يمكن للمستخدمين فقط استخدام العناوين المخفية بشكل فعال مع مجموعة محددة من DAPPs ، أي تلك التي تدعمها البروتوكول الأساسي.بنية عنوان الاختباء المعيارية ستجعل هذا ممكنًا.ومع ذلك ، لن يتم دعم جميع DAPPs ويحتاج المستخدمون إلى إخطارهم بطريقة ما.هذا سهل نسبيًا عند استخدام EIP-5506 ، ولكن لا تزال هناك حالات تعقيد وحافة يمكن أن تخترق تجربة المستخدم في محفظتك.

هناك مجال للتحسين في منع خصوصية المستخدم الفقيرة والنظافة ، يرجى الرجوع إلى هذه المقالة:تحليل عدم الكشف عن هويته لمخطط عنوان الشبح Umbra على Ethereum“، نجح المؤلف في Deanonymous 48.5 ٪ من المعاملات الخفية على Mainnet Ethereum. العنوان الإرسال الأولي ، اعتقادا بشكل غير صحيح أن التتبع قد تم كسره بشكل عام. يتم معالجتها.

بشكل عام ، أنا متفائل جدًا بشأن العناوين غير المرئية والخصوصية في Ethereum.أعتقد أننا أحرزنا تقدمًا مثيرًا للإعجاب ووجدنا بعض التحديات القابلة للتصدي.أعتقد أن المحافظ السائدة ستجد طرقًا لتوفير دعم عناوين غير مرئي حتى يتمكن المستخدمون من استخدام هذه العناوين بسهولة والاستمتاع بالمستوى العادي للخصوصية التي يتوقعها المستخدمون ويستحقونها.

بفضل جميع الفرق التي استثمرت وقتهم وعملهم الشاق في البحث وبناء البنية التحتية للعناوين غير المرئية ، بما في ذلك البروتوكولات الأربعة التي ذكرتها في هذا المنشور.ستكون جهودهم ومثابتهم تأثير كبير على Ethereum!

<-style-type>