المصدر: بايت يوان CKB

في المقالة السابقةكيف تعمل شبكة البرق (1)في》 ، نناقش مبادئ التشغيل لشبكة البرق وتقنيات التأمين على الأمن لقنوات الدفع ثنائية الاتجاه.في هذه المقالة اليوم ، سنستمر في تقديم شبكة Lightning وشرح المبادئ والتقنيات ذات الصلة لتوسيع قناة الدفع ثنائية الاتجاه إلى شبكة Lightning.

توسيع قنوات الدفع ثنائية الاتجاه في شبكة البرق: تقنية توجيه متعددة القفزة

نستخدم أيضًا أليس وبوب لإنشاء القنوات كخلفية أساسية ، ولكن في هذا العالم ، باستثناء أليس وبوب ، ماذا يجب أن نفعل إذا أراد الآخرون الوصول إلى شبكة البرق؟هل هناك أي طريقة لتوصيل الجميع بالشبكة وضمان بدء المدفوعات لأي شخص على الشبكة؟

لحل هذه المشكلة ، نحن بحاجةقم بتوسيع قناة الدفع ثنائية الاتجاه إلى شبكة Lightning.واستخدام تقنية التوجيه متعددة القفاز.”التوجيه” يعني حرفيًا “العثور على مسار” ،في شبكة Lightning ، من الضروري العثور على مسار الدفع مقابل كائنات محددة متصلة بأمام وخلفي من القناة.

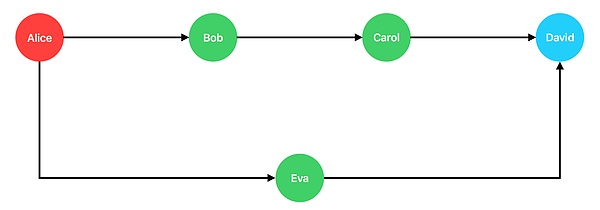

Take Alice Pays 2000 إلى David كمثال ، على افتراض أنه لا توجد قناة دفع بينهما ، ولكن تم إنشاء قنوات الدفع بين Alice و Bob و Bob و Carol وبين كارول وديفيد.في هذه الحالة ، يمكن لـ Alice تحويل الأموال إلى بوب أولاً ، ثم من بوب إلى كارول ، وأخيراً كارول إلى ديفيد ، والتي يبدو أنها تدرك قناة الدفع من أليس إلى ديفيد ، حيث يعمل بوب وكارول كعقدة توجيه الشبكة.إذا تم إنشاء قناة دفع أيضًا بين أليس وإيفا ، وبين إيفا وديفيد ، فيمكن أن تختار أليس أيضًا تحويل الأموال إلى إيفا أولاً ، ثم نقلها إلى ديفيد من إيفا.

من المسار ، من الواضح أن أليس تنقل الأموال إلى ديفيد من خلال إيفا هو أقصر خيار.ومع ذلك ، في التشغيل الفعلي ، فإن أقصر المسار الذي يبدو أنه ليس دائمًا هو الخيار الأفضل ، لأنه يجب النظر في عوامل أخرى ، مثل قدرة القناة ، ومعايير الشحن في عقدة التوجيه ، سواء كانت عقدة التوجيه متصلة بالإنترنت ، إلخ.

في الوقت الحاضر ، استخدمت تطبيقات شبكة Lightning Lightning الرئيسية (عملاء) ، مثل LND التي تم تطويرها بواسطة Lightning Labs و CLN التي تم تطويرها بواسطة blockstream التي طورتها CLN التي تم تطويرها بواسطة blockstream ، متغيرًا من خوارزمية Dijkstra في خوارزمية التوجيه ، وشبكة Lightning التي تم إطلاقها بواسطة تستخدم شبكة Fiber Nervos CKB أيضًا خوارزمية Dijkstra لإيجاد مسار التوجيه الأمثل.

ضمان أمان التوجيه: من HTLC إلى PTLC

في المثال أعلاه حيث تريد أليس دفع ديفيد ، كيف يمكننا التأكد من أن عقد التوجيه الوسيطة لن تغش ولن يحجب الأموال بشكل ضار؟تعتمد النظم المالية التقليدية عادة على ضمانات الائتمان من وسطاء ماليين معروفين ، ولكن شبكة البرق هي شبكة P2P وليس لديها طرف ثالث مستقل عن المتداولين لتوفير ضمانات الائتمان.هذا هوHTLC (عقد قفل وقت التجزئة)حيث الوظيفة.

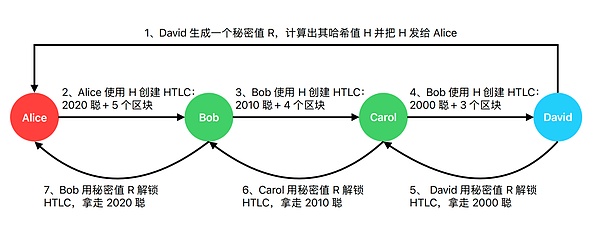

يتكون HTLC من جزأين: التحقق من التجزئة والتحقق من انتهاء الصلاحية.دعنا نأخذ أليس لدفع ديفيد 2000 واختيار بوب وكارول كعقد توجيه في الشبكة كمثال لفهم كيفية عمل HTLC:

-

أولاً ، يريد ديفيد توليد واحدةالقيمة السرية ص، يمكن أن تعمل أي كلمة أو رقم كقيمة سرية ، ثم حسابهاقيمة التجزئة حوأرسلها إلى أليس.سيتم وضع قيمة التجزئة هذه في البرنامج النصي لقفل إخراج المعاملة ، فقط أولئك الذين يعرفون القيمة السرية R المقابلة لهذا H يمكنهم استخدام هذا الإخراج ، والذي يسمى R “preimage” في شبكة البرق.إذا لم يتم الكشف عن القيمة السرية R في الوقت المناسب ، فلن يتم استخدام الدفع وسيقوم المرسل باسترداد جميع الأموال.

-

بعد ذلك ، تستخدم Alice قيمة التجزئة المستلمة H لإنشاء HTLC ، ويتم تعيين قفل الوقت على الكتل الخمسة التالية ، ومبلغ الإخراج هو 2020 Cong ، منها 20 Cong هي رسوم التعامل مع BOB العقدة التوجيه.لوضعها بكلمات واضحة ، ستدفع أليس بوب 2020 ، طالما أنه يمكن أن يوفر القيمة السرية R في 5 كتل ، وإلا فإن الأموال سيتم إرجاعها إلى أليس.

-

يقوم BOB بإنشاء HTLC في قنواته الخاصة و CAROL باستخدام نفس قيمة التجزئة H كما هو منصوص عليه من قبل Alice ، ويضع قفل الوقت إلى الكتل الأربعة التالية. رسوم التعامل.لوضعها بكلمات واضحة ، سيدفع Bob Carol 2010 ، طالما أنه يمكن أن يوفر القيمة السرية R في 4 كتل ، وإلا فإن الأموال سيتم إرجاعها إلى Bob.

-

يستخدم Carol نفس قيمة التجزئة H لإنشاء HTLC بمفرده وقناة David ، ويتم تعيين قفل الوقت على الكتل الثلاثة التالية ، ومبلغ الإخراج هو 2000 Sato.لوضعها بكلمات واضحة ، ستدفع كارول ديفيد 2000 ، طالما أنه يمكن أن يوفر القيمة السرية R في 3 كتل ، وإلا فإن الأموال سيتم إرجاعها إلى كارول.

-

استخدم David القيمة السرية R لإلغاء تأمين HTLC التي وضعتها كارول وأخذت 2000 Satoshi.

-

بعد أن أخذ ديفيد الأموال ، ستعرف كارول أيضًا القيمة السرية R. لقد استخدم R لفتح HTLC التي وضعها بوب وأخذت Satoshi 2010.

-

بعد أن أخذت كارول الأموال ، حصل بوب أيضًا على القيمة السرية ر.

من خلال هذه الآلية ، دفعت أليس بنجاح ديفيد 2000 دون إنشاء قناة دفع مباشرة.خلال العملية برمتها ، لا تحتاج جميع الأطراف إلى الوثوق ببعضها البعض.تتلقى عقدة التوجيه أيضًا رسوم المناولة الواجبة.حتى إذا تم مقاطعة الدفع في مرحلة معينة ، فلن يعاني أي طرف من خسائر بسبب وجود آلية قفل الوقت ، وستعود الأموال تلقائيًا بعد وقت القفل.

لكن،HTLC لديه أيضا مشكلة خصوصية محتملة:يستخدم المسار بأكمله نفس القيمة السرية (الصورة الأصلية).إذا كان الكيان يتحكم في عقد متعددة على مسار الدفع ، فمن الممكن استنتاج معلومات المعاملة الكاملة من خلال مقارنة مدخلات وإخراج العقد المختلفة ، وحتى تخمين الدافع والدافع ، مما يضعف شبكة البرق من خلال حماية الخصوصية التي تحققت عن طريق توجيه البصل .

لحل هذه المشكلة ، يقترح مجتمع البيتكوينPTLC (عقد قفل وقت نقطة).في مخطط PTLC ، يستخدم كل قفزة في المسار قيمة سرية مختلفة ، بحيث يتم حماية الخصوصية من خلال توجيه البصل.تخطط Network Fiber ، شبكة Lightning التي أطلقتها Nervos CKB ، لإدخال PTLC في المستقبل لزيادة تعزيز قدرات حماية الخصوصية لشبكة البرق.

خاتمة

مع التقدم المستمر للتكنولوجيا ، لا تزال شبكة Lightning تعمل بشكل مستمر على تحسين وتحسين.من Ln-Penalty إلى Eltoo إلى Daric ، من HTLC إلى PTLC ، رأينا التحسين المستمر لشبكة البرق من حيث الأمان ، وحماية الخصوصية ، إلخ.في المستقبل ، مع تطبيق المزيد من التقنيات المبتكرة وتحسين النظم الإيكولوجية ، من المتوقع أن تصبح شبكة البرق بنية تحتية رئيسية لتعزيز تعميم العملات المشفرة والمساهمة في تحقيق اقتصاد P2P الحقيقي.

مراجع

-

https://www.btcstudy.org/2021/09/15/lightning-network-in-depth-bart-1-payment-channels/

-

https://www.btcstudy.org/2021/09/15/lightning-network-in-depth-bart-2-htlc-payment-reouting/

-

https://www.btcstudy.org/2022/01/27/breaking-ton-the-bitcoin-lightning-network-eltoo/

-

https://www.btcstudy.org/2024/02/07/lightning-network-technology-emprovement-and-users-experience-bart-2/

-

https://www.btcstudy.org/2024/02/23/lightning-network-technology-emprovement-and-users-experience-bart-3/

-

https://www.btcstudy.org/2022/08/19/what-are-ptlc/

<-style-type>