Autor: Benfen x Co-Autor von TX-SHIELD

BlockchainTransparenz ist der Eckpfeiler seines Vertrauensmechanismus.Aber das hierÖffentliche Aufzeichnungseigenschaften,ist mittlerweile gewordenHaupthindernisse für die Implementierung groß angelegter Anwendungen. Für die Web3-Vision ist dies ein „zweischneidiges Schwert“:Es schafft nachweisbares Vertrauen auf Kosten der Geschäftsgeheimnis, der Privatsphäre persönlicher Vermögenswerte und der Compliance-Flexibilität.

Für Unternehmen kann jede On-Chain-Vereinbarung dazu führen, dass wichtige Lieferantenbeziehungen, Beschaffungskosten und Vergütungsstrategien den Wettbewerbern offengelegt werden.Für einzelne Benutzer werden bei jeder On-Chain-Zahlung dauerhaft deren Konsumgewohnheiten, Vermögensstatus und soziale Beziehungen erfasst und offengelegt. Für Regulierungsbehörden muss ein neues Gleichgewicht zwischen „Schutz der öffentlichen Privatsphäre“ und „Erfüllung der Verantwortung für die Einhaltung finanzieller Vorschriften“ gefunden werden.

Transparenz sollte nicht auf Kosten der grundlegenden Privatsphäre gehen.Dieser Zweig der öffentlichen Kette (Powered by TX-SHIELD) führt offiziell die private Zahlungsfunktion ein.Dies markiert unseren Übergang von einer Ära der „Öffentlichkeit im Austausch für Vertrauen“ zu einem neuen Paradigma von „Privatsphäre schafft Vertrauen“.Dieser Artikel ist in zwei Teile gegliedert: Im ersten Teil wird gezeigt, wie private Zahlungen die aktuellen Probleme im kommerziellen, persönlichen und regulatorischen Bereich lösen können;Im zweiten Teil erhalten Sie ein Bild der Zukunft und eine ausführliche Diskussion darüber, wie wir gemeinsam ein komplettes Ökosystem aufbauen können, vom On-Chain-Dark-Pool über vertrauliche Abstimmungen bis hin zu vertraulichen Auktionen und sogar ein neues Modell der sozialen Zusammenarbeit, das auf dem Eckpfeiler der Privatsphäre basiert.

Lösen Sie die aktuellen Probleme – dringende Anwendungsszenarien und eine eingehende Analyse des privaten Zahlungsverkehrs

Für B-Side-Unternehmen: Private Zahlungen sind ein strategisches Instrument für den geschäftlichen Wettbewerb und das Compliance-Management

1. Schützen Sie die Privatsphäre der Gehaltszahlungen: Nehmen Sie Deel als Beispiel, um ein „strategisches Tool“ für das Talentmanagement von Unternehmen zu entwickeln

Im globalen Talentwettbewerb moderner Unternehmen, insbesondere multinationaler Unternehmen, ist das Gehaltssystem ein zentraler strategischer Bestandteil.Wenn Unternehmen jedoch versuchen, transparente Blockchain-Technologie zur Lohnzahlung zu nutzen, stehen sie vor einem ernsthaften Problem.

Globale Plattform für die Lohn- und GehaltsabrechnungDeelAls eines der am schnellsten wachsenden SaaS-Unternehmen in der Geschichte besteht der Kern seines Geschäfts darin, Mitarbeitervergütungszahlungen auf der ganzen Welt abzuwickeln.Deel setzt die Blockchain-Technologie aktiv ein und ermöglicht globalen Mitarbeitern und Auftragnehmern über seinen „Deel Crypto“-Dienst das sofortige Abheben von Geld in Kryptowährungen wie Bitcoin und USDC, wodurch die Probleme der langsamen Geschwindigkeit und der hohen Gebühren herkömmlicher grenzüberschreitender Überweisungen effektiv gelöst werden.Allerdings ist es gerade diese Einführung der Blockchain zur Verbesserung der Zahlungseffizienz, die das Unternehmen vor ernsthafte Herausforderungen in Bezug auf die Transparenz stellt.

Für Deel und die Zehntausenden von Kundenunternehmen, die es bedientOffene und transparente BlockchainBei der Gehaltszahlung umfasst jede On-Chain-Zahlung die Gehaltsstruktur des Kunden, die Gehaltsniveaus in verschiedenen Ländern und Positionen und sogar die Einkommensinformationen bestimmter Mitarbeiter.dauerhafte ExpositionIm öffentlichen Blickfeld.Dies wird nicht nur Gehaltskonflikte innerhalb des Kundenunternehmens und externe Konkurrenzabwerbung auslösen, sondern auch direkt die Kerngeschäftsgeheimnisse der Deel-Plattform preisgeben – ihre globale Gehaltsdatenbank, die eine grundlegende Bedrohung für die Grundlage ihrer zig-Milliarden-Dollar-Bewertung darstellt.

Diese aktuelle Situation, die sich in realen Geschäftsszenarien widerspiegelt, hat zu einem klaren und dringenden praktischen Bedarf auf Unternehmensseite geführt: Globale Unternehmen wie Deel, die bei der Einführung der Blockchain-Zahlungseffizienz eine Vorreiterrolle übernommen haben, und viele Unternehmen, die eine effiziente und transparente Gehaltsverwaltung anstreben, benötigen dringend eine Zahlungslösung.es mussEs kann nicht nur die Blockchain-Technologie nutzen, um globale Gehaltszahlungen effizient, genau und vor Manipulationen zu verarbeiten, sondern auch die Geschäftsgeheimnis von Gehaltsdaten wie herkömmliche Finanzsysteme absolut schützen., um katastrophale Datenlecks zu vermeiden, die durch die Transparenz von Zahlungsinstrumenten verursacht werden.

Derzeit haben viele hochmoderne Web3-Unternehmen und DAOs Datenschutztechnologien wie Zcash oder Aztec Network zur Zahlung von Gehältern eingesetzt und dabei erfolgreich die Machbarkeit und Notwendigkeit privater Zahlungen im Gehaltsmanagement überprüft.Diese Praktiken zeigen, dass die Aufwertung der Gehaltsvertraulichkeit von einer „vertraglichen Verpflichtung“, die auf Systemen und Vertrauen beruht, zu einer „technischen Garantie“, die auf Kryptographie basiert, zur unvermeidlichen Richtung der Managemententwicklung moderner Unternehmen, insbesondere globalisierter Unternehmen, geworden ist.

Die private Zahlungsfunktion von BenFen Chain (www.benfen.org), deren Kernmotor die von TX-SHIELD bereitgestellte MPC-Lösung ist, ist eine maßgeschneiderte Lösung, die auf die Bedürfnisse solcher Unternehmen zugeschnitten ist. Wir schlagen außerdem den Aufbau eines vollständigen „Datenschutz-Gehaltsabrechnungssystems auf Unternehmensebene“ vor. Über diese Unterkette können Unternehmen Gehälter an globale Mitarbeiter zahlen.Der gesamte Prozess wird in der Kette abgeschlossen, was nicht nur die Genauigkeit und Überprüfbarkeit des Zahlungsprozesses gewährleistet, sondern auch wichtige Informationen wie den Zahlungsbetrag, die Identität des Ausstellers und des Empfängers verbirgt.Für Unternehmen wird das System als „unsichtbarer strategischer Vermögenswert“ dienen, der ein effizientes und transparentes globales Gehaltsmanagement unterstützt und gleichzeitig die Kerngehaltsdaten und Geschäftsstrategien des Unternehmens vollständig schützt; Für das Blockchain-Ökosystem wird erwartet, dass das System ein wichtiger Schritt bei der Förderung der groß angelegten Implementierung von Anwendungen auf Unternehmensebene wird – es reagiert genau auf die Kernanliegen von Unternehmen wie Deel im hochsensiblen Bereich der Gehaltsverwaltung und beseitigt wichtige Hindernisse für den Einstieg der Blockchain-Technologie in kommerzielle Mainstream-Anwendungen.

2. Finanzierung und Abwicklung der Lieferkette: Nehmen Sie Apple und Foxconn als Beispiele, um das doppelte Dilemma „Datensilos“ und „übermäßige Transparenz“ zu lösen.

Die Hauptursache für das aktuelle Dilemma in der Supply-Chain-Finanzierung liegt darin, dass Vertrauen zwischen den Beteiligten nicht effizient übertragen werden kann.Eine ausführliche Analyse des „Global Payments Report“ von McKinsey wies darauf hin, dass in der globalen Lieferkettenfinanzierung jedes Jahr eine Finanzierungslücke von Billionen Dollar besteht.Der Kern dieser Lücke ist ein typisches „Vertrauensproblem“.Nehmen Sie als Beispiel die Zusammenarbeit zwischen Apple und seinem Kernlieferanten Foxconn. Die Geschäftsdaten zwischen beiden bilden eine typische „Dateninsel“.Dies macht es für Foxconn schwierig, gegenüber Finanzinstituten seine Unschuld zu beweisen, um eine kostengünstige Finanzierung für seine „Forderungen“ zu erhalten, die reale Transaktionshintergründe darstellen. Dies führt letztendlich zu dem chronischen Problem einer schwierigen und teuren Finanzierung der gesamten Kette.Wenn Sie jedoch einfach nur Blockchain einführen, um Datenaustausch und Transparenz zu gewährleisten, geraten Sie in ein noch fataleres Dilemma: Die wichtigsten Geschäftsgeheimnisse wie der genaue Kaufstückpreis von Apple an Foxconn, die Abrechnungsfrist beider Parteien und sogar der Produktionsumfang neuer Produkte werden allen Teilnehmern der Kette, einschließlich der Wettbewerber, vollständig offengelegt.Wettbewerber können damit die Kostenstruktur und Produktstrategie von Apple genau berechnen. Dieses neue Risiko, das durch die Lösung alter Probleme entsteht, hat die Implementierung der Blockchain-Technologie in Kerngeschäftsszenarien von Unternehmen erheblich behindert.

Die komplexe Industriekette, die aus der Automobilindustrie, der Unterhaltungselektronikindustrie und ihrem riesigen Zulieferernetzwerk besteht, sucht nach einer innovativen Lösung, die gleichzeitig die folgenden zwei scheinbar widersprüchlichen Ziele erreichen kann: Erstens muss sie die Automatisierung von Geschäftsprozessen und die Überprüfbarkeit von Schlüsseldaten realisieren, Vertrauensbedürfnisse erfüllen und Finanzierungsengpässe überwinden; Zweitens muss sichergestellt werden, dass alle sensiblen Geschäftsdaten während des Zusammenarbeitsprozesses absolut geschützt sind, um den Verlust zentraler Wettbewerbsvorteile zu verhindern.

Untersuchungen innerhalb der Branche haben die Machbarkeit dieser Richtung bestätigt. Das Baseline Protocol-Projekt (gemeinsam gefördert von Branchenriesen wie Ernst & Young, Microsoft, AMD usw.) ist ein Pionier auf diesem Gebiet.Sein Kern besteht darin, fortschrittliche Kryptografietechnologie zu verwenden, um Unternehmenssystemen die Synchronisierung des Geschäftsprozessstatus auf der öffentlichen Blockchain zu ermöglichen und gleichzeitig sicherzustellen, dass alle wirtschaftlich sensiblen Daten vertraulich behandelt werden.Diese Praxis beweist effektiv, dass es möglich ist, mit technologischen Mitteln einen „Wettbewerb in der Zusammenarbeit“ zu erreichen – das heißt, während die Gesamteffizienz und das Vertrauen in die Lieferkette verbessert werden, entsteht gleichzeitig ein solider Datengraben für jeden Teilnehmer.

Die private Zahlungsfunktion dieser Unterkette wurde geboren, um diese komplexe Herausforderung zu bewältigen.Basierend auf der überprüfbaren Datenschutztechnologie von TX-SHIELD können wir eine vertrauenswürdige Abwicklungsschicht auf der Blockchain aufbauen.Auf dieser Ebene können Lieferanten gegenüber Finanzinstituten die Gültigkeit und Konformität ihrer Forderungen nachweisen, ohne sensible Informationen über bestimmte Beträge, die Identität der Gegenpartei oder Vertragsdetails preiszugeben.Dadurch erhalten Finanzinstitute das entscheidende Vertrauenselement, das sie benötigen, um Entscheidungen zu treffen, ohne Geschäftsgeheimnisse preiszugeben.Unter Berufung auf McKinseys Prognosen zu digitalen Lieferketten wird erwartet, dass solche Lösungen die Kapitalumschlagseffizienz der Lieferkette erheblich optimieren, den Abwicklungszyklus von Monaten auf Tage verkürzen und eine leistungsstarke Infrastruktur der nächsten Generation zur Aktivierung der Vitalität der Industriekette und zur Reduzierung umfassender Finanzierungskosten bereitstellen.

3. Grenzüberschreitende B2B-Zahlung und -Abwicklung: Nehmen Sie die globale Lieferkette von SHEIN als Beispiel, um Effizienz, Kosten und Geschäftsvertraulichkeit in Einklang zu bringen

Traditionelle grenzüberschreitende Zahlungssysteme waren jahrzehntelang durch Geschwindigkeits- und Kostenprobleme eingeschränkt. Zahlungen über herkömmliche Korrespondenzbankkanäle wie SWIFT dauern in der Regel 2 bis 5 Tage und sind mit hohen Bearbeitungsgebühren und undurchsichtigen Zwischenverbindungen verbunden. Nehmen Sie als Beispiel den globalen Fast-Fashion-Riesen SHEIN.Sein Geschäftsmodell ist in hohem Maße von einem globalen Lieferkettennetzwerk aus Tausenden von Lieferanten abhängig, das eine schnelle Reaktion erfordert.Daher ist es äußerst empfindlich gegenüber der Effizienz und den Kosten grenzüberschreitender Zahlungen.Um die Mängel des traditionellen SWIFT-Systems zu beheben, wird die Branche natürlich nach effizienteren Blockchain-Lösungen wie Stable Coins suchen.Doch selbst wenn neue Tools wie Stablecoins zur Effizienzsteigerung eingeführt werden, müssen sich Unternehmen immer noch den überschneidenden Herausforderungen stellen, die sich aus Datenschutzbestimmungen in verschiedenen Rechtsordnungen (wie der EU-DSGVO) und komplexen Compliance-Anforderungen ergeben.Darüber hinaus könnte für SHEIN jede Zahlung auf der transparenten Blockchain dem Konkurrenten Temu unbeabsichtigt die genauen Einkaufspreise, Auftragszuteilungsstrategien und sogar globalen Kapitalzuteilungspfade für verschiedene Lieferanten offenbaren, was eine direkte Bedrohung für seine zentralen Wettbewerbsbarrieren darstellt.Unternehmen benötigen dringend eine Zahlungslösung, die die Datenschutzgarantien des traditionellen Bankensystems, die Abwicklungsgeschwindigkeit von Stablecoins und die Compliance-Flexibilität für den Umgang mit dem globalen komplexen Regulierungsrahmen kombiniert.

BenFen Chain Privacy Payment bietet hierfür eine neue Lösung, eine „grenzüberschreitende B2B-Datenschutzabwicklungsschicht“. Diese Lösung nutzt die datenschutzschützende Stablecoin-Technologie von TX-SHIELD.Grenzüberschreitende Transaktionen zwischen Unternehmen können fast sofort in der Kette abgeschlossen werden, während der wichtige Transaktionsbetrag und die Identitätsinformationen der Gegenpartei verborgen und nur für beide Parteien der Transaktion und autorisierte Regulierungsbehörden sichtbar sind.Der erwartete Effekt dieser Lösung besteht darin, eine Abrechnung auf zweiter Ebene zu erreichen, die durchschnittlichen Bearbeitungsgebühren um mehr als 50 % zu senken und sicherzustellen, dass keine Kerngeschäftsgeheimnisse wie die Beschaffungsstrategie und die Vertriebskanäle des Unternehmens in den Prozess gelangen, wodurch dem Unternehmen im harten globalen Handelswettbewerb ein entscheidender Informationsvorteil verschafft wird.

4. Datenschutz im Treasury-Management: MicroStrategy als Beispiel nehmen, um das Blockchain-Finanzsystem auf Unternehmensebene neu zu gestalten

Im Zuge der Beschleunigung der Digitalisierung globaler UnternehmenTreasury-ManagementEs hat sich von einer Back-Office-Funktion zu einem Kernstück der Unternehmensstrategie entwickelt. Sie bestimmt nicht nur die Sicherheit und Liquidität von Unternehmensmitteln, sondern hat auch direkten Einfluss auf die Kapitalstruktur, Marktsignale und strategische Entscheidungen.Da jedoch immer mehr Unternehmen versuchen, Blockchain- und Kryptowährungs-Assets zur Optimierung ihrer Treasury-Strukturen zu nutzen, sind neue Probleme aufgetaucht – während die Effizienz steigt,Informationstransparenz birgt das Risiko einer strategischen Offenlegung.In den USA börsennotierte UnternehmenMikrostrategieDieses Unternehmen ist beispielsweise der weltweit bekannteste „Blockchain-Treasury-Pionier“.Seit 2020 kauft MicroStrategy weiterhin Bitcoin über Anleihenfinanzierungen und eigene Mittel und integriert diese in die Unternehmensbilanz, um die Inflation zu bekämpfen und die langfristigen Wertreserven zu optimieren.Obwohl dieser Schritt zu einem Meilenstein in der Innovation der Vermögensallokation von Unternehmen wurde, offenbarte er auch das Datenschutzdilemma öffentlicher Blockchain-Hauptbücher.Jedes Mal, wenn ein Unternehmen Geldtransfers, eine Neuausrichtung von Vermögenswerten oder eine neue Kaufrunde durchführt, wird dies in Echtzeit in der Kette aufgezeichnet und analysiert. Jeder Marktbeobachter kann aus dem Transaktionspfad über seine Positionen, Kostenspannen und sogar zukünftige Geschäftsabsichten spekulieren.Dies bedeutet, dass Blockchain zwar Transparenz und Vertrauen schafft, aber auch die Kapitalplanung, den Investitionsrhythmus und sogar die interne Finanzstruktur des Unternehmens für globale Analysten offenlegt.Für ein börsennotiertes Unternehmen kann dies nicht nur Marktschwankungen und Spekulationen auslösen, sondern auch Auswirkungen auf das Unternehmensmarktwertmanagement, Anleiheratings und sogar die genaue Steuerung von Kapitalmarktsignalen haben.

Immer mehr Unternehmen geben sich mit der Schließung und Langsamkeit traditioneller Treasury-Systeme nicht mehr zufrieden und beginnen, Blockchain-basierte Echtzeit-Finanzsysteme zu erforschen. Sie befürchten jedoch auch, dass die Einführung eines öffentlichen Hauptbuchs einer Veröffentlichung aller Geldströme gleichkommt?Daher benötigen Unternehmen dringend eine Methode, die nicht nur die Vorteile der Blockchain „sofortige Abrechnung und automatisierte Planung“ nutzen kann, sondern auchSchützen Sie die Privatsphäre der Fonds und erfüllen Sie die Einhaltung der Audit-Compliance wie bei herkömmlichen BankensystemenTreasury-Plan.

Genau das ist esDieses Unterketten-Datenschutz-Zahlungssystemvon einzigartigem Wert.Durch die komplexe MPC-Technologie von TX-SHIELD ermöglicht diese Unterkette Unternehmen, Vorgänge wie Vermögensübertragung, Ertragsreinvestition oder stabile Währungsliquiditätsplanung in der Kette durchzuführen und gleichzeitig wichtige Finanzinformationen (einschließlich Transaktionsbetrag, Flussrichtung, Vermögensstruktur) privat zu verschlüsseln.Das System generiert automatisch ein überprüfbares kryptografisches Zertifikat und öffnet nur autorisierten Prüfinstituten oder Regulierungsstellen den überprüfbaren Zugriff.Auf diese Weise können Unternehmen nicht nur Treasury-Operationen mit der hohen Effizienz der Blockchain durchführen, sondern auch einen Datenschutz erreichen, der „außerhalb der Kette unsichtbar“ ist, unter der Voraussetzung, dass er „in der Kette überprüfbar“ ist.

Wenn MicroStrategy das Treasury-Management unter dieser Architektur ausführt, sind seine Fondsplanung, Währungsallokation, Neuausrichtung von Vermögenswerten und andere Aktionen nicht mehr dem freien Markt ausgesetzt, es kann jedoch weiterhin sicherstellen, dass alle Vorgänge in der Kette den Vorschriften entsprechen, geprüft werden können und mit der Finanzberichterstattung im Einklang stehen.Mit anderen Worten: Diese Unterkette ermöglicht es Unternehmen, ein echtes „verschlüsseltes und überprüfbares Finanzministerium“ zu erreichen: öffentliche Aufsicht und private Ausführung.

5. DAO-Treasury-Management und anonyme Finanzierung: Nehmen Sie Uniswap DAO als Beispiel, um eine „strategische Barriere“ für dezentrale Organisationen zu errichten

Große DAOs (wie Uniswap DAO) verwalten normalerweise Vermögenswerte in Höhe von Hunderten Millionen oder sogar Milliarden Dollar. Obwohl die vollständige Transparenz ihrer Staatskasse der Eckpfeiler der Community Governance ist, bringt sie auch einen realistischen Status quo und Schwachstellen mit sich: Wenn Uniswap DAO erwägt, in ein frühes DeFi-Projekt zu investieren, werden die vollständig offengelegten Verhandlungs- und Übertragungsdetails es anderen Walen oder Konkurrenten leicht machen, es zu erobern, was dazu führt, dass die Kaufkosten des DAO in die Höhe schnellen und die Investitionsstrategie völlig wirkungslos wird.Ein starker praktischer Bedarf besteht darin, ein gewisses Maß an betrieblicher Privatsphäre für Teams oder bestimmte Ausschüsse bei der Durchführung von Investitionen, der Gewährung von Zuschüssen und der Belohnung von Mitwirkenden zu gewährleisten, um ihre Wettbewerbsstrategien und betrieblichen Effizienz zu schützen und gleichzeitig eine wirksame gemeinschaftliche Überwachung des allgemeinen Zustands des Finanzministeriums und der allgemeinen Richtung der Mittelverwendung aufrechtzuerhalten.

Wir planen die Bereitstellung eines speziellen „Treasury Privacy Vault“-Moduls für DAO in dieser Unterkette.DAO kann über die private Zahlungsfunktion dieser Zweigstelle spezifische vertrauliche Investitionen tätigen, Projekte anonym finanzieren und Mitwirkenden private Belohnungen gewähren.Anschließend kann DAO der Community durch einen selektiven Offenlegungsmechanismus die allgemeine Rationalität und Compliance der Mittelverwendung innerhalb eines bestimmten Zeitraums nachweisen, ohne die Details jeder sensiblen Transaktion offenlegen zu müssen.Die technische Machbarkeit dieser Lösung wurde von datenschutzorientierten Blockchain-Projekten wie Aztec Network in ihren offiziellen Anwendungsfällen überprüft.Darüber hinaus bietet Messaris Bericht „Understanding Decentralized Confidential Computing (DeCC)“ auch einen theoretischen Rahmen für diese Art der Untersuchung der Einführung von Datenvertraulichkeitsfunktionen bei gleichzeitiger Aufrechterhaltung der Dezentralisierung aus Branchensicht.Diese Lösung wird DAO stärken und ihm die Möglichkeit geben, „Geschäftsgeheimnisse“ ähnlich wie bei traditionellen Unternehmen zu schützen, wodurch mehr traditionelles Kapital und Institutionen, die nach strategischer Privatsphäre suchen, über das DAO-Modell in die Web3-Welt eintreten und den weiteren Wohlstand und die Reife des dezentralen Ökosystems fördern.

Für C-End-Benutzer: Private Zahlungen sind der technische Grundstein für persönliche finanzielle Würde und Lebensfreiheit.

1. Den täglichen Konsum und das digitale Leben schützen: Nehmen Sie Kryptowährungshändler als Beispiel, um die „digitale Persönlichkeit“ zu schützen.

Mit der Verbesserung der globalen Zahlungsinfrastruktur für Kryptowährungen – von den von Visa und Mastercard eingeführten Kryptokarten bis zur Integration von USDC-Zahlungen durch etablierte Finanztechnologieunternehmen wie PayPal und Revolut – beginnen immer mehr Benutzer, Kryptowährungen zu verwenden, um tägliche Transaktionen in der realen Welt abzuwickeln.Blockchain-Zahlungen entwickeln sich von einem „Nischenverhalten der Anleger“ zu einem „Lebensstil der breiten Öffentlichkeit“.Eine übersehene Tatsache ist jedoch:Die völlige Transparenz der öffentlichen Kette macht das „digitale Leben“ zu einem einsehbaren Glashaus.

Stellen Sie sich einen bekannten Kryptowährungshändler oder Web3-Unternehmer vor. Wenn sein gesamtes Konsumverhalten – vom Kauf von Starbucks-Kaffee über die Bezahlung eines Netflix-Abonnements bis hin zum Kauf von Weihnachtsgeschenken für seine Familie – über dieselbe öffentliche Geldbörse bezahlt wird, können diese Informationen leicht verfolgt, aggregiert und kreuzweise analysiert werden.Blockchain-Analyseunternehmen, Werbetreibende usw. können so seinen Lebensweg, seine Vermögensverteilung, seine Interessenpräferenzen und sogar seinen Gesundheitszustand und seine familiären Beziehungen skizzieren.Diese Art der völlig transparenten Offenlegung von Daten bedroht die Privatsphäre, die Sicherheit und sogar die persönliche Freiheit.Tatsächlich ist dies kein Einzelfall.In den Jahresberichten 2024 von Chainalysis und CipherTrace wurde darauf hingewiesen, dassMehr als 70 % der On-Chain-Identitätsprofile werden aufgrund des Verhaltens der Benutzer bei „täglichen Transaktionen“ und nicht bei groß angelegten Investitionsaktivitäten erstellt.Auch CoinDesk und The Block stellten in ihren Kommentaren unverblümt fest: „Ohne Datenschutz bleiben Kryptowährungszahlungen immer im experimentellen Stadium.“

Damit Web3-Zahlungen wirklich zum Mainstream werden, müssen wir nicht nur das Problem der „Effizienz und Kosten“ lösen, sondern den Benutzern auch ermöglichen, die „Privatsphärengrenzen der digitalen Persönlichkeit“ wiederzugewinnen.Mit anderen Worten,Datenschutz ist eine Voraussetzung für die Demokratisierung des Zahlungsverkehrs und keine nette Technologieoption.

Das private Zahlungssystem der BenFen-Kette ist darauf ausgelegt, dieses zentrale Problem anzugehen.Basierend auf dem von dieser Unterkette geschaffenen BenPay-Ökosystem (www.benpay.com) können Benutzer die Anwendung im BenPay-Ökosystem – BenPay Card – verwenden, um tägliche Zahlungen kleiner Beträge wie Catering, Abonnements, Reisen und Online-Konsum abzuwickeln. Dadurch können Zahlungen in stabiler Währung in tägliche Zahlungen kleiner Beträge wie Catering, Abonnements, Reisen und Online-Konsum mit einem niedrigeren Schwellenwert und häufiger integriert werden.Das System basiert auf komplexer MPC-Technologie und verbirgt automatisch den Betrag, die Zeit, die Empfängerinformationen jeder Transaktion sowie die Adresskorrelation zwischen verschiedenen Transaktionen.Gleichzeitig hat diese Unterkette auch einen „selektiven Offenlegungsmechanismus“ entwickelt – Benutzer können Händlern oder Aufsichtsbehörden bei Bedarf eingeschränkte Transaktionstransparenz gewähren und so ein „überprüfbares, aber nicht nachvollziehbares“ Zahlungserlebnis erreichen.

Der erwartete Effekt dieser Lösung besteht nicht nur darin, die Privatsphäre zu schützen, sondern auch die Blockchain-Zahlung in Richtung einer echten sozialen Popularisierung zu fördern:

• Für normale Verbraucher bedeutet dies die Wiederherstellung der bargeldähnlichen Freiheit in der digitalen Welt – Konsum ist nicht länger der Zugang zum Data Mining;

• Für Händler verbessert es das Vertrauen der Benutzer und fördert die häufigere Nutzung nativer Web3-Zahlungen.

• Datenschutz ist für die Regulierung nicht mehr gleichbedeutend mit einer „Black Box“, sondern mit einer „begrenzten Transparenz“.

Längerfristig gesehen giltDatenschutzzahlungen werden zur zugrunde liegenden öffentlichen Einrichtung des digitalen Lebens.Es ist nicht nur die technische Verkörperung der Souveränität personenbezogener Daten, sondern auch die Voraussetzung dafür, dass sich die Web3-Wirtschaft wirklich in das gesellschaftliche Leben integrieren kann.

2. Schützen Sie den Kauf sensibler Waren und Dienstleistungen: Nehmen Sie den Kauf verschreibungspflichtiger Medikamente als Beispiel, um das Recht auf Privatsphäre beim persönlichen Konsum zu verteidigen

Im Kontext des weltweiten Compliance-Drucks und der zunehmenden Zentralisierung von Zahlungsplattformen verlieren Verbraucher beim Kauf legaler, aber sensibler Waren oder Dienstleistungen nach und nach die letzte Verteidigungslinie zum Schutz ihrer Privatsphäre. Das traditionelle Zahlungssystem macht jede Transaktion durch zentralisierte Konto- und Identitätsüberprüfungsmechanismen nachvollziehbar und analysierbar.Für Gruppen, die regelmäßig verschreibungspflichtige Medikamente oder psychiatrische Dienste kaufen müssen, bedeutet dies, dass ihr Privatleben ins Rampenlicht gerückt wird.

Der Aufstieg der Blockchain-Zahlung, insbesondere der Stablecoin-Zahlung, bietet eine neue Möglichkeit für diese Art von Szenario: Das ist der FallSofortige Abwicklung, grenzüberschreitende Erreichbarkeit, kein Einfrierrisiko zwischen Vermittlernund weitere Vorteile, besonders geeignet für sensible Konsumszenarien im internationalen digitalen Leben.Die Eigenschaften dieses transparenten Hauptbuchs bringen jedoch auch ein schwierigeres Problem mit sich: Wenn eine Transaktion zum Kauf von Medikamenten oder einer psychologischen Beratung in der Kette aufgezeichnet wird, kann jeder das Kaufverhalten nachverfolgen, um die persönliche Gesundheit, den Lebensstatus und den wirtschaftlichen Status wiederherzustellen.Dieser „Transparenzrückschlag“ macht Blockchain-Zahlungen in Bereichen unbrauchbar, in denen Privatsphäre am dringendsten benötigt wird.

Mainstream-Medien wie CoinDesk haben mehrfach kommentiert: „Ohne Datenschutz wird es schwierig sein, Kryptowährungszahlungen in Mainstream-Konsumszenarien zu übernehmen.“ Dieses Urteil hat sich am Markt bestätigt – der Einsatz von Privacy Coins wie Monero in einigen E-Commerce- und sensiblen Dienstleistungsbereichen verdeutlicht die starre Forderung der Nutzer nach Datenschutz.Allerdings stehen solche Lösungen häufig im Widerspruch zu Compliance-Anforderungen und lassen sich nur schwer in gängige Zahlungssysteme integrieren.

Die private Zahlungsfunktion der BenFen Chain ist für solche Szenarien sehr hilfreich.Benutzer können Händler über BenPays ökologische Anwendung BenPay Merchant bezahlen. Der gesamte Prozess wird in der Kette abgeschlossen, um die Ausführung der Transaktion sicherzustellen. Der Schlüsseltransaktionsbetrag, die Adressinformationen beider Parteien und der daraus abgeleitete spezifische Verbrauchsinhalt werden jedoch ausgeblendet.Auf diese Weise können Benutzer die Dienste, die sie benötigen, sicher beziehen, ohne befürchten zu müssen, dass die wichtigsten Details ihres Privatlebens dauerhaft im öffentlichen Register erfasst werden und in Zukunft zu einer versteckten Gefahr werden.Wir wollen private Zahlungen weiter fördern, um „die Standardzahlungsoption in sensiblen Konsumszenarien“ zu werden.Für die Nutzer ist es wie ein „Talisman der Konsumfreiheit“, der ihr Grundrecht garantiert, nach ihren persönlichen Wünschen zu konsumieren, ohne anderen zu schaden, und die persönliche Würde wahrt; Für das Blockchain-Zahlungsökosystem ist dies ein wichtiger Schritt zum Eintritt in den Mainstream-Verbrauchermarkt und zur Erfüllung der tiefgreifenden Bedürfnisse der Benutzer, da es ein echtes Problem löst, das auch bei herkömmlichen elektronischen Zahlungen besteht, in der Blockchain jedoch extrem verstärkt wird.

3. Freiberufler sowie Klein- und Kleinsthändler schützen: Nehmen Sie Upwork-Designer als Beispiel, um Einzelpersonen „Schutz von Geschäftsgeheimnissen“ zu bieten.

Heute, da die globale digitale Wirtschaft und die Remote-Zusammenarbeit boomen, stellen Freiberufler sowie Klein- und Kleinsthändler einen schnell wachsenden Bedarf an Effizienz und Flexibilität bei der grenzüberschreitenden Abwicklung.Immer mehr Menschen beginnen, Blockchain- und Stablecoin-Zahlungen als neue Optionen für den grenzüberschreitenden Inkasso und die Abrechnung einzuführen.Ganz gleich, ob es sich um kreative Mitarbeiter auf traditionellen Plattformen wie Upwork und Fiverr oder um Web3-Entwickler handelt, die Dienste für DAO- und NFT-Projekte bereitstellen, sie akzeptieren zunehmend Stablecoin-Zahlungen wie USDT und USDC.Der Grund ist ganz praktisch: Blockchain-Zahlungen ermöglichen grenzüberschreitende Barrierefreiheit, sofortige Abwicklung, geringere Bearbeitungsgebühren und können zudem die komplexen Prozesse und geografischen Beschränkungen traditioneller Banken umgehen.Dies macht Stablecoins zur neuen universellen Währung für den globalen Markt für Freiberufler.

Wenn jedoch immer mehr einzelne Wirtschaftsaktivitäten in die Kette verschoben werden, werden diese auch passiv dem „völlig transparenten“ Hauptbuch ausgesetzt.Ein Top-UI-Designer, der Aufträge bei Upwork entgegennimmt, kann gleichzeitig Dienstleistungen für finanzschwache Start-ups und Fortune-500-Kunden erbringen. Seine Angebotsstrategie, Umsatzschwankungen und sogar wichtige Kundenquellen können von Wettbewerbern, Kunden und sogar externen Datenanalyseunternehmen leicht erkannt werden, sobald sie alle in der Kette offengelegt werden.Dieser Zustand des „Streifens in der Kette“ macht sie bei Preisverhandlungen passiv und kann sogar zu Vertrauen und Streitigkeiten führen, was ihre Fähigkeit zur kommerziellen Preisgestaltung und ihre Wettbewerbsfähigkeit auf dem Markt direkt schwächt.Auch Selbstständige müssen ihre „Geschäftsgeheimnisse“ schützen – insbesondere Preisstrategien und Kundenbeziehungen.In der traditionellen Wirtschaft sind diese Informationen natürlich durch Bankkonto-Datenschutz- und Geschäftsgeheimnissysteme geschützt; aber in der On-Chain-Wirtschaft gibt es fast keine Barrieren.

Dieses „Transparenz-Backlash“-Phänomen wird für die neue Generation einzelner Volkswirtschaften zu einer versteckten Sorge.Obwohl zentralisierte Zahlungsplattformen wie Stripe und Payoneer einen gewissen Datenschutz bieten, müssen Benutzer ihre Daten vollständig der Plattform anvertrauen und können ihre Geschäftsinformationen nicht unabhängig kontrollieren.CoinDesk stellte in seinem Bericht 2024 auch fest:„In der Web3-Wirtschaft ist Datenschutz nicht mehr nur eine persönliche Angelegenheit, sondern Teil der Wettbewerbsfähigkeit von Unternehmen.“Diese Off-Chain-Privacy-Zahlung ist die strukturelle Lösung für diese Art von Benutzergruppe.Durch die Verwendung dieser Unterkette zum Sammeln von Zahlungen können einzelne Mitarbeiter und Händler Zahlungen in der Kette sicher abschließen und gleichzeitig den Transaktionsbetrag, die Identität der Gegenpartei und die Transaktionskorrelation verbergen, wodurch externe Rückschlüsse auf ihre Angebotsstrategien oder Kundenbeziehungen wirksam verhindert werden.Dieser Mechanismus behält nicht nur die Vorteile hoher Effizienz, niedriger Kosten und globaler Zugänglichkeit von Blockchain-Zahlungen bei, sondern bietet auch Vertraulichkeit ähnlich dem traditionellen Geschäftssystem, sodass einzelne Wirtschaftsteilnehmer erstmals über einen „technischen Verhandlungsschirm“ verfügen.Ermöglichen Sie unabhängigen Designern, Entwicklern, Content-Erstellern und grenzüberschreitenden Händlern, die Sicherheit ihrer Geschäftsdaten wie große Unternehmen zu kontrollieren und weiterhin Werte in einem fairen und respektvollen Marktumfeld zu schaffen.

4. Finanzielle Selbstverteidigung unter Geopolitik: Am Beispiel türkischer Designer eine „wirtschaftliche Lebensader“ aufbauen

In einer Zeit, in der Geopolitik und makroökonomische Risiken miteinander verflochten sind, wird Blockchain für die Menschen in einigen Regionen allmählich zu einem „Instrument zur finanziellen Selbstverteidigung“.In Ländern wie der Türkei und Argentinien, die eine Hyperinflation oder strenge Kapitalkontrollen erleben, sind Freiberufler, Kleinunternehmer und selbst normale Sparer oft nicht in der Lage, ihr Vermögen sicher zu bewahren oder grenzüberschreitende Zahlungen über das traditionelle Bankensystem abzuwickeln.Infolgedessen begannen sie, sich Blockchain und Stablecoins zuzuwenden, und digitale Vermögenswerte wurden zu einer „alternativen Lebensader“, um der Abwertung lokaler Währungen zu widerstehen und Kapitalblockaden zu umgehen.

Doch es entstand ein neues Dilemma: Die Offenheit und Transparenz der Blockchain ermöglichte es diesen Benutzern, „nackt“ in der Kette zu laufen. Nehmen Sie als Beispiel einen türkischen Einwohner.Wenn er einen Teil seines Einkommens in USD-Stablecoins umwandeln möchte, um sich vor der Abwertung der Lira zu schützen, stellt er fest, dass alle Transfers, Vermögensbestände und Umtauschwege in der Kette offengelegt sind, was bedeutet, dass alle seine finanziellen Fußabdrücke der Öffentlichkeit zugänglich gemacht werden können.Dadurch ist es einer doppelten Bedrohung ausgesetzt: Aufsichtsbehörden können auf der Grundlage dieser öffentlichen Aufzeichnungen feststellen, dass sein Verhalten gegen Kapitalflussrichtlinien verstößt, und damit ein „Zuerst einfrieren, später überprüfen“-Verfahren einleiten, das zur Sperrung der Vermögenswerte führt;Gleichzeitig macht das öffentliche Vermögen es auch zu einem leichten Ziel für Kriminelle.Diese „durch Transparenz hervorgerufene Fragilität“ verringert die Schutzfunktion der Blockchain in Hochrisikoländern erheblich.

Daraus entsteht eine starke reale Nachfrage: In Gebieten mit Kapitalknappheit und Währungsvolatilität benötigen die Menschen nicht nur dezentrale Wertspeicherwerkzeuge, sondern auch BedarfMechanismus zum Schutz der Privatsphäre——Eine Finanzinfrastruktur, die in einem Umfeld des Misstrauens „überleben“ kann.Diese Off-Chain-Privacy-Zahlung ist eine Reaktion darauf.Wenn Benutzer an der Kette sparen und Peer-to-Peer-Überweisungen über BenPay C2C durchführen, werden ihre Vermögenssalden und Kontrahenteninformationen ausgeblendet. Dies ermöglicht es ihnen, Stablecoins zu verwenden, um der Inflation zu widerstehen und Risiken zu vermeiden, die durch die Transparenz in der Kette entstehen.Forschungsdaten von Chainalysis zeigen, dass die Akzeptanzrate von Kryptowährungen im Einzelhandel in Gebieten mit hoher Inflation und politischer Instabilität deutlich zugenommen hat, was auch die Dringlichkeit dieses Trends bestätigt.Wir glauben, dass private Zahlungen nicht nur eine technologische Innovation, sondern auch eine Infrastruktur für „finanzielle Menschenrechte“ sind.Es bietet Einzelpersonen in Schwierigkeiten die letzte Verteidigungslinie, um ihr Vermögen und freie Transaktionen zu schützen, und wird für sie zu einer „wirtschaftlichen Fluchtluke“, um wirtschaftliche Aktivitäten aufrechtzuerhalten und ihre Würde in extremen Umgebungen zu schützen.

5. Bewahren Sie die Reinheit wohltätiger Spenden: Nehmen Sie anonyme Wohltätigkeitsorganisationen als Beispiel, um die ursprüngliche Absicht, Gutes zu tun, zu schützen.

Im aktuellen Wohltätigkeitsbereich sind Persönlichkeiten des öffentlichen Lebens, Unternehmer oder einfache Gönner, die große oder sensible Spenden tätigen, häufig dem Druck der öffentlichen Meinung, moralischer Entführung oder ständigen Spendenaufforderungen ausgesetzt, sobald die Spende öffentlich gemacht wird.Beispielsweise möchte ein Unternehmer, der hochmoderne technologische Erforschung oder künstlerisches Schaffen am Rande finanzieren möchte, möglicherweise nicht, dass sein Name öffentlich mit der Spende in Verbindung gebracht wird, um unnötige kommerzielle Aufmerksamkeit oder öffentliche Missverständnisse zu vermeiden.Dies verändert den Geschmack einer eigentlich rein gemeinnützigen Aktion und schreckt sogar einige potenzielle Spender ab.Einzelpersonen, die anonym Gutes tun möchten, sowie Wohltätigkeitsorganisationen, die sich auf den Schutz der Privatsphäre von Spendern konzentrieren, benötigen eine Zahlungsmethode, die gewährleistet, dass Spenden sicher und rückverfolgbar beim Empfänger ankommen und gleichzeitig die Anonymität des Spenders vollständig schützen, sodass der gute Wille ungehindert fließen kann.Der Fall des Ethereum-Gründers Vitalik Buterin, der Tornado Cash für anonyme Spenden an die Ukraine nutzt, ist ein starkes Beispiel dafür, dass selbst Branchenführer in bestimmten Situationen ein starkes Interesse daran haben, die Privatsphäre von Spenden zu schützen.

Die Datenschutzzahlung von BenFen Chain ist das ideale Instrument, um dieses Ziel zu erreichen.Spender können über diese Unterkette direkt an die öffentliche Adresse der Wohltätigkeitsorganisation spenden, und im gesamten Prozess werden die Wallet-Adresse des Spenders und der spezifische Spendenbetrag vollständig ausgeblendet.Dieser Abschnitt kann die Zusammenarbeit mit großen gemeinnützigen Stiftungen weiter fördern, um gemeinsam die Festlegung von Standards für „wohltätige Datenschutzzahlungen“ voranzutreiben.Gestalten Sie die philanthropische Kultur neu und ermutigen Sie mehr Spenden, die von Herzen kommen, und ziehen Sie insbesondere Spender an, die ihr Vermögen nicht preisgeben oder sich aus verschiedenen Gründen zurückhalten wollen, um sich am Gemeinwohl zu beteiligen, damit die Wohltätigkeit wirklich zu ihrem reinsten und freiesten Wesen zurückkehren kann.

Für G-Seite und Dritte: Private Payment ist die Regulierungstechnologie der nächsten Generation, um „präzise Compliance“ zu erreichen.

1. Erreichen Sie „überprüfbare Privatsphäre“: Nehmen Sie den Vorfall mit Tornado Cash als Beispiel, um das neue Paradigma der AML/CFT-Compliance zu erkunden

Da sich die Blockchain-Technologie weiterentwickelt, insbesondere die Verbesserung der Anonymitäts- und Datenschutzfunktionen, steht das traditionelle Finanzregulierungssystem unter beispiellosem Druck.Die Regulierungsbehörden haben sich in der Vergangenheit darauf verlassenRückverfolgbarkeit von TransaktionenundSubjektidentifizierbarkeitZur Erfüllung von AML/CFT-Aufgaben werden zwei Säulen genutzt, doch während eine starke Datenschutztechnologie Benutzerdaten schützt, schwächt sie auch die Fähigkeit der Aufsichtsbehörde, Transaktionsinformationen in der Kette zu erhalten.Diese Art der „technischen Blindheit“ zwingt Regulierungsbehörden dazu, sich auf traditionelle Mittel wie territoriale Zuständigkeit und Sanktionen gegen kontrollierbare Einheiten zu verlassen, ohne in der Lage zu sein, legitime Benutzer von Rechtsverletzern zu unterscheiden.Infolgedessen weisen Regulierungsmaßnahmen häufig „Einheitsgrößen“ auf – sie gehen sowohl hart gegen illegale Aktivitäten vor als auch schränken die Freiheit der Bürger ein, sich an legitimen Datenschutztransaktionen zu beteiligen.

Der Vorfall mit Tornado Cash ist ein klassisches Beispiel für dieses Dilemma. Im Jahr 2022 sanktionierte das US-Finanzministerium Tornado Cash, weil der Währungsmixer von einigen böswilligen Akteuren zur Geldwäsche genutzt wurde, darunter auch Geldflüsse im Zusammenhang mit nordkoreanischen Hackergruppen (US-Finanzministerium, 2022).Der Vorfall zeigt, dass die Aufsicht, wenn anonyme Transaktionen nicht effizient verwaltet werden können, nur indirekte Mittel zur Risikokontrolle einsetzen kann, legale und illegale Transaktionen jedoch nicht genau identifizieren kann.Dies offenbart einen tiefen Widerspruch: Datenschutztechnologie zum Schutz individueller Rechte und das Regulierungssystem zur Aufrechterhaltung der öffentlichen Sicherheit sind in einem Spiel unter der bestehenden Struktur gefangen.Regulierungsbehörden benötigen dringend ein technisches Mittel, um dies zu ermöglichenÜberwachen Sie nicht alle Rechtsgeschäfte und verletzen Sie nicht die Rechte der ÖffentlichkeitUnter der Voraussetzung einer effizienten und genauen Identifizierung und Verhinderung illegaler Aktivitäten, also des Übergangs von „umfassender Blockade“ zu „Präzisionsmanagement“.

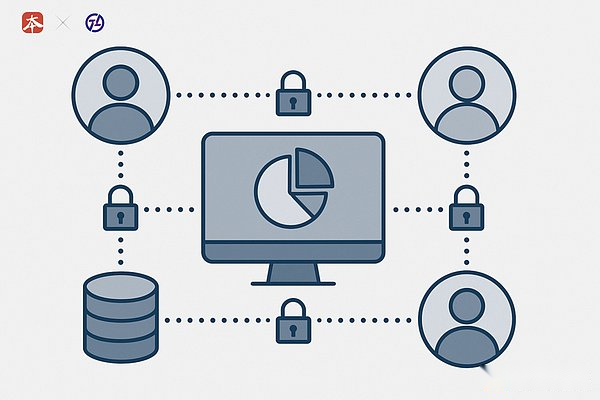

In diesem Zusammenhang schlägt diese Teilkette eine innovative Lösung für „überprüfbare Privatsphäre“ vor. Wir bauen Compliance-Funktionen durch Complex Multi-Party Security Computation (MPC) in die Protokollschicht ein und machen „Regulierbarkeit“ zu einem Kernmerkmal und nicht zu einem nachträglichen Gedanken.Insbesondere können Regulierungsbehörden die Einhaltung von Transaktionen überprüfen (z. B. „Diese Transaktion umfasst keine Adressen auf der Sanktionsliste“), ohne auf den Transaktionsbetrag und die Teilnehmeridentitäten zu achten, und so eine Aufwertung von der traditionellen „Datenüberwachung“ zur „logischen Überwachung“ im technischen Paradigma erreichen.

Die Struktur dieser Zweigkette übernimmtDoppelschichtiges Compliance-Design:

•Die erste Ebene: KYC-Identitätsgrundlagen

Arbeiten Sie mit Compliance-Dienstleistern zusammen, um Unternehmen und Hochfrequenzbenutzern eine Off-Chain-KYC-Zertifizierung bereitzustellen und überprüfbare Anmeldeinformationen zu generieren.Dies gewährleistet nicht nur die Legalität der Teilnehmer, sondern bietet auch eine institutionelle Grundlage für AML/CFT und ist der Vertrauensanker für alle fortgeschrittenen Finanzaktivitäten (insbesondere Unternehmenszahlungen, Gehaltsabrechnungen usw.).

•Schicht 2: Protokollschicht, überprüfbarer Datenschutz

Auf der Grundlage der Bestätigung der Identitätskonformität wird MPC mit wissensfreier Proof-Technologie kombiniert, um den Schutz der Privatsphäre und die Überprüfbarkeit von Transaktionen zu gewährleisten. Regulierungsbehörden können die Einhaltung von Transaktionen überprüfen, ohne den Transaktionsbetrag oder die Identitätsinformationen beider Parteien preiszugeben.Dadurch wird sichergestellt, dass die überwiegende Mehrheit der legitimen Transaktionen standardmäßig vertraulich behandelt wird, und gleichzeitig werden präzise Governance-Tools für die Überwachung bereitgestellt.

Diese zweistufige Architektur löst systematisch den Kernwiderspruch der Aufsicht: Regulierungsbehörden können wirksam gegen illegale Aktivitäten vorgehen, während Unternehmen und einzelne Nutzer Finanzdaten und Geschäftsgeheimnisse innerhalb eines Compliance-Rahmens schützen können.Diese Unterkette stellt somit eine wichtige Infrastruktur für die groß angelegte Anwendung der Blockchain-Finanzierung auf Unternehmensebene bereit, sodass „Datenschutz und Compliance“ nicht mehr im Widerspruch stehen und eine neue Ära der Compliance-Technologie entsteht.

2. Verbesserung der Steuerprüfungseffizienz: Nehmen Sie die Prüfung kleiner und mittlerer Technologieunternehmen als Beispiel, um eine harmonischere Steuererhebungsbeziehung aufzubauen

Bei herkömmlichen Steuerprüfungen verlangen die Steuerbehörden von Unternehmen in der Regel die Vorlage von Kontoauszügen und Kontodaten aus mehreren Jahren, um die Richtigkeit und Konformität ihrer Steuererklärungen zu überprüfen. Nehmen Sie als Beispiel ein mittelständisches Technologieunternehmen.Bei routinemäßigen Steuerprüfungen muss das Unternehmen nicht nur Transaktionsbücher für die letzten Jahre vorlegen, sondern steht auch vor dem Problem, dass der Prüfungsprozess mehrere Monate dauert und den Rhythmus von Forschung und Entwicklung sowie Betrieb erheblich beeinträchtigt.Noch wichtiger ist, dass die Unternehmensleitung immer befürchtet, dass während des langwierigen Prüfungsprozesses wichtige Geschäftsgeheimnisse wie Kundenlisten, Partner und Preisstrategien preisgegeben werden könnten.Dieses Modell spiegelt das Dilemma beider Parteien wider: Es ist notwendig, Steuergerechtigkeit zu gewährleisten und gleichzeitig Eingriffe in den normalen Betrieb des Unternehmens zu minimieren.

Mit zunehmender Reife der Blockchain-Technologie beginnen Unternehmen, Blockchain zur Aufzeichnung von Transaktionsdaten im täglichen Betrieb zu nutzen, um die Effizienz, Transparenz und Sicherheit zu verbessern.Einige Blockchain-Plattformen (wie Ethereum und Hyperledger) können eine Echtzeit-On-Chain- und automatisierte Aufzeichnung von Finanztransaktionen realisieren, was möglicherweise eine Erleichterung bei Steuerprüfungen darstellt.PricewaterhouseCoopers (PwC) hat außerdem den Einsatz der Blockchain-Technologie zur Verfolgung von Unternehmenssteuern und -transaktionen vorgeschlagen, um die Steuerkonformität und -transparenz zu verbessern und den Aufwand manueller Prüfungen durch On-Chain-Daten zu verringern.

Allerdings gibt es bei bestehenden Blockchain-Lösungen immer noch große Probleme: Obwohl das transparente Hauptbuch eine vollständige Transaktionsaufzeichnung liefert, werden der Betrag jeder Transaktion, die an der Transaktion beteiligten Parteien und die damit verbundenen Beziehungen nach außen offengelegt.Dies führt zur Offenlegung von Geschäftsgeheimnissen des Unternehmens, insbesondere sensibler Daten wie Kundenlisten, Umsatzstrukturen und Partnerinformationen.Daher können herkömmliche Blockchain-Datensätze allein die Notwendigkeit des Schutzes der Unternehmensdaten während des Prüfungsprozesses nicht erfüllen.

Die privaten Zahlungs- und zugehörigen Technologien von BenFen Chain sind entstanden, um diese Lücke zu schließen.Wenn Unternehmen diese Unterkette nutzen, um Transaktionen im täglichen Betrieb aufzuzeichnen, können sie während des Prüfungsprozesses die erforderlichen Zertifikate erstellen und Vorschläge an die Steuerbehörde überprüfen, ohne die Details jeder Transaktion offenzulegen.Dieses „Daten sind verfügbar, aber nicht sichtbar“-Design schützt wirksam die Geschäftsgeheimnisse des Unternehmens und die Privatsphäre der Kunden und gewährleistet gleichzeitig die Einhaltung von Audits.Darüber hinaus integriert diese Unterkette komplexe Datenschutz-Computing-Technologie (komplexes MPC) auf der Protokollebene und kombiniert sie mit der Off-Chain-KYC-Zertifizierung, um ein „zweischichtiges Compliance-System“ zu bilden.Regulierungsbehörden können die Konformität von Transaktionen überprüfen, ohne auf den konkreten Betrag und die Informationen beider Transaktionsparteien Rücksicht zu nehmen, und so erweiterte Standards für „Privacy by Default, selektive Offenlegung“ erreichen.Dies verbessert nicht nur die Effizienz von Steuerprüfungen und senkt die Compliance-Kosten von Unternehmen, sondern trägt auch zum Aufbau einer vertrauensvolleren und effizienteren Inkassobeziehung bei und fördert den groß angelegten Einsatz von Blockchain in den Bereichen Unternehmensfinanzmanagement und Steuercompliance.

Die zwölf Szenarien, die wir oben eingehend analysiert haben, bestätigen gemeinsam einen Kernpunkt: Datenschutzzahlungen sind keine marginalisierte Funktion, sondern eine Kernkomponente, die die Hauptmängel des bestehenden Blockchain-Paradigmas behebt und sein wahres Potenzial freisetzt. Sie ermöglicht es der Blockchain-Technologie, der Mainstream-Wirtschaftsgesellschaft, einzelnen Benutzern und Regulierungssystemen einen besseren Service zu bieten, indem sie verfeinerte technische Garantien für Geschäftsgeheimnisse, persönliche Würde und Compliance-Effizienz bietet.

Dies ist jedoch erst der Anfang. Wenn „Zahlungsschutz“ zu einer zuverlässigen Grundfunktion wird, wird ein größerer Raum für Innovationen eröffnet. Stellen Sie sich Folgendes vor:

• Wie oft wird sich die Liquidität von DeFi erhöhen, wenn Institutionen Strategien in der Kette ausführen können, ohne beschossen zu werden?

• Wie fair wäre die Regierungsführung, wenn die Stimmen der DAO nicht mehr von großen Akteuren beeinflusst würden?(z. B. A16Z hat Vetorecht in Uniswap)

• Wie genau wäre die Preisfindung, wenn Auktionen nicht mehr auf der Grundlage der „Erstgebots“-Erwartungen erfolgen würden?

• Wenn Unternehmen gemeinsam Daten analysieren könnten, ohne Geschäftsgeheimnisse preiszugeben, wie viele neue Kooperationsmodelle würden entstehen?

Diese Szenarien konnten in der Vergangenheit nicht realisiert werden, nicht weil die Technologie noch nicht ausgereift war, sondern weil der Widerspruch zwischen „Transparenz“ und „Privatsphäre“ nicht gelöst war.Wenn Sie sich zwischen „Öffentlichkeit für Vertrauen“ oder „Privatsphäre, aber Isolation“ entscheiden müssen, können viele hochwertige Kooperationen einfach nicht zustande kommen. Jetzt lasst uns weiter nachdenkenWenn Privatsphäre zur Infrastruktur und nicht mehr zum Luxus wird, was können wir daraus aufbauen?

Dies ist keine Show der Technologie, sondern eine Neudefinition von „Vertrauen“ – von „der Öffentlichkeit kann man vertrauen“ zu „der Verschlüsselung kann man auch vertrauen“, von „Transparenz kann kollaborativ sein“ zu „Privatsphäre kann man auch kollaborieren“.

Den Traum der Zukunft verwirklichen – von „Private Payment“ zu „Private Collaboration“: ein Paradigmenwechsel

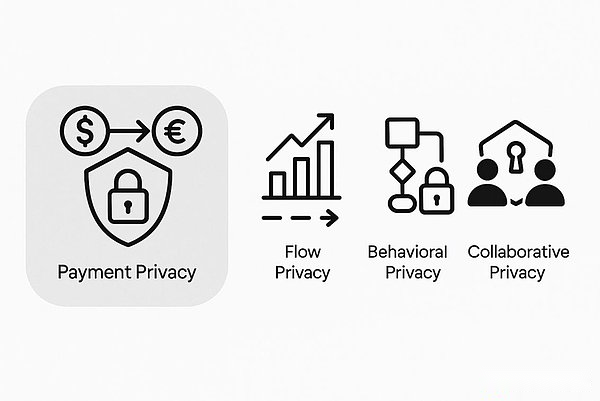

In den letzten zehn Jahren haben wir Durchbrüche in der Datenschutztechnologie im Bereich Zahlungen erlebt – Zcash, Monero, Tornado Cash und andere Protokolle haben es unauffindbar gemacht, wer wem wie viel Geld überwiesen hat.Dies ist die 1.0-Ära der Datenschutztechnologie:Informationen verbergen.

Aber Zahlungsschutz ist nur der Anfang. Die wahre Zukunft liegt in:Prozessprivatsphäre(Flow-Datenschutz)、Verhaltensprivatsphäre(Verhaltensdatenschutz) und letztendlichPrivatsphäre bei der Zusammenarbeit(Kollaborativer Datenschutz).

Was ist der Unterschied zwischen diesen drei?

•Prozessprivatsphäre:Handelsstrategien, Marktverhalten und Absichtsmuster ausblenden

•Verhaltensprivatsphäre——Verbergen Sie Handelsverhalten, strategische Wege und Marktabsichten, um zu verhindern, dass über den Betriebsmodus spekuliert wird

•Privatsphäre bei der Zusammenarbeit: Richten Sie einen „geschützten Raum für die Zusammenarbeit“ zwischen mehreren Parteien ein, Daten verlassen den lokalen Bereich nicht und Erkenntnisse werden in einem vertraulichen Zustand geteilt

Wir glauben, dass die Welt der Zukunft „geschützte Zusammenarbeit“ zum Kernthema machen wird, um die Grenzen von Zahlungen, Transaktionen, Governance und sozialer Zusammenarbeit neu zu definieren.

Privatsphäre ist nicht mehr „unsichtbar“, sondern „selektiv sichtbar“.

Vertrauen entsteht nicht mehr aus einer Zentrale, sondern aus einer nachweisbaren kryptografischen Zusammenarbeit.

Hierbei handelt es sich nicht um eine geringfügige technische Korrektur, sondern um eine Rekonstruktion der Vertrauensinfrastruktur.

1. Datenschutz im Transaktionsprozess: Die Geburt des Dark Pools in der Kette

Warum brauchen Institutionen Datenschutzmärkte?

Die Transparenz der traditionellen Blockchain ist ein Schutz für Privatanleger, aber ein Fluch für Institutionen.

Wenn ein Vermögensverwaltungsinstitut eine große Transaktion in der Kette ausführt, kann es der gesamte Markt sehen: Kontrahenten können auf Ihre Strategie spekulieren, Arbitrageure können Ihre Aufträge stehlen und Konkurrenten können Ihr Modell kopieren.Diese „erzwungene Transparenz“ macht den On-Chain-Markt voller Informationsasymmetrie, verzerrt jedoch den Preisfindungsmechanismus.

Im traditionellen Finanzwesen dient Dark Pool genau dazu, dieses Problem zu lösen – um die Durchführung großer Transaktionen in einer anonymen Umgebung zu ermöglichen und Marktauswirkungen zu vermeiden. Doch der zentralisierte Dark Pool weist fatale Mängel auf:

•Betreiber können Böses tun: Vorreiter, Informationslecks, Preismanipulation

•Regulatorische Undurchsichtigkeit:Es konnte nicht überprüft werden, ob die Transaktion fair ausgeführt wurde

•Einzelpunktrisiko:Der Zusammenbruch zentralisierter Systeme wird den gesamten Markt zerstören

TX-SHIELD baut einRegulatorische Datenschutzmarktebene(Regulated Dark Pool On-Chain) – eine Handelsinfrastruktur, die „selektive Transparenz“ in einer dezentralen Umgebung erreicht.Duty ist der Inbegriff und Kernträger dieser Infrastruktur.

Wie erreicht Technologie „selektive Transparenz“?

Die zentrale Herausforderung hierbei ist:Wie kann es beiden Parteien der Transaktion ermöglicht werden, einander zu sehen, sodass die Regulierungsbehörden bei Bedarf eingreifen können, während andere Marktteilnehmer im Unklaren bleiben?

TX-SHIELD verwendet eine mehrschichtige Datenschutzarchitektur:

1.Auftragsebene: Basierend auf dem Order-Matching-Mechanismus des Multi-Party Secure Computing (MPC) werden Transaktionsabsichten in einem vertraulichen Zustand übermittelt und abgeglichen

2.Ausführungsschicht: Zero-Knowledge-Proof (ZKP) stellt sicher, dass die Gültigkeit der Transaktion überprüft werden kann, die spezifischen Parameter (Preis, Menge, Identität) jedoch nicht offengelegt werden

3.Compliance-Schicht: Selektiver Offenlegungsmechanismus (selektive Offenlegung). Der Vorgesetzte verfügt über den Entschlüsselungsschlüssel und kann im Rahmen gerichtlicher Verfahren auf bestimmte Transaktionsdatensätze zugreifen.

Das bedeutet:

•Märkte können nicht länger durch Offenlegung manipuliert werden— Transaktionsabsichten werden bis zur Ausführung vertraulich behandelt

•Institutionen können Richtlinien sicher in der Kette durchsetzen– Sie müssen sich keine Sorgen über Informationslecks machen

•Stablecoins und RWA (Real World Assets) können vertraulich zirkulieren– Balance zwischen Compliance und Datenschutz

Dark Pool ist nicht nur ein Marktinstrument;Die zugrunde liegende Infrastruktur der Datenschutzfinanzierung.Dadurch können traditionelle Finanzinstitute zum ersten Mal ernsthaft darüber nachdenken, „in die Kette zu gehen“, da sie sich nicht mehr zwischen Transparenz und Richtlinienschutz entscheiden müssen.

2. DAO-Governance: Wie vertrauliche Abstimmungen das DAO neu gestalten

Das Dilemma der DAO-Governance: Der Preis der Transparenz

Das Ideal einer dezentralen autonomen Organisation (DAO) besteht darin, Community-Mitgliedern die Möglichkeit zu geben, durch Abstimmung gemeinsame Entscheidungen zu treffen und traditionelle hierarchische Strukturen durch Code und Konsens zu ersetzen.

Doch in Wirklichkeit geht die DAO-Governance oft nach hinten los:

•Die Abstimmungsergebnisse werden vorab beobachtet: Die Stimmen großer Haushalte wirken sich auf die Entscheidungen kleiner Haushalte aus und bilden einen „Folge-dem-Trend-Effekt“ (z. B. Uniswap, Radiant Capital).

•Sozialer Einfluss entführt die Rationalität: Die öffentliche Haltung des bekannten KOL unterdrückt abweichende Meinungen

•Wahlbestechung und Absprachen: Wenn Abstimmungsergebnisse in Echtzeit sichtbar sind, werden koordinierte Angriffe einfacher

Die Hauptursachen dieser Probleme sind:Übermäßige Transparenz führt zu einer Informationsasymmetrie, anstatt sie zu lösen.

Wahre Demokratie erfordert zwei Bedingungen: freie Meinungsäußerung (nicht von anderen beeinflusst) und überprüfbare Ergebnisse (sicherstellen, dass nicht betrogen wird).Die traditionelle öffentliche Abstimmung erfüllt nur die zweite Bedingung.

Vertrauliche Abstimmung: Rückkehr zur Ehrlichkeit in der Regierungsführung

Der vertrauliche Abstimmungsmechanismus von TX-SHIELD basiert aufHomomorphe Verschlüsselung(Homomorphe Verschlüsselung) undSicheres Multi-Party-Computing(MPC):

• Von Wählern abgegebene Stimmzettel werden vertraulich an die Kette übermittelt

• Die Stimmenauszählung erfolgt verschlüsselt und niemand kann den Inhalt der einzelnen Stimmen sehen

• Das Endergebnis wird durch wissensfreie Beweise öffentlich verifiziert, um sicherzustellen, dass der Prozess der Stimmenauszählung korrekt ist

Das scheint einfach, definiert aber tatsächlich die Vertrauenslogik von DAO neu:

„Privatsphäre macht Regierungsführung ehrlich.“

In diesem Rahmen:

• Die Stimme jedes Einzelnen ist unabhängig und wird nicht von anderen beeinflusst

• Große Spieler können kleine Spieler nicht durch „Signalanzeigen“ manipulieren.

• Die Richtigkeit der Ergebnisse kann mathematisch überprüft werden, anstatt sich auf Vertrauen zu verlassen

Noch wichtiger ist, dass dieser Mechanismus erweitert werden kannKomplexere Governance-Szenarien:

•Hierarchische Governance: Wähler mit unterschiedlichen Gewichten, die Gewichte werden in einem dichten Zustand aggregiert

•Stimmrechtsvertretung:Das Betrauungsverhältnis ist vertraulich, die Abstimmungsergebnisse sind jedoch nachvollziehbar

•Prognosemarkt: Dezentraler Prognosemarkt basierend auf vertraulicher Abstimmung

Wenn sich die Governance von „öffentlicher Transparenz“ zu „überprüfbarer Privatsphäre“ verlagert, hat DAO tatsächlich die Möglichkeit, eine neue Organisationsform zu werden.

3. Vertrauliche Gebote geben den wahren Wert frei

Was ist das Wesentliche beim Bieten?

In der Ökonomie wird das Bieten als „Preisfindungsmechanismus“ betrachtet, bei dem Gegenstände durch Wettbewerb ihren wahren Wert wiedererlangen.

Aber das traditionelle Bieten hat einen grundlegenden Fehler:Informationsverankerungseffekt(Verankerungseffekt).

Wenn der erste Bieter 1 Million bietet, orientieren sich die psychologischen Erwartungen anderer an dieser Zahl.Selbst wenn jemand denkt, dass der Artikel 2 Millionen Dollar wert ist, bietet er möglicherweise nur 1,1 Millionen Dollar – weil er Angst davor hat, „zu viel zu bieten“ und dumm auszusehen.

Das Ergebnis ist:Beim Bieten geht es nicht darum, Preise zu ermitteln, sondern darum, Preise zu bestimmen.Der erste Bieter kontrolliert die psychologischen Erwartungen des gesamten Marktes.

Blockchain-Implementierung versiegelter Auktionen

Der Datenschutz-Gebotsmechanismus von TX-SHIELD wird übernommenversiegeltes AngebotDie digitale Form der (Sealed-Bid Auction):

1.Einreichungsphase: Bieter geben verschlüsselte Gebote ab und niemand (einschließlich des Auktionators) kann den konkreten Betrag sehen.

2.Enthüllungsphase: Alle Gebote werden nach der vereinbarten Zeit automatisch durch Smart Contracts entschlüsselt.

3.Abwicklungsphase: Der Höchstbietende gewinnt und andere Gebote werden zurückgegeben (oder es wird eine Zweitpreisauktion basierend auf dem Mechanismusdesign verwendet)

Dadurch konnte der Markt zum ersten Mal wirklich erkennen,Konkurrenz mit symmetrischen Informationen„–Jeder Bieter stützt sein Gebot auf seine tatsächliche Bewertung und nicht auf die Signale anderer.

Anwendungsszenarien: von NFT bis Emissionsgutschriften

Dieser Mechanismus kann auf alle Szenarien angewendet werden, in denen eine „faire Preisermittlung“ erforderlich ist:

•NFT-Auktion:Der Wert von Kunst wird durch die tatsächliche Nachfrage bestimmt, nicht durch übertriebene Erwartungen

•Markt für Emissionsgutschriften: Unternehmen bieten auf der Grundlage tatsächlicher Emissionsreduktionskosten und nicht auf der Grundlage strategischer Gebote.

•Frequenzauktion:Die Regierung verkauft Frequenzressourcen und Betreiber können die Preise nicht durch Signalspiel senken.

•Datenauktion:Unternehmen bieten auf Datensätze, die unter Datenschutz stehen, um die Preisoffenlegung von Geschäftsstrategien zu vermeiden

Vertrauliche Gebote sind nicht nur ein technisches Instrument, sondern auch ein wichtiger Schritt für die Datenschutztechnologie, um in die Wertermittlungsebene einzudringen.Es beweist, dass Privatsphäre nicht der Feind der Effizienz, sondern die Voraussetzung für einen fairen Markt ist.

4. Schalten Sie einen neuen Kollaborationsmodus frei

Das Ende der Privatsphäre: Rekonstruktion der sozialen Zusammenarbeit

Wenn es sich bei den ersten drei Szenarien um die Anwendung von Datenschutztechnologie auf den Ebenen „Transaktion“ und „Governance“ handelt, dann ist es die vierte DimensionRekonstruktion der sozialen Zusammenarbeit selbst.

Wenn Einzelpersonen, Institutionen und Maschinen in einem dichten Zustand sicher zusammenarbeiten können, beginnen wir, neue sozioökonomische Modelle zu erschließen – Modelle, die in der Vergangenheit aufgrund „zu hoher Vertrauenskosten“ oder „der fehlenden Gewährleistung der Privatsphäre“ nicht realisiert werden konnten.

Szenario 1: Belohnungssystem für anonyme Schöpfung

Frage:Schöpfer sind bei der Veröffentlichung ihrer Werke oft mit einem „Identitätsbias“ konfrontiert – die Werke bekannter Autoren erregen tendenziell Aufmerksamkeit, während die Werke von Newcomern untergehen.Dies führt zu einer Verzerrung des Bewertungssystems.

TX-SHIELDPlanen:

• Die Identität des Werks wird bei der Übermittlung verschlüsselt und verborgen

• Bewertungen und Belohnungen werden anonym durchgeführt

• Sobald die Qualität des Werks einen bestimmten Schwellenwert erreicht, kann der Urheber seine Identität offenlegen

• Die Gewinnbeteiligung erfolgt automatisch über Smart Contracts und Urheber, Kuratoren und Plattformen werden anteilig zugewiesen

Dieses Modell hat Potenzial in den Bereichen Musik, Literatur, Design und anderen Bereichen gezeigt – wenn „Werk“ vom „Autor“ getrennt wird, kann der Wert der Kreativität rein bewertet werden.

Szenario 2: Dezentrale Kreditvergabe

Frage: Die traditionelle Bonitätsprüfung stützt sich auf zentralisierte Institutionen (Banken, Kreditauskunfteien), aber diese Institutionen können entweder keine globalen Benutzer abdecken oder haben Probleme mit Datenmonopol und Datenschutzmissbrauch.

TX-SHIELD-Lösung:

• Das On-Chain-Verhalten der Benutzer (Transaktionsverlauf, DeFi-Teilnahme, soziale Reputation) wird in einem dichten Zustand zu einem „Kredit-Score“ zusammengefasst

• Kreditnehmer und Kreditnehmer müssen keine konkreten Daten preisgeben, sondern können sich gegenseitig auf ihre Bonität prüfen

• Das Bewertungsmodell wird von der Community verwaltet, der Algorithmus ist transparent, aber die Daten sind privat

Dieses Modell der „Bewertung der Kreditwürdigkeit anhand verschlüsselter Daten, nicht anhand der Identität“ ermöglicht diesDie ohne Bankverbindung(Unbanked) können auch Finanzdienstleistungen in Anspruch nehmen und gleichzeitig die Privatsphäre vor Missbrauch schützen.

Szenario 3: Unternehmensübergreifende gemeinsame Datenzusammenarbeit

Frage: Medizin, Finanzen, Logistik und andere Branchen verfügen über große Mengen hochwertiger Daten, aber aufgrund von Datenschutzbestimmungen (DSGVO, HIPAA) und Wettbewerb dürfen diese Daten nicht weitergegeben werden.Dies führt zu einer eingeschränkten Schulung von KI-Modellen und der Unfähigkeit, Brancheneinblicke zu generieren.

TX-SHIELD-Lösung:

• Basierend aufföderiertes Lernen(Federated Learning) undMehrparteiensichere Berechnung (MPC)Framework bleiben die Daten lokal im Unternehmen

• Das Modelltraining wird in einem dichten Zustand durchgeführt und nur Gradientenaktualisierungen werden gemeinsam genutzt (und die Gradienten werden einer differenziellen Datenschutzverarbeitung unterzogen).

• Das endgültige Modell ist gemeinsames Eigentum aller Teilnehmer, aber keine Partei hat Zugriff auf die Originaldaten der anderen Partei

Dieses Modell verändert Bereiche wie die medizinische Forschung (mehrere Krankenhäuser trainieren gemeinsam Diagnosemodelle), die Kontrolle finanzieller Risiken (mehrere Banken bekämpfen gemeinsam Betrug) und die Optimierung der Lieferkette (mehrere Unternehmen prognostizieren gemeinsam die Nachfrage).

Dies ist genau die Vision des MPC-FL-Frameworks (Multi-Party Secure Computing + Federated Learning) von TX-SHIELD: ein System, das es ermöglicht, „Privatsphäre zu einer Infrastruktur für soziale Zusammenarbeit zu machen“.Noch wichtiger ist,TX-SHIELD löst das Kernproblem des föderierten Lernens: Wie kann der Beitrag jeder Partei fair quantifiziert werden?Dies ist der wesentliche Unterschied zwischen TX-SHIELD und herkömmlichen föderierten Lernlösungen.

Beim traditionellen föderierten Lernen trainieren alle Teilnehmer gemeinsam ein Modell, es ist jedoch unmöglich, genau zu messen, wer wie viel Wert beigetragen hat.Dies führt zu zwei fatalen Problemen:

•Trittbrettfahrerproblem:Auch die Partei mit schlechter Datenqualität kann die gleichen Rechte genießen.

•Anreizungleichgewicht:Die Partei mit hohem Datenwert hat keinen Anreiz, weiterhin mitzumachen

Das TX-SHIELD-Framework verwendet Dense-State-Berechnungen, um dies zu ermöglichenQuantifizieren und bewerten Sie den Modellbeitrag jeder Partei:

•Unternehmen A trug 30 % bei– Der marginale Beitrag seiner Daten zur Verbesserung der Modellgenauigkeit

•Unternehmen B trug 34 % bei— Seine Daten decken wichtige Long-Tail-Szenarien ab

•Unternehmen C trug 36 % bei— Es bietet die höchste Datenqualität und reduziert die Modellvarianz

Basierend auf dieser Beitragsmetrik wird Eigenkapital automatisch zugewiesen:

•Governance-Rechte: Das Stimmgewicht ist proportional zum Beitrag, und Parteien mit hohen Beiträgen haben ein größeres Mitspracherecht bei der Entscheidungsfindung bei der Modelliteration.

•Nießbrauchsrechte: Die Einnahmen aus der Modellvermarktung werden je nach Beitrag verteilt. Je mehr Sie arbeiten, desto mehr erhalten Sie.

•Datensouveränität: Jede Partei kann jederzeit zurücktreten und ihre Beiträge werden aufgezeichnet, die Daten werden jedoch nicht gespeichert.

Dieser Beitrag wird nicht einmal berechnet, sondern dynamisch aktualisiert, während das Modell iteriert.Wenn eine Partei weiterhin qualitativ hochwertige Daten bereitstellt, erhöht sich ihr Eigenkapitalanteil schrittweise; Wenn die Datenqualität abnimmt oder nicht mehr dazu beiträgt, verringert sich ihr Anteil entsprechend.Die Eigenkapitalverteilung wird erst dann gefestigt, wenn das Modell nicht mehr aktualisiert wird.Dadurch entsteht ein selbstoptimierender Anreizmechanismus——Die Teilnehmer haben den Anreiz, weiterhin qualitativ hochwertige Daten bereitzustellen und nicht „einmalige Transaktionen“.

Dies ist der wesentliche Unterschied zwischen TX-SHIELD und herkömmlichen föderierten Lernprogrammen.

Federated Learning, OpenMined und andere Lösungen von Google lösen das Problem, „wie man Modelle unter Datenschutz trainiert“, gehen jedoch davon aus, dass alle Teilnehmer gleich sind – egal, ob Sie 1 Million hochwertige Daten oder 10.000 verrauschte Daten bereitstellen, Ihre Rechte und Interessen sind dieselben.

TX-SHIELD antwortete weiter:Wie kann eine faire Zusammenarbeit unter Wahrung des Datenschutzes gewährleistet werden?Wir schützen nicht nur die Privatsphäre, sondern quantifizieren auch Beiträge und verteilen Rechte.

Diese „nachweisbare Fairness“ verändert die Zusammenarbeit von „moralischen Zwängen“ zu „mechanischen Garantien“:

Im medizinischen Bereich können große Tertiärkrankenhäuser und Basiskliniken gleichberechtigt zusammenarbeiten – Tertiärkrankenhäuser liefern komplexe Falldaten und Basiskliniken Daten zu häufigen Krankheiten. Die Beiträge beider Parteien werden genau bemessen, und es gilt nicht mehr „Große Krankenhäuser führen und kleine Kliniken begleiten“.

Im Finanzbereich können große Banken und kleine Finanztechnologieunternehmen ihre Kräfte bündeln, um Betrug zu bekämpfen – die historischen Daten großer Banken und die Echtzeitdaten kleiner Unternehmen sind beide wertvoll, und die Rechte und Interessen werden entsprechend den tatsächlichen Beiträgen verteilt.Es ist kein Nullsummenspiel mehr, bei dem „Groß und Klein essen“.

Im Bereich der Lieferkette können Marken, Logistikunternehmen und Einzelhändler gemeinsam den Lagerbestand optimieren – die Daten jeder Partei (Umsatzprognose, Transporteffizienz, Lagerumschlag) werden als spezifische Beiträge zur Modellverbesserung quantifiziert und die Vorteile werden proportional geteilt.

Dies ist nicht nur eine technologische Innovation, sondern auch eine Revolution im Paradigma der Zusammenarbeit: Wenn Beiträge quantifiziert werden können, kann Vertrauen berechnet werden;Wenn Rechte und Interessen überprüft werden können, kann eine Zusammenarbeit stattfinden und fortgesetzt werden.

Szene vier:Dichte Infrastruktur für die Zusammenarbeit und Datenquantifizierung

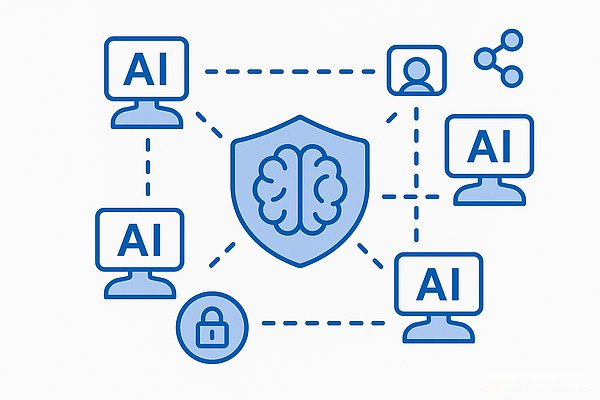

Die radikalste Vorstellung ist:Die Intelligenz der Zukunft gehört nicht einer einzelnen KI, sondern einem KI-Netzwerk.Mehrere KI-Agenten arbeiten in einer vertrauenswürdigen Datenschutzebene zusammen, so wie Neuronen ein Gehirn bilden – ein einzelnes Neuron ist banal und Netzwerkverbindungen schaffen Bewusstsein.

Warum braucht KI Zusammenarbeit?

Heutige KI-Modelle sind zunehmend spezialisiert: Einige sind gut in der Bilderkennung, andere beherrschen die natürliche Sprache und wieder andere sind auf mathematisches Denken spezialisiert.Aber reale Probleme erfordern oft domänenübergreifende Fähigkeiten – die Diagnose von Krankheiten erfordert die gleichzeitige Analyse von medizinischen Bildern, Krankenaktentexten und genetischen Daten;Autonomes Fahren erfordert die Integration von visueller Wahrnehmung, Pfadplanung und Verkehrsvorhersage.

Eine einzelne KI kann nicht alles erledigen und eine Zusammenarbeit wird unumgänglich.

Doch hier besteht ein grundlegender Widerspruch: KI-Modelle sind Vermögenswerte und Wettbewerbsfähigkeit. Wenn zwei KIs zusammenarbeiten müssen, können sie sich nicht einfach gegenseitig „entlarven“ – dies führt dazu, dass Modelle rückentwickelt werden, Trainingsdaten extrapoliert werden und Geschäftsgeheimnisse preisgegeben werden.

TX-SHIELDKernDie Lösung ist:Stellt eine kryptografische Infrastruktur für den Aufbau der KI-Zusammenarbeit bereit.

Spezifisches Szenario:

Medizinische diagnostische Zusammenarbeit

• Agent A (Bildgebungs-KI) analysiert CT-Scans und findet Anomalien in der Lunge

• Agent B (Pathologie-KI) leitet anhand von Symptombeschreibungen mögliche Ursachen ab

• Agent C (Gen-KI) bewertet Behandlungsoptionen basierend auf dem Genotyp des Patienten

• Drei KIs tauschen ihre Argumentationsergebnisse in dichter Form aus und erstellen einen umfassenden Diagnosebericht

• Aber keine KI kann die Modellparameter oder Trainingsdaten anderer KIs sehen

Zusammenarbeit bei der Kontrolle finanzieller Risiken

• Agent A (Handels-KI) erkennt abnormale Handelsmuster

• Agent B (Credit AI) wertet die historischen Kreditdaten der Benutzer aus

• Agent C (Betrugsbekämpfungs-KI) führt eine Kreuzvalidierung von Daten aus mehreren Quellen durch

• Der endgültige Risikoscore wird ausgegeben, die Modelle und Daten jeder KI bleiben jedoch isoliert

Zusammenarbeit beim autonomen Fahren

• Fahrzeug-KI muss mit der KI des städtischen Transportsystems, der Wettervorhersage-KI und der Logistikplanungs-KI zusammenarbeiten

• Sie geben notwendige Informationen (Verkehrsbedingungen, Wetter, Lieferbedarf) vertraulich weiter

• Ihre jeweiligen Algorithmuslogiken, historischen Verlaufsdaten und Geschäftsstrategien bleiben jedoch privat

Technische Umsetzung:Dichte Zusammenarbeit bei der Modellinferenz

Wenn KI-Agenten Modelle, Erfahrungen und Argumentationsergebnisse austauschen müssen, sollten sie Daten nicht direkt einander zugänglich machen (dies führt zu Modell-Reverse-Engineering oder Datenverlust), sondern sollten Informationen in einem vertraulichen Zustand austauschen:

• Agent A und Agent B schließen gemeinsam eine Schlussfolgerung, ohne ihre jeweiligen Modelle offenzulegen.

• Agent C kann die Richtigkeit dieser Schlussfolgerung überprüfen, aber die Modellparameter von A und B nicht ableiten

• Kooperationsprozesse können überprüft werden, die Begründungsdetails bleiben jedoch vertraulich

Diese „dichte Zusammenarbeit“ wird zum Fundament der zukünftigen KI-Wirtschaft.

Wenn KI-Agenten beginnen, Vermögenswerte zu besitzen (verschlüsselte Geldbörsen, digitale Identitäten), Verträge auszuführen (intelligente Verträge in der Kette) und Dienste bereitzustellen (API-Aufrufe, Datenaustausch), muss der Vertrauensmechanismus zwischen ihnen auf kryptografischer Ebene sein – nicht „Ich glaube, Sie werden nichts Böses tun“, sondern „Kryptografie garantiert, dass Sie nichts Böses tun können.“

Darüber hinaus kann der Beitragsquantifizierungsmechanismus von TX-SHIELD auch auf die KI-Zusammenarbeit angewendet werden:Der Beitrag jedes Agenten zum Endergebnis kann quantifiziert werden und die Vorteile werden proportional verteilt.Dies ermöglicht eine echte „wirtschaftliche Zusammenarbeit“ zwischen KIs statt rein technischem Andocken.

Stellen Sie sich ein zukünftiges Web3-Kollaborationsszenario basierend auf dem TX-SHIELD-Framework vor:

• Eine medizinische Diagnoseaufgabe wird von 5 professionellen KI-Kooperationen gegen eine Gebühr von 100 US-Dollar durchgeführt

• Bildgebende KI trägt 35 %, Pathologie-KI 30 %, genetische KI 20 %, Arzneimittel-KI 10 % und Koordinations-KI 5 % bei.

• Automatische Einkommensverteilung: 35/30/20/10/5 USD

• Der gesamte Prozess ist in der Kette überprüfbar, aber die Modelle und Daten jeder KI sind vollständig privat

Das ist keine Science-Fiction, das ist die unvermeidliche Richtung der Integration von Kryptographie, Blockchain und KI.

TX-SHIELD hofft, die Vertrauensinfrastruktur dieses KI-Kollaborationsnetzwerks zu werden – so dass agentische KI oder Roboter wie Menschen zusammenarbeiten können, aber vertrauenswürdiger als Menschen. Im neuen Paradigma entsteht Vertrauen durch Kryptografie – Sie müssen keine Informationen preisgeben, sondern nur nachweisen, dass Sie die Regeln befolgt haben.Wissensfreier Beweis, sichere Mehrparteienberechnung, föderiertes Lernen,Diese Technologien entbündeln „Verifizierung“ und „Offenlegung“ und trennen „Zusammenarbeit“ und „Offenlegung“.Wir glauben, dass Privatsphäre keine Grenze, sondern eine Brücke in die Zukunft ist.

Fazit: Datenschutz ist die neue Sprache des Vertrauens

Ausgehend von der „Lösung des aktuellen Problems“ haben wir gesehen, wie private Zahlungen als solide Barriere zum Schutz von Geschäftsgeheimnissen, zur Verteidigung der persönlichen Würde und zur Erreichung präziser Compliance dienen können.Es behebt die inhärenten Mängel der transparenten Blockchain und macht sie tatsächlich fähig, der realen Welt zu dienen.Darüber hinaus bewegen wir uns in Richtung „Verwirklichung des Traums der Zukunft“ und stellen uns die unendlichen Möglichkeiten vor, die uns entstehen, wenn Privatsphäre zur Standardeinstellung wird. Vom On-Chain-Dark-Pool bis hin zu vertraulichen Abstimmungen, von vertraulichen Auktionen bis hin zu einem neuen Paradigma der Datenzusammenarbeit – wir sehen deutlich, dass es beim Datenschutz nicht mehr nur um „Verstecken“, sondern auch um „Ermächtigung“ geht;Es ist nicht nur ein Schutzschild, sondern auch ein Motor der Zusammenarbeit.

Dies ist ein tiefgreifender Paradigmenwechsel: Wir bewegen uns von einer Ära, in der „Transparenz gegen Vertrauen eingetauscht werden muss“, zu einer neuen Ära, in der „Kryptographie Vertrauen garantieren kann“.Die Quelle des Vertrauens verlagert sich von der erzwungenen Offenlegung in die Öffentlichkeit hin zu überprüfbaren vertraulichen Berechnungen.

Die Vision der gemeinsamen Erkundung zwischen diesem Zweig der öffentlichen Kette und TX-SHIELD liegt darin: Wir entwickeln nicht nur eine Funktion oder eine Reihe von Protokollen, sondern legen auch gemeinsam die Vertrauensbasis für die nächste Generation des Internets.In dieser Zukunft:

Unternehmen können unbesorgt im Wettbewerb zusammenarbeiten und Innovationen anregen;

Individuen können in der digitalen Welt frei leben und Souveränität zurückgewinnen;

Die Gesellschaft kann eine effizientere Zusammenarbeit erreichen und kollektives Wissen freisetzen und gleichzeitig die Privatsphäre schützen.

Privatsphäre ist nie das Ende.Es ist der Ausgangspunkt für eine freiere, gerechtere und effizientere digitale Zivilisation.Und wir arbeiten gemeinsam daran, es Wirklichkeit werden zu lassen.

ÜberBenFen

BenFen ist eine leistungsstarke öffentliche Kette, die speziell für stabile Währungszahlungen entwickelt wurde.Basierend auf der Move-Sprache haben wir ein sicheres, kostengünstiges und hoch skalierbares zugrunde liegendes Netzwerk geschaffen.Sein Hauptmerkmal besteht darin, dass es Benutzer dabei unterstützt, Stablecoins direkt zur Zahlung von Gasgebühren zu verwenden, was die Nutzungsschwelle erheblich senkt und den Weg für groß angelegte Anwendungen ebnet.Zusätzlich zu ihren starken kettenübergreifenden und währungsübergreifenden Abwicklungsfähigkeiten deckt diese Unterkette durch umfangreiche ökologische Anwendungen mehrere Zahlungsszenarien ab.Noch wichtiger ist, dass wir Benutzern auf Unternehmensebene wichtige Datenschutz-Zahlungsoptionen bieten, um sicherzustellen, dass sie die Effizienzvorteile der Blockchain nutzen und gleichzeitig wichtige Geschäftsdaten vor der Offenlegung schützen können.

Dieser Zweig ist bestrebt, ein globales Stablecoin-Umlaufnetzwerk zu werden, das die Lohn- und Gehaltsabrechnung von Unternehmen, grenzüberschreitende Zahlungen, E-Commerce und Offline-Händler bedient, eine Finanzinfrastruktur der nächsten Generation, die Effizienz, Kosten und Sicherheit berücksichtigt.

ÜberTX-SHIELD

Tx-SHIELD ist eine überwachte KettePrivatsphäreAbwicklungsinfrastruktur, die sowohl Stablecoins als auch Blockchain-Anwendungen bereitstelltPrivatsphäre, Überwachung sichtbarer Zahlungs- und Abwicklungsmöglichkeiten.

Kernlösung:

•TX–SCHILD:Datenschutzinfrastruktur für Blockchain-Anwendungen, die vertrauliche Transaktionen, Dark Pools und datenschutzorientierte Protokollschichten realisiert.

Unsere Innovationen:

Wir schützen nicht nur die Privatsphäre von Transaktionen, sondern gestalten durch verteilte Kryptografie auch das Eigentum und die Sicherheit von Vermögenswerten neu.Die Lösung von TX-SHIELD ermöglicht es Unternehmen und Finanzinstituten, eine gemeinsame Verwahrung von Vermögenswerten, Datenschutzklärungen und Prüfungen zur Einhaltung gesetzlicher Vorschriften zu erreichen, ohne Geschäftsgeheimnisse preiszugeben.

Wir bauen eine solche Infrastrukturebene auf:Sorgen Sie dafür, dass die Privatsphäre kein Hindernis mehr für die regulatorische und institutionelle Umsetzung darstellt.JaWerden Sie zu einer Schutzschicht für Finanzströme.