المؤلف: محمد فودا ، متوسطة ؛

قادت Bitcoin Spot ETF المناقشات في الأسابيع القليلة الماضية.بعد كل شيء استقر الغبار ، عاد انتباه المجتمع إلى تطوير البيتكوين.هذا يعني الإجابة على سؤال أبدي: “كيفية تحسين برمجة البيتكوين؟”

تعد Bitcoin L2 حاليًا الإجابة الواعدة على هذا السؤال.تقارن هذه المقالة Bitcoin L2 مع L1 وتناقش بعضًا من مشاريع Bitcoin L2 الواعدة.ثم ، يناقش هذه المقالة فرصًا للاهتمام في مجال ريادة الأعمال المتعلقة بـ Bitcoin L2.

الدفاع عن البيتكوين التي لا تتطلب تراخيص

نظرًا لأن العديد من المستثمرين يمكنهم الآن الحصول على افتتاح Bitcoin من خلال المنتجات التنظيمية ، فيمكنهم استخدام BTCs في العديد من منتجات Tradfi مثل التداول المالي وقروض الرهن العقاري.ومع ذلك ، فإن هذه المنتجات لا تستخدم BTCs الأصلية.بدلاً من ذلك ، يستخدمون Tradefi of BTC التي يسيطر عليها المصدر ، بينما يتم قفل BTC الأصلي من قبل الوصي.متأخر , بعد فوات الوقت،قد تصبح Tradefi BTC هي الطريقة الرئيسية للاحتفاظ واستخدام BTC ، وتحويلها من الأصول اللامركزية التي لا تحتاج إلى ترخيص لأصل آخر يسيطر عليه وول ستريت.يعد 是 是 是 抵 比 比 هو السبيل الوحيد لمقاومة النظام المالي القديم لالتقاط البيتكوين.

بناء منتجات إنتاج البيتكوين الأصلية

تطبيق L1

حاول الناس تحقيق وظائف إضافية على L1 عدة مرات.ينصب تركيز هذه الجهود على استخدام قدرة البيتكوين على حمل أي بيانات.يمكن استخدام هذه البيانات لتحقيق وظائف إضافية ، مثل أصول الإصدار والنقل و NFT.ومع ذلك ، لا يتم تصميم هذه الوظائف كجزء من بروتوكول Bitcoin ، ولكنها تحتاج إلى شرح برامج إضافية لشرح حقول البيانات هذه وتشغيلها.

وتشمل هذه الجهود العملات المعدنية الملونة ، وبروتوكول Omni ، والطرف المقابل ، وأقرب الأوامر.تم استخدام Omni في الأصل لتوزيع ونقل Tether (USDT) على Bitcoin L1 ، ثم امتد إلى سلاسل أخرى.الطرف المقابل هو التكنولوجيا الأساسية لطوابع البيتكوين ورمز SRC-20.تستخدم المراسيم حاليًا نقوشًا لإصدار Tokes NFT و BRC-20 على Bitcoin.

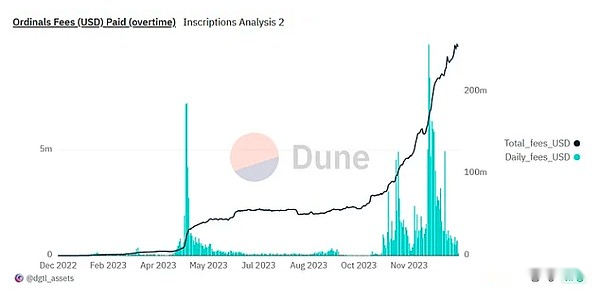

حققت Ordinals نجاحًا كبيرًا منذ إطلاقها ، وتكلفة أكثر من 200 مليون دولار أمريكي.على الرغم من النجاح ، يقتصر المراسيم على إصدار الأصول ونقلها.لا يمكن استخدام الأوامر لتنفيذ التطبيقات على L1.نظرًا لقيود البرنامج النصي Bitcoin في لغة البرمجة الأصلية Bitcoin ، يكاد يكون من المستحيل بناء تطبيقات أكثر تعقيدًا (مثل AMM و Rouling).

BitVM

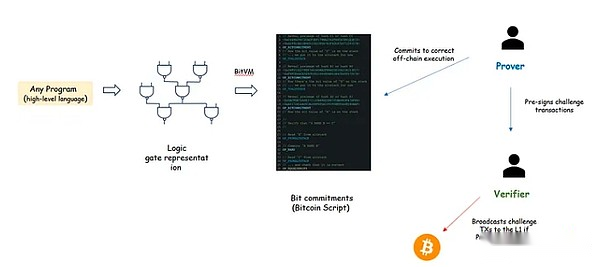

BitVM هو جهد فريد لتوسيع وظيفة Bitcoin L1.ويستند هذا المفهوم إلى ترقية Taproot إلى Bitcoin.يتمثل مفهوم BITVM في توسيع وظيفة Bitcoin من خلال برنامج التنفيذ تحت السلسلة ، والتأكد من أنه يمكن استجوابها على السلسلة بواسطة الاحتيال.على الرغم من أن BITVM يبدو أنه يستخدم لتحقيق منطق تعسفي تحت السلسلة ، في الواقع ، زادت تكلفة أداء دليل الاحتيال على L1 بسرعة مع حجم البرنامج.هذه المشكلة تحد من قابلية تطبيق BITVM لمشاكل محددة ، مثل جسور BTC الموثوقة.تستخدم العديد من Bitcoin L2 القادمة BitVM لتنفيذ الجسر.

عملية BITVM مبسطة

Sidechains

هناك طريقة أخرى لحل برمجة Bitcoin Limited وهي استخدام السلسلة الجانبية.السلسلة الجانبية عبارة عن blockchain مستقلة قابلة للبرمجة تمامًا ، مثل متوافق مع EVM ، في محاولة للحفاظ على الاتساق مع مجتمع البيتكوين وتقديم الخدمات للمجتمع.ROOTSTOCK ، سائل blocksteam و rocks v1 هي أمثلة على هذه السلاسل الجانبية.

كانت سلسلة Bitcoin Side في السنوات ، لكنها حققت نجاحًا محدودًا في جذب مستخدمي Bitcoin.على سبيل المثال ، أقل من 4500 BTCs من الجسر السائل إلى السلسلة الجانبية.ومع ذلك ، فإن بعض تطبيقات Defi المبنية على هذه السلاسل حققت بعض النجاح.على سبيل المثال ، Sovryn و Alex على Rootstock و Stacks.

بيتكوين L2

أصبحت Bitcoin L2 محور بناء أساس قائم على البيتكوين.يمكنهم توفير نفس مزايا السلسلة الجانبية ، لكن لديهم ضمانات أمنية من طبقات Bitcoin الأساسية.كان الممثل الحقيقي لبيتكوين L2 دائمًا مثيرًا للجدل.في هذه المقالة ، تجنبنا هذا النقاش ، لكننا ناقشنا الاعتبار الرئيسي لكيفية جعل L2 و L1 مقترنة بالكامل ، وناقشوا بعض مشاريع L2 الواعدة.

متطلبات Bitcoin L2

أمن L1

أهم متطلبات Bitcoin L2 هو الحصول على الأمان من أمان L1.Bitcoin هي السلسلة الأكثر أمانًا ، ويتوقع المستخدمون أن يتوسع الأمان إلى L2.على سبيل المثال ، هذا هو الحال.

هذا هو السبب في تصنيف السلسلة الجانبية ، ولديهم سلامتهم الخاصة.على سبيل المثال ، يعتمد أمان المكدس V1 على رمز STX.

من الصعب تحقيق هذا الشرط الأمني في الواقع.من أجل السماح L1 بحماية أمان L2 ، يحتاج L1 إلى إجراء حسابات معينة للتحقق من سلوك L2.على سبيل المثال ، يحصل Ethereum Rollup على الأمان من L1 ، لأن Ethereum L1 يمكنه التحقق من صفر أو التحقق من المتفائل.تفتقر طبقة Bitcoin الأساسية حاليًا إلى إمكانيات الحوسبة لأداء أي من العمليات المذكورة أعلاه.يوصي بعض الأشخاص بإضافة رمز تشغيل جديد إلى Bitcoin للسماح للطبقة الأساسية بالتحقق من ZKP المقدمة بواسطة Rollup.بالإضافة إلى ذلك ، حاولت مقترحات مثل BITVM تحقيق إثبات الاحتيال دون تغيير L1.يتمثل تحدي BitVM في أن تكلفة الاحتيال قد تكون مرتفعة للغاية (مئات المعاملات L1) ، مما يحد من تطبيقه العملي.

هناك حاجة أخرى لـ L2 لتنفيذ أمان مستوى L1 وهو السجل الذي لم يتغير لـ L1 مع معاملات L2.وهذا ما يسمى متطلبات توفر البيانات (DA).يسمح للمراقبين الذين يراقبون سلسلة L1 فقط للتحقق من حالة L2.من خلال النقش ، يمكن تضمين سجل L2 TX في Bitcoin L1.ومع ذلك ، فإن هذا لديه مشكلة أخرى في قابلية التوسع.نظرًا للوقت الزمني المتمثل في 4 ميجابايت لكل 10 دقائق ، تقتصر إنتاجية بيانات Bitcoin L1 على حوالي 1.1 كيلو بايت/ثانية.حتى إذا كانت معاملة L2 مضغوطة للغاية إلى حوالي 10 بايت/TX ، على افتراض أن جميع معاملات L1 تستخدم لتخزين بيانات L2 ، يمكن أن يدعم L1 مزيجًا من حوالي 100 TX/ثانية من إنتاجية L2.

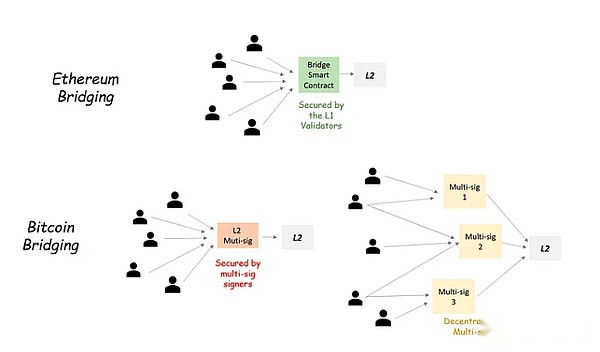

الثقة من L1 Trust Bridge

في Ethereum L2 ، يتم التحكم في الجسر مع L2 بواسطة L1.يتلقى الجسر L2 ، المعروف أيضًا باسم النقل ، مما يعني في الواقع أن الأصل مغلق على L1 ويقوم بإلقاء نسخة من الأصل على L2.في Ethereum ، يتم تحقيق هذا من خلال العقد الذكي L2.يتم توصيل جسر تخزين العقد الذكي بجميع أصول L2.نشأت أمان العقود الذكية من جهاز التحقق من L1.هذا يجعل جسر L2 آمنًا وجديرًا بالثقة.

في Bitcoin ، من المستحيل الحصول على جسر محمي من قبل عامل منجم L1 بالكامل.على العكس من ذلك ، فإن الخيار الأفضل هو وجود محافظ توقيع متعددة تخزن أصول L2.لذلك ، يعتمد أمان جسر L2 على أمان التوقيعات المتعددة ، أي عدد التوقيعات وهويتها وسلامة العملية ونقل العملية.تتمثل إحدى الطرق لتحسين أمان جسر L2 في استخدام العديد من عمليات التوقيع المتعددة ، بدلاً من استخدام توقيع واحد متعددة لتوفير جميع الأصول التي تستقبل جسر L2.تشمل الأمثلة في هذا المجال TBTC ، ويجب أن توفر التواقيع المتعددة القروض العقارية.وبالمثل ، يتطلب جسر BITVM المقترح توقيعات متعددة لتوفير ضمانات أمان.ومع ذلك ، في هذه التوقيعات المتعددة ، يمكن لأي توقيع أن يبدأ معاملة نقل.يتم حماية تفاعلات النقل والخطاف عن طريق الاحتيال BITVM.إذا قام الشخص المميز بسلوكيات خبيثة ، فيمكن أن يقدم التواقيع الأخرى (التحقق) شهادة احتيال على L1 ، مما سيؤدي إلى معاقبة توقيعات ضارة.

بيتكوين L2 خريطة

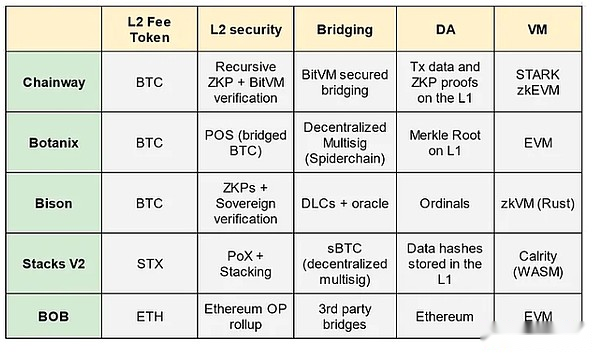

مقارنة ملخص مشروع Bitcoin L2

سلسلة

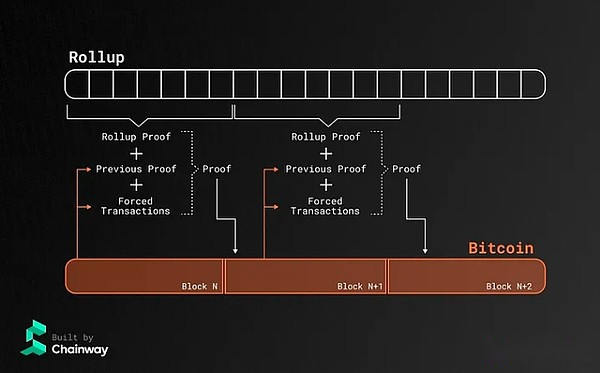

Chainway يبني ZK Rollup على البيتكوين.يستخدم Chainway Rollup Bitcoin L1 كطبقة DA لتخزين اختلافات ZKP من Rollup والمكانة.بالإضافة إلى ذلك ، يستخدم Rollup إثبات العودية بحيث تركز كل شهادة جديدة على الشهادة الصادرة على كتلة L1 السابقة.يتجمع الدليل أيضًا من “المعاملات القسرية” ، وهي عبارة عن معاملة L2 ذات الصلة على L1 لفرضها على L2.هناك العديد من مزايا هذا التصميم.

تضمن المعاملة الإلزامية أنه لا يمكن لسلسلة Rollup مراجعة معاملات L2 ويمنح المستخدمين قوة هذه TX عن طريق بث هذه TXs على L1.

استخدام إثبات العودية يعني أن دليل كل كتلة يجب أن يتحقق من الدليل السابق.هذا يخلق سلسلة ثقة ويضمن عدم إدراج الدليل غير صالح في L1.

ناقش فريق Chainway أيضًا التنفيذ الصحيح لاستخدام BITVM لضمان معاملة التحقق والنقل/النقل المثبتة.يمكن أن يؤدي استخدام معاملة جسر التحقق من BITVM إلى تقليل افتراضات الثقة في ثقة فصائل الأقليات العرقية.

botanix

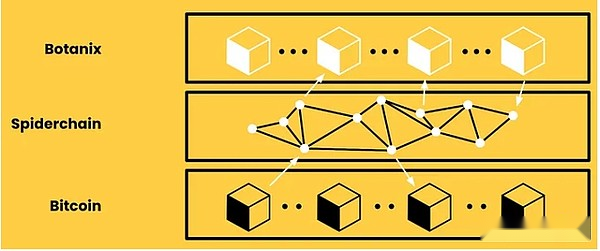

Botanix يقوم ببناء EVM L2 لبيتكوين.من أجل تحسين الاتساق مع Bitcoin ، يستخدم Botanix L2 Bitcoin كأصل نقاط البيع للوصول إلى توافق في الآراء.يكسب جهاز التحقق L2 رسومًا من المعاملة التي تم إجراؤها على L2.بالإضافة إلى ذلك ، يستخدم L2 نقوشًا لتخزين جذور شجرة Merkle لجميع معاملات L2 على L1.يوفر هذا بعض الأمان لشؤون L2 ، لأنه لا يمكن تغيير سجل معاملات L2 ، لكنه لا يمكن أن يضمن DA لهذه المعاملات.

تتم معالجة Botanix من L1 بواسطة L1 بواسطة شبكة نظام التصميم المتعدد اللامركزية تسمى SpiderChain.يتم اختيار توقيع التوقيعات المتعددة بشكل عشوائي من مجموعة من المنسقين.يقوم Orchestrator بإغلاق أموال المستخدم على L1 وتوقيع شهادة لإلقاء مبلغ متساوٍ من BTC على L2.يجب على القائد دفع الإيداع ليكون مؤهلاً للعب هذا الدور.في حالة حدوث سلوك ضار ، سيتم تقليل وديعة الأمن بشكل كبير.

أطلقت Botanix شبكة الاختبار العامة ، والتي من المقرر إطلاقها في النصف الأول من عام 2024.

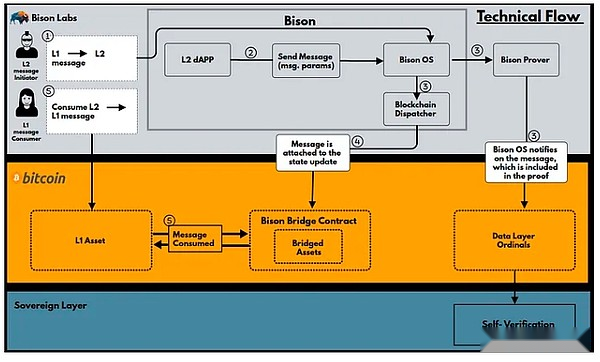

شبكة البيسون

BISON’S BITCOIN L2 تتبنى أسلوب رولب السيادي.يستخدم Bison Stark لتنفيذ ZK Rollup ، ويستخدم الأوامر لتخزين بيانات L2 TX وإنشاء ZKP إلى L1.نظرًا لأن Bitcoin لا يمكن التحقق من هذه الأدلة على L1 ، سيتم تكليف أعمال التحقق للمستخدمين الذين يتحققون من ZKP في أجهزته.

بالنسبة لجسر BTC مع L2 ، يستخدم Bison عقد السجل السائل (DLC).DLC محمية بواسطة L1 ، ولكن يعتمد على آلات التنبؤ الخارجية.تقرأ آلة التنبؤ حالة L2 وتنقل المعلومات إلى Bitcoin L1.إذا كانت هذه الآلة النبوية مركزية ، يمكن لآلة النبوءة أن تنفق بشكل ضار أصول L1 قفل.لذلك ، من المهم للغاية أن يكون دور بيسون النهائي لإضفاء الطابع اللامركزي على نبوءة DLC.

تدعم خطة البيسون ZKVM القائمة على الصدأ.في الوقت الحاضر ، قام Bison OS بتنفيذ العديد من العقود ، مثل العقود المميزة التي يمكن أن تستخدم دليل البيسون لإثبات.

مداخن V2

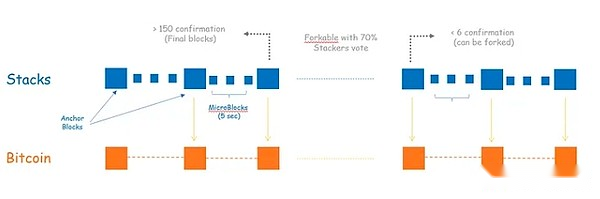

Stacks هي واحدة من أوائل المشاريع التي تركز على توسيع البيتكوين.يمر المداخن بالتحول لتحقيق أفضل مع Bitcoin L1.تركز هذه المناقشة على Stacks V2 القادمة ، والتي من المتوقع أن يتم إصدارها على الشبكة الرئيسية في أبريل 2024.يدرك Stacks V2 مفهومين جديدين ، وهما تحسين الاتساق مع L1.الإصدار الأول هو إصدار Nakamoto ، الذي يقوم بتحديث إجماع المكدس لمتابعة كتلة Bitcoin والطبيعة النهائية.والثاني هو جسر BTC المحسن ، يسمى SBTC.

في إطلاق ناكاموتو ، فإن الكتل في المداخن هي التعدين من قبل عمال المناجم الذين وعدوا بوندات BTC على L1.عندما أنشأ عمال المناجم المكدس كتلة ، تم تثبيت هذه الكتل إلى Bitcoin L1 وتلقى تأكيدًا من عمال مناجم L1 POW.عندما تتلقى كتلة تأكيد 150 L1 ، تعتبر الكتلة هي الكتلة النهائية ولا يمكن تقسيمها في غياب Bitcoin L1 غير المؤكد.في هذا الوقت ، سيتلقى عمال المناجم المكدس الذين يقومون بتعبئة الكتلة مكافآت STX ، وسيتم تعيين روابط BTC الخاصة بهم إلى مكدس الشبكة.وبهذه الطريقة ، يعتمد أي أكثر من 150 كتلة (حوالي يوم واحد) على أمان Bitcoin L1.بالنسبة للكتل الأحدث (& lt ؛ 150 تأكيد) ، فقط 70 ٪ من الشوكات الدعم ، يمكن أن تنقسم سلسلة المكدس.

ترقية أخرى من المكدس هي SBTC ، والتي توفر طريقة أكثر أمانًا لاستلام جسر BTC إلى المكدس.من أجل استلام جسر الأصول إلى المكدس ، يقوم المستخدم بإيداع BTC في عنوان L1 الذي يتحكم فيه Stacker L2.عند تأكيد معاملة الإيداع ، سيتم إلقاء SBTC على L2.من أجل ضمان أمان BTCs ، يجب على المكدس قفل السندات التي تتجاوز قيمة BTC في STX.جهاز المكدس مسؤول أيضًا عن تنفيذ طلب النقل من L2.يتم بث طلبات النقل والربط كمعاملات L1.بعد التأكيد ، دمرت المكدس SBTC على L2 ، ووقعت L1 TX بالتعاون لإصدار BTC للمستخدم على L1.لهذا العمل ، فاز المكدس بمكافأة هامش عمال المناجم التي ناقشوها في وقت سابق.وتسمى هذه الآلية دليل النقل (POX).

يتوافق المكدس مع Bitcoin ويتطلب العديد من معاملات L2 المهمة (مثل روابط جدري Miner ومعاملات الخطاف) مثل L1.يعمل هذا المطلب على تحسين اتساق وأمن الجسر BTC ، ولكن بسبب تقلبات L1 وارتفاع تكلفة L1 ، فقد يؤدي ذلك إلى انخفاض في تجربة المستخدم.بشكل عام ، يحل تصميم المكدس المطوّر العديد من المشكلات في V1 ، ولكن لا تزال هناك بعض نقاط الضعف.ويشمل ذلك استخدام STX كأصل أصلي في L2 و L2 DA ، أي قيمة التجزئة فقط من رمز التداول والعقد الذكي على L1.

بوب

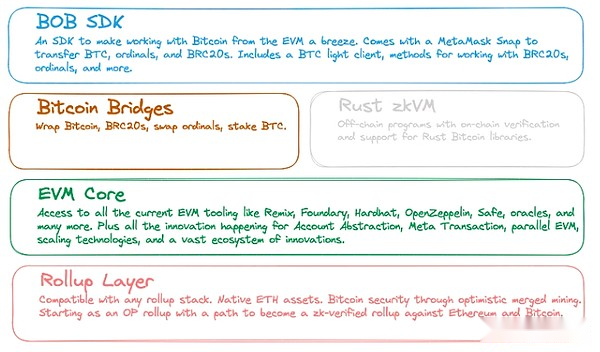

Bulid-on-bitcoin (BOB) هو Ethereum L2 يهدف إلى أن يكون متسقًا مع Bitcoin.يعمل Bob كقائمة متفائلة على Ethereum ويستخدم بيئة تنفيذ EVM لتنفيذ العقود الذكية.

قبل بوب في البداية أنواعًا مختلفة من الجسور BTC (WBTC ، TBTC V2) ، ولكن من المخطط استخدام جسر أكثر أمانًا مع BITVM في المستقبل.

من أجل التمييز بين Ethereum L2 الأخرى التي تدعم أيضًا WBTC و TBTC ، يقوم Bob ببناء وظيفة السماح للمستخدمين بالتفاعل مباشرة مع Bob Bob.يوفر Bob SDK مكتبة عقود ذكية تتيح للمستخدمين توقيع معاملة على Bitcoin L1.تتم مراقبة تنفيذ هذه المعاملات على L1 بواسطة عميل Bitcoin Light.يضيف عميل الضوء قيمة تجزئة كتلة Bitcoin إلى BOB للسماح بالتحقق البسيط (SPV) ، أي تم تنفيذ المعاملة المقدمة وإدراجها في الكتلة.وظيفة أخرى هي ZKVM مستقلة ، والتي تتيح للمطورين كتابة تطبيقات الصدأ لبيتكوين L1.يمكن التحقق من دليل التنفيذ الصحيح على Bob Rollup.

تصميم بوب الحالي أكثر ملاءمة لوصف كسلسلة جانبية ، وليس Bitcoin L2.هذا يرجع أساسًا إلى أن أمن بوب يعتمد على Ethereum L1 ، وليس أمن Bitcoin.

Bulid-on-bitcoin (BOB) هو Ethereum L2 يهدف إلى أن يكون متسقًا مع Bitcoin.يعمل Bob كقائمة متفائلة على Ethereum ويستخدم بيئة تنفيذ EVM لتنفيذ العقود الذكية.

قبل بوب في البداية أنواعًا مختلفة من الجسور BTC (WBTC ، TBTC V2) ، ولكن من المخطط استخدام جسر أكثر أمانًا مع BITVM في المستقبل.

من أجل التمييز بين Ethereum L2 الأخرى التي تدعم أيضًا WBTC و TBTC ، يقوم Bob ببناء وظيفة السماح للمستخدمين بالتفاعل مباشرة مع Bob Bob.يوفر Bob SDK مكتبة عقود ذكية تتيح للمستخدمين توقيع معاملة على Bitcoin L1.تتم مراقبة تنفيذ هذه المعاملات على L1 بواسطة عميل Bitcoin Light.يضيف عميل الضوء قيمة تجزئة كتلة Bitcoin إلى BOB للسماح بالتحقق البسيط (SPV) ، أي تم تنفيذ المعاملة المقدمة وإدراجها في الكتلة.وظيفة أخرى هي ZKVM مستقلة ، والتي تتيح للمطورين كتابة تطبيقات الصدأ لبيتكوين L1.يمكن التحقق من دليل التنفيذ الصحيح على Bob Rollup.

تصميم بوب الحالي أكثر ملاءمة لوصف كسلسلة جانبية ، وليس Bitcoin L2.هذا يرجع أساسًا إلى أن أمن بوب يعتمد على Ethereum L1 ، وليس أمن Bitcoin.

satoshipmm

Satoshipm هو مشروع آخر لإطلاق Zkevm Bitcoin L2.مع إطلاق شبكة الاختبار في أوائل يناير ، ظهر المشروع فجأة.التفاصيل الفنية للمشروع صغيرة جدًا ، وليس من الواضح من هم المطورين وراء المشروع.أشارت مستندات أقلية Satoshivm إلى أن استخدام Bitcoin L1 لـ DA يستخدم لمقاومة المراجعة من خلال دعم قدرة معاملات البث على L1 ، واستخدام شهادة احتيال على طراز BitVM للتحقق من L2 ZKP.

في ضوء عدم الكشف عن هويته ، هناك العديد من الجدل في المشروع.أظهرت بعض الدراسات الاستقصائية أن المشروع مرتبط بشبكة Bool.

فرص ريادة الأعمال في نموذج البيتكوين L2

جلبت مساحة Bitcoin L2 بعض فرص ريادة الأعمال.إذا تركنا جانباً الفرصة الواضحة لبناء أفضل L2 لـ Bitcoin ، فهناك العديد من فرص ريادة الأعمال الأخرى.

طبقة بيتكوين دا

يهدف العديد من L2 القادمة إلى تعزيز الاتساق مع L1.طريقة واحدة هي استخدام L1 لـ DA.ومع ذلك ، بالنظر إلى القيود الصارمة على حجم كتلة Bitcoin وتأخير كتلة L1 ، لن يكون L1 قادرًا على تخزين جميع معاملات L2.هذا يخلق فرصًا لطبقة DA الخاصة بـ Bitcoin.يمكن أن تتوسع الشبكات الحالية (مثل Celestia) لملء هذه الفجوة.ومع ذلك ، فإن إنشاء حلول DA تحت السلسلة التي تعتمد على أمان Bitcoin أو ضمان BTC يمكن أن يحسن الاتساق مع النظام البيئي Bitcoin.

مستخلص MEV

بالإضافة إلى استخدام Bitcoin L1 لـ DA ، قد تختار بعض L2 معاملات L2 لربط BTC ، وحتى العهد إلى عمال المناجم L1.هذا يعني أنه سيتم تكليف أي استخراج MEV لهذه الكيانات.في ضوء القدرة على إكمال هذه المهمة ، لا يتمتع عمال مناجم Bitcoin بالقدرة على إكمال هذه المهمة.يرتبط استخراج MEV عادةً بالأسرار الافتراضية المستخدمة ، وبالنظر إلى أن Bitcoin L2 لا يتفق مع الجهاز الظاهري المتفق عليه ، فقد يكون هناك العديد من المشاركين في هذا المجال.كل يركز على مختلف Bitcoin L2.

أداة دخل البيتكوين

يحتاج Bitcoin L2 إلى استخدام الرهون العقارية BTC لتحديد التحقق وأمن DA وغيرها من الوظائف.هذا يخلق فرص دخل للاحتفاظ واستخدام البيتكوين.في الوقت الحاضر ، هناك بعض الأدوات لتوفير مثل هذه الفرص.على سبيل المثال ، يسمح Babylon BTC المتعهد بحماية أمن السلاسل الأخرى.مع التطوير المزدهر للنظام الإيكولوجي Bitcoin L2 ، تواجه منصة لتجميع فرص الدخل الأصلي BTC فرصًا هائلة.