Écrit par : 0xjs@bitchainvision

La mante traque la cigale, suivie du loriot.

Le plus grand groupe de fraude électronique d’Asie du Sud-Est a finalement été « récolté » par le gouvernement américain.

Dans la soirée du 14 octobre, heure de Pékin, le ministère américain de la Justice a inculpé Chen Zhi, fondateur et président du groupe de fraude transnationale basé au Cambodge « Prince Group », et d’autres complices de fraude dans les télécommunications et de blanchiment d’argent.S’il est reconnu coupable de ces deux crimes, le gouvernement américain confisquera tous les biens ou produits obtenus directement ou indirectement à la suite du crime conformément à la loi, y compris, mais sans s’y limiter, 127 271 Bitcoins (environ 15 milliards de dollars américains).

Les quelque 127 000 BTC étaient des produits et des instruments du système de fraude et de blanchiment d’argent du groupe Prince et étaient auparavant stockés dans un portefeuille de crypto-monnaie non dépositaire où Chen Zhi détenait ses clés privées.Actuellement contrôlé par le gouvernement américain.

La communauté crypto est plus préoccupée par la question de savoir si les 127 000 Bitcoins actuellement contrôlés par le gouvernement américain sont liés aux 127 000 BTC volés au Lubian Mining Pool, le sixième plus grand pool minier de Bitcoin en 2020 ?

Bitcoin Vision a examiné l’acte d’accusation du ministère américain de la Justice et a compilé les informations clés comme suit :

1. 25 portefeuilles Bitcoin 127 000 BTC

Des documents du ministère américain de la Justice montrent :Ces 127 000 BTC étaient autrefois stockés dans les adresses cryptographiques de 25 portefeuilles non dépositaires contrôlés par Chen Zhi.. etDès 2020 environ, Chen Zhi avait accumulé tellement de BTC grâce à d’énormes fraudes et au blanchiment d’argent.

Chen Zhi conserve personnellement une trace de chaque adresse de portefeuille, ainsi que la phrase mnémonique associée à la clé privée.Le détail de ces 25 adresses est présenté dans le tableau suivant :

2. Deux dates clés

29 décembre 2020 et 22 juin 2024.

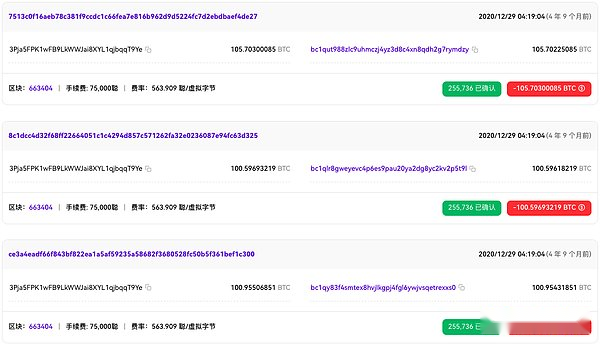

En suivant les adresses dans le tableau ci-dessus, nous avons constaté qu’en prenant la première adresse 3Pja5FPK1wFB9LkWWJai8XYL1qjbqqT9Ye comme exemple,Le 29 décembre 2020, 20 452 Bitcoins à cette adresse ont été transférés en plusieurs lots.

Il est divisé en dizaines, voire centaines de BTC et transféré à plusieurs adresses BTC :

Ces adresses (la première adresse bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy dans l’image ci-dessus est un exemple, 105,7 pièces)BTC a de nouveau été transféré vers une nouvelle adresse (34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd) le 22 juin 2024 et n’a pas été transféré depuis.

La dernière adresse, 339khCuymVi4FKbW9hCHkH3CQwdopXiTvA, suit le même modèle.C’est juste que le 29 décembre 2020, 1 500 BTC ont été transférés en une seule fois vers une nouvelle adresse.

3. Comment le gouvernement américain a-t-il contrôlé les 127 000 BTC « volés » au pool minier de Lubian ?

Les adresses BTC de la section précédente sont toutes étiquetées comme étant des pirates Lubian sur Arkham.

et2Le 29 décembre 2020 est le jour où 127 000 BTC ont été volés au pool minier de Lubian.

Selon les recherches d’Arkham, le pool minier LuBian était l’un des plus grands pools miniers Bitcoin au monde en 2020. En mai 2020, sa puissance de calcul représentait autrefois près de 6 % de la puissance de calcul totale de l’ensemble du réseau Bitcoin. Il a été attaqué par des pirates informatiques le 29 décembre 2020.

Comment déterminer si le pool minier Lubian a été volé ?Les recherches d’Arkham ont révélé que chaque adresse de pirate informatique recevait une transaction avec un message OP_RETURN, dans lequel LuBian demandait au pirate informatique de restituer les fonds volés.Pour envoyer ces messages, LuBian a initié 1 516 transactions, consommant un total d’environ 1,4 Bitcoins.

Voir les rapports précédents de Bitcoin Vision, « Une affaire choquante de vol de BTC révélée : 120 000 Bitcoins d’une valeur de 14,5 milliards de dollars américains, les informations en chaîne révèlent la vérité« .

Selon une annonce du gouvernement américain, les 127 000 Bitcoins du groupe Prince sont actuellement contrôlés par le gouvernement américain.Cela signifie qu’au plus tard le 22 juin 2024, le gouvernement américain aura le contrôle de ces 127 000 BTC.

Les agences de renseignement en chaîne ont également qualifié à tort le gouvernement américain de pirates informatiques Lubian.

Alors, comment les 127 000 BTC autrefois contrôlés par Chen Zhi, le fondateur du groupe Prince, sont-ils tombés entre les mains du gouvernement américain ?

Nous pouvons hardiment deviner que les possibilités incluent, sans s’y limiter, les quatre suivantes :

1. Le gouvernement américain a obtenu le mnémonique de Chen Zhi avant le 29 décembre 2020, a transféré le BTC du pool minier de Lubian le 29 décembre 2020 et le gouvernement américain a trié le BTC le 22 juin 2024 ;

2. Chen Zhi a écrit et dirigé l’affaire « Lubian Mining Pool Stolen » le 29 décembre 2020. Après le « vol », la nouvelle adresse mnémonique a été obtenue par le gouvernement américain et le BTC a été transféré par le gouvernement américain le 20 juin 2024. La nouvelle question est donc : comment le gouvernement américain a-t-il obtenu la phrase mnémonique ?

3. Des initiés autour de Chen Zhi ont attaqué le pool minier de Lubian. Cette personne a ensuite été capturée par le gouvernement américain.Le 22 juin 2024, Bitcoin a été contrôlé par le gouvernement américain, et la carotte et la boue ont été retirées ;

4.vrai pirate informatiqueAttaqué le pool minier Lubian, le hacker a été capturé par les États-Unis, tout comme 3.

De plus amples détails sur l’affaire nécessitent la divulgation d’informations supplémentaires par le gouvernement américain.

4. Individus et entités liés au « Cas du Groupe Prince »

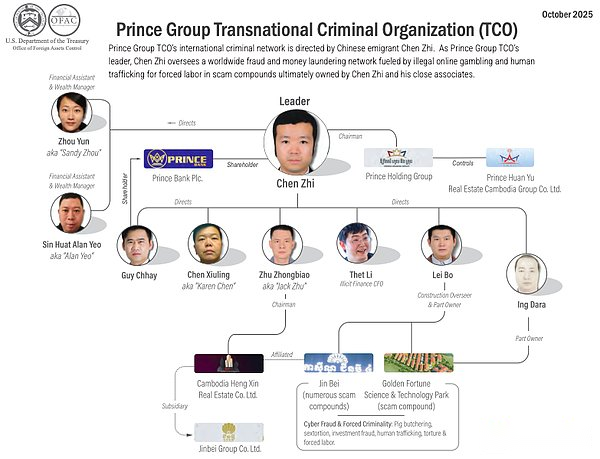

Organigramme exécutif du Groupe Prince

Selon l’acte d’accusation du ministère américain de la Justice, les personnes et entités concernées sont les suivantes :

un.Chen Zhi : possède la nationalité de la Chine, du Cambodge, de Vanuatu, de Sainte-Lucie et de Chypre, et a vécu au Cambodge, à Singapour, à Taiwan et au Royaume-Uni.

b. Conspirateur 1 : possède la nationalité du Cambodge, du Vanuatu, de Chypre et de Saint-Kitts, et a vécu au Cambodge, à Singapour et au Royaume-Uni.

c. Conspirateur 2 : possède la nationalité cambodgienne et chypriote et a vécu à Singapour et aux États-Unis.

d.Conspirateur 3 : possède la nationalité chinoise et cambodgienne et a vécu aux États-Unis et dans d’autres régions.

e. Conspirateur 4 : citoyens et résidents cambodgiens.

f.Conspirateur 5 : Citoyens et résidents de Hong Kong, Chine.

g.Conspirateur 6 : Citoyens et résidents de Hong Kong, Chine.

h.Conspirateur 7 : Citoyens et résidents de Singapour.

je.Exchange-1 : une plateforme de trading de crypto-monnaie dont le siège est en Chine.

j.Exchange-2 : une plateforme de trading de crypto-monnaie dont le siège est aux Seychelles.

k.Exchange-3 : Une plateforme de trading de cryptomonnaie dont le siège est aux États-Unis.

l.Exchange-4 : une plateforme de trading de crypto-monnaie dont le siège est aux États-Unis.

m.Plateforme de trading en ligne 1 (Trading Platform-1) : une plateforme de trading en ligne.

n.Institution financière-1 : institution financière dont le siège social est aux États-Unis et dont les dépôts sont assurés par la Federal Deposit Insurance Corporation (FDIC).

o.Prince Group : société holding enregistrée au Cambodge, exploitant plus de 100 entités commerciales dans plus de 30 pays à travers le monde. Chen Zhi est le fondateur et président.

p. Yun Ki Estate Intermediary Co., Ltd. (« Yun Ki Estate Intermediary Co., Ltd. ») : une filiale du groupe Prince, principalement engagée dans le développement immobilier.Depuis environ 2020 jusqu’à aujourd’hui, Conspirator 1 a été président de la société.

q. Awesome Global Investment Group (« Awesome Global Investment Group ») : une filiale du Groupe Prince, principalement active dans les activités de divertissement, d’hôtellerie et de développement immobilier.De 2017 à 2022 environ, Conspirator 2 a été président de la société.

r. Prince Real Estate Group et Prince Huan Yu Real Estate Group : filiales du Groupe Prince, toutes deux principalement engagées dans le développement immobilier. D’environ 2018 à au moins 2024, Conspirator 3 a été président du groupe immobilier Prince Huanyu.

s.Prince Bank : filiale du Groupe Prince, principalement active dans le secteur des services financiers.Conspirator 4 a été vice-président de la banque d’environ 2015 à au moins 2023.

t.Warp Data Technology Lao Sole Co., Ltd.(« Warp Data ») : une entité enregistrée au Laos qui exploite des installations minières de Bitcoin.

toi. Lubian : une organisation minière chinoise de Bitcoin avec des installations d’extraction de Bitcoin dans de nombreux endroits en Asie (y compris en Chine et en Iran).

v.Future Technology Investment (« FTI ») : une entité enregistrée aux îles Caïmans, dont Conspirator 6 était administrateur et signataire du compte bancaire.

w. Amber Hill Ventures Limited (« Amber Hill ») : une entité enregistrée dans les îles Vierges britanniques, dont Conspirator 6 était administrateur et signataire des comptes bancaires.

X. Lateral Bridge Global Limited (« LBG ») : une entité enregistrée dans les îles Vierges britanniques, dont 7 co-conspirateurs associés à FTI et Amber Hill étaient administrateurs.

y. Hing Seng Limited (« Hing Seng Company », Hing Seng Limited) : une entité enregistrée à Hong Kong, Chine.

Réseau criminel du Groupe Prince

Il semblerait que les syndicats de fraude d’Asie du Sud-Est attirent des demandeurs d’emploi sans méfiance de plus de 70 pays, les obligeant à travailler avec des personnes qui participent activement à la criminalité pour commettre des fraudes complexes et à grande échelle dans presque toutes les juridictions du monde.

Rien qu’au Cambodge, au Laos et au Myanmar, on estime que le nombre de travailleurs impliqués dans la cybercriminalité dépasse les 350 000., certaines estimations situent le chiffre d’affaires annuel des syndicats de fraude d’Asie du Sud-Est entre 50 et 75 milliards de dollars. La fraude transfrontalière risque donc de devenir l’activité économique la plus importante dans toute la sous-région du Mékong en Asie du Sud-Est – son ampleur équivaut même à près de la moitié du PIB combiné des principaux pays d’accueil.Parmi eux, l’industrie de la fraude au Cambodge est particulièrement rentable, avec des revenus illégaux annuels estimés entre 12,5 et 19 milliards de dollars.

Depuis environ 2015 jusqu’à aujourd’hui, Chen Zhi et les dirigeants du Groupe Prince ont mis en œuvre des fraudes aux investissements en cryptomonnaies et d’autres stratagèmes frauduleux, escroquant des victimes dans le monde entier et détournant des milliards de dollars de fonds.Afin de mettre en œuvre le plan ci-dessus, Chen Zhi et ses co-conspirateurs ont demandé au Groupe Prince d’établir et d’exploiter des « parcs frauduleux de travail forcé » dans tout le Cambodge, obligeant les habitants des parcs à mener des activités frauduleuses à grande échelle.Chen Zhi et ses complices ont utilisé leur influence politique dans plusieurs pays pour protéger leurs activités criminelles et ont versé des pots-de-vin à des agents publics étrangers pour échapper aux forces de l’ordre.Ils ont ensuite blanchi les produits de la fraude par l’intermédiaire d’agences professionnelles de blanchiment d’argent et du propre réseau commercial « apparemment légitime » du Groupe Prince, y compris des opérations de jeu en ligne et d’extraction de cryptomonnaie.

5. Comment les groupes de fraude électronique procèdent-ils à la fraude ?

L’acte d’accusation du ministère américain de la Justice contient une grande quantité d’informations et détaille la manière dont les groupes de fraude électronique d’Asie du Sud-Est procèdent à des fraudes.

Chen Zhi est le fondateur et président du groupe Prince. Selon le site officiel du groupe, ses « unités commerciales principales » au Cambodge comprennent « Prince Real Estate Group, Prince Huanyu Real Estate Group, Prince Bank et Aoshi Global Investment Group ». Ces départements et d’autres entités du Groupe Prince sont impliqués dans divers domaines d’activité rendus publics tels que « le développement immobilier, la banque, la finance, le tourisme, la logistique, la technologie, la restauration et le style de vie ».

Les plus gros profits du Groupe Prince proviennent d’activités frauduleuses illégales menées par Chen Zhi et assisté de ses principaux dirigeants et associés (y compris le co-conspirateur 1 au co-conspirateur 7, etc.), comprennent principalement :

1. Parc de fraude

Le Groupe Prince occupe une position dominante dans le secteur de la fraude en ligne susmentionné.Dans cette industrie illégale, des milliers de travailleurs migrants se rendent au Cambodge et ailleurs à la recherche d’opportunités d’emploi, mais sont trafiqués vers des parcs frauduleux et commettent des fraudes en matière d’investissement en cryptomonnaie et d’autres activités frauduleuses sous la menace de la violence. Ces parcs frauduleux disposent de grands dortoirs entourés de hauts murs et de barbelés, qui sont en réalité des « camps de travaux forcés violents ».

Sous les instructions de Chen Zhi,Le Groupe Prince a créé et exploité au moins 10 parcs frauduleux à travers le Cambodge, spécialisés dans la fraude aux investissements en cryptomonnaies et autres stratagèmes frauduleux., comprenant : (i) le « Jinbei Compound » situé à Sihanoukville, au Cambodge, associé au « Jinbei Hotel and Casino » du Groupe Prince ; (ii) le « Parc technologique de Jinfu » (également connu sous le nom de « Composé de Jinyun ») situé à Chirethom, au Cambodge ; (iii) le parc situé dans la province de Kampong Speu, au Cambodge, nommé « Mango Park » (également connu sous le nom de « Jinhong Park », Jinhong Park).

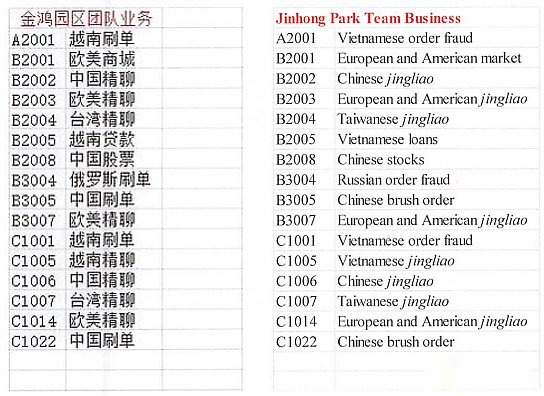

Chen Zhi était directement impliqué dans la gestion des parcs frauduleux et tenait des registres pertinents pour chaque parc, y compris des registres de suivi des bénéfices frauduleux clairement marqués de disques « tuerie de porcs ». Un livre de comptes tenu par Chen Zhi détaille divers stratagèmes frauduleux exploités par le parc Jinhong du groupe Prince, ainsi que les stratagèmes spécifiques responsables de chaque bâtiment et étage du parc., y compris « Fraude aux commandes au Vietnam », « Fraude aux commandes en Russie », « Chat fin européen et américain » (faisant référence à des conversations frauduleuses), « Chat fin au Vietnam », « Chat fin en Chine », « Chat fin à Taiwan » et « Fraude aux commandes chinoises » (faisant référence à la fraude au détail en ligne).

Chen Zhi et ses co-conspirateurs ont conçu le parc de fraude pour maximiser les profits et ont personnellement veillé à ce que le parc dispose de l’infrastructure nécessaire pour « atteindre autant de victimes que possible ». Par exemple, vers 2018, le conspirateur 1 a obtenu des millions de numéros de téléphone portable et de mots de passe de compte sur des marchés en ligne illégaux ;vers 2019, le conspirateur 3 a aidé à superviser la construction du parc Jinfu. Chen Zhi lui-même a également conservé des documents décrivant et montrant des « fermes téléphoniques » – des centres d’appels automatisés utilisés pour commettre des fraudes liées aux investissements en cryptomonnaies et d’autres cybercrimes.Les documents détaillaient la construction de deux « fermes téléphoniques » : chacune équipée de 1 250 téléphones portables, capables de contrôler 76 000 comptes sur une plateforme de médias sociaux populaire.

En outre, les documents internes du Groupe Prince contiennent des instructions sur « comment établir la confiance avec les victimes » et des instructions sur « comment enregistrer des comptes de réseaux sociaux en masse » (y compris des instructions claires sur « l’utilisation d’avatars féminins « moins jolis » pour garantir que les comptes semblent authentiques »).

À l’été 2022, Conspirator 2 se vantait :En 2018, le Groupe Prince a réalisé un bénéfice quotidien moyen de plus de 30 millions de dollars grâce à des plateaux d’abattage de porcs frauduleux et aux activités illégales associées.

2. Promouvoir des plans criminels par la corruption et la violence

Chen et ses co-conspirateurs ont utilisé leur influence politique pour protéger la fraude des forces de l’ordre dans plusieurs pays.Parmi eux, les dirigeants du Groupe Prince ont versé des pots-de-vin pour obtenir des informations d’alerte précoce sur « les forces de l’ordre attaquant le parc de la fraude » ; en outre, Chen Zhi a désigné le co-conspirateur 2 pour être responsable de la fonction de « contrôle des risques » du Groupe Prince, superviser les progrès des enquêtes pertinentes et protéger les intérêts du Groupe Prince en menant des « transactions de corruption » avec des responsables étrangers de l’application des lois.

Chen Zhi tenait des livres comptables sur la corruption d’agents publics, dont l’un enregistrait le « remboursement de centaines de millions de dollars en pots-de-vin et en dépenses d’achat de produits de luxe à des personnes associées au Groupe Prince ».Par exemple, les livres de comptes montrent qu’en 2019, le conspirateur 2 a acheté un yacht d’une valeur de plus de 3 millions de dollars pour un haut fonctionnaire d’un gouvernement étranger ; Chen Zhi a également acheté une montre de luxe d’une valeur de plusieurs millions de dollars pour un autre haut fonctionnaire d’un gouvernement étranger.En 2020, le fonctionnaire a aidé Chen Zhi à obtenir un passeport diplomatique, que Chen Zhi a utilisé pour se rendre aux États-Unis en avril 2023.

Dans le cadre de ses responsabilités de « contrôle des risques », Conspirator 2 a servi d’« exécuteur testamentaire » du Groupe Prince, maintenant la position dominante du Groupe Prince dans le secteur de la fraude par le biais de la corruption et de la violence.Par exemple, vers juillet 2024, le co-conspirateur 3 a communiqué avec Chen Zhi au sujet du « vol des bénéfices illégaux du groupe par des personnes associées au Groupe Prince », affirmant qu’« un agent financier s’est enfui avec l’argent et a tenté de le cacher », et a informé Chen Zhi que « des mesures étaient prises pour récupérer l’argent volé », et a promis qu’« une enquête approfondie serait menée quoi qu’il arrive.Chen Zhi) et le groupe ont des suggestions ou des méthodes à partager… La mafia (Mafia) et le gouvernement sont prêts à agir pour effrayer les singes.Patron, le groupe a-t-il une expérience ou des ressources pertinentes ? » Chen Zhi a alors répondu : « Vous devez d’abord communiquer avec le co-conspirateur 2 et obtenir toutes les informations avant de décider comment y faire face, et découvrir l’emplacement actuel de cette personne.

Sous les instructions de Chen Zhi, le personnel associé au Groupe Prince a fréquemment eu recours à la violence et à la coercition pour atteindre des « objectifs commerciaux » et faire avancer des plans criminels. Par exemple, une personne associée au Groupe Prince a discuté avec Chen Zhi de « avoir battu des gens qui « causaient des problèmes » dans le parc ». Chen Zhi a approuvé le plan de passage à tabac, mais a donné pour instruction « de ne pas les battre à mort » et a ajouté : « Ils doivent être surveillés et ne pas les laisser s’enfuir. Un autre exemple est que Chen Zhi a communiqué un jour avec le conspirateur 4 au sujet de « deux personnes disparues trouvées par la police dans le parc Jinfu ».Le Conspirateur 4 a assuré à Chen Zhi qu’il s’occuperait de l’affaire, mais a suggéré à Chen Zhi d’utiliser ses « relations avec la police ».

(3)Réseau de Brooklyn

Le stratagème de fraude à l’investissement du Groupe Prince ciblait des victimes partout dans le monde, notamment aux États-Unis, et était mené par l’intermédiaire de réseaux locaux travaillant pour lui.Parmi eux, un réseau appelé « Brooklyn Network » opère dans le district Est de New York et aide les fraudeurs du parc Jinbei du groupe Prince à commettre des fraudes à l’investissement : des escrocs (« introducteurs ») contactent des victimes inconnues via diverses applications de messagerie instantanée, prétendant faussement « faire des bénéfices en investissant dans la cryptomonnaie, les changes et d’autres marchés », trompant les victimes pour qu’elles investissent et les présentant à ce qu’on appelle « Gestionnaires de comptes » pour gérer les transactions.Le gestionnaire de compte a ensuite fourni à la victime « des informations sur le compte bancaire vers lequel les fonds d’investissement doivent être transférés » et a créé de faux comptes d’investissement et portefeuilles d’investissement pour la victime sur des plateformes de trading en ligne mobiles, notamment « Online Trading Platform 1 ».

Cependant, le compte bancaire fourni à la victime par le gestionnaire de compte n’était pas un compte d’investissement, mais un compte contrôlé par le Brooklyn Network et ouvert au nom d’une société écran à Brooklyn et Queens, New York (les institutions d’ouverture de comptes sont situées à Brooklyn, Queens et dans d’autres quartiers de New York).Plutôt que d’être investis comme promis, les fonds des victimes ont été détournés et blanchis via ces comptes et d’autres.

Dans le même temps, le « compte d’investissement » créé par le gestionnaire de compte pour la victime a été artificiellement manipulé. Il semble que « la valeur de l’investissement continue de croître », mais en réalité il n’y a pas de croissance.Dans un premier temps, la « valeur nominale » du portefeuille d’investissement de la victime augmentera, ce qui amènera la victime à croire à tort que l’investissement est rentable, l’incitant ainsi à continuer d’investir ; en outre, lorsque la victime demande pour la première fois de retirer de petits fonds d’investissement, le gestionnaire de compte coopérera.Mais lorsque les victimes demandent à retirer d’importantes sommes d’argent de la plateforme de trading, elles se heurtent à de nombreux obstacles : par exemple, le gestionnaire de compte refuse de retirer de l’argent au motif que « des frais de transaction, des taxes ou des frais juridiques doivent être payés ».En fin de compte, le gestionnaire de compte et l’introducteur ont cessé de répondre aux informations de la victime, et celle-ci n’a pas pu retirer la plupart des fonds transférés conformément aux instructions du gestionnaire de compte.

Le réseau de Brooklyn a finalement retransféré les fonds aux fraudeurs du campus Jinbei du Prince Group et ailleurs via une série de comptes, où ils ont ensuite été blanchis puis transférés au Prince Group et à ses dirigeants.Les techniques de blanchiment d’argent consistent notamment à transférer les produits de la fraude via des comptes bancaires de sociétés écrans, à les convertir en USDT, puis à les transférer vers un réseau complexe d’adresses de monnaie virtuelle non dépositaires, ou à retirer de l’argent pour couper la piste d’audit (l’argent est ensuite utilisé pour acheter de la cryptomonnaie et transféré de la même manière).

De mai 2021 à août 2022 environ, le réseau de Brooklyn a aidé le groupe Prince à transférer et blanchir frauduleusement plus de 18 millions de dollars provenant de plus de 250 victimes dans le district est de New York et dans d’autres régions des États-Unis.

Chen Zhi a également surveillé personnellement les adresses de monnaie virtuelle qui ont reçu les produits de la fraude, y compris les fonds des victimes américaines. Par exemple, les enregistrements conservés par Chen Zhi montrent que vers juin 2021, 100 000 USDT ont été transférés vers une adresse de monnaie virtuelle commençant par « 0x77 » (ci-après dénommée « l’adresse 0x77 ») ;au cours de l’été de la même année, cette adresse a également reçu directement des fonds permettant d’identifier une victime en Californie (« Victime 1 »). Plus précisément, entre juillet et août 2021, la victime 1 a transféré plus de 400 000 $ en cryptomonnaie depuis un compte d’échange de cryptomonnaie populaire vers une adresse commençant par « 0x1e » (ci-après dénommée « adresse 0x1e ») ; les fonds ont ensuite été transférés à une adresse commençant par « 0x34 » (ci-après dénommée « 0x34 ») via une adresse commençant par « 0x83 » (ci-après dénommée « adresse 0x83 ») ; entre juillet et septembre 2021, l’adresse 0x34 a transféré plus de 350 000 USDT à l’adresse 0x77 surveillée par Chen Zhi.

6. Comment 127 000 BTC ont-ils été blanchis ?

Chen Zhi et ses co-conspirateurs ont blanchi les bénéfices illégaux (y compris les cryptomonnaies) du Groupe Prince par le biais d’un réseau complexe de blanchiment d’argent, notamment en faisant appel à des agences professionnelles de blanchiment d’argent et en utilisant les propres activités du Groupe Prince (y compris les jeux en ligne et l’extraction de cryptomonnaies) pour blanchir des fonds ; puis a utilisé les fonds pour des voyages de luxe, des divertissements et l’achat de montres de luxe, de yachts, de jets privés, de villas de vacances, de collections haut de gamme et d’œuvres d’art rares (y compris un tableau de Picasso acheté dans une maison de vente aux enchères de New York).

Agence professionnelle de blanchiment d’argent :Parfois appelées « maisons de blanchiment d’argent », « banques » ou « maisons d’eau », elles reçoivent les fonds détournés des victimes par les activités frauduleuses du Groupe Prince et restituent ensuite les fonds au Groupe Prince.Une méthode de fonctionnement courante consiste à collecter des produits frauduleux sous la forme de Bitcoin ou de pièces stables telles que l’USDT et l’USDC, et après les avoir convertis en monnaie légale, à utiliser de l’argent liquide pour acheter du Bitcoin « propre » ou d’autres crypto-monnaies.Chen Zhi a directement coordonné ces activités de blanchiment d’argent et a discuté de son utilisation de « banques illégales » et de « banques clandestines » avec ses co-conspirateurs ; Chen Zhi a également conservé des documents mentionnant explicitement le « lavage du BTC » et les « personnes blanchissant de l’argent du BTC ».

Blanchiment d’argent des « sociétés écrans » :Chen Zhi et ses co-conspirateurs ont également blanchi de l’argent par le biais de « sociétés écrans » (sociétés dont le seul objectif est de blanchir de l’argent) contrôlées par Chen Zhi, les Conspirateurs 1, 5, 6, 7 et d’autres associés au Groupe Prince, notamment FTI, Amber Hill, LBG et des dizaines d’autres.Parmi eux, FTI est utilisé pour blanchir des fonds illégaux (y compris le blanchiment d’argent par l’intermédiaire de l’agence minière du Groupe Prince, Wop Data, comme décrit ci-dessous).Dans le dossier d’ouverture de compte de l’institution financière 1 ouvrant un compte pour FTI en janvier 2019, Conspirator 6 a déclaré que les activités commerciales de FTI comprennent « l’exploitation minière et le commerce d’actifs numériques avec ses propres fonds », mais a faussement déclaré que la source de revenus de FTI est la « richesse personnelle » ; dans le même temps, Conspirator 6 a sérieusement sous-estimé l’échelle mensuelle des transactions de FTI dans le même document d’ouverture de compte, déclarant que « les dépôts et retraits mensuels estimés sont d’environ 200 par million », mais le relevé de compte montre qu’en février 2019, le compte de FTI auprès de l’institution financière 1 contenait en réalité des dépôts d’environ 28 millions de dollars américains et des retraits d’environ 27 millions de dollars américains.L’objectif d’Amber Hill était similaire, et elle a également ouvert un compte auprès de l’institution financière 1 : dans le dossier d’ouverture de compte en mars 2019, le conspirateur 6 a qualifié les activités commerciales d’Amber Hill de « commerce et investissement pour compte propre », a faussement déclaré la source de revenus comme « richesse personnelle », et a également sérieusement sous-estimé la taille des transactions mensuelles (déclarés des dépôts et des retraits mensuels estimés à environ 2 millions de dollars chacun), et le relevé de compte a montré qu’en février En 2020, les dépôts réels d’Amber Hill sur le compte de l’institution financière 1 s’élevaient à environ 22,5 millions de dollars, avec des retraits d’environ 21,8 millions de dollars.

Blanchiment d’argent par les unités commerciales du Groupe Prince :Chen Zhi et ses co-conspirateurs ont également blanchi de l’argent par le biais des unités commerciales fonctionnelles du Groupe Prince, en particulier son activité massive de jeux en ligne – qui a continué à opérer dans plusieurs pays même après que le Cambodge a interdit les jeux en ligne en 2020. Afin d’éviter la répression des forces de l’ordre, le Groupe Prince exploite ses activités de jeux via des « sites Web miroirs » (en copiant le contenu des sites Web sur différents noms de domaine et serveurs).Chen Zhi a directement supervisé les activités de jeu en ligne du groupe Prince et a discuté avec d’autres du « blanchiment des produits de la fraude aux cryptomonnaies par le biais de cette activité » ; Conspirator 1 était responsable de la gestion du paiement des salaires de l’entreprise de jeu en ligne et conservait les livrets de salaire des employés de 2018 à 2024, qui portaient clairement la mention « Salaires des employés – veuillez payer avec des fonds propres ».

Blanchiment d’argent lié au minage de Bitcoin :aussi,Chen Zhi et ses complices ont également blanchi de l’argent en « utilisant les produits illicites pour financer des opérations d’extraction de cryptomonnaies à grande échelle ».Impliquant le laotien Wop Data et sa filiale au Texas, aux États-Unis, et le chinois Lubian,Ces institutions produisent de grandes quantités de « Bitcoin propre » qui n’est pas lié aux produits du crime.Lubian Mining Pool est devenu autrefois la sixième plus grande organisation minière de Bitcoin au monde au cours de son activité.Chen Zhi a montré aux autres que les activités minières du Groupe Prince étaient « très rentables car il n’y a aucun coût ». Après tout, les fonds de fonctionnement de ces entreprises provenaient de fonds volés aux victimes.Par exemple, entre novembre 2022 et mars 2023, Wop Data a reçu plus de 60 millions de dollars de la société écran Xingsheng Company ; La société Xingsheng a également été utilisée pour effectuer des paiements au conjoint d’un cadre d’Aoshi Global et pour acheter des produits de luxe d’une valeur de plusieurs millions de dollars (dont une montre Rolex et le tableau de Picasso mentionné ci-dessus).Chen Zhi et ses complices ont également systématiquement mélangé des « fonds illégaux » avec des « cryptomonnaies nouvellement extraites » dans des portefeuilles associés à des organisations minières pour dissimuler la source des fonds.

Blanchiment d’argent à plusieurs niveaux :Chen Zhi et ses complices utilisent souvent des « méthodes de blanchiment d’argent à plusieurs niveaux » pour dissimuler davantage les sources illégales de Chen Zhi et des bénéfices du Groupe Prince.Sous les instructions de Chen Zhi, des personnes associées au Groupe Prince (y compris les co-conspirateurs 5 et 6 qui étaient les gestionnaires de patrimoine personnels de Chen Zhi) ont utilisé des techniques complexes de blanchiment d’argent en crypto-monnaie (y compris la « pulvérisation » et le « funnelling ») : diviser à plusieurs reprises de grandes quantités de crypto-monnaie en des dizaines de portefeuilles, puis les reconcentrer dans quelques portefeuilles sans aucun but commercial et uniquement pour dissimuler la source des fonds. (voir les exemples ci-dessous pour des processus spécifiques).Une partie des fonds a finalement été stockée dans les portefeuilles d’échanges de cryptomonnaies tels que Trading Platform 1 et Trading Platform 2, ou convertie en monnaie légale et déposée sur des comptes bancaires traditionnels ; d’autres fonds (y compris les fonds blanchis par l’intermédiaire des institutions minières du Groupe Prince) étaient stockés dans des portefeuilles de crypto-monnaie non dépositaires contrôlés par Chen Zhi personnellement.