Autor: Onkar Singh, CoinTelegraph;

1. Was ist eine multisignaturkaltes Brieftasche?

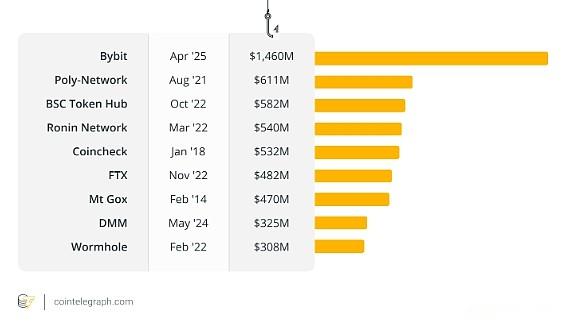

Multisig (Multisig) Kaltbrieftaschen gelten häufig als eine der sichersten Möglichkeiten, digitale Vermögenswerte zu speichern und zusätzlichen Schutz vor Diebstahl zu bieten.Selbst diese fortgeschrittenen Sicherheitsmaßnahmen sind jedoch nicht narrensicher, wie der Bybit -Hack von Februar 2025 zeigt.

Bevor Sie sich mit seiner Sicherheit befassen, analysieren wir, was eine multisignaturkaltes Wallet ist.

Erklärung der kalten Brieftasche

Cold Wallet ist eine Kryptowährungsspeichermethode, die offline bleibt und die Verbindung vom Internet trennen.Dieses Setup erschwert es für Hacker, aus der Ferne auf Mittel zuzugreifen.Beispiele sind:

-

Hardware -Brieftaschen (z. B. Ledger, Trezor)

-

Papierbrieftasche

-

Quarantänecomputer (Gerät wird nie mit dem Internet verbunden).

Kaltbrieftaschen verringern das Risiko von Cyber -Angriffen wie Phishing oder Malware, indem sie private Schlüssel offline sparen.Aber was ist Multisignatur?

Lassen Sie uns herausfinden.

Multisig Erklärung

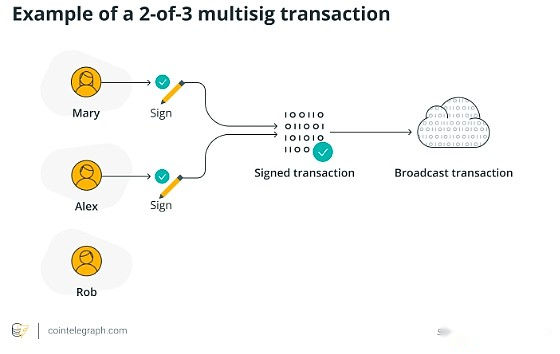

Für die Mehrsignaturtechnologie sind mehrere private Schlüssel erforderlich, um Transaktionen zu genehmigen, während einzelne Brieftaschen nur einen Schlüssel benötigen.Es kann als gemeinsames Bankkonto angesehen werden, und für jede Auszahlung müssen zwei oder mehr Unterzeichner genehmigt werden.

Zu den häufigen Einstellungen für die Mehrfachsignatur gehören:

-

2-von-3-Multisignatur: 2 von 3 Tasten müssen für Transaktionen zugelassen werden.

-

3-von-5-Multisignatur: 3 von 5 Tasten sind erforderlich.

-

5-of-7-Multisignatur: 5 der 7 Tasten müssen unterschrieben werden.

Diese zusätzliche Sicherheitsebene bedeutet, dass der Angreifer auch dann, wenn ein Schlüssel veröffentlicht wird, keine einseitigen Mittel übertragen.

Wer verwendet eine multisignaturkaltes Brieftasche?

-

Kryptowährungsaustausch: Verhindern Sie interne Betrug und nicht autorisierte Abhebungen.

-

Institutionelle Investoren: Hedgefonds und Familienbüros, die eine große Anzahl von Kryptowährungen schützen.

-

Dezentrale autonome Organisation (DAO): Gruppen, die gemeinsam genutzte Fonds durch Multisignature Governance verwalten.

2. Wie funktioniert eine Multisignaturkaltbrieftasche?

Mit mehreren Signaturen Kaltbrieftaschen sind mehrere private Schlüssel von vertrauenswürdigen Parteien erforderlich, um Transaktionen zu genehmigen und zu autorisieren, wodurch die Sicherheit verbessert wird, indem ein einzelner Fehlerpunkt verhindert wird.

Um zu verstehen, wie eine multisignaturkälte Brieftasche funktioniert, müssen Sie sich vorstellen, dass der Safe einer Bank zwei oder mehr Schlüssel zum Öffnen erfordert.Niemand kann einzeln auf Inhalte zugreifen – mehrere vertrauenswürdige Parteien müssen vorhanden sein.

Multi-Signatur-Kaltbrieftaschen wenden dieses Konzept auf digitale Assets an und fügen zusätzliche Sicherheit hinzu, indem mehrere private Schlüssel zur Genehmigung von Transaktionen erforderlich sind.

So funktioniert es in der Krypto -Welt:

-

Schlüsselverteilung:Der Brieftaschenbesitzer generiert mehrere private Schlüssel und verteilt sie an vertrauenswürdige Parteien oder Geräte.In einem 3-of-5-Multi-Signatur-Kaltbrieftaschen-Setup können beispielsweise Schlüssel für erweiterte Sicherheit und Rechenschaftspflicht auf verschiedene Rollen verteilt werden.Zum Beispiel kann Key 1 dem CEO als Hauptentscheidungshersteller zugewiesen werden, während Key 2 dem CFO für die finanzielle Aufsicht zugewiesen werden kann.Der Chief Legal Officer hält Key 3, um die Einhaltung der Vorschriften sicherzustellen, während Key 4 als Offline -Sicherung an einem sicheren isolierten Ort gespeichert wird.Schließlich kann der Key 5 dem Chief Security Officer zugewiesen werden, der für das Cybersicherheitsprotokoll verantwortlich ist.

-

Transaktionsanfrage:Wenn jemand Geld aus seiner Brieftasche abheben möchte, muss er zuerst einen Deal -Vorschlag erstellen – wie die Ausgabe eines Schecks, für den mehrere Unterschriften verarbeitet werden müssen.

-

Genehmigungsprozess:Der Vorschlag wird dann an den autorisierten Unterzeichner gesendet.Im 3-of-5-Setup müssen mindestens drei der fünf wichtigsten Inhaber der Anfrage genehmigen, sofern drei verschiedene Bankangestellte den Safe gemeinsam entsperren müssen.Dieser Prozess hindert eine Person daran, nicht autorisierte Transfers durchzuführen, auch wenn ein wichtiger Inhaber bedroht oder bösartig ist.

-

Rundfunktransaktionen:Sobald die erforderliche Anzahl von Signaturen gesammelt ist, wird die Transaktion in das Blockchain -Netzwerk übertragen.Nur auf diese Weise kann die Zahlung im öffentlichen Hauptbuch abgeschlossen und aufgezeichnet werden.Wenn die minimal zugelassene Menge nicht erreicht wird, bleibt die Transaktion unvollständig – genau wie die Bank weigert sich, einen Scheck ohne die erforderliche Signatur zu bearbeiten.

3.. Wie man gehackt wird, wenn mehrere charakteristische Kaltbrieftaschen

Trotz der Sicherheitsvorteile von Brieftaschen mit mehreren Signaturen sind sie nicht immun gegen Angriffe.Hacker nutzen häufig Schwächen in der Umsetzung, bei der Implementierung, im menschlichen Verhalten oder in der Dienste von Drittanbietern aus.

Lassen Sie uns mit einigen Beispielen weiter verstehen:

1. Supply Chain Attack (Bybit Hacker, 2025)

Im Februar 2025 hackten sich Hacker in den Multisignaturprozess und veranlassten die Bitbit-Börse, dass Ethereum im Wert von 1,5 Milliarden US-Dollar verlor.

Der Angriffsprozess ist wie folgt:

-

BYBIT verwendet eine 3-of-5-Kaltbrieftasche mit mehreren Signaturen, was bedeutet, dass drei autorisierte Unterschriften zur Übertragung von Geldern erforderlich sind.

-

Der Angreifer zerstörte die Infrastruktur eines Brieftaschenanbieters von Drittanbietern (Safewallet).

-

Sie gehackten die Entwicklergeräte von Safewallet, injizierten böswilligen Code und änderten den Multisignaturprozess.

-

Das Sicherheitsteam von Bybit genehmigte, was scheinbar legitime Transaktionen zu sein schien, aber tatsächlich wurden die Mittel an eine von Hacker kontrollierte Adresse umgeleitet.

Der Angriff unterstreicht das Risiko, sich auf Drittanbieter zu verlassen, um die Sicherheit von Brieftaschen zu gewährleisten.Auch wenn Ihr privater Schlüssel sicher ist, kann ein angegriffener Service dennoch das Risiko einbringen.

2. Social Engineering -Angriffe

Multisignature Brieftaschen erfordern eine manuelle Genehmigung, während Hacker Menschen manipulieren können.

Beispielsweise verwendeten Hacker im Jahr 2022 Phishing -E -Mails, um hochrangige Mitarbeiter von Crypto -Fonds anzusprechen.Sobald ein Angreifer Zugriff auf sein Arbeitsgerät erhält, verwenden er Malware, um private Schlüsseleingaben aufzuzeichnen.Da Multisignaturen nur eine 2-von-3-Genehmigung erfordern, umging der Angreifer die Sicherheit.

3. Rogue Insider und Absprachen

Die Qualität eines Mehrsignatursystems hängt von seinen Teilnehmern ab.Wenn bösartige Mitarbeiter Teil eines 2-of-3- oder 3-of-5-Setups sind, können sie mit Hackern zusammenarbeiten, um betrügerische Transaktionen zu unterschreiben.

Zum Beispiel hat sich im Jahr 2019 ein Exchange -Manager mit einem Angreifer verschwommen, um einen nicht autorisierten Rückzug von 200 Millionen US -Dollar zu genehmigen.Dieses Ereignis führte zu einer Verlagerung zu einem dezentraleren Signaturansatz.

4. Schwachstellen intelligenter Vertrag

Einige Multi-Signature-Brieftaschen integrieren intelligente Verträge, um Transaktionen zu automatisieren.

Beispielsweise führte ein Fehler in der Parity -Multisig -Brieftasche im Jahr 2017 dazu, dass Hacker ETH im Wert von über 150 Millionen US -Dollar einfrieren und die Mittel unbrauchbar ließen.

4., wie man Multisignaturkaltbrieftasche sicherer macht

Verwenden Sie eine höhere Signaturschwelle, um mehrschichtige Authentifizierung zu implementieren und die Schlüssel an einem sicheren, geografisch verteilten Ort zu speichern.

Wie oben erwähnt, ist eine multisignaturkaltes Brieftasche immer noch eine der besten Sicherheitslösungen. Sie müssen jedoch zusätzliche Vorsichtsmaßnahmen treffen, um Risiken zu minimieren, einschließlich:

-

Verwenden Sie höhere Schwellenwerte (z. B. 4-of-7 anstelle von 2-of-3): Je mehr Signaturen erforderlich sind = Je schwieriger es ist, dass der Angreifer genügend Schlüssel knackt.

-

Implementieren Sie mehrschichtige Authentifizierung: Kombiniert Kennwort-, Biometrie- und Hardware-Sicherheitsmodule (HSMS), um auf die Tasten zuzugreifen.

-

Shamirs geheime Freigabe: Teilen Sie den privaten Schlüssel in mehrere Fragmente auf, die rekonstruiert werden müssen, um den ursprünglichen Schlüssel zu verwenden.

-

Quarantäne -Unterschriftengeräte: Zeichen Transaktionen mit Offline -Geräten, um Fernhacking zu verhindern.

-

Tasten nach geografischen Standort verteilen: Speichern Sie die Schlüssel an verschiedenen Orten oder werden von einem separaten Depotbank aufbewahrt, um einen einzigen Fehlerpunkt zu vermeiden.

-

Schlüssel Rotationsstrategie: Ersetzen Sie die wichtigsten Inhaber regelmäßig und regenerieren Sie Schlüssel, um das Risiko eines gestohlenen Zugangs zu verringern.

-

Regelmäßige Sicherheitsbewertungen: Mieten Sie Experten von Drittanbietern, um Ihre Brieftascheneinstellungen zu überprüfen und Schwachstellen zu erkennen.

-

Unabhängiger Mitunterzeichner: Begleiten Sie externe Sicherheitsunternehmen oder vertrauenswürdige Dritte als einer der Unterzeichner, um eine interne Absprache zu verhindern.

-

Zugriff auf Protokolle und Warnungen: Verwenden Sie das Protokollsystem, um die Schlüsselverwendung zu überwachen und verdächtige Aktivitätsbenachrichtigungen zu erhalten.

-

Multi-Party Computing (MPC): Ein Verschlüsselungsprotokoll, das nie vollständig mit einem privaten Schlüssel zusammengestellt ist und eine zusätzliche Sicherheitsebene hinzufügt.

5. Lohnt sich noch mehr Signatur des Kalten Brieftasche?

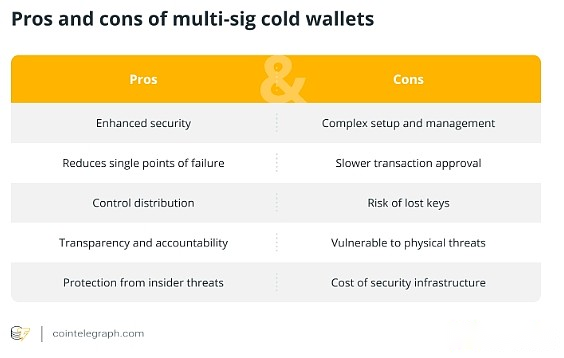

Für diejenigen, die ihre Krypto-Vermögenswerte vor Diebstahl und Betrug schützen möchten, ist eine multisignaturkälte Brieftasche immer noch eine der besten Optionen.Ihre Komplexität und potenzielle Schwachstellen sollten jedoch nicht ignoriert werden, insbesondere bei Lieferkettenangriffen.

Ja, eine mehrseitige Kaltbrieftasche ist immer noch eine der besten sicheren Optionen, um große Mengen an Kryptowährungen zu speichern.Sie sind jedoch nicht narrensicher.

Der Bybit-Hack im Februar 2025 ist ein Weckruf: Selbst komplexe mehreren Signaturen Kaltbrieftaschen können durch Lieferkettenangriffe beeinträchtigt werden, bei denen Angreifer Schwachstellen in Systemen oder Hardware ausnutzen, die zum Generieren oder Speichern von privaten Schlüssel verwendet werden.

In dem Angriff wurde hervorgehoben, wie wichtig es ist, sich nicht nur auf die technische Einrichtung von Multisignature-Geldbörsen zu stützen, sondern auch die Bedeutung eines breiteren Sicherheitsökosystems, einschließlich der physischen Sicherheit des Geräts und der Integrität des Schlüsselmanagementprozesses.

Während Multisignaturkaltbrieftaschen einen starken Schutz bieten, stellen sie auch eine Reihe von Herausforderungen.Die Einrichtung und das Management von Mehrsignatursystemen sind komplex, und das Risiko von Schlüsselverlust und potenziellen Schwachstellen für physische Bedrohungen kann viele Schwierigkeiten bringen, insbesondere für unerfahrene Benutzer.Darüber hinaus kann bei enger Zeit auch der langsame Transaktionsgenehmigungsprozess zu Unannehmlichkeiten führen.

Letztendlich ist die Entscheidung, ob eine multi-Signaturkaltbrieftasche die richtige Wahl für Ihre Sicherheit für digitale Vermögenswerte ist, davon ab, ihre Vorteile und Einschränkungen abzuwägen.Wenn Sie eine große Anzahl von Krypto-Vermögenswerten verwalten und Komplexität bewältigen können, bietet eine Mehrfachsignatur-Brieftasche ein hohes Maß an Sicherheit, das in herkömmlichen Brieftaschen schwer zu übereinstimmen ist.Wenn Sie jedoch nicht darauf vorbereitet sind, in die erforderliche Infrastruktur zu investieren oder mehrere Schlüssel nicht sicher zu verwalten, ist eine einfachere Brieftaschenlösung möglicherweise angemessener.

Es ist auch wichtig zu beachten, dass keine Sicherheitsmaßnahmen vollständig risikofrei sind.Wie von den jüngsten Hackern zu sehen ist, spielt eine breitere Sicherheitsumgebung eine wichtige Rolle beim Schutz Ihrer Vermögenswerte.Um eine Multisignatur-Kaltbrieftasche wirklich effektiv zu machen, müssen die wichtigsten Inhaber wachsam bleiben, starke Cybersicherheitspraktiken beibehalten und regelmäßig potenzielle Risiken bewerten.