Auteur: Callum Reid, Cointtelegraph; Compilation: Wuzhu, Vision de Bitchain

Les attaques d’empoisonnement à l’adresse sont des moyens malveillants utilisés par les attaquants. Les attaquants peuvent rediffuser le trafic, interrompre les services ou accéder aux données sensibles sans autorisation en insérant de fausses données ou en modifiant les tables de routage. Ces attaques exploitent les défauts des protocoles de réseau qui menacent sérieusement l’intégrité des données et de la sécurité du réseau.

Cet article expliquera ce qu’est une attaque d’empoisonnement d’adresse, son type et ses conséquences, et comment vous protéger de ces attaques.

Qu’est-ce qu’une attaque d’empoisonnement d’adresse dans la crypto-monnaie?

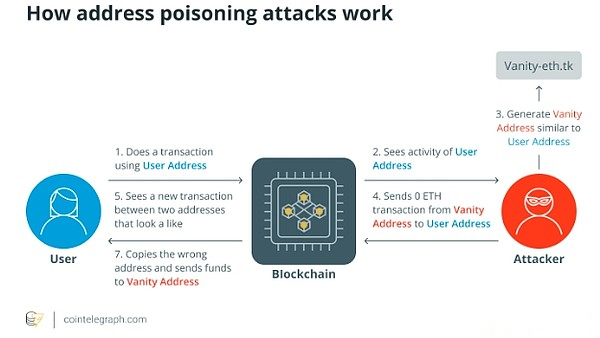

Dans le monde des crypto-monnaies, le comportement hostile des attaquants pour influencer ou tromper les consommateurs en altérant des adresses de crypto-monnaie est appelée attaques d’empoisonnement d’adresse.

Sur un réseau de blockchain, ces adresses composées de différentes chaînes alphanumériques sont la source ou la destination de la transaction. Ces attaques utilisent diverses méthodes pour saper l’intégrité et la sécurité des portefeuilles et transactions cryptographiques.

Les attaques d’empoisonnement à l’adresse dans les espaces cryptées sont principalement utilisées pour acquérir illégalement des actifs numériques ou pour endommager le fonctionnement en douceur des réseaux de blockchain. Ces attaques peuvent inclure:

vol

Les attaquants peuvent utiliser des stratégies telles que le phishing, l’interception de transaction ou la manipulation d’adresses pour inciter les utilisateurs à transférer des fonds à des adresses malveillantes.

détruire

L’empoisonnement de l’adresse peut perturber le fonctionnement normal du réseau de blockchain en introduisant la congestion, les retards ou les interruptions des transactions et des contrats intelligents, réduisant ainsi l’efficacité du réseau.

tricher

Les attaquants essaient souvent d’induire en erreur les utilisateurs de crypto-monnaie en usurpant l’identité de personnes célèbres. Cela peut saper la confiance de la communauté dans le réseau et peut entraîner une mauvaise transaction ou une confusion des utilisateurs.

Pour protéger l’intégrité globale des actifs numériques et de la technologie de la blockchain, les attaques d’empoisonnement à l’adresse mettent en évidence l’importance des procédures de sécurité strictes et l’attention continue au sein de l’écosystème de crypto-monnaie.

Types d’attaques d’empoisonnement à l’adresse

Les attaques d’empoisonnement à l’adresse dans le chiffrement comprennent le phishing, l’interception de transaction, la réutilisation d’adresses, les attaques de sorcières, les faux codes QR, l’usurpation d’adresse et les vulnérabilités de contrats intelligents, chacun présente un risque unique pour les actifs des utilisateurs et l’intégrité du réseau.

Attaques de phishing

Dans l’espace de crypto-monnaie, les attaques de phishing sont un type d’empoisonnement d’adresse courant, où les criminels créent de faux sites Web, des e-mails ou des communications qui sont très similaires à des sociétés bien connues telles que les échanges de crypto-monnaie ou les fournisseurs de portefeuilles.

Ces plateformes frauduleuses tentent de inciter les utilisateurs sans méfiance à fuir leurs informations de connexion, leurs clés privées ou leurs mots mnémoniques (phrases de récupération / semences). Par exemple, une fois ces informations obtenues, un attaquant peut effectuer des transactions illégales et un accès non autorisé aux actifs Bitcoin de la victime.

Par exemple, un pirate peut créer un site Web de faux échange qui est exactement le même qu’un véritable site Web d’échange et demande aux consommateurs de se connecter.

Interception des transactions

Une autre façon d’aborder l’empoisonnement est l’interception de transaction, où un attaquant intercepte une transaction de crypto-monnaie valide et modifie l’adresse cible. En modifiant l’adresse du destinataire en une adresse contrôlée par l’attaquant, les fonds envoyés au véritable destinataire peuvent être transférés. Ces attaques impliquent généralement des logiciels malveillants endommageant l’appareil ou le réseau d’un utilisateur ou les deux.

Réutilisation d’adresses

L’attaquant surveillera s’il y a des duplications dans la blockchain, puis utilisera cette situation pour bénéficier à lui-même. La réutilisation d’une adresse peut mettre en danger la sécurité car elle peut révéler l’historique des transactions et les vulnérabilités de l’adresse. Les acteurs malveillants utilisent ces faiblesses pour accéder aux portefeuilles d’utilisateurs et voler des fonds.

Par exemple, si un utilisateur obtient toujours des fonds de la même adresse Ethereum, un attaquant peut remarquer ce modèle et exploiter une vulnérabilité dans le logiciel de portefeuille de l’utilisateur pour accéder aux fonds de l’utilisateur sans autorisation.

Attaque de Sybil

Afin d’exercer un contrôle disproportionné sur le fonctionnement d’un réseau de crypto-monnaie, une attaque de Sybil nécessite la création de plusieurs fausses identités ou nœuds. Grâce à ce contrôle, un attaquant peut modifier les données, tromper les utilisateurs et peut même mettre en danger la sécurité du réseau.

Les attaquants peuvent utiliser un grand nombre de nœuds frauduleux dans un réseau de blockchain de preuve de preuve (POS) pour influencer considérablement les mécanismes de consensus, leur permettant de modifier les transactions et potentiellement effectuer des doubles paiements aux crypto-monnaies.

Code QR forgé ou adresse de paiement

L’empoisonnement de l’adresse peut également se produire lorsqu’une adresse de paiement falsifiée ou un code QR est distribuée. Les attaquants envoient souvent ces faux codes sous forme physique aux utilisateurs injustifiés pour les inciter à envoyer des crypto-monnaies à leurs emplacements imprévus.

Par exemple, un pirate peut diffuser un code QR de portefeuille de crypto-monnaie qui semble être vrai mais apporte en fait des modifications mineures à l’adresse codée. Les utilisateurs qui scannent ces codes enverront par inadvertance de l’argent à l’adresse de l’attaquant au lieu de l’adresse du destinataire prévu, causant des pertes économiques.

Adresse

Les attaquants qui utilisent l’usurpation d’adresse créent des adresses de crypto-monnaie très similaires aux vraies. Le but est de inciter les utilisateurs à transférer de l’argent à l’adresse de l’attaquant, et non à l’adresse appartenant au destinataire prévu. Cette approche de l’empoisonnement des adresses tire parti de la similitude visuelle entre les fausses adresses et réelles.

Par exemple, un attaquant peut créer une adresse Bitcoin qui est très similaire à l’adresse de don d’un organisme de bienfaisance bien connu. Les donateurs non informés peuvent transférer par inadvertance l’argent à l’adresse de l’attaquant lors de l’envoi de dons à l’organisation, transférant ainsi l’argent de l’utilisation prévue.

Vulnérabilité des contrats intelligents

Les attaquants utilisent des défauts ou des vulnérabilités dans des applications décentralisées (DAPP) ou des contrats intelligents sur les systèmes de blockchain pour empoisonner l’adresse. Un attaquant peut rediffuser des fonds ou provoquer l’exécution du contrat de façon inattendue en altérant l’exécution des transactions. Les utilisateurs peuvent en conséquence souffrir de pertes en capital, et les services de financement décentralisés (DEFI) peuvent être interrompus.

Les conséquences de l’attaque d’empoisonnement d’adresse

Les attaques d’empoisonnement à l’adresse peuvent avoir un impact dévastateur sur la stabilité des utilisateurs individuels et des réseaux de blockchain. Étant donné que les attaquants peuvent voler des actifs de crypto-monnaie ou changer les transactions en fonds réacheminés à leurs portefeuilles, ces attaques entraînent souvent d’énormes pertes économiques pour les victimes.

En plus de la perte d’argent, ces attaques pourraient également entraîner une baisse de la confiance entre les utilisateurs de crypto-monnaie. Si les utilisateurs sont coincés dans des plans frauduleux ou des objets de valeur sont volés, leur confiance dans la sécurité et la fiabilité des réseaux de blockchain et des services connexes peut être compromis.

De plus, certaines attaques d’empoisonnement abordent, telles que les attaques de Sybil ou l’abus de vulnérabilités de contrats intelligentes, peuvent empêcher le réseau de blockchain de fonctionner correctement, entraînant des retards, une congestion ou des conséquences imprévues qui affectent l’ensemble de l’écosystème. Ces impacts soulignent la nécessité de solides contrôles de sécurité et de sensibilisation des utilisateurs dans l’écosystème cryptographique afin de réduire le risque d’attaques d’empoisonnement à l’adresse.

Comment éviter d’attaquer les attaques d’empoisonnement

Pour protéger les actifs numériques des utilisateurs et assurer la sécurité du réseau de blockchain, il est crucial d’éviter d’attaquer les attaques d’empoisonnement dans le monde de la crypto-monnaie. Les méthodes suivantes peuvent aider à empêcher d’être ciblée par de telles attaques:

Utilisez la nouvelle adresse

En créant une nouvelle adresse de portefeuille cryptographique pour chaque transaction, la possibilité d’un attaquant liant une adresse à l’identité ou aux transactions passées de quelqu’un peut être réduite. Par exemple, un portefeuille de déterminisme hiérarchique (HD) peut être utilisé pour réduire les attaques d’empoisonnement d’adresses qui créent de nouvelles adresses pour chaque transaction et réduire la prévisibilité des adresses.

L’utilisation de portefeuilles HD peut améliorer la protection des utilisateurs contre les attaques d’empoisonnement à l’adresse, car la rotation automatique d’adresse du portefeuille rend plus difficile pour les pirates de transférer des fonds.

À l’aide d’un portefeuille matériel

Par rapport aux portefeuilles logiciels, les portefeuilles matériels sont une option plus sûre. Ils minimisent l’exposition en gardant la clé privée hors ligne.

Soyez prudent lorsque vous publiez votre adresse

Les gens doivent être prudents lors de l’exposition de leurs adresses cryptées dans le domaine public, en particulier sur les sites de médias sociaux, et devraient choisir d’utiliser des pseudonymes.

Choisissez un portefeuille réputé

Il est important d’utiliser un fournisseur de portefeuille bien connu connu pour ses fonctionnalités de sécurité et ses mises à jour logicielles régulières pour vous protéger contre l’empoisonnement de l’adresse et d’autres attaques.

Mis à jour régulièrement

Pour éviter les attaques d’empoisonnement à l’adresse, le logiciel du portefeuille doit être mis à jour en continu à l’aide des derniers correctifs de sécurité.

Liste blanche de mise en œuvre

Utilisez les listations blanches pour limiter les transactions aux sources réputées. Certains portefeuilles ou services permettent aux utilisateurs de les adresses spécifiques de la liste blanche qui peuvent envoyer des fonds à leurs portefeuilles.

Considérez un portefeuille multi-signature

Un portefeuille qui nécessite plusieurs clés privés pour approuver les transactions est appelée portefeuille multisig. Ces portefeuilles peuvent fournir une protection supplémentaire en exigeant que plusieurs signatures approuvent les transactions.

Utiliser les outils d’analyse de la blockchain

Pour détecter un comportement potentiellement nocif, les gens peuvent utiliser des outils d’analyse de la blockchain pour suivre et vérifier les transactions entrantes. L’envoi de petites quantités apparemment triviales de crypto-monnaie (poussière) à plusieurs adresses est une pratique courante appelée poussière. Les analystes peuvent détecter un comportement toxique potentiel en examinant ces modèles de trading de poussière.

La sortie de transaction inutilisée (UTXO) avec une petite quantité de crypto-monnaie est généralement le résultat de transactions de poussière. Les analystes peuvent trouver des adresses qui peuvent être empoisonnées en trouvant UTXOS liées aux transactions de poussière.

Signaler une attaque suspectée

Les individus devraient répondre immédiatement en cas d’attaque présumée d’empoisonnement à l’adresse, contacter l’entreprise qui fournit leur portefeuille crypté par le biais de canaux de soutien officiels et expliquer en détail ce qui s’est passé.

En outre, si l’attaque implique des pertes financières importantes ou des intentions malveillantes, ils peuvent signaler l’incident aux autorités d’application de la loi ou de réglementation concernées pour une enquête plus approfondie et une action en justice. Afin de réduire les risques possibles et de protéger les intérêts des individus et des groupes dans l’écosystème de la crypto-monnaie, les rapports en temps opportun sont cruciaux.