Autor: AC-Core, YBB Capital Übersetzung: Shan Oba, Bitchain Vision

Vorwort

Nach der Definition der Ethereum Foundation entspricht die Schicht 2 von Ethereum dem Rollup.Die jüngste neue Sichtweise von Vitalik ist der Ansicht, dass wenn andere EVM -Ketten non -Ehereum als Datenverfügbarkeitsschicht (DA) verwenden, sie zu Ether Validium gehört (verschieben Sie die Verfügbarkeitsschicht der Blockchain in die Kette).Trotz des DA -Problems hat die genaue Definition von Layer2 immer noch eine gewisse Kontroverse, aber die Upgrade -Route von Taifang ist immer noch auf Rollup zentriert.ZK Rollup -Zugriffsdaten über Datenverfügbarkeitsebenen, auch wenn die Abhängigkeiten unterschiedlich sind, wirkt sich bis zu einem gewissen Grad auf ihre eigene Sicherheit aus.Angesichts der gemeinsam genutzten Sicherheitsinnovation, der Datenverfügbarkeitsdurchdringung von Celestia und den Markt für marktgezogene Märkte kann Eigenlayer die Marktdominanz wiederherstellen, indem sie sich auf seine Kredite von Ethereum aus der Native aus der Ethereum stützt?

Eigenlayer

>

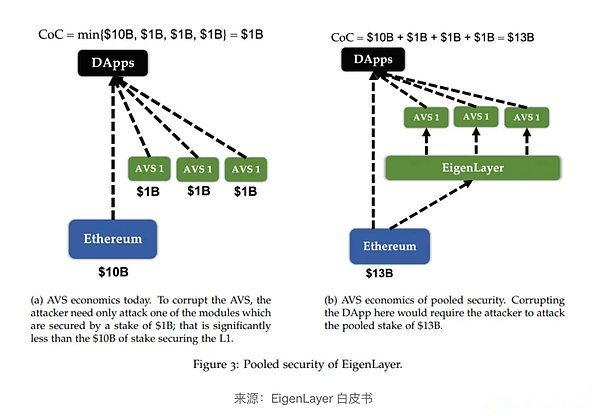

Das einfache Verständnis ist Eigenlayer ein Re-Stake-Protokoll, das auf Ethereum basiert und die Sicherheit auf Ethereum-Ebene für die gesamte zukunftsbasierte verschlüsselte Wirtschaft bietet.Dadurch können Benutzer durch Eigenlayer -Smart Contracts neu definieren, um die nativen ETH-, LSDETH- und LP -Token neu zu definieren und Überprüfungsbelohnungen zu erhalten, damit die dritte Teilnahmeprojekte mehr Belohnungen erhalten und gleichzeitig die Hauptnetzwerksicherheit der ETH genießen können.

Der Grund, warum Ethereum eine große Menge an Transaktionsvolumen und Liquidität anziehen kann nach Ethereum für die Sicherheitsüberprüfung seines Token -Modells.Die Essenz besteht darin, die Sicherheitsüberprüfung seines Tokens dem Ethereum-Knoten direkt zu übertragen (es kann einfach als Knotenbetreiber verstanden werden).In diesem Artikel zitieren wir nur das erste AVS -Projekt, das vom Eigenlayer -Team entwickelt wurde: Eigenda.

Eigenda: Zusammenfassung Daten Benutzerfreundlichkeit

>

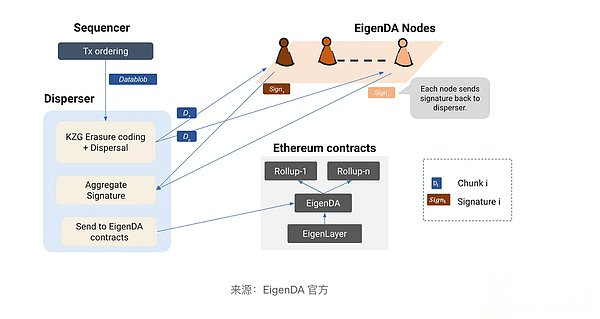

Gemäß der offiziellen Interpretation und Einführung (es gibt vorerst keine tatsächlichen damit verbundenen Datenunterstützung) verwendet Eigenda den DA -Dienst (Dezentraled Data Verfügbarkeit) (DA), der auf Ether mit Eigenlayer -Wiederherstellung basiert, und es wird der erste aktive Überprüfungsdienst (AVS) sein (AVS). diese Levy -SchichtRestaker können das Versprechen an Knotenbetreiber anvertrauen, die EIGENDA ausführen, Überprüfungsaufgaben ausführen und Servicegebühren für die Rollups in Angleisen veröffentlichen können, um die Transaktionskosten zu senken, einen höheren Transaktionsdurchsatz zu erhöhen und den gesamten Transaktionsdurchsatz zu erhöhen.Der Sicherheits- und Transaktionsdurchsatz dieses Entwicklungsprozesses wird mit der Menge an Versprechen, damit verbundenen ökologischen Abkommen und dem Gesamtwachstum der Betreiber erweitert.

EIGENDA zielt darauf ab, innovative DA -Lösungen für Rollups bereitzustellen, wodurch Etinsic -Zusagen und Verifizierer miteinander verbunden werden können, während die Durchsatz und die Verringerung der Kosten erhöht werden.Nach der Integration der Layer2 -Lösung enthält der Übergang von L1 zu Ethernet L2 und seine Bitdao -Ökosysteme, die nicht unterstützt werden.Derzeit im Eigennetzwerk von Eigen verwendet).

Eigenda ist ein sicherer, durchschnittlicher, dezentraler Datenverfügbarkeitsdienst (DA), der auf der Eigenschaft wieder auf dem Äther basiert.Das Folgende sind einige der Hauptfunktionen und Vorteile von Eigener, die für die Erreichung von Eigenschaften konzipiert sind:

Besonderheit:

-

Sicherheit teilen: Eigenda verwendet das gemeinsam genutzte Sicherheitsmodell von Eigenlayer, damit Retaker zur ETH beitragen, um am Überprüfungsprozess teilzunehmen, um die Gesamtsicherheit des Netzwerks zu verbessern.

-

Datennutzbarkeit: Das Hauptziel von Eigenda ist es, die Verfügbarkeit von Daten im 2. Netzwerk sicherzustellen.Es verwendet ein Verifizierungsgerät, um die Wirksamkeit von Daten im Rollup -Netzwerk zu überprüfen und sicherzustellen, negative Verhaltensweisen zu verhindern und den normalen Betrieb des Netzwerks sicherzustellen.

-

Dezentrales Sortieren: Eigenda verwendet den dezentralen Sortiermechanismus von Eigenlayer, um sicherzustellen, dass Transaktionen im Rollup -Netzwerk in der richtigen Reihenfolge implementiert werden, um die Richtigkeit und Konsistenz des gesamten Systems beizubehalten.

-

Flexibilität: Das Design von Eigenda ermöglicht es L2 -Entwicklern, verschiedene Parameter nach Bedarf anzupassen, einschließlich des Wiegens zwischen Sicherheits- und aktiven, verpfändeten Token -Modell und Korrektur des Codierungsverhältnisses, um unterschiedliche Szenarien und Anforderungen zu erfüllen.

Vorteile:

-

Wirtschaftliche Vorteile: Eigenda erkennt die Sicherheit der ETH -Teile durch Eigenlayer, wodurch potenzielle Verpfändungskosten gesenkt werden.Durch dezentrale Datenüberprüfungsarbeiten und die Reduzierung der Betriebskosten jedes Betreibers leisten Sie mehr kostengünstige Überprüfungsdienste.

-

Hoher Durchsatz: Eigenda soll horizontal erweitert werden, da mehr Betreiber dem Netzwerk zusammenschließen, um ihren Durchsatz zu erhöhen.Bei privaten Tests zeigte Eigenda einen Durchsatz von bis zu 10 Mbit / s und formulierte eine Roadmap, die sich auf 1 Gbit / s ausdehnte. Dies bot Möglichkeiten für die Unterstützung von Anwendungen mit hoher Bandbreite wie Multiplayer -Spielen und Videoströmen.

-

Sicherheitsmechanismus: EIGENDA verwendet einen mehrkundigen Sicherheitsmechanismus, einschließlich der Freigabesicherheit, des Sorgerechtszertifizierungsmechanismus und der doppelten Schiedsgerichtsbarkeit, um die Sicherheit, Dezentralisierung und Anti -Review der Netzwerksicherheit zu gewährleisten.

-

Anpassung: Eigenda bietet ein flexibles Design, das es L2 -Entwicklern ermöglicht, das Gleichgewicht zwischen Sicherheit und Leistung zu finden, indem verschiedene Parameter entsprechend ihren spezifischen Anforderungen und Anwendungsfällen angepasst werden.

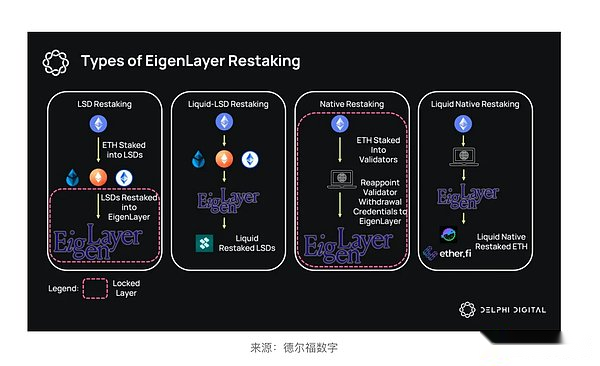

Re -Pledge -Modus

>

-

Einheimisches ETH schweres Versprechen:

Für unabhängige ETH -Zusagen können sie die verpfändete ETH auf Eigenverträge intelligenten Verträgen durch Auszahlungsgutscheine richten, um wieder integriert und zusätzliches Einkommen erzielt.Wenn die unabhängige verpfändete Person ein unangemessenes Verhalten hat, kann Eigenlayer ihren Entzugsgutschein direkt verlieren.

-

LST -Ergänzung:

LST (Flüssigkeits -Pfahl -Token) repräsentiert flüssige, verpfändete Token.Auch wenn es keine 32 ETH gibt, können normale Investoren durch flüssige Zusagen wie Lido, Raketenpool „Fahrzeuge“, ihre ETH in den verpfändeten Pool ablegen und das Versprechen von LST erhalten, das seine ETH- und Einkommensrechte darstellt.Benutzer, die sich der ETH zugesagt haben, die ETH in Lido und Raketenpool zugesagt haben, können die LST -LST in den Eigenlayer -Smart -Vertrag übertragen, um Re -te -Pledges zu erzielen, um zusätzliche Renditen zu erzielen.

-

LP Token Re -Pledge:

LP -Token sind in ETH LP- und LST -LP -Akkumulation unterteilt.

-

ETH LP RE -PLEDGE: Benutzer können ein Paar Defi -Protokoll -LP -Token, die ETH enthalten, erneut aufgeben.

-

LST LP Re -Pledge: Benutzer können ein Paar von Defi -Protokollen wieder integrieren, das LSDeth -Protokoll -LP -Token zu Eigenlayer enthält.Zum Beispiel kann das Steth-Eth-LP-Token des Kurvenprotokolls an Eigenlayer wiedergegeben werden.

Celestia in Kosmos

>

Gegenwärtig kann keine Blockchain das Problem von dreieckigen Messproblemen, die für dezentrale, sichere und skalierbare Blockchains nicht möglich sind, wirklich lösen.Bevor Sie über Celestia diskutieren, lesen wir kurz Kosmos.Lassen Sie uns die Sicherheit zwischen der Cosmos -Kette im Folgenden detailliert diskutieren:

IBC Protocol Security: IBC ist ein Protokoll, das die Kommunikation zwischen der Kette im Cosmos -Netzwerk gewährleistet.Es gewährleistet die Vertraulichkeit und Integrität der Nachricht durch Verschlüsselungs- und Signaturmechanismen.Das IBC -Protokoll enthält eine Reihe von Zertifizierungsschritten, um die Glaubwürdigkeit der Kommunikation zwischen den Ketten zu gewährleisten.Durch IBC kann die Kosmoskette Nachrichten und Vermögenswerte sicher übertragen, um Betrug und Manipulationen zu verhindern.

Der Konsensmechanismus ist sicher: Jede Blockchain im Cosmos -Ökosystem kann unterschiedliche Konsensmechanismen verwenden, von denen das häufigste Tender ist.Tendermint -Konsensusalgorithmus sorgt für die Konsistenz zwischen Knoten durch BFT -Fehlertoleranz (BFT).Dies bedeutet, dass das System ohne die Existenz einer bestimmten Anzahl von böswilligen Knoten immer noch normal laufen kann.Die Sicherheit des Konsensmechanismus ist für die Stabilität und Sicherheit des gesamten Netzwerks sehr wichtig.

Hub -Sicherheit: Im Cosmos -Netzwerk befindet sich ein zentraler Blockchain -Hub, der als Brücke zwischen verschiedenen Ketten fungiert.Die Sicherheit von Hub spielt eine Schlüsselrolle bei der Stabilität des gesamten Ökosystems.Wenn Hub nicht sicher ist, kann dies im gesamten Netzwerk Probleme verursachen.Die Gewährleistung der Sicherheit von HUB ist daher eine wichtige Aufgabe im Cosmos -Ökosystem, die die strenge Kontrolle des Konsensmechanismus und des Knotenmanagements strikt beinhaltet.

Vermögenssicherheit: Da das Vermögen zwischen der Cosmos -Kette übertragen werden kann, ist es wichtig, seine Sicherheit zu gewährleisten.Durch die Verwendung von Kryptographie kann die Cosmos -Kette böswillige Aktivitäten wie Doppelblumenangriffe verhindern.Gleichzeitig zielt die IBC -Vereinbarung darauf ab, das Vermögen sicher und zuverlässig zu übertragen.

Smart Contract and Application Layer Security: Cosmos Network ermöglicht die Entwicklung von intelligenten Verträgen und verteilten Anwendungen.Die Sicherstellung der Sicherheit dieser Ebene wird erreicht, indem die Reparatur der Codequalität, der Prüfung und der Verwundbarkeit von intelligenten Verträgen und Anwendungen sichergestellt wird, die auf der Blockchain ausgeführt werden.

Celestia realisiert die Skalierbarkeit und Flexibilität durch das modulare Konsens von Konsens und Ausführung und bietet maßgeschneiderte Ökosysteme für verschiedene Blockchain -Lösungen.Im Gegensatz dazu fördert Cosmos die Blockchain -Zusammenarbeit in einem Ökosystem -Neutral, betont die Verbindungsverbindung zwischen unabhängiger Blockchain und verwendet Tendern, um Konsens zu integrieren und eine zusammenhängende Umgebung auszuführen.Die Modularitätsmethode von Celestia bietet eine verbesserte Skalierbarkeit, Entwicklungsflexibilität und maßgeschneiderte Lösungen, um die Anforderungen verschiedener Anwendungen zu erfüllen.

Celestias ICS- und Eigenlayer -Eigenda

>

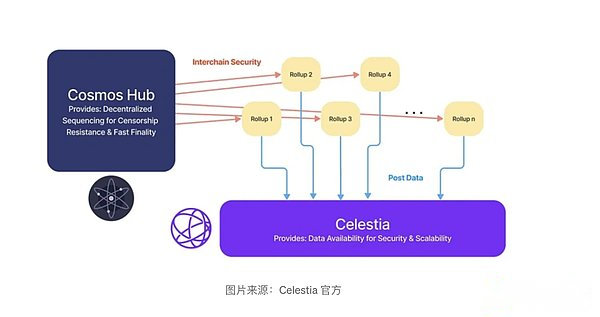

Es ist jedoch erwähnenswert, dass ICS (Kettensicherheit) in Celestia vorgeschlagen wird, nicht in Eigenschaft Der Geschlechtsverkehr kann auf folgende Weise verstanden werden:

-

Sicherheit teilen: Der Vorschlag von Celestia erörtert die Möglichkeit, ICs zur Verwendung des Verifizierungsgeräts im Cosmos -Ökosystem (wie das Verifizierungsgerät im Cosmos -Hub) als Rollup -Sortier von Celestia zu verwenden.Mit dieser Methode können mehrere Rollup -Netzwerke dieselben Überprüfungen teilen, um die Sicherheit der Freigabe zu erreichen.Diese Idee ist ein bisschen ähnlich wie bei der Verteilung der Sicherheit in Eigenlayer, da beide die Vernacles des zugrunde liegenden Blockchain -Netzwerks verwenden, um Sicherheit zu gewährleisten.Der Unterschied besteht darin, dass ICS das Cosmos -Hub -Verifizierungsgerät zur Bereitstellung von Überprüfungsdiensten für die angeschlossene Blockchain verwendet und die Sicherheit des gesamten Ökosystems durch ein gemeinsames Sicherheitsmodell verbessert. Rollup -Netzwerk;

-

Dezentralisierungssequenzer: Das von Celestia erwähnte Konzept des dezentralen Sequenzers verwendet die ICS -Methode.Dies ist ein bisschen ähnlich wie die Verwendung von Eigenlayer’s Restak Primitive (Repledge Mechanismus) in Eigenlayer zum Aufbau von dezentralen Sortierern.Beide versuchen, durch die Eigenschaften des zugrunde liegenden Protokolls einen dezentraleren Sortiermechanismus zu erreichen.

-

Rollups Combined: Celestia erwähnte, dass durch die Verwendung desselben Sequenzer (wahrscheinlich über ICs) in mehreren Rollup -Netzwerken die kombinierte Querlollup -Fähigkeit erreicht werden kann.Dies ist ein bisschen ähnlich wie in Eigenlayer.

-

Wirtschaftliche: Abgesehen von der technischen Ebene von Celestia und Eigenlayer.In Zukunft der erwartete Wert des gesamten Eigenlayer -Ökosystems Airdrop.

Vergleich zwischen DA -Schichten

>

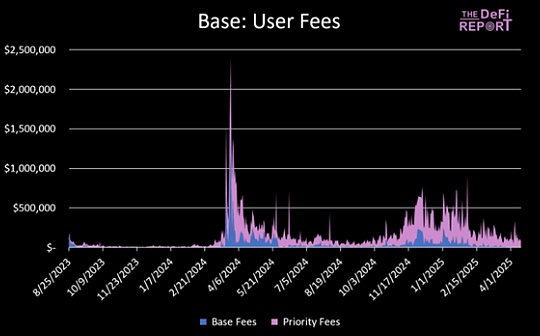

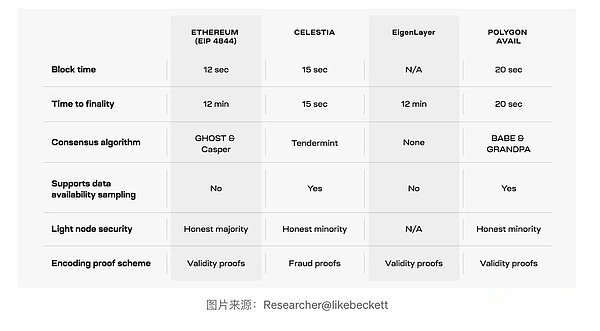

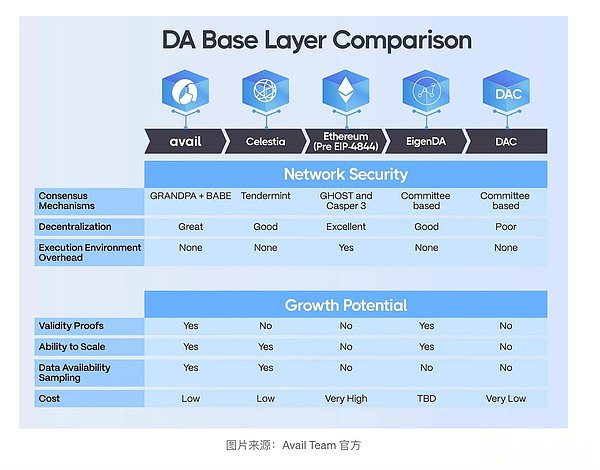

Datennutzbarkeit (DA) als DA bezeichnet.Derzeit basiert der gesamte Prozess in der Upgrade -Route von Etherchannel hauptsächlich auf Rollup, und die Rolle von DA in diesem Prozess besteht darin, alle Handelsdaten des gesamten Rollups zu speichern oder hochzuladen.Das Auftreten von Rollup besteht darin, das Problem der Skalierbarkeitsschicht1 zu lösen, aber der tatsächliche Zugriff von Layer2 -Daten über DA kann die Gesamtsicherheit und die TPS -Ebene beeinflussen.Layer2 -Daten beeinflussen die Gesamtsicherheit und die TPS -Ebene.

Im Konsensmechanismus gibt es ein grundlegendes Dilemma, dh Effektivität und Sicherheit.Ethereum, Celestia, Eigenlayer und verfügbare Lösungen sind so konzipiert, dass die Datenverfügbarkeit für Rollups skalierbar sind.

>

Celestia:

-

Dezentraler Sortiervorschlag: Celestia erörtert einen Vorschlag, der vom Chief Operating Officer Nick White vorgeschlagen wurde.Verwenden Sie das Cosmos -Hub -Verifizierungsgerät, um die Freigabesicherheit der DA -Schicht durch ICs zu erreichen.

-

Atomkompositionsfähigkeit über Rollup: Celestia verbessert die kombinierte Fähigkeit, indem sie ICs verwenden, um Atomtransaktionen über mehrere Rollup -Netzwerke hinweg zu erzielen.Mit demselben Sequenzer können mehrere Rollup -Netzwerke zusammenarbeiten, um die dispergierbare Mobilität zu lösen und die kombinierte Verfügbarkeit zu verringern.

-

Multi -Rollup -Interoperabilität: Mit demselben Sequenzer fördert Celestia die Interoperabilität zwischen mehreren Rollup -Netzwerken, um eine bessere Mobilität und Datenverfügbarkeit zu erzielen.

Eigenlayer und Eigenda:

-

Datenverfügbarkeitsdienste mit Shared Security: Eigenlayer bietet Datenverfügbarkeitsdienste über Eigenda.Eigene kann als Teil des Celestia -Ökosystems verwendet werden und bieten eine effiziente, sichere und skalierbare Datenverfügbarkeit.

-

Dezentrale Sortierung: Eigenlayer betont seinen dezentralen Sortiermechanismus.Durch diesen Mechanismus hat Eigenlayer einen effizienten Sortierungsprozess erreicht.

-

Data Usability Service: Eigenda konzentriert sich auf die Bereitstellung von Datenverfügbarkeitsdiensten für das zweite Netzwerk.

es funktioniert.

-

Das Design der Daten Usability: verfügbar konzentriert sich auf das Design der Datenverfügbarkeit und führt zur Datenverfügbarkeitstechnologie ein.Mit dieser Technologie können Lichtknoten die Verfügbarkeit von Daten überprüfen, indem nur ein Teil des Blocks heruntergeladen wird, anstatt sich auf den gesamten Knoten zu verlassen, um Daten zu erhalten, wodurch die Skalierbarkeit des Netzwerks verbessert wird.

-

Interaktion zwischen Blockchain: verfügbar ist so konzipiert, dass die Interaktion zwischen Blockchain verbessert wird.Unterstützen Sie den leichten Knoten der Datenverfügbarkeitsabtastung, die die Größe des Blocks flexibler erhöhen und den Gesamtdurchsatz erhöhen kann.

-

EIP 4844 Anpassung: Nutzen Sie aktiv an der Implementierung von Ethereum EIP 4844. EIP 4844 ist eine Schlüsselkomponente des modularen Polygon -Blockchain -Sehens. Verfügung kann sich an ein Upgrade im Ethereum -Ökosystem anpassen.

abschließend

Für Rollup in den letzten 24 Jahren bringt der Streit zwischen dem DA -Problem zusätzlich zur Definition der Erzählung auch Fragen zur genauen Positionierung von Layer2.Vorläufig ist die orthodoxen, Sicherheit und Kostenprobleme, mit denen Ätherdaten tatsächlich konfrontiert sind. Der Marktwettbewerb in der Zukunft entwickelte sich in Richtung der Richtung des kombinierten Moduls, so dass eine neue Blumenrunde im Wege der Expansion von Ethereum erscheint.

Obwohl die Blockchain selbst viele Einschränkungen aufweist, stammt aus Sicht des Finanzmarktes ein großer Teil der steigenden Kraft aller Märkte aus „Annahmeraum“.In Bezug auf die Innovation selbst ist die „Zweigstraße“ neben der Aufrechterhaltung ihrer eigenen Richtigkeit auch eine narrative Richtung außerhalb des ursprünglichen Rahmens.