الكشف عن قضية سرقة BTC مروعة: 120,000 عملة بيتكوين بقيمة 14.5 مليار دولار أمريكي، والأخبار الموجودة على السلسلة تكشف الحقيقة“.<ص>وفقًا لإعلان صادر عن الحكومة الأمريكية، فإن 127000 عملة بيتكوين الخاصة بمجموعة برينس تخضع حاليًا لسيطرة الحكومة الأمريكية.<ب>وهذا يعني أنه اعتبارًا من 22 يونيو 2024 على أبعد تقدير، ستسيطر حكومة الولايات المتحدة على هذه الـ 127000 بيتكوين.<ص>كما وصفت وكالات الاستخبارات على الشبكة عن طريق الخطأ الحكومة الأمريكية بأنها قراصنة لوبيان.<ص><ب>إذًا، كيف وصلت الـ 127 ألف بيتكوين التي كان يسيطر عليها تشن تشي، مؤسس مجموعة برينس، إلى أيدي الحكومة الأمريكية؟<ص>يمكننا أن نخمن بجرأة أن الاحتمالات تشمل، على سبيل المثال لا الحصر، الأربعة التالية:<ص>1. حصلت الحكومة الأمريكية على مذكرة تشين تشي قبل 29 ديسمبر 2020، ونقلت بيتكوين من مجمع التعدين لوبيان في 29 ديسمبر 2020، وقامت الحكومة الأمريكية بفرز عملة بيتكوين في 22 يونيو 2024؛<ص>2. كتب Chen Zhi وأدار قضية “Lubian Mining Pool Stolen” في 29 ديسمبر 2020. بعد “المسروق”، حصلت حكومة الولايات المتحدة على العنوان الجديد للتذكير، وتم نقل BTC من قبل حكومة الولايات المتحدة في 20 يونيو 2024. لذا فإن السؤال الجديد هو، كيف حصلت حكومة الولايات المتحدة على العبارة التذكيرية؟<ص>3. هاجم المطلعون المحيطون بـ Chen Zhi مجمع التعدين Lubian. تم القبض على هذا الشخص لاحقًا من قبل حكومة الولايات المتحدة.في 22 يونيو 2024، سيطرت حكومة الولايات المتحدة على عملة البيتكوين، وتم سحب الجزرة وسحب الطين؛<ص>4.هاكر حقيقيبعد مهاجمة مجمع التعدين Lubian، تم القبض على المتسلل من قبل الولايات المتحدة، مثل 3.<ص>تتطلب المزيد من التفاصيل حول القضية الكشف عن مزيد من المعلومات من قبل حكومة الولايات المتحدة.<ح2>4. أفراد وكيانات على علاقة بـ”قضية مجموعة البرنس”

<ص>

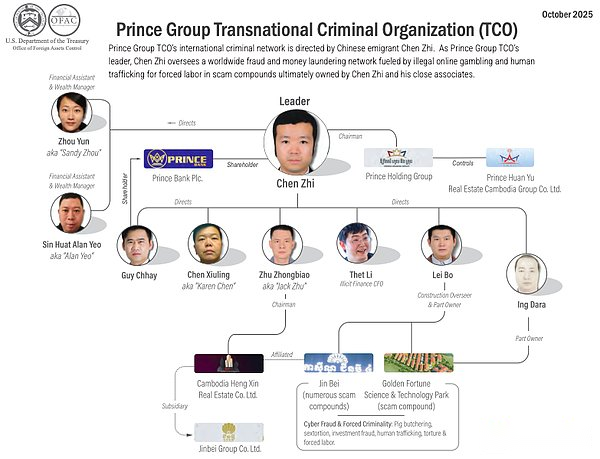

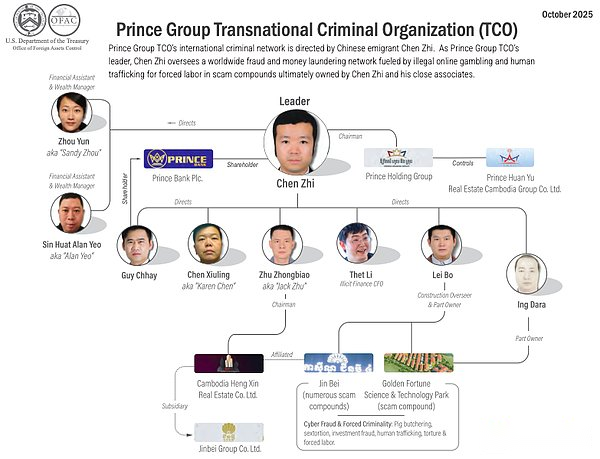

الهيكل التنظيمي التنفيذي لمجموعة برنس<ص>ووفقا للائحة الاتهام الصادرة عن وزارة العدل الأمريكية، فإن الأفراد والكيانات المعنية هم كما يلي:

أ. تشين جي: يحمل جنسية الصين وكمبوديا وفانواتو وسانت لوسيا وقبرص، ويعيش في كمبوديا وسنغافورة وتايوان والمملكة المتحدة.

ب.المتآمر 1: يحمل جنسية كمبوديا وفانواتو وقبرص وسانت كيتس، ويعيش في كمبوديا وسنغافورة والمملكة المتحدة.

ج.المتآمر 2: يحمل الجنسية الكمبودية والقبرصية، ويعيش في سنغافورة والولايات المتحدة.

د.المتآمر 3: يحمل الجنسية الصينية والكمبودية، ويعيش في الولايات المتحدة ومناطق أخرى.

ه. المتآمر 4: المواطنون والمقيمون الكمبوديون.

و. المتآمر 5: المواطنون والمقيمون في هونغ كونغ، الصين.

ز. المتآمر 6: المواطنون والمقيمون في هونغ كونغ، الصين.

ح. المتآمر 7: المواطنون والمقيمون في سنغافورة.

أنا. Exchange-1: منصة لتداول العملات المشفرة يقع مقرها الرئيسي في الصين.

ي. Exchange-2: منصة لتداول العملات المشفرة يقع مقرها الرئيسي في سيشيل.

ك. Exchange-3: منصة لتداول العملات المشفرة يقع مقرها الرئيسي في الولايات المتحدة.

ل. Exchange-4: منصة لتداول العملات المشفرة يقع مقرها الرئيسي في الولايات المتحدة.

م. منصة التداول عبر الإنترنت 1 (Trading Platform-1): منصة التداول عبر الإنترنت.

ن.المؤسسة المالية-1: مؤسسة مالية مقرها الرئيسي في الولايات المتحدة ويتم التأمين على ودائعها من قبل المؤسسة الفيدرالية للتأمين على الودائع (FDIC).

س. مجموعة برينس: شركة قابضة مسجلة في كمبوديا، تدير أكثر من 100 كيان تجاري في أكثر من 30 دولة حول العالم. تشين تشى هو المؤسس ورئيس مجلس الإدارة.

ص. شركة Yun Ki Estate Intermediary Co., Ltd. (“Yun Ki Estate Intermediary Co., Ltd.”): شركة تابعة لمجموعة Prince Group، تعمل بشكل رئيسي في مجال التطوير العقاري.منذ عام 2020 تقريبًا حتى الوقت الحاضر، شغل المتآمر 1 منصب رئيس مجلس إدارة الشركة.

س. مجموعة Awesome Global Investment Group (“Awesome Global Investment Group”): شركة تابعة لمجموعة Prince Group، تعمل بشكل رئيسي في مجال الترفيه والفنادق والتطوير العقاري.ومن عام 2017 إلى عام 2022 تقريبًا، شغل المتآمر 2 منصب رئيس مجلس إدارة الشركة.

ص. مجموعة برينس العقارية ومجموعة برينس هوان يو العقارية: شركتان تابعتان لمجموعة برينس، وكلاهما يعمل بشكل رئيسي في مجال التطوير العقاري. منذ عام 2018 تقريبًا إلى عام 2024 على الأقل، شغل Conspirator 3 منصب رئيس مجلس إدارة مجموعة Prince Huanyu العقارية.

ق. بنك برينس: شركة تابعة لمجموعة برينس، تعمل بشكل رئيسي في مجال الخدمات المالية.شغل المتآمر 4 منصب نائب رئيس مجلس إدارة البنك من عام 2015 تقريبًا إلى عام 2023 على الأقل.

ر. شركة Warp Data Technology Lao Sole Co., Ltd.(“Warp Data”): كيان مسجل في لاوس يقوم بتشغيل مرافق تعدين البيتكوين.

ش. لوبيان: منظمة صينية لتعدين البيتكوين ولديها مرافق تعدين للبيتكوين في العديد من الأماكن في آسيا (بما في ذلك الصين وإيران).

ضد Future Technology Investment (“FTI”): كيان مسجل في جزر كايمان، حيث عمل Conspirator 6 كمدير وموقع على الحساب البنكي.

ث. Amber Hill Ventures Limited (“Amber Hill”): كيان مسجل في جزر فيرجن البريطانية، حيث عمل Conspirator 6 كمدير وموقع على الحسابات المصرفية.

س.Lateral Bridge Global Limited (“LBG”): كيان مسجل في جزر فيرجن البريطانية، حيث عمل 7 متآمرين مشاركين مرتبطين بـ FTI وAmber Hill كمديرين.

ذ. Hing Seng Limited (“Hing Seng Company”، Hing Seng Limited): كيان مسجل في هونغ كونغ، الصين.<ص>

شبكة الأمير المجموعة الإجرامية<ص>يُذكر أن عصابات الاحتيال في جنوب شرق آسيا تجتذب الباحثين عن عمل من أكثر من 70 دولة، مما يجبرهم على العمل مع أشخاص يشاركون بنشاط في الجريمة لتنفيذ عمليات احتيال واسعة النطاق ومعقدة في جميع الولايات القضائية تقريبًا حول العالم.<ص>وفي كمبوديا ولاوس وميانمار وحدها، يُعتقد أن القوى العاملة المنخرطة في الجرائم الإلكترونية تجاوزت 350 ألف شخص.وتشير بعض التقديرات إلى أن الإيرادات السنوية لعصابات الاحتيال في جنوب شرق آسيا تتراوح بين 50 مليار دولار و75 مليار دولار.وهذا يجعل الاحتيال عبر الحدود من المرجح أن يصبح النشاط الاقتصادي الأكثر أهمية في منطقة ميكونغ دون الإقليمية في جنوب شرق آسيا – بل إن حجمه يعادل ما يقرب من نصف الناتج المحلي الإجمالي للبلدان المضيفة الرئيسية مجتمعة. ومن بينها، تعد صناعة الاحتيال في كمبوديا مربحة بشكل خاص، حيث يتراوح الدخل السنوي غير القانوني المقدر بين 12.5 مليار دولار أمريكي و19 مليار دولار أمريكي.<ص>منذ عام 2015 تقريبًا حتى الوقت الحاضر، قام تشين تشي والمديرون التنفيذيون لمجموعة برينس بتنفيذ الاحتيال في الاستثمار في العملات المشفرة ومخططات الاحتيال الأخرى، والاحتيال على الضحايا في جميع أنحاء العالم واختلاس أموال بمليارات الدولارات.من أجل تنفيذ الخطة المذكورة أعلاه، أصدر تشين تشي والمتآمرون معه تعليمات إلى مجموعة برينس لإنشاء وتشغيل “حدائق احتيال للعمل القسري” في جميع أنحاء كمبوديا، مما أجبر الناس في الحدائق على تنفيذ أنشطة احتيال على نطاق واسع.استخدم تشين تشي والمتآمرون معه نفوذهم السياسي في العديد من البلدان لحماية أنشطتهم الإجرامية ودفعوا رشاوى لموظفين عموميين أجانب للتهرب من إنفاذ القانون.ثم قاموا بعد ذلك بغسل عائدات الاحتيال من خلال وكالات غسيل الأموال المهنية وشبكة الأعمال “الشرعية ظاهريًا” الخاصة بمجموعة برينس، بما في ذلك عمليات المقامرة عبر الإنترنت وتعدين العملات المشفرة.<ح2>5. كيف تقوم مجموعات الاحتيال الإلكتروني بعمليات الاحتيال؟

<ص><ب>تحتوي لائحة الاتهام الصادرة عن وزارة العدل الأمريكية على قدر كبير من المعلومات والتفاصيل حول كيفية قيام مجموعات الاحتيال الإلكتروني في جنوب شرق آسيا بتنفيذ عمليات الاحتيال.<ص>تشين تشي هو مؤسس ورئيس مجموعة برينس.وبحسب الموقع الرسمي للمجموعة، فإن “وحدات الأعمال الأساسية” التابعة لها في كمبوديا تشمل “مجموعة برينس العقارية، ومجموعة برينس هوانيو العقارية، وبنك برينس، ومجموعة أوشي العالمية للاستثمار”.وتشارك هذه الأقسام والكيانات الأخرى التابعة لمجموعة برينس في مختلف مجالات الأعمال المعلنة مثل “التطوير العقاري، والخدمات المصرفية، والتمويل، والسياحة، والخدمات اللوجستية، والتكنولوجيا، والتموين ونمط الحياة”.<ص>تأتي أكبر أرباح مجموعة برينس من الأنشطة الاحتيالية غير القانونية التي يقودها تشن تشي وبمساعدة مديريه التنفيذيين وشركائه الأساسيين (بما في ذلك المتآمر المشارك 1 إلى المتآمر المشارك 7، وما إلى ذلك).، وتشمل بشكل رئيسي:<ح3>1. حديقة الاحتيال

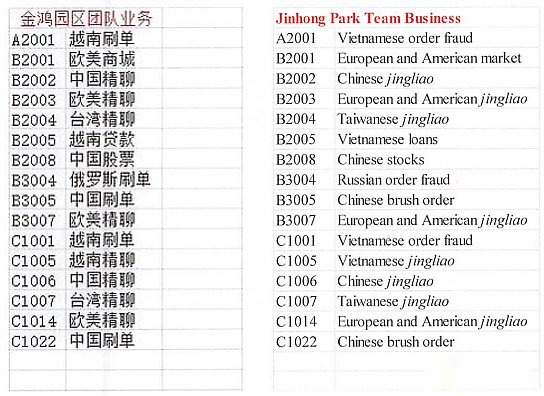

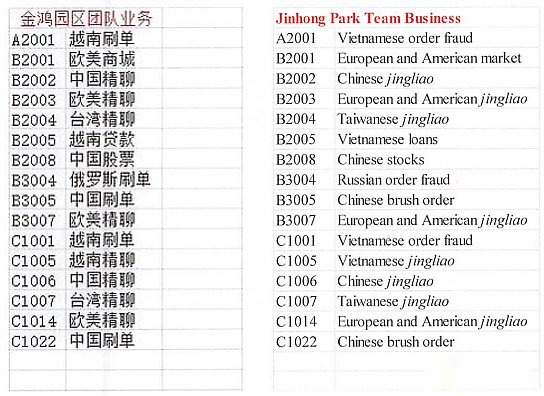

<ص>تحتل مجموعة Prince Group موقعًا مهيمنًا في صناعة الاحتيال عبر الإنترنت المذكورة أعلاه.وفي هذه الصناعة غير القانونية، يذهب آلاف العمال المهاجرين إلى كمبوديا وأماكن أخرى بحثًا عن فرص عمل، ولكن يتم تهريبهم إلى حدائق الاحتيال وارتكاب عمليات احتيال في مجال الاستثمار في العملات المشفرة وغيرها من الأنشطة الاحتيالية تحت التهديد بالعنف.تحتوي منتزهات الاحتيال هذه على مهاجع كبيرة محاطة بجدران عالية وأسلاك شائكة، وهي في الواقع “معسكرات عمل قسري عنيفة”.<ص>بتوجيه من تشين تشى،<ب>أنشأت مجموعة برينس وأدارت ما لا يقل عن 10 مجمعات احتيال في جميع أنحاء كمبوديا، متخصصة في الاحتيال في الاستثمار في العملات المشفرة ومخططات الاحتيال الأخرى.، بما في ذلك: (1) “مجمع جينبي” الواقع في سيهانوكفيل، كمبوديا، والمرتبط بـ “فندق وكازينو جينبي” التابع لمجموعة برينس؛ (2) “مجمع جينفو التكنولوجي” (المعروف أيضًا باسم “مجمع جينيون”) الواقع في تشيريثوم، كمبوديا؛ (3) الحديقة الواقعة في مقاطعة كامبونج سبيو، كمبوديا، والمسماة “حديقة مانجو” (المعروفة أيضًا باسم “حديقة جينهونج”، حديقة جينهونج).<ص>كان Chen Zhi متورطًا بشكل مباشر في إدارة حدائق الاحتيال واحتفظ بالسجلات ذات الصلة لكل حديقة، بما في ذلك سجلات تتبع أرباح الاحتيال التي تم تمييزها بوضوح بأقراص “قتل الخنازير”.يحتوي دفتر الحسابات الذي يحتفظ به تشين تشي على تفاصيل مخططات الاحتيال المختلفة التي تديرها حديقة جينهونغ التابعة لمجموعة برينس، بالإضافة إلى المخططات المحددة المسؤولة عن كل مبنى وطابق في الحديقة.، بما في ذلك “الاحتيال على الطلبات الفيتنامية”، و”الاحتيال على الطلبات الروسية”، و”الدردشة الدقيقة الأوروبية والأمريكية” (في إشارة إلى المحادثات الاحتيالية)، و”الدردشة الدقيقة في فيتنام”، و”الدردشة الدقيقة في الصين”، و”الدردشة الدقيقة في تايوان” و”الاحتيال على الطلبات الصينية” (في إشارة إلى الاحتيال في مجال البيع بالتجزئة عبر الإنترنت).<ص> <ص>صمم تشين تشي والمتآمرون معه حديقة الاحتيال لتعظيم الأرباح وتأكدوا شخصيًا من أن الحديقة لديها البنية التحتية اللازمة “للوصول إلى أكبر عدد ممكن من الضحايا”.على سبيل المثال، في عام 2018 تقريبًا، حصل المتآمر 1 على ملايين أرقام الهواتف المحمولة وكلمات مرور الحسابات من الأسواق غير القانونية عبر الإنترنت؛ في عام 2019 تقريبًا، ساعد المتآمر 3 في الإشراف على بناء حديقة جينفو.احتفظ تشين تشي نفسه أيضًا بوثائق تصف وتظهر “مزارع الهاتف” – وهي مراكز اتصال آلية تُستخدم لارتكاب عمليات احتيال في مجال الاستثمار في العملات المشفرة وجرائم إلكترونية أخرى. وتفصل الوثائق تفاصيل بناء منشأتين لـ “مزرعة الهاتف”: كل منهما مجهز بـ 1250 هاتفًا محمولًا، قادرة على التحكم في 76000 حساب على منصة التواصل الاجتماعي الشهيرة.<ص>

<ص>صمم تشين تشي والمتآمرون معه حديقة الاحتيال لتعظيم الأرباح وتأكدوا شخصيًا من أن الحديقة لديها البنية التحتية اللازمة “للوصول إلى أكبر عدد ممكن من الضحايا”.على سبيل المثال، في عام 2018 تقريبًا، حصل المتآمر 1 على ملايين أرقام الهواتف المحمولة وكلمات مرور الحسابات من الأسواق غير القانونية عبر الإنترنت؛ في عام 2019 تقريبًا، ساعد المتآمر 3 في الإشراف على بناء حديقة جينفو.احتفظ تشين تشي نفسه أيضًا بوثائق تصف وتظهر “مزارع الهاتف” – وهي مراكز اتصال آلية تُستخدم لارتكاب عمليات احتيال في مجال الاستثمار في العملات المشفرة وجرائم إلكترونية أخرى. وتفصل الوثائق تفاصيل بناء منشأتين لـ “مزرعة الهاتف”: كل منهما مجهز بـ 1250 هاتفًا محمولًا، قادرة على التحكم في 76000 حساب على منصة التواصل الاجتماعي الشهيرة.<ص> <ص>بالإضافة إلى ذلك، تحتوي الوثائق الداخلية لمجموعة برينس على تعليمات حول “كيفية بناء الثقة مع الضحايا” وتعليمات حول “كيفية تسجيل حسابات وسائل التواصل الاجتماعي بكميات كبيرة” (بما في ذلك تعليمات واضحة حول “استخدام الصور الرمزية النسائية” الأقل جمالًا “للتأكد من أن الحسابات تبدو حقيقية”).<ص>في صيف عام 2022، تفاخر فيلم Conspirator 2،<ب>في عام 2018، حققت مجموعة برينس ربحًا يوميًا متوسطًا يزيد عن 30 مليون دولار أمريكي من خلال صواني ذبح الخنازير الاحتيالية والأنشطة غير القانونية ذات الصلة.<ح3>2. الترويج للمخططات الإجرامية من خلال الرشوة والعنف

<ص>بالإضافة إلى ذلك، تحتوي الوثائق الداخلية لمجموعة برينس على تعليمات حول “كيفية بناء الثقة مع الضحايا” وتعليمات حول “كيفية تسجيل حسابات وسائل التواصل الاجتماعي بكميات كبيرة” (بما في ذلك تعليمات واضحة حول “استخدام الصور الرمزية النسائية” الأقل جمالًا “للتأكد من أن الحسابات تبدو حقيقية”).<ص>في صيف عام 2022، تفاخر فيلم Conspirator 2،<ب>في عام 2018، حققت مجموعة برينس ربحًا يوميًا متوسطًا يزيد عن 30 مليون دولار أمريكي من خلال صواني ذبح الخنازير الاحتيالية والأنشطة غير القانونية ذات الصلة.<ح3>2. الترويج للمخططات الإجرامية من خلال الرشوة والعنف

<ص>استخدم تشين والمتآمرون معه نفوذهم السياسي لحماية الاحتيال من تطبيق القانون في بلدان متعددة. من بينهم، دفع المسؤولون التنفيذيون في مجموعة برينس رشاوى للحصول على معلومات إنذار مبكر حول “مداهمة وكالات إنفاذ القانون لمتنزه الاحتيال”؛بالإضافة إلى ذلك، قام تشين تشي بتعيين المتآمر المشارك 2 ليكون مسؤولاً عن وظيفة “التحكم في المخاطر” لمجموعة برينس، والإشراف على تقدم التحقيقات ذات الصلة، وحماية مصالح مجموعة برينس من خلال إجراء “معاملات فاسدة” مع مسؤولي إنفاذ القانون الأجانب.<ص>احتفظ تشين تشي بدفاتر محاسبية عن الرشوة للموظفين العموميين، وسجل أحدها “سداد مئات الملايين من الدولارات من الرشاوى ونفقات شراء السلع الفاخرة لأشخاص مرتبطين بمجموعة برينس”.على سبيل المثال، تظهر دفاتر الحسابات أنه في عام 2019، اشترى المتآمر 2 يختًا بقيمة تزيد عن 3 ملايين دولار لمسؤول حكومي أجنبي كبير؛ كما اشترى تشين تشي ساعة فاخرة بقيمة ملايين الدولارات لمسؤول حكومي أجنبي كبير آخر.وفي عام 2020، ساعد المسؤول تشين تشي في الحصول على جواز سفر دبلوماسي، استخدمه تشين تشي للسفر إلى الولايات المتحدة في أبريل 2023.<ص>كجزء من مسؤولياته في “السيطرة على المخاطر”، عمل المتآمر 2 بمثابة “المنفذ” لمجموعة برينس، وحافظ على مكانة مجموعة برينس المهيمنة في صناعة الاحتيال من خلال الفساد والعنف.على سبيل المثال، في يوليو/تموز 2024 تقريبًا، تواصل المتآمر المشارك 3 مع تشين تشي حول “سرقة الأرباح غير القانونية للمجموعة من قبل أشخاص مرتبطين بمجموعة برينس”، قائلًا إن “مسؤولًا ماليًا هرب بالأموال وحاول إخفاءها”، وأبلغ تشين تشي أنه “يتم اتخاذ الإجراءات لاستعادة الأموال المسروقة”، ووعد بأنه “سيتم إجراء تحقيق شامل مهما حدث. أتساءل عما إذا كان الرئيس (في إشارة إلى Chen Zhi) والمجموعة لديهم أي اقتراحات أو أساليب يمكن مشاركتها… المافيا (المافيا) والحكومة على استعداد لاتخاذ إجراءات لتخويف القرود. أيها الرئيس، هل لدى المجموعة الخبرة أو الموارد ذات الصلة؟” ثم أجاب تشين تشي: “يجب عليك أولاً التواصل مع المتآمر المشارك 2 والحصول على جميع المعلومات قبل أن تقرر كيفية التعامل معه، ومعرفة الموقع الحالي لهذا الشخص”.<ص>وبموجب تعليمات تشين تشي، استخدم الأفراد المرتبطون بمجموعة برينس في كثير من الأحيان العنف والإكراه لتحقيق “أغراض تجارية” وتعزيز الخطط الإجرامية. على سبيل المثال، ناقش أحد الأشخاص المرتبطين بمجموعة Prince Group مع Chen Zhi مسألة “ضرب الأشخاص الذين تسببوا في مشاكل” في الحديقة. وافق تشين تشي على خطة الضرب، لكنه أمر “بعدم ضربهم حتى الموت”، وأضاف: “يجب مراقبتهم وعدم السماح لهم بالفرار”. مثال آخر هو أن تشين تشي تواصل ذات مرة مع المتآمر 4 بشأن “شخصين مفقودين عثرت عليهما الشرطة في جينفو بارك”.أكد المتآمر 4 لـ Chen Zhi أنه سيتعامل مع الأمر، لكنه اقترح أن يستخدم Chen Zhi “اتصالاته بالشرطة”.<ح3>(3) شبكة بروكلين

<ص>استهدف مخطط الاحتيال الاستثماري الذي نفذته مجموعة برينس ضحايا في جميع أنحاء العالم، بما في ذلك الضحايا في الولايات المتحدة، وتم تنفيذه من خلال شبكات محلية تعمل لصالحها.من بينها، شبكة تسمى “شبكة بروكلين” تعمل في المنطقة الشرقية من نيويورك وتساعد المحتالين في جينبي بارك التابع لمجموعة برينس على ارتكاب عمليات احتيال استثمارية: يتواصل المحتالون (“المقدمون”) مع ضحايا مجهولين من خلال تطبيقات المراسلة الفورية المختلفة، ويزعمون كذبًا أنهم “يحققون أرباحًا من خلال الاستثمار في العملات المشفرة والصرف الأجنبي والأسواق الأخرى”، ويخدعون الضحايا ويدفعونهم إلى الاستثمار، ويدخلونهم في ما يسمى “مديري الحسابات” للتعامل مع المعاملات.ثم قام مدير الحساب بتزويد الضحية بـ “معلومات الحساب المصرفي الذي يجب تحويل أموال الاستثمار إليه” وقام بإنشاء حسابات استثمار ومحافظ استثمارية زائفة للضحية على منصات التداول عبر الإنترنت عبر الهاتف المحمول بما في ذلك “منصة التداول عبر الإنترنت 1”.<ص>ومع ذلك، فإن الحساب البنكي الذي قدمه مدير الحساب للضحية لم يكن حسابًا استثماريًا، بل حسابًا تسيطر عليه شبكة بروكلين ومفتوح باسم شركة صورية في بروكلين وكوينز بنيويورك (تقع مؤسسات فتح الحساب في بروكلين وكوينز ومناطق أخرى من نيويورك).وبدلاً من استثمارها كما وعدوا، تم اختلاس أموال الضحايا وغسلها من خلال هذه الحسابات وغيرها.<ص>وفي الوقت نفسه، تم التلاعب بشكل مصطنع بـ “الحساب الاستثماري” الذي أنشأه مدير الحساب للضحية. ويبدو أن “قيمة الاستثمار استمرت في النمو”، ولكن في الواقع لم يكن هناك أي نمو.في البداية، ستزداد “القيمة الاسمية” للمحفظة الاستثمارية للضحية، مما يؤدي بالضحية إلى الاعتقاد خطأً بأن الاستثمار مربح، وبالتالي حثهم على مواصلة الاستثمار؛ بالإضافة إلى ذلك، عندما يطلب الضحية لأول مرة سحب أموال استثمارية صغيرة، سيتعاون مدير الحساب.ولكن عندما يطلب الضحايا سحب مبالغ كبيرة من الأموال من منصة التداول، فإنهم سيواجهون العديد من العقبات – على سبيل المثال، يرفض مدير الحساب سحب الأموال على أساس أنه “يجب دفع رسوم المعاملات أو الضرائب أو الرسوم القانونية”.وفي النهاية توقف مدير الحساب والمقدم عن الرد على معلومات الضحية، ولم يتمكن الضحية من سحب معظم الأموال المحولة حسب تعليمات مدير الحساب.<ص>قامت شبكة بروكلين في نهاية المطاف بتحويل الأموال مرة أخرى إلى المحتالين في حرم جينبي التابع لمجموعة برينس جروب وفي أماكن أخرى من خلال سلسلة من الحسابات، حيث تم غسلها بشكل أكبر ثم تدفقت إلى مجموعة برينس ومديريها التنفيذيين.تشمل تقنيات غسيل الأموال نقل عائدات الاحتيال من خلال الحسابات المصرفية لشركة وهمية، وتحويلها إلى USDT ثم تحويلها إلى شبكة معقدة من عناوين العملات الافتراضية غير الاحتجازية، أو سحب الأموال النقدية لقطع مسار التدقيق (يتم بعد ذلك استخدام الأموال النقدية لشراء عملة مشفرة وتحويلها بنفس الطريقة).<ص>في الفترة من مايو 2021 إلى أغسطس 2022 تقريبًا، ساعدت شبكة بروكلين مجموعة برينس في تحويل وغسل أكثر من 18 مليون دولار بطريقة احتيالية من أكثر من 250 ضحية في المنطقة الشرقية من نيويورك وأجزاء أخرى من الولايات المتحدة.<ص>قام Chen Zhi أيضًا بمراقبة عناوين العملات الافتراضية التي تلقت عائدات الاحتيال شخصيًا، بما في ذلك الأموال من الضحايا الأمريكيين.على سبيل المثال، تُظهر السجلات التي يحتفظ بها تشين تشي أنه في يونيو 2021 تقريبًا، تم تحويل 100000 دولار أمريكي إلى عنوان عملة افتراضية يبدأ بـ “0x77” (يشار إليه فيما يلي باسم “عنوان 0x77”)؛ وفي صيف العام نفسه، تلقى هذا العنوان أيضًا أموالًا مباشرة يمكن إرجاعها إلى ضحية في كاليفورنيا (“الضحية 1”). على وجه التحديد، بين يوليو وأغسطس 2021، قامت الضحية 1 بتحويل أكثر من 400000 دولار أمريكي من العملات المشفرة من حساب تبادل عملات مشفرة مشهور إلى عنوان يبدأ بـ “0x1e” (يشار إليه فيما بعد باسم “عنوان 0x1e”)؛تم تحويل الأموال لاحقًا إلى عنوان يبدأ بـ “0x34” (يشار إليه فيما يلي باسم “0x34”) عبر عنوان يبدأ بـ “0x83” (يشار إليه فيما يلي باسم “عنوان 0x83″) العنوان”)؛ بين يوليو وسبتمبر 2021، قام عنوان 0x34 بتحويل أكثر من 350,000 دولار أمريكي إلى عنوان 0x77 الذي يراقبه Chen Zhi.<ح2>6. كيف تم غسل 127000 بيتكوين؟

<ص>قام تشين تشي والمتآمرون معه بغسل الأرباح غير القانونية (بما في ذلك العملات المشفرة) لمجموعة برينس من خلال شبكة غسيل أموال معقدة، بما في ذلك استخدام وكالات غسيل الأموال المحترفة واستخدام الأعمال التجارية الخاصة بمجموعة برينس (بما في ذلك المقامرة عبر الإنترنت وتعدين العملات المشفرة) لغسل الأموال؛ ثم استخدموا الأموال في السفر الفاخر، والاستهلاك الترفيهي، وشراء الساعات الفاخرة، واليخوت، والطائرات الخاصة، وفيلات العطلات، والمجموعات الراقية، والأعمال الفنية النادرة (بما في ذلك لوحة لبيكاسو تم شراؤها من خلال دار مزادات في نيويورك).<ص><ب>وكالة غسيل الأموال المهنية:تُسمى أحيانًا “بيوت غسيل الأموال” أو “البنوك” أو “بيوت المياه”، وهي تتلقى العائدات المختلسة من الضحايا بسبب أنشطة الاحتيال التي تقوم بها مجموعة برينس ثم تعيد الأموال إلى مجموعة برينس.إحدى الطرق الشائعة للعملية هي جمع العائدات الاحتيالية على شكل بيتكوين أو عملات مستقرة مثل USDT وUSDC، وبعد تحويلها إلى عملة قانونية، استخدم النقد لشراء بيتكوين “نظيف” أو عملات مشفرة أخرى. قام تشين تشي بتنسيق أنشطة غسيل الأموال بشكل مباشر وناقش استخدامه “للبنوك غير القانونية” و”البنوك السرية” مع المتآمرين المشاركين؛احتفظ تشين تشي أيضًا بالوثائق التي تشير صراحةً إلى “غسل بيتكوين” و”أشخاص يقومون بغسل أموال بيتكوين”.<ص><ب>غسيل الأموال “شركات شل”:قام تشين تشي والمتآمرون معه أيضًا بغسل الأموال من خلال “شركات وهمية” (شركات غرضها الوحيد هو غسيل الأموال) التي كان يسيطر عليها تشين تشي والمتآمرون 1 و5 و6 و7 وآخرون مرتبطون بمجموعة برينس، بما في ذلك FTI وAmber Hill وLBG وعشرات آخرين.من بينها، يتم استخدام FTI لغسل الأموال غير القانونية (بما في ذلك غسيل الأموال من خلال وكالة Wop Data للتعدين التابعة لمجموعة Prince Group كما هو موضح أدناه).في سجل فتح الحساب الخاص بالمؤسسة المالية 1 التي فتحت حسابًا لشركة FTI في يناير 2019، ذكر Conspirator 6 أن الأنشطة التجارية لشركة FTI تشمل “التعدين وتداول الأصول الرقمية بأموالها الخاصة”، لكنه أعلن كذبًا أن مصدر دخل FTI هو “الثروة الشخصية”؛ في الوقت نفسه، قلل Conspirator 6 بشكل خطير من حجم المعاملات الشهرية لـ FTI في نفس مستند فتح الحساب، معلنًا أن “الودائع والسحوبات الشهرية المقدرة تبلغ حوالي 200 لكل مليون”، لكن كشف الحساب يوضح أنه في فبراير 2019، كان حساب FTI في المؤسسة المالية 1 يحتوي بالفعل على ودائع تبلغ حوالي 28 مليون دولار أمريكي وسحوبات تبلغ حوالي 27 مليون دولار أمريكي.كان غرض أمبر هيل مشابهًا، وفتحت أيضًا حسابًا في المؤسسة المالية 1: في سجل فتح الحساب في مارس 2019، وصف المتآمر 6 الأنشطة التجارية لأمبر هيل بأنها “تداول واستثمار الملكية”، وأعلن كذبًا أن مصدر الدخل هو “ثروة شخصية”، كما قلل بشكل خطير من حجم المعاملات الشهرية (الودائع والسحوبات الشهرية المقدرة المعلنة بحوالي 2 مليون دولار أمريكي لكل منهما)، وأظهر كشف الحساب أنه في في فبراير 2020، بلغت الودائع الفعلية لـ Amber Hill في حساب المؤسسة المالية 1 حوالي 22.5 مليون دولار، مع عمليات سحب تبلغ حوالي 21.8 مليون دولار.<ص><ب>غسيل الأموال من قبل وحدات أعمال مجموعة برينس:قام Chen Zhi والمتآمرون معه أيضًا بغسل الأموال من خلال وحدات الأعمال الوظيفية التابعة لمجموعة Prince Group، ولا سيما أعمالها الضخمة للمقامرة عبر الإنترنت – والتي استمرت في العمل في العديد من البلدان حتى بعد حظر كمبوديا المقامرة عبر الإنترنت في عام 2020. ومن أجل تجنب حملات إنفاذ القانون، تدير مجموعة Prince Group أعمال المقامرة الخاصة بها من خلال “مواقع الويب المماثلة” (نسخ محتوى موقع الويب على أسماء نطاقات وخوادم مختلفة).أشرف Chen Zhi بشكل مباشر على أعمال المقامرة عبر الإنترنت لمجموعة Prince Group وناقش مع الآخرين “غسل عائدات الاحتيال في العملات المشفرة من خلال هذا العمل”؛ كان Conspirator 1 مسؤولاً عن إدارة دفع رواتب أعمال المقامرة عبر الإنترنت واحتفظ بدفاتر رواتب الموظفين من عام 2018 إلى عام 2024، والتي تم تمييزها بوضوح باسم “رواتب الموظفين – يرجى الدفع بأموال نظيفة”.<ص><ب>غسيل أموال تعدين البيتكوين:أيضًا،كما قام تشين تشي والمتآمرون معه بغسل الأموال عن طريق “استخدام العائدات غير المشروعة لتمويل عمليات تعدين العملات المشفرة على نطاق واسع”.<ب>بمشاركة شركة Wop Data في لاوس وفرعها في تكساس بالولايات المتحدة، وشركة Lubian الصينية،تنتج هذه المؤسسات كميات كبيرة من “البيتكوين النظيف” غير المرتبط بالعائدات الإجرامية.أصبحت Lubian Mining Pool سادس أكبر منظمة تعدين بيتكوين في العالم أثناء عملها.وقد أظهر تشن تشي للآخرين أن أعمال التعدين التي تقوم بها مجموعة برينس كانت “مربحة للغاية لأنه لا توجد تكاليف”. ففي نهاية المطاف، جاءت الأموال التشغيلية لهذه الشركات من الأموال المسروقة من الضحايا.على سبيل المثال، بين نوفمبر 2022 ومارس 2023، تلقت Wop Data أكثر من 60 مليون دولار من الشركة الوهمية Xingsheng Company؛ تم استخدام شركة Xingsheng أيضًا لسداد مبالغ لزوجة أحد المسؤولين التنفيذيين في Aoshi Global ولشراء سلع فاخرة بقيمة ملايين الدولارات (بما في ذلك ساعة رولكس ولوحة بيكاسو المذكورة أعلاه).كما قام تشين تشي والمتآمرون معه بخلط “الأموال غير القانونية” بشكل منهجي مع “العملات المشفرة المستخرجة حديثًا” في المحافظ المرتبطة بمنظمات التعدين لإخفاء مصدر الأموال.<ص><ب>غسيل الأموال متعدد الطبقات:غالبًا ما يستخدم Chen Zhi والمتآمرون معه “أساليب غسيل الأموال متعددة الطبقات” لإخفاء المصادر غير القانونية لأرباح Chen Zhi ومجموعة Prince Group.بموجب تعليمات Chen Zhi، استخدم الأشخاص المرتبطون بمجموعة Prince Group (بما في ذلك المتآمرون المشاركون 5 و6 الذين عملوا كمدير للثروة الشخصية لـ Chen Zhi) تقنيات معقدة لغسل الأموال بالعملات المشفرة (بما في ذلك “الرش” و”التحويل”): تقسيم كميات كبيرة من العملات المشفرة بشكل متكرر إلى عشرات المحافظ ثم إعادة تركيزها في عدد قليل من المحافظ دون أي غرض تجاري وفقط لإخفاء مصدر الأموال. (انظر الأمثلة أدناه لعمليات محددة).تم تخزين بعض الأموال في النهاية في محافظ بورصات العملات المشفرة مثل منصة التداول 1 ومنصة التداول 2، أو تم تحويلها إلى عملة قانونية وإيداعها في حسابات مصرفية تقليدية؛ وتم تخزين الأموال الأخرى (بما في ذلك الأموال المغسولة من خلال مؤسسات التعدين التابعة لمجموعة برينس جروب) في محافظ عملات مشفرة غير خاضعة للحراسة يسيطر عليها تشين تشي شخصيًا.

<ح2>2. تاريخان رئيسيان

<ح2>2. تاريخان رئيسيان

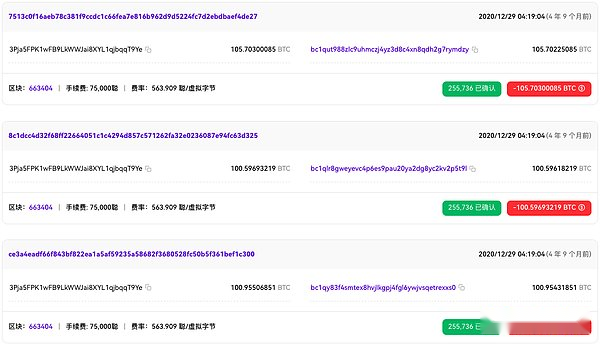

<ص>يتم تقسيمها إلى عشرات إلى مئات من عملات BTC ويتم نقلها إلى عناوين BTC متعددة:<ص>

<ص>يتم تقسيمها إلى عشرات إلى مئات من عملات BTC ويتم نقلها إلى عناوين BTC متعددة:<ص> <ص>هذه العناوين (العنوان الأول bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy في الصورة أعلاه مثال، 105.7 عملة معدنية)<ب>تم نقل BTC مرة أخرى إلى عنوان جديد (34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd) في 22 يونيو 2024، ولم يتم نقلها منذ ذلك الحين.<ص>

<ص>هذه العناوين (العنوان الأول bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy في الصورة أعلاه مثال، 105.7 عملة معدنية)<ب>تم نقل BTC مرة أخرى إلى عنوان جديد (34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd) في 22 يونيو 2024، ولم يتم نقلها منذ ذلك الحين.<ص> <ص>العنوان الأخير، 339khCuymVi4FKbW9hCHkH3CQwdopXiTvA، يتبع نفس النمط.كل ما في الأمر أنه في 29 ديسمبر 2020، تم نقل 1500 بيتكوين إلى عنوان جديد في وقت واحد.<ح2>3. كيف سيطرت حكومة الولايات المتحدة على 127000 بيتكوين “مسروقة” من مجمع التعدين لوبيان؟

<ص>العنوان الأخير، 339khCuymVi4FKbW9hCHkH3CQwdopXiTvA، يتبع نفس النمط.كل ما في الأمر أنه في 29 ديسمبر 2020، تم نقل 1500 بيتكوين إلى عنوان جديد في وقت واحد.<ح2>3. كيف سيطرت حكومة الولايات المتحدة على 127000 بيتكوين “مسروقة” من مجمع التعدين لوبيان؟

<ص>صمم تشين تشي والمتآمرون معه حديقة الاحتيال لتعظيم الأرباح وتأكدوا شخصيًا من أن الحديقة لديها البنية التحتية اللازمة “للوصول إلى أكبر عدد ممكن من الضحايا”.على سبيل المثال، في عام 2018 تقريبًا، حصل المتآمر 1 على ملايين أرقام الهواتف المحمولة وكلمات مرور الحسابات من الأسواق غير القانونية عبر الإنترنت؛ في عام 2019 تقريبًا، ساعد المتآمر 3 في الإشراف على بناء حديقة جينفو.احتفظ تشين تشي نفسه أيضًا بوثائق تصف وتظهر “مزارع الهاتف” – وهي مراكز اتصال آلية تُستخدم لارتكاب عمليات احتيال في مجال الاستثمار في العملات المشفرة وجرائم إلكترونية أخرى. وتفصل الوثائق تفاصيل بناء منشأتين لـ “مزرعة الهاتف”: كل منهما مجهز بـ 1250 هاتفًا محمولًا، قادرة على التحكم في 76000 حساب على منصة التواصل الاجتماعي الشهيرة.<ص>

<ص>صمم تشين تشي والمتآمرون معه حديقة الاحتيال لتعظيم الأرباح وتأكدوا شخصيًا من أن الحديقة لديها البنية التحتية اللازمة “للوصول إلى أكبر عدد ممكن من الضحايا”.على سبيل المثال، في عام 2018 تقريبًا، حصل المتآمر 1 على ملايين أرقام الهواتف المحمولة وكلمات مرور الحسابات من الأسواق غير القانونية عبر الإنترنت؛ في عام 2019 تقريبًا، ساعد المتآمر 3 في الإشراف على بناء حديقة جينفو.احتفظ تشين تشي نفسه أيضًا بوثائق تصف وتظهر “مزارع الهاتف” – وهي مراكز اتصال آلية تُستخدم لارتكاب عمليات احتيال في مجال الاستثمار في العملات المشفرة وجرائم إلكترونية أخرى. وتفصل الوثائق تفاصيل بناء منشأتين لـ “مزرعة الهاتف”: كل منهما مجهز بـ 1250 هاتفًا محمولًا، قادرة على التحكم في 76000 حساب على منصة التواصل الاجتماعي الشهيرة.<ص> <ص>بالإضافة إلى ذلك، تحتوي الوثائق الداخلية لمجموعة برينس على تعليمات حول “كيفية بناء الثقة مع الضحايا” وتعليمات حول “كيفية تسجيل حسابات وسائل التواصل الاجتماعي بكميات كبيرة” (بما في ذلك تعليمات واضحة حول “استخدام الصور الرمزية النسائية” الأقل جمالًا “للتأكد من أن الحسابات تبدو حقيقية”).<ص>في صيف عام 2022، تفاخر فيلم Conspirator 2،

<ص>بالإضافة إلى ذلك، تحتوي الوثائق الداخلية لمجموعة برينس على تعليمات حول “كيفية بناء الثقة مع الضحايا” وتعليمات حول “كيفية تسجيل حسابات وسائل التواصل الاجتماعي بكميات كبيرة” (بما في ذلك تعليمات واضحة حول “استخدام الصور الرمزية النسائية” الأقل جمالًا “للتأكد من أن الحسابات تبدو حقيقية”).<ص>في صيف عام 2022، تفاخر فيلم Conspirator 2،