著者:詐欺sniffer;

導入

ウォレットドレーナーは、暗号通貨に関連する悪意のあるソフトウェアであり、過去1年間で大規模な「成功」を達成しました。これらのソフトウェアは、ユーザーをだまして悪意のあるトランザクションに署名するために釣りウェブサイトに展開され、それにより暗号通貨ウォレットから資産を盗みます。これらのオンライン漁業活動は、さまざまな形で通常のユーザーを攻撃し続けており、悪意のある取引に不注意に署名した大きな経済的損失につながります。

釣り不正統計

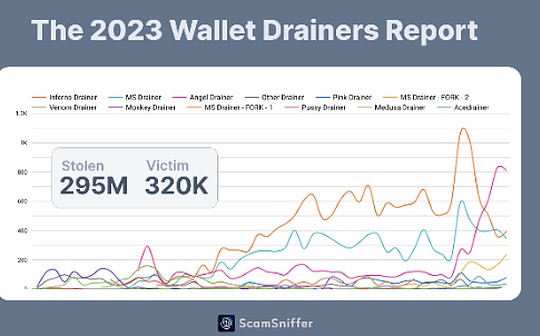

過去2023年、Scam Sifferは、これらのウォレットドレーナーを監視して、約324,000人の被害者から2億9,500万ドル近くの資産を盗みました。

釣り詐欺の傾向

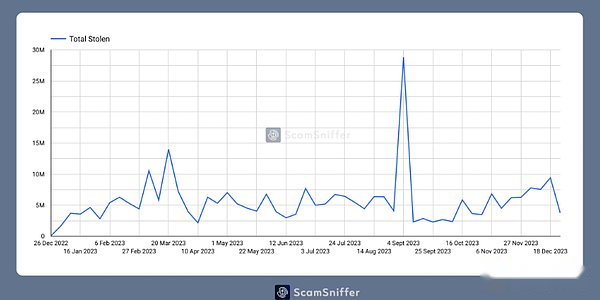

3月11日に700万米ドル近くが盗まれたことに言及する価値があります。それらのほとんどは、犠牲者がサークルのふりをした釣りのウェブサイトに遭遇したため、USDC為替レートの変動によって引き起こされます。3月24日近くで、Arbitrumの不和はハッカーに攻撃され、大きな盗難が発生しました。彼らのエアドロップ日もこの日付に近いです。

盗難の各ピークは、グループ関連のイベントに関連しています。これらはエアドロップまたはハッカーです。

ウォレットドレーナー

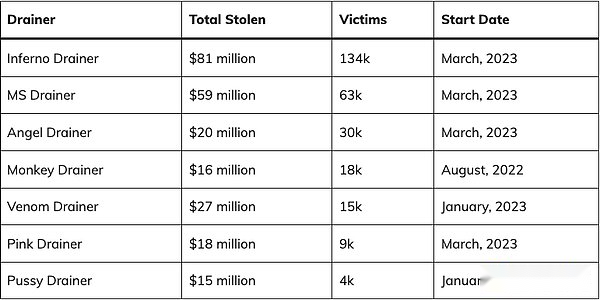

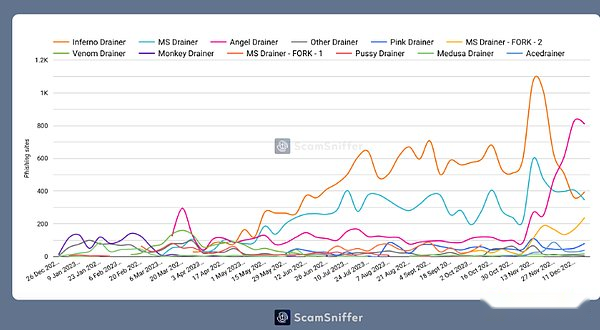

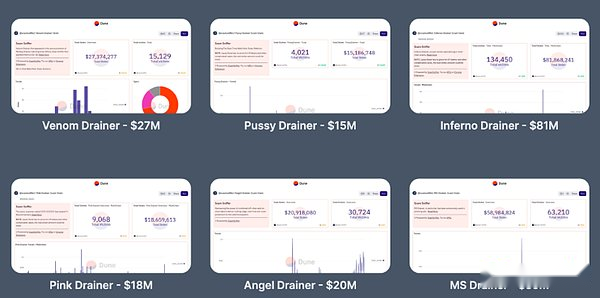

Zachxbtの露出モンキードレーナーに続いて、彼らは6か月間活動しています。その後、Venomはほとんどの顧客を引き継ぎました。その後、MS、Inferno、Angel、およびPinkが3月頃に登場しました。Venomが4月頃にサービスを停止すると、ほとんどのオンライン釣りギャングは他のサービスに頼りました。

スケールと速度はすべてアップグレードされます。たとえば、Monkeyは6か月で1600万米ドルを吸いましたが、Infernoの排水器はこの数を大幅に超え、わずか9か月で8,100万ドルを吸収しました。

排水者の20%のコストに基づいて、ウォレットドレーナーを販売することで少なくとも4,700万ドルを稼ぎました。

ウォレットドレーナーのトレンド

オンライン釣りの活動が成長し続けているという傾向分析から見ることができます。そして、排水器が出るたびに、それらを交換する新しい排水機がありますたとえば、エンジェルはインフェルノの発表後の新しい代替品のようです。

彼らはどのようにしてオンライン釣り活動を開始しますか?

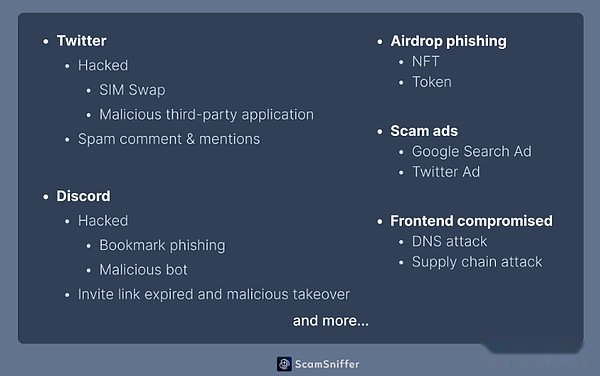

これらの釣りのウェブサイトは、主に次の方法で取得されます。

-

ハッカー攻撃

-

公式プロジェクトの不一致とTwitterアカウントがハッキングされています

-

公式プロジェクトのフロントエンドまたは使用した図書館への攻撃

-

自然交通

-

NFTまたはトークンエアドロップ

-

期限切れの不和リンクが引き継がれます

-

Twitterのスパムでスパムが言及され、コメントしました

-

有料トラフィック

-

Google検索広告

-

Twitter広告

ハッカーには幅広い影響がありますが、コミュニティは通常、通常は10〜50分以内に迅速に対応します。しかし、エアドロップ、ナチュラルフロー、有料広告、受信の不一致のリンクは、目を引くものではありません。

さらに、よりターゲットを絞った個人的なプライベートメッセージ釣りの行動があります。

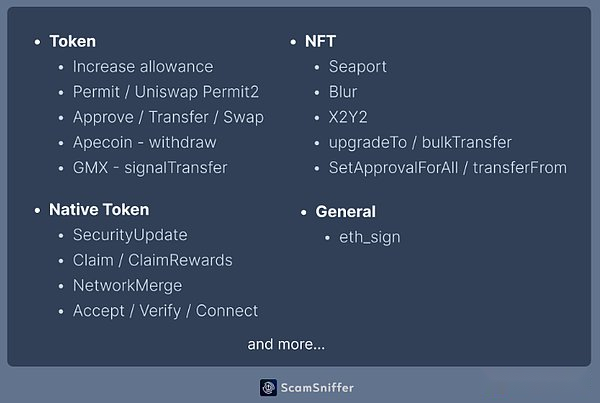

一般的なオンライン釣りの署名

さまざまな種類の資産は、さまざまなオンライン釣りの署名方法を対象としています。上の写真は、一般的なオンライン釣りの署名方法です。被害者の財布の資産の種類は、悪意のあるオンライン釣りの署名の種類を決定します。

GMXのSignalTransferを使用してLPトークンを報酬を盗む場合から判断すると、特定の資産を使用する非常に繊細な方法があることは明らかです。

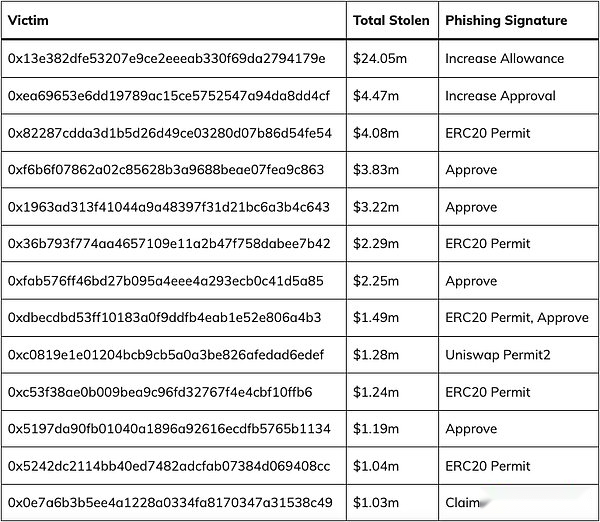

最初の13人の釣りの犠牲者

上記は、盗難の影響を受ける最も深刻な犠牲者であり、5000万米ドルの累積損失があります。それは見ることができます、主な理由は、許可、許可2、承認、手当の増加などの漁業署名に署名することです。

スマートコントラクトをもっと使用します

多数

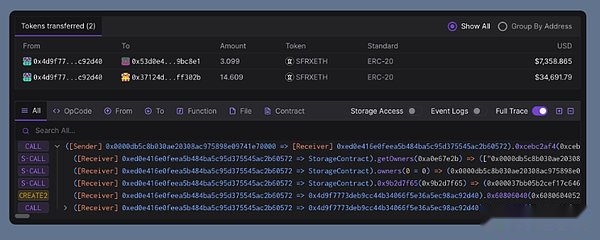

インフェルノ以来、彼らはスマートコントラクトの使用も開始しています。たとえば、割り当ての量には2つのトランザクションが必要です。これは十分に速くない可能性があり、2回目の移転前に被害者が撤退することになります。効率を改善するために、彼らはより効率的な資産譲渡を使用します。

create2&

同様に、一部の財布のセキュリティ検査をバイパスするために、Create2を使用するか、機能を作成して一時的なアドレスを動的に生成しようとしました。これにより、ウォレットのブラックリストがその効果を失い、資産移転先が署名前に不明であり、一時的な住所には分析的意義がないため、釣り研究により多くの問題を引き起こします。

昨年と比較して、これは大きな変化です。

インターネット釣りのウェブサイト

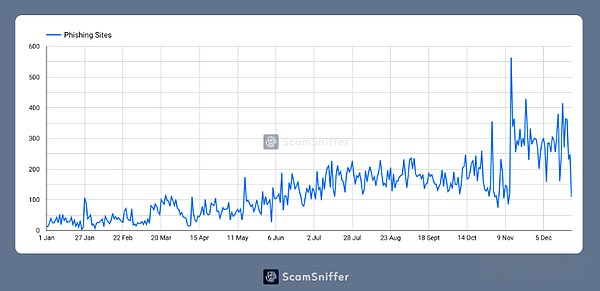

釣りのウェブサイトの数の傾向を分析することにより、漁業活動が毎月徐々に増加していることがわかります。これは、ウォレットドレーナーサービスの利益と安定性に密接に関連しています。

釣りのウェブサイトの数の傾向を分析することにより、漁業活動が毎月徐々に増加していることがわかります。これは、ウォレットドレーナーサービスの利益と安定性に密接に関連しています。

上記は、これらの釣りウェブサイトで使用される主なドメイン名レジストラです。サーバーアドレスを分析することにより、それらのほとんどがCloudFlareなどのサービスを使用して実際のサーバーアドレスを非表示にすることも見つけることができます。

詐欺スニファーは何をしましたか?

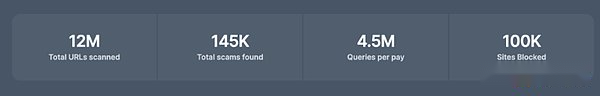

昨年、詐欺スニファーは1,200万個近くのURLをスキャンし、145,000近くの悪意のあるURLを発見しました。詐欺スニファーのオープンソースブラックリストには、現在、約100,000の悪意のあるドメイン名が含まれています。

詐欺スニファーはまた、複数のよく知られている財布を継続的に報告し、ソーシャルメディアプラットフォームで主要な盗難事件に関する情報を共有し続けて、オンライン漁業の脅威に対する一般の理解と理解を高めています。

現在、Scam Sniferは、ユーザーを保護するためにいくつかのよく知られているプラットフォームを支援しており、次の10億ユーザーにWeb3セキュリティを提供することに取り組んでいます。